BIGIP2层透明模式部署方式讨论

F5BIGIPSSL加速全攻略

2007-10-02 16:50:59作者:Metoo 来源:F5 Netoworks 浏览次数:13 文字大小:【大】所有数据,当然包括 SSL 控制协议的数据, SSL 控制协议包含:【中】【小】 简介:F5 BIG IP-LTM SSL 应用加速技术白皮书1 SSL 加速原理 SSL 简要介绍SSL 是被设计用来保证信息安全的一个协议,它依赖于可靠的TCP 协议来传输数据。

它的特点之一是独立于上层的应用层协议(如:HTTP, FTP, TELNET ...关键字:SSL 加速F5 BIGIP1 SSL 加速原理 SSL 简要介绍SSL 是被设计用来保证信息安全的一个协议,它依赖于可靠的点之一是独立于上层的应用层协议(如:HTTP FTP, TELNET 等),这些应用层协议可以透明使地用SSL 协议。

SSL 协议可以协商一个对称加密算法和会话密钥,同时可以在通信之前认 证服务器的合法性。

SSL 协议提供了一种“管道式安全”,它具有三个特征:管道是保密的,保密性是通过使用加密技术来保证的, 在通过一个简单的握手过程之后获 得一个共同的密钥,作为对称加密算法的密钥。

管道是认证过的,服务器端总是需要把自己的证书递交给客户端, 行认证。

服务器可以选择是否需要客户端递交证书。

管道是可靠的,消息的传输包含了消息完整性检查。

SSL 协议实际上由两个协议构成, 位于下面的一层为 SSL 记录协议(SSL Record Protocol ),其上为SSL 控制协议(SSL Control Protocols),SSL 记录协议用于封装上层发送和接收的SSL 握手协议(SSL Handshake Protocol) SSL 密钥交换协议(SSL Change CiphersSpecification)TCP 协议来传输数据。

它的特以便客户端对服务器进SSL报警协议(SSL Alert Protocol)SSL的握手过程是建立SSL的主要加密和安全参数的过程,它是SSL的控制协议执行的控制功能。

防火墙透明模式配置(二层模式)

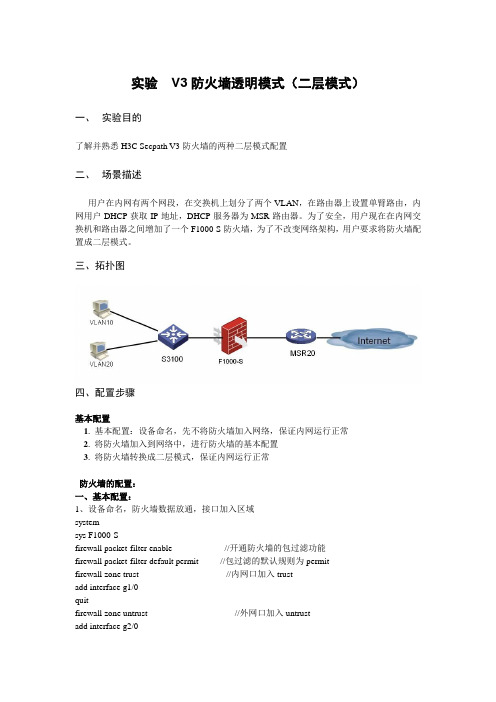

实验V3防火墙透明模式(二层模式)一、实验目的了解并熟悉H3C Secpath V3防火墙的两种二层模式配置二、场景描述用户在内网有两个网段,在交换机上划分了两个VLAN,在路由器上设置单臂路由,内网用户DHCP获取IP地址,DHCP服务器为MSR路由器。

为了安全,用户现在在内网交换机和路由器之间增加了一个F1000-S防火墙,为了不改变网络架构,用户要求将防火墙配置成二层模式。

三、拓扑图四、配置步骤基本配置1. 基本配置:设备命名,先不将防火墙加入网络,保证内网运行正常2. 将防火墙加入到网络中,进行防火墙的基本配置3. 将防火墙转换成二层模式,保证内网运行正常防火墙的配置:一、基本配置:1、设备命名,防火墙数据放通,接口加入区域systemsys F1000-Sfirewall packet-filter enable //开通防火墙的包过滤功能firewall packet-filter default permit //包过滤的默认规则为permitfirewall zone trust //内网口加入trustadd interface g1/0quitfirewall zone untrust //外网口加入untrustadd interface g2/0quit2、将防火墙转换成二层模式:bridge enable //启用桥接模式bridge 1 enable //建立一个桥组int bridge-template 1 //设置管理地址ip address 192.168.1.100 255.255.255.0quitint g1/0 //将接口加入桥组bridge-set 1quitint g2/0bridge-set 1quitfirewall zone trust //将桥模板加入区域add interface bridge-template 1quitip route 0.0.0.0 0.0.0.0 192.168.1.1 //管理IP的路由3、放通DHCP报文bridge 1 firewall unknown-mac flood //未知MAC洪泛1.1 五、查看和测试:使用dis cu 查看防火墙的配置使用dis ver 查看防火墙的软件版本1、在内网PC机上获取IP地址,能否获取到?2、获取IP地址后,PC能否Ping通网关,能否上公网?3、内网PC机能否管理F1000-S1.2 六、实验思考:1、当需要管理F1000-S防火墙时,我们需要登录bridge-template接口,请考虑这个时候对内网S3100交换机有什么特殊要求?1.3 附:老版本的二层模式配置:firewall mode transparent (配置为透明模式)firewall system-ip 192.168.1.254 255.255.255.0 (这是防火墙的管理IP地址)interface Ethernet2/0(进入WAN口)promiscuous (配置为透明传输)quitinterface Ethernet1/0 (进入LAN口)promiscuous (配置为透明传输)quitfirewall packet-filter default permit (配置防火墙默认规则)firewall unknown-mac flood (未知MAC泛洪)。

f5会话保持

F5 Application Management Products 用户会话完整性的保持F5 Networks Inc2004-11-301.什么是会话保持? (3)2. F5支持什么样的会话保持方法? (4)2.1 简单会话保持 (4)2.2 基于Cookie的会话保持 (4)2.2.1 cookie插入模式: (4)2.2.2 Cookie 重写模式 (6)2.2.3 Passive Cookie 模式,服务器使用特定信息来设置cookie。

(7)2.2.4 Cookie Hash模式: (8)2.3 SSL Session ID会话保持 (9)2.4 基于HTTP Header的会话保持 (9)2.5 基于I-Rules的会话保持 (11)1.什么是会话保持?在大多数电子商务的应用系统或者需要进行用户身份认证的在线系统中,一个客户与服务器经常经过好几次的交互过程才能完成一笔交易或者是一个请求的完成。

由于这几次交互过程是密切相关的,服务器在进行这些交互过程的某一个交互步骤时,往往需要了解上一次交互过程的处理结果,或者上几步的交互过程结果,服务器进行下一步操作时需要这就要求所有这些相关的交互过程都由一台服务器完成,而不能被负载均衡器分散到不同的服务器上。

而这一系列的相关的交互过程可能是由客户到服务器的一个连接的多次会话完成,也可能是在客户与服务器之间的多个不同连接里的多次会话完成。

不同连接的多次会话,最典型的例子就是基于http的访问,一个客户完成一笔交易可能需多次点击,而一个新的点击产生的请求,可能会重用上一次点击建立起来的连接,也可能是一个新建的连接。

会话保持就是指在负载均衡器上有这么一种机制,可以识别做客户与服务器之间交互过程的关连性,在作负载均衡的同时,还保证一系列相关连的访问请求会保持分配到一台服务器上。

2. F5支持什么样的会话保持方法?F5 BigIP支持多种的会话保持方法,其中包括:简单会话保持(源地址会话保持)、HTTP Header的会话保持,基于SSL Session ID的会话保持,I-Rules会话保持以及基于HTTP Cookie的会话保持,此外还有基于SIP ID以及Cache设备的会话保持等,但常用的是简单会话保持,HTTP Header的会话保持以及HTTP Cookie会话保持以及基于I-Rules 的会话保持。

闲话大二层网络(4)—跨数据中心的大二层网络怎么实现?

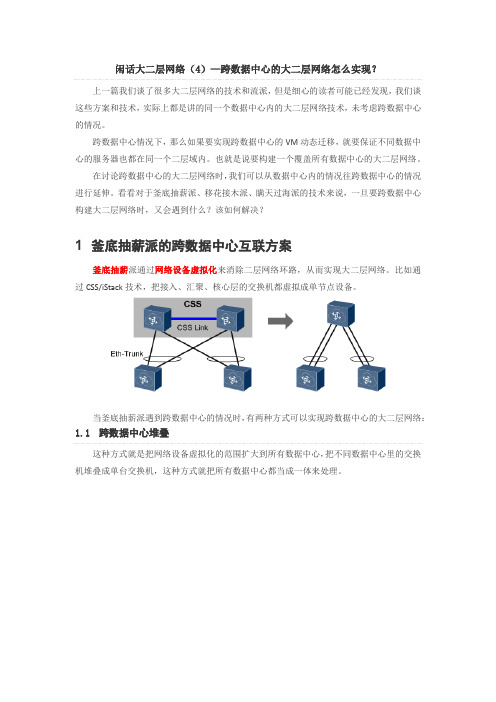

闲话大二层网络(4)—跨数据中心的大二层网络怎么实现?上一篇我们谈了很多大二层网络的技术和流派,但是细心的读者可能已经发现,我们谈这些方案和技术,实际上都是讲的同一个数据中心内的大二层网络技术,未考虑跨数据中心的情况。

跨数据中心情况下,那么如果要实现跨数据中心的VM动态迁移,就要保证不同数据中心的服务器也都在同一个二层域内。

也就是说要构建一个覆盖所有数据中心的大二层网络。

在讨论跨数据中心的大二层网络时,我们可以从数据中心内的情况往跨数据中心的情况进行延伸。

看看对于釜底抽薪派、移花接木派、瞒天过海派的技术来说,一旦要跨数据中心构建大二层网络时,又会遇到什么?该如何解决?1釜底抽薪派的跨数据中心互联方案釜底抽薪派通过网络设备虚拟化来消除二层网络环路,从而实现大二层网络。

比如通过CSS/iStack技术,把接入、汇聚、核心层的交换机都虚拟成单节点设备。

当釜底抽薪派遇到跨数据中心的情况时,有两种方式可以实现跨数据中心的大二层网络:1.1跨数据中心堆叠这种方式就是把网络设备虚拟化的范围扩大到所有数据中心,把不同数据中心里的交换机堆叠成单台交换机,这种方式就把所有数据中心都当成一体来处理。

但是这种方式要求数据中心之间可以实现堆叠线缆和光纤线路的直连,所以数据中心之间距离一般不能太远,通常不超过10km。

而且最重要的一点,很多企业是不具备自己铺设长距离光纤或者传输设备的条件的。

所以,这种方式局限性非常大,一般很少采用。

1.2L2 over L3如果不具备跨数据中心堆叠的条件,那么想通过纯二层的方式实现跨数据中心的互联就不太现实了。

而在一般情况下,多数据中心之间是通过三层路由互通的,那么就只能把每个数据中心内的二层网络作为大二层网络的一个局部,再把这些局部网络通过L2 over L3的方式进行互联,进而构建一个全局范围的大二层网络。

所谓L2 over L3,是指借助隧道的方式,将二层数据报文封装在三层报文中,跨越中间的三层网络,实现两地二层数据的互通。

BIGIP 2000s产品介绍

BIG-IP®系列2000s应用交付低效、迟延和失败都会导致数百万美元的损失,包括预算浪费、公司名誉受损、系统和应用停机、法律责任以及错失良机等。

BIG-IP® 本地流量管理器是一款出色的应用流量管理系统,可提供业内最智能,最具适应性的解决方案来保护、优化和交付应用,从而确保企业能够在保持高效运营的同时提高其竞争力。

它是业内唯一一款包含整套统一应用基础设施服务的系统,将总体控制、可见性以及灵活性出色地融合到应用安全、性能和交付中。

好处?更高的业务灵敏性和当今企业生命线(应用)的成本实施。

主要优势可靠性提供业内最可靠、最先进的系统,以确保应用始终可用。

应用加速提供无可比拟的控制能力将应用性能提高3倍,确保高优先级应用得以优先处理,同时卸载昂贵的服务器循环。

降低服务器和带宽成本通过丰富的基础设施优化特性将服务器容量增加3倍;同时通过智能HTTP压缩、带宽管理等特性将带宽成本降低80%。

增强网络和应用安全性从拒绝服务(DoS)保护到隐藏,再到过滤应用攻击,BIG-IP添加了多项不能在网络中其它地方实现的关键安全特性。

无可比拟的应用智能与控制特性业内唯一一款可提供完整应用流的解决方案-能够以网速进行全面的有效负载检查和基于事件的可编程流量管理,以及时掌握流量信息,并采取相应措施。

面向所有IP应用的集成解决方案提供可与所有应用(不仅是基于Web的协议(HTTP/S))相集成的综合解决方案,在单个统一系统内为企业提供了面向所有IP应用(包括传统应用和诸如VOIP等新兴应用)的集中解决方案。

行业领先的性能提供行业内最快的流量管理解决方案,来保护、交付和优化应用性能。

作为行业内当之无愧的领导者,BIG-IP再次刷新了SSL TPS、批量加密以及最大并发SSL连接的业内记录。

简化管理,提高可见性全新的图形用户界面极大地简化了产品配置,提供了针对流量与插件资源的精细可见性,同时支持配置的批量快速修改。

山石网科防火墙接入方式之透明模式

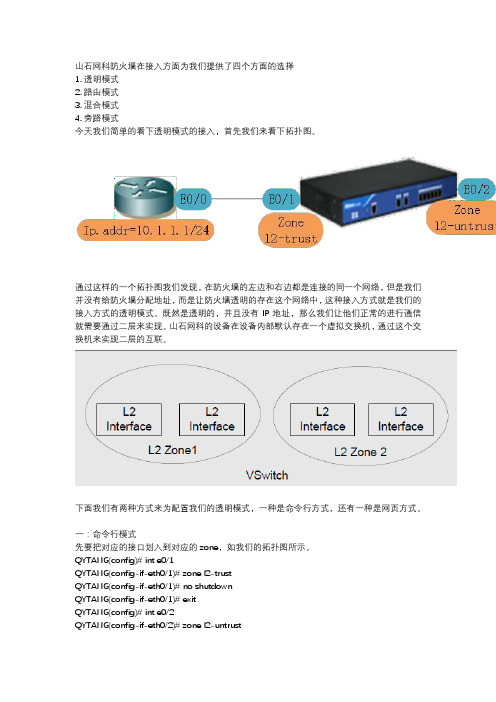

山石网科防火墙在接入方面为我们提供了四个方面的选择1. 透明模式2. 路由模式3. 混合模式4. 旁路模式今天我们简单的看下透明模式的接入,首先我们来看下拓扑图。

通过这样的一个拓扑图我们发现,在防火墙的左边和右边都是连接的同一个网络,但是我们并没有给防火墙分配地址,而是让防火墙透明的存在这个网络中,这种接入方式就是我们的接入方式的透明模式。

既然是透明的,并且没有IP地址,那么我们让他们正常的进行通信就需要通过二层来实现。

山石网科的设备在设备内部默认存在一个虚拟交换机,通过这个交换机来实现二层的互联。

下面我们有两种方式来为配置我们的透明模式,一种是命令行方式,还有一种是网页方式。

一:命令行模式先要把对应的接口划入到对应的zone,如我们的拓扑图所示。

QYTANG(config)# int e0/1QYTANG(config-if-eth0/1)# zone l2-trustQYTANG(config-if-eth0/1)# no shutdownQYTANG(config-if-eth0/1)# exitQYTANG(config)# int e0/2QYTANG(config-if-eth0/2)# zone l2-untrustQYTANG(config-if-eth0/2)# no shutdown现在我们需要在两边的路由器上配置相应的ip地址。

R1(config)#int e0/0R1(config-if)#ip address 10.1.1.1 255.255.255.0R1(config-if)#no shutdownR1(config-if)#exitR2(config)#int e0/0R2(config-if)#ip address 10.1.1.2 255.255.255.0R2(config-if)#no shutdownR2(config-if)#exit在没有做策略之前做测试,看是否能够通信。

F5负载均衡 BigIP配置手册

外网F5配置步骤:一、登录到F5 BIG-IP管理界面:1、初次使用:①、打开F5 BIG-IP电源,用一根网线(直连线和交叉线均可)连接F5 BIG-IP的3.1管理网口和笔记本电脑的网口,将笔记本电脑的IP地址配置为“192.168.1.*”,子网掩码配置为“255.255.255.0”。

②、用浏览器访问F5 BIG-IP的出厂默认管理IP地址https://192.168.1.245或https://192.168.245.245③、输入出厂默认用户名:admin,密码:admin④、点击Activate进入F5 BIG-IP License申请与激活页面,激活License。

⑤、修改默认管理密码。

2、以后登录:通过F5 BIG-IP的自身外网IP登录。

①、假设设置的F5自身外网IP为61.1.1.2,就可以通过https://61.1.1.2/登录。

②、还可以通过SSH登录,用户名为root,密码跟Web管理的密码相同。

二、创建两个VLAN:internal和external,分别表示内网和外网。

1、创建VLAN:internal(内网)在“Network→VLANs”页面点击“create”按钮:①、Name栏填写:internal(填一个英文名称)②、Tag栏填写:4093(填一个数字)③、Interfaces栏:将Available列的“1.1”拉到Untagged列。

1.1表示F5 BIG-IP的第一块网卡。

2、创建VLAN:external(外网)在“Network→VLANs”页面点击“create”按钮创建VLAN:①、Name栏填写:external(填一个英文名称)②、Tag栏填写:4094(填一个数字)③、Interfaces栏:将Available列的“1.2”拉到Untagged列。

1.2表示F5 BIG-IP的第二块网卡。

三、创建F5 BIG-IP的自身IP:分别对应internal(内网)和external(外网)。

大二层网络技术介绍

TRILL技术

Ingress RBridge

原二层数据帧

Egress RBridge

原二层数据帧

新二层数据帧 TRILL帧头 原二层数据帧 源Nickname 目的Nickname

• 开启VSS时,两台VSS成员设备通过相互协商, 一个成为Active状态,另一个成为Standby状态。

• Active状态设备用于控制整个VSS,Standby状态设备将控制流量通过VSL交由 Active统一处理。两台设备同时转发数据层面流量。

• VSL是一条特殊的链路,用于VSS系统中的两台设备间传输控制流量和数据流量。 VSL最多支持八条10GE捆绑,利用Etherchannel技术实现负载和冗余。 其中的控制流量优先级高于数据流量。

• Standby设备使用VSL监控Active设备,检测到Active故障时,Standby设备将 把自己转换成Active状态。

设备虚拟化技术之VSS简单配置

Switch1: Switch1(config)# switch virtual domain 100 // 指定交换机1为VSS100区域内的设备 Switch1(config-vs-domain)# switch 1 // 指定VSS区域内该交换机的ID Switch2: Switch2(config)# switch virtual domain 100 // 指定交换机2为VSS100区域内的设备 Switch2(config-vs-domain)# switch 2 // 指定VSS区域内该交换机的ID

TRILL技术的优点

LC典型部署示意图

实现多站点的负载均衡和冗余检查:下图某网站有Site1 和Site2两个站点,为了实现多站点的负载均衡和冗余 备份,通常在两个站点各部署一台GTM协同工作

Client

L-DNS

Site 1 (Primary)

Router

Site 2 (Back up)

Router

BIG-IP GTM1

BIG-IP GTM2

vlan vlan vlan trunk

telecom

cnc

接入路由器

Link Controller

HA

防火墙

应用后台服务器

内网办公用户 Web、交易服务器

GTM部署

telecom

cnc

Firewall

GTM1

GTM2

BIGIP LTM服务器负载均衡

GTM为采用的是标准的BIND9 DNS服务器技术,一般为两台冗余部署,上图所示为 通过GTM实现本地的电信网通两条链路的Inbound流量的负载均衡

Link Controller

vlan vlan vlan trunk

双机部署模式:两台LC部署在公网上, LC采用公网地址,外网两台二层交换机仅仅做二层冗余 (由于LC的机制问题,建议LC尽量直接部署在公网上)

telecom

cnc

Firewall

Link Controller

双机部署模式:两台LC部署在防火墙内部, LC采用公网地址,防火墙做透明模式 (由于LC的机制问题,建议LC尽量直接部署在公网上)

BIG-IP LTM

BIG-IP LTM

Corporate Servers

Corporate Servers

BIG IP Link Controller部署方式

校园大二层(扁平化)网络改造方案

确认网络架构 汇聚设备摸底——是否支持qinq 接入设备摸底——是否支持vlan 了解网络特殊环境——有无静态地址环境 了解光纤接口、数量——接口类型、光纤 资源是否足够

• • •

绘制校园现有网络拓扑和网络点位统计表 核心设备安装确认-空间及电源 弱电间位置及钥匙确认

• • •

规划用户终端使用的IP地址 规划设备管理地址 规划汇聚交换机上QinQ的外 层标签

流控行为管理设 备 认证计费设备 Srun(透明)

新加核心路由器 (透明桥)

•

无感知割接——如果有备用的汇聚设备,可以在原有汇聚设备旁再 加一台汇聚设备,新加的汇聚设备与核心路由器直接相连,实现切

换一台接入,不影响其他接入

• 实施周期——根据楼宇数量,确定网络割接时间,楼宇分批次进行 割接,平均1栋楼割接时间为1天。 • 需注意事项:原有静态地址用户需要在割接后将电脑的地址改为 DHCP方式 • 实施时间避开寒暑假、开学前半个月,招生时间。

核心层

高速转发

汇聚层

IPv4三层终结 路由协议 ACL QoS 用户接入 相互隔离 速率限制 DHCP侦听 动态ARP检测

接入层

三层网络架构采用层次化模型设计,即将复杂的网络设 计分成几个层次,每个层次着重于某些特定的功能,这样就能 够使一个复杂的大问题变成许多简单的小问题。 方便管理、提高网络性能。

境中,因此不能采用Q-in-Q模式。比如多媒体中控必须是静态ip,教室pc必须获得同一ip,

因此多媒体区域不能强制动态获取ip,需要进行dhcp绑定和arp绑定。

•

用户无法通过认证:

问题:用户打开网页无法弹出portal认证页面 原因:割接前用户使用的静态地址,无法拿到新地址,从而弹不出portal页面 解决办法:把用户电脑静态IP地址改成动态获取。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

BIGIP 2层透明模式

部署方式讨论

很多用户的网络结构往往在购买BIGIP以前,就已经确定了。

因此用户可能希望BIGIP能够作为2层透明模式部署到其现有网络中,以便减小改动。

在此我们以BIGIP3400为例,讨论几种常用部署方式的应用细节。

一、部署方式一:VIP BOUNCEBACK(单臂模式)

单臂接入模式是一种特殊的部署模式,这种接入模式是为了适应四层交换机与服务器群同时处于同一段网络内部的时候而采用的部署方式,具体连接示意图如下:

部署方式特点综述:

单臂接入方式,指的是BIGIP3400各自部署在核心交换机的两边,与核心交换机直接连接,而服务器群也通过双网卡与核心交换机连接。

BIGIP3400上只划分一个VLAN,与服务器群之间使用同一网段。

在BIGIP上除了配置VS外,还需要配置snat,设置好所有经过BIGIP的数据源地址都要被转换成BIGIP上的地址(VLAN self ip或vip)。

另外,还需要设置基于网络的切换触发。

数据流的进出,都只通过BIGIP3400与核心交换机的连线。

这种部署方式的优点在于:

1、不改变原有的网络结构,可以很容易实现平滑接入,服务

器和原网络中的交换机等设备无需修改任何设置,但要把

提供给用户访问的ip地址转为VIP地址;

2、可以实现对服务器的直接访问,BIGIP3400在整个数据流

程中处于旁路的位置,客户对服务器的访问可以不经过

BIGIP3400,直接进出,也可以经过BIGIP3400,实现负载

均衡;

部署方式的缺点:

1、由于需要修改客户端的源地址,导致对很多应用有限制,

不能适用所有的应用,或者导致server端无法纪录客户端源

地址的log;

2、流量的进出都是通过BIGIP3400与核心交换机的连接线

路,会导致线路流量过分集中,不能发挥服务器千兆网卡

的性能。

二、部署方式二:路由器模式

路由器模式的网络结构与单臂模式完全相同。

具体连接示意图如下:

部署方式特点综述:

网络结构如上图,与单臂方式基本一样,BIGIP3400各自部署在核心交换机的两边,与核心交换机直接连接,而服务器群也通过双网卡与核心交换机连接。

BIGIP3400上只划分一个VLAN,与服务器群之间使用同一网段。

然后在BIGIP上配置标准的VS即可。

但这种模式下,需要满足某些特定条件,访问才能正常进行,包括:1. client端不能与server 端在同一网段。

2. server的网关需要指到F5 BIGIP上。

在满足以上条件后,简单的负载均衡就可以实现了。

但很多用户还需要不通过BIGIP而直接访问到里面的服务器,这时就需要配置一个0.0.0.0/0.0.0.0:0的ip forwarding的VS,同时选为允许所有协议,all protocol,同时这个VS所调用的fastL4的profile需要将Loose Initiation和Loose Close两个选项钩选上。

另外,还需要设置基于网络的切换触发。

这种部署方式的优点:

1.对原有的网络结构改动较小;

2.与单臂模式相比,server端可以看到client的源ip地址。

这种部署方式的缺点:

1、client端与server端不能在同一网段,有一定限制。

(做

SNAT)

2、需要把server的网关改成为BIGIP的VLAN self ip,需要改动原

网络结构。

采取以上两种方式的时候,一定要让Server在返回回应时,一定要传给F5,第一种方式采用snat的方式,第二种直接改Server的默认网关三、部署方式三:VLAN GROUP

VLAN GROUP模式是一种特殊的部署模式,这种接入模式是为了适应四层交换机与服务器群同时处于同一段网络内部的时候而采用的部署方式,具体连接示意图如下:

部署方式特点综述:

该结构下BIGIP串联到原网络中去,需要改动服务器与交换机的物理连线,但无需改变ip地址,网关等任何三层信息。

BIGIP上连交换机,下联服务器。

BIGIP3400上划分两个VLAN,但两个VLAN要配置到同一个VLAN GROUP里。

另外VLAN的self ip可以不配置,如果配置只需要配置在vlan group上即可。

在BIGIP上除了配置VS外,还需要把vlan group的模式配制成transparent模式。

另外,还需要设置基于网络的切换触发。

这种部署方式的优点在于:

1.不改变原有的网络结构,比较容易实现平滑接入,服务器和原网络中的交换机等设备无需修改任何设置,但要把提供给用户访问的ip地址转为VIP地址;

2.可以实现对服务器的直接访问,BIGIP3400在整个数据流程中类似于2层交换机。

部署方式的缺点:

1.稳定性没有经过大流量的验证,不推荐使用。