计算机导论试卷及答案

计算机导论试题库及答案

计算机导论试题库及答案一、单选题(共100题,每题1分,共100分)1、IP地址规定用_____。

A、三组十进制数表示,每组数字之间用“.”分隔。

B、三组十进制数表示,每组数字之间用“—”号分隔。

C、四组十进制数表示,每组数字之间用“.”分隔。

D、四组十进制数表示,每组数字之间用“—”分隔。

正确答案:C2、计算机网络按覆盖范围来分可分为____。

A、局域网和以太网B、以太网和令牌网C、局域网和广域网D、广域网和以太网正确答案:C3、URL""的意思是____。

A、传输控制协议B、Internet 协议C、简单邮件传输协议D、统一资源管理器正确答案:D4、域名服务器上存放着INTERNET主机的_____。

A、域名B、IP地址C、电子邮件地址D、域名和IP地址的对照表正确答案:D5、下列说法正确的是____。

A、操作系统是数据库管理系统的子系统B、操作系统目的是使用户能按菜单操作C、操作系统是一种系统软件D、操作系统是计算机硬件的一个组成部分正确答案:C6、计算机同外部世界交流的工具是____。

A、控制器B、存储器C、运算器D、输入/输出设备正确答案:D7、一般情况下,校园网属于___。

A、LANB、WANC、MAND、GAN正确答案:A8、Internet最初是由____建立的。

A、Intel公司B、Apple公司C、Microsoft公司D、美国国防部正确答案:D9、____是可执行文件的扩展名。

A、BakB、ExeC、BmpD、Txt正确答案:B10、利用计算机来模拟人类的某些思维活动,如医疗诊断. 定理证明等,这一应用属于A、自动控制B、辅助教育C、数值计算D、人工智能正确答案:D11、将二进制数101101转换成十进制数是____。

A、90B、91C、45D、49正确答案:C12、Hacker是指那些私闯非公开的机构网络进行破坏的人,它的中文俗称是_____。

A、黑客B、朋克C、海客D、网虫正确答案:A13、硬盘的容量比软盘大得多,其读写速度与软盘相比则____A、慢得多B、快得多C、慢一些D、差不多正确答案:B14、WEB上的信息是由什么语言来组织的____。

计算机导论汇总及答案

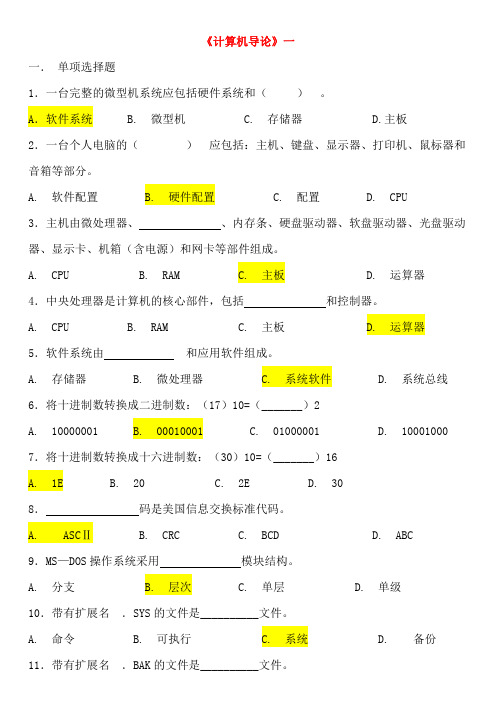

《计算机导论》一一. 单项选择题1.一台完整的微型机系统应包括硬件系统和( ) 。

A.软件系统 B. 微型机 C. 存储器 D.主板2.一台个人电脑的( ) 应包括:主机、键盘、显示器、打印机、鼠标器和音箱等部分。

A. 软件配置B. 硬件配置C. 配置D. CPU3.主机由微处理器、 、内存条、硬盘驱动器、软盘驱动器、光盘驱动器、显示卡、机箱(含电源)和网卡等部件组成。

A. CPUB. RAMC. 主板D. 运算器 4.中央处理器是计算机的核心部件,包括 和控制器。

A. CPUB. RAMC. 主板D. 运算器 5.软件系统由 和应用软件组成。

A. 存储器B. 微处理器C. 系统软件D. 系统总线 6.将十进制数转换成二进制数:(17)10=(_______)2A. 10000001B. 00010001C. 01000001D. 10001000 7.将十进制数转换成十六进制数:(30)10=(_______)16A. 1EB. 20C. 2ED. 308. 码是美国信息交换标准代码。

A. ASCⅡB. CRCC. BCDD. ABC 9.MS—DOS操作系统采用 模块结构。

A. 分支B. 层次C. 单层D. 单级10.带有扩展名 .SYS的文件是__________文件。

A. 命令B. 可执行C. 系统D. 备份 11.带有扩展名 .BAK的文件是__________文件。

A. 命令B. 可执行C. 系统D. 备份12.新的软磁盘在存储数据之前,必须使用_________命令进行磁盘格式化处理。

A. Copy B. Format C. Fdisk D. Dir 13. 文件是将需要连续使用的、可多次重复使用的、有选择性使用的若干条命令组成的一种特殊文件。

A. 系统B. 批处理C. 命令D. 文档14.使用 命令的目的是对指定文件进行复制。

A. CopyB. FormatC. FdiskD. Dir 15.使用 命令的目的是对新的硬磁盘进行分区处理。

计算机导论试题(含答案)

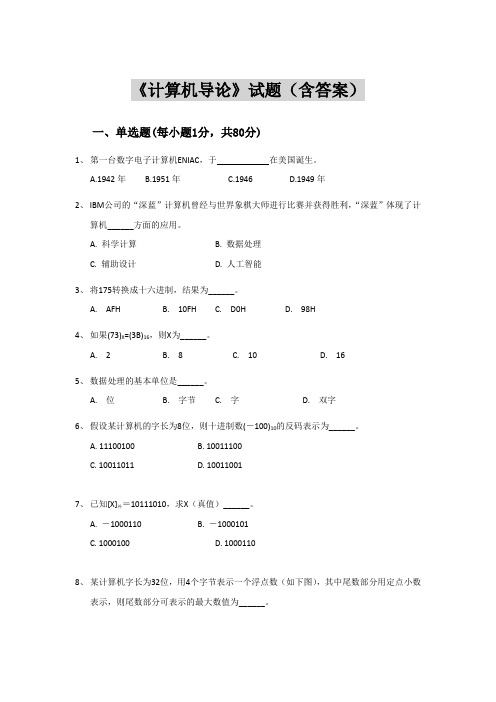

《计算机导论》试题(含答案)一、单选题(每小题1分,共80分)1、第一台数字电子计算机ENIAC,于在美国诞生。

A.1942年B.1951年C.1946D.1949年2、IBM公司的“深蓝”计算机曾经与世界象棋大师进行比赛并获得胜利,“深蓝”体现了计算机______方面的应用。

A. 科学计算B. 数据处理C. 辅助设计D. 人工智能3、将175转换成十六进制,结果为______。

A. AFHB. 10FHC. D0HD. 98H4、如果(73)X=(3B)16,则X为______。

A. 2B. 8C. 10D. 165、数据处理的基本单位是______。

A. 位B. 字节C. 字D. 双字6、假设某计算机的字长为8位,则十进制数(-100)10的反码表示为______。

A. 11100100B. 10011100C. 10011011D. 100110017、已知[X]补=10111010,求X(真值)______。

A. -1000110B. -1000101C. 1000100D. 10001108、某计算机字长为32位,用4个字节表示一个浮点数(如下图),其中尾数部分用定点小数表示,则尾数部分可表示的最大数值为______。

31 30 24 23 22 0阶符阶码尾符尾数阶码部分尾数部分A. 1B. 1-2-23C. 1-2-24D. 1-2-229、已知字母“m”的ASCII码为6DH,则字母“p”的ASCII码是______A. 68HB. 69HC. 70HD. 71H10、汉字“往”的区位码是4589,其国标码是______。

A. CDF9HB.C5F9HC. 4D79HD. 65A9H11、一个汉字的编码为B5BCH,它可能是______。

A. 国标码B. 机内码C. 区位码D. ASCII码12、根据冯.诺依曼机的基本特点,下面说法不正确的是______。

A. 采用存储程序方式,计算机能自动逐条取指令并运行。

计算机导论试题及答案(总)

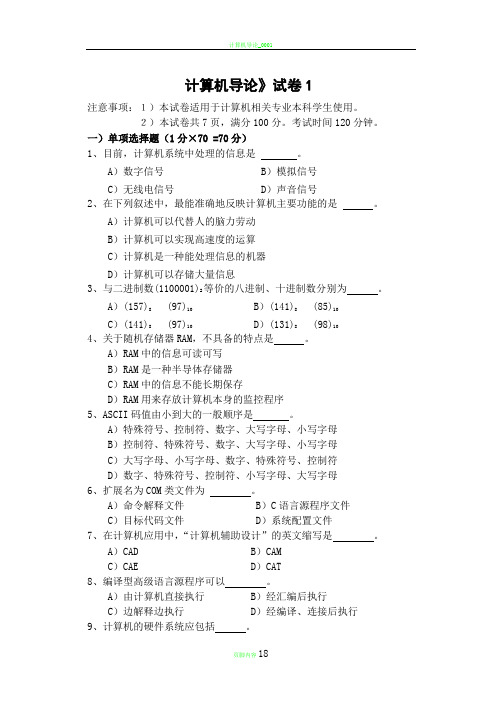

计算机导论》试卷1注意事项:1)本试卷适用于计算机相关专业本科学生使用。

2)本试卷共7页,满分100分。

考试时间120分钟。

一)单项选择题(1分×70 =70分)1、目前,计算机系统中处理的信息是。

A)数字信号 B)模拟信号C)无线电信号 D)声音信号2、在下列叙述中,最能准确地反映计算机主要功能的是。

A)计算机可以代替人的脑力劳动B)计算机可以实现高速度的运算C)计算机是一种能处理信息的机器D)计算机可以存储大量信息3、与二进制数(1100001)2等价的八进制、十进制数分别为。

A)(157)8 (97)10 B)(141)8 (85)10C)(141)8 (97)10 D)(131)8 (98)104、关于随机存储器RAM,不具备的特点是。

A)RAM中的信息可读可写B)RAM是一种半导体存储器C)RAM中的信息不能长期保存D)RAM用来存放计算机本身的监控程序5、ASCII码值由小到大的一般顺序是。

A)特殊符号、控制符、数字、大写字母、小写字母B)控制符、特殊符号、数字、大写字母、小写字母C)大写字母、小写字母、数字、特殊符号、控制符D)数字、特殊符号、控制符、小写字母、大写字母6、扩展名为COM类文件为。

A)命令解释文件 B)C语言源程序文件C)目标代码文件 D)系统配置文件7、在计算机应用中,“计算机辅助设计”的英文缩写是。

A)CAD B)CAMC)CAE D)CAT8、编译型高级语言源程序可以。

A)由计算机直接执行 B)经汇编后执行C)边解释边执行 D)经编译、连接后执行9、计算机的硬件系统应包括。

A)主机、键盘、显示器 B)硬件系统和软件系统C)计算机外设 D)主机、外设10、显示器最重要的指标是。

A)屏幕大小B)分辨率C)显示速度 D)制造商11、批处理操作系统是一个操作系统。

A)交互式 B)分时C)非交互式 D)网络式12、把高级语言的源程序变为目标程序要经过。

A)汇编B)编译C)编辑D)解释13、微机的性能指标中的内部存储器的容量是指。

计算机导论》试题及答案

计算机导论》试题及答案计算机导论一、填空题(每小题1分,共20分):1.计算机领域中采用二进制、八进制、或十六进制来表示数值。

2.___型计算机的两大特征是“程序存储”和“采用二进制”。

3.美国标准信息交换代码,简称ASCII码,它是7位二进制编码,因此,它可以表示256种字符。

4.计算机中采用的基本逻辑电路主意有各种门电路及触发器。

5.用机器语言语言编写的程序可由计算机直接执行。

6.串口按信息传送格式可分为串行接口和并行接口。

7.计算机的主存储器存储直接与CPU交换的信息,辅助存储器存放当前不立即使用的信息。

8.堆栈是指用作数据暂存的一组寄存器或一片存储区,它的工作方式称为先进后出。

9.由寻址方式形成的操作数的真正存放地址,称为操作数的有效数。

10.计算机网络按距离可分为局域网和广域网。

11.设备管理中的设备是指计算机系统的输入设备、输出设备和外存储器。

12.操作系统按功能特征可分为批处理系统、分时系统和实时系统。

13.高级语言的基本元素可以分为数,逻辑值,名字,标号,字符串等五大类。

14.从根算起,树可以分为多个层次,树的最大层次称为树的深度。

15.数据层次是数据组织形式,反映数据之间的关系,但不涉及数据的具体内容。

16.线性表的链式存储结构中,每个元素需存储两部分信息:一部分是元素本身的信息,称之“数据域”;另一部分则是该元素的直接后继元素的存储位置,称之“指针域”。

17.栈是限定在表尾进行插入和删除运算的线性表,其表尾称为栈顶,表头称为栈尾。

18.用编译方法在计算机上执行用高级语言编写的程序,可分为两个阶段:编译阶段和运行阶段。

19.从资源管理的角度,操作系统要实现对计算机系统的四类资源管理,即处理机管理、存储器管理、设备管理、文件管理。

20.处理机管理程序中,作业调度程序的管理对象是作业,进程调度和交通控制程序管理的对象是进程。

C.队列D.树12.使用赋值语句可以实现无穷多个数的累加。

计算机导论试题题库及答案

计算机导论试题题库及答案一、单选题1. 计算机系统中负责控制和协调计算机各部件工作的部件是()。

A. CPUB. 存储器C. 输入设备D. 操作系统答案:D2. 常见的计算机网络拓扑结构不包括()。

A. 星型B. 总线型C. 环型D. 地网型答案:D3. 在计算机系统中,操作系统的功能包括()。

A. 程序的编写和调试B. 执行计算机指令C. 管理计算机硬件资源D. 数据的输入和输出答案:C4. 在计算机网络中,HTTP协议用于()。

A. 文件传输B. 网页浏览C. 邮件发送D. 远程登录答案:B5. 下列不属于计算机存储器的是()。

A. ROMB. RAMC. 硬盘D. 寄存器答案:C二、多选题1. 下列属于计算机输入设备的是()。

A. 鼠标B. 打印机C. 键盘D. 摄像头答案:A、C、D2. 在计算机网络中,常见的局域网技术包括()。

A. EthernetB. Wi-FiC. ATMD. Token Ring答案:A、B、D3. 程序是由一条条计算机指令组成的,下列指令类型中属于算术运算的是()。

A. LOADB. STOREC. ADDD. JUMP答案:C4. 下列属于计算机输出设备的是()。

A. 显示器B. 打印机C. 鼠标D. 键盘答案:A、B5. 计算机内存的作用是()。

A. 存储程序和数据B. 控制计算机的工作C. 进行计算和逻辑运算D. 输出计算结果答案:A、C三、判断题1. 计算机内部使用的二进制数系统可以直接表示所有的十进制数。

正误答案:正确2. IP地址是用来标识联网设备的,一个IP地址唯一对应一个设备。

正误答案:正确3. 机器语言是一种高级程序设计语言,可以直接被计算机执行。

正误答案:错误4. 图灵机是计算机的理论模型,可以模拟任何其他计算机的运算过程。

正误答案:正确5. 计算机网络通信的基本要素包括发送方、接收方、消息和信息传输介质。

正误答案:正确四、问答题1. 什么是操作系统?它的主要功能有哪些?答案:操作系统是计算机系统中负责控制和协调计算机各部件工作的软件。

计算机导论试题及答案

计算机导论》试卷1注意事项:1)本试卷适用于计算机相关专业本科学生使用。

2)本试卷共7页,满分100分。

考试时间120分钟。

一)单项选择题(1分×70 =70分)1、目前,计算机系统中处理的信息是。

A)数字信号B)模拟信号C)无线电信号D)声音信号2、在下列叙述中,最能准确地反映计算机主要功能的是。

A)计算机可以代替人的脑力劳动B)计算机可以实现高速度的运算C)计算机是一种能处理信息的机器D)计算机可以存储大量信息3、与二进制数(1100001)2等价的八进制、十进制数分别为。

A)(157)8(97)10B)(141)8(85)10C)(141)8(97)10D)(131)8(98)104、关于随机存储器RAM,不具备的特点是。

A)RAM中的信息可读可写B)RAM是一种半导体存储器C)RAM中的信息不能长期保存D)RAM用来存放计算机本身的监控程序5、ASCII码值由小到大的一般顺序是。

A)特殊符号、控制符、数字、大写字母、小写字母B)控制符、特殊符号、数字、大写字母、小写字母C)大写字母、小写字母、数字、特殊符号、控制符D)数字、特殊符号、控制符、小写字母、大写字母6、扩展名为COM类文件为。

A)命令解释文件B)C语言源程序文件C)目标代码文件D)系统配置文件7、在计算机应用中,“计算机辅助设计”的英文缩写是。

A)CAD B)CAMC)CAE D)CAT8、编译型高级语言源程序可以。

A)由计算机直接执行B)经汇编后执行C)边解释边执行D)经编译、连接后执行9、计算机的硬件系统应包括。

A)主机、键盘、显示器B)硬件系统和软件系统C)计算机外设D)主机、外设10、显示器最重要的指标是。

A)屏幕大小B)分辨率C)显示速度D)制造商11、批处理操作系统是一个操作系统。

A)交互式B)分时C)非交互式D)网络式12、把高级语言的源程序变为目标程序要经过。

A)汇编B)编译C)编辑D)解释13、微机的性能指标中的内部存储器的容量是指。

计算机导论试卷及答案

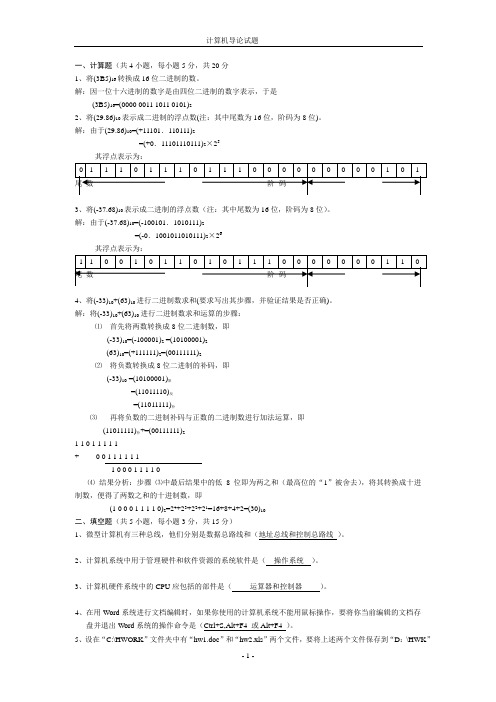

一、计算题(共4小题,每小题5分,共20分1、将(3B5)16转换成16位二进制的数。

解:因一位十六进制的数字是由四位二进制的数字表示,于是(3B5)16=(0000 0011 1011 0101)22、将(29.86)10表示成二进制的浮点数(注:其中尾数为16位,阶码为8位)。

解:由于(29.86)10=(+11101.110111)2=(+0.11101110111)2×25其浮点表示为:3、将(-37.68)10表示成二进制的浮点数(注:其中尾数为16位,阶码为8位)。

解:由于(-37.68)10=(-100101.1010111)2=(-0.1001011010111)2×26其浮点表示为:4、将(-33)10+(63)10进行二进制数求和(要求写出其步骤,并验证结果是否正确)。

解:将(-33)10+(63)10进行二进制数求和运算的步骤:⑴首先将两数转换成8位二进制数,即(-33)10=(-100001)2 =(10100001)2(63)10=(+111111)2=(00111111)2⑵将负数转换成8位二进制的补码,即(-33)10 =(10100001)原=(11011110)反=(11011111)补⑶再将负数的二进制补码与正数的二进制数进行加法运算,即(11011111)补+=(00111111)21 1 0 1 1 1 1 1+ 0 0 1 1 1 1 1 11 0 0 0 1 1 1 1 0⑷结果分析:步骤⑶中最后结果中的低8位即为两之和(最高位的“1”被舍去),将其转换成十进制数,便得了两数之和的十进制数,即(1 0 0 0 1 1 1 1 0)2=24+23+22+21=16+8+4+2=(30)10二、填空题(共5小题,每小题3分,共15分)1、微型计算机有三种总线,他们分别是数据总路线和(地址总线和控制总路线)。

2、计算机系统中用于管理硬件和软件资源的系统软件是(操作系统)。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

《计算机科学技术导论》模拟卷一、Multiple Choice单选题(每个空2分,共40分)1. Turing Machine is ( ).A. the very first electronic computerB. the first general-purpose computerC. an abstract mathematical modelD. the first commercial computer2.The transistor was used to make the main processing component in the hardware in the ( ) generation of computer.A. firstB. secondC. thirdD. fourth3. In computing discipline we always analyze problems by removing complexity and details, leaving only the necessary information. This mental thinking way is ( ).A. engineeringB. top-down designC. simplicityD. abstraction4.813 is not a number in ( ) number system.A. hexadecimalB. decimalC. octalD. 12-base5.The information in real world is often ( ) while computer can only represent ( ) information. This is a limitation of computing.A. analogB. decimalC. binaryD. digital6. The following are audio formats except ( ).A. mp3B. wavC. gifD. au7.English is represented in ( ) character set.A.ASCIIB. UnicodeC. neither ASCII nor UnicodeD. either ASCII or Unicode8. Images can be represented in ( ).A.raster-graphics formatB. vector-graphics formatC. either A or BD. neither A nor B9.The most fundamental operations performed by computer hardware is ( ).A.logical functions such as NOT, AND and ORB.arithmetic operations such as addition, subtraction and multiplicationC.instructions such as load, store and processD.on or off of an electrical flow10.In a ( ) circuit, the input values explicitly determine the output.binationalB. sequentialC. S-R latchD. register11. Small storage area in CPU is called ( ).A. registerB. memoryC. diskD. ROM12. The von Neumann architecture’s two primary components are its ( ) , which stores both instructions and data, and its processor, which provides operations for modifying the contents of the memory.A. control unitB. memoryC. input/output devicesD. secondary storage devices13. Imperative programming languages are abstractions of the underlying von Neumann computer architecture. The central features of imperative languages are variables, which model the memory cells; and ( ), which model data transmitted from memory to the CPU.A. assignment statementsB. Boolean expressionsC. conditional statementsD. looping statements14. Object-oriented languages have an essential ingredient ( ) which enforces information hiding.A. objectB. encapsulationC. inheritanceD. polymorphism15. The concept of process is defined as a ( ) in execution.A. applicationB. softwareC. processD. program16. ( ) is the technique of keeping multiple programs in main memory at the same time.A. MultimediaB. MultiprogrammingC. MultiuserD. Multiprocessor17. In a(n) ( ), response time is crucial; a minimum response time is guaranteed to the user.A. real-time systemB. time-sharing systemC. batch systemD. operating system18. File extension indicates ( ).A.file media typeB. file operationC. file protectionD. file location19. The World Wide Web is both an infrastructure of information and the network software used to access it. The Web is comprised of web sites and web pages connected by ( ) .A. gatewaysB. URLsC. linksD. wires二、Fill in the Blanks(每空2分,共20×2=40分)1. The fundamental question underlying all of computing is: .2. The place value of digit '1' in 1039 in 13-base number system is .3. Negative decimal number -10 is represented as in 8-bit sign-magnitude binary, and represented as in 8-bit 2's complement.4.Binary real number 0.11 is in decimal.5. Suppose a language containing 200 characters. To represent this language in computer, we need at least bits to represent each character.6.The yellow color is represented as the RGB value .7. The key problem in representing video information in computer is .8. As for the following circuit, the Boolean expression of the output is .When A is 0 and B is 1, the output is .9.One approach to developing an algorithm is using themethodology which breaks a problem up into a set of subproblems, the solutions of which create a solution to the overall problem. This approach results in astructure of modules.10.In Pep/7 virtual computer, if we want to load a decimal number 7 into A register, the instruction should be written as .11. In Pep/7 virtual computer, given the following state of memory (in hexadecimal),0001 A20002 110003 FF0004 00After the execution of the instruction “00001001 00000000 00000011”, the content of the A register is (in hexadecimal).12. Suppose that list of cylinder requests is 30, 40, 12, 20, 66. Assume that the disk is positioned at cylinder 20. If Shortest-Seek-Time-First disk scheduling algorithm is used ,the order in which these requests are handled is .ing the directory tree shown in Figure 11.4 , Page 372 in the textbook, assuming the current working directory is C:\WINDOWS\System, the absolute path of john.doc is , and the relative path of john.doc is . .14.The network protocol that breaks messages into packets, reassembles them at the destination, and takes care of errors is .15.Broadband is network technologies that generally provide data transfer speeds greater than bps.16. Web pages are created using HTML, a language that uses tags to indicate the nature of a piece of information and how it should be displayed. Every HTML document is interpreted by to be shown as a web page.三、Reading Comprehension(每小题2分,共2×5=10分)Broadly, all files can be classified as either a text file or a binary file. In a text file the bytes of data are organized as characters from the ASCII or Unicode character sets.A binary file requires a specific interpretation of the bits based on the information in the file.The terms text file and binary file are somewhat misleading. They seem to imply that the information in a text file is not stored as binary data. Ultimately, all information on a computer is stored as binary digits. These terms refer to how those bits are formatted: as pieces of 8 or 16 bits, interpreted as characters, or in some other special format.Some information lends itself to a character representation, which often makes it easier for a human to read and modify. Any text editor can be used to create, view, and change the contents of a text file, no matter what specific type of information it contains. For other information types, it is more logical and efficient to represent data by defining a specific binary format and interpretation. Only programs set up to interpret that type of data can be used to view or modify it.1. Which of the following statements is false? ( )A. A text file contains data organized as charactersB. A text file does not require information to interpret its bytes of dataC. A text file is not stored as binary dataD. A text file is composed of pieces of 8 or 16 bits2. The phrase “those bits” refers to ( ) in previous sentences.A.“all information on a computer”B.“binary digits”C.“the information in a text file”D.“binary data ”3. Suppose there are two different text editors: “ed1” and “ed2”. Text file “txt1” is created by ed1. Then “txt1” can be viewed and modified by ( ).A. only “ed1”B. only “ed2”C. either “ed1” or “ed2”D. neither “ed1” nor “ed2”4. Suppose there are two binary files “b1” and “b2” . “b1” is created by program “p1”, and “b2” is created by program “p2”. Which of the following statements is true? ( )A.“p1” can not modify “b1”B.“p1” can not modify “b2”C.“p1” may not be able to modify “b1”D.“p1” may not be able to modify “b2”5. “For other information types, it is more logical and efficient to represent data by defining a specific binary format and interpretation”means “other information types” should be stored as ( ).A. text filesB. binary filesC. programsD. computer information四、Answer The Following Questions(每小题5分,共10分)1. Convert decimal number 1019 and 2150 to octal numbers. Then add these two numbers in octal number system.2. When we create a C++ program as a .cpp file in Visual C++6.0 and click “run”to run the program, what actually happens?。