iptables详解

linux中iptables配置文件及命令详解详解

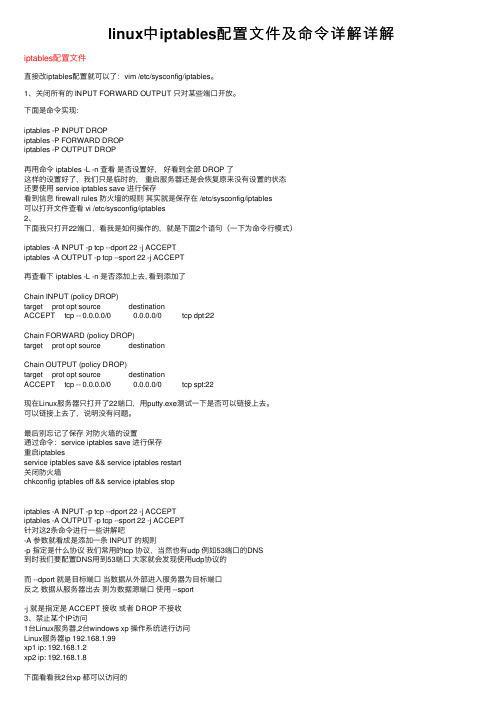

linux中iptables配置⽂件及命令详解详解iptables配置⽂件直接改iptables配置就可以了:vim /etc/sysconfig/iptables。

1、关闭所有的 INPUT FORWARD OUTPUT 只对某些端⼝开放。

下⾯是命令实现:iptables -P INPUT DROPiptables -P FORWARD DROPiptables -P OUTPUT DROP再⽤命令 iptables -L -n 查看是否设置好,好看到全部 DROP 了这样的设置好了,我们只是临时的,重启服务器还是会恢复原来没有设置的状态还要使⽤ service iptables save 进⾏保存看到信息 firewall rules 防⽕墙的规则其实就是保存在 /etc/sysconfig/iptables可以打开⽂件查看 vi /etc/sysconfig/iptables2、下⾯我只打开22端⼝,看我是如何操作的,就是下⾯2个语句(⼀下为命令⾏模式)iptables -A INPUT -p tcp --dport 22 -j ACCEPTiptables -A OUTPUT -p tcp --sport 22 -j ACCEPT再查看下 iptables -L -n 是否添加上去, 看到添加了Chain INPUT (policy DROP)target prot opt source destinationACCEPT tcp -- 0.0.0.0/0 0.0.0.0/0 tcp dpt:22Chain FORWARD (policy DROP)target prot opt source destinationChain OUTPUT (policy DROP)target prot opt source destinationACCEPT tcp -- 0.0.0.0/0 0.0.0.0/0 tcp spt:22现在Linux服务器只打开了22端⼝,⽤putty.exe测试⼀下是否可以链接上去。

iptables详解及一些常用规则

iptables详解及⼀些常⽤规则iptables简介netfilter/iptables(简称为iptables)组成Linux平台下的包过滤防⽕墙,与⼤多数的Linux软件⼀样,这个包过滤防⽕墙是免费的,它可以代替昂贵的商业防⽕墙解决⽅案,完成封包过滤、封包重定向和⽹络地址转换(NAT)等功能。

iptables基础规则(rules)其实就是⽹络管理员预定义的条件,规则⼀般的定义为“如果数据包头符合这样的条件,就这样处理这个数据包”。

规则存储在内核空间的信息包过滤表中,这些规则分别指定了源地址、⽬的地址、传输协议(如TCP、UDP、ICMP)和服务类型(如HTTP、FTP和SMTP)等。

当数据包与规则匹配时,iptables就根据规则所定义的⽅法来处理这些数据包,如放⾏(accept)、拒绝(reject)和丢弃(drop)等。

配置防⽕墙的主要⼯作就是添加、修改和删除这些规则。

iptables和netfilter的关系:这是第⼀个要说的地⽅,Iptables和netfilter的关系是⼀个很容易让⼈搞不清的问题。

很多的知道iptables却不知道netfilter。

其实iptables只是Linux防⽕墙的管理⼯具⽽已,位于/sbin/iptables。

真正实现防⽕墙功能的是netfilter,它是Linux内核中实现包过滤的内部结构。

iptables传输数据包的过程①当⼀个数据包进⼊⽹卡时,它⾸先进⼊PREROUTING链,内核根据数据包⽬的IP判断是否需要转送出去。

②如果数据包就是进⼊本机的,它就会沿着图向下移动,到达INPUT链。

数据包到了INPUT链后,任何进程都会收到它。

本机上运⾏的程序可以发送数据包,这些数据包会经过OUTPUT链,然后到达POSTROUTING链输出。

③如果数据包是要转发出去的,且内核允许转发,数据包就会如图所⽰向右移动,经过FORWARD链,然后到达POSTROUTING链输出。

(13)iptables详解:iptables动作总结之二

iptables详解(13):iptables动作总结之二概述阅读这篇文章需要站在前文的基础上,如果你在阅读时遇到障碍,请参考之前的文章。

前文中,我们已经了解了如下动作ACCEPT、DROP、REJECT、LOG今天,我们来认识几个新动作,它们是:SNAT、DNAT、MASQUERADE、REDIRECT在认识它们之前,我们先来聊聊NAT,如果你对NAT的相关概念已经滚瓜烂熟,可以跳过如下场景描述。

NAT是Network Address Translation的缩写,译为"网络地址转换",NAT说白了就是修改报文的IP地址,NAT功能通常会被集成到路由器、防火墙、或独立的NAT 设备中。

为什么要修改报文的IP地址呢?我们来描述一些场景,即可知道为什么有这方面的需求了。

场景1:假设,网络内部有10台主机,它们有各自的IP地址,当网络内部的主机与其他网络中的主机通讯时,则会暴露自己的IP地址,如果我们想要隐藏这些主机的IP地址,该怎么办呢?可以这样办,如下。

当网络内部的主机向网络外部主机发送报文时,报文会经过防火墙或路由器,当报文经过防火墙或路由器时,将报文的源IP修改为防火墙或者路由器的IP地址,当其他网络中的主机收到这些报文时,显示的源IP地址则是路由器或者防火墙的,而不是那10台主机的IP地址,这样,就起到隐藏网络内部主机IP的作用,当网络内部主机的报文经过路由器时,路由器会维护一张NAT表,表中记录了报文来自于哪个内部主机的哪个进程(内部主机IP+端口),当报文经过路由器时,路由器会将报文的内部主机源IP替换为路由器的IP地址,把源端口也映射为某个端口,NAT表会把这种对应关系记录下来。

示意图如下:于是,外部主机收到报文时,源IP与源端口显示的都是路由的IP与端口,当外部网络中的主机进行回应时,外部主机将响应报文发送给路由器,路由器根据刚才NAT表中的映射记录,将响应报文中的目标IP与目标端口再改为内部主机的IP与端口号,然后再将响应报文发送给内部网络中的主机。

iptables四表五链

iptables四表五链⼀、什么是iptables iptables是Linux的防⽕墙管理⼯具⽽已,真正实现防⽕墙功能的是Netfilter,我们配置了iptables规则后Netfilter通过这些规则来进⾏防⽕墙过滤等操作 Netfilter模块: 它是主要的⼯作模块,位于内核中,在⽹络层的五个位置(也就是防⽕墙四表五链中的五链)注册了⼀些钩⼦函数,⽤来抓取数据包;把数据包的信息拿出来匹配各个各个链位置在对应表中的规则:匹配之后,进⾏相应的处理ACCEPT、DROP等等。

下⾯这张图很明了的说明了Netfilter和iptables之间的关系⼆、四表五链(重要) 四表五链: 链就是位置:共有五个进路由(PREROUTING)、进系统(INPUT) 、转发(FORWARD)、出系统(OUTPUT)、出路由(POSTROUTING); 表就是存储的规则;数据包到了该链处,会去对应表中查询设置的规则,然后决定是否放⾏、丢弃、转发还是修改等等操作。

2.1. 具体的四表filter表——过滤数据包Nat表——⽤于⽹络地址转换(IP、端⼝)Mangle表——修改数据包的服务类型、TTL、并且可以配置路由实现QOSRaw表——决定数据包是否被状态跟踪机制处理2.2. 具体的五链INPUT链——进来的数据包应⽤此规则链中的策略OUTPUT链——外出的数据包应⽤此规则链中的策略FORWARD链——转发数据包时应⽤此规则链中的策略PREROUTING链——对数据包作路由选择前应⽤此链中的规则(所有的数据包进来的时侯都先由这个链处理)POSTROUTING链——对数据包作路由选择后应⽤此链中的规则(所有的数据包出来的时侯都先由这个链处理)2.3. 四表五链之间的关系三、iptables语法参数3.1.iptables语法格式iptables [-t 表名] 选项 [链名] [条件] [-j 控制类型]3.2.iptables常⽤参数-P 设置默认策略:iptables-P INPUT (DROP|ACCEPT)-F 清空规则链-L 查看规则链-A 在规则链的末尾加⼊新规则-I num 在规则链的头部加⼊新规则-D num 删除某⼀条规则-s 匹配来源地址IP/MASK,加叹号"!"表⽰除这个IP外。

iptables参数详解

iptables参数详解⼀、limit:速率限制-m limit 说明:--limit 1000/s #设置最⼤平均匹配速率--limit 5/m --limit-burst 15 #表⽰⼀开始能匹配的数据包数量为15个,每匹配到⼀个,limit-burst的值减1,所以匹配到15个时,该值为0,每过12s,limit-burst的值会加1,表⽰⼜能匹配1个数据包例⼦:iptables -A INPUT -i eth0 -m limit --limit 5/m --limit-burst 15 -j ACCEPTiptables -A INPUT -i eth0 -j DROP注意要点:1、--limit-burst的值要⽐--limit的⼤2、limit本⾝没有丢弃数据包的功能,因此,需要第⼆条规则⼀起才能实现限速的功能⼆、time :在特定时间内匹配-m time 说明:--monthdays day1[,day2]在每个⽉的特定天匹配--timestart hh:mm:ss在每天的指定时间开始匹配--timestop hh:mm:ss在每天的指定时间停⽌匹配--weekdays day1[,day2]在每个星期的指定⼯作⽇匹配,值可以是1-7例⼦:iptables -A INPUT -i eth0 -m time --weekdays 1,2,3,4 -jACCEPTiptables -A INPUT -i eth0 -j DROP三、ttl:匹配符合规则的ttl值的数据包-m ttl 说明:--ttl-eq 100匹配TTL值为100的数据包--ttl-gt 100匹配TTL值⼤于100的数据包--ttl-lt 100匹配TTL值⼩于100的数据包例⼦:iptables -A OUTPUT -m ttl --ttl-eq 100 -j ACCEPT四、multiport:匹配离散的多个端⼝-m multiport 说明:--sports port1[,port2,port3]匹配源端⼝--dports port1[,port2,port3]匹配⽬的端⼝--ports port1[,port2,port3]匹配源端⼝或⽬的端⼝例⼦:iptables -A INPUT -m multiport --sports 22,80,8080 -j DROP五、state:匹配指定的状态数据包-m state 说明:--state valuevalue可以为NEW、RELATED(有关联的)、ESTABLISHED、INVALID(未知连接)例⼦:iptables -A INPUT -m state --state NEW,ESTABLISHED -j ACCEPT六、mark:匹配带有指定mark值的数据包-m mac 说明:--mark value匹配mark标记为value的数据包例⼦:iptables -t mangle -A INPUT -m mark --mark 1 -j DROP拒绝特定的mac地址访问例⼦:iptables -A FORWARD -m mac --mac-source 00:0C:24:FA:19:80 -j DROP其它参数详解参数 --tcp-flags只过滤TCP中的⼀些包,⽐如SYN包,ACK包,FIN包,RST包等等例如: iptables -p tcp --tcp-flags SYN,FIN,ACK SYN说明⽐对 TCP 封包的状态旗号,参数分为两个部分,第⼀个部分列举出想⽐对的旗号,第⼆部分则列举前述旗号中哪些有被设,未被列举的旗号必须是空的。

iptables 触发 日志 级别 规则

iptables 触发日志级别规则摘要:1.iptables简介2.iptables触发日志级别3.iptables规则详解4.日志级别应用场景5.总结正文:IPTables是Linux系统下的一款防火墙工具,通过配置规则,可以实现对网络流量的控制和管理。

在iptables的配置过程中,日志级别和规则起到了关键作用。

本文将详细介绍iptables的日志级别和规则,以及如何根据实际需求进行配置。

一、iptables简介iptables作为Linux系统的防火墙,可以实现对网络流量的过滤和控制。

它具有灵活的规则配置,可以针对不同的网络协议、端口和地址进行筛选。

iptables的配置文件位于`/etc/iptables`,通过命令行工具进行操作。

二、iptables触发日志级别iptables日志分为五个级别,分别是:DEBUG、INFO、WARNING、ERROR和CRITICAL。

日志级别用于控制iptables的输出,方便用户了解防火墙的运行状态。

以下为各个日志级别的含义:1.DEBUG:详细信息,通常只在诊断问题时使用。

:一般性信息,表示iptables正常运行。

3.WARNING:表示某些规则可能有问题,需要检查。

4.ERROR:表示iptables运行过程中出现错误。

5.CRITICAL:表示iptables严重故障,需要立即处理。

三、iptables规则详解iptables规则分为预设链和自定义链两种。

预设链包括:PREROUTING、POSTROUTING、INPUT、FORWARD和OUTPUT。

自定义链可以根据需求进行创建。

以下为一条示例规则:```iptables -t nat -A POSTROUTING -o eth0 -j SNAT --to-destination 192.168.1.100```这条规则表示在POSTROUTING链中,将发自eth0接口的流量SNAT (源地址转换)为目标地址为192.168.1.100的设备。

redhatiptables详解

Iptables通过快速的数据包过滤 机制,减少了不必要的网络传输, 提高了网络性能。

Iptables的发展历程

Iptables的前身是ipfwadm和ipchains,它们在Linux内核2.2版本之前就 已经存在。

随着Linux内核的发展,ipfwadm和ipchains逐渐被淘汰,Iptables成为 主流的防火墙工具。

插入规则

使用`iptables -I`命令可以将规则插入到链的开始位置。例如,要将一条拒绝所有输入 包的规则插入到INPUT链的开始位置,可以使用以下命令:`iptables -I INPUT -j DROP`。

删除规则

删除规则

使用`iptables -D`命令可以删除一条已存在 的规则。例如,要删除前面添加的允许从任 何IP地址访问本机的80端口的规则,可以使 用以下命令:`iptables -D INPUT -p tcp -dport 80 -j ACCEPT`。

redhatiptables详解

目录

• Iptables简介 • Iptables基本概念 • Iptables基本操作 • Iptables常用表和链 • Iptables常用匹配和目标 • Iptables防火墙配置示例

01

Iptables简介

什么是Iptables

Iptables是Linux操作系统下的一个强大的防火墙工具,用于配置和管理网络数据包过滤规则。它允 许用户根据预设的规则对进出的网络数据包进行筛选和操作,从而控制网络通信。

保存和恢复规则

要点一

保存规则

在Red Hat系统上,iptables规则默认保存在 `/etc/sysconfig/iptables`文件中。要保存当前的规则到文 件中,可以使用以下命令:`service iptables save`。

iptables命令、规则、参数详解

iptables命令、规则、参数详解表 (table)包含4个表:4个表的优先级由高到低:raw-->mangle-->nat-->filterraw---RAW表只使用在PREROUTING链和OUTPUT链上,因为优先级最高,从而可以对收到的数据包在连接跟踪前进行处理。

一但用户使用了RAW表,在某个链上,RAW表处理完后,将跳过NAT表和ip_conntrack处理,即不再做地址转换和数据包的链接跟踪处理了.filter---这个规则表是预设规则表,拥有INPUT、FORWARD 和OUTPUT 三个规则链,这个规则表顾名思义是用来进行封包过滤的理动作net----此规则表拥有prerouting和postrouting两个规则链,主要功能为进行一对一、一对多、多对多等网址转译工作(SNATDNAT)mangle--此规则表拥有prerouting、FORWARD、postrouting 三个规则链,除了进行网址转译工作会改写封包外,在某些特殊应用可能也必须去改写封包(ITL、TOS)或者是设定MARK(将封包作记号,以进行后续的过滤)这时就必须将这些工作定义在mangles规则表中常用命令:-A 追加规则-->iptables -A INPUT-D 删除规则-->iptables -D INPUT 1(编号)-R 修改规则-->iptables -R INPUT 1 -s 192.168.12.0 -j DROP 取代现行规则,顺序不变(1是位置)-I 插入规则-->iptables -I INPUT 1 --dport 80 -j ACCEPT 插入一条规则,原本位置上的规则将会往后移动一个顺位-L 查看规则-->iptables -L INPUT 列出规则链中的所有规则-N 新的规则-->iptables -N allowed 定义新的规则通用参数:-p 协议例:iptables -A INPUT -p tcp-s源地址例:iptables -A INPUT -s 192.168.1.1-d目的地址例:iptables -A INPUT -d 192.168.12.1-sport源端口例:iptables -A INPUT -p tcp --sport 22-dport目的端口例:iptables -A INPUT -p tcp --dport 22-i指定入口网卡例:iptables -A INPUT -i eth0-o指定出口网卡例:iptables -A FORWARD -o eth0-j 指定要进行的处理动作常用的ACTION:DROP:丢弃REJECT:明示拒绝ACCEPT:接受SNAT基于原地址的转换source--指定原地址比如我们现在要将所有192.168.10.0网段的IP在经过的时候全都转换成172.16.100.1这个假设出来的外网地址:iptables -t nat -A POSTROUTING -s 192.168.10.0/24 -j SNAT --to-source 172.16.100.1(外网有效ip)这样,只要是来自本地网络的试图通过网卡访问网络的,都会被统统转换成172.16.100.1这个IP.MASQUERADE(动态伪装)--家用带宽获取的外网ip,就是用到了动态伪装iptables -t nat -A POSTROUTING -s 192.168.10.0/24 -j MASQUERADEDNAT目标地址转换destination-指定目标地址iptables -t nat -A PREROUTING -d 192.168.10.18 -p tcp --dport 80 -j DNAT --to-destination 172.16.100.210.18访问80端口转换到100.2上MASQUERADE:源地址伪装REDIRECT:重定向:主要用于实现端口重定向MARK:打防火墙标记的RETURN:返回在自定义链执行完毕后使用返回,来返回原规则链。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

添加新的规则

-A:在链的末尾追加一条规则 -I:在链的开头(或指定序号)插入一条规则

[root@localhost ~]# iptables -t filter -A INPUT -p tcp -j ACCEPT [root@localhost ~]# iptables -I INPUT -p udp -j ACCEPT [root@localhost ~]# iptables -I INPUT 2 -p icmp -j ACCEPT -p 用来指定协议

[root@localhost ~]# iptables -t filter -I INPUT -p icmp -j REJECT

几个注意事项

不指定表名时,默认指 filter表 C:\Users\Administrator> ping 192.168.4.254 正在 Ping 192.168.4.254 具有 32 字节的数据: 不指定链名时,默认指表内的所有链 来自 192.168.4.254 的回复: 无法连到端口。 除非设置链的默认策略,否则必须指定匹配条件 来自 192.168.4.254 的回复: 无法连到端口。 阻止ping测试 ……

iptables的表、链结构3-1

规则链

规则的作用:对数据包进行过滤或处理 链的作用:容纳各种防火墙规则 链的分类依据:处理数据包的不同时机

默认包括5种规则链

INPUT:处理入站数据包 OUTPUT:处理出站数据包 FORWARD:处理转发数据包 POSTROUTING链:在进行路由选择后处理数据包 PREROUTING链:在进行路由选择前处理数据包

规则链之间的顺序

规则链内的匹配顺序

数据包过滤的匹配流程2-2

匹配流程示意图

网络A

本机的应用进程

路 由 选 择

网络B

raw:OUTPUT mangle:OUTPUT

入站数据流向

mangle:INPUT filter:INPUT

nat:OUTPUT filter:OUTPUT

出站数据流向

iptables的表、链结构3-2

规则表

表的作用:容纳各种规则链 表的划分依据:防火墙规则的作用相似 mangle表:为数据包设置标记 nat表:修改数据包中的源、目标IP地址或端口 filter表:确定是否放行该数据包(过滤)

默认包括3个规则表

iptables的表、链结构3-3

iptables的管理选项5-2

查看规则列表

-L:列出所有的规则条目 -n:以数字形式显示地址、端口等信息 -v:以更详细的方式显示规则信息 --line-numbers:查看规则时,显示规则的序号

[root@localhost ~]# iptables -L INPUT --line-numbers [root@localhost ~]# iptables -n -L INPUT Chain INPUT (policy ACCEPT) Chain INPUT (policy ACCEPT) num target prot opt source destination -n -L 可合写为 -nL target prot opt source destination 1 ACCEPT udp -- anywhere anywhere ACCEPT udp -- 0.0.0.0/0 0.0.0.0/0 2 ACCEPT icmp -- anywhere anywhere ACCEPT icmp -- 0.0.0.0/0 0.0.0.0/0 3 REJECT icmp -- anywhere anywhere reject-with icmp-portREJECT icmp -- 0.0.0.0/0 0.0.0.0/0 reject-with icmp-portunreachable unreachable 4 ACCEPT tcp -- anywhere anywhere ACCEPT tcp -- 0.0.0.0/0 0.0.0.0/0

iptables的管理选项5-4

设置默认策略

-P:为指定的链设置默认规则

[root@localhost ~]# iptables -t filter -P FORWARD DROP [root@localhost ~]# iptables -P OUTPUT ACCEPT 默认策略要么是 ACCEPT、要么是DROP

netfilter是Linux核心中的一个通用架构,它提供 了一系列的“表”(tables),每个表由若干“链” (chains)组成,而每条链可以由一条或数条“规 则”(rules)组成。实际上,netfilter是表的容器, 表是链的容器,而链又是规则的容器。

1.规则(rules) 规则(rules)其实就是网络管理员预定义的条件, 规则一般的定义为“如果数据包头符合这样的条件,就 这样处理这个数据包”。规则存储在内核空间的信息包 过滤表中,这些规则分别指定了源地址、目的地址、传 输协议(如TCP、UDP、ICMP)和服务类型(如HTTP 、FTP和SMTP)等。当数据包与规则匹配时,iptables 就根据规则所定义的方法来处理这些数据包,如放行( accept)、拒绝(reject)和丢弃(drop)等。配置防火 墙的主要工作就是添加、修改和删除这些规则。

选项、链名、控制类型使用大写字母,其余均为小写

iptables的基本语法2-2

Байду номын сангаас

数据包的常见控制类型

ACCEPT:允许通过 DROP:直接丢弃,不给出任何回应 REJECT:拒绝通过,必要时会给出提示 LOG:记录日志信息,然后传给下一条规则继续匹配

iptables的管理选项5-1

默认的表、链结构示意图

raw 表

…… PREROUTING 链 …… OUTPUT 链

mangle 表

…… PREROUTING 链 …… POSTROUTING 链 …… INPUT 链 …… OUTPUT 链

nat 表

…… PREROUTING 链 …… POSTROUTING 链 …… OUTPUT 链

iptables

—— 上述2种称呼都可以表示Linux防火墙

Linux包过滤防火墙概述2-2

包过滤的工作层次

主要是网络层,针对IP数据包 体现在对包内的IP地址、端口等信息的处理上

应用层 传输层 网络层 链路层 外部网络

应用代理 传输层 网络层 链路层 网络层防火墙

应用层 传输层 网络层 链路层 受保护网络

filter 表

第1条规则 第2条规则 第3条规则 ……

INPUT 链

…… FORWARD 链 …… OUTPUT 链

…… FORWARD 链

数据包过滤的匹配流程2-1

规则表之间的顺序

manglenatfilter 入站:PREROUTINGINPUT 出站:OUTPUTPOSTROUTING 转发:PREROUTINGFORWARDPOSTROUTING 按顺序依次检查,匹配即停止(LOG策略例外) 若找不到相匹配的规则,则按该链的默认策略处理

3.表(tables) 表(tables)提供特定的功能,iptables内置了3个表,即 filter表、nat表和mangle表,分别用于实现包过滤,网络地址 转换和包重构的功能。 (1).filter表 主要用于过滤数据包,该表根据系统管理员预定义的一组规 则过滤符合条件的数据包。对于防火墙而言,主要利用在filter 表中指定的规则来实现对数据包的过滤。Filter表是默认的表, 如果没有指定哪个表,iptables就默认使用filter表来执行所有命 令。 (2).nat表 主要用于网络地址转换NAT (3).mangle表 主要用于对指定数据包进行更改

iptables的管理选项5-5

常用管理选项汇总

类别

添加新的规则 -I -L -n 查看规则列表 -v --line-numbers -D 删除、清空规则 -F 设置默认策略 -P 清空所有的规则 为指定的链设置默认规则 在链的开头(或指定序号)插入一条规则 列出所有的规则条目 以数字形式显示地址、端口等信息 以更详细的方式显示规则信息 查看规则时,显示规则的序号 删除链内指定序号(或内容)的一条规则

选项

-A 在链的末尾追加一条规则

用途

规则的匹配条件5-2

常见的通用匹配条件

协议匹配:-p 协议名 地址匹配:-s 源地址、-d 目的地址 接口匹配:-i 入站网卡、-o 出站网卡

[root@localhost ~]# iptables -I INPUT -p icmp -j DROP [root@localhost ~]# iptables -A FORWARD -p ! icmp -j ACCEPT [root@localhost ~]# iptables -A FORWARD -s 192.168.1.11 -j REJECT 叹号 ! 表示条件取反 [root@localhost ~]# iptables -I INPUT -s 10.20.30.0/24 -j DROP [root@localhost ~]# iptables -A INPUT -i eth1 -s 192.168.0.0/16 -j DROP [root@localhost ~]# iptables -A INPUT -i eth1 -s 10.0.0.0/8 -j DROP [root@localhost ~]# iptables -A INPUT -i eth1 -s 172.16.0.0/12 -j DROP 外网接口