《密码学》期末考试试卷

《密码学》期末考试试卷

多练出技巧 巧思出硕果一、 填空题(35分,1分/空)4.从熵的基本性质可推知,保密系统的 密钥量 越小,其密文中含有的关于明文的信息量就越大。

从密码系统设计者确度看,自然要选择足够大的 密钥量 ,而且希望从密文中提取的有关明文的信息尽可能地小。

5.为保证安全性,在设计分组密码时,密码变换必须足够复杂,尽量使用 混淆 与 扩散 原则。

这样使攻击者除了用 穷举 攻击以外,找不到其他简洁的数学破译方法。

6.DES 是一个 分组密码 算法,DES 是一个对称密码体制,加/解密使用同一密钥,同时DES 的加密与解密使用同一算法。

DES 的保密性依赖于 密钥 。

7.设),,,,(1111D E K C M =Φ和),,,,(2221D E K C M =Φ是两个密码体制,它们的明文和密文空间相同,1Φ和2Φ的乘积定义为密码体制(D E K K M C ,,,,21⨯),记为21Φ⨯Φ,这就是 所谓的 乘积 密码体制。

8.群是一个代数系统,它由一个非空集合G 组成,在集合G 中定义了一个二元运算“·”,满足:(1)封闭性,即:对任意的a,b ∈G ,有a ·b ∈G ;(2)单位元结合律,即:对任何a,b,c ∈G ,有a ·b ·c=(a ·b)·c=a ·(b ·c);(3)逆元,即:存在1G ∈一个元素,对任意元素a ∈G,(乘法运算满足)a ·1=1·a=a ;(4)即对任意a ∈G ,存在一个元素a1-∈G ,使得a ·a 1-= a 1-·a=1;把满足上面性质的代数系统称为群,记作<G,·>。

如果群<G,·>,还满足交换律,即对任何a,b ∈G 有a ·b=b ·a,则称G 为交换群。

9.唯密文攻击,是指密码分析者仅知道一些密文,并试图恢复尽可能多的明文,并进一步推导出加密信息的密钥。

南开大学22春“信息安全”《密码学》期末考试高频考点版(带答案)试卷号3

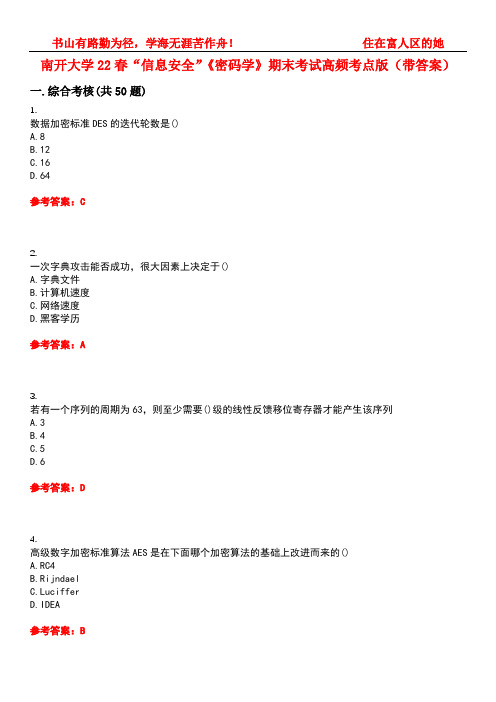

南开大学22春“信息安全”《密码学》期末考试高频考点版(带答案)一.综合考核(共50题)1.数据加密标准DES的迭代轮数是()A.8B.12C.16D.64参考答案:C2.一次字典攻击能否成功,很大因素上决定于()A.字典文件B.计算机速度C.网络速度D.黑客学历参考答案:A3.若有一个序列的周期为63,则至少需要()级的线性反馈移位寄存器才能产生该序列A.3B.4C.5D.6参考答案:D4.高级数字加密标准算法AES是在下面哪个加密算法的基础上改进而来的()A.RC4B.RijndaelC.LucifferD.IDEA参考答案:B5.下列关于密码学的讨论中,不正确的是()。

A.密码学是研究与信息安全相关的方面如机密性、完整性、可用性、抗否认等的综合技术B.密码学的两大分支是密码编码学和密码分析学C.密码并不是提供安全的单一的手段,而是一组技术D.密码学中存在可用的一次一密密码体制,它是绝对安全的参考答案:D6.在RSA密码算法中,选加密密钥e=139,若欧拉函数φ(n)的值为220,则解密密钥d为()A.11B.19C.23D.253参考答案:B7.不可能存在理论上安全的密码体质。

()T.对F.错参考答案:F8.现代分组密码都是乘法密码,分为Feistel密码和非Feistel密码两类,非Feistel密码只可以运用不可逆成分。

()A.正确B.错误参考答案:B9.在Hash函数MD5中,对一个明文块进行处理的主要是压缩函数f,则该函数需要的输入参数包括哪些()C.128比特的链接变量D.一个处理密钥参考答案:BC10.暴力破解与字典攻击属于同类网络攻击方式,其中暴力破解中所采用的字典要比字典攻击中使用的字典范围要大。

()T.对F.错参考答案:T11.在分组加密的4种工作模式中,最适合用来加密较短消息的是哪种工作模式()A.输出反馈模式B.电子密码本模式C.密码反馈模式D.密码分组链接模式参考答案:B12.下列哪些方法可用以生成密码上安全的伪随机数()A.DES的输出反馈(OFB)模式B.ANSI X 9.17的伪随机数产生器C.Rabin产生器D.离散指数比特产生器参考答案:ABCD13.数字证书不包含()A.颁发机构的名称B.证书的有效期C.证书持有者的私有密钥信息D.签发证书时所使用的签名算法14.加密的强度主要取决于()。

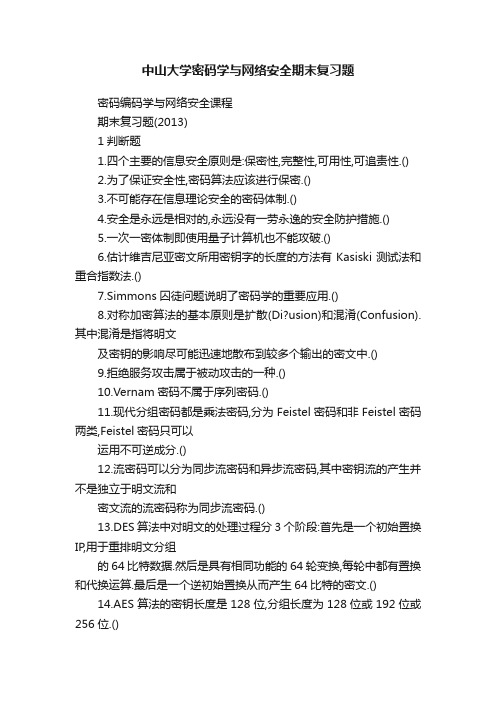

中山大学密码学与网络安全期末复习题

中山大学密码学与网络安全期末复习题密码编码学与网络安全课程期末复习题(2013)1判断题1.四个主要的信息安全原则是:保密性,完整性,可用性,可追责性.()2.为了保证安全性,密码算法应该进行保密.()3.不可能存在信息理论安全的密码体制.()4.安全是永远是相对的,永远没有一劳永逸的安全防护措施.()5.一次一密体制即使用量子计算机也不能攻破.()6.估计维吉尼亚密文所用密钥字的长度的方法有Kasiski测试法和重合指数法.()7.Simmons囚徒问题说明了密码学的重要应用.()8.对称加密算法的基本原则是扩散(Di?usion)和混淆(Confusion).其中混淆是指将明文及密钥的影响尽可能迅速地散布到较多个输出的密文中.()9.拒绝服务攻击属于被动攻击的一种.()10.Vernam密码不属于序列密码.()11.现代分组密码都是乘法密码,分为Feistel密码和非Feistel密码两类,Feistel密码只可以运用不可逆成分.()12.流密码可以分为同步流密码和异步流密码,其中密钥流的产生并不是独立于明文流和密文流的流密码称为同步流密码.()13.DES算法中对明文的处理过程分3个阶段:首先是一个初始置换IP,用于重排明文分组的64比特数据.然后是具有相同功能的64轮变换,每轮中都有置换和代换运算.最后是一个逆初始置换从而产生64比特的密文.()14.AES算法的密钥长度是128位,分组长度为128位或192位或256位.()15.AES算法的分组长度可以是192比特.()16.AES算法不存在弱密钥和半弱密钥,能有效抵御目前已知的攻击.()期末复习题(2013)第2页(共22页)17.Di?e-Hellman算法的安全性基于离散对数计算的困难性,可以实现密钥交换.()18.常见的公钥密码算法有RSA算法,Di?e-Hellman算法和ElGamal算法.()19.ElGamal加密算法的安全性基于有限域上的离散对数难题.()20.流密码中如果第i个密钥比特与前i?1个明文有关则称为同步流密码.()21.公开密钥密码体制比对称密钥密码体制更为安全.()22.Tripe DES算法的加密过程就是用同一个密钥对待加密的数据执行3次DES算法的加密操作.()23.MD5是一个典型的Hash算法,输出的摘要值的长度可以是128位或者160位.()24.欧拉函数φ(300)=120.()25.Di?e-Hellman密钥交换协议的安全性是基于离散对数问题.()26.PGP协议缺省的压缩算法是ZIP,压缩后的数据由于冗余信息很少,更容易抵御密码分析类型的攻击.()27.我的数字证书是不能在网络上公开的,否则其他人可能假冒我的身份或伪造我的数字签名.() 28.在SSL握手协议的过程中,需要服务器发送自己的数字证书.()期末复习题(2013)第3页(共22页)2填空题1.信息安全中所面临的威胁攻击是多种多样的,一般将这些攻击分为两大类,记和被动攻击.其中被动攻击又分为和.2.主动攻击的特征是,被动攻击的特点是.3.密码学是研究通信安全保密的科学,它包含两个相对独立的分支,即学和学.4.一个保密系统一般是明文,密文,,,五部分组成的.5.密码学的发展过程中,两次质的飞跃分别是指1949年Shannon 发表的和1976年由和两人提出的思想.6.密码系统的分类有很多种,根据加密和解密所使用的密钥是否相同,密码系统可分为和.根据明文的处理方式,密码系统可分为和.7.完善保密性是指.8.Shannon证明了密码体制是绝对安全的.9.破译密码系统的方法有和.10.选择明文攻击是指.11.对称密码体制又称为密码体制,它包括密码和密码.12.古典密码是基于的密码,两类古典密码是密码和密码.13.代换是传统密码体制中最基本的处理技巧,按照一个明文字母是否总是被一个固定的字母代替进行划分,代换密码主要分为两类和.14.Hill密码可以有效抵御攻击,但不能抵御攻击.15.分组密码采用原则和原则来抵抗攻击者对该密码体制的统计分析.16.分组长度为n的分组密码可以看作是{0,1,...,2n?1}到其自身的一个置换,分组长度为n的理想的分组密码的密钥数为.17.有限域的特征一定是,有限域的元素的个数一定是其特征的.18.在今天看来,DES算法已经不再安全,其主要原因是.期末复习题(2013)第4页(共22页)19.DES算法存在个弱密钥和个半弱密钥.20.关于DES算法,密钥的长度(即有效位数)是位,又因其具有性使DES在选择明文攻击下所需的工作量减半.21.分组密码的加解密算法中最关键部分是非线性运算部分,在DES 加密算法的非线性运算部分称为,在AES加密算法的非线性运算部分称为.22.在高级加密标准AES规范中,分组长度是位,密钥的长度是位.23.AES算法支持可变的密钥长度,若密钥长度为256比特,则迭代轮数为,若密钥长度为192比特,则迭代轮数为.24.DES与AES有许多相同之处,也有一些不同之处,譬如AES密钥长度,而DES密钥长度;另外,DES是面向运算,而AES则是面向运算.25.随机序列应具有良好的统计特性,其中两个评价标准是和.26.产生伪随机数的方法有,和.27.序列密码的工作方式一般分为是和.28.消息认证码的作用是和.29.有一正整数除以3,7,11的余数分别为2,3,4,满足此条件的最小正整数是.30.公钥密码体制的思想是基于函数,公钥用于该函数的计算,私钥用于该函数的计算.31.1976年,W.Di?e和M.Hellman在一文中提出了的思想,从而开创了现代密码学的新领域.32.公钥密码体制的出现,解决了对称密码体制很难解决的一些问题,主要体现以下三个方面:问题,问题和问题.33.RSA的数论基础是定理,在现有的计算能力条件下,RSA密钥长度至少是位.34.公钥密码算法一般是建立在对一个特定的数学难题求解上,譬如RSA算法是基于困难性,ElGamal算法是基于的困难性.35.在数字签名方案中,不仅可以实现消息的不可否认性,而且还能实现消息的.期末复习题(2013)第5页(共22页)36.普通数字签名一般包括3个过程,分别是过程,过程和过程.37.1994年12月美国NIST正式颁布了数字签名标准DSS,它是在和数字签名方案的基础上设计的.38.群签名除具有一般数字签名的特点外,还有两个特征:即和.39.盲签名除具有一般数字签名的特点外,还有两个特征:即和.40.在PKI系统中CA中心的主要功能有.期末复习题(2013)第6页(共22页)3选择题1.信息安全的发展大致经历了三个发展阶段,目前是处于阶段.A.通信保密B.信息保障C.计算机安全D.网络安全2.机制保证只有发送方与接受方能访问消息内容.A.保密性B.鉴别C.完整性D.访问控制3.如果消息接收方要确定发送方身份,则要使用机制.A.保密性B.鉴别C.完整性D.访问控制4.机制允许某些用户进行特定访问.A.保密性B.鉴别C.完整性D.访问控制5.下面关于密码算法的阐述,是不正确的.A.对于一个安全的密码算法,即使是达不到理论上的不破的,也应当为实际上是不可破的.即是说,从截获的密文或某些已知明文密文对,要决定密钥或任意明文在计算机上是不可行的.B.系统的保密性不依赖于对加密算法的保密,而依赖于密钥的保密(Kerckho?s原则).C.对于使用公钥密码体制加密的密文,知道密钥的人,就一定能够解密.期末复习题(2013)第7页(共22页)D.数字签名的理论基础是公钥密码体制.6.1949年,发表题为《保密系统的通信理论》的文章,为密码系统建立了理论基础,从此密码学成了一门科学.A.Kerckho?sB.Di?e和HellmanC.ShannonD.Shamir7.一个密码系统至少由明文,密文,加密算法,解密算法和密钥五部分组成,而其安全性是由决定.A.加密算法B.解密算法C.加解密算法D.加解密算法8.计算和估计出破译密码系统的计算量下限,利用已有的最好方法破译它的所需要的代价超出了破译者的破译能力(如时间,空间,资金等资源),那么该密码系统的安全性是.A.无条件安全B.计算安全C.可证明安全D.实际安全9.根据密码分析者所掌握的分析资料的不同,密码分析一般可分为四类,其中攻击者所获信息量最大的是.A.唯密文攻击B.已知明文攻击C.选择明文攻击D.选择密文攻击10.国际标准化组织ISO所提出的信息系统安全体系结构中定义了种安全服务.A.8期末复习题(2013)第8页(共22页)B.7C.11D.511.国际标准化组织ISO所提出的信息系统安全体系结构中定义了种安全机制.A.8B.7C.11D.512.下列攻击属于被动攻击的是.A.窃听B.伪造攻击C.流量分析D.拒绝服务攻击13.下列攻击不属于主动攻击的是.A.窃听B.阻断C.篡改D.伪造14.下面关于密码算法的阐述,是不正确的.A.对于一个安全的密码算法,即使是达不到理论上的不破的,也应当为实际上是不可破的.即是说,从截获的密文或某些已知明文密文对,要决定密钥或任意明文在计算机上是不可行的.B.系统的保密性不依赖于对加密体制或算法的保密,而依赖于密钥(这就是著名的Kerckho?s原则).C.对于使用公钥密码体制加密的密文,知道密钥的人,就一定能够解密.D.数字签名的理论基础是公钥密码体制.15.下列古典密码算法是置换密码的是.期末复习题(2013)第9页(共22页)A.加法密码B.Hill密码C.多项式密码D.栅栏式密码16.字母频率分析法对算法最有效.A.置换密码B.单表代换密码C.多表代换密码D.序列密码17.算法抵抗频率分析攻击能力最强,而对已知明文攻击最弱.A.仿射密码B.维吉利亚密码C.希尔密码D.PlayFair密码18.在仿射密码中,P=C=Z26,假设某一仿射密码的加密变换记为e k(x)=7x+3,则其解密变换为.A.d k(y)=15y?19B.d k(y)=7y+3C.d k(y)=7y?3D.d k(y)=15y+1919.重合指数法对算法的破解最有效.A.置换密码B.单表代换密码C.多表代换密码D.序列密码20.维吉利亚密码是古典密码体制比较有代表性的一种密码,它属于.A.置换密码期末复习题(2013)第10页(共22页)B.单表代换密码C.多表代换密码D.序列密码21.差分分析是针对下面密码算法的分析方法.A.AESB.DESC.RC4D.MD522.DES加密算法采用位有效密钥.A.64B.56C.128D.16823.为保证安全性,在设计分组密码时应该考虑以下哪些问题.A.加密解密变换必须足够复杂,使攻击者除了用穷举法攻击以外,找不到其他简洁的数学破译方法.B.分组长度要足够大.C.密钥量要求足够大.D.加密/解密时间要足够长.24.DES采用了典型的Feistel结构,是一个迭代式的乘积密码结构,其算法的核心是.A.初始置换B.16轮的迭代变换C.逆初始置换D.轮密钥的产生25.记运行DES加密算法时使用的轮密钥为k1,k2,...,k16,则运行DES解密算法时第一轮使用的密钥是.期末复习题(2013)第11页(共22页)A.k1B.k8C.k16D.k426.AES每一轮变换的结构由如下四个不同的模块组成,其中是非线性模块.A.行移位B.列混淆C.字节代换D.轮密钥加27.AES算法中的大部分运算是按字节定义的,把一个字节看成是.A.整数域上的一个元素B.有限域GF(28)上的一个元素C.有限域GF(2)上的一个元素D.有限域GF(216)上的一个元素28.不能用来设计流密码的分组密码算法模式是.A.CFBB.OFBC.CBCD.CTR29.适合文件加密,而且有少量错误时不会造成同步失败,是软件加密的最好选择,这种分组密码的操作模式是指.A.电子密码本模式B.密码分组链接模式C.密码反馈模式D.输出反馈模式30.下列算法属于Hash算法的是.A.HMAC期末复习题(2013)第12页(共22页)B.IDEAC.RIPEMDD.RSA31.Kerberos是80年代中期,麻省理工学院为Athena项目开发的一个认证服务系统,其目标是把认证,记账和的功能扩展到网络环境.A.访问控制B.审计C.授权32.公钥密码学的思想最早由提出.A.EulerB.Di?e和HellmanC.FermatD.Rivest,Shamir和Adleman33.根据所依据的难解问题,除了以外,公钥密码体制分为以下分类.A.大整数分解问题(简称IFP)B.离散对数问题(简称DLP)C.椭圆曲线离散对数问题(简称ECDLP)D.生日悖论34.数字信封是用来解决.A.公钥分发问题B.私钥分发问题C.对称密钥分发问题D.数据完整性问题35.公钥密码主要用来进行数字签名,或者用于实现对称密码体制的密钥分配,而很少用于数据加密,主要原因是.A.公钥密码的密钥太短期末复习题(2013)第13页(共22页)B.公钥密码的效率较低C.公钥密码的安全性不好D.公钥密码抗攻击性较差36.下面不是Hash函数的等价提法.A.压缩信息函数B.哈希函数C.单向散列函数D.杂凑函数37.下面不是Hash函数具有的特性.B.可逆性C.压缩性D.抗碰撞性38.现代密码学中很多应用包含散列运算,而应用中不包含散列运算的是.A.消息完整性B.消息机密性C.消息认证码D.数字签名39.下面不是Hash函数的主要应用.A.文件校验B.数字签名C.数据加密D.认证协议40.MD5算法以位分组来处理输入文本.A.64B.128C.256期末复习题(2013)第14页(共22页)D.51241.SHA1接收任何长度的输入消息,并产生长度为比特的Hash值.A.64B.128C.160D.51242.分组加密算法(如AES)与散列函数算法(如SHA)的实现过称最大不同是.A.分组B.迭代D.可逆43.生日攻击是针对密码算法的分析方法.A.DESB.AESC.RC4D.MD544.下列算法不具有雪崩效应.A.DESB.RC4C.MD5D.RSA45.若Alice想向Bob分发一个会话密钥,采用ElGamal公钥加密算法,那么Alice应该选用的密钥是.A.Alice的公钥B.Alice的私钥C.Bob的公钥D.Bob的私钥期末复习题(2013)第15页(共22页)46.设在RSA的公钥密码体制中,公钥为(e,n)=(13,35),则私钥d=.A.11B.13C.15D.1747.在现有的计算能力条件下,对于非对称密码算法Elgamal,被认为是安全的最小密钥长度是.A.128位B.160位D.1024位48.通信中仅仅使用数字签名技术,不能保证的服务是.A.认证服务B.完整性服务C.保密性服务D.不可否认服务49.Alice收到Bob发给他的一个文件的签名,并要验证这个签名的有效性,那么签名验证算法需要Alice选用的密钥是.A.Alice的公钥B.Alice的私钥C.Bob的公钥D.Bob的私钥50.在普通数字签名中,签名者使用进行信息签名.A.签名者的公钥B.签名者的私钥C.签名者的公钥和私钥D.签名者的私钥期末复习题(2013)第16页(共22页)51.如果发送方用私钥加密消息,则可以实现.A.保密性B.保密性与鉴别C.保密性与完整性D.鉴别52.签名者无法知道所签消息的具体内容,即使后来签名者见到这个签名时,也不能确定当时签名的行为,这种签名称为.A.代理签名B.群签名D.盲签名53.签名者把他的签名权授给某个人,这个人代表原始签名者进行签名,这种签名称为.A.代理签名B.群签名C.多重签名D.盲签名54.PKI的主要理论基础是.A.对称密码算法B.公钥密码算法C.量子密码D.摘要算法55.PKI解决信息系统中的问题.A.身份信任B.权限管理C.安全审计D.数据加密期末复习题(2013)第17页(共22页)56.是PKI体系中最基本的元素,PKI系统所有的安全操作都是通过它来实现的.A.用户私钥B.用户身份C.数字证书D.数字签名57.一个典型的PKI应用系统包括实体.A.认证机构CAB.注册机构RAC.证书及CRL目录库D.用户端软件期末复习题(2013)第18页(共22页)4简答题1.简述密码分析者对密码系统的四种攻击.2.为什么二重DES并不像人们想象的那样可以提高密钥长度到112比特,而相当于57比特?简要说明原因.3.叙述中途相遇攻击(Meet-in-the-Middle Attack).4.简述序列密码算法和分组密码算法的不同.5.简述分组密码的五种操作模式及其特点.6.叙述如何应用费玛小定理(Fermat’s Little Theorem)来测试一个正整数是否为素数?7.叙述Miller-Rabin概率素性测试算法的工作原理.Miller-Rabin概率素性测试算法测试奇整数p的算法描述如下:Write p?1=2k m,where m is odd.Choose a random integer a,such that1≤a≤p?1.Compute b=a m mod p.If b=1mod p then Answer“p is a prime number”and QUIT.For i=0to k?1do–If b=?1mod p then Answer“p is a prime number”and QUIT.–Else b=b2mod pAnswer“p is not a prime number”and QUIT.Here the above Miller-Rabin algorithm is a yes-biased Monte Carlo algorithm for testing compositeness.Show that why it is?In other words,all yes-answers for the compositeness are always correct,but the no-answer for the compositeness(in other words,“p is a prime”)may be incorrect.So you have to prove that when the algorithm says“p is a composite”,then MUST be composite.8.简述链路加密和端对端加密的区别.9.公钥密码体制与对称密码体制相比有什么优点和不足?10.什么是单向函数,什么是单向陷门函数?期末复习题(2013)第19页(共22页)。

南京邮电大学《密码学》2022-2023学年第一学期期末试卷

南京邮电大学《密码学》2022-2023学年第一学期期末试卷《密码学》考试内容:《密码学》;考试时间:120分钟;满分:100分;姓名:——;班级:——;学号:——一、选择题(每题2分,共20分)1. 密码学中最基本的加密方法是:A. 替换密码B. 移位密码C. 公钥密码D. 对称密钥加密2. RSA算法属于哪种类型的加密算法?A. 对称密钥加密B. 非对称密钥加密C. 哈希算法D. 流密码3. 如果发送方用私钥加密消息,则可以实现:A. 保密性B. 保密与鉴别C. 保密而非鉴别D. 鉴别4. 在混合加密方式下,真正用来加解密通信过程中所传输数据(明文)的密钥是:A. 非对称算法的公钥B. 对称算法的密钥C. 非对称算法的私钥D. CA中心的公钥5. 两个不同的消息摘要具有相同的值时,称为:A. 攻击B. 冲突C. 散列D. 都不是6. 以下关于数字签名的描述,不正确的是:A. 数字签名是一种用于验证消息来源和完整性的技术B. 数字签名在电子商务中确保了交易的安全性和不可抵赖性C. 数字签名是可复制的D. 数字签名是不可伪造的7. HASH函数可应用于:A. 用户的公钥B. 用户的私钥C. 自己的公钥D. 都不是8. 在RSA算法中,若取p=3, q=11, e=3,则d等于:A. 33B. 20C. 14D. 79. 以下哪种加密算法属于单钥制加密算法?A. DES加密算法B. RSA加密算法C. Diffie-Hellman加密算法D. AES加密算法(注:AES通常为对称加密,但此处为选项设置)10. 密码学中的“雪崩效应”是指:A. 混淆B. 扩散C. 当输入发生轻微变化时,输出将发生非常显著的变化D. 数字水印二、填空题(每题2分,共20分)1. 密码学是研究信息的______、______、完整性和不可否认性的科学和艺术。

2. 对称密钥加密,也称为私钥加密,意味着加密和解密使用______的密钥。

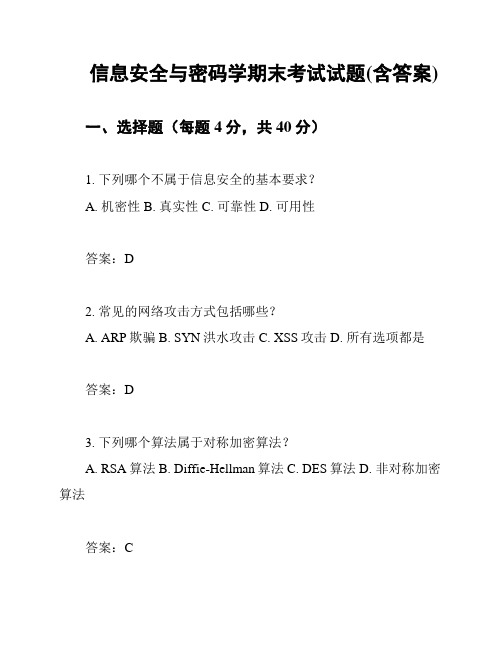

信息安全与密码学期末考试试题(含答案)

信息安全与密码学期末考试试题(含答案)一、选择题(每题4分,共40分)1. 下列哪个不属于信息安全的基本要求?A. 机密性B. 真实性C. 可靠性D. 可用性答案:D2. 常见的网络攻击方式包括哪些?A. ARP欺骗B. SYN洪水攻击C. XSS攻击D. 所有选项都是答案:D3. 下列哪个算法属于对称加密算法?A. RSA算法B. Diffie-Hellman算法C. DES算法D. 非对称加密算法答案:C4. 下列哪个算法不存在后门?A. RSA算法B. 椭圆曲线算法C. 双线性对算法D. 所有选项都不存在后门答案:D5. 下列哪个加密算法支持数字签名并且必须使用哈希函数?A. RSA算法B. ECC算法C. DSA算法D. 所有选项都是答案:C6. 消息认证码的作用是什么?A. 防止重放攻击B. 提供机密性C. 防止中间人攻击D. 提供数据完整性和真实性答案:D7. 下列哪个不属于数字证书中包含的信息?A. 颁发者名称B. 序列号C. 有效期D. 证书密码答案:D8. 下列哪个密钥交换算法是安全的?A. RSA算法B. Diffie-Hellman算法C. 椭圆曲线算法D. 所有选项都不安全答案:C9. 下列哪个密码协议用于在不安全的信道上安全地交换密钥?A. SSL协议B. S/MIME协议C. Kerberos协议D. 所有选项都可以答案:C10. 下列哪个安全协议使用了数据包的数字签名和IPsec的VPN技术?A. SSH协议B. SSL协议C. S/MIME协议D. IPSec协议答案:D二、判断题(每题4分,共20分)1. HMAC是用于提供机密性和真实性的消息认证码,答案是:错误答案:错误2. 非对称加密算法一般用于验证身份和身份证明,答案是:正确答案:正确3. 数字签名的目的是确保消息不被篡改和抵赖,答案是:正确答案:正确4. SSL协议是基于TCP协议的,答案是:正确答案:正确5. 随机数生成是RSA算法中非常重要的部分,答案是:错误答案:错误三、简答题(每题10分,共40分)1. 请简要介绍DES算法的加密模式。

密码学试题及答案

密码学试题及答案一、选择题1. 密码学中最基本的加密方法是:A. 替换密码B. 移位密码C. 公钥密码D. 对称密钥加密2. RSA算法属于哪种类型的加密算法?A. 对称密钥加密B. 非对称密钥加密C. 哈希算法D. 流密码3. 以下哪个不是密码学中的基本概念?A. 密钥B. 明文C. 密文D. 操作系统二、简答题1. 简述对称密钥加密和非对称密钥加密的区别。

2. 解释什么是数字签名,以及它在电子商务中的作用。

三、计算题1. 给定一个简单的凯撒密码,其中明文为 "HELLO",移位量为3,求密文。

2. 使用RSA算法,给定公钥(e, n)=(17, 3233),明文为65(ASCII码表示的'A'),求对应的密文。

四、论述题1. 论述密码学在现代网络安全中的应用及其重要性。

2. 描述一种常见的密码攻击方法,并解释如何防范。

答案:一、选择题1. 答案:A. 替换密码2. 答案:B. 非对称密钥加密3. 答案:D. 操作系统二、简答题1. 答案:对称密钥加密是指加密和解密使用相同的密钥,而非对称密钥加密使用一对密钥,即公钥和私钥,加密和解密使用不同的密钥。

对称密钥加密速度快,但密钥分发困难;非对称密钥加密解决了密钥分发问题,但速度较慢。

2. 答案:数字签名是一种用于验证消息来源和完整性的技术。

在电子商务中,数字签名确保了交易的安全性和不可抵赖性,买家和卖家可以通过数字签名验证对方的身份和交易内容的真实性。

三、计算题1. 答案:将 "HELLO" 中的每个字母向后移位3个位置,得到密文"KHOOR"。

2. 答案:使用公钥(e, n)=(17, 3233)加密明文65,计算 \( c =m^e \mod n \),得到 \( c = 65^{17} \mod 3233 = 2201 \)。

四、论述题1. 答案:密码学在现代网络安全中扮演着至关重要的角色。

密码学选修课期末试卷及答案【精选】

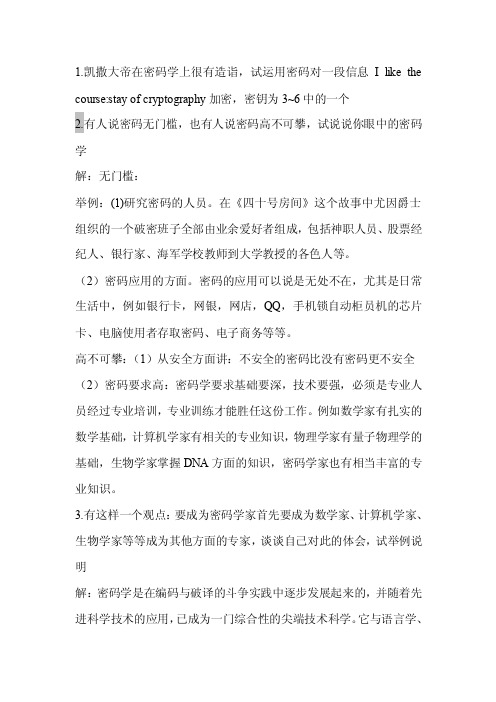

1.凯撒大帝在密码学上很有造诣,试运用密码对一段信息I like the course:stay of cryptography加密,密钥为3~6中的一个2.有人说密码无门槛,也有人说密码高不可攀,试说说你眼中的密码学解:无门槛:举例:(1)研究密码的人员。

在《四十号房间》这个故事中尤因爵士组织的一个破密班子全部由业余爱好者组成,包括神职人员、股票经纪人、银行家、海军学校教师到大学教授的各色人等。

(2)密码应用的方面。

密码的应用可以说是无处不在,尤其是日常生活中,例如银行卡,网银,网店,QQ,手机锁自动柜员机的芯片卡、电脑使用者存取密码、电子商务等等。

高不可攀:(1)从安全方面讲:不安全的密码比没有密码更不安全(2)密码要求高:密码学要求基础要深,技术要强,必须是专业人员经过专业培训,专业训练才能胜任这份工作。

例如数学家有扎实的数学基础,计算机学家有相关的专业知识,物理学家有量子物理学的基础,生物学家掌握DNA方面的知识,密码学家也有相当丰富的专业知识。

3.有这样一个观点:要成为密码学家首先要成为数学家、计算机学家、生物学家等等成为其他方面的专家,谈谈自己对此的体会,试举例说明解:密码学是在编码与破译的斗争实践中逐步发展起来的,并随着先进科学技术的应用,已成为一门综合性的尖端技术科学。

它与语言学、数学、电子学、声学、信息论、计算机科学等有着广泛而密切的联系。

成为密码学家必须要有相关的密码学知识和相应的研究手段,不同专业领域的人员组成一个团体,各尽所能,致力于密码学研究。

例如:(1)语言学家:对英语、法语、德语或者其他小语种有研究的人,遇到熟悉的语言可以发挥优势,在电影《风语者》中美军使用了一种极少数人懂的印第安某部落的语言,在战争发挥了极大作用,直到战争结束仍未被破解。

(2)数学家:数学家有代数、数论、概率等专业知识,对破解密码有相当大的优势。

《跳舞的小人》中福尔摩斯就是通过字母“E”在英语中出现的频率最高,以此为突破口来破解密码(3)物理学家:物理学家有量子理论和通讯理论的专业知识,例如在《信息论与编码》这门课程中我们学习了,1949年美国人香农发表了《秘密体制的通信理论》一文,应用信息论的原理分析了密码学中的一些基本问题。

密码学期末考试题及答案

密码学期末考试题及答案一、选择题(每题2分,共20分)1. 密码学中的“凯撒密码”属于以下哪种类型的密码?A. 替换密码B. 置换密码C. 公钥密码D. 序列密码答案:A2. 在现代密码学中,以下哪种算法属于非对称加密算法?A. DESB. AESC. RSAD. RC4答案:C3. 以下哪个选项不是哈希函数的特性?A. 确定性B. 快速计算C. 可逆性D. 抗碰撞性答案:C4. 对称加密算法中,加密和解密使用相同密钥的算法是:A. RSAB. AESC. Diffie-HellmanD. ECC5. 在密码学中,以下哪种攻击方式是通过猜测密钥来解密密文的?A. 重放攻击B. 侧信道攻击C. 差分攻击D. 穷举攻击答案:D6. 以下哪个选项不是数字签名的目的?A. 验证消息的完整性B. 验证消息的来源C. 确保消息的机密性D. 验证签名者的身份答案:C7. 在密码学中,以下哪种加密模式不提供消息认证?A. ECB模式B. CBC模式C. CFB模式D. OFB模式答案:A8. 以下哪个选项不是密码学中的攻击类型?A. 已知明文攻击B. 选择明文攻击C. 选择密文攻击D. 随机攻击答案:D9. 在密码学中,以下哪种技术用于防止重放攻击?B. 哈希函数C. 公钥加密D. 对称加密答案:A10. 在密码学中,以下哪个选项不是数字签名的组成部分?A. 哈希值B. 公钥C. 私钥D. 签名答案:B二、填空题(每题2分,共20分)1. 密码学中的“一次性密码本”被认为是理论上的________。

答案:完美安全2. 在密码学中,________算法可以保证即使在密钥泄露的情况下,之前的通信内容仍然安全。

答案:前向保密3. 密码学中的“________”是指在不知道密钥的情况下,无法从密文推断出明文。

答案:机密性4. 密码学中的“________”是指在不知道密钥的情况下,无法确定密文是否有效。

答案:认证性5. 在密码学中,________是指通过修改密文,使得解密后得到错误的明文。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

新乡学院 2013-2014 学年度第一学期

《密码学》期末考试试卷

2010级信息与计算科学专业,考试时间:100分钟,考试方式:随堂考,满分100分

一、判断题(每小题2分,正确的在后面的括号内打“√”,错误的在后面的括号内打“×”)

1. 1976年,美国数据加密标准(DES)的公布使密码学的研究公开,从而开创了现在密码

学的新纪元,失眠墓穴发展史上的一次质的飞跃。

()

2. 密码学的发展大致经历了两个阶段:传统密码学和现在密码学。

()

3. 现在密码体质的安全性不应取决于不易改变的算法,而应取决于可是随时改变的密钥。

()

4. Hash函数也称为散列函数、哈希函数、杂凑函数等,是一个从消息空间到像空间的可逆

映射。

()

5. 成熟的公钥密码算法出现以后,对称密码算法在实际中已无太大利用价值了。

()

二、选择题(每小题2分,将正确答案的标号写在后面的括号内)

1. 若Alice要向Bob分发一个会话密钥,采用ElGamal公钥加密算法,那么Alice对该回

话密钥进行加密应该选用的是()(A)Alice的公钥(B)Alice的私钥(C)Bob的公钥(D)Bob的私钥

2. 下列算法中,不具有雪崩效应的是()

(A)DES加密算法(B)序列密码的生成算法(C)哈希函数(D)RSA加密算法

3. 下列选项中,不是Hash函数的主要应用的是()

(A)数据加密(B)数字签名(C)文件校验(D)认证协议

4. 对于二元域上的n元布尔函数,其总个数为()(A)n2(B)n22(C)n2(D)以上答案都不对

5. 下列密码算法中,不属于序列密码范畴的是()

(A)RC4算法(B)A5算法(C)DES算法(D)WAKE算法

三、填空题(每小题1分,共20分)

1. 序列密码通常可以分为____序列密码和____序列密码。

2. 布尔函数是对称密码中策重要组件,其表示方法主要有____表示、____表示、____表示、

____表示、____表示、____表示等。

3. 为了抗击各种已有的攻击方法,密码体制中的布尔函数的设计需要满足各种相应的设计

准则,这些设计准则主要有:________、________、________、________、________。

4. Hash函数就是把任意的长度的输入,通过散列函数,变换成固定长度的输出,该输出称

为____,Hash函数的单向性是指:____________________,Hash函数的抗碰撞性是指:________________。

5. 常用的公钥密码算法有:________、________、________、________。

四、简答题(每小题10分,共30分)

1. 简述RSA公钥密码体制中的密钥对的生成步骤、主要攻击方法以及防范措施。

2. 简述ElGamal公钥密码体制中的加密和解密过程。

3. 分别描述基于对称密码算法的比特承诺方案和基于单向函数的比特承诺方案。

五、计算题(每小题10分,共30分)

1. 考虑GF (23)上的椭圆曲线E:1x 4x y 32+-=,令P=(4,7),Q=(10,31),试求:

(1) 点R=P+Q 的坐标(3x ,3y )。

(2) 2P 的坐标。

2. 给定一个超递增序列A={1,3,7,13,26,65,119,267}作为私钥,利用MH 背包公钥密码算法,求解一个公钥,并利用这个公钥对明文10101100进行加密和解密。

3. 设p=101,利用小步大步算法计算有限域上的离散对数问题29m od 7log 11的值。