查看电脑端口

电脑端口及对应服务一览表

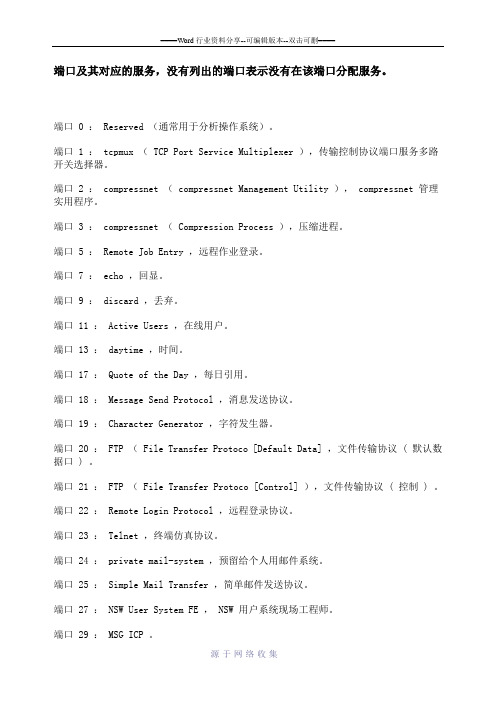

端口及其对应的服务,没有列出的端口表示没有在该端口分配服务。

端口 0 : Reserved (通常用于分析操作系统)。

端口 1 : tcpmux ( TCP Port Service Multiplexer ),传输控制协议端口服务多路开关选择器。

端口 2 : compressnet ( compressnet Management Utility ), compressnet 管理实用程序。

端口 3 : compressnet ( Compression Process ),压缩进程。

端口 5 : Remote Job Entry ,远程作业登录。

端口 7 : echo ,回显。

端口 9 : discard ,丢弃。

端口 11 : Active Users ,在线用户。

端口 13 : daytime ,时间。

端口 17 : Quote of the Day ,每日引用。

端口 18 : Message Send Protocol ,消息发送协议。

端口 19 : Character Generator ,字符发生器。

端口 20 : FTP ( File Transfer Protoco [Default Data] ,文件传输协议 ( 默认数据口 ) 。

端口 21 : FTP ( File Transfer Protoco [Control] ),文件传输协议 ( 控制 ) 。

端口 22 : Remote Login Protocol ,远程登录协议。

端口 23 : Telnet ,终端仿真协议。

端口 24 : private mail-system ,预留给个人用邮件系统。

端口 25 : Simple Mail Transfer ,简单邮件发送协议。

端口 27 : NSW User System FE , NSW 用户系统现场工程师。

端口 29 : MSG ICP 。

端口 31 : MSG Authentication , MSG 验证。

如何查看80端口是否被占用_端口被占用解决办法

80端口是否被占用的解决办法一、问题描述公司外网发布是必须使用80端口,可是每次tomcat启动时,总时报端口占用,如果将端口改为不用的端口,例如:8090等,就能正常启动使用。

二、问题分析一般服务器安装MS SQL Server 2008 时,都要求安装IIS 5.0或6.0,此时,肯定时被IIS 占用了,如果你把IIS 端口号修改成其它的,重启IIS 后,80端口仍然被占用呢,那你就需要检测是否还有其它服务占用了。

三、问题检查及处理先介绍一下我的服务器环境:Windows 2003 Server SP2,MS SQL Server 2008 R2 ,Tomcat 6.0 ,Sun JDK 1.6 和1.7版本。

检查端口占用常用方法有:使用Dos 命令检查或使用专用软件检查。

使用Dos 检查:在Dos 命令行中输入netstat -aon|findstr "80" 即可查看到端口被谁占用,我查时被System 占用,PID为4,使用进程查看器发现是系统自己的进程,所以没办法停用,如果停用,系统无法正常工作,并且重新启动电脑。

使用专用软件检查,例如:Active Ports软件,可以查看到什么端口被什么软件点用,安装位置是什么等,就可以直接定位,但是我的服务器还是显示为PID为4,程序为System 占用,声明:System不带.exe啊(有的进程为:System.exe,我的则不是)处理方法:经仔细查找,发现是MS SQL Server 2008服务占用了80端口,此时启动SQL Server 配置管理器,进入后,将SQL Server Reporting Services 服务停用后即可,也不影响MS SQL Server 的正常使用。

最终处理方法:1.将IIS改不用的端口后禁用掉。

2.将MS SQL Server 2008的SQL Server Reporting Services 服务停用。

用命令查看电脑网络端口

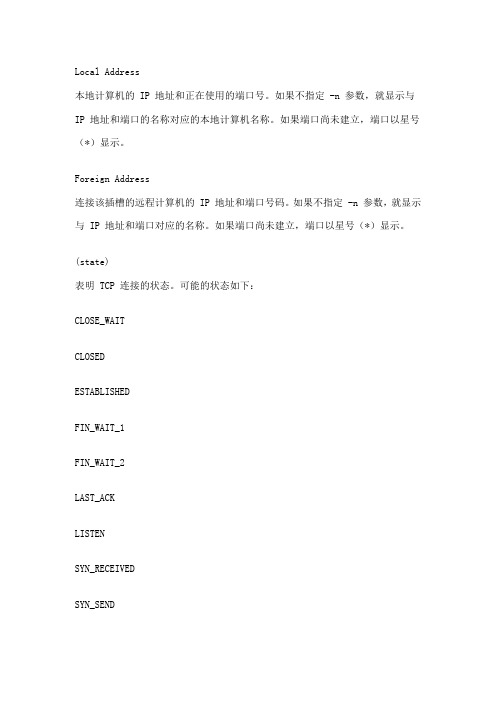

Local Address

本地计算机的 IP 地址和正在使用的端口号。

如果不指定 -n 参数,就显示与IP 地址和端口的名称对应的本地计算机名称。

如果端口尚未建立,端口以星号(*)显示。

Foreign Address

连接该插槽的远程计算机的 IP 地址和端口号码。

如果不指定 -n 参数,就显示与 IP 地址和端口对应的名称。

如果端口尚未建立,端口以星号(*)显示。

(state)

表明 TCP 连接的状态。

可能的状态如下:

CLOSE_WAIT

CLOSED

ESTABLISHED

FIN_WAIT_1

FIN_WAIT_2

LAST_ACK

LISTEN

SYN_RECEIVED

SYN_SEND

TIMED_WAIT

有关 TCP 连接状态的信息,请参阅 RFC 793。

只有当网际协议 (TCP/IP) 协议在网络连接中安装为网络适配器属性的组件时,该命令才可用。

范例

要想显示以太网统计信息和所有协议的统计信息,请键入下列命令:

netstat -e -s

要想仅显示 TCP 和 UDP 协议的统计信息,请键入下列命令:

netstat -s -p tcp udp

要想每 5 秒钟显示一次活动的 TCP 连接和进程 ID,请键入下列命令:nbtstat -o 5

要想以数字形式显示活动的 TCP 连接和进程 ID,请键入下列命令:

nbtstat -n -o。

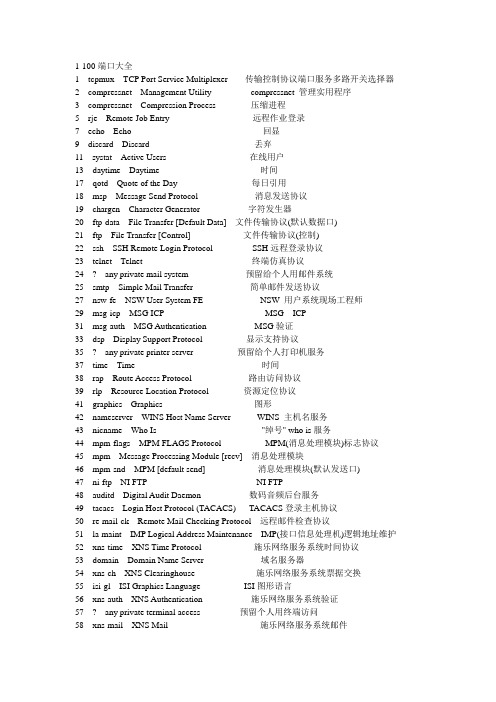

电脑端口大全及各端口介绍

1-100端口大全1tcpmux TCP Port Service Multiplexer传输控制协议端口服务多路开关选择器2compressnet Management Utility compressnet 管理实用程序3compressnet Compression Process压缩进程5rje Remote Job Entry远程作业登录7echo Echo回显9discard Discard丢弃11systat Active Users在线用户13daytime Daytime时间17qotd Quote of the Day每日引用18msp Message Send Protocol消息发送协议19chargen Character Generator字符发生器20ftp-data File Transfer [Default Data]文件传输协议(默认数据口)21ftp File Transfer [Control]文件传输协议(控制)22ssh SSH Remote Login Protocol SSH远程登录协议23telnet Telnet终端仿真协议24?any private mail system预留给个人用邮件系统25smtp Simple Mail Transfer简单邮件发送协议27nsw-fe NSW User System FE NSW 用户系统现场工程师29msg-icp MSG ICP MSG ICP31msg-auth MSG Authentication MSG验证33dsp Display Support Protocol显示支持协议35?any private printer server预留给个人打印机服务37time Time时间38rap Route Access Protocol路由访问协议39rlp Resource Location Protocol资源定位协议41graphics Graphics图形42nameserver WINS Host Name Server WINS 主机名服务43nicname Who Is"绰号" who is服务44mpm-flags MPM FLAGS Protocol MPM(消息处理模块)标志协议45mpm Message Processing Module [recv]消息处理模块46mpm-snd MPM [default send]消息处理模块(默认发送口)47ni-ftp NI FTP NI FTP48auditd Digital Audit Daemon数码音频后台服务49tacacs Login Host Protocol (TACACS)TACACS登录主机协议50re-mail-ck Remote Mail Checking Protocol远程邮件检查协议51la-maint IMP Logical Address Maintenance IMP(接口信息处理机)逻辑地址维护52xns-time XNS Time Protocol施乐网络服务系统时间协议53domain Domain Name Server域名服务器54xns-ch XNS Clearinghouse施乐网络服务系统票据交换55isi-gl ISI Graphics Language ISI图形语言56xns-auth XNS Authentication施乐网络服务系统验证57?any private terminal access预留个人用终端访问58xns-mail XNS Mail施乐网络服务系统邮件59?any private file service预留个人文件服务60?Unassigned未定义61ni-mail NI MAIL NI邮件?62acas ACA Services异步通讯适配器服务63whois+ whois+WHOIS+64covia Communications Integrator (CI)通讯接口65tacacs-ds TACACS-Database Service TACACS数据库服务66sql*net Oracle SQL*NET Oracle SQL*NET67bootps Bootstrap Protocol Server引导程序协议服务端68bootpc Bootstrap Protocol Client引导程序协议客户端69tftp Trivial File Transfer小型文件传输协议70gopher Gopher信息检索协议71netrjs-1Remote Job Service远程作业服务72netrjs-2Remote Job Service远程作业服务73netrjs-3Remote Job Service远程作业服务74netrjs-4Remote Job Service远程作业服务75?any private dial out service预留给个人拨出服务76deos Distributed External Object Store 分布式外部对象存储77?any private RJE service预留给个人远程作业输入服务78vettcp vettcp修正TCP?79finger Finger FINGER(查询远程主机在线用户等信息) 80http World Wide Web HTTP全球信息网超文本传输协议81hosts2-ns HOSTS2 Name Server HOST2名称服务82xfer XFER Utility传输实用程序83mit-ml-dev MIT ML Device模块化智能终端ML设备84ctf Common Trace Facility公用追踪设备85mit-ml-dev MIT ML Device模块化智能终端ML设备86mfcobol Micro Focus Cobol Micro Focus Cobol编程语言87?any private terminal link预留给个人终端连接88kerberos Kerberos Kerberros安全认证系统89su-mit-tg SU/MIT Telnet Gateway SU/MIT终端仿真网关90dnsix DNSIX Securit Attribute Token Map DNSIX 安全属性标记图91mit-dov MIT Dover Spooler MIT Dover假脱机92npp Network Printing Protocol网络打印协议93dcp Device Control Protocol设备控制协议94objcall Tivoli Object Dispatcher Tivoli对象调度95supdup SUPDUP96dixie DIXIE Protocol Specification DIXIE协议规范97swift-rvf Swift Remote Virtural File Protocol快速远程虚拟文件协议98tacnews TAC News TAC(东京大学自动计算机?)新闻协议99<I>meta</I>gram<I>meta</I>gram Relay100newacct[unauthorized use]常用端口对照(一)端口:0服务:Reserved说明:通常用于分析操作系统。

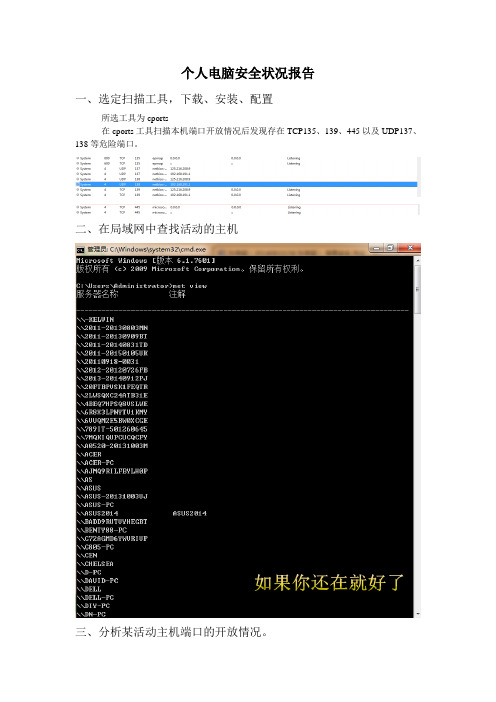

查看电脑危险端口

个人电脑安全状况报告一、选定扫描工具,下载、安装、配置所选工具为cports在cports工具扫描本机端口开放情况后发现存在TCP135、139、445以及UDP137、138等危险端口。

二、在局域网中查找活动的主机三、分析某活动主机端口的开放情况。

四、上网所寻得危险端口相关信息80端口端口说明:80端口是为HTTP(HyperText Transport Protocol,超文本传输协议)开放的,这是上网冲浪使用最多的协议,主要用于在WWWPublishing Service",通过Internet 信息服务的管理单元提供Web连接和管理。

135端口端口说明c-serv MS RPC end-point mapper Microsoft在这个端口运行DCERPC end-point mapper为它的DCOM服务。

这与UNIX 111 端口的功能很相似。

使用DCOM和/或RPC的服务利用机器上的end-point mapper注册它们的位置。

远端客户连接到机器时,它们查询end-pointmapper找到服务的位置。

同样Hacker扫描机器的这个端口是为了找到诸如:这个机器上运行ExchangeServer吗?是什么版本?139端口端口说明: File and Print Sharing 通过这个端口进入的连接试图获NetBIOS/SMB服务。

这个协议被用于Windows“文件和打印机共享”和SAMBA。

在Internet上共享自己的硬盘是可能是最常见的问题。

Ipc$就是要依赖这个端口的.445端口:端口说明: 445端口是般是信息流通数据的端口,一般黑客都是通过这个端口对你的计算机或木马的控制,windows2000以后的版本都会自动打开这个端口。

一般流行性病毒,如冲击波,震荡婆,灾飞都是从这个端口对计算机开始攻击!3389端口端口说明: 3389又称Terminal Service,服务终端。

查看计算机开放端口及端口介绍

说明:木马 Master Paradise、Hackers Paradise 开放此端口。 端口:42 服务:WINS Replication 说明:WINS 复制 端口:53 服务:Domain Name Server(DNS) 说明:DNS 服务器所开放的端口,入侵者可能是试图进行区域传递(TCP),欺骗 DNS (UDP)或隐藏其他的通信。因此防火墙常常过滤或记录此端口。 端口:67 服务:Bootstrap Protocol Server 说明:通过 DSL 和 Cable modem 的防火墙常会看见大量发送到广播地址 255.255.255.255 的数据。这些机器在向 DHCP 服务器请求一个地址。HACKER 常进入它们,分配一个地址把 自己作为局部路由器而发起大量中间人(man-in-middle)攻击。客户端向 68 端口广播请求 配置,服务器向 67 端口广播回应请求。这种回应使用广播是因为客户端还不知道可以发送 的 IP 地址。 端口:69 服务:Trival File Transfer 说明:许多服务器与 bootp 一起提供这项服务,便于从系统下载启动代码。但是它们常 常由于错误配置而使入侵者能从系统中窃取任何 文件。它们也可用于系统写入文件。

清风读月 http://www.smartline.ru/software/aports.zip 得到它。 其实使用 windows xp 的用户无须借助其它软件即可以得到端口与进程的对应关系,因 为 windows xp 所带的 netstat 命令比以前的版本多了一个 O 参数,使用这个参数就可以得出 端口与进程的对应来。

清风读月 服务:Echo

说明:能看到许多人搜索 Fraggle 放大器时,发送到 X.X.X.0 和 X.X.X.255 的信息。 端口:19 服务:Character Generator 说明:这是一种仅仅发送字符的服务。UDP 版本将会在收到 UDP 包后回应含有垃圾字 符的包。TCP 连接时会发送含有垃圾字符的数据流直到连接关闭。HACKER 利用 IP 欺骗可以 发动 DoS 攻击。伪造两个 chargen 服务器之间的 UDP 包。同样 Fraggle DoS 攻击向目标地址 的这个端口广播一个带有伪造受害者 IP 的数据包,受害者为了回应这些数据而过载。 端口:21 服务:FTP 说明:FTP 服务器所开放的端口,用于上传、下载。最常见的攻击者用于寻找打开 anonymous 的 FTP 服务器的方法。这些服务器带有可读写的目录。木马 Doly Trojan、Fore、 Invisible FTP、WebEx、WinCrash 和 Blade Runner 所开放的端口。 端口:22 服务:Ssh 说明:PcAnywhere 建立的 TCP 和这一端口的连接可能是为了寻找 ssh。这一服务有许多 弱点,如果配置成特定的模式,许多使用 RSAREF 库的版本就会有不少的漏洞存在。 端口:23 服务:Telnet

开启\关闭计算机端口

开启\关闭计算机端口2008-03-21 14:371.开启电脑端口通过关闭端口可以做到防止病毒入侵和禁止登陆某些软件的功能,如QQ和BT 对于个人用户来说,您可以限制所有的端口,因为您根本不必让您的机器对外提供任何服务;而对于对外提供网络服务的服务器,我们需把必须利用的端口(比如WWW端口80、FTP端口21、邮件服务端口25、110等)开放,其他的端口则全部关闭。

这里,对于采用Windows 2000或者Windows XP的用户来说,不需要安装任何其他软件,可以利用“TCP/IP筛选”功能限制服务器的端口。

具体设置如下:1.通用篇(适用系统Win2000/XP/server2003),最近我在论坛看了一些文章,发现大家都有一个误区,就是哪个端口出漏洞就关闭哪个端口,其实这样是不能保证系统安全的,正确的方法应该是先了解清楚自己需要开放哪些端口,了解完毕后,把自己不需要的端口统统关闭掉,这样才能保证系统的安全性。

比如说你的电脑是一台服务器,服务器需要有Mail Server和WEB服务,还要有FTP服务,这些只需要开放21、25、80、110就足够了。

其它的就应该全部关闭。

关闭的方法:点击“开始→控制面板→网络连接→本地连接→右键→属性”,然后选择“Internet(tcp/ip)”→“属性”,。

在“Internet(tcp/ip)属性”对话框中选择“高级”选项卡。

在“高级TCP/IP设置”对话框中点选“选项”→“TCP/IP筛选”→“属性”,。

在这里分为3项,分别是TCP、UDP、IP协议。

假设我的系统只想开放21、80、25、110这4个端口,只要在“TCP端口”上勾选“只允许”然后点击“添加”依次把这些端口添加到里面,然后确定。

注意:修改完以后系统会提示重新启动,这样设置才会生效。

这样,系统重新启动以后只会开放刚才你所选的那些端口,其它端口都不会开放。

2.利用系统自带防火墙关闭端口(适用系统WinXP/Server 2003)微软推出WinXP之后的操作系统本身都自带防火墙,用它就可以关闭掉不需要的端口,实现的步骤也很简单。

查看电脑端口状态的方法

查看电脑端口状态的方法在Windows系统里呢,有个超方便的小工具叫“命令提示符”。

你就按下“Win+R”键,然后在弹出的小框框里输入“cmd”,回车就能打开它啦。

在命令提示符里输入“netstat -ano”,这一串神奇的字符输进去后,就会列出好多信息呢。

那些本地地址后面跟着的数字就是端口号啦,旁边还会显示端口的状态,像是“LISTENING”(正在监听)之类的,最后的数字是对应的进程ID哦。

你要是看到有一些陌生的端口处于奇怪的状态,那可能就得留意一下啦。

还有一种方法呢,是通过任务管理器。

你可以同时按下“Ctrl+Shift+Esc”键,直接打开任务管理器。

在“进程”选项卡里面,你能看到正在运行的程序和它们对应的进程。

你要是想知道某个进程占用了哪些端口呢,可以在“查看”菜单里选择“选择列”,然后把“PID(进程标识符)”给勾选上。

这样就能看到每个进程的PID 啦。

然后再结合刚刚在命令提示符里看到的端口和PID的对应关系,就能清楚知道哪个程序占用了哪些端口啦。

在Linux系统里呢,也有类似的命令。

你可以打开终端,输入“netstat -tuln”,这个命令就能列出所有正在监听的端口啦。

如果想要查看特定端口的状态,比如查看80端口,就可以输入“netstat -tuln grep 80”,这里的“grep”就像是一个小侦探,能把包含80端口信息的那一行给找出来呢。

宝子,学会查看电脑端口状态,就像是给电脑的小秘密都掌握在手里啦。

要是发现有啥不对劲的端口,说不定就能提前发现一些潜在的问题,像有没有恶意程序偷偷占用端口啥的。

是不是感觉自己对电脑又多了一份掌控力呀? 。

怎么查看电脑服务器端口号名称

怎么查看电脑服务器端口号名称

端口号是程序进行网络服务的一个识别码,每个程序在计算机上都有其特定的端口号,身为电脑维修人员需要经常查看自己电脑端口号被占用情况,今天小编为大家讲解下如何查看自己电脑端口号,如何查看电脑端口号占用情况。

查看电脑服务器端口号名称的方法

首先我们要保证自己电脑上有安全软件,360,百度安全卫士,QQ管家都可以,如果没有我们打开百度,输入360进行下载安装。

下载安装完成后,我们点击程序图标运行程序,进入360安全卫士主界面。

进入安全卫士主界面之后,我们点击右下方功能栏里的更多选项,进入更新应用栏。

进入更多应用工具界面之后,我们点击上方的我的工具,进入我的工具列表界面,在列表中选择流量防火墙功能,

5进入流量防火墙界面之后我们点击上方的网络连接服务,然后我们在下方列表中就可以查看到运行程序的本地端口号,POrt号。

如何用cmd查看电脑已连接的端口及端口类型

如何用cmd查看电脑已连接的端口及端口类型

有些时候为了查找不必要的端口,我们可以用命令行(cmd)来操作,这样可以不用多余软件。

下面就让店铺给大家说说如何用cmd查看电脑已连接的端口及端口类型吧。

用cmd查看电脑已连接的端口及端口类型的方法

按下Win+R(windows徽标和R一起按),调出运行,再输入cmd。

输入netstat /a /n ,可马上查到

另外,如果觉得这样太麻烦,可以让这信息保存在指定文件中,可有如下命令:

比如netstat /a /n >> ip.doc 是可以的。

(注意,“ip.doc这个名字可以改变,也可以加完整路径)。

千万注意,当名字有空格,两边加入“”

不然会定位不到正确的位置

例如netstat /a /n >> “C:\ip 123 456 789.doc”

如果将命令改为netstat /a /n /b 会有跟好的结果

解释:

/b show程序名字:

/a show端口,/n数字化显示端口。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

1)如何查看本机所开端口:用netstat -a —n命令查看!再state下面有一些英文,我来简单说一下这些英文具体都代表什么LISTEN:侦听来自远方的TCP端口的连接请求SYN-SENT:再发送连接请求后等待匹配的连接请求SYN-RECEIVED:再收到和发送一个连接请求后等待对方对连接请求的确认ESTABLISHED:代表一个打开的连接FIN-WAIT-1:等待远程TCP连接中断请求,或先前的连接中断请求的确认FIN-WAIT-2:从远程TCP等待连接中断请求CLOSE-WAIT:等待从本地用户发来的连接中断请求CLOSING:等待远程TCP对连接中断的确认LAST-ACK:等待原来的发向远程TCP的连接中断请求的确认TIME-WAIT:等待足够的时间以确保远程TCP接收到连接中断请求的确认CLOSED:没有任何连接状态2)如何获得一个IP地址的主机名?利用ping -a ip 命令查看!再第一行的pinging后面的『ip』前面的英文就是对方主机名!同样道理,利用ping machine_name也可以得到对方的ip获得一个网站的ip地址的方法是:ping www.***.com比如想知道sohu的ip,就用ping /来查看就可以了顺便说一句:如果返回:Reply from *.*.*.*: TTL expired in transit的话,呵呵,代表TTL(生命周期)在传输过程中过期什么意思呢?我来解释一下!导致这个问题出现的原因有两个:1)TTL值太小!TTL值小于你和对方主机之间经过的路由器数目。

2)路由器数量太多,经过路由器的数量大于TTL值!呵呵,其实这两点是一个意思!只不过说法不同而已!3)如何查看本机的ip地址?用ipconfig来查看就可以!也可以再Windows中的开始菜单,运行中输入winipcfg,同样可以看到自己的ipipconfig命令后面如果加一个参数 /all的话,可以得到更加详细的资料,比如DNS、网关等……4)再使用net命令的时候遇到一些错误代码,如何查看对应的错误信息?用命令 net helpmsg erorr_code来查看就可以了比如错误代码为:88则查看命令为:net helpmsg 88 下面有这个错误代码的中文显示!5)利用telnet连接到对方主机上,想获得一些系统信息,用什么命令?set命令可以很好的完成你所需要收集信息的任务的!方法:再cmd下直接输入set(telnet对方主机以后,也是直接set就可以了~然后能够得到NNNNN多的信息)再这里,computername:呵呵,还用说么?主机名!OS=Windows_NT :操作系统的类型哦~path=C:\perl\bin\ :(perl的解释器位置!)systemDrive=c: 操作系统盘符!USERNAME=coldcrysky 当前登陆使用机器的用户……(6)跟踪路由器的命令是什么?tracert 格式:tracert ip中间会列出所有经过的路由器列表!这些路由器如果是暴露再防火墙外面的话,还可以看到路由的IP哦~呵呵(这里又涉及到了另外一个问题:为什么要把路由放在防火墙后面?原因呢,主要有两点:1)保护路由器!因为现在越来越多的攻击和入侵已经开始瞄准路由器了~如果直接把路由暴露在外面,呵呵,是非常危险的!被DoS了就不好了啊~呵呵,所以要放在防火墙里面;2)为路由器减少负担!如果所有的过滤功能统统都压在路由器上面,呵呵,路由器的负担就太大了!)当然,利用pathping也可以达到同样效果!格式与tracert一样!7)简单介绍一下cookie!cookie,又名小甜点。

它的作用:记录访问者的一些信息。

例如利用cookie记录你所登陆这个网页的次数、登陆时曾经输入的信息……最常见的是,大家再登陆论坛(邮箱)的时候,经常在输入第一个字母的时候,往往下面就显示出了所有在本机登陆过该论坛(邮箱)的用户名吧?呵呵,这个就是cookie的作用!大家在Administrator的cookies目录中可以看到很多的记事本文档吧?这些都是cookie,虽然经过了加密,但是仔细查找的话,仍然能够看到一些敏感信息!况且现在也已经有了专门查看cookie的软件!利用这些软件,你的隐私将不保哦~那么,如何清除cookie呢?一般情况下,可以在Internet选项中的常规选项卡中看到一个删除cookies 的按钮,点击就可以清楚掉了~除此以外,还要在internet选项中的内容选项卡中找到自动完成按钮,把里面的四项都选中!然后点击清除表单,清除密码~然后到操作系统目录所在的分区中!进入Winnt(98为windows)目录(当然了,这些都是默认的目录!如果你安装的时候改名了,就对应的去相应目录)之后找到Temporary Internet Files目录(2000的目录在c:\Documents and settings\administrator\Local settings\Temporary Internet Files)98直接到windows目录下找Temporary Internet Files就可以了~,找到这个文件夹后,打开!看到里面有NNNNNNNNNNNN多的文件了么?呵呵,这些是你浏览过的网页的记录(有的时候从网站上面看到漂亮的FLASH,可是不能保存怎么办?只要在线浏览一遍以后,断线到这里来找*.swf,之后依次打开查看的话,相信你会找到你所需要的FLASH的!),好了,跑题了~继续说:这些文件是网站的页面记录,直接删除就可以了!另外,有没有彻底禁止cookie的方法呢?呵呵,当然有了!在IE的Internet选项中,找到隐私选项卡!,把里面的滑块拖到最上面,边上写着:阻止所有cookie,呵呵,是不是?另外一种方法:找到Windows目录下的cookies目录!把里面的txt文件全部删除!,最后应该只剩下一个index.dat文件!之后把这个文件夹设置成只读就可以了~不过,禁止cookie后,大部分的论坛都无法正常登陆了啊!呵呵,到底禁止不禁止就看你自己的了~8)安装2000的时候,速度会特别特别特别慢,怎么加快安装速度呢?在DOS上面安装,应该用98启动光盘来引导系统!然后按照下面的方法来做,可以提高安装速度:g:\>cd windows -------假设G为光驱 windows为98的安装目录!g:\windows>smartdrv -------加载smartdrv程序!加载后没有任何提示信息!只要不返回错误信息就是加载成功了~这时候安装2K的话,速度会很快的哦~9)Windows2K密码忘记了,如何才能进入系统?Windows2K的用户配置信息和密码保存在SAM文件里!该文件位于:c:\winnt\system32\config目录中!只要删除这个文件就可以了~另外,在c:\winnt\repair目录中也同样有一个SAM文件(这个是前者的备份!)如果你在登陆肉鸡的时候,copy前面那个目录中的SAM文件,你会发现COPY不下来!呵呵,为什么?因为运行着的2K系统会保护SAM文件啊~这个时候你就COPY这个就可以了!10)ping不到,tracert不到,但是却能用nbtstat显示对方的一些信息,为什么?因为tracert和ping命令使用的是ICMP协议!而nbtstat是通过对方的netbios端口来获得对方的主机信息的!使用的是UDP和TCP协议!如果对方仅仅只对ICMP协议做了禁止的话,那通过这个命令获得系统信息是正常的!11)telnet上去后,如何给对方开共享?开共享的命令如下:net share c=c:\winnt\system 返回共享成功之后直接利用\\ip\c来访问对方的system目录了~删除共享用share c /del 命令就可以了12)如何判断对方的具体操作系统版本?首先用ver命令查看对方的版本号!如果是5.00.2195的话,为2K;5.1.2600为XP从这里可以区分出来到底是2K还是XP了~下面进行更加具体的区分!2K的pro和svr版本区分:在telnet下,net shart查看启动的服务~如果对方开启了Terminal Services服务的话,基本上可以判断为svr以上的版本了~如果没有开启,则为pro!(具体方法有三种,因为前几天在论坛中我回复过暗界了~所以这里就不再重复了~)XP的pro和home版的区分:home edition是无法安装iis的!所以,可以通过iis服务来判断到底是home版或者是pro了~当然了,如果对方是pro,但是将iis删除(停用)的话,就没办法判断了~呵呵13)如何查看98的随机启动的程序?在98下有一个实用配置程序(msconfig),中文名为:系统配置实用程序,调用的方法是在:开始--运行中输入msconfig,在里面,有一个启动的选项卡,点击后,可以看到很多随即启动程序,如果前面带有钩的话,就是启动时随机启动的,取消的话就是把前面的小钩去掉就可以了~(如果在这里查看到了一些未知的启动文件--比如没有文件的具体路径,或者没有文件名的话,最好取消它的自启动!因为很有可能是木马!)除了这里以外,还有config.sys、autoexec.bat、system.ini、win.ini几个选项卡,他们分别对应这几个文件!只不过在这里更方便查看而已!14)设置了BIOS密码,可是却忘记了,该怎么办?如果是可以进入Windows的话,可以找找biospwds和cmospwd这两个软件看看~还有利用DEBUG法:简单介绍两种:1)-o 70 16-o 71 13-q退出2)-o 70 16-o 71 16-q另一种方法:copy法:copy con 输入下面10个字符:alt+176,alt+17,alt+230, p,alt+176,alt+20,alt+230,q,alt+205,空格,然后按下F6并回车,退出,运行这个程序就可以了~恩,如果不能进入Windows怎么办呢?简单介绍两种方法:1)用通用密码:Award Bios密码:j256,LKW-PPETER,wantgirl,EBBB,Syxz,AWARD? SW,AWARD_SW,j262,HLT SER,SKY_FOX,BIOSTAR,ALFARO_ME,lkwpeter,589721,awkard,h996,CONCAT,589589AMI bios密码:AMI,BIOS,PASSWORD,HEWITT RAND,AMI_SW,LKWPETER,A.M.I.这是常见的密码,不妨试试~如果不行的话,可以利用CMOS放电:就是把主板上的电池取下来,等一会儿再插上去~15)如何自制一个让98蓝屏的炸弹?恩,这个是前几天QQ上面朋友问我的问题,整理的时候突然间想起来了,就写一下好了~首先,打开Word,再插入菜单中选择对象,这时,弹出对象包装程序窗口,再这个窗口中,点击导入,随便找一个文本或者程序就可以!之后点:编辑菜单。