交换机端口安全配置实验

计算机网络实验四交换机端口的配置

计算机网络实验四交换机端口的配置(总16页)--本页仅作为文档封面,使用时请直接删除即可----内页可以根据需求调整合适字体及大小--新疆师范大学计算机科学技术学院实验报告实验名称:实验四交换机端口的配置姓名:木拉提。

巴力学号: 25号专业:计算机科学与技术班级:2011-1课程名称:计算机网络(1)课程类型:专业必修课实验时间:2012 年03月24日任课教师:潘伟民评定成绩:年月日实验目的和要求:1.掌握对交换机端口进行配置的命令。

2.掌握配置交换机端口安全性的命令。

3.掌握测试交换机端口安全性的方法。

实验内容与结果:1.掌握以太网交换机单个端口和多个端口的配置命令。

2.掌握交换机MAC地址表的显示和操作命令。

3.掌握交换机的端口安全性配置命令。

4.掌握交换机配置文件保存命令实验结果:1、使用Packet Tracer软件搭建如下图所示的实验拓扑环境。

(提交.pkt 文件)图12、在图形界面下分别为每台PC机配置IP地址为~,子网掩码为,网关地址为,DNS的地址为。

用ping命令测试各主机之间的连通性。

(提交每台PC命令窗口剪切图)PC0 ip设置PC1 ip设置PC2 ip设置PC3 ip设置用ping命令验证各主机的连同性:PC0PC1PC2PC33、将主机2的MAC地址与交换机1的 fa0/4端口绑定,主机3的MAC地址与交换机2的fa0/2端口绑定,并设置为当违反端口安全性时该端口关闭并验证此项设置的安全性。

(提交配置过程命令窗口剪切图)主机2的MAC地址与交换机1的 fa0/4端口绑定验证是否绑定主机3的MAC地址与交换机2的 fa0/2端口绑定验证是否绑定实验问题:1. 请总结端口安全性设置的条件是什么答:暂时找不到答案,请老师讲解3. 将PC3删除后,重新将PC2与端口FastEthernetf0/4连接,但PC2无法与PC0、PC1连通,为什么答:暂时找不到答案,请老师讲解实验心得、总结:本次实验中我们学会了交换器的端口配置。

实验六-1交换机端口安全实验

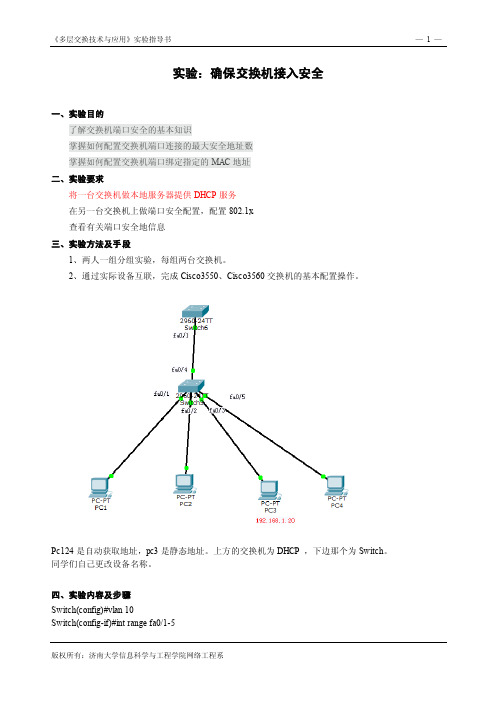

实验:确保交换机接入安全一、实验目的了解交换机端口安全的基本知识掌握如何配置交换机端口连接的最大安全地址数掌握如何配置交换机端口绑定指定的MAC地址二、实验要求将一台交换机做本地服务器提供DHCP服务在另一台交换机上做端口安全配置,配置802.1x查看有关端口安全地信息三、实验方法及手段1、两人一组分组实验,每组两台交换机。

2、通过实际设备互联,完成Cisco3550、Cisco3560交换机的基本配置操作。

Pc124是自动获取地址,pc3是静态地址。

上方的交换机为DHCP ,下边那个为Switch。

同学们自己更改设备名称。

四、实验内容及步骤Switch(config)#vlan 10Switch(config-if)#int range fa0/1-5Switch(config-if-range)#switchport access vlan 10Switch(config-if-range)#int fa0/1 //端口安全Switch(config-if)#switchport mode accessSwitch(config-if)#switchport port-securitySwitch(config-if)#switchport port-security maximum 1Switch(config-if)#switchport port-security mac-address 001b.01cd.143bSwitch(config-if)#switchport port-security mac-address stickySwitch(config-if)#switchport port-security violation shutdownSwitch(config-if)#endSwitch# show port-security //查看端口安全Switch# show port-security addSwitch#conf terSwitch(config)#aaa new-model //配置802.1xSwitch(config)#radius-server host 10.0.0.1 key ciscoSwitch(config)# aaa authentication dot1x default group radiusSwitch(config)#dot1x system-auth-controlSwitch(config)#int fa0/2Switch(config-if)dot1x port-control autoSwitch(config-if)# dot1x host-mode multi-hostSwitch(config-if)endSwitch#show dot1x all //检查Switch(config)#ip dhcp snooping //dhcp监听Switch(config)#ip dhcp snooping vlan 10Switch(config)#int fa0/4Switch(config-if)#ip dhcp snooping trustSwitch(config-if)#ip dhcp snooping limit rate 200Switch(config)#int fa0/1 //源IP地址防护的配置Switch(config-if)#ip verify source port-securitySwitch(config)#ip source binding mac-address vlan 10 192.168.1.10 interface fa0/3 注意mac-address是pc3的mac地址Switch(config-if)# endSwitch# show ip source binding //查看绑定Switch(config)#ip arp inspection vlan 10Switch(config)#int fa0/5Switch(config-if)#ip arp inspection trustSwitch(config-if)#ip arp inspection limit rate 100DHCP(config)#int vlan 10DHCP (config-if)#ip add 192.168.1.251 255.255.255.0 DHCP (config-if)#exitDHCP (config)#ip dhcp eDHCP (config)#ip dhcp excluded-address 192.168.1.10 DHCP (config)#ip dhcp pool vlan10DHCP (dhcp-config)#netDHCP (dhcp-config)#network 192.168.1.0 255.255.255.0 DHCP dhcp-config)#int fa0/1DHCP (config-if)#swDHCP (config-if)#switchport access vlan 10五、课堂作业1.完成pc3和switch的认证,保证能通。

端口安全实验报告总结(3篇)

第1篇一、实验背景随着信息技术的飞速发展,网络安全问题日益突出。

端口作为网络通信的通道,其安全性直接关系到整个网络的安全。

为了提高网络安全性,防止未授权访问和攻击,本次实验旨在通过华为eNSP平台,学习并掌握端口安全配置的方法,提高网络安全防护能力。

二、实验目的1. 理解端口安全的基本概念和作用。

2. 掌握华为eNSP平台中端口安全的配置方法。

3. 熟悉端口安全策略的设置和应用。

4. 提高网络安全防护能力。

三、实验环境1. 实验平台:华为eNSP2. 网络设备:华为S5700交换机3. 实验拓扑:实验拓扑图4. 实验设备:计算机、路由器等四、实验内容1. 端口安全基本概念端口安全(Port Security)是一种防止未授权访问和攻击的安全策略,通过对端口进行MAC地址绑定,限制端口接入的设备数量,从而保障网络的安全。

2. 端口安全配置方法(1)静态MAC地址绑定静态MAC地址绑定是指将端口的MAC地址与指定的MAC地址进行绑定,只有绑定的MAC地址才能通过该端口进行通信。

(2)动态MAC地址绑定动态MAC地址绑定是指系统自动学习端口接入设备的MAC地址,并将其绑定到端口上,实现动态管理。

(3)粘滞MAC地址绑定粘滞MAC地址绑定是指将动态学到的MAC地址转换为静态MAC地址,确保MAC地址的稳定性。

3. 端口安全策略设置(1)设置最大MAC地址数量限制端口接入的设备数量,防止未授权设备接入。

(2)设置MAC地址学习时间设置MAC地址学习时间,超过该时间未更新的MAC地址将被移除。

(3)设置违规行为处理方式设置违规行为处理方式,如关闭端口、报警等。

五、实验步骤1. 搭建实验拓扑,配置网络设备。

2. 在交换机端口上配置端口安全,设置最大MAC地址数量、MAC地址学习时间等。

3. 分别测试静态MAC地址绑定、动态MAC地址绑定和粘滞MAC地址绑定,观察效果。

4. 模拟违规行为,验证端口安全策略是否生效。

82实验一:交换机端口聚合及端口安全配置

计算机网络工程实验

一、交换机端口聚合配置

技术原理

端口聚合(Aggregate-port)又称链路聚合,是指两台交

计 算 机 网 络 工 程

换机之间在物理上将多个端口连接起来,将多条链路聚 合成一条逻辑链路。从而增大链路带宽,解决交换网络 中因带宽引起的网络瓶颈问题。多条物理链路之间能够 相互冗余备份,其中任意一条链路断开,不会影响其他 链路的正常转发数据。 端口聚合遵循IEEE802.3ad协议的标准。

计算机网络工程实验

二、交换机端口安全配置

【背景描述】

你是一个公司的网络管理员,公司要求对网络进行严

计 算 机 网 络 工 程 【实验设备】

格控制。为了防止公司内部用户的IP地址冲突,防止 公司内部的网络攻击和破坏行为。为每一位员工分配 了固定的IP地址,并且限制只允许公司员工主机可以 使用网络,不得随意连接其他主机。例如:某员工分 配的IP地址是172.16.1.55/24,主机MAC地址是00-061B-DE-13-B4。该主机连接在1台2126G上。

计算机网络工程实验

二、交换机端口安全配置

注意事项 1. 交换机端口安全功能只能在ACCESS接口进行配 置 2. 交换机最大连接数限制取值范围是1~128,默认 是128. 3. 交换机最大连接数限制默认的处理方式是 protect。

计 算 机 网 络 工 程

计算机网络工程实验

思考题

1.用Cisco Packet Tracer配置交换机端口聚合

计算机网络工程实验

一、交换机端口聚合配置

【实验拓扑】

计 算 机 网 络 工 程

F0/23 F0/5 F0/24 NIC F0/23 F0/24 F0/5

锐捷实训4-交换机的端口安全

实训4 交换机的端口安全【实训目的】(1)掌握交换机端口安全功能,控制用户的安全接入(2)掌握交换机的端口配置的连接数(3)掌握如何针对PC1主机的接口进行IP+MAC地址绑定【实训技术原理】交换机端口安全功能,是指针对交换机的端口进行安全属性的配置,从而控制用户的安全接入;交换机端口安全主要有两种类型:一是限制交换机端口的最大连接数;二是针对交换机端口进行MAC地址、IP地址的绑定;配置交换机的端口安全功能后,当实际应用超出配置的要求,将产生一个安全违例,产生安全违例的处理方式有3种:(1)protect 当安全地址个数满后,安全端口将丢弃未知地址的包;(2)restrict当违例产生时,将发送一个trap通知;(3)shutdown当违例产生时,将关闭端口并发送一个trap通知;当端口因为违例而被关闭后,在全局配置模式下使用命令errdisable recovery来将接口从错误状态中恢复过来;【实训背景描述】你是一个公司的网络管理员,公司要求对网络进行严格控制。

为了防止公司内部用户的IP地址冲突,防止公司内部的网络攻击和破坏行为。

为每一位员工分配了固定的IP地址,并且限制只允许公司员工主机可以使用网络,不得随意连接其他主机。

例如:某员工分配的IP地址是172.16.1.23/24,主机MAC地址是0019.2147.10F9。

该主机连接在1台2126G上。

【实训设备】S2126G(1台),PC(2台)、直连线(2条)【实训内容】(1)按照拓扑进行网络连接(2)配置交换机端口最大连接数限制(3)配置交换机端口地址绑定【实训拓扑图】【实训步骤】(1)配置交换机端口的最大连接数限制S w i t c h#c o n f i g u r e t e r m i n a lS w i t c h(c o n f i g)#i n t e r f a c e r a n g e f a s t e t h e r n e t0/1-23!打开交换机1-23端口S w i t c h(c o n f i g-i f-r a n g e)#s w i t c h p o r t p o r t-s e c u r i t y!开启1-23安全端口功能S w i t c h(c o n f i g-i f-r a n g e)#s w i t c h p o r t p o r t-s e c u r i t y m a x i m u m1!开启端口的最大连接数为1S w i t c h(c o n f i g-i f-r a n g e)#s w i t c h p o r t p o r t-s e c u r i t y v i o l a t i o ns h u t d o w n!配置安全违例的处理方式s h u t d o w n(2)验证测试:查看交换机的端口安全配置S w i t c h#s h o w p o r t-s e c u r i t y(3)配置交换机端口的地址绑定①查看主机的I P和M A C地址信息。

(完整word版)实验2:交换机端口安全

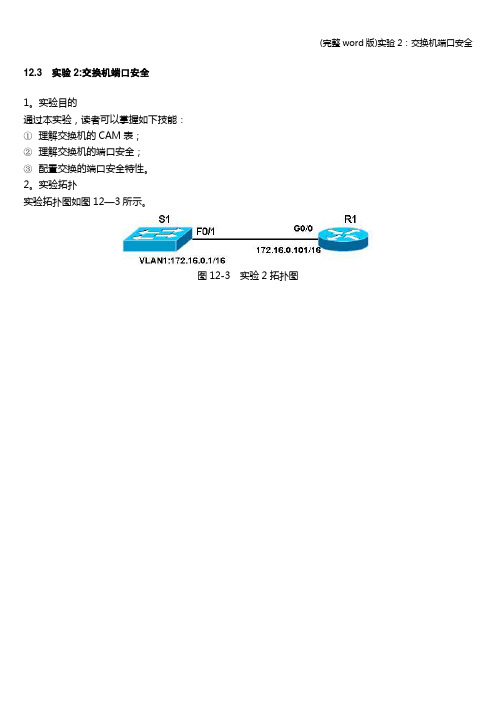

12.3 实验2:交换机端口安全1。

实验目的通过本实验,读者可以掌握如下技能:①理解交换机的CAM表;②理解交换机的端口安全;③配置交换的端口安全特性。

2。

实验拓扑实验拓扑图如图12—3所示。

图12-3 实验2拓扑图3。

实验步骤交换机端口安全特性可以让我们配置交换机端口,使得当具有非法MAC地址的设备接入时,交换机会自动关闭接口或者拒绝非法设备接入,也可以限制某个端口上最大的MAC地址数。

在这里限制f0/接口只允许R1接入。

(1)步骤1:检查R1的g0/0接口的MAC地址R1(config)#int g0/0R1(config-if)#no shutdownR1(config-if)#ip address 172.16.0。

101 255。

255。

0.0R1#show int g0/0GigabitEthernet0/0 is up ,line protocol is upHardware is MV96340 Ethernet,address is 0019.5535。

b828(bia 0019。

5535.b828)//这里可以看到g0/0接口的Mac地址,记下它Internet address is 172.16.0。

101/16MTU 1500 bytes,BW 100000 Kbit,DLY 100 usec,(此处省略)(2)步骤2:配置交换端口安全S1(config)#int f0/1S1(config—if)#shutdownS1(config—if)#switch mode access//以上命令把端口改为访问模式,即用来接入计算机,在下一章将详细介绍该命令的含义S1(config—if)#switch port—security//以上命令是打开交换机的端口安全功能S1(confg—if)#switch port—security maximum 1//以上命令只允许该端口下的MAC条目最大数量为1,即只允许一个设备接入S1(config-if)#switch port—security violation shutdown“switch port-security violation{protect|shutdown|restrict}" //命令含义如下:●protect;当新的计算机接入时,如果该接口的MAC条目超过最大数量,则这个新的计算机将无法接入,而原有的计算机不受影响;●shutdown;当新的计算机接入时,如果该接口的MAC条目超过最大数量,则该接口将会被关闭,则这个新的计算机和原有的计算机都无法接入,需要管理员使用”no shutdown”命令重新打开;●restrcit;当新的计算机接入时,如果该接口的MAC条目超过最大数量,则这个新的计算机可以接入,然而交换机将向发送警告信息.S1(config-if)#switchport port—security mac—address 0019.5535.b828//允许R1路由器从f0/1接口接入S1(confgi—if)#no shutdownS1(config)#int vlan1S1(config—if)#no shutdownS1(config—if)#ip address 172。

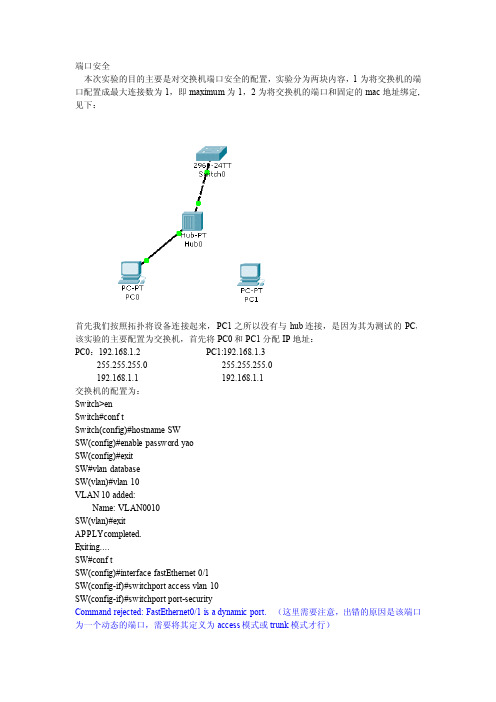

端口安全

端口安全本次实验的目的主要是对交换机端口安全的配置,实验分为两块内容,1为将交换机的端口配置成最大连接数为1,即maximum为1,2为将交换机的端口和固定的mac地址绑定,见下:首先我们按照拓扑将设备连接起来,PC1之所以没有与hub连接,是因为其为测试的PC,该实验的主要配置为交换机,首先将PC0和PC1分配IP地址:PC0:192.168.1.2PC1:192.168.1.3255.255.255.0255.255.255.0192.168.1.1192.168.1.1交换机的配置为:Switch>enSwitch#conf tSwitch(config)#hostname SWSW(config)#enable password yaoSW(config)#exitSW#vlan databaseSW(vlan)#vlan10VLAN10added:Name:VLAN0010SW(vlan)#exitAPPLYcompleted.Exiting....SW#conf tSW(config)#interface fastEthernet0/1SW(config-if)#switchport access vlan10SW(config-if)#switchport port-securityCommand rejected:FastEthernet0/1is a dynamic port.(这里需要注意,出错的原因是该端口为一个动态的端口,需要将其定义为access模式或trunk模式才行)SW(config-if)#switchport mode access(将端口定义为access模式)SW(config-if)#switchport port-security(开启端口安全)SW(config-if)#switchport port-security maximum1(允许最大的连接为1)SW(config-if)#switchport port-security violation shutdown(如果超过最大连接数为1,则该端口将自动关闭)配置完成后,将PC1与HUB连接,不同设备要用直连线。

交换机端口安全功能配置

172.16.1.55

!配置IP地址与 MAC地址的绑定

○ 验证测试:查看交换机安全绑定配置 ○ switch#show port-security address

步骤2.配置交换机端口的地址绑定

交换机端口安全配置注意事项

交换机端口安 全功能只能在 ACCESS接口 进行配置

交换机最大连 接数限制取值 范围是1~128, 默认是128.

交换机最大连 接数限制默认 的处理方式是 protect。

Protect 当安全地址个数满后,安全端口将丢弃未 知名地址的包

Restrict 当违例产生时,将发送一个Trap通知。

Shutdown 当违例产生时,将关闭端口并发送一 个 Tr a p 通 知 。 ○ 当端口因违例而被关闭后,在全局配置模式下使 用命令errdisable recovery来将接口从错误状 态恢复过来。

【实验设备】

S2126(1台)、直连线(1条)、PC(1 台)

交换机端口安全配置

01

01

01

交换机端口安全功能, 是指针对交换机的端口 进行安全属性的配置, 从而控制用户的安全接 入。交换机端口安全主 要有两种类型:一是限 制交换机端口的最大连 接数,二是针对交换机 端口进行MAC地址、 IP地址的绑定。

限制交换机端口的最大 连接数可以控制交换机 端口下连的主机数,并 防止用户进行恶意ARP 欺骗。

交换机端口的地址绑定, 可以针对IP地址、 MAC地址、IP+MAC 进行灵活的绑定。可以 实现对用户进行严格的 控制。保证用户的安全 接入和防止常见的内网 的网络攻击。

技术原理

交换机端 口安全配 置

配置了交换机的端口安全功能后,当实际应用超出 配置的要求,将产生一个安全违例,产生安全违例 的处理方式有3种:

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

1、如图的拓扑

2、配置交换机的

Switch(config)#interface f0/1

Switch(config-if)#switchport mode access 接口设置为access模式

Switch(config-if)#switchport port-security 、//启动安全端口

Switch(config-if)#switchport port-security ?

mac-address Secure mac address

maximum Max secure addresses

violation Security violation mode

<cr>

Switch(config-if)#switchport port-security maximum 2端口的最大链接数2个

(在pc8里命令提示下键入ipconfig /all 查看物理地址000C.8531.D936,这个地址每台主机都不一样,你查看到的物理网卡MAC地址复制过来)

Switch(config-if)#switchport port-security mac-address 000C.8531.D936

Switch(config-if)#switchport port-security violation shutdown //设置违规处理–关闭端口

Switch(config-if)#

Switch(config-if)#end

Switch#show port-security //查看安全端口信息

Secure Port MaxSecureAddrCurrentAddrSecurityViolation Security Action

(Count) (Count) (Count)

--------------------------------------------------------------------

Fa0/1 2 1 0 Shutdown ----------------------------------------------------------------------

Switch#

验证把第三台电脑加入到hub,电脑之间发包或者用ping命令,是否发现f0/1接口链路宕掉?如果宕掉就说明安全端口起到作用。

把第三台设备连线去掉重新激活端口

Switch#

Switch#

Switch#in

Switch#conf t

Switch(config-if)#shutdown

%LINK-5-CHANGED: Interface FastEthernet0/1, changed state to administratively down Switch(config-if)#

Switch(config-if)#no shu

Switch(config-if)#no shutdown

再把左边设备换成第三台设备,看链路状态。