飞塔防火墙透明模式配置

防火墙透明模式配置(二层模式)

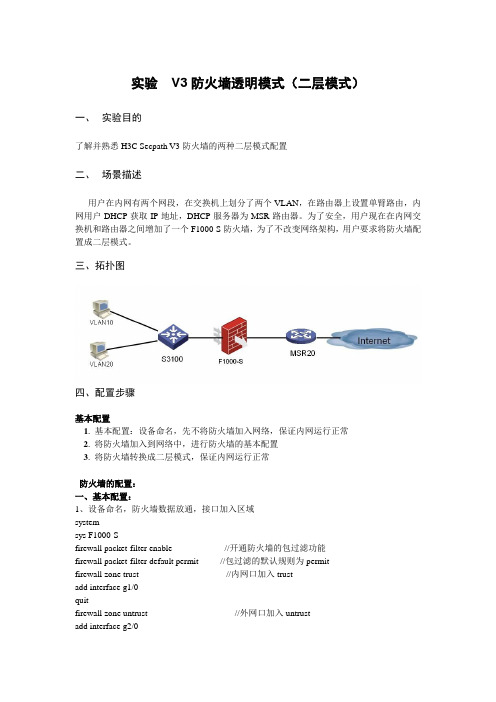

实验V3防火墙透明模式(二层模式)一、实验目的了解并熟悉H3C Secpath V3防火墙的两种二层模式配置二、场景描述用户在内网有两个网段,在交换机上划分了两个VLAN,在路由器上设置单臂路由,内网用户DHCP获取IP地址,DHCP服务器为MSR路由器。

为了安全,用户现在在内网交换机和路由器之间增加了一个F1000-S防火墙,为了不改变网络架构,用户要求将防火墙配置成二层模式。

三、拓扑图四、配置步骤基本配置1. 基本配置:设备命名,先不将防火墙加入网络,保证内网运行正常2. 将防火墙加入到网络中,进行防火墙的基本配置3. 将防火墙转换成二层模式,保证内网运行正常防火墙的配置:一、基本配置:1、设备命名,防火墙数据放通,接口加入区域systemsys F1000-Sfirewall packet-filter enable //开通防火墙的包过滤功能firewall packet-filter default permit //包过滤的默认规则为permitfirewall zone trust //内网口加入trustadd interface g1/0quitfirewall zone untrust //外网口加入untrustadd interface g2/0quit2、将防火墙转换成二层模式:bridge enable //启用桥接模式bridge 1 enable //建立一个桥组int bridge-template 1 //设置管理地址ip address 192.168.1.100 255.255.255.0quitint g1/0 //将接口加入桥组bridge-set 1quitint g2/0bridge-set 1quitfirewall zone trust //将桥模板加入区域add interface bridge-template 1quitip route 0.0.0.0 0.0.0.0 192.168.1.1 //管理IP的路由3、放通DHCP报文bridge 1 firewall unknown-mac flood //未知MAC洪泛1.1 五、查看和测试:使用dis cu 查看防火墙的配置使用dis ver 查看防火墙的软件版本1、在内网PC机上获取IP地址,能否获取到?2、获取IP地址后,PC能否Ping通网关,能否上公网?3、内网PC机能否管理F1000-S1.2 六、实验思考:1、当需要管理F1000-S防火墙时,我们需要登录bridge-template接口,请考虑这个时候对内网S3100交换机有什么特殊要求?1.3 附:老版本的二层模式配置:firewall mode transparent (配置为透明模式)firewall system-ip 192.168.1.254 255.255.255.0 (这是防火墙的管理IP地址)interface Ethernet2/0(进入WAN口)promiscuous (配置为透明传输)quitinterface Ethernet1/0 (进入LAN口)promiscuous (配置为透明传输)quitfirewall packet-filter default permit (配置防火墙默认规则)firewall unknown-mac flood (未知MAC泛洪)。

Fortinet 飞塔防火墙操作管理员手册V4.3

手把手学配置FortiGate设备FortiGate CookbookFortiOS 4.0 MR3目录介绍 (1)有关本书中使用的IP地址 (3)关于FortiGate设备 (3)管理界面 (5)基于Web的管理器 (5)CLI 命令行界面管理 (5)FortiExplorer (6)FortiGate产品注册 (6)更多信息 (7)飞塔知识库(Knowledge Base) (7)培训 (7)技术文档 (7)客户服务与技术支持 (8)FortiGate新设备的安装与初始化 (9)将运行于NAT/路由模式的FortiGate设备连接到互联网 (10)面临的问题 (10)解决方法 (11)结果 (13)一步完成私有网络到互联网的连接 (14)面临的问题 (14)解决方法 (15)结果 (16)如果这样的配置运行不通怎么办? (17)使用FortiGate配置向导一步完成更改内网地址 (20)面临的问题 (20)解决方法 (20)结果 (22)NAT/路由模式安装的故障诊断与排除 (23)面临的问题 (23)解决方法 (23)不更改网络配置部署FortiGate设备(透明模式) (26)解决方法 (27)结果 (30)透明模式安装的故障诊断与排除 (31)面临的问题 (31)解决方法 (32)当前固件版本验证与升级 (36)面临的问题 (36)解决方法 (36)结果 (39)FortiGuard服务连接及故障诊断与排除 (41)面临的问题 (41)解决方法 (42)在FortiGate设备中建立管理帐户 (48)面临的问题 (48)解决方法 (48)结果 (49)FortiGate设备高级安装与设置 (51)将FortiGate设备连接到两个ISP保证冗余的互联网连接 (52)面临的问题 (52)解决方法 (53)结果 (60)使用调制解调器建立到互联网的冗余连接 (63)面临的问题 (63)解决方法 (64)结果 (70)使用基于使用率的ECMP在冗余链路间分配会话 (70)面临的问题 (70)解决方法 (71)结果 (73)保护DMZ网络中的web服务器 (74)面临的问题 (74)解决方法 (75)结果 (81)在不更改网络设置的情况下配置FortiGate设备保护邮件服务器(透明模式) (86)解决方法 (87)结果 (92)使用接口配对以简化透明模式下安装 (96)面临的问题 (96)解决方法 (97)结果 (101)不做地址转换的情况下连接到网络(FortiGate设备运行于路由模式) (101)面临的问题 (101)解决方法 (102)结果 (107)对私网中的用户设置显式web代理 (107)面临的问题 (107)解决方法 (108)结果 (110)私有网络的用户访问互联网内容的web缓存建立 (110)面临的问题 (110)解决方法 (111)结果 (112)应用HA高可用性提高网络的可靠性 (113)面临的问题 (113)解决方法 (114)结果 (118)升级FortiGate设备HA群集的固件版本 (120)面临的问题 (120)解决方法 (121)结果 (123)使用虚拟局域网(VLAN)将多个网络连接到FortiGate设备 (124)面临的问题 (124)解决方法 (124)结果 (129)使用虚拟域,在一台FortiGate设备实现多主机 (130)面临的问题 (130)解决方法 (130)结果 (137)建立管理员帐户监控防火墙活动与基本维护 (138)面临的问题 (138)解决方法 (139)结果 (140)加强FortiGate设备的安全性 (142)面临的问题 (142)解决方法 (143)为内部网站和服务器创建本地DNS服务器列表 (152)面临的问题 (152)解决方法 (152)结果 (154)使用DHCP根据MAC地址分配IP地址 (154)面临的问题 (154)解决方法 (155)结果 (156)设置FortiGate设备发送SNMP陷阱 (157)面临的问题 (157)解决方法 (157)结果 (160)通过数据包嗅探方式(数据包抓包)发现并诊断故障 (161)面临的问题 (161)解决方法 (162)通过数据包嗅探方式(数据包抓包)进行高级的故障发现与诊断 (170)面临的问题 (170)解决方法 (171)创建、保存并使用数据包采集过滤选项(通过基于web的管理器嗅探数据包) (179)面临的问题 (179)解决方法 (180)调试FortiGate设备配置 (184)面临的问题 (184)解决的方法 (185)无线网络 (195)FortiWiFi设备创建安全的无线访问 (196)面临的问题 (196)解决方法 (197)结果 (200)通过FortiAP在FortiGate设备创建安全无线网络 (200)面临的问题 (200)解决方法 (201)结果 (205)使用WAP-enterprise安全提高WiFi安全 (207)面临的问题 (207)解决方法 (208)结果 (211)使用RADIUS建立安全的无线网络 (212)面临的问题 (212)解决方法 (213)结果 (217)使用网页认证建立安全的无线网络 (218)面临的问题 (218)解决方法 (219)结果 (222)在无线与有线客户端之间共享相同的子网 (224)面临的问题 (224)解决方法 (224)结果 (227)通过外部DHCP服务器创建无线网络 (228)面临的问题 (228)解决方法 (229)结果 (232)使用Windows AD验证wifi用户 (234)面临的问题 (234)解决方法 (234)结果 (244)使用安全策略和防火墙对象控制流量 (245)安全策略 (245)定义防火墙对象 (247)限制员工的互联网访问 (250)面临的问题 (250)结果 (255)基于每个IP地址限制互联网访问 (255)面临的问题 (255)解决方法 (256)结果 (259)指定用户不执行UTM过滤选项 (260)面临的问题 (260)解决方法 (260)结果 (263)校验安全策略是否应用于流量 (264)面临的问题 (264)解决方法 (265)结果 (267)以正确的顺序执行安全策略 (270)面临的问题 (270)解决方法 (271)结果 (273)允许只对一台批准的DNS服务器进行DNS查询 (274)面临的问题 (274)解决方法 (275)结果 (278)配置确保足够的和一致的VoIP带宽 (279)面临的问题 (279)解决方法 (280)结果 (283)使用地理位置地址 (285)面临的问题 (285)解决方法 (286)结果 (288)对私网用户(静态源NAT)配置提供互联网访问 (288)面临的问题 (288)解决方法 (289)结果 (290)对多个互联网地址(动态源NAT)的私网用户配置提供互联网访问 (292)面临的问题 (292)解决方法 (292)不更改源端口的情况下进行动态源NAT(一对一源地址NAT) (295)面临的问题 (295)解决方法 (296)结果 (297)使用中央NAT表进行动态源NAT (298)面临的问题 (298)解决方法 (299)结果 (301)在只有一个互联网IP地址的情况下允许对内网中一台web服务器的访问 (303)面临的问题 (303)解决方法 (304)结果 (305)只有一个IP 地址使用端口转换访问内部web 服务器 (307)面临的问题 (307)解决方法 (308)结果 (310)通过地址映射访问内网Web 服务器 (311)面临的问题 (311)解决方法 (312)结果 (313)配置端口转发到FortiGate设备的开放端口 (316)面临的问题 (316)解决方法 (317)结果 (320)对某个范围内的IP地址进行动态目标地址转换(NAT) (321)面临的问题 (321)解决方法 (322)结果 (323)UTM选项 (325)网络病毒防御 (327)面临的问题 (327)解决方法 (328)结果 (329)灰色软件防御 (330)解决方法 (331)结果 (331)网络旧有病毒防御 (332)面临的问题 (332)解决方法 (332)结果 (333)将病毒扫描检测文件的大小最大化 (334)面临的问题 (334)解决方法 (335)结果 (336)屏蔽病毒扫描中文件过大的数据包 (337)面临的问题 (337)结果 (338)通过基于数据流的UTM扫描提高FortiGate设备的性能 (338)面临的问题 (338)解决方法 (339)限制网络用户可以访问的网站类型 (342)面临的问题 (342)解决方案 (342)结果 (343)对设定用户取消FortiGuard web过滤 (344)面临的问题 (344)结果 (346)阻断Google、Bing以及Yahoo搜索引擎中令人不快的搜索结果 (347)面临的问题 (347)解决方法 (347)结果 (348)查看一个URL在FortiGuard Web过滤中的站点类型 (348)面临的问题 (348)解决方法 (349)结果 (349)设置网络用户可以访问的网站列表 (350)面临的问题 (350)解决方法 (351)使用FortiGuard Web过滤阻断对web代理的访问 (353)面临的问题 (353)解决方法 (353)结果 (354)通过设置Web过滤阻断对流媒体的访问 (354)面临的问题 (354)解决方法 (355)结果 (355)阻断对具体的网站的访问 (356)面临的问题 (356)解决方法 (356)结果 (358)阻断对所有网站的访问除了那些使用白名单设置的网站 (358)面临的问题 (358)解决方案 (359)结果 (361)配置FortiGuard Web过滤查看IP地址与URL (361)面临的问题 (361)解决方法 (362)结果 (362)配置FortiGuard Web过滤查看图片与URL (364)面临的问题 (364)解决方法 (364)结果 (365)识别HTTP重新定向 (365)面临的问题 (365)解决方法 (366)结果 (366)在网络中实现应用可视化 (366)面临的问题 (366)解决的方法 (367)结果 (367)阻断对即时消息客户端的使用 (368)面临的问题 (368)结果 (369)阻断对社交媒体类网站的访问 (370)面临的问题 (370)解决方法 (371)结果 (371)阻断P2P文件共享的使用 (372)面临的问题 (372)解决方法 (372)结果 (373)启用IPS保护Web服务器 (374)面临的问题 (374)解决方法 (375)结果 (378)扫描失败后配置IPS结束流量 (378)面临的问题 (378)解决方法 (379)结果 (379)DoS攻击的防御 (380)面临的问题 (380)解决方法 (381)结果 (382)过滤向内的垃圾邮件 (382)面临的问题 (382)解决方法 (383)结果 (384)使用DLP监控HTTP流量中的个人信息 (384)面临的问题 (384)解决方法 (385)结果 (387)阻断含有敏感信息的邮件向外发送 (387)面临的问题 (387)解决方法 (388)结果 (388)使用FortiGate漏洞扫描查看网络的漏洞 (389)解决方法 (389)结果 (391)SSL VPN (392)对内网用户使用SSL VPN建立远程网页浏览 (393)面临的问题 (393)解决方法 (394)结果 (398)使用SSL VPN对远程用户提供受保护的互联网访问 (399)面临的问题 (399)解决方法 (400)结果 (403)SSL VPN 通道分割:SSL VPN 用户访问互联网与远程私网使用不同通道 (405)面临的问题 (405)解决方法 (405)结果 (409)校验SSL VPN用户在登录到SSL VPN时具有最新的AV软件 (411)面临的问题 (411)解决方法 (411)结果 (412)IPsec VPN (414)使用IPsec VPN进行跨办公网络的通信保护 (415)面临的问题 (415)解决方法 (416)结果 (420)使用FortiClient VPN进行到办公网络的安全远程访问 (421)面临的问题 (421)解决方法 (422)结果 (428)使用iPhone通过IPsec VPN进行安全连接 (430)面临的问题 (430)解决方法 (430)结果 (436)使用安卓(Android)设备通过IPsec VPN进行安全连接 (438)面临的问题 (438)结果 (443)使用FortiGate FortiClient VPN向导建立到私网的VPN (444)面临的问题 (444)解决方法 (445)结果 (449)IPsec VPN通道不工作 (450)面临的问题 (450)解决方法 (451)认证 (463)创建安全策略识别用户 (464)面临的问题 (464)解决方法 (464)结果 (466)根据网站类别识别用户并限制访问 (467)面临的问题 (467)解决方法 (468)结果 (468)创建安全策略识别用户、限制到某些网站的访问并控制应用的使用 (470)面临的问题 (470)解决方法 (471)结果 (472)使用FortiAuthenticator配置认证 (474)面临的问题 (474)解决方案 (475)结果 (478)对用户帐户添加FortiT oken双因子认证 (478)面临的问题 (478)解决方法 (479)结果 (482)添加SMS令牌对FortiGate管理员帐户提供双因子认证 (483)面临的问题 (483)解决方法 (484)结果 (486)撤消“非信任连接”信息 (487)解决方法 (488)日志与报告 (490)认识日志信息 (491)面临的问题 (491)解决方法 (492)创建备份日志解决方案 (497)面临的问题 (497)解决方法 (498)结果 (500)将日志记录到远程Syslog服务器 (502)面临的问题 (502)解决方法 (503)结果 (505)SSL VPN登录失败的告警邮件通知 (506)面临的问题 (506)解决方法 (507)结果 (509)修改默认的FortiOS UTM报告 (510)面临的问题 (510)解决方法 (510)结果 (512)测试日志配置 (513)面临的问题 (513)解决方法 (513)结果 (515)介绍本书《手把手学配置FortiGate设备》意在帮助FortiGate设备的管理员以配置案例的形式实现基本以及高级的FortiGate设备配置功能。

防火墙透明工作模式的配置

4.2 防火墙透明工作模式的配置前置知识:防火墙的透明工作模式,相当于防火墙端口工作于透明网桥模式,即防火墙的各个端口所连接的计算机均处于同一IP子网中,但不同接口之间的计算机的访问要受安全规则的制约。

因此这对内部网络中需要对某些计算机采取强化控制措施时是很用的。

这是对网络变动最少的接入控制方法,广泛应用于原来网络的安全升级中,而原有的拓扑只要稍加改动即可。

实验目的1.了解什么是防火的透明工作模式2.掌握防火墙透明工作模式的配置方法,并在防火墙中设置简单规则以实现对外部设备访问的控制实验器材1.DCFW-1800S-K/VPN防火墙一台2.交叉网线两根3.PC机两台实验拓扑及规划试验步骤1.给防火墙LAN(if1)接口设置IP地址及添加管理机地址在命令行方式下利用admin用户登录到防火墙,执行如下操作:# ifconfig if1 192.168.100.100/24# ifconfig if1 192.168.100.100/24# adminhost add 192.168.100.101# apply# save做了如上修改之后,修改本地计算机的“测试”网卡地址为“192.168.100.101”,并启动浏览器、用admin用户登录到防火墙。

2. 进入网桥设置主界面选择“首页”|“系统”|“网桥设置”命令,如图1所示:图1 网桥设置界面3.启用网桥单击图1中“网桥设备”中的“bridge0”右边的“修改”按钮,进入如图2所示的界面,选中“修改网桥设置”选项卡,随后选中“启用”复选框,以启用网桥。

图2 启用网桥设置4.向网桥中添加接口选中“网桥bridege0接口设置”选项卡,如图3所示。

图3启用网桥设置单击“新增”按钮,将if0和if1接口加入bridge0,完成后的界面如图4所示。

图4 向bridge0中加入接口而后选“修改网桥设置”选项卡,回到图25所示界面,单击“确定”按钮,回到主界面,如图5所示,为使设置生效,依次单击“应用”和“保存”按钮。

防火墙透明或路由模式的更改

防火墙透明或路由模式的更改

一、登陆防火墙 (1)

1. 查看防火墙端口IP: show system interface (1)

2. 登陆防火墙的计算机的IP地址要和防火墙网口的IP地址在同一网段 (2)

二、更改防火墙模式 (3)

一、登陆防火墙

1. 查看防火墙端口IP: show system interface

2. 登陆防火墙的计算机的IP地址要和防火墙网口的IP地址在同一网段例:防火墙网口的IP地址为:192.168.30.1

计算机的IP地址可设为:192.168.30.100

登陆防火墙在IE里输入:https://192.168.30.1

用户名:administrator

密码:administrator

二、更改防火墙模式

Transparent为透明模式

注:UTM目前只支持透明和路由模式,不支持混合模式

UTM的透明模式为纯透明模式,不能做NA T,不做路由

切换到透明模式后,防火墙将恢复出厂配置,重启

防火墙的默认管理地址更改为:10.10.10.1/24,管理主机ip配置为同一网段即可。

FortiGate飞塔防火墙 简明配置指南

FortiGate飞塔防火墙简明配置指南说明:本文档针对所有飞塔 FortiGate设备的基本上网配置说明指南。

要求:FortiGate® 网络安全平台,支持的系统版本为FortiOS v3.0及更高。

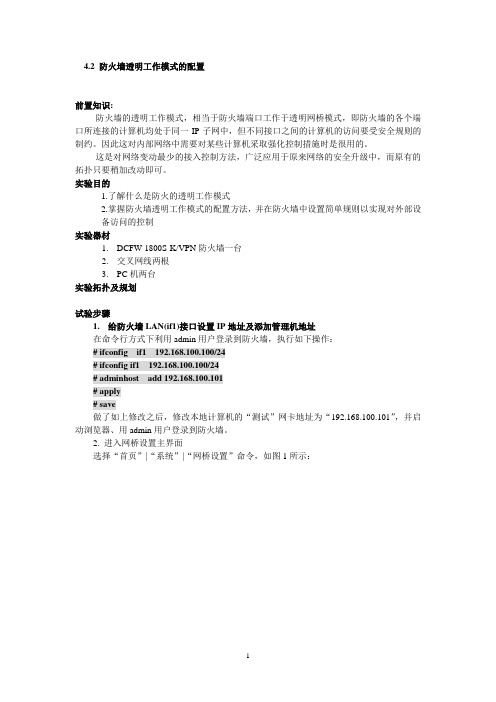

步骤一:访问防火墙连线:通过PC与防火墙直连需要交叉线(internal接口可以用直通线),也可用直通线经过交换机与防火墙连接。

防火墙出厂接口配置:Internal或port1:192.168.1.99/24,访问方式:https、ping把PC的IP设为同一网段后(例192.168.1.10/24),即可以在浏览器中访问防火墙https://192.168.1.99防火墙的出厂帐户为admin,密码为空登陆到web管理页面后默认的语言为英文,可以改为中文在system----admin----settings中,将Idle TimeOut(超时时间)改为480分钟,Language 为simplified chinses (简体中文)。

如果连不上防火墙或不知道接口IP,可以通过console访问,并配置IP连线:PC的com1(九针口)与防火墙的console(RJ45)通过console线连接,有些型号的防火墙console是九针口,这时需要console转RJ45的转接头超级终端设置:所有程序----附件----通讯----超级终端连接时使用选择com1,设置如下图输入回车即可连接,如没有显示则断电重启防火墙即可连接后会提示login,输入帐号、密码进入防火墙查看接口IP:show system interface配置接口IP:config system interfaceedit port1或internal 编辑接口set ip 192.168.1.1 255.255.255.0 配置IPset allowaccess ping https http telnet 配置访问方式set status upend配置好后就可以通过网线连接并访问防火墙步骤二:配置接口在系统管理----网络中编辑接口配置IP和访问方式本例中内网接口是internal,IP,192.168.1.1 访问方式,https ping http telnet本例中外网接口是wan1,IP,192.168.100.1访问方式,https ping步骤三:配置路由在路由----静态中写一条出网路由,本例中网关是192.168.100.254步骤四:配置策略在防火墙----策略中写一条出网策略,即internal到wan1并勾选NAT即可。

防火墙透明模式典型配置举例

2006-01-21

版权所有,侵权必究

第i页

防火墙透明模式特性典型配置指导

正文

关键词:透明模式(transparent-mode)

以太网帧头过滤(ethernet-frame-filter)

TCP代理(tcp-proxy)

摘 要:本文简单描述防火墙透明模式的特点,详细描述了防火墙透明模式的配置方法,以及在 透明模式下几个典型模块的应用配置,给出了防火墙透明模式基本配置方案

配置防火墙允许通过的报 文类型

3.2.2 配置以太网帧头过滤规则

以太网帧头过滤规则主要配置如下:

1) 配置访问控制列表4000~4999

2) 配置过滤规则

3) 在接口应用以太网帧头过滤规则

操作视图

操作命令

操作说明

系统视图 [Quidway]acl number acl-number

创建acl规则

[Quidway-acl-ethernetframe-4000] rule [ rule-id ] { deny | ACL视图 permit } [ type type-code type-mask | lsap lsap-code lsap-mask ] 增加过滤规则

配置透明模式系统地址

系统视图 [Quidway]firewall arp-learning enable

配置防火墙arp学习功能

系统视图 [Quidway]firewall transparent-mode aging-time seconds

配置mac表项老化时间

系统视图

[Quidway]firewall transparent-mode transmit {ipx|dlsw|bpdu}

飞塔防火墙透明模式配置

Fortinet Confidential

MAC地址转发表 2

查看转发表存在的forward-domain数量及id 查看转发表与各接口的对应关系

LACP

switch

Fortinet Confidential

CDP与VTP穿越 2

switch1 cdp 表 switch2 cdp 表

Fortinet Confidential

Trunk与forward-domain 1

switch1

Vlan 102 Vlan 103

intern Port3

透明模式配置

Fortinet Confidential

启用透明模式

Fortinet Confidential

系统默认运行模式为NAT,在 状态面板中系统信息可以更改 为透明模式

更改为透明模式后,输入管理 地址与网关用于管理防火墙

CDP与VTP穿越 1

CDP/VTP数据包

switch

Port1

CDP/VTP数据包

防火墙抓取数据包后可以看到Vlan的原始信息,及使用fgt2eth转换的数据信息

Fortinet Confidential

L2forward

防火墙在透明模式下默认仅转发Ethernet II数据帧,其他类型数据帧,如IPX,需 要在相关的进出接口下启用二层数据转发l2forward。

config system interface edit "port3" set vdom "root" set allowaccess ping https set l2forward enable set stpforward enable set type physical next

飞塔防火墙防火墙配置

系统管理-访问内容表

系统管理-管理员设置1

系统管理-管理员设置2

系统管理-固件升级

路由-静态路由

路由-策略路由

路由-当前路由表

防火墙-地址

防火墙-地址组

防火墙-预定义与定制

防火墙-服务组

防火墙-时间表

防火墙-流量整形器

防火墙-策略

防火墙-策略的顺序

防火墙-会话时间调整

20,000

100C

40,000

5000

38-42 8-12 500

16-18.5 6-9 100

产品介绍-3950B

3950B 前端面板

3950B 背部面板

2 2 特性

FMC-XD2

7

FMC-XG2

20 20 特性

FMC-C20

FMC-F20

8

模块内部专有处理器

• 4 网络处理器芯片 • 接口级的数据加速服务 • 低延迟, 百万级会话线速性能 • 加解密处理 • 异常检测,数据包重组 • 流量整形及队列优先级 • 2 安全处理器芯片 • 多核多线程安全处理 • 提供 4以外的功能服务 • 应用控制 • 入侵检测特征分析 • 拒绝服务攻击保护 • 多播加速

9

产品介绍-3950B结构

NP/SP

NP/SP

NP/SP

NP/SP

NP/SP

NP

FMC 0

PHY

FMC 1

PHY

FMC 2

PHY

FMC 3

PHY

FMC 4

I

On Board

S

F

PHY

PHY

4x1G

产品介绍-3040B

3040B 前端面板

3040B 背部面板

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

Vlan 102 Vlan 103

switch1

switch2

通过系统管理--网络中新建vlan 接口,及定义vlan id。配置完成 后需要在cli中声明forwaddomain。

Fortinet Confidential

Trunk与forward-domain 2

防火墙新建策略,允许指定Vlan通过防火墙

查看转发表与各接口的对应关系

Fortinet Confidential

Tagged与untagged

防火墙接口下可创建多个VLAN接口,所有的VLAN接口都依附在物理接口之下。 从物理接口流出的数据包为untagged数据包(红色标记)。 从Vlan接口流出的数据包为tagged数据包(绿色标记)。

Note:透明模式默认情况下(vlanforward=enabled),当Fortigate的物理接口收到 一个标记vlan信息的数据包,该数据包将转发至所有其他的物理接口,这种情况下 ,不需要配置防火墙策略,vlan数据即可穿越防火墙。

Fortinet Confidential

Trunk与forward-domain 3

防火墙抓取数据包后可以看到Vlan的原始信息,及使用fgt2eth转换的数据信息

Fortinet Confidential

L2forward

防火墙在透明模式下默认仅转发Ethernet II数据帧,其他类型数据帧,如IPX,需 要在相关的进出接口下启用二层数据转发l2forward。

config system interface edit "port3" set vdom "root" set allowaccess ping https set l2forward enable set stpforward enable set type physical next end

LACP

switch

Fortinet Confidential

CDP与VTP穿越 2

switch1 cdp 表

switch2 cdp 表

Fnk与forward-domain 1

Vlan 102 Vlan 103

intern Port3

extern Port4

Untagged 数据包流经防火墙必须配置策略允许从相关的物理端口进出

Fortinet Confidential

当存在多个vdom时,使用以下命令查看系统所有vdom的转发表名称

此MAC地址转发表与diagnose ip arp list显示的arp地址表不同的是,前者用于所有流经 墙数据流的地址转发,后者仅为FortiGate自身提供转发。

Fortinet Confidential

MAC地址转发表 2

查看转发表存在的forward-domain数量及id

Fortinet Confidential

透明模式下的多播流量

Multicast

Multicast

Fortinet Confidential

MAC地址转发表 1

透明模式下防火墙依靠2层转发数据库转发数据流量,通过以下命令可以查看 FortiGate 2层转发数据库表。 diag netlink brctl name host <VDOM_name>.b 例如: diag netlink brctl name host root.b

透明模式配置

Fortinet Confidential

启用透明模式

系统默认运行模式为NAT,在 状态面板中系统信息可以更改 为透明模式

更改为透明模式后,输入管理 地址与网关用于管理防火墙

Fortinet Confidential

CDP与VTP穿越 1

CDP/VTP数据包

CDP/VTP数据包

Port1 switch