华为防火墙透明模式ACL测试试验

防火墙透明模式配置(二层模式)

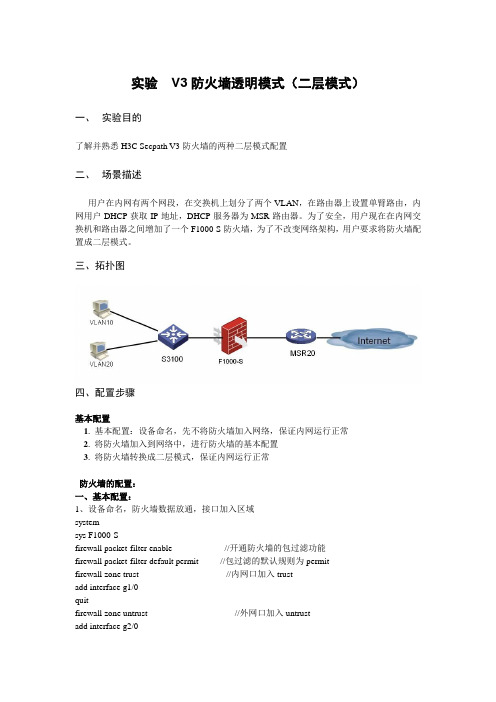

实验V3防火墙透明模式(二层模式)一、实验目的了解并熟悉H3C Secpath V3防火墙的两种二层模式配置二、场景描述用户在内网有两个网段,在交换机上划分了两个VLAN,在路由器上设置单臂路由,内网用户DHCP获取IP地址,DHCP服务器为MSR路由器。

为了安全,用户现在在内网交换机和路由器之间增加了一个F1000-S防火墙,为了不改变网络架构,用户要求将防火墙配置成二层模式。

三、拓扑图四、配置步骤基本配置1. 基本配置:设备命名,先不将防火墙加入网络,保证内网运行正常2. 将防火墙加入到网络中,进行防火墙的基本配置3. 将防火墙转换成二层模式,保证内网运行正常防火墙的配置:一、基本配置:1、设备命名,防火墙数据放通,接口加入区域systemsys F1000-Sfirewall packet-filter enable //开通防火墙的包过滤功能firewall packet-filter default permit //包过滤的默认规则为permitfirewall zone trust //内网口加入trustadd interface g1/0quitfirewall zone untrust //外网口加入untrustadd interface g2/0quit2、将防火墙转换成二层模式:bridge enable //启用桥接模式bridge 1 enable //建立一个桥组int bridge-template 1 //设置管理地址ip address 192.168.1.100 255.255.255.0quitint g1/0 //将接口加入桥组bridge-set 1quitint g2/0bridge-set 1quitfirewall zone trust //将桥模板加入区域add interface bridge-template 1quitip route 0.0.0.0 0.0.0.0 192.168.1.1 //管理IP的路由3、放通DHCP报文bridge 1 firewall unknown-mac flood //未知MAC洪泛1.1 五、查看和测试:使用dis cu 查看防火墙的配置使用dis ver 查看防火墙的软件版本1、在内网PC机上获取IP地址,能否获取到?2、获取IP地址后,PC能否Ping通网关,能否上公网?3、内网PC机能否管理F1000-S1.2 六、实验思考:1、当需要管理F1000-S防火墙时,我们需要登录bridge-template接口,请考虑这个时候对内网S3100交换机有什么特殊要求?1.3 附:老版本的二层模式配置:firewall mode transparent (配置为透明模式)firewall system-ip 192.168.1.254 255.255.255.0 (这是防火墙的管理IP地址)interface Ethernet2/0(进入WAN口)promiscuous (配置为透明传输)quitinterface Ethernet1/0 (进入LAN口)promiscuous (配置为透明传输)quitfirewall packet-filter default permit (配置防火墙默认规则)firewall unknown-mac flood (未知MAC泛洪)。

网络设备主备配置系列3华为防火墙(路由模式)

网络设备主备配置系列3:华为防火墙(路由模式)自从推荐主备配置系列以来,许多网友一起与我沟通配置的方法。

这两天终于有时间了,决定继续推出华为的。

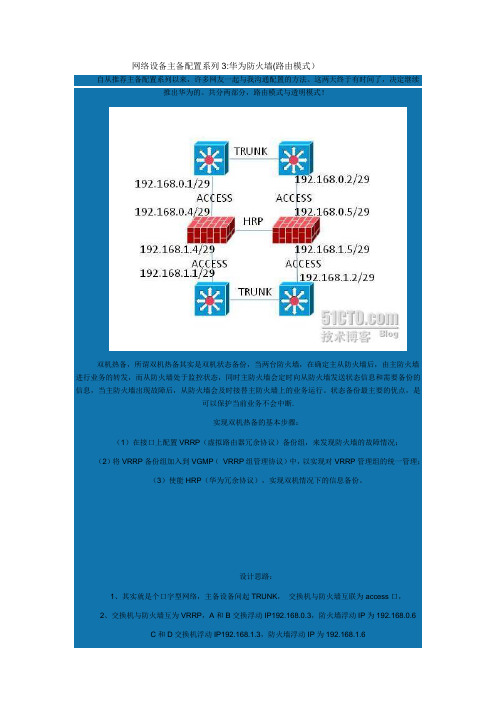

共分两部分,路由模式与透明模式!双机热备,所谓双机热备其实是双机状态备份,当两台防火墙,在确定主从防火墙后,由主防火墙进行业务的转发,而从防火墙处于监控状态,同时主防火墙会定时向从防火墙发送状态信息和需要备份的信息,当主防火墙出现故障后,从防火墙会及时接替主防火墙上的业务运行。

状态备份最主要的优点,是可以保护当前业务不会中断.实现双机热备的基本步骤:(1)在接口上配置VRRP(虚拟路由器冗余协议)备份组,来发现防火墙的故障情况;(2)将VRRP备份组加入到VGMP(VRRP组管理协议)中,以实现对VRRP管理组的统一管理;(3)使能HRP(华为冗余协议),实现双机情况下的信息备份。

设计思路:1、其实就是个口字型网络,主备设备间起TRUNK,交换机与防火墙互联为access口,2、交换机与防火墙互为VRRP,A和B交换浮动IP192.168.0.3,防火墙浮动IP为192.168.0.6C和D交换机浮动IP192.168.1.3,防火墙浮动IP为192.168.1.63、两个防火墙间通过一个网口作芯跳,HRP4、上面和下面的两组交换机配置方法一样。

本文只列出上面的。

配置:交换机,此处就不配置TRUNK和ACCESS口的方法了。

三层Ainterface Vlan-interface803description To_Eudemon500Aip address 192.168.0.1 255.255.255.248vrrp vrid 4 virtual-ip 192.168.0.3vrrp vrid 4 priority 120三层Binterface Vlan-interface803description To_Eudemon500Bip address 192.168.0.2 255.255.255.248vrrp vrid 4 virtual-ip 192.168.0.3防火墙:1,eudemon 500A配置:sysname FW-E500-Asuper password level 3 ciper huaweiweb-manager enableweb-manager security enableacl number 3000description permit-allrule permit ipfirewall zone trustset priority 85add int g1/0/0firewall zone untrustset priority 5add int g1/0/1firewall zone hrpset priority 30add int g4/0/1int g1/0/0de to_switch_Aip address 192.168.0.4 255.255.255.248 vrrp vrid 10 virtual-ip 192.168.0.6vrrp vrid 10 pri 120int g1/0/1de to_switch_Cip address 192.168.1.4 255.255.255.248 vrrp vrid 15 virtual-ip 192.168.1.6vrrp vrid 15 pri 120int g4/0/1de HA_to_E500-Bip address 192.168.3.1 255.255.255.0vrrp vrid 20 virtual-ip 192.168.1.3vrrp vrid 20 pri 120vrrp group 1add interface ethernet4/0/1 vrrp vrid 30 datatransfer-onlyadd interface ethernet1/0/0 vrrp vrid 10 dataadd interface ethernet1/0/1 vrrp vrid 20 datavrrp-group pri 105vrrp-group preemptvrrp-group enablehrp enablehrp interface g4/0/1fire intzone trust localpack 3000 inpack 3000 outfire intzone untrust localpack 3000 inpack 3000 outfire intzone trust untrustaaalocal-user huawei password simple huaweilocal-user huawei service-type web telnet sshlocal-user huawei level 0user-interface vty 0 4authentication-mode aaauser privilege level 02、eudemon 500B配置sysname FW-E500-Bsuper password level 3 ciper huaweiweb-manager enableweb-manager security enableacl number 3000description permit-allrule permit ipfirewall zone trustset priority 85add int g1/0/0firewall zone untrustset priority 5add int g1/0/1firewall zone hrpset priority 30add int g4/0/1int g1/0/0de to_switch-Bip address 192.168.0.5 255.255.255.248vrrp vrid 10 virtual-ip 192.168.0.6int g1/0/1de to_switCh-Dip address 192.168.1.5 255.255.255.248vrrp vrid 15 virtual-ip 192.168.1.6int g4/0/1de HA_to_FW-E500-Bip address 192.168.3.2 255.255.255.0vrrp vrid 20 virtual-ip 192.168.3.3vrrp group 1add interface ethernet4/0/1 vrrp vrid 30 data transfer-onlyadd interface ethernet1/0/0 vrrp vrid 10 dataadd interface ethernet1/0/1 vrrp vrid 20 datavrrp-group preemptvrrp-group enablehrp enablehrp interface g4/0/1fire intzone trust localpack 3000 inpack 3000 outfire intzone untrust localpack 3000 inpack 3000 outfire intzone trust untrustpack 3002 inpack 3001 outaaalocal-user huawei password simple huaweilocal-user huawei service-type web telnet sshlocal-user huawei level 0user-interface vty 0 4authentication-mode aaauser privilege level 01. 双机热备的注意点(1)对于双机热备目前只支持两台设置进行备份,不支持多台设备进行备份。

防火墙透明模式典型配置举例

防火墙透明模式典型配置举例防火墙透明模式是一种常见的网络安全配置,它允许防火墙在网络上作为透明的桥接设备,无需修改网络设备的IP地址和配置,对所有网络流量进行过滤和监控。

本文将以一个典型的企业网络环境为例,详细介绍防火墙透明模式的配置。

1.网络拓扑假设企业网络中有一个内部局域网(LAN)和一个外部网络(WAN),分别连接到防火墙的两个接口。

内部局域网的网段为192.168.0.0/24,防火墙的局域网接口IP地址为192.168.0.1;外部网络的网段为202.100.100.0/24,防火墙的广域网接口IP地址为202.100.100.1、防火墙的透明模式设置在两个接口之间。

2.配置步骤(1)配置局域网接口IP地址:登录防火墙管理界面,在网络设置中找到局域网接口,设置IP地址为192.168.0.1,子网掩码为255.255.255.0。

这样,防火墙就可以与内部网络通信。

(2)配置广域网接口IP地址:同样在网络设置中找到广域网接口,设置IP地址为202.100.100.1,子网掩码为255.255.255.0。

这样,防火墙就可以与外部网络通信。

(3)配置透明模式:在防火墙的透明模式设置中,将局域网接口和广域网接口进行桥接。

在桥接配置中,选择透明模式,并将局域网接口和广域网接口绑定在一个桥接组中。

(4)配置ACL(访问控制列表):通过ACL可以定义防火墙的过滤规则,控制允许和禁止的流量。

例如,可以设置允许内部网络对外访问的规则,禁止特定IP地址的访问规则等。

在防火墙管理界面的策略设置中,创建相应的ACL规则。

(5)配置NAT(网络地址转换):NAT可以将内部网络的私有IP地址映射为公共IP地址,实现内部网络对外部网络的访问。

在防火墙的NAT设置中,配置相应的NAT规则。

(6)配置日志功能:在防火墙中启用日志功能,记录所有的网络流量和安全事件。

可以将日志信息发送到指定的日志服务器,方便网络管理员进行监控和分析。

华为防火墙操作手册-入门

目录第1章防火墙概述 ..................................................................................................................... 1-11.1 网络安全概述 ..................................................................................................................... 1-11.1.1 安全威胁.................................................................................................................. 1-11.1.2 网络安全服务分类 ................................................................................................... 1-11.1.3 安全服务的实现方法................................................................................................ 1-21.2 防火墙概述......................................................................................................................... 1-41.2.1 安全防范体系的第一道防线——防火墙................................................................... 1-41.2.2 防火墙发展历史....................................................................................................... 1-41.3 Eudemon产品简介............................................................................................................. 1-61.3.1 Eudemon产品系列 .................................................................................................. 1-61.3.2 Eudemon500/1000防火墙简介................................................................................ 1-61.3.3 Eudemon500/1000防火墙功能特性列表 ................................................................. 1-8第2章 Eudemon防火墙配置基础 .............................................................................................. 2-12.1 通过Console接口搭建本地配置环境 .................................................................................. 2-12.1.1 通过Console接口搭建 ............................................................................................. 2-12.1.2 实现设备和Eudemon防火墙互相ping通 .................................................................. 2-42.1.3 实现跨越Eudemon防火墙的两个设备互相ping通.................................................... 2-52.2 通过其他方式搭建配置环境................................................................................................ 2-62.2.1 通过AUX接口搭建 ................................................................................................... 2-72.2.2 通过Telnet方式搭建................................................................................................. 2-92.2.3 通过SSH方式搭建 ................................................................................................. 2-112.3 命令行接口....................................................................................................................... 2-122.3.1 命令行级别 ............................................................................................................ 2-122.3.2 命令行视图 ............................................................................................................ 2-132.3.3 命令行在线帮助..................................................................................................... 2-242.3.4 命令行错误信息..................................................................................................... 2-252.3.5 历史命令................................................................................................................ 2-262.3.6 编辑特性................................................................................................................ 2-262.3.7 查看特性................................................................................................................ 2-272.3.8 快捷键.................................................................................................................... 2-272.4 防火墙的基本配置............................................................................................................ 2-302.4.1 进入和退出系统视图.............................................................................................. 2-302.4.2 切换语言模式......................................................................................................... 2-302.4.3 配置防火墙名称..................................................................................................... 2-312.4.4 配置系统时钟......................................................................................................... 2-312.4.5 配置命令级别......................................................................................................... 2-312.4.6 查看系统状态信息 ................................................................................................. 2-322.5 用户管理........................................................................................................................... 2-332.5.1 用户管理概述......................................................................................................... 2-332.5.2 用户管理的配置..................................................................................................... 2-342.5.3 用户登录相关信息的配置....................................................................................... 2-372.5.4 典型配置举例......................................................................................................... 2-382.6 用户界面(User-interface)............................................................................................. 2-392.6.1 用户界面简介......................................................................................................... 2-392.6.2 进入用户界面视图 ................................................................................................. 2-402.6.3 配置异步接口属性 ................................................................................................. 2-412.6.4 配置终端属性......................................................................................................... 2-422.6.5配置Modem属性................................................................................................... 2-442.6.6 配置重定向功能..................................................................................................... 2-452.6.7 配置VTY类型用户界面的呼入呼出限制................................................................. 2-462.6.8 用户界面的显示和调试 .......................................................................................... 2-472.7 终端服务........................................................................................................................... 2-472.7.1 Console接口终端服务 ........................................................................................... 2-472.7.2 AUX接口终端服务 ................................................................................................. 2-482.7.3 Telnet终端服务...................................................................................................... 2-482.7.4 SSH终端服务......................................................................................................... 2-51第3章 Eudemon防火墙工作模式 .............................................................................................. 3-13.1 防火墙工作模式简介 .......................................................................................................... 3-13.1.1 工作模式介绍........................................................................................................... 3-13.1.2 路由模式工作过程 ................................................................................................... 3-33.1.3 透明模式工作过程 ................................................................................................... 3-33.1.4 混合模式工作过程 ................................................................................................... 3-73.2 防火墙路由模式配置 .......................................................................................................... 3-83.2.1 配置防火墙工作在路由模式..................................................................................... 3-83.2.2 配置路由模式其它参数 ............................................................................................ 3-83.3 防火墙透明模式配置 .......................................................................................................... 3-83.3.1 配置防火墙工作在透明模式..................................................................................... 3-93.3.2 配置地址表项........................................................................................................... 3-93.3.3 配置对未知MAC地址的IP报文的处理方式............................................................... 3-93.3.4 配置MAC地址转发表的老化时间........................................................................... 3-103.4 防火墙混合模式配置 ........................................................................................................ 3-103.4.1 配置防火墙工作在混合模式................................................................................... 3-103.4.2 配置混合模式其它参数 .......................................................................................... 3-113.5 防火墙工作模式的切换..................................................................................................... 3-113.6 防火墙工作模式的查看和调试.......................................................................................... 3-113.7 防火墙工作模式典型配置举例.......................................................................................... 3-123.7.1 处理未知MAC地址的IP报文 .................................................................................. 3-123.7.2 透明防火墙连接多个局域网................................................................................... 3-12第1章防火墙概述1.1 网络安全概述随着Internet的迅速发展,越来越多的企业借助网络服务来加速自身的发展,此时,如何在一个开放的网络应用环境中守卫自身的机密数据、资源及声誉已越来越为人们所关注。

防火墙透明模式配置(二层模式)

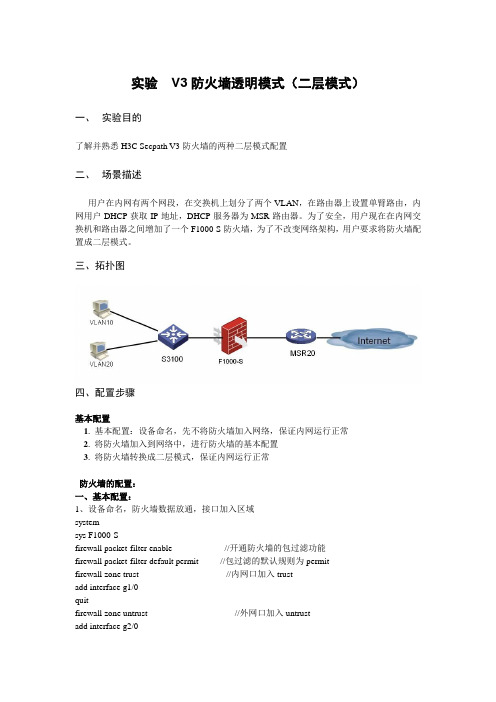

实验V3防火墙透明模式(二层模式)一、实验目的了解并熟悉H3C Secpath V3防火墙的两种二层模式配置二、场景描述用户在内网有两个网段,在交换机上划分了两个VLAN,在路由器上设置单臂路由,内网用户DHCP获取IP地址,DHCP服务器为MSR路由器。

为了安全,用户现在在内网交换机和路由器之间增加了一个F1000-S防火墙,为了不改变网络架构,用户要求将防火墙配置成二层模式。

三、拓扑图四、配置步骤基本配置1. 基本配置:设备命名,先不将防火墙加入网络,保证内网运行正常2. 将防火墙加入到网络中,进行防火墙的基本配置3. 将防火墙转换成二层模式,保证内网运行正常防火墙的配置:一、基本配置:1、设备命名,防火墙数据放通,接口加入区域systemsys F1000-Sfirewall packet-filter enable //开通防火墙的包过滤功能firewall packet-filter default permit //包过滤的默认规则为permitfirewall zone trust //内网口加入trustadd interface g1/0quitfirewall zone untrust //外网口加入untrustadd interface g2/0quit2、将防火墙转换成二层模式:bridge enable //启用桥接模式bridge 1 enable //建立一个桥组int bridge-template 1 //设置管理地址ip address 192.168.1.100 255.255.255.0quitint g1/0 //将接口加入桥组bridge-set 1quitint g2/0bridge-set 1quitfirewall zone trust //将桥模板加入区域add interface bridge-template 1quitip route 0.0.0.0 0.0.0.0 192.168.1.1 //管理IP的路由3、放通DHCP报文bridge 1 firewall unknown-mac flood //未知MAC洪泛1.1 五、查看和测试:使用dis cu 查看防火墙的配置使用dis ver 查看防火墙的软件版本1、在内网PC机上获取IP地址,能否获取到?2、获取IP地址后,PC能否Ping通网关,能否上公网?3、内网PC机能否管理F1000-S1.2 六、实验思考:1、当需要管理F1000-S防火墙时,我们需要登录bridge-template接口,请考虑这个时候对内网S3100交换机有什么特殊要求?1.3 附:老版本的二层模式配置:firewall mode transparent (配置为透明模式)firewall system-ip 192.168.1.254 255.255.255.0 (这是防火墙的管理IP地址)interface Ethernet2/0(进入WAN口)promiscuous (配置为透明传输)quitinterface Ethernet1/0 (进入LAN口)promiscuous (配置为透明传输)quitfirewall packet-filter default permit (配置防火墙默认规则)firewall unknown-mac flood (未知MAC泛洪)。

华为防火墙的使用手册

华为防火墙的使用手册摘要:一、华为防火墙简介1.防火墙工作模式2.防火墙功能与应用二、华为防火墙配置指南1.基本配置与IP编址2.路由模式配置3.透明模式配置4.混合模式配置三、华为防火墙实用技巧1.拨号连接配置2.VPN配置3.访问控制列表配置4.防病毒和入侵检测配置四、华为防火墙故障排除1.常见故障及解决方法2.故障排查流程正文:一、华为防火墙简介华为防火墙作为一种安全设备,广泛应用于各种网络环境中。

它起到隔离网络的作用,防止外部攻击和数据泄露。

华为防火墙有三种工作模式:路由模式、透明模式和混合模式。

1.防火墙工作模式(1)路由模式:当防火墙连接的网络接口配置了IP地址时,防火墙工作在路由模式。

在此模式下,防火墙首先作为一台路由器,然后提供其他防火墙功能。

(2)透明模式:防火墙在这种模式下不干预网络流量,仅作为物理设备存在,适用于需要隔离网络的场景。

(3)混合模式:该模式结合了路由模式和透明模式,可以根据网络需求进行灵活配置。

2.防火墙功能与应用华为防火墙具备丰富的功能,包括:(1)防火墙:防止外部攻击和入侵,保障网络安全。

(2)VPN:实现远程办公和数据加密传输。

(3)流量控制:优化网络带宽利用率,保证关键业务优先运行。

(4)访问控制:根据需求设置允许或拒绝特定IP地址、协议、端口的访问。

(5)防病毒和入侵检测:实时监测网络流量,防止病毒和恶意行为。

二、华为防火墙配置指南1.基本配置与IP编址(1)给防火墙配置管理接口IP地址,例如:192.168.0.124。

(2)为防火墙的接口分配不同的IP地址,根据实际网络拓扑进行配置。

2.路由模式配置(1)进入路由模式,设置相关接口的IP地址。

(2)配置路由协议,如OSPF、BGP等。

(3)设置路由策略,优化网络路由。

3.透明模式配置(1)将防火墙调整为透明模式。

(2)根据需求,配置透明模式下的接口属性。

4.混合模式配置(1)结合路由模式和透明模式进行配置。

华为设备防病毒ACL配置实例

创建acl

acl number 100

禁止ping

rule deny icmp source any destination any

用于控制Blaster蠕虫的传播

rule deny udp source any destination any destination-port eq 69

[Router-acl-101]rule deny udp source any destion any destination-port eq 1434

[Router-Ethernet0]firewall packet-filter 101 inbound

6506产品的配置:

旧命令行配置如下:

rule deny udp source any destination any destination-port eq netbios-ns

rule deny udp source any destination any destination-port eq netbios-dgm

rule deny tcp source any destination any destination-port eq 139

目的:针对目前网上出现的问题,对目的是端口号为1434的UDP报文进行过滤的配置方法,详细和复杂的配置请看配置手册。

NE80的配置:

NE80(config)#rule-map r1 udp any any eq 1434

//r1为role-map的名字,udp 为关键字,any any 所有源、目的IP,eq为等于,1434为udp端口号

rule deny udp source any destination any destination-port eq 593

华为防火墙实验文档

第一部分华为防火墙基本初始化LAB1 子接口初始化一、实验拓扑二、基本配置SW:[SW]vlan 2[SW-vlan2]description Untrust[SW-vlan2]vlan 3[SW-vlan3]description Trust[SW-vlan3]vlan 4[SW-vlan4]description DMZ[SW]int g0/0/9[SW-GigabitEthernet0/0/8]port link-type access[SW-GigabitEthernet0/0/8]port default vlan 3[SW-GigabitEthernet0/0/8]int g0/0/3[SW-GigabitEthernet0/0/3]port link-type access[SW-GigabitEthernet0/0/3]port default vlan 3[SW]int g0/0/9[SW-GigabitEthernet0/0/9]port link-type trunk[SW-GigabitEthernet0/0/9]port trunk allow-pass vlan 1 2 4 [SW]int g0/0/1[SW-GigabitEthernet0/0/1]port link-type access [SW-GigabitEthernet0/0/1]port default vlan 2[SW-GigabitEthernet0/0/1]int g0/0/2[SW-GigabitEthernet0/0/2]port link-type access[SW-GigabitEthernet0/0/2]port default vlan 4三、防火墙配置system-viewEnter system view, return user view with Ctrl+Z.[SRG][SRG]sysname HWFW[HWFW]int g0/0/0[HWFW-GigabitEthernet0/0/0]alias Trust ===配置接口描述[HWFW-GigabitEthernet0/0/0]ip add 192.168.1.10 24 [HWFW]int g0/0/1.2[HWFW-GigabitEthernet0/0/1.2]vlan-type dot1q 2 ====封装VLAN [HWFW-GigabitEthernet0/0/1.2]alias Untrust[HWFW-GigabitEthernet0/0/1.2]ip add 202.100.1.10 24[HWFW-GigabitEthernet0/0/1.2]interface GigabitEthernet0/0/1.4 [HWFW-GigabitEthernet0/0/1.4]alias DMZ[HWFW-GigabitEthernet0/0/1.4]vlan-type dot1q 4[HWFW-GigabitEthernet0/0/1.4]ip add 172.16.1.10 24测试:[HWFW]ping -c 2 192.168.1.119:26:33 2014/05/26PING 192.168.1.1: 56 data bytes, press CTRL_C to breakReply from 192.168.1.1: bytes=56 Sequence=1 ttl=255 time=80 msReply from 192.168.1.1: bytes=56 Sequence=2 ttl=255 time=580 ms [HWFW]ping -c 2 202.100.1.119:26:55 2014/05/26PING 202.100.1.1: 56 data bytes, press CTRL_C to breakRequest time outRequest time out[HWFW]ping -c 2 172.16.1.119:27:14 2014/05/26PING 172.16.1.1: 56 data bytes, press CTRL_C to breakRequest time outRequest time out为什么直连不通?因为默认不同zone之间流量是不允许访问的,可以通过以下命令查看:[HWFW]display current-configurationfirewall zone trustset priority 85add interface GigabitEthernet0/0/0为了测试,可以将防火墙其它两个两口放入相同的zone[HWFW] firewall zone trust[HWFW-zone-trust]add interface g0/0/1.2[HWFW-zone-trust]add interface GigabitEthernet0/0/1.4[HWFW]ping -c 2 202.100.1.119:32:39 2014/05/26PING 202.100.1.1: 56 data bytes, press CTRL_C to breakReply from 202.100.1.1: bytes=56 Sequence=1 ttl=255 time=70 ms Reply from 202.100.1.1: bytes=56 Sequence=2 ttl=255 time=700 ms --- 202.100.1.1 ping statistics ---2 packet(s) transmitted2 packet(s) received0.00% packet lossround-trip min/avg/max = 70/385/700 ms[HWFW]ping -c 2 172.16.1.119:32:45 2014/05/26PING 172.16.1.1: 56 data bytes, press CTRL_C to breakReply from 172.16.1.1: bytes=56 Sequence=1 ttl=255 time=70 ms Reply from 172.16.1.1: bytes=56 Sequence=2 ttl=255 time=560 ms --- 172.16.1.1 ping statistics ---2 packet(s) transmitted2 packet(s) received0.00% packet lossround-trip min/avg/max = 70/315/560 mssave ===保存配置19:37:09 2014/05/26The current configuration will be written to the device.Are you sure to continue?[Y/N]y2014-05-26 19:37:11 HWFW �M/4/SAVE(l): When deciding whether to save configuration to the device, the user chose Y.Do you want to synchronically save the configuration to the startupsaved-configuration file on peer device?[Y/N]:yNow saving the current configuration to the device..Info:The current configuration was saved to the device successfully.reset saved-configuration ?reset saved-configuration ====清空配置19:37:26 2014/05/26The action will delete the saved configuration in thedevice.The configuration will be erased to reconfigure.Are you sure?[Y/N]yNow clearing the configuration in the device.2014-05-26 19:37:28 HWFW �M/4/RST_CFG(l): When deciding whether to reset the saved configuration, the user chose Y.Error:The config file does not exist!LAB2:三接口初始化一、基本配置[SW]vlan batch 2 to 4port link-type accessport default vlan 2interface GigabitEthernet0/0/8port link-type accessport default vlan 2interface GigabitEthernet0/0/3port link-type accessport default vlan 3interface GigabitEthernet0/0/10port link-type accessport default vlan 3interface GigabitEthernet0/0/2port link-type accessport default vlan 4interface GigabitEthernet0/0/9port link-type accessport default vlan 4二、防火墙配置[HWFW]undo interface g0/0/1.2 ===删除子接口[HWFW]undo interface g0/0/1.4ip address 202.100.1.10 255.255.255.0interface GigabitEthernet0/0/1ip address 172.16.1.10 255.255.255.0interface GigabitEthernet0/0/2ip address 192.168.1.10 255.255.255.0测试:[HWFW]ping -c 1 202.100.1.120:01:23 2014/05/26PING 202.100.1.1: 56 data bytes, press CTRL_C to breakReply from 202.100.1.1: bytes=56 Sequence=1 ttl=255 time=950 ms [HWFW]ping -c 1 172.16.1.120:01:59 2014/05/26PING 172.16.1.1: 56 data bytes, press CTRL_C to breakReply from 172.16.1.1: bytes=56 Sequence=1 ttl=255 time=180 ms [HWFW]ping -c 1 192.168.1.120:02:27 2014/05/26PING 192.168.1.1: 56 data bytes, press CTRL_C to breakReply from 192.168.1.1: bytes=56 Sequence=1 ttl=255 time=780 ms安全区域概述:安全区域(Security Zone),或者简称为区域(Zone),是一个安全概念,大部分的安全策略都基于安全区域实施。