智能电网通信协议安全威胁与防御技术

电力行业的智能电网安全如何防范智能电网中的安全威胁与风险

电力行业的智能电网安全如何防范智能电网中的安全威胁与风险智能电网作为电力行业的重要组成部分,为能源的传输、分配和管理提供了更高效、更智能的解决方案。

然而,随着智能电网的不断发展,与之相伴而生的安全威胁与风险也日益增加。

本文将探讨智能电网中存在的安全威胁与风险,并提出相应的防范措施。

一、智能电网中的安全威胁1. 数据安全威胁:智能电网依赖于大量的数据交换和处理,包括用户能源消耗数据、设备运行数据等。

然而,这些数据面临着被黑客攻击、窃取、篡改的风险,可能导致信息泄露、隐私泄露或系统瘫痪。

2. 物理安全威胁:智能电网的设备和基础设施也存在物理安全威胁,如恶意入侵、损坏、破坏等行为。

攻击者可能试图破坏电力设备、干扰电力传输,甚至操控整个智能电网系统。

3. 网络安全威胁:智能电网涉及大量网络通信,包括设备之间的互联和外部对系统的访问。

网络安全威胁包括黑客攻击、网络病毒、拒绝服务攻击等,这些攻击可能使系统瘫痪、信息泄露、设备损坏等。

二、智能电网安全的防范措施1. 数据加密与访问控制:对于智能电网中的数据传输和存储,应采用加密技术来确保数据的机密性和完整性。

同时,应建立严格的访问控制机制,限制非授权人员的访问权限,防止数据被恶意篡改和窃取。

2. 设备安全管理:加强智能电网设备的物理安全管理,采取严格的设备保护措施,如防盗、防损坏等。

同时,设备应具备自我保护能力,能够及时检测和报告任何物理入侵行为。

3. 网络安全防护:建立完善的网络安全防护体系,包括防火墙、入侵检测系统、安全监控系统等,及时发现和阻止网络攻击行为。

此外,对智能电网进行网络漏洞扫描和安全评估,及时修补漏洞,提升系统的安全性。

4. 实施安全培训与意识:加强对从业人员的安全培训,提高他们的安全意识和技能。

安全培训应包括对安全威胁的认识、安全操作规程、网络安全知识等内容,让从业人员能够主动预防和应对安全问题。

5. 建立应急响应机制:建立智能电网的安全事件响应机制,包括灾难恢复计划、紧急演练和应急响应流程等。

智能电网技术的电网安全与防护:探讨智能电网中的电网安全与防护策略与技术(六)

智能电网技术的电网安全与防护:探讨智能电网中的电网安全与防护策略与技术近年来,随着智能电网技术的快速普及和发展,电网已经逐渐成为现代社会不可或缺的基础设施,对于提供可靠的电力供应、推动经济发展和改善人民生活水平起到了至关重要的作用。

然而,智能电网技术的增加也带来了新的安全挑战,特别是电网安全与防护问题。

本文将从电网安全与防护的角度探讨智能电网中的策略与技术。

首先,智能电网技术的电网安全与防护需要首先解决的问题是系统的稳定性。

智能电网由大量的分布式能源、负荷和存储设备组成,因此需要确保这些设备间的协调运行,防止出现电网不稳定的情况,如电压失控或频率波动。

针对这一问题,可以采用现代化的自动化控制和故障监测系统,通过及时监测和调整系统运行参数,确保电网稳定运行。

其次,随着智能电网的普及,信息安全问题也成为电网安全与防护的重要一环。

智能电网中大量的数据传输与交换,如计量数据、用户信息、设备状态等,需要保证其完整性、机密性和可用性。

为了提高信息安全性,可以采用多层次的安全防护措施,如数据加密、访问控制和漏洞扫描等,同时提高人员安全意识和加强对攻击行为的检测与响应能力。

另外,智能电网还需要面对潜在的黑客攻击和电网威胁。

为了保护电网免受黑客和网络攻击的威胁,需要建立健全的网络安全策略和技术。

例如,可以采用入侵检测系统和网络隔离技术,对电网进行实时监测和网络流量分析,及时发现和隔离潜在的安全威胁。

此外,还可以加强对智能电网系统的物理安全防护,如加强设备的监控、采用双因素身份验证等措施,确保系统的整体安全性。

智能电网的安全与防护还需要从技术升级和创新方面着手。

传统的电网设备通常存在老旧和安全薄弱的问题,需要进行技术升级和替换。

例如,可以采用智能感知和自愈技术,使电网能够快速识别并抢修故障,提高电网的故障排除和恢复能力。

此外,还可以引入区块链等新兴技术,确保电网数据的真实性和可靠性,提高系统的整体安全性。

总而言之,智能电网技术的快速发展给电网安全与防护带来了新的挑战。

智能电网信息安全防御体系

智能电网信息安全防御体系1智能电网网络安全面临的威胁1.1信息通信技术的广泛应用将网络信息安全。

为关键信息基础设施的安全防护提出了更高的要求。

1.2智能电网双向互动模式增加了信息安全风险。

随着物联网、互联网等新一代信息技术与智能电网的有效融合,促使传统电网逐步向智能电网双向互动服务模式转型,用户侧能够借助智能终端及时掌握与了解自己的用电情况以及供电能力、停电信息等内容,从而对用电时间进行合理安排。

但在智能电网给电力运行及控制带来便利的同时,也使得无线公网的接入增加了原有电网的信息安全风险。

此时,攻击者就会攻击电网业务逻辑等环节的漏洞,并且,随着时间的递增攻击方式也会更加趋于多样化、定制化以及组织化,这种具有较强潜伏性及危害性的网络威胁,直接影响着智能电网的正常运行与电力服务。

1.3海量异构终端加大了安全接入风险。

与传统电网相比新型电网的异构智能终端多样化、网络安全防护边界泛在化、业务安全接入需求多样化,这也直接增加了用电侧终致使异构终端的漏洞挖掘、完整性保护、机密性保护以及攻击防御难度显著增加,同时对不同种类的智能终端以及移动终端的接入方式与安全防护提出了更加严格的要求。

在对智能电网进行安全检查时发现,很多电力信息系统终端由于弱口令的安全脆弱性、远程服务防护不足等,使得终端安全防护存在一定的不足之处。

2智能电网信息安全主被动防御体系研究2.1智能电网信息安全主动防御体系。

在等级保护的基础上建立智能电网信息安全主动防御,通过边界防御、网络安全防护、主机入侵防御、应用以及数据入侵防护等层面构建全方位的纵深防御,以确保智能电网的信息安全。

其中,边界防御仅通过物理隔离就可以实现安全防护,而为确保信息流交换的安全,使得防火墙、入侵检测技术等也被应用于当前的边界防御中;网络防御多采用网络扫描、划分网段、虚拟专网等技术;主机防御多应用主机房病毒、主机入侵检测、补丁管理等;应用和数据防御是指保证数据库、服务器等系统和数据的安全使用、传输、存储。

智能电网技术的电网安全与防护:探讨智能电网中的电网安全与防护策略与技术

智能电网技术的电网安全与防护:探讨智能电网中的电网安全与防护策略与技术随着科技的不断进步,智能电网技术正在成为能源行业的重要发展方向。

智能电网的出现给电力系统带来了巨大的变革和发展机遇,但与此同时也给电网安全带来了新的挑战。

本文将从智能电网技术的电网安全与防护角度,探讨智能电网中的电网安全与防护策略与技术,以应对日益复杂的电力供应环境。

一、电网安全的意义及挑战电网作为现代社会重要的基础设施,其安全性直接关系到生产、生活和国家的安全稳定。

然而,随着电网规模的不断扩大和电力系统的复杂性增加,电网面临着日益严峻的安全挑战。

传统的电网存在着容量限制、可靠性低下、维护成本高等问题,加上新能源的快速发展和电力市场的逐步放开,使得传统电网的安全性愈发薄弱。

二、智能电网技术的应用智能电网技术是指通过信息传感、通信和信息处理技术等手段,实现电力系统的自适应、自发展和自修复等特性。

其通过物联网、大数据、云计算等技术,使电力系统的监控、调度和管理更加智能化,为电网安全与防护提供了新的可能性。

例如,智能电网可以通过实时监控系统,对电力设备的运行状态和负荷情况进行智能识别和预测,从而及时发现异常情况并采取相应的措施,提高电网的安全性和稳定性。

三、电网安全与防护策略在智能电网中,电网安全与防护策略的制定至关重要。

首先,要建立完善的电网安全管理机制,包括制定电网安全政策、建立安全培训机制、加强安全监察等措施,确保电网的安全操作和维护。

其次,要实施网络安全策略,包括加强电力通信网络的保护、建立网络安全监控系统、加强对网络攻击的检测和防范等,确保电网通信系统的安全性。

另外,要加强对电力设备的维护和保护,包括定期检测设备状态、进行设备防雷和防盗等措施,避免设备故障和外界恶意破坏。

四、智能电网技术的电网安全与防护技术智能电网技术的发展为电网安全与防护提供了丰富的技术手段。

首先,智能传感技术和物联网技术可以实现对电力设备的实时监测和远程控制,及时发现和处理设备的异常情况。

智能电网信息安全威胁及对策分析

智能电网信息安全威胁及对策分析摘要:智能电网信息安全已成为相关研究人员以及工业领域专家们关注的热点。

本文对智能电网信息安全威胁进行了总结和概述,最后依据国家政策法规提出了应对智能电网信息安全威胁的保护措施。

智能电网信息安全仍处在研究阶段,还需要更多的探索和实践来应对智能电网的威胁和脆弱性。

关键词:智能电网;信息安全威胁;对策1 智能电网介绍1.1概念及特点目前,智能电网已成为世界各国争相研究的热点,尚没有统一的定义。

国家电网中国电力科学研究院对智能电网的定义为“以物理电网为基础(中国的智能电网是以特高压电网为骨干网架、各电压等级电网协调发展的坚强电网为基础),将现代先进的传感测量技术、通讯技术、信息技术、计算机技术和控制技术与物理电网高度集成而形成的新型电网”。

智能电网用以解决目前电力供应中遇到的问题,能够充分利用状态估计等技术来提升故障检测能力,在无技术人员干预的情况下实现自我恢复。

通过负载均衡技术降低用电高峰时出现的问题,合理安排发电机的使用,使用智能电表等智能设备采集数据调整用电价格从而降低用电高峰时的峰值。

允许使用更多的可再生资源,如太阳能、风能等,而不需要考虑能量储存的问题。

1.2国内外发展应用在美国、日本等发达国家,智能电网战略己成为国家重要战略。

美国智能电网发展分3个阶段进行战略推进,即“战略规划研究+立法保障+政府主导推进”的发展模式。

欧洲的智能电网以支撑可再生能源以及分布式能源的灵活接入为目标,向用户提供双向互动的信息交流等功能。

日本在2010年后由经产省和超过500家企业以及团体成立官民协议会———“智能电网联盟”。

随着我国电力体制改革和特高压电网建设的不断深化,智能电网也将成为我国电网发展的一个新方向。

目前,国家电网公司已建成包括智能变电站、智能充换电网络、智能用电采集系统、多端柔性直流等一批先进的智能电网创新工程。

截止2015年,国家电网公司累计建成投运智能电网试点项目342项。

智能电网技术的电网安全与防护:探讨智能电网中的电网安全与防护策略与技术(五)

智能电网技术的电网安全与防护随着科技的发展和能源需求的增长,智能电网技术逐渐成为了电力行业的热点领域。

然而,智能电网的发展也带来了一系列的安全风险和挑战。

为了确保智能电网的正常运行和数据安全,采取一系列的电网安全与防护策略与技术是至关重要的。

首先,智能电网的安全性取决于其网络的安全性。

智能电网涉及大量的数据传输和数字化控制,因此网络的安全性至关重要。

在智能电网建设过程中,应考虑采用先进的网络安全防护技术,如防火墙、入侵检测系统等来防止网络被黑客入侵和攻击。

此外,建立严格的身份验证和访问控制机制,限制非授权人员的访问和操作,也是确保智能电网网络安全的重要措施。

其次,智能电网的防护策略包括物理安全和逻辑安全两个层面。

在物理安全方面,智能电网的基础设施应设立严格的保护措施,如安装视频监控系统、门禁系统等,以防止未经授权的人员进入电网设施。

同时,应建立灵活的物理防护体系,例如建筑物的布局设计应防止外界物体碰撞或不良天气对电网设备的影响。

在逻辑安全方面,必须确保智能电网的软件、硬件以及数据的完整、机密和可用性。

采用数据加密、虚拟专用网络等技术可以有效保护智能电网中的数据安全。

此外,智能电网的防护策略还应考虑到对抗突发事件和灾害的能力。

对于智能电网而言,突发事件和灾害可能对电网系统造成严重破坏,进而影响到供电稳定性。

因此,建立应急预案和灾害管理机制是智能电网防护的重要组成部分。

在设计智能电网时,应充分考虑并安装相应的设备和技术,以应对各类突发事件和灾害,保障电网的稳定性和可恢复性。

智能电网的安全与防护还需要不断进行技术创新和研究。

尤其是随着人工智能和大数据技术的快速发展,未来的智能电网将更加复杂和智能化,对安全和防护的要求也会更高。

因此,电力行业需要加强技术研发和创新,不断提升智能电网安全与防护的能力。

同时,加强与相关行业和专业机构的合作与交流,共同推动智能电网技术与安全的发展,也是一个重要的方向。

综上所述,智能电网的安全与防护是智能电网建设中不可忽视的重要环节。

智能电网技术的电网安全与防护:探讨智能电网中的电网安全与防护策略与技术(八)

电网安全与防护是智能电网技术中一个非常重要的议题。

随着科技的不断进步和电力系统的发展,智能电网技术已经成为了电力领域的一大趋势。

然而,智能电网的高度自动化和互联性也给电网安全带来了新的挑战。

本文将探讨智能电网中的电网安全与防护策略与技术,并提出几点建议。

首先,智能电网的安全问题是一个亟待解决的问题。

智能电网通过大数据分析、云计算和物联网等技术手段,实现了电力系统的智能监控和调度。

然而,这也使得智能电网面临着来自网络攻击和恶意软件的威胁。

一个成功的攻击行动可能导致电力系统瘫痪,给社会经济带来严重影响。

因此,确保智能电网的安全性至关重要。

其次,智能电网的防护策略与技术也需要与时俱进。

面对日益复杂的网络攻击手段,仅仅依赖传统的防火墙和入侵检测系统已经远远不够。

智能电网需要采用更加先进的网络安全技术,如入侵行为识别系统、安全风险评估系统、网络流量监测系统等。

这些技术可以全天候、全面地监控智能电网的运行状态,及时发现并应对潜在的安全威胁。

另外,智能电网的电网安全与防护也需要保护用户隐私。

智能电网的数据采集和分析功能使得电力公司能够获取用户用电行为和个人信息。

然而,滥用用户数据将对用户隐私造成侵害,并导致社会对智能电网的信任度下降。

因此,建立严格的数据隐私保护机制,限制个人敏感信息的使用和传播,是保护智能电网安全的一项重要措施。

此外,智能电网的电网安全与防护也需要注重人力资源建设。

网络安全专业人才的供给与培养是保障智能电网安全的基础。

政府和电力公司应加大对网络安全人才的招聘、培训和引进力度,提高员工的网络安全意识和技能。

同时,建立健全的安全管理体系,制定明确的安全操作规程,对工作人员进行日常考核和培训,确保电网的运行安全。

最后,智能电网的安全与防护需要形成多方合力。

政府、电力公司、科研机构、网络安全企业以及用户都应参与其中,形成良好的合作与共治机制。

政府应加强对智能电网的监管和支持力度,电力公司要积极推动智能电网技术的发展,科研机构和网络安全企业要加强研究和创新,用户要增强网络安全意识并积极配合相关工作。

智能电网的安全性与防护技术研究

智能电网的安全性与防护技术研究在当今科技飞速发展的时代,智能电网作为现代电力系统的重要组成部分,为我们的生活和经济发展提供了稳定可靠的电力供应。

然而,随着智能电网的不断普及和应用,其安全性问题也日益凸显。

智能电网的安全性不仅关系到电力系统的正常运行,更直接影响着国家的能源安全和社会的稳定。

因此,深入研究智能电网的安全性与防护技术具有重要的现实意义。

智能电网是一种将先进的信息技术、通信技术、传感器技术和控制技术与传统电力系统相结合的新型电网。

它具有自愈、互动、优化、兼容等诸多优点,能够实现电力的高效传输和分配,提高能源利用效率,降低运营成本。

但与此同时,智能电网的开放性和复杂性也使其面临着各种各样的安全威胁。

首先,网络攻击是智能电网面临的主要安全威胁之一。

黑客可以通过互联网入侵智能电网的控制系统,篡改数据、破坏设备,甚至导致电网瘫痪。

例如,他们可能会攻击电网的监控系统,使工作人员无法及时了解电网的运行状况;或者攻击电网的调度系统,导致电力分配失衡,引发大面积停电事故。

其次,物理攻击也不容忽视。

不法分子可能会破坏电力设备、盗窃电力设施,从而影响智能电网的正常运行。

此外,自然灾害如地震、洪水、飓风等也可能对智能电网造成严重的破坏,导致电力中断。

再者,智能电网中的数据安全问题也至关重要。

大量的电力数据在传输和存储过程中,如果没有得到有效的保护,可能会被窃取、篡改或泄露,从而影响电力公司的运营决策,甚至威胁到用户的隐私。

为了保障智能电网的安全运行,我们需要采取一系列的防护技术。

加密技术是保护智能电网数据安全的重要手段之一。

通过对数据进行加密处理,可以确保数据在传输和存储过程中的保密性和完整性。

只有拥有正确密钥的授权人员才能解密和读取数据,从而有效防止数据被窃取和篡改。

身份认证技术可以确保只有合法的用户和设备能够接入智能电网。

例如,采用数字证书、指纹识别、虹膜识别等技术,可以对用户和设备的身份进行验证,防止非法接入和操作。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

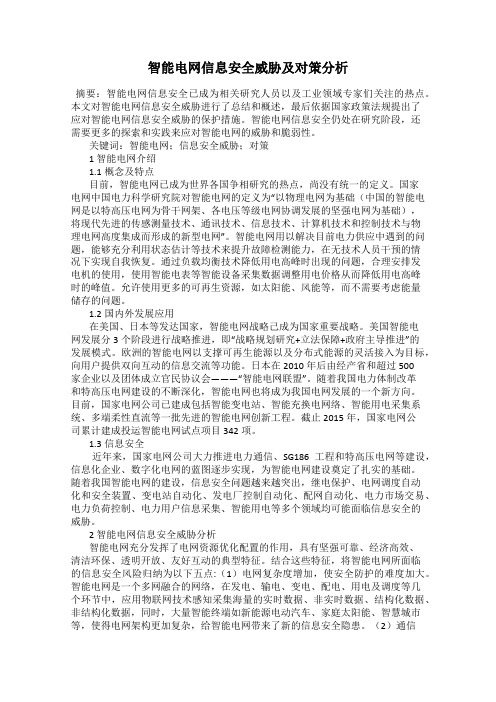

收稿日期:2018-03-13 修回日期:2018-07-19 网络出版时间:2018-11-15基金项目:国家自然科学基金(61572514);长沙市科技计划项目(K1705007,ZD1601042)作者简介:董一帆(1993-),男,硕士,研究方向为网络空间安全㊁入侵检测;熊荫乔,博士,讲师,研究方向为信息物理域融合安全㊂网络出版地址:http :// /kcms /detail /61.1450.TP.20181115.1048.044.html智能电网通信协议安全威胁与防御技术董一帆1,熊荫乔1,2,王宝耀1(1.国防科技大学计算机学院,湖南长沙410073;2.长沙学院电子信息与电气工程学院,湖南长沙410022)摘 要:工业控制网络已经进入了快速发展期,针对智能电网等工业控制网络的安全威胁不断升级㊂智能变电站作为智能电网的核心设施,正在成为恶意攻击行为的重要目标㊂因此以智能电网中的智能变电站网络为例,面向工业控制网络,结合信息域与物理域对变电站复杂网络中的攻击行为进行分析,对检测防御技术进行总结是必要的㊂文中对智能变电站通信标准IEC 61850及其三种主要通信协议的安全威胁与防御技术进行了研究,介绍了GOOSE ㊁SMV 和MMS 三种协议的基本功能,从信息域和物理域交叉渗透的角度对协议的脆弱性进行分析㊂系统刻画了针对各个协议的典型攻击方法,给出了针对这些攻击行为的检测方法和防御技术,讨论了现有工作面临的挑战并对未来智能电网安全的技术发展趋势做了展望㊂关键词:智能电网;IEC 61850;攻击方法;入侵检测;安全防御中图分类号:TP 39 文献标识码:A 文章编号:1673-629X (2019)02-0001-06doi :10.3969/j.issn.1673-629X.2019.02.001Security Threat and Defense Technology of Smart GridCommunication ProtocolDONG Yi -fan 1,XIONG Yin -qiao 1,2,WANG Bao -yao 1(1.School of Computer ,National University of Defense Technology ,Changsha 410073,China ;2.School of Electronic Information and Electrical Engineering ,Changsha University ,Changsha 410022,China )Abstract :Industrial control networks have entered a period of rapid development ,and the security threats against smart grid and other in⁃dustrial control networks are continuously upgraded.As the core facility of smart grid ,intelligent substation is becoming the main target of malicious attacks.Therefore ,taking the intelligent substation network in the smart grid as an example ,it is necessary to analyze the at⁃tack behavior in the complex substation network and summarize the detection and defense technology in combination with information do⁃main and physical domain facing the industrial control network.In this paper ,we study the security threats and defense technologies of the intelligent substation communication standard IEC 61850and its three main protocols ,i.e.GOOSE ,SMV and MMS.From the view of interconnection between cyber -physical domains ,the vulnerabilities of protocols are analyzed ,and the typical attack methods are de⁃scribed systematically.For these attack methods ,the detection and defense technologies are summarized and compared.The challenges of the existing works and the future developments are discussed in the end.Key words :smart grid ;IEC 61850;attack method ;intrusion detection ;security defense0 引 言智能电网是国家基础设施中最为重要的系统之一,也是工业生产㊁工作生活必不可少的能源供应系统,同时也是将计算机网络㊁信息基础设施同现有电力系统基础设施结合而成的自动化㊁数字化㊁智能化的电网系统[1]㊂随着智能变电站中各种智能设备的引入与联网运行,攻击者可以利用信息域的传统攻击方法对智能变电站系统进行攻击,使之存在严重的安全威胁㊂传统的智能变电站防御手段主要依靠内外网的边界防护及物理隔离,而随着信息域与物理域的深入融合,传统的防御方式已不能满足智能化发展的需要㊂因此,智能变电站的安全由原来物理域中简单的设备安全,演变成了信息域与物理域融合的复杂安全㊂2010年, 震网”(Stuxnet )病毒爆发, 毒区”(Duqu )和 火焰”第29卷 第2期2019年2月 计算机技术与发展COMPUTER TECHNOLOGY AND DEVELOPMENT Vol.29 No.2Feb. 2019(Flame)病毒也相继出现,共同形成病毒攻击群;2015年,乌克兰电力部门遭到恶意代码攻击,黑客入侵监控管理系统,乌克兰超过一半的地区断电多个小时,针对智能电网中核心设施变电站的攻击方法和检测防御技术进行分析研究变得尤为重要㊂IEC61850是以以太网(IEEE802.3)为基础㊁面向对象的变电站自动化通信标准[2]㊂基于IEC61850标准中的GOOSE(generic object oriented substation e⁃vents)㊁SMV(sampled measured value)及MMS(manu⁃facturing message specification)协议,对智能变电站安全威胁与防御技术进行了分析研究㊂1 IEC61850中的主要通信服务智能变电站网络的整体架构分为三层,分别是站控层㊁间隔层和过程层,如图1所示㊂站控层包括自动化系统㊁站域控制㊁通信系统㊁对时系统等;间隔层主要包括系统测控装置㊁继电保护装置㊁监测功能组㊁主IED(intelligent electronic device)等二次设备;过程层包括智能电子装置及电压互感装置㊁变压器㊁电流㊁断路器㊁隔离开关等一次设备及其所属的智能组件㊂图1 智能变电站的三层架构工作在智能变电站三层架构中的IEC61850提供了三种通讯模型:客户端-服务器模型㊁发布者-订阅者模型㊁采样值模型㊂通信协议主要有三类:GOOSE㊁SMV㊁MMS㊂GOOSE采用发布者-订阅者模型,主要功能是从IED发送跳闸信号到断路器,控制指定区域的供电,实现设备间信息交换㊂交换的信息包括状态量㊁录波图㊁非实时采集量㊂该协议主要应用于智能变电站中过程层与间隔层之间,采用组播技术,订阅者不向发布者发送确认信息㊂GOOSE协议数据单元大小约1500字节,时限要求小于4ms;GOOSE报文包含sqNum(序列号)和stNum(状态号),无事件发生时,sqNum随着报文的发送而累加(越界重置),stNum保持不变;事件发生时,stNum累加(越界重置),sqNum重置㊂SMV协议与GOOSE相似,同样采用组播技术,实时性报文时限要求为4ms,反映了智能变电站系统设备运行的真实情况,是SCADA(supervisor-y control and data acquisition)与EMS(energy management sys⁃tem)状态估计的主要依据㊂SMV提供了釆样值模型对象及服务,包括这些模型对象本身及服务到以太网数据端之间的映射,协议数据单元大小约1500字节,时限要求小于4ms,该服务主要应用于数字化变电站间隔层设备与过程层间的单向电流㊁电压采样值传输,将采样的测量电压和电流值从合并单元(merging u⁃nit,MU)发送到IED㊂制造报文规范MMS是智能设备之间交换实时数据和监控信息的一套独立的国际报文规范,该标准来源于20世纪80年代的通用汽车公司㊂目的是为了规范智能电子设备㊁智能传感器㊁智能控制设备的通信行为,使不同厂商的设备可互操作㊂在智能变电站中, MMS协议主要用于间隔层与站控层设备之间的通讯,不规定通信的网络类型和通信帧的格式,而规定了通信模式和通信帧的功能,为变电站的稳定运行提供保证㊂协议数据单元大于3000字节,无时限要求,传输类型为面向连接㊂2 智能变电站网络协议脆弱性分析工作在智能变电站上的IEC61850标准本身并没有指定安全策略,也没有强制使用任何身份认证或加密技术,因而无法抵抗各种网络攻击㊂一旦变电站遭受攻击,将导致变电站自动化系统故障㊁断路器执行虚假操作㊁现场设备物理损坏或使整个控制区域的电力中断㊂GOOSE和SMV报文采用的组播技术使得网络安全问题凸显,如开放组员资格和可接入设备带来的安全问题㊂GOOSE和SMV报文传输有严格的时限要求(4ms),而IED的存储空间与计算能力均十分有限,因此无法采用复杂的信息技术安全手段㊂GOOSE报文中的stNum和sqNum均用32位无符号整数表示,取值范围为0到232-1㊂攻击者利用GOOSE的通信机制在此范围内伪造指定的stNum与sqNum字段,使后续GOOSE报文被丢弃,造成严重后果㊂目前合并单元在使用SMV报文处理的过程中没有任何信息安全防护手段,类似虚假数据注入的攻击方法将产生严重的威胁㊂起保护作用的SMV报文容易遭受恶意篡改,将引起继电保护系统错误响应甚至拒绝响应,导致严重后果;起测控作用的SMV报文,是SCADA与EMS进行系统状态估计的重要参考,若㊃2㊃ 计算机技术与发展 第29卷遭受恶意篡改,将导致SCADA/EMS做出错误乃至危险的决策㊂MMS是智能变电站中使用广泛的通讯服务协议㊂虽然MMS存在认证和访问控制机制,但它工作在TCP/IP上,后者对于中间人攻击是脆弱的,使得MMS 对中间人攻击同样脆弱㊂此外,MMS没有加密,也没有校验和字段,即使存在校验和字段,攻击者依然可以使用中间人攻击方法实现对所有数据包的读取,也可以通过未加密的数据包读取相关信息并伪造校验字段来实施攻击㊂因此MMS十分脆弱,安全性无法保证㊂综上,组播的通信机制㊁报文的明文传输㊁无安全的认证机制等,使得智能变电站在大部分的网络攻击下是十分脆弱的㊂3 攻击方法分析作为国家关键基础设施的智能变电站已经成为恶意攻击的主要目标,攻击可以来自智能变电站的外部和内部,如图2所示[3]㊂攻击者可以从远程接入点A1或者控制中心A2发起外部攻击,突破防火墙并攻入智能变电站网络A3后,其所有设备都暴露在攻击者面前;攻击者也可以直接从智能变电站网络A3和用户接口A4发起内部攻击,进而控制网络中的其他设施㊂IEDs图2 变电站网络入侵点3.1 针对GOOSE协议的攻击一个有效的GOOSE报文的欺骗攻击分为四个步骤[4],第一步监视以太网报文,通过截获以以太网帧的协议类型字段为0X88B8识别出的GOOSE报文,得到报文的时间间隔;第二步使用ASN.1编码方式对GOOSE报文解码;第三步更改数据集中的值如翻转报文中控制量相关的布尔值,并保持stNum和sqNum序列性质;第四步,使用BER(basic encoding rules)编码数据包,并通过克隆源MAC地址的物理端口在观察到的时间间隔内插入欺骗报文,完成一次欺骗攻击㊂图3展示了攻击者在每个有效报文之间插入欺骗数据包的时间与方法[4]㊂其中T0指稳定状态(长时间没有事件产生)下的报文发送间隔,T1指事件发生后的最短重传时间间隔,T2㊁T3指重传时间间隔递增直到到达稳定状态,攻击者在T0时间段内插入错误的二层数据包㊂图3 GOOSE攻击原理3.2 针对SMV协议的攻击针对SMV报文的攻击与针对GOOSE的攻击相似,因此大多数研究均将针对这两类报文协议的攻击放在一起进行研究㊂第一种攻击方式是Hong等[5]提出的基于GOOSE和SMV的欺骗攻击,这种攻击方式是攻击者修改捕获的网络数据包内容,用于对IED设备的破坏㊂随后Hong等[3]进一步扩展了这种攻击方法,通过恶意软件实现捕获㊁更改并重新向网络中注入虚假报文实施攻击㊂第二种攻击方法是发送大量的SMV 消息报文 淹没”IED设备,阻止IED服务于合法的SMV消息[5]㊂当然,这种方式即Dos攻击,也可以用于GOOSE报文的攻击㊂对于SMV数据包,攻击者可以产生一个模拟值(电流或电压值),并将该值发送到变电站中的控制中心,产生恶意操作,这种攻击将使攻击者能够获得对IED的控制,并引起计划外停电甚至损坏变电站现场设备㊂还有一种攻击方式是重放攻击,攻击者可以捕获包含电压值的SMV数据包,然后将该相同的SMV数据包重放到变电站中的IED,导致IED无法收到正确的采样值㊂3.3 针对MMS协议的攻击由于MMS的操作基于TCP/IP协议,而后者非常容易受到中间人攻击,且MMS协议报文没有加密,所以MMS也面临中间人攻击威胁㊂如通过ARP欺骗,攻击者可以对智能变电站设备的MMS通信发起中间人攻击,攻击位置位于网关与SCADA系统之间,攻击者在交换机位置切断SCADA系统与物理设备的通信,伪造身份来进行中间人攻击㊂Kang等[6]提到了针对MMS的中间人攻击有4种类型:窃听㊁修改㊁注入和DOS攻击㊂窃听指攻击者可以通过窃听来收集更多的机密信息,比如攻击者可以观察两台设备之间的所有流量,并通过解码MMS报文收集设备信息,这样就可以在应用层执行新的攻击㊂㊃3㊃ 第2期 董一帆等:智能电网通信协议安全威胁与防御技术修改指攻击者从某个设备截获报文,修改报文并将修改后的报文发送到原目的设备㊂注入攻击在设备通讯过程中进行,由于攻击者注入的报文会删除或者更改目标设备中的操作,因此会使目标设备产生异常响应㊂此外,注入攻击使得TCP报头中的序列字段和确认字段以及MMS报文中调用的ID字段产生变化,设备之间的通信会被终止或者重置㊂基于中间人攻击的Dos 攻击分为两种,一种是攻击者丢弃中间人攻击的转发步骤,阻止所有报文到达原目的地址㊂第二种方式是攻击者将报文中的数据进行修改,使得设备获得错误的数据,而无法提供应有的服务㊂3.4 典型攻击方法比较上述三种协议的攻击方法主要从协议的运行机制和漏洞入手,破坏了智能变电站网络系统的可靠性㊁可用性㊁保密性㊁完整性㊁不可抵赖性㊁可控性,综合比较如表1所示㊂表1 典型攻击方法比较文献针对的协议攻击方式攻击效果严重性修改报文文献[4]GOOSE欺骗报文攻击发送虚假GOOSE报文,执行错误指令严重是文献[4]GOOSE窃听㊁修改㊁注入攻击阻止合法响应报文严重是文献[5]GOOSE重放攻击执行相反指令严重是文献[7]GOOSE高stNum攻击阻止合法响应报文㊁DOS攻击㊁篡改订阅者模式非常严重否文献[5]SMV修改攻击修改报文指令,执行错误操作严重是文献[5]SMV Dos攻击阻止IED设备响应合法的SMV报文严重否文献[5]SMV重放攻击阻止IED收到正确采样值严重否文献[6]MMS窃听㊁修改㊁注入㊁Dos攻击窃取信息,切断SCADA与物理设备通信严重否 除此之外,从信息域与物理域的融合来看,针对智能变电站构成的整个系统的攻击威胁可以分为四类[8]:第一类是针对信息域的攻击,威胁信息的真实性㊁完整性和可用性;第二类指信息域到物理域的攻击,通过信息域渗透进入智能变电站的网络设备及电气设备,造成物理域的实质破坏;第三类是物理域到物理域的攻击,通过对物理域中的某台设备的攻击使相关物理设备产生异常;第四类是物理域到信息域的攻击,通过对物理参数的篡改误导信息域中的相关信息服务㊂4 攻击检测与防御技术4.1 检测技术现有的IDS不能有效检测针对GOOSE和SMV 协议最常见的欺骗攻击和重放攻击,因此Da Silva 等[9]提出了一种基于异常检测的方法来检测欺骗攻击,通过观察智能变电站系统中的正常操作,将违反正常的任何操作都归类为入侵来抽取GOOSE消息的特征,用以对欺骗攻击进行识别㊂针对GOOSE和SMV 报文的攻击行为,Hong等[3]提出了智能变电站组播报文异常检测模型(SMMAD),由三部分组成,分别是包分类模块㊁异常检测模块和评估模块,通过预先定义的重传规则估算出限定时间内的GOOSE报文数量作为阈值,当捕获到的单位时间内的报文数量大于阈值,说明极有可能发生了注入攻击或Dos攻击,SMV异常检测与其相似㊂Sheng等[10]提出了一种虚假数据检测算法,利用智能变电站网络中的各类故障数据对概率型神经网络(PNNs)进行训练,并将训练后的PNNs作为入侵检测的手段㊂Yang等[11]提出了一种基于IEC61850的新型入侵检测系统,包含访问控制检测㊁协议白名单㊁基于模型的检测和基于多参数的检测,并在实验中得到了有效的验证㊂Kwon等[12]提出了基于行为的入侵检测系统,它使用多个网络特性的统计分析,检测精度较高,不仅能检测到已知攻击,还能检测出未知攻击㊂除此之外,基于信息物理融合的安全检测方法也是一种较为可行的方式㊂Hadžiosmanovic'等[13]开发了一种基于物理属性的网络入侵检测系统,用3个步骤确定特征及物理信息㊂第一步确定24个关键物理特征变量;第二步基于对话提取物理告警和控制命令等信息;第三步,确定变量间的相关性以增强信息物理域关联㊂Chromik等[14]利用了电网中的物理属性,如电压电流约束㊁珂卡夫定理等来帮助信息系统判断系统是否遭受攻击㊂Lin等[15]则通过构造物理过程状态算法,用以判断系统的物理状态是否已偏离预设值,以完善信息域内所不能完成的检测工作㊂上述检测技术综合比较如表2所示㊂4.2 防御技术基于IEC61850的智能变电站系统对报文传输有严格的时限要求,在变电站实时通信环境中,Khaled 等[16]研究了安全通信机制,重点分析了MMS的TCP/ IP安全配置,测试了不同的加密套件,最后提出了一㊃4㊃ 计算机技术与发展 第29卷系列的密码套件组合应用方法㊂Wang等[17]提出了基于GCM的通用型消息认证加密算法;Zhang等[18]提到轻量级分组密码主要有两类,一类是对标准分组密码如DES㊁AES等算法的组件进行轻量化改进;另一类是用新的架构设计加密算法,如MIBS㊁SEA㊁LED 等㊂除密码算法设计与改进外,也需要对加密体系进行研究与修改,Luo等[19]提出了一种SM2加密体系并在变电站中应用,并证明了该体系下可满足GOOSE 和SMV报文的传输要求㊂表2 检测技术综合比较文献检测的协议检测的异常行为检测方法是否检测未知攻击应用文献[9]GOOSE违反预定的正常操作抽取GOOSE报文特征以发现欺骗报文是实时的检测重放和篡改报文的软件系统文献[3]GOOSE㊁SMV注入攻击㊁Dos攻击设定报文数量的阈值否多播报文异常检测模型(SMMAD)文献[5]GOOSE㊁SMV异常与恶意操作基于规范的和预定义安全规则的检测否基于网络的网络入侵检测系统(NIDS)文献[11]IEC61850信息域物理域常见的攻击行为综合信息域物理域知识,基于多参数的检测是综合IDS文献[12]GOOSE㊁MMS 24个已知攻击和部分未知攻击统计分析网络动态特征与静态特征的检测是基于行为的IDS文献[13]IEC61850信息域与物理域的交互攻击基于关键物理特征变量的检测否基于物理属性的网络IDS IEC62351是针对IEC61850㊁IEC60870-5-104等在内的通信协议安全的一套标准,通过相关加密算法使协议增强并提高智能变电站网络的报文传输安全[20]㊂采用了分层㊁面向对象建模等技术,将GOOSE/SMV消息直接映射到链路层和物理层,确保消息分组的实时传输㊂IEC62351-4规定了协议的扩展算法来保护MMS报文,建议使用TLS方法来保护MMS通信,然而,传统的嵌入式系统资源和性能是有限的,复杂加密会导致高内存占用率及高CPU使用率,使得大量实时报文传输延迟,造成严重后果,因此IEC62351-4提出的方法未得到广泛采用㊂智能变电站网络面临着越来越大的网络攻击的风险,为了应对这种风险,一个比较合理的发展方向是为智能变电站设计和部署一个额外的防御层㊂Gu⁃nathilaka等[21]介绍了SoftGrid的设计和实现,SoftGrid 是一个基于软件的智能电网测试台,用于评估保护变电站远程控制接口安全方案的有效性㊁性能和互操作性,展示了SoftGrid的功能和实用性,但其中依然存在兼容性问题㊂5摇结束语随着网络安全问题逐渐从传统网络领域扩展进入工业控制网络之中,基于文中相关工作的调研和分析,认为智能变电站网络在安全性和防御检测方面有如下发展趋势:针对当前已有和未来将出现的各类攻击方法,迫切需要设计更加安全㊁可靠㊁适用的智能变电站通信系统来保证机密性㊁完整性和可控性㊂针对监控信息传输的实时性要求,需要提出符合变电站硬件性能的新型轻量级加密和认证算法㊂由于智能变电站系统使用的软硬件平台种类繁多且标准性能差异较大,通用型轻量级密码技术的研究仍然面临挑战㊂除了考虑检测传统的攻击手段,还应该考虑人的因素㊂例如,系统考察智能电网等工业设施中操作员的脆弱性㊁行为异常,大量用户的集体行为对系统的稳定性和安全性的影响等㊂参考文献:[1] 刘小雪,曹华阳,朱培栋,等.智能电网的安全可控性[J].计算机技术与发展,2014,24(9):146-150.[2] PREMARATNE U K,SAMARABANDU J,SIDHU T S,etal.An intrusion detection system for IEC61850automated substations[J].IEEE Transactions on Power Delivery,2010, 25(4):2376-2383.[3] HONG J,LIU C C,GOVINDARASU M.Integrated anomalydetection for cyber security of the substations[J].IEEE Transactions on Smart Grid,2014,5(4):1643-1653. [4] HOYOS J,DEHUS M,BROWN T X.Exploiting the GOOSEprotocol:a practical attack on cyber-infrastructure[C]//IEEE GLOBECOM workshops.Anaheim,CA,USA:IEEE, 2012:1508-1513.㊃5㊃ 第2期 董一帆等:智能电网通信协议安全威胁与防御技术[5] HONG J,LIU C C,GOVINDARASU M.Detection of cyberintrusions using network-based multicast messages for sub⁃station automation[C]//Innovative smart grid technologies conference.Washington,DC,USA:IEEE,2014:1-5. [6] KANG B J,MAYNARD P,MCLAUGHLIN K,et al.Investi⁃gating cyber-physical attacks against IEC61850photovoltaic inverter installations[C]//IEEE20th conference on emer⁃ging technologies&factory automation.Luxembourg:IEEE, 2015:1-8.[7] KUSH N,AHMED E,BRANAGAN M,et al.PoisonedGOOSE:exploiting the GOOSE protocol[C]//Proceedings of the twelfth Australasian information security conference.Auckland,New Zealand:Australian Computer Society,Inc., 2014:17-22.[8] NEUMAN C,TAN K.Mediating cyber and physical threatpropagation in secure smart grid architectures[C]//2011 IEEE international conference on smart grid communica⁃tions.Brussels,Belgium:IEEE,2011:238-243. [9] DA SILVA L E,COURY D V.A new methodology for real-time detection of attacks in IEC61850-based systems[J].Electric Power Systems Research,2017,143:825-833. [10]SHENG S,CHAN W,LI K,et al.Context information-basedcyber security defense of protection system[J].IEEE Trans⁃actions on Power Delivery,2007,22(3):1477-1481. [11]YANG Yi,XU Haiqing,GAO Lei,et al.Multidimensional in⁃trusion detection system for IEC61850-based SCADA net⁃works[J].IEEE Transactions on Power Delivery,2017,32(2):1068-1078.[12]KWON Y,KIM H K,LIM Y H,et al.A behavior-based in⁃trusion detection technique for smart grid infrastructure[C]//PowerTech2015.Eindhoven:IEEE,2015:1-6.[13]HADŽIOSMANOVIC'D,SOMMER R,ZAMBON E,et al.Through the eye of the PLC:semantic security monitoring forindustrial processes[C]//Proceedings of the30th annual computer security applications conference.New Orleans, Louisiana,USA:ACM,2014:126-135.[14]CHROMIK J J,REMKE A,HAVERKORT B R.What's un⁃der the hood?Improving SCADA security with process awareness[C]//Joint workshop on cyber-physical security and resilience in smart grids.[s.l.]:IEEE,2016:1-6. [15]LIN Hui,SLAGELL A,KALBARCZYK Z,et al.Semanticsecurity analysis of scada networks to detect malicious con⁃trol commands in power grids[C]//Proceedings of the first ACM workshop on smart energy grid security.Berlin,Ger⁃many:ACM,2013:29-34.[16]KHALED O,MARÍN A,ALMENARES F,et al.Analysis ofsecure TCP/IP profile in61850based substation automation system for smart grids[J].International Journal of Distribu⁃ted Sensor Networks,2016,2:1-11.[17]WANG Baoyi,WANG Minan,ZHANG Shaomin.Researchon secure message transmission of smart substation based on GCM algorithm[J].Advances in Electronic Engineering, Communication and Management,2012,1:533-538. [18]杨 威,万武南,陈 运,等.适用于受限设备的轻量级密码综述[J].计算机应用,2014,34(7):1871-1877. [19]骆 钊,谢吉华,顾 伟,等.SM2加密体系在智能变电站站内通信中的应用[J].电力系统自动化,2015(13):116-123.[20]段吉泉,段 斌.变电站GOOSE报文在IED中的实时处理[J].电力系统自动化,2007,31(11):65-69. [21]GUNATHILAKA P,MASHIMA D,CHEN B.SoftGrid:asoftware-based smart grid testbed for evaluating substation cybersecurity solutions[C]//2nd ACM workshop on cyber-physical systems security and privacy.Xi’an:ACM,2016: 113-124.㊃6㊃ 计算机技术与发展 第29卷。