IC卡门禁系统

感应式IC智能卡管理系统-门禁考勤v6.9管理软件安装使用说明书

管理软件安装使用说明书版本号V6.9修正日期:2010年7月26日目录(请打开【视图】下的【文档结构图】,这样方便您阅读本说明书)第一章软件的安装卸载和升级 (5)1.1软件安装对计算机的最低配置要求 (5)1.2软件的安装 (5)1.3软件的卸载 (13)1.4软件的升级 (15)第二章软件的基本操作 (16)2.1登录和进入操作软件 (16)2.2设备参数设置 (17)2.2.1 添加/设置控制器参数 (17)2.2.2 控制器的IP设置 (19)2.2.3 测试控制器通讯 (20)2.2.4 怎样更改门名称和设置开门延时时间 (21)2.3设置卡和员工资料(发卡) (22)2.3.1 设置部门和班组名称 (22)2.3.2 添加注册卡用户 (22)2.3.3 自动添加注册卡功能(自动发卡): (24)2.4基本操作 (25)2.4.1 添加和设置注册卡进出权限 (25)2.4.2 上传门参数设置和注册卡权限 (28)2.4.3校准系统时间 (29)2.4.4实时监控刷卡资料 (30)2.4.5 手动提取记录 (31)2.4.6 实时提取 (32)2.4.6.1 人员实时定位 (33)2.4.6.2 门内人员查询 (33)2.4.7 怎样查询记录 (35)2.5常用工具及技巧 (36)2.5.1 挂失卡号 (36)2.5.2 修改用户名和进入软件的密码 (36)2.5.3 数据库的压缩修复和备份 (37)2.5.4 锁定操作界面 (39)2.5.5 选项 (40)2.6使用技巧 (42)2.6.1 CTRL + F 查询功能 (42)2.6.2 查询框 (42)2.6.3 报表格式 (42)第三章考勤管理功能模块 (43)3.1正常班考勤设置 (43)3.1.1 设置考勤基本规则 (44)3.1.2 设置节假日和周休日 (45)3.1.3请假出差的设置 (46)3.2考勤倒班设置 (49)3.2.1 倒班规则设置 (49)3.2.2 倒班班次设置 (50)3.2.3 倒班排班 (51)3.3考勤统计和生成报表 (53)3.3.1 生成考勤详细报表 (54)3.3.2生成考勤统计报表 (55)第四章巡逻签到(巡更)功能 (55)4.1怎样启用巡逻签到功能 (55)4.2巡检设置 (56)4.3设置巡检员 (57)4.4设置巡检点 (58)4.5设置巡检路线 (58)4.6设置巡检任务 (59)4.7生成详细的巡检报表 (60)4.8统计巡检报表 (61)第五章定额就餐功能 (62)5.1就餐设置 (62)5.1.1 就餐点设置 (63)5.1.2 就餐时段 (64)5.1.3 就餐规则 (64)5.2就餐报表 (65)5.2.1 就餐详细报表 (65)5.2.2 就餐点统计报表 (66)5.2.3 员工就餐统计报表 (66)第六章会议签到功能 (67)6.1添加会议 (67)6.2会议地点 (68)6.3统计表 (70)6.4实时签到 (71)第七章扩展功能 (72)7.1【常规】 (76)7.1.1 启用时段 (76)7.1.2 启用远程开门 (79)7.1.3 设置门为常闭/常开/在线 (80)7.1.4 使用密码功能 (81)7.1.4.1 启用卡+密码功能 (82)7.1.4.2 启用超级通行密码 (83)7.1.4.3 启用输入“﹡卡号﹡密码﹟”开门 (85)7.1.5 启用报警、消防、防盗联动 (85)7.1.5.1 基本设置 (85)7.1.5.2 输出设置 (87)7.1.5.4 其它 (89)7.2【事件】 (90)7.2.1 记录按钮操作 (90)7.2.2 记录报警故障事件 (91)7.2.3 启用日志查询 (92)7.2.4 启用记录门打开/关闭的时间 (93)7.3【界面】 (94)7.3.1 多级管理员权限 (94)7.3.1.1 修改权限表 (95)7.3.1.2 分部门管理 (96)7.3.1.3 分地点管理 (97)7.3.2 显示巡检界面 (98)7.3.3 不显示门禁界面 (98)7.3.4 不显示考勤界面 (99)7.3.5 显示倒班界面 (99)7.3.6 启用电子地图 (100)7.3.7 启用视频监控 (103)7.4【高级】 (103)7.4.1 启用控制器定时任务 (103)7.4.2 启用反潜回 (104)7.4.3 启用多门互锁 (106)7.4.4 启用多卡开门 (107)7.4.5 启用首卡开门 (108)7.4.6 启用内外刷卡校验 (109)7.5【其它】 (112)7.5.1 启用定时提取记录 (112)7.5.2 退出软件时不自动压缩和备份数据库 (113)7.5.3 启用定时上传权限 (114)附录一:怎样将数据导出到EXCEL文档里去? (115)附录二:ACCESS网络版软件设置功能 (115)附录三:怎样在实时监控界面显示刷卡者相片 (117)附录四:如果控制器(门禁主机)和电脑软件通讯不上,怎么查找原因? (119)附录五:如果刷卡不开门怎样查找原因? (121)附录六:如何恢复ACCESS数据库? (121)附录七:如何进行挂失操作 (124)附录八:SQL数据库设置 (125)附录九:EXCEL批量导入用户信息 (130)附录十:视频服务器监控的使用方法 (135)第一章软件的安装卸载和升级1.1 软件安装对计算机的最低配置要求CPU Celeron 400MHz 或Pentium 133MHz以上内存最低要求128 MB [推荐256MB]硬盘系统驱动器上需要100MB以上的可用空间显示Super VGA (1024x768) 或更高分辨率的显示器(颜色设置为256 色或更高)鼠标Microsoft 鼠标或兼容的指点设备操作系统可以安装在以下任一系统上:Windows 2000Windows XPMicrosoft Windows 2003如果是英文和繁体操作系统请选择相应语言的安装软件1.2 软件的安装首先将光盘放入光驱,或者运行光盘的,系统将自动弹出安装界面(如下图),安装前建议您先查看常见问题和使用说明等内容。

ic卡门禁系统工作原理

ic卡门禁系统工作原理宝子们!今天咱们来唠唠IC卡门禁系统的工作原理,这玩意儿可神奇啦,就像一个超级智能的小门卫呢。

咱先说说这个IC卡是啥。

IC卡呀,就像是一张小小的魔法卡片。

它里面有个小小的芯片,这个芯片可不得了,就像是一个超级迷你的小电脑,存着好多重要的信息。

你看它小小一张,平平无奇的样子,其实暗藏玄机哦。

那这个门禁系统呢,就像是一个特别聪明又有点小傲娇的家伙。

它有一个读卡器,这个读卡器就像是一个超级灵敏的小嘴巴,时刻等着IC卡来跟它“聊天”呢。

当你拿着IC卡靠近读卡器的时候呀,就像是两个好久不见的小伙伴要打招呼了。

读卡器会发出一种信号,这个信号就像是一种特殊的“语言”,在问IC卡:“小卡,你是谁呀?你有没有资格进来呀?”IC卡呢,就会用自己芯片里存着的信息来回答。

它会告诉读卡器:“我呀,我是有资格的呢,我是这里的主人或者是被允许进入的人哦。

”这个过程就像是一场小小的问答游戏。

然后呢,门禁系统里面还有个控制器。

这个控制器就像是一个大管家,它要对读卡器和IC卡之间的对话进行审核呢。

如果IC卡回答得正确,就像你答对了一道题一样,控制器就会说:“你可以进来啦。

”然后它就会给门锁发送一个信号,这个信号就像是一把神奇的钥匙,告诉门锁:“打开吧,朋友来了。

”门锁接到这个信号后,就会乖乖地打开,就像一个听话的小仆人。

这时候你就可以大摇大摆地进去啦。

要是IC卡回答得不对呢,就像你说错了话,控制器就会摇摇头说:“不行哦,你不能进来。

”然后门锁就纹丝不动,把你拒之门外啦。

你可别小看这个门禁系统哦。

它还有很多安全措施呢。

比如说,为了防止有人伪造IC卡,这个系统会对IC卡的信息进行加密。

就像给信息穿上了一层超级坚固的铠甲,只有真正的“自己人”才能解开。

而且呀,这个门禁系统还可以记录谁什么时候进出了。

就像一个小秘书,把每一次的进出情况都记下来,要是有啥问题,还可以翻翻看记录呢。

有时候呀,这个门禁系统也会闹点小脾气。

比如说读卡器脏了,可能就会读不出IC卡的信息,就像你耳朵被堵住了听不清别人说话一样。

如何分辨门禁系统中IC卡和ID卡的不同

如何分辨门禁系统中IC卡和ID卡的不同门禁系统中的IC卡和ID卡是两种常见的身份验证方式。

它们具有不同的工作原理和功能,下面将详细介绍它们之间的区别。

1.IC卡(智能芯片卡):IC卡是一种具有嵌入式芯片的智能卡片,通常使用非接触式射频识别(RFID)技术。

IC卡的芯片内置有处理器、存储器和操作系统,能够存储和处理更多的信息。

以下是IC卡的主要特点:-容量:IC卡的存储能力相对较大,可存储更多的数据,如个人信息、权限等。

-安全性:IC卡通常使用加密算法对数据进行加密,提供更高的安全性。

-功能:IC卡可以支持多种功能,如门禁、支付、存储等。

-可操作性:由于内置了处理器和操作系统,IC卡可以进行更复杂的操作,如应用级操作。

-成本:由于IC卡具备更多的功能和更高的安全性,相对来说成本也更高。

ID卡是一种简单的身份标识卡片,通过磁条或条形码进行识别。

ID卡通常用于低安全级别的门禁系统,如公司、学校等。

以下是ID卡的主要特点:-容量:ID卡存储能力相对较小,通常只能存储基本的个人信息。

-安全性:ID卡不具备内置的处理器和加密功能,安全性较弱。

-功能:ID卡仅用于身份验证,无法支持其他功能。

-可操作性:ID卡通常只能进行基本的验证操作,如刷卡、读取身份信息等。

-成本:由于ID卡功能简单,成本相对较低。

总结:IC卡和ID卡在容量、安全性、功能、可操作性和成本等方面存在显著的区别。

IC卡具有更大的存储容量、更高的安全性、更丰富的功能和更高的可操作性,适用于需要高安全级别和多功能的门禁系统。

而ID卡则适用于低安全级别的门禁系统,要求简单的身份验证功能。

选择使用哪种卡片需要考虑系统要求、安全级别和成本等因素。

IC卡电梯刷卡轿厢内门禁即梯控系统安装施工布线工艺规范书(完整资料).doc

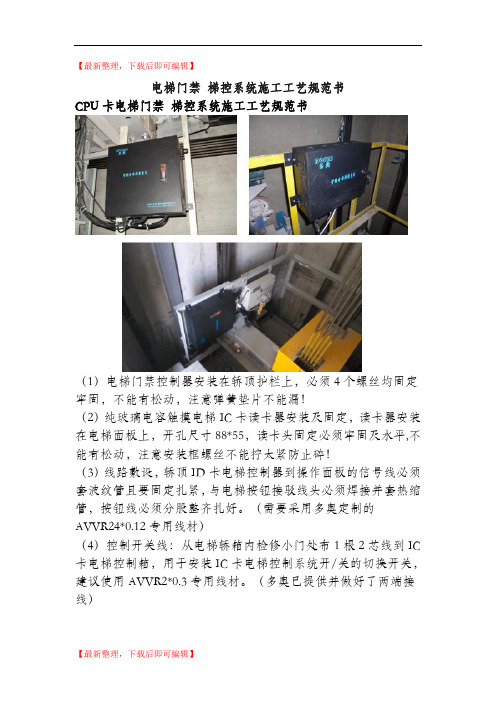

【最新整理,下载后即可编辑】电梯门禁梯控系统施工工艺规范书CPU卡电梯门禁梯控系统施工工艺规范书(1)电梯门禁控制器安装在轿顶护栏上,必须4个螺丝均固定牢固,不能有松动,注意弹簧垫片不能漏!(2)纯玻璃电容触摸电梯IC卡读卡器安装及固定,读卡器安装在电梯面板上,开孔尺寸88*55,读卡头固定必须牢固及水平,不能有松动,注意安装框螺丝不能拧太紧防止碎!(3)线路敷设,轿顶ID卡电梯控制器到操作面板的信号线必须套波纹管且要固定扎紧,与电梯按钮接驳线头必须焊接并套热缩管,按钮线必须分股整齐扎好。

(需要采用多奥定制的AVVR24*0.12专用线材)(4)控制开关线:从电梯轿箱内检修小门处布1根2芯线到IC 卡电梯控制箱,用于安装IC卡电梯控制系统开/关的切换开关,建议使用AVVR2*0.3专用线材。

(多奥已提供并做好了两端接线)(5) 读卡器线:从电梯轿箱按键操纵板COP板开孔处布线(多奥公司已提供)到电梯轿顶的CPU卡电梯控制箱,用于IC卡电梯控制系统与电梯CPU卡读卡器的数据连接。

(6) 以上3-5点的线缆敷设均需注意线览的套管包扎及检查线缆与电梯伸缩门间是否存在有刮碰现象,以免电梯门被刮花或线缆磨坏。

(7) 联网通讯线:从IC卡电梯控制箱布线到管理电脑处,用于电脑与IC卡电梯控制系统的数据连接。

该项布线需注意布线方法:采用RS485总线通讯方式,控制箱与控制箱采用串联方式即手拉手方式)连接,再通过485总线与电脑连接。

线材采用:RVVP2*0.75线材,需要套PVC管的部分必须套管并固定,各个单元要拉一条485总线到管理中心。

(TCP/IP联网方式则直接通过交换机)(8)楼层信号采集器与IC卡电梯控制器的通讯线除走弱电槽部分,其他外露部分需要套PVC管,线材采用:RVVP2*0.75 (9)楼层信号采集器供电线需要套PVC管,线材采用:RVV3*1.0.(10)以上线缆需要做好线缆标识,线头接驳全部采用焊接。

门禁技术方案

门禁技术方案在现代社会,门禁系统已经成为安全管理的重要一环。

门禁技术的发展让人们的生活更加便捷和安全。

本文将探讨一些常见的门禁技术方案,介绍其原理和应用场景。

一、密码门禁系统密码门禁系统是最常见的门禁技术之一。

通过设置密码,在输入正确密码后才能打开门禁。

这种门禁技术简单易用,适用于小型办公场所、住宅小区等。

但是,密码门禁系统的安全性相对较低,容易被破解或密码泄露。

二、刷卡门禁系统刷卡门禁系统采用磁卡或IC卡等介质作为凭证,只有带有有效卡片的人员才能进入。

这种门禁技术更加安全可靠,并且易于管理,可以方便地添加或删除卡片权限。

刷卡门禁系统广泛应用于大型企事业单位、学校和医院等场所。

三、指纹识别门禁系统指纹识别门禁系统利用人体指纹的独特性来进行身份识别,具有高度的安全性。

无论是在个人手机解锁还是在企事业单位的门禁系统中,指纹识别技术都得到了广泛应用。

指纹识别门禁系统的缺点是对设备的要求较高,且成本较高。

四、人脸识别门禁系统人脸识别门禁系统是近年来发展较快的门禁技术之一。

通过摄像头采集到的人脸图像进行识别,可以准确地判断人员身份。

人脸识别门禁系统具有非接触式、高度智能化等优势,适用于人流量大、要求高安全性的场所。

五、远程门禁系统远程门禁系统是一种利用网络技术实现远程开锁的门禁方案。

通过手机APP或电脑客户端,用户可以随时随地对门禁进行控制和管理。

远程门禁系统的出现使得管理更加便捷,并且可以提供实时报警和监控功能。

这种方案适用于需要多地控制的企业、学校等场所。

六、多重识别门禁系统多重识别门禁系统是将多种门禁技术结合起来,提升安全性和可靠性的一种方案。

比如,在刷卡门禁的基础上加入指纹识别或人脸识别,可以大大降低被冒用的几率。

多重识别门禁系统广泛应用于银行、重要机构等对安全性要求极高的场所。

总结起来,门禁技术方案多种多样,每种技术都有自己的优缺点,适用于不同的场景和需求。

随着科技的不断进步和创新,门禁技术也在不断演进和完善。

IC门禁系统操作说明书

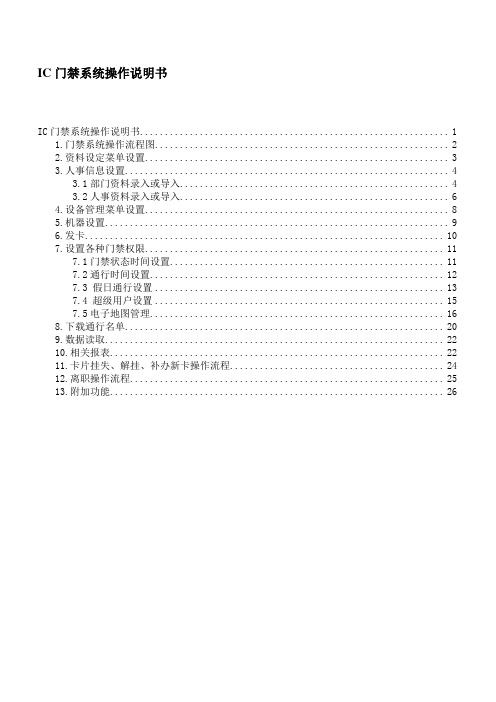

IC门禁系统操作说明书IC门禁系统操作说明书 (1)1.门禁系统操作流程图 (2)2.资料设定菜单设置 (3)3.人事信息设置 (4)3.1部门资料录入或导入 (4)3.2人事资料录入或导入 (6)4.设备管理菜单设置 (8)5.机器设置 (9)6.发卡 (10)7.设置各种门禁权限 (11)7.1门禁状态时间设置 (11)7.2通行时间设置 (12)7.3 假日通行设置 (13)7.4 超级用户设置 (15)7.5电子地图管理 (16)8.下载通行名单 (20)9.数据读取 (22)10.相关报表 (22)11.卡片挂失、解挂、补办新卡操作流程 (24)12.离职操作流程 (25)13.附加功能 (26)1.门禁系统操作流程图2.资料设定菜单设置2.1资料设定-系统参数-基本参数自动生成工号(递增):新员工建立人事资料时,在人事资料里自动生成工号,并且每个新工号数字会自动递增1位。

工号长度:设置工号的位数。

(最大12位);自动生成卡号(递增):新员工建立人事资料时,在人事资料里自动生成卡号,并且每个新工号数字会自动递增1位。

卡号长度:设置卡号的位数。

建议设置为5-7位卡号,卡号最长不能超过1048575。

单据需要审核生效:考勤管理里面的事务登记的单据需要通过单据审核中心审核才有效。

启用部门权限:主要决定用户权限里的部门权限分配是否启动。

启用卡钟权限:主要决定用户权限里的卡钟权限分配是否启动。

2.2资料设定-系统参数-门禁参数门禁通行密码:当启用卡+密码开门的时,每个人刷卡输入的密码,密码可定义为工号,卡号,或者用户在人事资料自行定义处理提示门禁卡检测:当钩上该选项,人事资料设定启用卡终止日期的时候,到终止日期,软件会提示过期,需用户进行相应处理注:门禁卡检测只是一个软件提示,不会自动删除门禁通行权限,需手工删除权限使用扇区:此参数设置好后,所有卡片发卡都发到定义的这个扇区里,此参数初次使用时设置好后,就不要随便改动,防止卡片发到不同的扇区,导致有些卡无法消费。

(完整word版)智能门禁管理系统说明书

IC一体式/嵌入式门禁管理系统使用说明书目录1.系统简介 (3)2.功能特点 (3)3、主要技术参数 (4)4、系统组成 (4)5、设备连接 (5)6、门禁管理系统软件 (6)6.1 软件的安装 (6)6.2 人事管理子系统 (7)6.3 一卡通管理系统 (9)6.4 门禁管理子系统 (12)7. 调试操作流程 (28)8、注意事项 (28)1.系统简介在高科技发展的今天,以铁锁和钥匙为代表的传统房门管理方式已经不能满足要求,而集信息管理、计算机控制、Mifare 1 IC智能(射频)卡技术于一体的智能门禁管理系统引领我们走进新的科技生活。

Mifare 1 IC智能(射频)卡上具有先进的数据通信加密并双向验证密码系统,卡片制造时具有唯一的卡片系列号,保证每张卡片都不相同。

每个扇区可有多种密码管理方式。

卡片上的数据读写可超过10万次以上;数据保存期可达10年以上,且卡片抗静电保护能力达2KV以上。

具有良好的安全性,保密性,耐用性。

IC卡嵌入式门禁管理系统以IC卡作为信息载体,利用控制系统对IC卡中的信息作出判断,并给电磁门锁发送控制信号以控制房门的开启。

同时将读卡时间和所使用的IC卡的卡号等信息记录、存储在相应的数据库中,方便管理人员随时查询进出记录,为房门的安全管理工作提供了强有力的保证。

IC卡嵌入式门禁管理系统在发行IC卡的过程中对不同人员的进出权限进行限制,在使用卡开门时门禁控制机记录读卡信息,在管理计算机中具有查询、统计和输出报表功能,既方便授权人员的自由出入和管理,又杜绝了外来人员的随意进出,提高了安全防范能力。

IC卡嵌入式门禁管理系统,在线监控IC卡开门信息、门状态,给客户以直观的门锁管理信息。

IC卡嵌入式门禁(简称门禁读卡器,门禁控制机,控制器)是目前同行业产品中体积较小的门禁,可以嵌入到市场上几乎所有的楼宇门禁控制器中,解决了因为楼宇门禁控制器内部空间小所带来的麻烦,是楼宇门禁控制器的最佳配套产品;它绝不仅仅是简单的门锁工具,而是一种快捷方便、安全可靠、一劳永逸的多功能、高效率、高档次的管理系统。

感应式IC卡酒店门禁系统方案

提高酒店安全及便利性

只有经过授权的人员才能进入酒 店客房区域,确保了酒店住客的

安全。

门禁系统能够实现远程管理,方 便酒店管理者对客房进行实时监

控和管理。

感应式IC卡门禁系统可以自动记 录人员的进出时间,有利于酒店

的安全防范。

降低酒店管理成本及人力投入

门禁系统的自动化管理可以减 少前台工作人员的工作量,降 低人力成本。

便捷性需求

酒店门禁系统需要方便客人使用,能 够快速识别身份和进出。

可扩展性需求

酒店门禁系统需要具备可扩展性,能 够适应酒店规模和需求的增长。

可靠性需求

酒店门禁系统需要具备高可靠性,能 够保证24小时不间断运行。

系统方案设计理念

基于感应式IC卡技术

01

采用感应式IC卡技术,实现快速、安全、方便的身份识别和进

改造后,酒店门禁系统实现了智能化管理,提高了安全性,减少了钥匙

丢失和非法进入的风险。同时,提高了管理效率,减少了人工干预和操

作成本。

XX景区门票系统建设项目

项目背景

为了加强景区安全管理,提高门票售卖和验票效率,决定 对景区门票系统进行改造。

解决方案

采用感应式IC卡门票系统,游客通过购买IC卡并刷卡进入 景区,同时支持手持验票机验票和远程监控功能。

管理风险及应对措施

感应式IC卡门禁系统管理 风险

由于人为管理不当,如忘记给员工配备卡片 、卡片丢失等,可能导致门禁系统无法正常 使用。

应对措施

为避免管理风险,建议制定严格的管理制度 ,并要求员工遵守制度。同时,采用指纹识 别、人脸识别等辅助识别方式,提高门禁系

统的安全性和可靠性。

其他风险及应对措施

出控制。

集中管理

ic卡门禁工作原理

ic卡门禁工作原理

随着社会的发展和科技的进步,ic卡门禁系统被广泛应用于公共场所、企事业单位、小区等场所,实现了进出门禁的智能化、高效化管理。

而ic卡门禁系统的工作原理是怎样的呢?下面我们来分步骤阐述。

第一步,ic卡门禁系统的身份验证。

操作人员需要使用ic卡来接触识别终端,将卡片放置在识别器上进行身份验证。

此时,ic卡里包含的信息将被识别出来,系统会根据这些信息判断卡片是否合法。

若合法,门禁系统会向此卡片授权相应的权限和开门密码,让持卡人能够通过门禁。

若不合法,则会被系统拒绝。

第二步,ic卡门禁的开门过程。

在验证成功后,门禁系统会向门控制器发送开门的指令,门控制器会将此指令转换成门禁控制信号,从而实现门禁的开启。

同时,系统会记录此卡片的开门记录,进行后期数据处理和管理。

第三步,ic卡门禁的远程管理。

ic卡门禁系统还可以通过网络通讯技术,实现远程管理功能。

管理员可以通过网络平台对门禁系统进行设定、维护、管理等操作,对卡片的权限、密码等进行修改和授权,或是对异常开门记录进行查看和处理。

总的来说,ic卡门禁系统的工作原理可以概括为:身份验证、开门过程、远程管理。

通过这些步骤,ic卡门禁系统实现了门禁的高效管理和控制,提高了门禁安全性和管理效率,为人们的出入门禁提供了方便和保障。

总体而言,ic卡门禁的工作原理相对简单,但在实际应用中也会面临一些技术和安全隐患,需要通过不断的技术更新和强化管理来提高门禁系统的安全性和功能性。

基于51系列单片机的智能IC卡门禁控制系统设计1

图3-3 AT89C51芯片原理图二、门锁电路门锁电路如图3-4所示,以Q16的基极作为门控信号的输入端与P1.3口相连,此电路由12V继电器、限流二极管、5.1K偏置电阻以及9014与8050两个三级管复合成的驱动电路组成。

在这里用到复合管的优点:是为了用低电平控制,考虑到由于AT89S52的I/O口输出高电平时的驱动能力可能会不足,所以本电路采用复合三级管就可以避免驱动能力不足的情况发生。

门锁电路的工作原理:当P1.3口输出高电平时Q1导通,Q2截止,此时继电器的控制线圈为开路,继电器不动作。

门锁接于继电器常闭端,门锁闭合,门处于锁死状态。

当P1.3口输出低电平时Q1截止,Q2导通,此时继电器的控制线圈闭合,继电器动作。

继电器常闭端断开,门锁打开,门处于打开状态。

图4-2 调试过程第四节门禁系统的仿真本文的前几章详细介绍了器件的选择,硬件电路部分的设计以及软件设计流程,本章的工作是把各部分组合成一个总体,进行软硬件的联合调试以及系统整体功能的仿真。

一、整体电路的功能仿真1、系统通电后无刷卡时的仿真系统通电后无刷卡时的仿真结果如图5-1所示,从图中可以看出当系统通电后无刷卡时,红色指示灯亮,数码管无显示,绿色指示灯不亮代表门锁闭合,喇叭无响声。

图5-1 系统通电后无刷卡时的仿真图2、合法卡刷卡时的仿真合法卡刷卡时的仿真结果如图5-2所示。

事先存入单片机一个合法卡号为“123456”,当有合法卡进行刷卡时,红色指示灯熄灭,绿色指示灯发光代表门锁打开,数码管显示合法卡号“123456”,喇叭无响声。

图5-2 合法卡刷卡时的仿真图3、非法卡刷卡时的仿真非法卡刷卡时的仿真结果如图5-3所示。

当有非法卡进行刷卡时,红色指示灯仍然发光,绿色指示灯不亮代表门锁不打开,数码管显示“FFFFFF”,喇叭发出警报。

图5-3 非法卡刷卡时仿真电路图nical free egress. This is an important safety feature. In cases where the lock must be electr ically unlocked on exit, the request-to-exit device also unlocks the door.Access control topologyAccess control decisions are made by comparing the credential to an access control list. Th is lookup can be done by a host or server, by an access control panel, or by a reader. The de velopment of access control systems has seen a steady push of the lookup out from a centra l host to the edge of the system, or the reader. The predominate topology circa 2009 is hub and spoke with a control panel as the hub and the readers as the spokes. The lookup and co ntrol functions are by the control panel. The spokes communicate through a serial connecti on; usually RS485. Some manufactures are pushing the decision making to the edge by pla cing a controller at the door. The controllers are IP enabled and connect to a host and datab ase using standard networks.Types of readersAccess control readers may be classified by functions they are able to perform:Basic (non-intelligent) readers: simply read card number or PIN andforwardit to a control panel. In case of biometric identification, such readers output ID number of a user. Typically Wiegand protocol is used for transmitting data to the control panel, but oth er options such as RS-232, RS-485 and Clock/Data are not uncommon. This is the most po pular type of access control readers. Examples of such readers are RF Tiny by RFLOGICS, Prox Point by HID, and P300 by Far pointe Data.Semi-intelligent readers: have all inputs and outputs necessary tocontrol door hardware (lock, door contact, exit button), but do not make any access decisio ns. When a user presents a card or enters PIN, the reader sends information to the main con troller and waits for its response. If the connection to the main controller is interrupted, suc h readers stop working or function in a degraded mode. Usually semi-intelligent readers ar e connected to a control panel via an RS-485 bus. Examples of such readers are InfoProx L ite IPL200 by CEM Systems and AP-510 by Apollo.而当他们被允许进入或退出。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

IC卡门禁系统论文摘要常见的门禁系统有:密码门禁系统,IC卡门禁系统,指纹识别门禁系统等。

密码门禁系统由于安全性弱和便捷性差已经面临淘汰,指纹识别门禁系统安全性高,但由于成本高等问题而没有得到广泛的市场认同。

现在流行和通用的还是IC卡门禁系统。

IC卡由于其较高的安全性、便捷性和性价比成为门禁系统的主流,但市面上的门禁系统都要配置相应的IC卡才能使用,如果由于遗失或各种原因导致没有足够的IC卡,便要再联系厂商购买,不但带来不便,而且价格昂贵。

本文介绍的环保型IC卡门禁系统使用的是中国电信公司的IC电话卡作为门禁的IC卡,不但成本低,而且到处都能买到,很好的解决了IC卡成本高和难购买的问题。

1引言门禁,又称出入管理控制系统。

是一种管理人员进出的数字化管理系统.随着智能化、数字化信息社会的到来,“卡”已逐渐深入到了人们生活的方方面面,人们正在一步步地适应着卡,也渐渐地离不开卡,毫不夸张地说,人类将走向“卡”的世界。

卡是实现智能化管理和自动化管理工作的一种重要手段。

在需要控制人员出入情况的场所,比如人员阶段性流动的实验室,宾馆的客房,有特殊需求的保密部门等等,如果使用卡开启门,代替传统的出入证和钥匙,就能使管理工作实现自动化、智能化。

不但用者方便,管理者也方便,而且工作效率和安全性都可以大大地提高。

下面介绍的环保型IC卡门禁系统就是一个安全、可靠的电子门锁系统。

使用该系统,可以方便地管理和控制应用场所的人员进出情况,验明出入人员的身份和出入权限。

在IC卡应用日益广泛的今天,IC卡门禁系统以其门禁管理的安全、可靠、高效、灵活、方便,已逐步取代其他现有各类门锁,成为目前门禁系统的主流方式。

2系统功能设计◆必须输入正确密码才能进入系统菜单设置各项功能,如:增加新的IC卡、删除已有的IC卡、修改密码等。

◆能增加新的IC卡,最多可以发卡83张。

◆能删除已有的IC卡◆能识别IC卡并提示卡号◆能识别不正确的插卡并提示◆能读出IC电话卡内的余额,并能按设置减去卡内相应的余额(为防止人为误操作,每次最高只能减去0.9元)◆以绿灯亮代表开门信号3系统硬件原理3.1 系统原理图系统原理图如图1所示:图1 系统原理图3.2 主控芯片:ATmega8ATmega8是ATMEL公司推出的一款新型AVR高档单片机。

在AVR家族中,Atmega8是一种非常特殊的单片机,它的芯片内部集成了较大容量的存储器和丰富强大的硬件接口电路,具备AVR高档单片机MEGA系列的全部性能和特点。

Atmega8是一款采用低功耗CMOS 工艺生产的基于AVR RISC结构的8位单片机。

AVR单片机的核心是将32个工作寄存器和丰富的指令集联结在一起,所有的工作寄存器都与ALU(算术逻辑单元)直接相连,实现了在一个时钟周期内执行一条指令同时访问(读写)两个独立寄存器的操作。

这种结构提高了全码效率,使得大部分指令的执行时间仅为一个时钟周期。

因此,Atmega8可以达到接近1MIPS/MHz的性能,运行速度比普通CISC单片机高出10倍。

Atmega8的部分主要性能如下:●高性能、低功耗的8位AVR微控制器,先进的RISC精简指令集结构◇130条功能强大的指令,大多数为单周期指令◇32个8位通用工作寄存器◇工作在16MHz时,具有16MIPS的性能◇片内集成硬件乘法器(执行速度为2个时钟周期)●片内集成了较大容量的非易失性程序和数据存储器以及工作存储器◇8K字节的Flash程序存储器,擦写次数:>10000次◇支持可在线编程(IPS)、可在应用自编程(IAP)◇带有独立加密位的可先BOOT区,可通过BOOT区内的引导程序区(用户自己写入)来实现IPA编程。

◇512个字节的EEPROM,擦写次数:100000次◇1K字节内部SRAM◇可编程的程序加密位●特殊的微控制器性能◇可控制的上电复位延时电路和可编程的欠电压检测电路◇内部集成了可选择频率(1/2/4/8MHz)、可校准的RC振荡器、外部和内部的中断源18个◇最多23个可编程I/O口,可任意定义I/O的输入/输出方向;输出时为推挽输出,驱动能力强,可直接驱动LED等大电流负载;输入口可定义为三态输入,可以设定带内部上拉电阻,省去外接上拉电阻◇宽工作电压:2.7V~5.5V(Atmega8L)本系统使用Atmega8作为主控芯片,主要作用为:使用其I/O口读写IC电话卡内的全部信息,并将卡内的全部信息存储在Atmega8的EEPROM内,一张卡占用6个字节,一共可存储83张IC电话卡的信息,存储地址为EEPROM(0~497);验证插入的IC卡是否允许通行,可通行则绿灯亮;验证输入的登录密码是否与EEPROM(地址为:504~511)内存储的密码相同;检测3x4键盘是否有按键按下;将各类信息显示到液晶1602,以进行人机交换操作。

3.3 IC电话卡90年代的初期IC电话卡的出现,就已经取代了当时独霸一时的电话磁卡了,由于电话磁卡存在严重的安全性问题,所以推出不久就被黑客破解,所以讫今亦彻底淘汰了。

IC电话卡实质是一个带串行输出的128位的EPROM,片内的前64位已经写了保护,在出厂时已经编程而且其熔丝位已被加密,所以无法更改片内的数据,。

而其后的40位计数单元是受内部逻辑控制的,在读写时卡片内只能作减法计数,不能作加法计数,直至存储单元内装入的预置值减到0为止,因为IC电话卡是一种一次性的计数卡片,所以卡片内的存储单元减至空,卡片也就用完了,也就是作废了。

很多人都会把用完的IC卡扔掉,但是电信公司发行的IC电话卡不计其数,这样一来就会对环境造成污染。

本文介绍的门禁系统使用的IC卡就是电信公司的IC电话卡,无论IC 电话卡内有无余额都能作为门禁的IC卡使用,完全符合环保的概念,并能很好的解决门禁IC卡成本高和难购买的问题。

IC电话卡消费计数的单位价格是根据各种应用系统设定的,例如:30元面值的IC电话卡,对应的片内的存储单元的预置是#300,那每单位值就是0.1元了,IC电话机以每分钟产生一个扣费脉冲信号,扣费值是由当地IC电话管理系统设定的。

一般是0.3元和0.8元,卡片内被减值是3次或8次了。

而其它国家的IC电话卡也是如此。

一般IC电话卡的引脚如图2所示:图2 IC电话卡引脚图IC电话卡一般采用8脚封装和6脚封装,如果采用6脚封装的则无下面两个空脚。

它的存储单元分布:64位EPROM(8字节)写保护区芯片数据代码区发行商数据代码区,40位EEPROM(5字节)预置值计数区24位为1(3字节)共16字节数据,如图3所示:图3 IC卡存储单元分布图3.4 IC电话卡的原理:3.4.1 复位:要使地址计数器复位“0”,先让Resct复位端由“0”变成“1”,然后跟着一个Clock脉冲从“0”变成“1”再降回“0”电平,Resct复位端再至“0”,把Clock脉冲包住,随着Reset 端变低,地址0单元的数据从I/O上输出。

对应Clock端的每个脉冲,其上升沿使地址计数器增加。

其下降沿使被选通地址单元的数据从I/O上输出。

地址计数器增加到127后返回到0,如图4的时序图所示:图4 复位时序图3.4.2 写位:在Reset和Clk端均为低的情况下,如果某地址单元允许写操作(64-103位,且该位必需为1),则Reset端上的一个脉冲(即从低到高再回低)将允许芯片进行位写操作。

在紧跟着的时钟脉冲期间执行写操作,调整写操作维持时间至少10ms,在这个CLK 脉冲期间,地址计数器不会增加,在CLK写脉冲下降沿,数据0从I/O端输出。

从Reset脉冲的上升沿到CLK写脉冲的下降沿期间,I/O端的数据是无效的。

在下一个才CLK脉冲,且Reset为低时,地址计数器又增1,并在下降沿时,把选通的地址单元的数据送到I/O端。

如图5的时序图所示:图5 写位时序图3.4.3 字节擦除:对位地址72-103的字节单元来说,只要在每个字节的前面一位进行一次正常的写操作,就可以对此字节后一字节进行字节擦除操作。

也就是说,每向高一字节进行借位(即写一位0),紧接着的擦除时序可以对后一字节按字节擦除(即整个字节写1)。

被擦除的字节总是比借位写的字节低一字节。

从以下时序图可以看出,首先,完成一个“位写”操作,在CLK的写脉冲结束后,在CLK为低电平时,在发一个Reset脉冲即启动字节擦除操作。

在第二个CLK脉冲完成字节擦除,脉冲维持时间整定为擦除周期时间(至少1ms)。

芯片逻辑控制电路验证了借位写确已完成从“1”写“0”后,才擦除其低位字节。

从Reset的上升沿到擦除操作的CLK脉冲的下降沿,I/O脚上的数据无效。

地址计数器仍然停留在借位写的地址上。

如图6的时序图所示:图6 字节擦除时序图3.4.4 计数方法:在67-103地址单元中分为5个不可重置8单元计数器,芯片初始化时,72-103地址单元所对应的4个较低的8单元计数器中可以放0到8个“1”而67-71地址单元所对应的第5个计数器可以放0到5个“1”。

所谓计数一次,就是将一个单元从“1”写成“0”。

一个计数器中8位全为“0”后,要计数,需借位操作,即将高位计数器的一位从“1”写成“0”而相应其低位计数器整个字节从“0”擦除成“1”。

可见4个8单元计数器如此逐一递减,其最大计数为8的4次方=4096。

第5个计数器中5个单元因处在最高位只能被写“0”无法擦成“1”。

因此只能计数5次。

故芯片总计数为5X4096=20480。

当全部计数单元(地址67-103)都被写成“0”时,卡片就用完了,不过,芯片出厂初始化时,初置的计数值由国家不同和卡片面值不同而不同,如100元卡初置计数值为1000。

如图7所示:图7 IC卡计数方法图3.5 3x4行列式键盘本系统使用4x3行列式键盘控制门禁系统,从左到右(从上到下)分别为:按键“1”,按键“2”,按键“3”,按键“4”,按键“5”,按键“6”,按键“7”,按键“8”,按键“9”,按键“0”,按键“取消”,按键“确定”。

键盘输入信息的主要过程下:3.5.1 CPU判断是否有键按下。

首先单片机向列扫描口PD0~PD2输出全为0的扫描码F0H,然后从行检测口PD4~PD7输入行检测信号,中要有一列信号不为1,即PD口不为F0H,则表示有键按下。

3.5.2 查询按下键所在的行、列位置。

单片机将得到的信号取反,PD4~PD7口中为了的位便是按键所在的列,确定行位置原理相同。

3.5.3 键的抖动处理。

当用手按下一个键时,往往会出现所按键在闭合位置和断开位置之间跳几下才稳定到闭合状态的情况;在释放一个键时,也会出现类似的情况这就是键抖动。

抖动的持续时间不一,通常不会大于10ms。

若抖动问题不解决,就会引起对闭合键的多次读入。