神州数码网络实验室实验手册

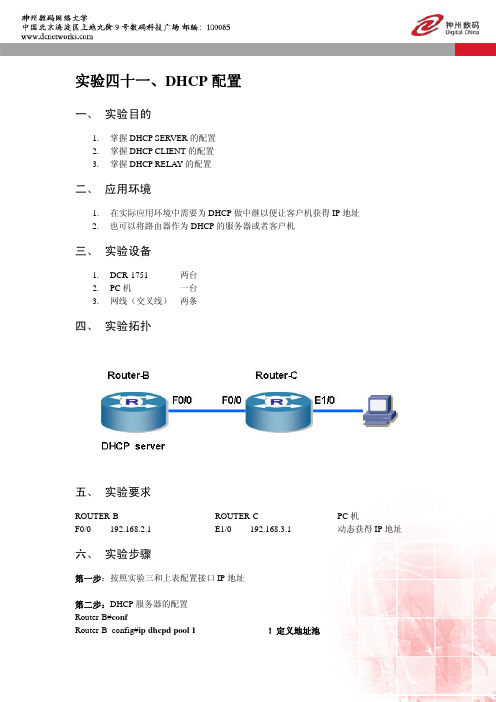

神州数码路由器DHCP配置

Router-B_config_dhcp#network 192.168.3.0 255.255.255.0

!设定网络号

Router-B_config_dhcp#range 192.168.3.10 192.168.3.20

!设定地址范围

Router-B_config_dhcp#default-router 192.168.3.1

!定义网络号 !定义地址范围 !定义租约为 1 天

!启动 DHCP 服务

第三步:验证 Router-B#sh ip dhcp pool DHCP Server Address Pool Information: Pool 1 :

Network : 192.168.2.0 Range : 192.168.2.10 - 192.168.2.20 Total address : 11 Leased address : 1 Abandoned address : 0 Available address : 10

第二步:DHCP 服务器的配置 Router-B#conf Router-B_config#ip dhcpd pool 1

!定义地址池

Router-B_config_dhcp#network 192.168.2.0 255.255.255.0 Router-B_config_dhcp#range 192.168.2.10 192.168.2.20 Router-B_config_dhcp#lease 1 Router-B_config_dhcp#exit Router-B_config#ip dhcpd enable

!进入收到 DHCP 客户机请求的接口

2、神州数码信息安全实训平台管理员操作手册

管理员操作手册目录1登陆与退出 (4)1.1用户登录 (4)1.2用户退出 (5)2系统管理 (2)2.1系统信息 (2)2.2升级 (2)2.3公告类型管理 (3)2.4公告管理 (3)2.5系统登录日志 (4)2.6用户操作日志 (5)3用户 (6)3.1个人信息设置 (6)3.2组织管理设置 (6)3.3用户管理设置 (7)3.4在线用户 (9)4课程 (9)4.1课程类型管理 (9)4.2课程管理 (10)4.3课程安排 (11)5考试和作业 (14)5.1题库管理 (14)5.2考试管理 (18)5.3作业管理 (22)5.4查询管理 (26)6云管理 (27)6.1主机管理 (27)6.2镜像管理 (29)6.3模板管理 (30)6.4网络拓扑管理 (33)6.5虚拟化管理 (37)1登陆与退出1.1用户登录使用管理员身份登录信息安全实训平台管理页面,打开Chrome浏览器,在地址栏中输入信息安全实训平台的服务器访问地址:(如http://192.168.1.100)可以看到如下页面:在上图的输入框中输入管理员用户名及密码,点击“登录”按钮或敲击回车键,如果成功将进入管理页面,如下图所示:管理员用户名:root管理员密码:1234561.2用户退出2系统管理2.1系统信息2.2升级上传由软件供应商提供的升级文件。

2.3公告类型管理公告类型管理,包括系统已有的公告类型列表,新增公告类型,以及对公告类型的修改和删除操作。

添加公告类型:点击上图中公告类型列表上方的新增按钮,可以新添加一种公告类型。

编辑公告类型:点击编辑按钮,可以对已有的公告类型进行编辑。

删除公告类型:点击删除按钮,可以对已有的公告类型进行删除,正在使用的公告类型无法被删除。

2.4公告管理公告管理里面,记录着系统管理员发送的系统公告记录,管理员可以发布新的公告,以及编辑和删除已发布的公告。

添加公告:点击新增按钮,可以添加一条新的系统公告。

神州数码交换机实训介绍材料

网络互联技术实验手册-2011-2012学年第二学期-目录一、交换机基本命令-------------------------------------------03二、交换机的访问控制----------------------------------------05三、交换机系统文件的备份和还原-------------------------08四、交换机VLAN的划分--------------------------------------11五、跨交换机相同VLAN之间通信--------------------------14六、MAC 地址功能扩展-------------------------------------17七、交换机的DHCP功能------------------------------------20八、生成树实验-------------------------------------------------22九、交换机链路聚合-------------------------------------------25十、三层交换机的路由功能----------------------------------28 十一、私有VLAN----------------------------------------------32 十二、动态vlan-------------------------------------------------36一、交换机基本命令一、快捷键的使用Tab制表:用于补齐命令上光标:显示上一个命令下光标:显示下一个命令Ctrl+P :相当于上光标Ctrl+n :相当于下光标Ctrl+z :从其他配制模式(除一般用户配制模式)直接退出到特权配制模式Ctrl+c :打断交换机的ping 进程二、检查输入错误原因Unrecognized command or illegal parameter! 命令不存在,或者参数的范围,类型,格式有错误。

神州数码各实验配置注意文档

1.0.0 可以学成ping ,写成也能ping通因为ping 的协议的编写时采用了IPV6的机制的,中间是出现持续两个0的情况的话,可以归并,可以可以不写。

DHCP服务器在互换机(DCRS-5650)上的配置:1、开启DHCP服务器service dhcp2、概念DHCP的地址池和默许网关,DNS和租历时间:ip dhcp pool +名字(最好用要转换的vlan的vlan号)default-router +默许网关(PC默许网关可以选择vlan的ip)dns-server + DNS服务器的IP地址network-address +做DHCP的网址网段lease infinite (永久租用,可以选择时间)3、定以地址池的范围:利用ip dhcp ip dhcp excluded-address +不要的地址(剩下的是利用的地址)注意:当要求要配置不同两个虚拟局域网的DHCP时,必然要配置两个地址池,按上面的制定,它会自动识别,配置在同一个下会出现后面配置的覆盖了前面配置的1、WINS服务器名字和域名指定:10.1.50 成立class-map,按照ACL分类:#class-map + 图的名字(例如:Q2)#match access-group + 按照的分类的ACL名字(例如:Q1)2、成立policy-map策略表,把class-map图加入策略表中,概念动作:#policy-map + 策略表名(例如:Q3)#class + class-map名字(例如:Q2)1、10M4M成立class-map,按照ACL分类:#class-map +【图的名字(例如:Q2)】match access-group + 【按照的分类的ACL 名字(例如:Q1)】--------和互换机的区别2、成立policy-map策略表,把class-map图加入策略表中,概念动作:#policy-map + 策略表名(例如:Q3)#class + class-map名字(例如:Q2)1、10M4M配置优先级列表:#priority-list +(优先级列表号1-16,例如:1)protocol ip +【品级(4种品级,例如high)】list + (要控制的ACL名字,例如QO1)2、把优先级列表运用到接口上:#interface + 要运用列表的接口(一般是进入的接口)接口视图#priority-group + (优先级列表号,例如:1)例子如下:(配置vlan10 的优先上传服务器)1、基于ACL成立route-map,并制定策略(例如:指定下一跳):#route-map +【map名字,例如:CL2】+ permit/deny#match ip address + 【ACL名字,控制的源地址,例如:CL1】-2626A-2626A-2626A-2626A-2626A-2626A-2626A1”3C3C+ 【要创建的子接口号(可以随意),例如:F0/ 】(2)给子接口打上标签;子接口视图# encapsulation dot1Q + 要设置为其网关的vlan的vlan号(例如:要设置vlan 30的网关,# encapsulation dot1Q 30)(3)配置子接口的IP地址;# ip add + 【要配置成下面vlan的网关的IP地址】。

神州数码防火墙实训

第一部分 防火墙基本管理环境 (2)实训一防火墙外观与接口介绍 (2)实训二防火墙管理环境搭建 (5)实训三防火墙管理环境搭建 (11)实训四防火墙软件版本升级 (15)第二部分 防火墙基本功能配置 (18)实训五防火墙SNAT配置 (18)实训六防火墙DNAT配置 (23)实训七防火墙透明模式配置 (32)实训八防火墙混合模式配置 (37)第三部分 防火墙常见应用配置 (43)实训九防火墙DHCP配置 (43)实训十防火墙DNS代理配置 (47)实训十一防火墙DDNS配置 (50)实训十二防火墙负载均衡配置 (54)第一部分 防火墙基本管理环境实训1、实2、应3、实4、实一 防火墙外观与接口介绍训目的认识防火墙,了解各接口区域及其作用。

用环境防火墙(Firewall)是当今使用最为广泛的安全设备,防火墙历经几代发展,现今为非常成熟的硬件体系结构,具有专门的Console 口,专门的区域接口。

串行部署于TCP/IP 网络中。

将网络一般划分为内、外、服务器区三个区域,对各区域实施安全策略以保护重要网络。

本实训使用DCFW-1800E-V2防火墙,软件版本为:DCFOS-2.0R4,如实训室环境与此不同,请参照相关版本用户手册进行实训。

训设备(1) 防火墙设备1台(2) Console 线1条(3) 网络线2条(4) PC 机1台训拓扑实训拓扑如图1-1所示。

图1-1 DCFW-1800E-V2 背板接口5、实6、实任务训要求(1)熟悉防火墙各接口及其连接方法;(2)熟练使用各种线缆实现防火墙与主机和交换机的连通;(3)实现控制台连接防火墙进行初始配置。

训步骤一:登录防火墙并熟悉各配置模式(1) 打开防火墙包装箱,取出设备,从外观认识防火墙各接口(2) 使用设备自带的控制线缆将防火墙与PC的串行接口连接Console线(3) 配置PC机的超级终端属性,接入防火墙命令行模式。

PC的超级终端属性与连接路由和交换机一致,不再赘述。

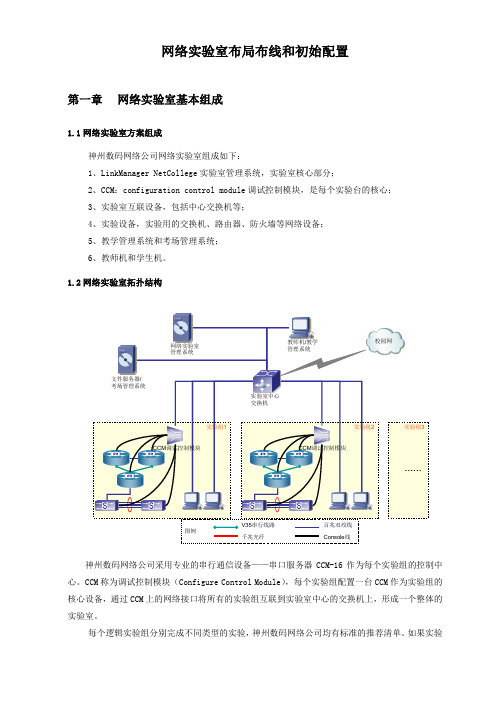

网络实验室布局布线和初始配置20060917

网络实验室布局布线和初始配置第一章 网络实验室基本组成1.1网络实验室方案组成神州数码网络公司网络实验室组成如下:1、LinkManager NetCollege 实验室管理系统,实验室核心部分;2、CCM :configuration control module 调试控制模块,是每个实验台的核心;3、实验室互联设备,包括中心交换机等;4、实验设备,实验用的交换机、路由器、防火墙等网络设备;5、教学管理系统和考场管理系统;6、教师机和学生机。

1.2网络实验室拓扑结构教师机/教学管理系统文件服务器考场管理系统实验室中心交换机校园网图例V35串行线路百兆双绞线Console 线CCM 调试控制模块网络实验室管理系统CCM 调试控制模块心。

CCM 称为调试控制模块(Configure Control Module ),每个实验组配置一台CCM 作为实验组的核心设备,通过CCM 上的网络接口将所有的实验组互联到实验室中心的交换机上,形成一个整体的实验室。

每个逻辑实验组分别完成不同类型的实验,神州数码网络公司均有标准的推荐清单。

如果实验室的空间有限,可以将多个逻辑实验组可以合并到一个物理组中,形成综合实验组。

模块化的实验室设计思路可以方便灵活地进行扩展。

神州数码网络公司网络实验室配套实验室管理系统LinkManager Netcollege,该系统是神州数码网络公司专为实验室用户研制开发的产品。

LinkManager NetCollege是一款基于WEB的远程网络实验室软件,用来更方便的管理设备、辅助教学。

软件提供网络实验室可视化拓扑图以及“一键恢复”功能,方便管理;提供远程模拟串口登陆设备功能,满足学习的需要;提供多人共享同一台设备,以小组方式学习的功能,同时教师还可以实时打断学生的操作,用来指导;还提供系统的管理、维护、运行状态实时统计更新等功能。

为了方便教学,推荐在网络实验室中使用多媒体教学管理系统,可以提供广播教学、语音对讲、学生演示、监控转播、屏幕录制、文件分发、电子举手、分组教学、语音讨论等丰富功能,使教学过程更加有效,该系统推荐安装在教师机中。

神州数码路由器实例配置

本地局域网互联(路由协议配置)任务一实验目的:1 掌握路由协议的配置方法;2 理解路由协议的工作过程和使用环境;3 掌握利用路由器连接本地局域网的方法;试验设备:1.DCR-1700或者DCR-2600 路由器一台2. DCRS-3926S交换机一台3. PC机,网线,CONSOLE 线实验拓扑:实验步骤:1.Router#deletethis file will be erased,are you sure?(y/n)y no such fileRouter#writeSaving current configuration...OK!Router#rebootDo you want to reboot the router(y/n)?yPlease wait.. //恢复出厂设置2.Router#show ip route //查看IP路由表Codes: C - connected, S - static, R - RIP, B - BGP, BC - BGP connectedD - DEIGRP, DEX - external DEIGRP, O - OSPF, OIA - OSPF inter areaON1 - OSPF NSSA external type 1, ON2 - OSPF NSSA external type 2OE1 - OSPF external type 1, OE2 - OSPF external type 2DHCP - DHCP typeVRF ID: 0 //没有路由表项3.Router#configRouter_config#interface fRouter_config#interface fastEthernet 0/0Router_config_f0/0#ip address 192.168.2.1 255.255.255.0Router_config_f0/0#exit Router_config#interface eRouter_config#interface ethernet 0/1Router_config_e0/1#ip address 192.168.1.1 255.255.255.0//设置路由器两个以太网接口IP地址4.VRF ID: 0C 192.168.1.0/24 is directly connected, Ethernet0/1 C 192.168.2.0/24 is directly con nected, FastEthernet0/0 //直通路由5.测试PC1与测试计算机的连同性。

神州数码路由器IPsecVPN实验

神州数码路由器IPSecVPN实训1.实训拓扑图2.设备配置R1#sh runBuilding configuration...Current configuration:!!version 1.3.3Hservice timestamps log dateservice timestamps debug dateno service password-encryption!hostname R1!gbsc group default!!crypto isakmp key 123456 10.1.1.2 255.255.255.255 !!crypto isakmp policy 1encryption 3desgroup 2hash md5!crypto ipsec transform-set p2transform-type ah-md5-hmac esp-3des!crypto map R2 1 ipsec-isakmpset peer 10.1.1.2set transform-set p2match address vpn!!interface Loopback1ip address 192.168.1.1 255.255.255.0no ip directed-broadcast!interface FastEthernet0/0no ip addressno ip directed-broadcast!interface GigaEthernet0/3ip address 10.1.1.1 255.255.255.252no ip directed-broadcastcrypto map R2!interface GigaEthernet0/4no ip addressno ip directed-broadcast!interface GigaEthernet0/5no ip addressno ip directed-broadcast!interface GigaEthernet0/6no ip addressno ip directed-broadcast!interface Serial0/1no ip addressno ip directed-broadcast!interface Serial0/2no ip addressno ip directed-broadcast!interface Async0/0no ip addressno ip directed-broadcast!!ip route 192.168.2.0 255.255.255.0 10.1.1.2 !!ip access-list extended vpnpermit ip 192.168.1.0 255.255.255.0 192.168.2.0 255.255.255.0 !!!R1#R2#sh runBuilding configuration...Current configuration:!!version 1.3.3Hservice timestamps log dateservice timestamps debug dateno service password-encryption!hostname R2!!gbsc group default!!crypto isakmp key 123456 10.1.1.1 255.255.255.255!!crypto isakmp policy 1encryption 3desgroup 2hash md5!crypto ipsec transform-set p2transform-type ah-md5-hmac esp-3des!crypto map R1 1 ipsec-isakmpset peer 10.1.1.1set transform-set p2match address vpn!interface Loopback1ip address 192.168.2.1 255.255.255.0no ip directed-broadcast!interface FastEthernet0/0no ip addressno ip directed-broadcast!interface GigaEthernet0/3ip address 10.1.1.2 255.255.255.252no ip directed-broadcastcrypto map R1!interface GigaEthernet0/4no ip addressno ip directed-broadcast!interface GigaEthernet0/5no ip addressno ip directed-broadcast!interface GigaEthernet0/6no ip addressno ip directed-broadcast!interface Serial0/1no ip addressno ip directed-broadcast!interface Serial0/2no ip addressno ip directed-broadcast!interface Async0/0no ip addressno ip directed-broadcast!!ip route 192.168.1.0 255.255.255.0 10.1.1.1!!ip access-list extended vpnpermit ip 192.168.2.0 255.255.255.0 192.168.1.0 255.255.255.0!R2#3.调试过程R1#ping -i 192.168.1.1 192.168.2.1 用ping命令的–i参数触发隧道建立PING 192.168.2.1 (192.168.2.1): 56 data bytes.--- 192.168.2.1 ping statistics ---5 packets transmitted, 4 packets received, 20% packet lossround-trip min/avg/max = 0/0/0 msR1#show cry isa sadst src state state-id conn10.1.1.2 10.1.1.1 <I>Q_SA_SETUP 2 5 R2 1 10.1.1.2 10.1.1.1 <I>M_SA_SETUP 1 5 R2 1 R1#show cry ips saInterface: GigaEthernet0/3Crypto map name:R2 , local addr. 10.1.1.1local ident (addr/mask/prot/port): (192.168.1.0/255.255.255.0/0/0)remote ident (addr/mask/prot/port): (192.168.2.0/255.255.255.0/0/0)local crypto endpt.: 10.1.1.1, remote crypto endpt.: 10.1.1.2inbound esp sas:spi:0xe5a560a6(3852820646)transform: esp-3desin use settings ={ Tunnel }sa timing: remaining key lifetime (k/sec): (4607999/3536)inbound ah sas:spi:0x10f88d7e(284724606)transform: ah-md5-hmacin use settings ={ Tunnel }sa timing: remaining key lifetime (k/sec): (4607999/3536)outbound esp sas:spi:0xc1579951(3243743569)transform: esp-3desin use settings ={ Tunnel }sa timing: remaining key lifetime (k/sec): (4607999/3536)outbound ah sas:spi:0xa6975d16(2794937622)transform: ah-md5-hmacin use settings ={ Tunnel }sa timing: remaining key lifetime (k/sec): (4607999/3536) R1#。

网络实验手册

网络实验手册目录网络实验手册 (3)实验一交换机基本配置 (4)实验二交换机堆叠 (7)实验三利用TFTP管理交换机配置 (10)实验一备份交换机配置到TFTP服务器 (10)实验2 从TFTP服务器恢复交换机配置 (11)实验四路由器的基本配置 (13)实验五利用TFTP管理路由器配置 (15)实验一备份路由器配置到TFTP服务器 (15)实验2 从TFTP服务器恢复路由器配置 (16)实验六虚拟局域网VLAN (18)实验1 交换机端口隔离 (18)实验2 跨交换机实现VLAN (19)实验3 VLAN/802.1Q-VLAN间通信 (20)实验七802.3ad 冗余备份测试 (23)实验八生成树配置 (25)实验1生成树协议STP (25)实验2快速生成树协议RSTP (29)实验九PPP认证 (31)实验1.PPP认证 (31)实验2 PPPCHAP认证 (32)实验十静态路由 (34)网络实验手册在PC机上通过如下地址进入RCMS:A组:http://192.168.10.200:8080B组:http://192.168.20.200:8080C组:http://192.168.30.200:8080D组:http://192.168.40.200:8080E组:http://192.168.50.200:8080F组:http://192.168.60.200:8080上面会显示所有RCMS所连接的设备。

通过双击输入设备下面的名字可以快速的切换到相应的设备。

实验一交换机基本配置【实验名称】配置交换机支持Telnet【实验目的】掌握交换机的管理特性,学会配置交换机支持Telnet操作的相关语句。

【背景描述】假设某学校的网络管理员第一次在设备机房对交换机进行了初次配置后,他希望以后在办公室或出差时也可以对设备进行远程管理,现要在交换机上做适当配置,使他可以实现这一功能。

本实验以S3760-48交换机为例,交换机命名为SwitchA。

神州数码端口镜像实验

实验二十三、交换机端口镜像一、 实验目的1、了解端口镜像技术的使用场合;2、了解端口镜像技术的配置方法。

二、 应用环境集线器无论收到什么数据,都会将数据按照广播的方式在各个端口发送出去,这个方式虽然造成网络带宽的浪费,但对网管设备对网络数据的收集和监听是很有效的;交换机在收到数据帧之后,会根据目的地址的类型决定是否需要转发数据,而且如果不是广播数据,它只会将它发送给某一个特定的端口,这样的方式对网络效率的提高很有好处,但对于网管设备来说,在交换机连接的网络中监视所有端口的往来数据似乎变得很困难了。

解决这个问题的办法之一就是在交换机中作配置使交换机将某一端口的流量在必要的时候镜像给网管设备所在端口,从而实现网管设备对某一端口的监视。

这个过程被称为“端口镜像”。

在交换式网络中,对网络数据的分析工作并没有像人们预想的那样变的更加快捷,由于交换机是进行定向转发的设备,因此网络中其他不相关的端口将无法收到其他端口的数据,比如网管的协议分析软件安装在一台接在端口1下的机器中,而如果想分析端口2与端口3设备之间的数据流量几乎就变得不可能了。

端口镜像技术可以将一个源端口的数据流量完全镜像到另外一个目的端口进行实时分析。

利用端口镜像技术,我们可以把端口2或3的数据流量完全镜像到端口1种进行分析。

端口镜像完全不影响所镜像端口的工作。

三、 实验设备1、DCS-3926S交换机1台2、PC机3台3、Console线1根4、直通网线3根四、 实验拓扑五、 实验要求设备IP Mask 端口交换机e0/0/1255.255.255.0PC1 192.168.1.101交换机e0/0/2 PC2 192.168.1.102255.255.255.0255.255.255.0交换机e0/0/3 PC3 192.168.1.103六、 实验步骤第一步:交换机全部恢复出厂设置,配置端口镜像,将端口2或者端口3的流量镜像到端口1,DCS-3926S(Config)#monitor session 1 source interface ethernet 0/0/2 ?both -- Monitor received and transmitted trafficrx -- Monitor received traffic onlytx -- Monitor transmitted traffic only<CR>DCS-3926S(Config)#monitor session 1 source interface ethernet 0/0/2 both DCS-3926S(Config)#monitor session 1 destination interface ethernet 0/0/1 DCS-3926S(Config)#第二步:验证配置DCS-3926S#show monitorsession number : 1Source ports: Ethernet0/0/2RX: NoTX: NoBoth: YesDestination port: Ethernet0/0/1-------------------------------------------------DCS-3926S#第三步:启动sniffer,使PC2 ping PC3,看是否可以捕捉到数据包?七、 注意事项和排错1、DCS-3926S目前只支持一个镜像目的端口,镜像源端口则没有使用上的限制,可以是1个也可以是多个,多个源端口可以在相同的VLAN,也可以在不同VLAN。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

神州数码网络实验手册(交换机部分) 实验1:交换机带外管理、带内管理方式 实验2:交换机常用配置指令 实验3:交换机配置文件的上传和下载 实验4:单交换机Vlan的划分和结果验证 实验5:跨交换机Vlan的划分配置及结果验证 实验6:交换机链路聚合的配置和结果验证 实验7:交换机端口与地址的绑定和结果验证 实验8:交换机端口镜像的配置和嗅探验证 实验9:交换机堆叠的配置 实验10:生成树协议配置和结果验证 实验1:交换机带外管理、带内管理方式 ◆实验线路连接图

◆实验内容 (1)在配置机上,通过超级终端对DCS3926-2 进行以下配置。需配置内容如下: 交换机设置IP 地址 DCS-3926>enable DCS-3926#config DCS-3926(config)#interface vlan 1 DCS-3926(config-If-Vlan1)#ip address 192.168.1.1 255.255.255.0 DCS-3926(config-If-Vlan1)#no shutdown 交换机设置授权telnet 用户 DCS-3926(config)#telnet-user admin password 0 12345 交换机设置通过http 管理交换机 DCS-3926(config)#ip http server DCS-3926(config)#web-user admin password 0 12345 (2) 在测试机A 上,配置测试机A 的IP 地址为192.168.1.2,分别运行telnet 192.168.1.1 和http://192.168.1.1,对交换机进行带内管理。 ◆实验要求 (1) 充分理解交换机带内管理和带外管理方式。 (2) 了解交换机的配置模式,并在各个模式之间进行熟练切换。 (3) 掌握交换机IP 地址的配置、telnet 用户配置、启用http 管理配置。 (4) 完成实验报告书 实验2:交换机常用配置指令 ◆实验线路连接图

◆实验内容在配置机上,通过超级终端对DCS3926-2 进行以下配置。在配置机上完成以下的指令,并注意执行的结果。注意命令运行所在的配置模式。 命令:hostname 功能:设置交换机命令行界面的提示符。 命令:reload 功能:热启动交换机。 命令:set default 功能:恢复交换机的出厂设置。 命令:language {chinese|english} 功能:设置显示的帮助信息的语言类型。 命令:write 功能:将当前运行时配置参数保存到Flash Memory。 命令:show arp 功能:显示ARP 映射表。 命令:show flash 功能:显示保存在flash 中的文件及大小。 命令:show running-config 功能:显示当前运行状态下生效的交换机参数配置。 命令:show startup-config 功能:显示当前运行状态下写在Flash Memory 中的交换机参数配置,通常也是交换机下次上电启动时所用的配置文件。 命令:show mac-address-table [static|aging-time|blackhole] [address] [vlan ] [interface ] 功能:显示交换机当前的MAC 地址表的内容。 命令:show interface ethernet 功能:显示指定交换机接口的信息。 命令:show vlan [brief|internal usage|private-vlan] [id ] [name ] [summary] 功能:显示所有VLAN 或者指定VLAN 的详细状态信息。 命令:clock set 功能:设置系统日期和时钟。 命令:ip host 功能:设置主机与IP 地址映射关系;本命令的no 操作为删除该项映射关系。 命令:setup 功能:进入交换机的Setup 配置模式。 ◆实验要求 (1) 完成以上指令,并了解执行结果。 (2) 掌握交换机的各种配置模式。 (3) 掌握交换机恢复出厂设置的配置指令。 (4) 掌握交换机启动的过程,running-config 和startup-config 的存放。 (5) 掌握交换机的Mac 地址表内容及涵义。 (6) 掌握交换机的接口状态及vlan 信息等。 (7) 完成实验报告书 实验3:交换机配置文件的上传和下载 ◆实验线路连接图

◆实验内容 (1)在配置机上,通过超级终端对DCS3926-2 进行以下配置。设置交换机IP 地址为192.168.1.1。 (2) 在测试机A 上安装tftp 服务器软件(指导教师提供cisco tftp server),设置测试机A 的IP 地址为192.168.1.2,并对交换机IP192.168.1.1 进行ping 通。 (3) 在配置机上对DCS3926-2 进行如下操作 Startup-config 文件和running-config 文件的下载 DCS-3926#copy startup-config tftp://192.168.1.2/startup01 DCS-3926#copy running-config tftp://192.168.1.2/running01 Startup-config 文件和running-config 文件的上传 DCS-3926#Copy tftp://192.168.1.2/startup01 startup-config DCS-3926#copy tftp://192.168.1.2/running01 running-config ◆实验要求 (1) 掌握对于交换机running-config 和startup-config 两个配置文件的上传和下载。 (2) 掌握startup-config 为当前运行状态下写在Flash Memory 中的交换机参数配置,通常也是交换机下次上电启动时所用的配置文件。 (3) 掌握running-config 为当前运行状态下生效的交换机参数配置,为交换机当前运行状态。 (4) 熟练配置tftp 服务器软件,并了解tftp 的工作过程。 (5) 完成实验报告书 实验4:单交换机Vlan的划分和结果验证 ◆实验线路连接图

◆实验内容 (1) 在本实验未做任何配置之前,配置测试机A 的IP 地址为192.168.1.10,测试机B 的IP 地址为192.168.1.20,并在两台测试机之间进行ping 测试,可以发现两台计算机之间可以ping 通。 (2)在配置机上,通过超级终端对DCS3926-2 进行以下配置。 创建vlan100,将1 至5 号接口添加到vlan100 DCS-3926(config)#vlan 100 DCS-3926(config-vlan100)#switchport interface ethernet 0/0/1-5 创建vlan200,将6 至10 号接口添加到vlan200 DCS-3926(config)#vlan 200 DCS-3926(config-vlan200)#switchport interface ethernet 0/0/6-10 (3) 完成以上交换机配置之后,在测试机A 与测试机B 之间再进行ping 测试,可以发现两台测试机之间无法ping 通。将测试机B 改接在交换机的1-5号接口之间任意一个,可以发现两台测试机之间可以ping 通。 ◆实验要求 (1) 掌握vlan 的概念 (2) 掌握基于端口进行vlan 划分的方法和配置指令。 (3) 掌握为什么要划分VLAN:基于网络性能考虑、基于安全性的考虑、基于组织结构考虑。 (4) 完成实验报告书 实验5:跨交换机Vlan的划分配置及结果验证 ◆实验线路连接图

◆实验内容 (1)在配置机上,通过超级终端对DCS3926-2 进行以下配置。 创建vlan100,将1 至5 号接口添加到vlan100 DCS-3926(config)#vlan 100 DCS-3926(config-vlan100)#switchport interface ethernet 0/0/1-5 创建vlan200,将6 至10 号接口添加到vlan200 DCS-3926(config)#vlan 200 DCS-3926(config-vlan200)#switchport interface ethernet 0/0/6-10 对 DCS3926-2 打封装标记端口24 进行配置 DCS-3926(config)#interface ethernet 0/0/24 DCS-3926(config-ethernet0/0/24)#switchport mode trunk DCS-3926(config-ethernet0/0/24)#switchport trunk allowed vlan