华为交换机防ARP攻击配置手册

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

ARP防攻击配置

下表列出了本章所包含的内容。

如果您需要……请阅读……

了解ARP地址欺骗防攻击的原理和配置ARP地址欺骗防攻击

了解ARP网关冲突防攻击的原理和配置ARP网关冲突防攻击配置

了解ARP报文防攻击的原理和配置ARP报文防攻击配置

了解ARP协议防攻击综合配置举例ARP防攻击配置举例

3.1 ARP地址欺骗防攻击

3.1.1 ARP地址欺骗防攻击简介

ARP协议缺少安全保障机制,维护起来耗费人力,且极易受到攻击。

●对于静态配置IP地址的网络,目前只能通过配置静态ARP方式防止ARP

表项被非法修改,但是配置繁琐,需要花费大量人力去维护,极不方便;

●对于动态配置IP地址的网络,攻击者通过伪造其他用户发出的ARP报文,篡改网关设备上的用户ARP表项,可以造成其他合法用户的网络中断。

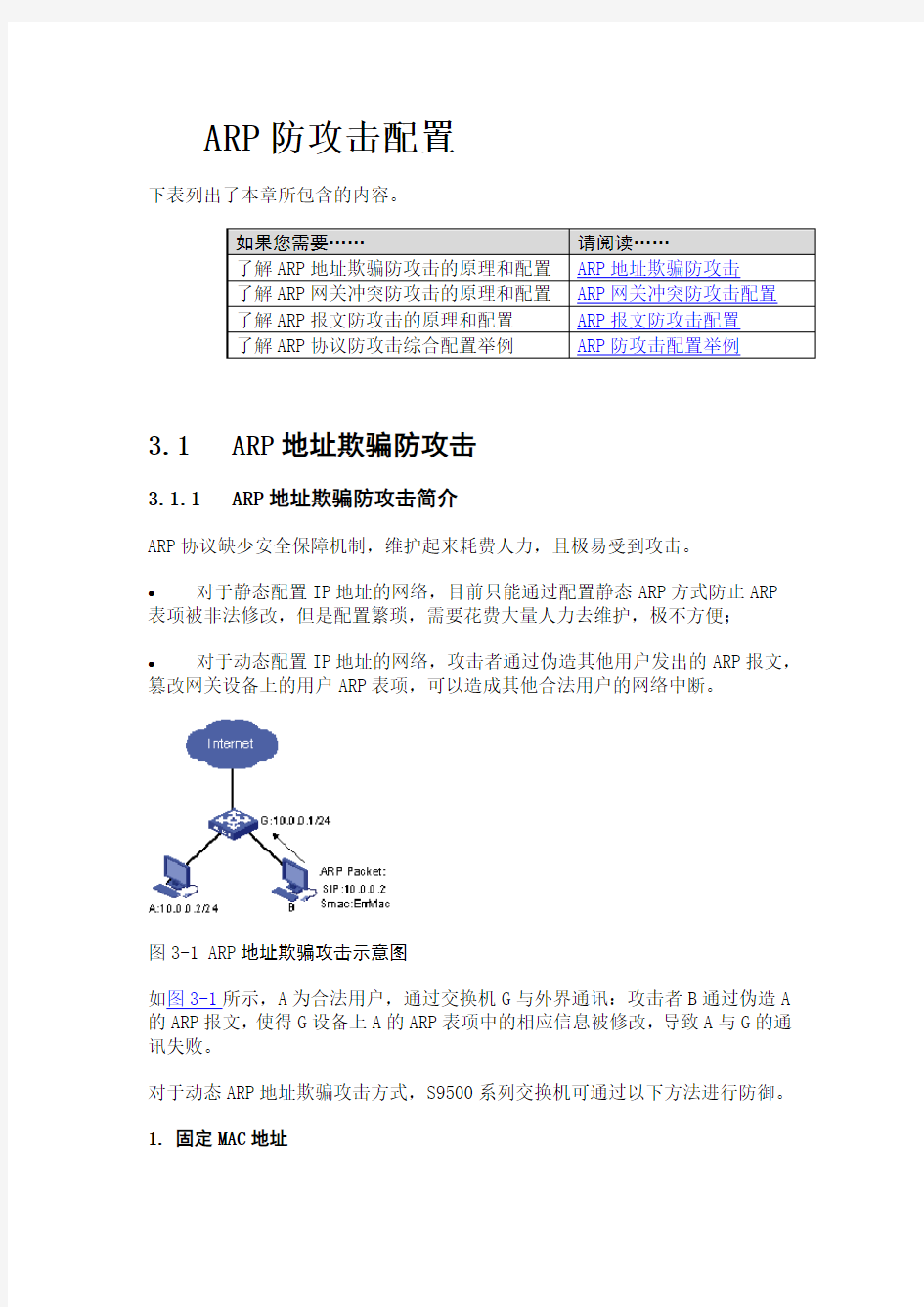

图3-1 ARP地址欺骗攻击示意图

如图3-1所示,A为合法用户,通过交换机G与外界通讯:攻击者B通过伪造A 的ARP报文,使得G设备上A的ARP表项中的相应信息被修改,导致A与G的通讯失败。

对于动态ARP地址欺骗攻击方式,S9500系列交换机可通过以下方法进行防御。

1. 固定MAC地址

对于动态ARP的配置方式,交换机第一次学习到ARP表项之后就不再允许通过ARP学习对MAC地址进行修改,直到此ARP表项老化之后才允许此ARP表项更新MAC地址,以此来确保合法用户的ARP表项不被修改。

固定MAC有两种方式:Fixed-mac和Fixed-all。

●Fixed-mac方式;不允许通过ARP学习对MAC地址进行修改,但允许对VLAN 和端口信息进行修改。这种方式适用于静态配置IP地址,但网络存在冗余链路的情况。当链路切换时,ARP表项中的端口信息可以快速改变。

●Fixed-all方式;对动态ARP和已解析的短静态ARP、MAC、VLAN和端口信息均不允许修改。这种方式适用于静态配置IP地址、网络没有冗余链路、同一IP地址用户不会从不同端口接入交换机的情况。

2. 主动确认(Send-ack)

交换机收到一个涉及MAC地址修改的ARP报文时,不会立即修改原ARP表项,而是先对原ARP表中与此MAC地址对应的对应用户发一个单播确认:

●如果在一定时间内收到原用户的应答报文,说明原用户仍存在,则在后续一分钟时间内不允许对此ARP表项进行MAC地址修改;同样,ARP表项在新生成一分钟时间内,也不允许修改此ARP表项中的MAC地址;

●如果一定时间内没有收到原用户的应答报文,则对新用户发起一个单播请求报文,收到新用户的应答报文之后才修改ARP表项,使新用户成为合法用户。

主动确认方式可以适应动态分配IP地址、有冗余链路的网络。

3.1.2 ARP地址欺骗防攻击配置

表3-1 ARP地址欺骗防攻击配置

3.2 ARP网关冲突防攻击配置

3.2.1 ARP网关冲突防攻击简介

图3-2 ARP网关冲突攻击示意图

ARP网关冲突攻击,指攻击者仿冒网关地址,在局域网内部发送源IP地址是网关地址的免费ARP报文。局域网内部的主机接收到该报文后,会修改自己原来的网关地址为攻击者的地址,最终导致局域网内部所有主机无法访问网络。

为解决此问题,S9500交换机引入了ARP网关冲突防攻击的功能。S9500交换机收到到与网关地址冲突的ARP报文时,如果存在下列情况之一:

●ARP报文的源IP与报文入接口的IP地址相同;

●ARP报文的源IP是NAT地址池的地址或内部服务器的地址;

●VRRP虚MAC方式时,ARP报文的源IP是入接口的虚拟IP地址,但ARP报文源MAC不是VRRP虚MAC。

则系统生成ARP防攻击表项,在后续一段时间内对收到具有相同以太网头部源MAC地址的报文直接丢弃,这样可以防止与网关地址冲突的ARP报文在VLAN内的广播转发。

3.2.2 ARP网关冲突防攻击配置

注意:

●ARP网关冲突防攻击能够检测并防止与VLAN接口地址、VRRP虚

地址和NAT地址池的冲突;

●交换机检测到网管口上存在地址冲突时,只记录日志信息,不

能阻止攻击发生;

●交换机工作在VRRP实MAC地址的情况下,检测到冲突后记录日

志信息,不能阻止攻击发生。

表3-2 ARP网关冲突防攻击配置

3.3 ARP报文防攻击配置

3.3.1 ARP报文防攻击简介

ARP协议没有任何认证机制,极易遭受到各种方式的攻击。ARP报文攻击就是其中常见的一种,通过采用固定源MAC地址发送大量ARP报文,影响交换机对正常ARP报文的学习。

S9500交换机具有防源MAC地址的ARP报文攻击的功能。在一段时间内,如果交换机收到固定源MAC地址的ARP报文数目达到设定阈值,则认为使用该MAC地址的用户在进行ARP攻击,系统会下发防攻击表项对该MAC地址进行过滤。系统下发防攻击表项后,该用户将无法正常访问网络。

3.3.2 ARP报文防攻击配置

表3-3 ARP报文防攻击配置

说明:

●如果接口板的CPU没有收到任何报文,则接口板的ARP防攻击

表项不会老化;

●ARP防攻击表项没有老化时,与ARP防攻击表项中具有相同MAC

地址的动态MAC地址表项也不能老化;

●网管口不支持ARP报文防攻击功能。

3.4 ARP防攻击配置举例

1. 组网需求

●Switch1是S9500系列交换机,通过端口Ethernet 1/1/1和端口Ethernet 1/1/2连接低端交换机Switch2和Switch3。

●Switch1下挂PC1、Switch2下挂PC2、PC3,且PC2、PC3属于同一个网段;Switch3下挂PC4、PC5,且PC4、PC5同属于另外一个网段。

●PC1中病毒后,会发出大量ARP攻击报文,部分ARP报文源IP地址在本网段内不停变化,部分ARP报文源IP和网关IP地址相同;PC4用户构造大量源MAC 地址固定的ARP报文对网络进行攻击。Switch1能够防止PC1和PC4的攻击。