信息安全技术与应用试题2ADA4

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

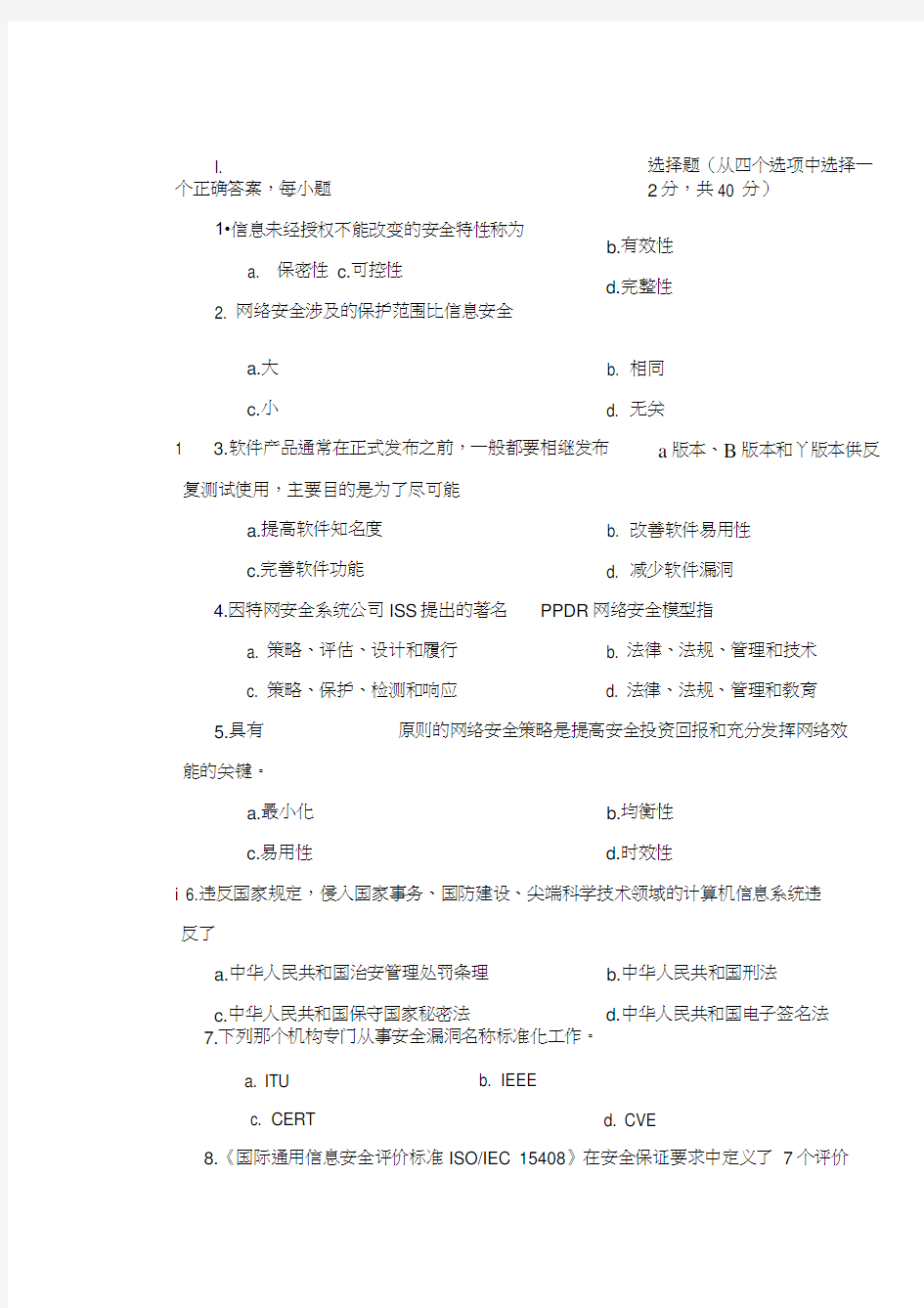

I.

选择题(从四个选项中选择一个正确答案,每小题

2分,共40 分) 1•信息未经授权不能改变的安全特性称为

a. 保密性 c.可控性

2. 网络安全涉及的保护范围比信息安全

7.下列那个机构专门从事安全漏洞名称标准化工作。

b. IEEE

c. CERT

8.《国际通用信息安全评价标准ISO/IEC 15408》在安全保证要求中定义了 7个评价

b.有效性 d.完整性

a.大

b. 相同

c.小

d. 无关

1

3.软件产品通常在正式发布之前,一般都要相继发布

复测试使用,主要目的是为了尽可能

a 版本、B 版本和丫版本供反

a.提高软件知名度

b. 改善软件易用性

c.完善软件功能

d. 减少软件漏洞

4.因特网安全系统公司ISS 提出的著名

PPDR 网络安全模型指

a. 策略、评估、设计和履行

b. 法律、法规、管理和技术

c. 策略、保护、检测和响应

d. 法律、法规、管理和教育

5.具有 原则的网络安全策略是提高安全投资回报和充分发挥网络效

能的关键。

a.最小化

b.均衡性

c.易用性

d.时效性

i 6.违反国家规定,侵入国家事务、国防建设、尖端科学技术领域的计算机信息系统违 反了

a.中华人民共和国治安管理处罚条理

b.中华人民共和国刑法

c.中华人民共和国保守国家秘密法

d.中华人民共和国电子签名法 a. ITU d. CVE

13.误用入侵检测的主要缺点是

b. 占用系统资源多 d. 不能检测知攻击

道的冲突问题。

a. CSMA/CD c. CSMA/CA

15. 为了在全球范围推广IEEE 802.16标准并加快市场化进程,支持IEEE 802.16标

保证等级,其中

的安全级别最低

a. EAL7

b. EAL6

c. EAL4

d. EAL5

9.收发双方使用相同密钥的加密体制称为

a.公钥加密

b.非对称式加密 10. 11. 12.

c.对称式加密

d.数字签名

从主体出发表达主体访问客体权限的访问控制方法称为

a.访问控制列表 c.自主访问控制

b.访冋能力表 d.授权关系表

通过抢占目标系统资源使服务系统过载或崩溃的攻击称为

a.缓冲区溢出攻击

b.拒绝服务攻击

c.漏洞扫描攻击

d. 获取用户权限攻击

当入侵检测监视的对象为主机审计数据源时,称为

a.网络入侵检测

b. 数据入侵检测

c.主机入侵检测

d. 误用入侵检测

a.误报率咼 c.检测率低

14. IEEE 802.11系列无线局域网采用

协议解决多用户共享无线信

b. WEP d. WPA

准的生产厂商自发成立了

联盟。

a. Wi-Fi d. WiMAX

16. 下列那一个IEEE 标准是面向无线个人区域网的标准?

b. SIG

c. H2GF

a. IEEE 802.11a

b. IEEE 802.11g ;

c. IEEE 802.16

d. IEEE 802.15

I

17. WEP 加密使用了 24位初始向量IV ,其目地是

。

\

-

i

a.增加密钥长度

b.防止篡改内容

]

I

: c.避免重复使用密钥

d.防止密钥泄露

|

18. 将IEEE 802.11 WLAN 部署为公共服务时,应使用下列那一种身份认证?

I a.圭寸闭系统认证 b.开放系统认证 【

C.临时密钥认证

d.共享密钥认证

|

I

:

19. 无线局域网劫持是指通过

使会话流向指定恶意无线客户端的攻i

击行为。

;

:

I a.伪造ARP 缓存表

b.秘密安装无线AP

|

c.伪造IP 地址

d.秘密安装无线客户端

[

I

20. 显示本地主机IP 地址、子网掩码、默认网关和 MAC 地址应使用下列哪一个命| 令?

I

I

a. ipc onfig

b. ping I

I

c. tracert

d. n etstat

I II. 判断题(在正确叙述后的括号内划“V” ,否则划“x”,每小题2分,共10分)I I

1. 网络安全就是为防范计算机网络硬件、软件、数据偶然或蓄意破环、篡改、窃听、

;

假冒、泄露、非法访问和保护网络系统持续有效工作的措施总和。

(V ) I

I

:

2. 特洛伊木马不仅破坏信息的保密性,也破坏了信息的完整性和有效性。

(X )]

3. 违反国家规定,侵入国家事务、国防建设、尖端科学技术领域的计算机信息系统违| I 反了《中华人民共和国治安管理处罚条理》。(X )

|

4. 最大网络流量是指网络入侵检测系统单位时间内能够监控的最大网络连接数。

|

I :

(X )

|

5. 国际《信息技术安全评价公共标准》 CC 定义的评价保证等级EAL4安全可信度高1 !

号学

名姓 级班业专

系

院学

X X X X X

>

计分零按者违,题答准不内线封密、级班、号学、名姓写要不外线封声