全国计算机三级信息安全技术部分试题

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

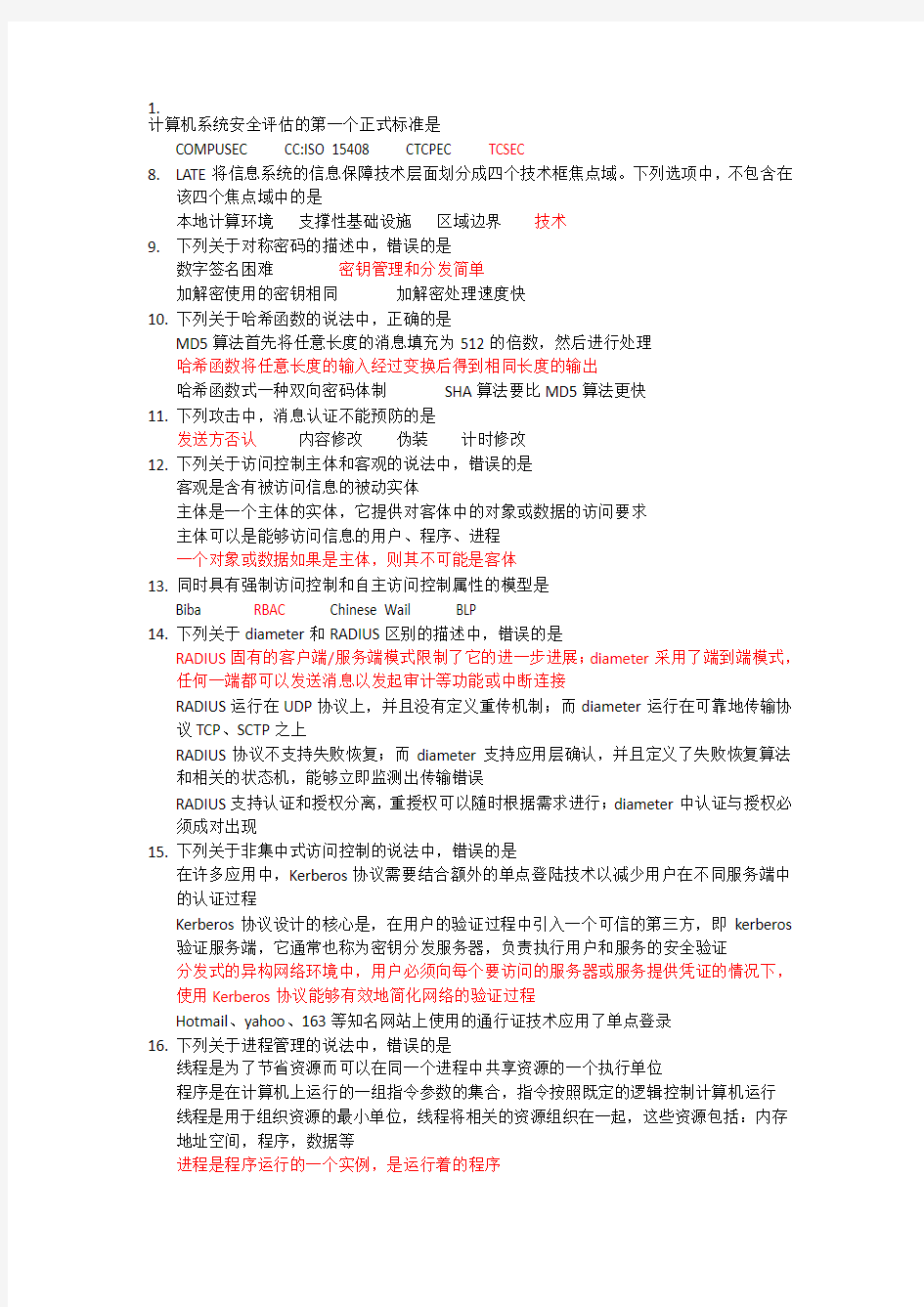

1.

计算机系统安全评估的第一个正式标准是

COMPUSEC CC:ISO 15408 CTCPEC TCSEC

TE将信息系统的信息保障技术层面划分成四个技术框焦点域。下列选项中,不包含在

该四个焦点域中的是

本地计算环境支撑性基础设施区域边界技术

9.下列关于对称密码的描述中,错误的是

数字签名困难密钥管理和分发简单

加解密使用的密钥相同加解密处理速度快

10.下列关于哈希函数的说法中,正确的是

MD5算法首先将任意长度的消息填充为512的倍数,然后进行处理

哈希函数将任意长度的输入经过变换后得到相同长度的输出

哈希函数式一种双向密码体制SHA算法要比MD5算法更快

11.下列攻击中,消息认证不能预防的是

发送方否认内容修改伪装计时修改

12.下列关于访问控制主体和客观的说法中,错误的是

客观是含有被访问信息的被动实体

主体是一个主体的实体,它提供对客体中的对象或数据的访问要求

主体可以是能够访问信息的用户、程序、进程

一个对象或数据如果是主体,则其不可能是客体

13.同时具有强制访问控制和自主访问控制属性的模型是

Biba RBAC Chinese Wail BLP

14.下列关于diameter和RADIUS区别的描述中,错误的是

RADIUS固有的客户端/服务端模式限制了它的进一步进展;diameter采用了端到端模式,任何一端都可以发送消息以发起审计等功能或中断连接

RADIUS运行在UDP协议上,并且没有定义重传机制;而diameter运行在可靠地传输协议TCP、SCTP之上

RADIUS协议不支持失败恢复;而diameter支持应用层确认,并且定义了失败恢复算法和相关的状态机,能够立即监测出传输错误

RADIUS支持认证和授权分离,重授权可以随时根据需求进行;diameter中认证与授权必须成对出现

15.下列关于非集中式访问控制的说法中,错误的是

在许多应用中,Kerberos协议需要结合额外的单点登陆技术以减少用户在不同服务端中的认证过程

Kerberos协议设计的核心是,在用户的验证过程中引入一个可信的第三方,即kerberos 验证服务端,它通常也称为密钥分发服务器,负责执行用户和服务的安全验证

分发式的异构网络环境中,用户必须向每个要访问的服务器或服务提供凭证的情况下,使用Kerberos协议能够有效地简化网络的验证过程

Hotmail、yahoo、163等知名网站上使用的通行证技术应用了单点登录

16.下列关于进程管理的说法中,错误的是

线程是为了节省资源而可以在同一个进程中共享资源的一个执行单位

程序是在计算机上运行的一组指令参数的集合,指令按照既定的逻辑控制计算机运行线程是用于组织资源的最小单位,线程将相关的资源组织在一起,这些资源包括:内存地址空间,程序,数据等

进程是程序运行的一个实例,是运行着的程序

17.Unix系统最重要的网络服务进程是

Netd inet inetd sysnet

18.下列选项中,不属于windows系统进程管理的方法是

DOS命令行Msinfo32 任务管理器服务

19.下列关于GRANT语句的说法,错误的是

发出该FRANT语句的只能是DBA或者数据库对象创建者,不能是其他用户

如果指定了WITE GRANT OPTION子句,则获得某种权限的用户还可以把这种权限再授予其他的用户

如果没有指定WITE GRANT OPTION子句,则获得某种权限的用户只能使用该权限,不能传播该权限

接受权限的用户可以是一个或多个具体用户,也可以是PAUBLIC,即全体用户

20.下列选项中,不属于数据库软件执行的完整性服务的是

实体完整性语义完整性参照完整性关系完整性

21.模拟黑客可能使用的攻击技术和漏洞发现技术,对目标系统的安全做深入地探测,发现

系统最脆弱的环节的技术是

服务发现SQL注入端口扫描渗透测试

22.下列选项中,不属于分发式访问控制方法的是

SESAME Kerberos SSO RADIUS

23.下列关于IPSec的描述中,正确的是

IPSec支持IPv4,不支持IPv6协议

IPSec不支持IPv4和IPv6协议

IPSec不支持IPv4,支持IPv6协议

IPSec支持IPv4和IPv6协议

24.下列关于SSL协议的描述中,正确的是

为传输层提供了加密、身份认证和完整性验证的保护

为链路层提供了加密、身份认证和完整性验证的保护

为网络层提供了加密、身份认证和完整性验证的保护

为应用层提供了加密、身份认证和完整性验证的保护

25.下列选项中,不属于PKI信任模型的是

链状信任模型网状信任模型层次信任模型桥证书认证机构信任模型

26.下列选项中,误用监测技术不包括的是

状态转换分析模型推理统计分析专家系统

27.下列选项中,不属于木马自身属性特点的是

隐藏性窃密性伪装性感染性

28.攻击者向目标主机发起ACK-Flood时,目标主机收到攻击数据包后回应的是

RST标志位设为1的数据包

ACK和RST标志位设为1的数据包

ACK标志位设为1的数据包

SYN和ACK标志位设为1的数据包

29.下列选项中,不属于网站挂马的主要技术手段是

框架挂马Body挂马下载挂马Js脚本挂马

30.下列选项中,不属于实现和实施注入攻击所具备的的关键条件是

用户能够自主编写输入的数据

掌握被注入的后台数据库系统的组织结构特性