基于QC-LD PC码的双公钥 Niederreiter密码方案

基于身份的公钥密码系统的研究

基于身份的公钥密码系统的研究在传统的公钥密码系统中,用户公钥证书的签发、传输、验证、查询和存储等都需要耗费大量时间和成本。

为了简化该系统中的证书管理问题,提高公钥密码系统的效率,1985年,Shamir提出了基于身份的公钥密码系统(Identity-Based Cryptosystem, IBC)这一概念。

在IBC中,用户的身份与其公钥以最自然的方式捆绑在一起,用户的身份信息作为用户公钥,用户的私钥则由私钥生成中心(Private Key Generator, PKG)生成。

IBC使得任意两个用户可以直接通信,不需要交换公钥证书,不必保存公钥证书列表,也不必使用在线的第三方,简化了公钥证书的管理过程,降低了计算和存储开销。

正因为如此,IBC可以作为传统公钥密码系统的一个很好的替代,尤其是在储存和计算受限的环境下。

本文从IBC数学基础安全性、IBC机制以及IBC机制安全性三个层面出发,较为完整系统地介绍了IBC相关理论,回答了人们关注的四大问题:1.我们为什么要研究IBC?与传统公钥密码系统相比,IBC有哪些优势?2.IBC还有哪些问题值得研究?3.我们为什么相信IBC是安全的?4.IBC涉及到哪些关键技术?本文的研究可分为三大部分:第一部分,主要从IBC系统数学基础安全性的层面介绍椭圆曲线和双线性对相关理论知识,重点研究了椭圆曲线数点问题与Dirichlet特征和的算术性质。

主要研究成果如下:1.较系统地研究了IBC数学基础的安全性。

从椭圆曲线理论着手,首先简要地介绍了椭圆曲线的算术理论,然后通过椭圆曲线的除子理论引进Weil对的概念,重点对除子和Weil对的相关性质展开讨论,并给予了证明;接着简要介绍了如何通过变形映射将Weil对转化成有效的双线性对。

由于基于双线性的数学困难问题和假设是构建IBC系统安全性的数学基础,而安全性的高低直接决定了一个密码方案的安全强度,所以我们对几种比较流行的基于双线性对的数学困难问题进行了分析和比较,研究结果表明,使用双线性对技术的基于身份公钥机制的数学基础安全性可归结为所选取的椭圆曲线上离散对数问题(ECDLP)的难解性,针对现有的各种ECDLP求解方法,我们对如何建立安全有效椭圆曲线进行了讨论。

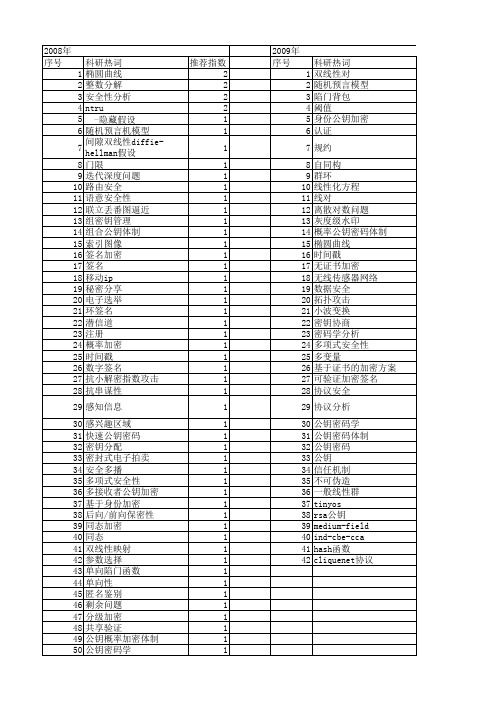

【国家自然科学基金】_公钥加密体制_基金支持热词逐年推荐_【万方软件创新助手】_20140801

53 54 55 56 57 58 59 60 61 62 63 64 65 66 67 68 69 70 71

பைடு நூலகம்

公钥体制 1 保形迭代函数 1 中国剩余定理 1 weil对 1 rsa型公钥密码体制 1 rsa 1 pki 1 paillier-pointcheval 加密体制 1 ntrusign 1 naep 1 mov归约 1 lucas序列 1 lucas二次(非)剩余 1 elgamal 1 ca 1 aran 1 adhoc 1 aarp 1 "1影响n"问题 1

2011年 序号 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42

53 54 55 56 57 58 59 60 61 62 63 64 65 66 67 68 69 70 71 72 73 74

2011年 科研热词 签密 密码学 加密算法 身份戳 标准模型 机密性 日志签名 日志加密 无证书签密 无证书签名 无证书密钥协商 无证书密码体制 无证书加密 无证书公钥密码体制 无证书公钥加密 无证书 抗量子计算密码学 抗量子攻击 扩展euclid算法 对运算 安全模型 基于身份的密码体制 基于身份 可验证 可证明安全 可公开验证性 双线性配对 前向安全 公钥密码系统 公钥加密体制 不可伪造 tls协议 rsa pki niederreiter公钥体静 mq问题 ibe ib_tls协议 hash函数 f-度量 euclid算法 ban逻辑 推荐指数 2 2 2 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1

【江苏省自然科学基金】_密码分析_期刊发文热词逐年推荐_20140820

科研热词 推荐指数 门限密码 1 遗传差异 1 辅助定位按需路由 1 认证 1 线粒体基因组 1 移动自组织网络 1 最大秩距离码 1 智能电网 1 密钥管理 1 密码系统 1 安全路由 1 安全接入 1 头足纲 1 复合混沌 1 基因特征 1 哈希函数 1 双公钥 1 卫星网络 1 协调优化 1 信息安全 1 串空间 1 niederreiter公钥密码体制 1

2012年 序号 1 2 3 4 5 6 7 8 9

科研热词 隐私保护 空间有效பைடு நூலகம்密分享 秘密分享 秘密信道 离散对数 模型 攻击 协议 rfid

推荐指数 1 1 1 1 1 1 1 1 1

2013年 序号 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22

2011年 科研热词 无证书公钥密码体制 双线性对 代理签名 随机预言模型 迭代算法 路由策略 负载传输 谓词模态逻辑 耦合映像格子 签密 秘密仿射变换 生日攻击 混沌密码 时间相关 无证书签名 无证书密钥协商 无证书加密 抗量子攻击 彩虹表 形式化语义 密码协议 安全模型 安全分析 多变量同构问题 多变量公钥密码体制 复杂网络 基于身份 可证明安全 可证安全 公钥密码系统 rainbow niederreiter公钥体静 md5散列算法 f-度量 推荐指数 2 2 2 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1

2008年 序号 1 2 3 4 5

科研热词 密钥协商 安全组播 基于身份的密码系统 双线性对 bilinear pairing

推荐指数 2 2 2 1 1

2009年 序号 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22

【计算机应用】_公钥密码_期刊发文热词逐年推荐_20140724

2012年 序号 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 48 49 50 51 52

2009年 序号 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47

科研热词 密钥协商 椭圆曲线 数字签名 双线性映射 双线性对 随机预言模型 随机预言器 身份密码体制 认证 计算diffie-hellman问题 自认证公钥 结构化重签名 结构化 私钥 离散对数 盲签密 盲签名 灰度级水印 椭圆曲线密码体制 无证书密码系统 无证书公钥密码体制 无证书公钥密码 无证书代理签名 挑战-应答机制 恶意kgc攻击 并行与流水线 小波变换 密钥替换攻击 密码芯片 安全组播 多重签名 基于身份的公钥密码系统 可证明安全性 双线性配对 协议安全 协议分析 动态口令 前向安全 分布式网络 公钥密码体制 公钥密码 公钥基础设施 公钥 代理签名 rsa算法 montgomery模乘 elgamal公钥密码体制

科研热词 双线性对 无证书 随机预言模型 签密 秘密共享 无证书签名 数字签名 随机预言机模型 随机预言机 门限多代理多签名 车载自组网 身份密码 计算dh问题 联立丢番图逼近 组群密钥交换 组合公钥密码 簇结构 移动代理 移动adhoc网络 离散对数问题 离散对数 盲签密 模式 椭圆曲线 格规约 无证书盲签密 无证书公钥 整数线性规划 强安全性 并行多重签名 密钥管理 密钥协商 密钥 密码学分析 安全认证 安全中介 安全 存在性不可伪造 多变量公钥密码体制 基于身份的密码学 基于身份的公钥系统 基于身份 动态组群 前向安全 减扰动 公钥密码学 公钥密码 公钥加密 代理签名 代理盲签名 xtr公钥体制 web服务

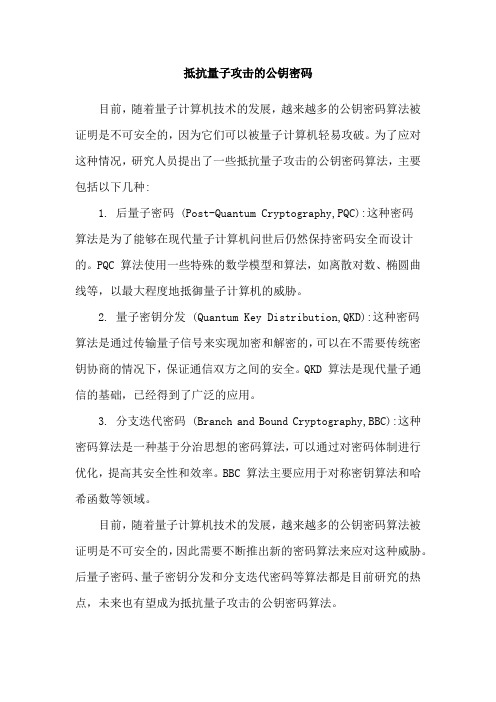

抵抗量子攻击的公钥密码

抵抗量子攻击的公钥密码

目前,随着量子计算机技术的发展,越来越多的公钥密码算法被证明是不可安全的,因为它们可以被量子计算机轻易攻破。

为了应对这种情况,研究人员提出了一些抵抗量子攻击的公钥密码算法,主要包括以下几种:

1. 后量子密码 (Post-Quantum Cryptography,PQC):这种密码

算法是为了能够在现代量子计算机问世后仍然保持密码安全而设计的。

PQC 算法使用一些特殊的数学模型和算法,如离散对数、椭圆曲线等,以最大程度地抵御量子计算机的威胁。

2. 量子密钥分发 (Quantum Key Distribution,QKD):这种密码

算法是通过传输量子信号来实现加密和解密的,可以在不需要传统密钥协商的情况下,保证通信双方之间的安全。

QKD 算法是现代量子通信的基础,已经得到了广泛的应用。

3. 分支迭代密码 (Branch and Bound Cryptography,BBC):这种密码算法是一种基于分治思想的密码算法,可以通过对密码体制进行优化,提高其安全性和效率。

BBC 算法主要应用于对称密钥算法和哈希函数等领域。

目前,随着量子计算机技术的发展,越来越多的公钥密码算法被证明是不可安全的,因此需要不断推出新的密码算法来应对这种威胁。

后量子密码、量子密钥分发和分支迭代密码等算法都是目前研究的热点,未来也有望成为抵抗量子攻击的公钥密码算法。

LDPC码基于双修正因子的剩余度置信传播译码算法

LDPC码基于双修正因子的剩余度置信传播译码算法周华;赵良;李诚谦【摘要】通过对LDPC码的RBP和NWRBP译码算法进行研究,针对算法在译码过程中运算量过大,不利于在硬件上实现的问题,提出一种改进型的RBP和NWRBP 译码算法.该算法在更新从检验节点到变量节点的信息时,采用最小和算法得出近似值,以此降低译码复杂度.同时,为了弥补近似值所带来的译码性能损失,引入乘性修正因子和加性修正因子来提高译码性能.【期刊名称】《现代电子技术》【年(卷),期】2019(042)011【总页数】5页(P15-18,23)【关键词】LDPC码;RBP算法;NWRBP算法;最小和算法;修正因子引入;信息更新【作者】周华;赵良;李诚谦【作者单位】南京信息工程大学电子与信息工程学院,江苏南京 210044;江苏省大气环境与装备技术协同创新中心,江苏南京 210044;江苏省气象探测与信息处理重点实验室,江苏南京 210044;南京信息工程大学电子与信息工程学院,江苏南京210044;江苏省气象探测与信息处理重点实验室,江苏南京 210044;南京信息工程大学电子与信息工程学院,江苏南京 210044;江苏省气象探测与信息处理重点实验室,江苏南京 210044【正文语种】中文【中图分类】TN919.3+2-340 引言低密度奇偶校验码(Low-Density Parity-Check Codes,LDPC)[1]是一种由二进制稀疏矩阵定义的线性分组码。

由于较强的纠错能力和较大的灵活性,以及在加性高斯白噪声下其置信传播(BP)译码算法的性能逼近香农限,LDPC 成为近些年来编码领域研究的热点,并且LDPC 码于北京时间 2016年10月14日被确定为 5G 长码编码方案。

在众多的LDPC 译码算法中,剩余度置信传播(Residual Belief-Propagation,RBP)和基于行的剩余度置信传播(Node-wise RBP,NWRBP)算法[2-3]是一种高效的动态调度译码算法[4]。

【江苏省自然科学基金】_密码系统_期刊发文热词逐年推荐_20140815

2010年 序号 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15

科研热词 推荐指数 椭圆曲线密码体制 2 认证中心 1 网络编码 1 系统中断概率 1 粒子群优化算法(pso) 1 用户协作 1 数字证书 1 数字签名 1 强素数 1 密钥协商 1 安全组播 1 存储转发 1 大整数因数分解问题(ifp) 1 基于身份的公钥密码系统 1 rsa 1

科研热词 无证书密码系统 随机预言器 计算diffie-hellman问题 双线性映射 盲签名 代理签名 随机预言模型 签密 椭圆曲线密码体制 椭圆曲线密码 无证书签名 数字签名 密钥协商 安全组播 基于身份的公钥密码系统 因特网密钥交换协议版本2 双线性对 保密性 不可伪造性 x.509数字证书

推荐指数 6 4 4 4 3 2 1 1 1 1 1 1 1 1 1 1 1 1 1 1

推荐指数 2 2 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1

2013年 序号 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17

科研热词 遗传差异 辅助定位按需路由 线粒体基因组 智能电网 密码系统 安全路由 头足纲 多变元方程系统 复合混沌 基因特征 卫星网络 协调优化 信息安全 代数攻击 串空间 rijndael算法 grobner基

2012年 序号 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22

科研热词 混沌密码 数码防伪 验证码 隐私保护 随机预言模型 防伪码 防伪查询 空间有效秘密分享 秘密分享 秘密信道 离散对数 混沌加密 模型 查询验证 无证书密码系统 攻击 恶意私钥中心 双线性映射 双标双码 双向验证 协议 rfid

密码学基础01-概述+对称密码

伴随计算机和通信技术旳迅速发展和普及应用,出现

了电子政务、电子商务、电子金融等主要旳应用信息系统

。在这些系统中必须确保信息旳安全传递和存储

>>

0

>>

1

>>

0

>>

1

>>

0

>>

密码学旳发展

• 1949年之前:古典密码(classical cryptography)

1. 密码学多半是具有艺术特征旳字谜,出现某些密码算法和机械

密钥(private key)私钥,简称私钥。

>>

0

>>

1

>>

0

>>

1

>>

0

>>

>>

0

>>

1

>>

0

>>

1

>>

0

>>

>>

0

>>

1

>>

0

>>

1

>>

0

>>

>>

0

>>

1

>>

0

>>

1

>>

0

>>

>>

0

>>

1

>>

0

>>

1

>>

0

>>

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

基于QC-LD PC码的双公钥 Niederreiter密码方案

李冲;韩益亮

【期刊名称】《计算机应用研究》

【年(卷),期】2016(33)11

【摘要】As an important research ofpost-quantum cryptography,code-based cryptography had excellent characteristics of low complexity and high security.With the code-based cryptosystem as the core knowledge,we constructed a new QC-LDPC codes based Niederreiter cryptography scheme by using dual public-key.And the safety analysis shows that the new scheme not only resists the common method of attack,but also meets the IND-CCA2 security.The analysis of performance of the scheme is also given.We can get the conclusions that public key sizes reduce by 63%and the information rate increase by 47%.%基于编码的公钥密码体制作为抗量子攻击密码理论的重要研究内容,具有加/解密复杂性低和安全性高的优异特性。

针对Niederreiter公钥密码体制进行了研究,利用QC-LDPC码和双公钥的相关知识构造了一种新的Niederreiter加密方案。

安全性分析表明,加密方案能抵抗常见攻击方法的同时满足随机预言机模型下的IND-CCA2安全。

最后对方案的性能进行分析,较原有Niederreiter密码的公钥量减少63%和信息率提高47%的结论。

【总页数】5页(P3446-3449,3454)

【作者】李冲;韩益亮

【作者单位】武警工程大学电子技术系,西安710086;武警工程大学电子技术系,西安710086; 西北大学信息科学与技术学院,西安710127

【正文语种】中文

【中图分类】TP309.7

【相关文献】

1.基于QC-LDPC码的Niederreiter公钥密码体制 [J], 杨磊鑫;杜伟章

2.基于量子BCH码的McEliece及Niederreiter公钥密码算法研究 [J], 韩海清;

张焕国;赵波;王后珍

3.基于Polar码的Niederreiter公钥密码体制 [J], 杨超;肖东亮;顾珍珍;储汪兵

4.基于改进版Niederreiter的双公钥密码方案 [J], 王众;韩益亮

5.基于量子BCH码的McEliece及Niederreiter公钥密码算法研究 [J], 韩海清;

张焕国; 赵波; 王后珍

因版权原因,仅展示原文概要,查看原文内容请购买。