DHCP Snooping,IPSG,DAI 配置实例

HCIP题库四

HCIP题库四HCIP-H12-222练习题习题 1IP报⽂中⽤Tos字段进⾏Qos的标记,Tos字段中是使⽤前6bit来标记DSCP的。

A. 正确B. 错误答案: A习题 2传统的丢包策略采⽤尾部丢弃(Tail-Drop)的⽅法,这种丢弃⽅法会导致TCP全局同步现象。

A. 正确B. 错误答案: A习题 3下列选项中,属于Agile Controller的业务编排的亮点的是?A. 基于三层GRE隧道进⾏编排,业务设备的组⽹⽅式、部署位置更加灵活B. 通过拓扑可视化⽅式进⾏业务编排,配置简单,管理便捷C. 业务设备的增删,不改变现⽹转发路由,不改变现⽹物理拓扑D. ⽆需⼈⼯维护,⾃动对业务进⾏分析编排答案: ABC习题 4下列应⽤场景中,不属于Agile Controller的访客接⼊管理的场景的是?A. 客户沟通、交流、参观等接⼊企业⽹络,访问企业公共资源或InternetB. 普通民众通过公共事业单位提供的⽹络访问InternetC. 客户在企业消费,连接企业⽹络访问InternetD. 公司员⼯出差到分公司,连接分公司⽹络访问公司⽹络答案: D习题 5NFV中的VIM管理模块的主要功能包括资源发现、资源分配、资源管理以及?A. 资源调度B. 资源监控C. 资源回收D. 故障处理答案: D习题 6SDN主要技术流派主张SDN采⽤分层的开放架构,那么倡导、定义集中式架构和OpenFlow的是?A. ONFB. IEIFC. ETSID. ITU答案: A习题 7为避免TCP全局同步现象,可使⽤的拥塞避免机制有:A. REDB. WREDC. Tail-DropD. WFQ答案: ABRandom Early Detection;Weighted Random Early Detection习题 8下⾯哪项为配置SDN控制器侦听地址的命令?A. OpenFlow Listening-ip 1.1.1.1B. Sdn Controller souce-address 1.1.1.1C. Controller-ip 1.1.1.1D. Sdn Listening-ip 1.1.1.1答案: A习题 9DHCP服务器分配给客户端的动态IP地址,通常都有⼀定的租借期限,那么关于租借期限的描述,错误的是?A. 租期更新定时器为总租期的50%,当“租期更新定时器”到期时,DHCP客户端必须进⾏IP地址的更新B. 重绑定定时器为总租期的87.5%C. 若“重绑定定时器”到期,但客户端还没有收到服务器的响应,则会⼀直发送DHCP REQUEST报⽂给之前分配过IP地址的DHCP服务器,直到总租期到期D. 在租借期限内,如果客户端收到DHCP NAK报⽂,客户端就会⽴即停⽌使⽤此IP地址,并返回到初始化状态,重新申请新的IP地址答案: C习题 10NFV常常部署在下列哪些应⽤环境中?A. 数据中⼼C. ⽤户接⼊侧D. 客户机/服务器答案: ABC⽹络功能虚拟化(Network Functions Virtualization);习题 11ASPF(Applicaion Specific Packet Filter)是⼀种基于应⽤层的包过滤,它会检查应⽤层协议信息并且监控连接的应⽤层协议状态,并通过Server-map表实现了特殊的安全机制。

H3C三层交换机DHCP服务器配置实例

H3C三层交换机DHCP服务器配置实例H3C三层交换机DHCP服务器配置实例H3C三层交换机作为DHCP服务器,那么其中DHCP服务器要怎么配置呢?下面yjbys店铺为大家分享最新交换机作为DHCP服务器的配置实例,希望对同学们学习DHCP服务器配置有所帮助!DHCP采样UDP链接方式,服务器端口为67,客户机端口为68.实验环境(H3C ENSP)一、配置要点a:在路由器上配置DHCPserver第一步:(系统视图)开启DHCP :DHCP enable第二步:(进入接口视图)为与客户端相连的`端口配置ip地址第三步:(系统视图)建立DHCP地址池 :ip pool aaa第四步:(pool模式下)配置network网段、Gateway-list网关、dns-list DNS服务器地址、excluded-ip-address需要排除的ip 地址第五步:进入接口模式,在接口中启动DHCP动态分配:dhcp select globle第六步:将客户端的dhcp启动即可实例:路由器配置:#sysname Huawei#dhcp enable#ip pool aaagateway-list 192.168.1.1network 192.168.1.0 mask 255.255.255.0excluded-ip-address 192.168.1.10dns-list 192.168.1.10 192.168.10.10#aaaauthentication-scheme defaultauthorization-scheme defaultaccounting-scheme defaultdomain defaultdomain default_adminlocal-user admin password cipher OOCM4m($F4ajUn1vMEIBNUw#local-user admin service-type http#firewall zone Localpriority 16#interface Ethernet0/0/0ip address 192.168.1.1 255.255.255.0dhcp select global#interface Ethernet0/0/1#interface Serial0/0/0link-protocol ppp#interface Serial0/0/1link-protocol ppp#interface Serial0/0/2link-protocol ppp#interface Serial0/0/3link-protocol ppp#interface GigabitEthernet0/0/0#interface GigabitEthernet0/0/1#interface GigabitEthernet0/0/2#interface GigabitEthernet0/0/3#wlan#interface NULL0#user-interface con 0user-interface vty 0 4user-interface vty 16 20#returnb:在三层交换机中为不同vlan配置不同DHCPserver第一步:在三层交换机上建好vlan并分配好端口第二步:(系统视图)开启DHCP :DHCP enable第三步:为每一个vlan都建立一个相应的DHCP地址池(命名可以随意)第四步:为每一个地址池配置好自己相应vlan的network网段、Gateway-list网关、dns-list DNS服务器地址、excluded-ip-address需要排除的ip 地址第五步:进入每一个vlan接口,先配置好各自的ip地址,然后在启动DHCP动态分配:dhcp select globle 第六步:将客户端的dhcp启动即可实例:三层交换机配置:[Huawei]display current-configuration#sysname Huawei#vlan batch 2 to 3#cluster enablentdp enablendp enable#drop illegal-mac alarm#dhcp enable#diffserv domain default#drop-profile default#ip pool aaanetwork 192.168.1.0 mask 255.255.255.0 excluded-ip-address 192.168.1.1dns-list 192.168.10.10#ip pool bbbnetwork 192.168.2.0 mask 255.255.255.0 excluded-ip-address 192.168.2.1dns-list 192.168.10.10#aaaauthentication-scheme default authorization-scheme default accounting-scheme defaultdomain defaultdomain default_adminlocal-user admin password simple admin local-user admin service-type http#interface Vlanif1#interface Vlanif2ip address 192.168.1.1 255.255.255.0 dhcp select global#interface Vlanif3ip address 192.168.2.1 255.255.255.0 dhcp select global#interface MEth0/0/1#interface Ethernet0/0/1port link-type accessport default vlan 2#interface Ethernet0/0/2#interface Ethernet0/0/3interface Ethernet0/0/4 port link-type access port default vlan 3#interface Ethernet0/0/5 #interface Ethernet0/0/6 #interface Ethernet0/0/7 #interface Ethernet0/0/8 #interface Ethernet0/0/9 #interface Ethernet0/0/10 #interface Ethernet0/0/11 #interface Ethernet0/0/12 #interface Ethernet0/0/13 #interface Ethernet0/0/14 #interface Ethernet0/0/15 #interface Ethernet0/0/16 #interface Ethernet0/0/17interface Ethernet0/0/18#interface Ethernet0/0/19#interface Ethernet0/0/20#interface Ethernet0/0/21#interface Ethernet0/0/22#interface GigabitEthernet0/0/1 #interface GigabitEthernet0/0/2 #interface NULL0#user-interface con 0user-interface vty 0 4#return。

基于ensp的校园网的设计与配置论文

· NAT的注意事项:推荐配合ACL使用,以达到只对指定网段转换 的目的。 ·OSPF的注意事项:推荐划分区域,以减少路由条目,提高转发 效率。

内网出口配置 NAT+ACL

Area 1

路 由 规 划

Area 0

内网出口配置 NAT+ACL Area 2

· BFD作用:通过TCP,高效地检测网络链路状态,快速地发现网 络问题,以提高诸如VRRP和OSPF的收敛速度/性能。 ·Port Mirroring作用:监听流经其他监听端口的数据包,以对网络 数据进行整体的监控和分析。

对三层交换机和路由器 的所有端口配置PIM-SM

组 播 设 计

参与rp和bsr选举,并当选

用环回口参与rp和bsr的选举

参与rp选举

配置IGMPv2

·端口安全:配置安全端口,限制mac地址学习数量,配置mac 地址老化时间,防止mac地址泛洪攻击。

·DHCP安全:配置DHCP Snooping,防止仿冒DHCP服务器私 自分发IP地址。

R D

R

D D D MSTP-VLAN10主根桥

R D

对比VRRP

MSTP

设 Vlan1lan40、60的主根桥 Vlan50的备份根桥

Vlan10的备份根桥 Vlan20、30的主根桥

Vlan50的主根桥 Vlan40、60的备份根桥

·路由协议的作用:自动获得网络拓扑信息,生成路由条目。 · NAT的作用:将内网转换为对应的外网地址,以便与外界环境通讯。

定的组播源,因尚未普及,故此处不推荐。 ·PIM模式的选择:

DM:默认所有路由器都对该组播源感兴趣,因此在开 始时会对所有路由器泛洪数据,除非都到“剪枝”报文才 会取消对该路由器的泛红。因会消耗过多的网络流量,故 不推荐。

DHCP SNOOPING工作原理测试

DHCP SNOOPING工作原理测试一.工作原理:A.在指定VLAN启用DHCP Snooping后,将端口分为Trusted接口和Untrusted接口,默认VLAN所有接口都变为Untrusted接口,需要手动设置Trusted接口。

B.对于Untrusted接口,只能接收DHCP的请求消息,不会向这个接口发送出DHCP的请求消息。

C.对于Untrusted接口,从接口进入的DHCP的响应消息也会被drop掉D.对于Trusted接口,没有任何限制,也不做检测。

---测试后觉得这个不确切,Trusted接口如果没有DHCP请求包进入,不会发出DHCP 响应包---当DHCP服务器和DHCP客户端都属于Trusted接口,DHCP客户端是能正常获取IP 地址的---也就是说Trusted口有DHCP请求包进入时,才会发出DHCP响应包另外测试中还发现:①对于思科路由器,如果修改接口mac,交换机不知道是伪造的,最后拿到IP的进入dhcp snooping binding绑定表②但是不知道为什么貌似交换机能识别windows主机修改了自己的mac地址---虽然它从DHCP服务器那里成功的获取了IP地址,但是dhcp snooping binding表里面不会增加记录---把交换机清空配置,重启这种情况没有出现,我还以为交换机怎么能识别出来的呢---重启交换机后,windows主机照也能冲掉路由器在交换机dhcp snooping binding 表的记录③同一VLAN ,CAM表不会记录重复的mac地址条目,后到的会冲掉之前的---即使windows修改接口MAC地址会被DHCP snooping发现,但是CAM表是被更新的---如果属于不同的VLAN重复的mac地址是会被CAM表记录的二.测试拓扑:三.验证:A.交换机在VLAN开启DHCP Snooping之后,VLAN所有接口默认都为Untrust接口----不用验证,省略B.Untrust接口只接收DHCP请求的数据包,不会发出DHCP请求的数据包---这个可以把R1作为DHCP客户端,R2作为DHCP服务器端,连接PC1的接口默认Untrust和修改为Trust来进行验证①如果没有开启DHCP Snooping,在PC上面能够抓到所有的DHC广播包②开启DHCP Snooping后,如果连接PC1的接口为Untrusted口,在它上面抓包,收不到任何DHCP的广播包③开启DHCP Snooping后,如果连接PC1的接口为Trusted口,在它上面抓包,可以抓到DHCP Discover包和DHCP Request包(都是有客户端发送的广播包,收不到服务器发送的广播包),并且可以看到开启DHCP Snooping之后,DHCP Discover包增加了82选项④关于82选项---交换机开启DHCP Snooping之后默认是会添加的,可以在交换机上通过SW1(config)#no ip dhcp snooping information option 取消掉---对于思科路由器作为DHCP服务器情况,因为它能识别82选项,当发现DHCP Discover 包含82选项,而又不是由DHCP Relay发送过来的,不会给客户端分派IP地址,除非通过如下全局命令或接口命令信任82选项:R2(config)#ip dhcp relay information trust-allR2(config-if)#ip dhcp relay information trusted---值得注意的是,如果交换机开启了DHCP Snooping,又没有关闭82选项,那么在作为DHCP中继的路由器全局或接口也得开启信任82选项,否则路由器不会中继DHCP Discover包---像微软的DHCP服务器,其压根就识别不了82选项,因而会忽略掉82选项C.对于Untrust接口,从接口进入的DHCP响应包会丢弃---这个不好测试,只能通过DHCP中继来测试①当交换机没有开启DHCP Snooping时,PC1可以收到R2发给它的DHCP Offer包(DHCP 响应包)②当交换机开启DHCP Snooping且不配置任何口为信任口时,PC1无法收到DHCP包,并且有如下日志:Mar 1 18:42:53.774: %DHCP_SNOOPING-5-DHCP_SNOOPING_UNTRUSTED_PORT:DHCP_SNOOPING drop message on untrusted port, message type: DHCPOFFER, MAC sa: 0002.0002.0002③当交换机开启DHCP Snooping,仅配置连接R2的接口为信任口时,PC1无法收到DHCP 包④当交换机开启DHCP Snooping,同时配置连接R2和PC1的接口为信任口时,PC1可以收到R2发给它的DHCP Offer包(DHCP响应包)D.对于Trusted接口,没有任何限制,也不做检测。

H3C交换机DHCPSnooping支持Option82典型配置指导

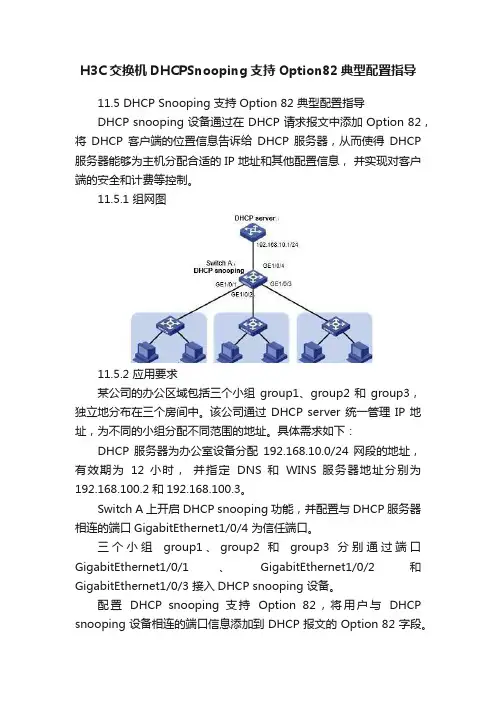

H3C交换机DHCPSnooping支持Option82典型配置指导11.5 DHCP Snooping 支持 Option 82 典型配置指导DHCP snooping 设备通过在 DHCP 请求报文中添加 Option 82,将DHCP 客户端的位置信息告诉给DHCP 服务器,从而使得DHCP 服务器能够为主机分配合适的 IP 地址和其他配置信息,并实现对客户端的安全和计费等控制。

11.5.1 组网图11.5.2 应用要求某公司的办公区域包括三个小组group1、group2 和group3,独立地分布在三个房间中。

该公司通过 DHCP server 统一管理 IP 地址,为不同的小组分配不同范围的地址。

具体需求如下:DHCP 服务器为办公室设备分配192.168.10.0/24 网段的地址,有效期为12 小时,并指定DNS 和WINS 服务器地址分别为192.168.100.2 和192.168.100.3。

Switch A 上开启 DHCP snooping 功能,并配置与 DHCP 服务器相连的端口GigabitEthernet1/0/4 为信任端口。

三个小组group1、group2 和group3 分别通过端口GigabitEthernet1/0/1、GigabitEthernet1/0/2 和GigabitEthernet1/0/3 接入DHCP snooping 设备。

配置DHCP snooping 支持Option 82,将用户与DHCP snooping 设备相连的端口信息添加到 DHCP 报文的 Option 82 字段。

配置 DHCP 服务器支持 Option 82,根据 Option 82 中携带的小组信息,为group1 的用户分配192.168.10.2~192.168.10.25 之间的地址;为 group2 的用户分配 192.168.10.100~192.168.10.150 之间的地址;为 group3 的用户分配 192.168.10.151~192.168.10.200 之间的地址。

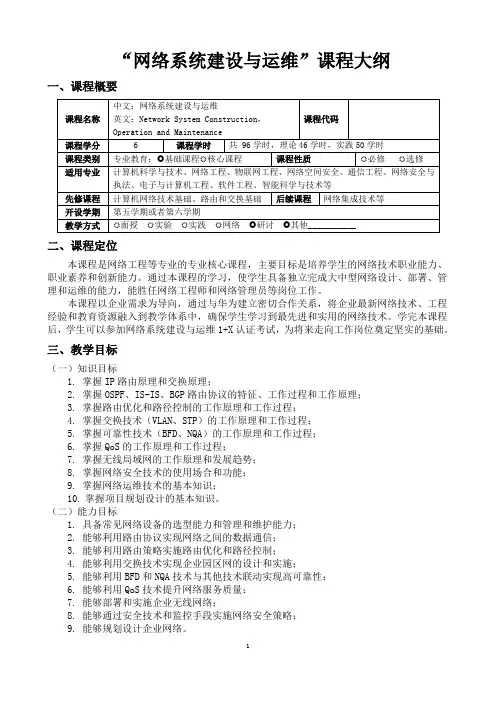

网络系统建设与运维课程大纲(高级)

“网络系统建设与运维”课程大纲一、课程概要课程名称中文:网络系统建设与运维英文:Network System Construction,Operation and Maintenance课程代码课程学分 6 课程学时共 96学时,理论46学时,实践50学时课程类别专业教育: 基础课程 核心课程课程性质 必修 选修适用专业计算机科学与技术、网络工程、物联网工程、网络空间安全、通信工程、网络安全与执法、电子与计算机工程、软件工程、智能科学与技术等先修课程计算机网络技术基础、路由和交换基础后续课程网络集成技术等开设学期第五学期或者第六学期教学方式 面授 实验 实践 网络 研讨 其他___________二、课程定位本课程是网络工程等专业的专业核心课程,主要目标是培养学生的网络技术职业能力、职业素养和创新能力。

通过本课程的学习,使学生具备独立完成大中型网络设计、部署、管理和运维的能力,能胜任网络工程师和网络管理员等岗位工作。

本课程以企业需求为导向,通过与华为建立密切合作关系,将企业最新网络技术、工程经验和教育资源融入到教学体系中,确保学生学习到最先进和实用的网络技术。

学完本课程后,学生可以参加网络系统建设与运维1+X认证考试,为将来走向工作岗位奠定坚实的基础。

三、教学目标(一)知识目标1. 掌握IP路由原理和交换原理;2. 掌握OSPF、IS-IS、BGP路由协议的特征、工作过程和工作原理;3. 掌握路由优化和路径控制的工作原理和工作过程;4. 掌握交换技术(VLAN、STP)的工作原理和工作过程;5. 掌握可靠性技术(BFD、NQA)的工作原理和工作过程;6. 掌握QoS的工作原理和工作过程;7. 掌握无线局域网的工作原理和发展趋势;8. 掌握网络安全技术的使用场合和功能;9. 掌握网络运维技术的基本知识;10. 掌握项目规划设计的基本知识。

(二)能力目标1. 具备常见网络设备的选型能力和管理和维护能力;2. 能够利用路由协议实现网络之间的数据通信;3. 能够利用路由策略实施路由优化和路径控制;4. 能够利用交换技术实现企业园区网的设计和实施;5. 能够利用BFD和NQA技术与其他技术联动实现高可靠性;6. 能够利用QoS技术提升网络服务质量;7. 能够部署和实施企业无线网络;8. 能够通过安全技术和监控手段实施网络安全策略;9. 能够规划设计企业网络。

华为交换机各种配置实例

华为交换机各种配置实例交换机配置(⼀)端⼝限速基本配置交换机配置(⼆)端⼝绑定基本配置交换机配置(三)ACL基本配置防⽌同⽹段ARP欺骗的ACL交换机配置(四)密码恢复交换机配置(五)三层交换配置交换机配置(六)端⼝镜像配置交换机配置(七)DHCP配置交换机配置(⼋)配置⽂件管理交换机配置(九)远程管理配置交换机配置(⼗)STP配置交换机配置(⼗⼀)私有VLAN配置交换机配置(⼗⼆)端⼝trunk、hybrid应⽤配置华为3Com 2000_EI、S2000-SI、S3000-SI、S3026E、S3526E、S3528、S3552、S3900、S3050、S5012、S5024、S5600系列:华为交换机端⼝限速2000_EI系列以上的交换机都可以限速!限速不同的交换机限速的⽅式不⼀样!2000_EI直接在端⼝视图下⾯输⼊LINE-RATE (4 )参数可选!端⼝限速配置1功能需求及组⽹说明端⼝限速配置『配置环境参数』1. PC1和PC2的IP地址分别为10.10.1.1/24、10.10.1.2/24『组⽹需求』1. 在SwitchA上配置端⼝限速,将PC1的下载速率限制在3Mbps,同时将PC1的上传速率限制在1Mbps2数据配置步骤『S2000EI系列交换机端⼝限速配置流程』使⽤以太⽹物理端⼝下⾯的line-rate命令,来对该端⼝的出、⼊报⽂进⾏流量限速。

【SwitchA相关配置】1. 进⼊端⼝E0/1的配置视图[SwitchA]interface Ethernet 0/12. 对端⼝E0/1的出⽅向报⽂进⾏流量限速,限制到3Mbps[SwitchA- Ethernet0/1]line-rate outbound 303. 对端⼝E0/1的⼊⽅向报⽂进⾏流量限速,限制到1Mbps[SwitchA- Ethernet0/1]line-rate inbound 16【补充说明】报⽂速率限制级别取值为1~127。

Packet Tracer 5——16DHCP 中继配置

Packet Tracer 5.0建构CCNA实验攻略(16)——DHCP 中继配置所谓DHCP中继,即是跨网段为主机分配IP地址等配置,DHCP Server与DHCP Client处于不同的网段,这时就需要DHCP Relay。

一、实验配置拓扑图图一实验环境说明:由于模拟的服务器只能提供一个地址池,因此我使用两个DHCP服务器,分别创建DHCP地址池:192.168.3.0/24:192.168.1.2及192.168.4.0/24:192.168.1.4。

配置了一个DNS服务器192.168.1.3。

图二DHCP服务器地址池配置图三DNS服务器二、实验配置1、Router2的配置Router2#sh startup-configUsing 580 bytes!version 12.4service password-encryption!hostname Router2!!enable password 7 0822455D0A16!!!ip ssh version 1!!interface FastEthernet0/0no ip addressduplex autospeed autoshutdown!interface FastEthernet0/1ip address 192.168.1.1 255.255.255.0duplex autospeed auto!interface Serial0/3/0ip address 192.168.2.1 255.255.255.0clock rate 56000!interface Vlan1no ip addressshutdown!router eigrp 10\\启用EIGRP路由协议network 192.168.1.0network 192.168.2.0auto-summary!ip classless!!!!!line con 0line vty 0 4password 7 0822455D0A16login!!end2、Router0的配置Router0#sh startup-confUsing 625 bytesversion 12.4service password-encryption!hostname Router0!!!!!ip ssh version 1!!interface FastEthernet0/0ip address 192.168.4.1 255.255.255.0ip helper-address 192.168.1.4\\配置DHCP中继代理,DHCP 服务器是192.168.1.4duplex autospeed auto!interface FastEthernet0/1ip address 192.168.3.1 255.255.255.0ip helper-address 192.168.1.2\\配置DHCP中继代理,DHCP 服务器是192.168.1.2duplex autospeed auto!interface Serial0/3/0ip address 192.168.2.2 255.255.255.0!interface Vlan1no ip addressshutdown!router eigrp 10 \\启用EIGRP路由协议network 192.168.3.0network 192.168.2.0network 192.168.4.0auto-summary!ip classless!!!!line con 0line vty 0 4password 7 0822455D0A16login!!end3、配置DHCP Client让客户PC动态获取IP地址。

eNSP模拟WLAN——上线华为真实AP的方法及配置

wmm-profile id 0

radio-profile name radio5g-prof id 1 #配置5G射频模板,配置11N

radio-type 80211an

channel-mode fixed

wmm-profile id 0

ap 0 radio 0 #配置AP0的2.4G射频,绑定射频模板和服务集

traffic-profile name traffic-prof id 0 #配置流量模板(有线QOS,采用默认配置)

security-profile name security-prof-open id 0 #配置安全模板,默认是开放认证

security-profile name security-prof-wpapsk id 1#配置安全模板,WPA PSK认证

Offline-management switch: disable

Sta access-mode : disable

Sta blacklist profile : -

Sta whitelist profile : -

----------------------------------------------------------------------------

5c0a-5b36-4a71 0 0 0 enspwlan

------------------------------------------------------------------------------

Total stations: 1

All VAP Information(Total-2):

SS: Service-set BP: Bridge-profile

华为dhcp命令详解和配置案例整理

华为dhcp命令详解和配置案例整理必选配置system-view进入系统视图dhcp enable开启DHCP服务interface vlanif 1VLANIF 1 接口视图ip address 192.168.1.1VLANIF接口的IP地址dhcp select global能接口的DHCP服务功能,指定DHCP服务器从全局地址池分配地址。

(可以加在接口或VLAN下)quit离开当前视图ip pool bg进入全局地址池bgnetwork mask 255.255.250.0配置地址池下的IP地址范围gateway-list 192.168.1.1DHCP的网关可选配置domain-name XXX配置分配给DHCP客户端的DNS域名后缀(可选中的可选)dns-list 202.106.0.20 8.8.4.4配置DNS主和备lease day 1 hour 1 minute 1配置IP地址租期,此配置为一天一小时一分钟,默认为一天,unlimited为无限excluded-ip-address 192.168.1.100 192.168.1.254excluded-ip-address 192.168.1.1配置地址池中不参与自动分配的IP地址,多次执行该命令,可以配置多个不参与自动分配的IP地址段。

static-bind ip-address 172.16.35.253 mac-address 28d2-4469-5a55当一个用户需要固定的IP地址时,可以将地址池中没有在使用的IP地址与用户的MAC地址绑定。

DHCP中继当客户端与DHCP服务器不在同一网段时,通过在DHCP中继设备转发客户端到DHCP服务器的请求。

dhcp enable开启DHCP功能interface vlanif 1VLANIF 1 接口视图ip address 192.168.1.1VLANIF接口的IP地址dhcp select relay启动VLANIF接口的DHCP中继功能。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

DHCP Snooping,IPSG,DAI 配置实例(本文适用于FSM72xxRS,GSM72xxv2,GSM73xxS,GSM73xxSv2系列交换机8.0以上版本)一、网络拓扑图及说明a)拓扑图b)拓扑说明汇聚层交换机为GSM7328S,核心交换机为GSM7352S,接入层交换机为FS728TS。

GSM7328S上配置IP DHCP Snooping和DAI以及IPSG,上联和下联端口均配置802.1Q VLAN,GSM7352S上配置VLAN 路由和DHCP服务器。

FS728TS配置二层VLAN。

FS728TS的两个VLAN下各接一台电脑。

二、预配置步骤a. 配置GSM7352S上的VLAN路由和DHCP服务器i. 创建VLAN 100,200,启用VLAN100,200的路由ii. 将下联端口1/0/48划入VLAN100,200并打tagging。

iii. 设置VLAN100,200的IP分别为172.16.100.1/24和172.16.200.1/24iv. 启用DHCP服务,为VLAN100,200建立DHCP地址池。

b. 配置GSM7328S和FS728TS上的VLANi. 创建VLAN 100,200将GSM7328S上联口1/0/24,下联口1/0/2划入VLAN100,200并打tagging。

ii. FS728TS上创建VLAN 100,200,将上联口1/g2划入VLAN100,200并打tagging,将下联的端口1/e1和1/e2划入100,1/e3和1/e4划入VLAN200,修改1/e1和1/e2的PVID为100,1/e3和1/e4的PVID为200。

三、DHCP Snooping配置步骤a)启用DHCP Snooping功能i. 从Security/Control/DHCP Snooping/GlobalConfiguration页面,将DHCP SnoopingMode改为Enable, 并添加VLAN 100,VLAN200的DHCP Snooping Mode为Enable。

b)修改端口信任模式在DHCP Snooping/Interface Configuration页面,将上联口1/0/24的Trust Mode改为Enable。

c)检查配置效果i. 从FS728TS的VLAN 100,VLAN200各接1台电脑,能够正常从GSM7352S获取IP地址。

ii. 查看DHCP Snooping动态绑定表在DHCP Snooping/Binding Configuration下可以查看到FS728TS的VLAN 100,200下的电脑获取IP地址的情况。

iii. 更改GSM7328S与GSM7352S上联的端口,从1/0/24改成1/0/23(也将1/0/23端口的VLAN设置到100,200并tagging)。

此时FS728TS下的电脑获取不了IP地址。

d)命令行配置方法(GSM7328S) #configure(GSM7328S) (Config)#ip dhcp snooping //开启交换机的dhcp snooping功能(GSM7328S) (Config)#ip dhcp snooping vlan 100,200 //在VLAN100和200中开启dhcp snooping功能(GSM7328S) (Config)#interface 1/0/24(GSM7328S) (Interface 1/0/24)#ip dhcp snooping trust//更改该端口为信任模式(GSM7328S) (Interface 1/0/24)#exit(GSM7328S) (Config)#exit(GSM7328S) # show ip dhcp snooping bindingTotal number of bindings:2MAC Address IP Address VLAN Interface Type Lease (Secs)----------------- ------------------- ---------- --------- ------------ --------------00:15:60:BA:A0:3B 172.16.200.2 200 1/0/2 DYNAMIC 5314600:1B:24:83:11:33 172.16.100.3 100 1 /0/2 DYNAMIC 53838e)小结i. 启用DHCP Snooping功能后,可以防止网络中虚假的DHCP服务器给用户分配IP地址。

ii. 可以要求用户必须使用DHCP获取IP地址才能够联网(这样就可以在DHCP服务器上设定IP和MAC地址对应关系了。

四、配置IP Source Guard(IPSG)a)启用IP Source Guard在Security/Control/IP Source Guard/Interface Configuration页面,将下联端口1/0/2的IPSG Mode和IPSG Port Security改为Enable。

命令行配置方法:(GSM7328S)#config(GSM7328S)(Config)#interface 1/0/2(GSM7328S) (Interface 1/0/2)#ip verify source port-securityb)检查配置效果i. 将FS728TS下的电脑手动设置同网段其他IP地址如VLAN100下的电脑改为172.16.100.4,将不能访问到核心交换机。

ii. 在DHCP Snooping的Binding Configuration增加172.16.100.4的静态绑定,172.16.100.4恢复访问核心交换机。

命令行配置方法:(GSM7328S) (Config)#ip dhcp snooping binding 00:1b:24:83:11:33 vlan 100172.16.100.4 interface 1/0/2iii. 停用DHCP Snooping,并清除DHCP Snooping的Binding信息,不管是自动还是手动设置VLAN 100,200下的电脑设置IP地址,电脑均不能访问核心交换机。

命令行配置方法:(GSM7328S) #clear ip dhcp snooping bindingiv. 在IP Source Guard的Binding下增加测试电脑的绑定,电脑将恢复与核心交换机通讯。

命令行配置方法:(GSM7328S) (Config)#ip verify binding 00:1B:24:83:11:33 vlan 100172.16.100.3 interface 1/0/2(GSM7328S) (Config)#ip verify binding 00:15:60:BA:A0:3B vlan 200172.16.200.2 interface 1/0/2v. 将两台电脑互换IP和端口(相当于其他电脑盗用原电脑的IP地址),两台电脑都不能访问核心交换机。

vi. 到IP Source Guard的Interface Configuration页面,将1/0/2端口的IPSG Port Security 改为Disable,只启用IPSG Mode。

两台电脑则恢复与核心交换机通讯,此时只绑定IP 地址,没有绑定MAC地址命令行配置方法:(GSM7328S)#config(GSM7328S)(Config)#interface 1/0/2(GSM7328S) (Interface 1/0/2)#ip verify sourcevii. 取消IPSG,清除IPSG绑定表将1/0/2端口上的IPSG Mode改为Disable则取消了清除IPSG绑定表可以到Binding Configuration页面,全部选中,点击delete清除。

c)小结1. 可以通过IP Source Guard对用户的IP/MAC/VLAN/端口进行绑定。

2. 绑定表可以利用DHCP Snooping的动态/静态绑定表,也可以在IPSG的绑定表上增加。

3. IPSG可以指定端口启用,可以只绑定IP也可以绑定IP和MAC。

五、Dynamic ARP Inspection(DAI)配置步骤DAI即DYNAMIC ARP INSPECTION是以DHCP SNOOPING BINDING DATABASE为基础的,也区分为信任和非信任端口,DAI只检测非信任端口的ARP包,可以截取、记录和丢弃与SNOOPING BINDING 中IP地址到MAC地址映射关系条目不符的ARP包。

如果不使用DHCP SNOOPING,则需要手工配置DAI ACL(ARP ACL)。

配置前,前启用DHCP Snooping,让FS728TS下VLAN100,200的电脑获取IP地址。

a)全局启用DAI在Security/Control/Dynamic ARP Inspection/DAI Configuration页面,将Validate Source MAC/Validate Destination MAC/Validate IP改为Enable。

Validate Source MAC表示检查ARP数据包里的原MAC地址。

Validate Destination MAC表示检查ARP数据包里的目标MAC地址。

Validate IP表示检查ARP数据包里的IP地址。

命令行配置方法:(GSM7328S)(Config)# ip arp inspection validate src-mac dst-mac ipb)针对VLAN启用DAI在DAI VLAN Configuration页面,选择VLAN号,将Dynamic ARP Inspection改为Enable,其他保持默认。

命令行配置方法:(GSM7328S)(Config)#ip arp inspection vlan 100,200c)设置DAI ACL如果没有在DHCP Snooping的绑定表里绑定IP和MAC(动态和静态),则需要定义ARP ACL。

i. 在DAI ACL Configuration页面,新建一个ACL如v100ii. 点击v100创建规则(也可以在DAI ACL RuleConfiguration页面进去创建),ACL Name 选择刚建立的v100,在Source IP Address 和Source MAC Address下面分别填入要允许的IP和MAC地址。