ssh

ssh 的连接原理

ssh 的连接原理

SSH(Secure Shell)是一种用于远程登录和安全数据传输的网络协议。

它通过加密通信,提供了一种安全的方式来访问远程计算机,并在客户端和服务器之间传输数据。

下面是SSH连接的工作原理:

一、客户端发起连接:用户在本地计算机上使用SSH客户端(例如OpenSSH、PuTTY等)发起连接请求。

客户端向远程计算机发送连接请求,并提供身份验证信息(通常是用户名和密码)以验证身份。

二、服务器响应:远程计算机(SSH服务器)收到连接请求后,会进行身份验证。

服务器根据提供的身份验证信息(用户名和密码),或者使用其他身份验证方法(如SSH密钥)验证客户端的身份。

三、建立安全通道:一旦客户端的身份验证成功,服务器就会与客户端建立安全通道。

在这个过程中,SSH使用加密技术(通常是对称加密和非对称加密)来保护数据在网络上的传输,从而确保通信的机密性和完整性。

四、交换密钥:在建立安全通道时,客户端和服务器还会交换密钥用于加密和解密数据。

这些密钥是在连接期间动态生成的,并且只有客户端和服务器知道。

五、安全通信:一旦安全通道建立完成,客户端和服务器之间的所有通信都会在该安全通道上进行。

数据经过加密后发送到远程计算机,远程计算机解密数据并处理请求,然后将响应数据加密后发送回客户端。

六、终止连接:当用户完成操作后,可以关闭SSH客户端,终止

与远程计算机的连接。

远程计算机也可以主动断开连接。

总的来说,SSH连接的原理是通过建立安全的加密通道,确保数据在网络上的安全传输,并且在连接期间进行身份验证,以确保通信的安全性和可靠性。

ssh协议

ssh协议

SSH协议,全称为Secure Shell,中文名为安全外壳协议,是一种安全网络协议。

SSH协议主要用于远程登录操作系统提供安全加密的通信协议,可有效防止中间人攻击、窃听和数据篡改。

SSH协议采用了非对称加密技术与密钥协商机制来保证通信的安全性,同时还可以通过使用端口转发、文件传输和X11转发等功能来满足不同的需求。

SSH协议可以用于任何通信协议上,包括TCP、UDP、ICMP等。

SSH协议的工作原理是通过在客户端和服务器端之间建立加密的隧道来传递数据。

客户端和服务器端之间的通信过程是通过公钥加密和私钥解密来完成的。

在连接建立之前,客户端和服务器端会进行公钥交换,以确保每个人都有正确的公钥。

SSH协议的优点在于其能够提供极高的安全性和可靠性,同时还可以提供很好的性能和灵活性。

SSH协议可用于各种用途,包括远程登录、文件传输、备份和监控等。

此外,SSH协议还拥有许多优秀的终端软件,如PuTTY,XShell和SecureCRT等,提供了良好的使用体验。

总之,SSH协议是一种非常重要的网络协议,它在保证数据通信安全和有效性方面起着至关重要的作用。

越来越多的企业和组织使用SSH协议来保障其IT系统的安全和稳定性,所以要加强对SSH协议的学习和应用。

linux命令ssh用法

linux命令ssh用法

SSH(Secure Shell)是一种网络协议,用于安全地远程登录到远程计算机上进行管理和操作。

下面是一些常见的SSH命令用法:

1. 远程登录到远程计算机:

ssh username@hostname

- `username`是远程计算机上的用户名

- `hostname`是远程计算机的IP地址或主机名

2. 指定SSH端口:

ssh -p port username@hostname

- `port`是远程计算机上SSH服务的端口号,默认为22

3. 使用密钥进行身份验证:

ssh -i private_key_file username@hostname

- `private_key_file`是本地计算机上的私钥文件路径

4. 传输文件到远程计算机:

scp local_file username@hostname:remote_directory

- `local_file`是本地计算机上的要传输的文件路径

- `remote_directory`是远程计算机上的目标目录路径

5. 从远程计算机下载文件到本地计算机:

scp username@hostname:remote_file local_directory

- `remote_file`是远程计算机上的要下载的文件路径

- `local_directory`是本地计算机上的目标目录路径

这些是一些基本的SSH命令用法,还有其他更高级的用法和选项可以进一步探索。

你可以通过在终端中输入`man ssh`命令来查看SSH的详细用法和选项。

ssh协议

SSH原理及工作过程一、SSH简介SSH全称是Secure Shell,SSH协议是基于应用层的协议,为远程登录会话和其他网络服务提供安全性的协议。

SSH使用最多的是远程登录和传输文件,实现此功能的传统协议都不安全(ftp,telnet等),因为它们使用明文传输数据。

而SSH在传输过程中的数据是加密的,安全性更高。

SSH协议具有以下一些优点:数据传输采用密文的方式,保证信息交互的机密性;用户的认证信息以密文的方式传输,可以有效地防止用户信息被窃听;除了传统的密码认证,SSH服务器还可以采用多种方式对用户进行认证(如安全性级别更高的公钥认证),提高了用户认证的强度;客户端和服务器端之间通信使用的加解密密钥,都是通过密钥交互过程动态生成的,可以防止对加解密密钥的暴力猜测,安全性级别比手工配置密钥的方式高;为客户端提供了认证服务器的功能,可以防止“伪服务器欺骗”。

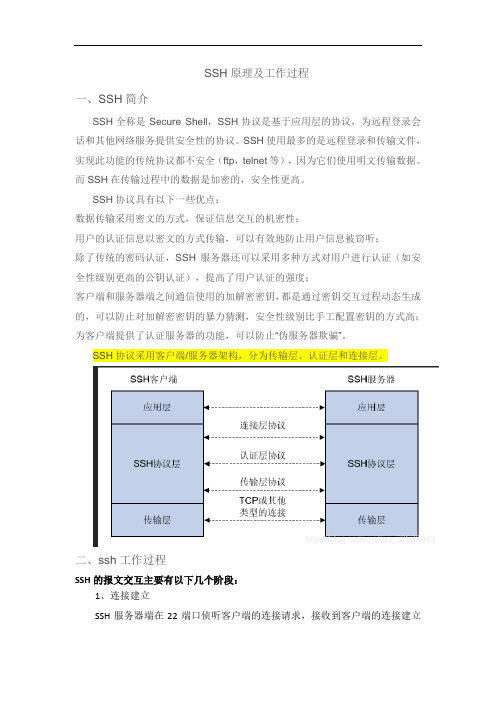

SSH协议采用客户端/服务器架构,分为传输层、认证层和连接层。

二、ssh工作过程SSH的报文交互主要有以下几个阶段:1、连接建立SSH服务器端在22端口侦听客户端的连接请求,接收到客户端的连接建立请求后,与客户端进行三次握手,建立起一条TCP连接,后续的所有报文交互都在这个TCP连接之上进行。

2、版本协商TCP连接建立之后,服务器和客户端都会向对端发送自己支持的版本号。

服务器端和客户端收到对端发送过来的版本后,与本端的版本号进行比较,双方都支持的最高版本号即为协商出的版本号。

版本协商成功后,进入下一个阶段,即算法协商阶段。

否则,中断连接。

3、算法协商SSH协议报文交互需要使用多种算法:用于产生会话密钥的密钥交换算法,包括diffie-hellman-group-exchangesha1、diffie-hellman-group1-sha1 和diffie-hellman-group14-sha1 算法等。

用于数据信息加密的加密算法,包括3des-cbc、aes128-cbc 和des-cbc 加密算法等。

ssh的基本概念

ssh的基本概念

SSH是Secure Shell的缩写,是一种用于在不安全的网络上安全传输数据的网络协议。

它提供了加密的通信通道,使得通过不受信任的网络连接远程登录和执行命令变得安全可靠。

SSH协议有三个主要的组成部分:SSH客户端、SSH服务器和SSH 协议。

SSH客户端是用户使用的工具,可以通过该工具与远程的SSH服务器建立安全的连接,并执行各种操作,比如远程登录、文件传输等。

常见的SSH客户端包括OpenSSH、PuTTY等。

SSH服务器是远程主机上运行的软件,它监听来自SSH客户端的连接请求,并提供相应的服务。

SSH服务器验证客户端身份,确保只有授权用户才能登录和访问资源。

SSH协议定义了客户端和服务器之间的通信规则和加密算法。

它使用非对称加密算法来建立安全通信通道,并提供了完整性检查和数据加密功能,确保数据在传输过程中不被窃听或篡改。

总结来说,SSH通过加密和身份验证机制,提供了安全的远程访问方式,保护了数据的机密性和完整性。

它广泛应用于远程管理、远程登录、文件传输等场景,是一种非常重要的网络协议。

ssh协议详解

ssh协议详解SSH协议详解。

SSH(Secure Shell)是一种网络协议,用于在网络中提供安全的远程登录会话。

它可以加密会话数据,并通过公共网络安全地传输。

SSH协议使用了加密技术来保护网络通信的安全性,因此在网络安全领域有着广泛的应用。

首先,SSH协议采用了非对称加密算法来进行身份验证和密钥交换。

在SSH连接建立时,客户端和服务器会交换各自的公钥,并使用对方的公钥来加密通信数据。

这样,即使在公共网络中传输的数据被截获,也无法被解密,从而保护了通信的安全性。

其次,SSH协议还使用了对称加密算法来保护通信数据的机密性。

在身份验证和密钥交换完成后,客户端和服务器会使用协商好的对称加密算法来加密通信数据。

这样,即使数据被截获,也无法被解密,从而保护了通信数据的机密性。

此外,SSH协议还提供了完整性保护机制,用于检测通信数据是否被篡改。

在通信数据传输过程中,SSH会对数据进行哈希运算,并将哈希值附加到数据上。

接收方在接收到数据后会重新计算哈希值,并与附加的哈希值进行比对,以确保数据的完整性。

另外,SSH协议还支持端口转发和X11转发等功能,用于在安全的通信通道中传输其他协议的数据。

这些功能使得SSH协议不仅可以用于远程登录,还可以用于安全地传输其他协议的数据,从而提高了网络通信的安全性。

总的来说,SSH协议通过使用非对称加密算法、对称加密算法和完整性保护机制,以及支持端口转发和X11转发等功能,来保护网络通信的安全性。

它在网络安全领域有着广泛的应用,可以有效地保护网络通信的安全性,防止数据被篡改和窃取,从而保障了网络通信的安全性。

综上所述,SSH协议在网络安全领域有着重要的地位,它通过使用各种加密算法和完整性保护机制,来保护网络通信的安全性。

在实际应用中,我们应该充分利用SSH协议的各种功能,来保障网络通信的安全性,防止数据被篡改和窃取,从而确保网络通信的安全性。

ssh的工作原理

ssh的工作原理

SSH(Secure Shell)是一种网络协议,用于在不安全的网络中

提供安全的远程访问和数据传输。

其工作原理如下:

1. 客户端与服务器建立连接:客户端启动SSH客户端程序,

向服务器发起连接请求。

2. 服务器确认身份:服务器接收到连接请求后,会要求客户端提供身份验证信息,一般是用户名和密码。

3. 客户端发送身份验证信息:客户端将身份验证信息加密后发送给服务器。

4. 服务器验证身份信息:服务器收到客户端的身份验证信息后,将其解密并与存储在服务器上的用户信息进行比对。

5. 身份验证成功:当服务器验证通过后,客户端可以继续进行远程操作。

6. 加密通信:客户端和服务器之间的通信通过加密进行,确保数据传输的机密性和完整性。

7. 数据传输:客户端可以在安全通道上发送命令和数据给服务器,服务器执行相应操作后将结果返回给客户端。

8. 连接关闭:当通信结束时,客户端可以主动断开与服务器的连接,也可以等待一定时间后自动断开。

总之,SSH通过身份验证、加密通信和安全传输数据的方式,实现了远程访问和数据传输的安全性,可以在不安全的网络环境下进行安全的远程操作。

ssh是什么协议

ssh是什么协议SSH是什么协议。

SSH(Secure Shell)是一种加密网络协议,用于在不安全的网络中安全地传输数据。

它最初由芬兰的Tatu Ylönen于1995年设计开发,旨在取代Telnet和rlogin等不安全的远程登录协议。

SSH通过加密技术保护数据的传输过程,防止数据被窃听和篡改,因此在网络安全领域得到了广泛的应用。

SSH协议的核心功能包括远程登录、远程执行命令和安全传输文件。

通过SSH 协议,用户可以在不同的计算机之间建立安全的远程连接,进行远程管理和操作。

相比于Telnet等传统的远程登录协议,SSH提供了更高的安全性和数据保护能力,成为了许多企业和个人首选的远程管理工具。

SSH协议的安全性主要体现在以下几个方面:首先,SSH采用了加密技术对数据进行加密传输,防止数据在传输过程中被窃听和篡改。

它使用了对称加密、非对称加密和消息摘要等多种加密算法,保障了数据的机密性和完整性。

其次,SSH在连接建立过程中使用了公钥加密和私钥解密的方式进行身份验证,防止了中间人攻击和伪造身份的风险。

用户在连接远程主机时,远程主机会向用户发送一个公钥,用户使用私钥对其进行加密后返回给远程主机,从而完成身份验证。

另外,SSH还支持基于口令和密钥的双因素认证方式,提供了更高级别的身份验证机制。

用户可以通过设置密钥对来进行身份验证,避免了口令被猜测和破解的风险。

总的来说,SSH协议通过加密传输、身份验证和数据完整性保护等技术手段,实现了对远程连接的安全保护。

它不仅可以用于远程登录和执行命令,还可以用于安全传输文件和数据,为用户提供了一个安全、可靠的远程管理环境。

除了基本的安全功能外,SSH协议还支持端口转发、X11转发等高级功能,使得用户可以在安全的网络环境中实现更多样化的远程操作和管理。

通过SSH协议,用户可以在不同的计算机之间进行安全的数据传输和通信,而无需担心数据泄露和被篡改的风险。

总之,SSH作为一种安全的远程连接协议,为用户提供了安全、可靠的远程管理和通信环境。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

Spring+Hibernate+Struts2整合文档一、Spring+Struts2整合:1、spring配置在web.xml文件中的上下文监听器:<context-param><param-name>contextConfigLocation</param-name><param-value>/WEB-INF/applicationContext*.xml</param-value></context-param><listener><listener-class>org.springframwork.web.content.ContextLoaderListener</listener-class> </listener>2、struts2配置在web.xml文件中的过滤器:<filter><filter-name>struts2</filter-name><filter-class>org.apache.struts2.dispatcher.FilterDispatcher</filter-class></filter><filter-mapping><filter-name>struts2</filter-name><url-patter>/*</url-patter></filter-mapping>3、设置struts.xml文件,就可以使用spring的IOC来管理struts的Action:默认的的就是spring,可以不写<content name=“struts.objectFactory” value=“spring” >4、第三步设置后,以后在struts.xml 文件中配置一个action时,它的class就不是一个类了,而是在applicationContext.xml文件中定义过的类的ID,在struts.xml文件中就只需要引用定义好的类的id 就可以了。

然后特别要注意的一个问题:action是一个请求就是一个action对象,而在spring中则不是的,它是自动分配类的实例的,是使用的单态模式来生产类的实例的,不符合action,因此在applicationContext.xml文件中定义每个action时,都要在类后加上:scope=“prototype”属性scope="prototype" 属性三、三者组合开发:一般在组合开发时,没有什么难的,只要把上面两步做好就可以是三个组合开发了。

对于进行组合开发时,一般使用的系统架构:1、先从最底层开发,先开发POJO类,和Hibernate映射文件。

它相当于系统的数据库层。

2、再开发DAO层,它是对于数据进行持久化的一层,专门处理各种数据增、删、改、查的功能。

并且使用DAO工厂模式,以保证和上层没有任何的联系,并且可以方便于类与接口的扩展。

3、第三是开发manager层,它相当于软件的业务逻辑层,即专门处理各种业务逻辑。

实现系统的业务处理功能。

并且它隔离事务,使与下层的数据持久和上层的数据操作没有任何的联系。

4、Action层,也即软件的表示层,处理action的接收与回复。

各action由spring管理。

二、Spring+Hibernate整合:Spring整合Hibernate,是做了一个很大的调整的,因为spring可以把管理Hibernate的工作都做了,以前的hibernate.cfg.xml文件都去掉了,而将这些内容都交给了spring来管理了。

1、applicationContext.xml文件中应该配置如下内容:Java代码//配置数据连接类<bean id=“dataSource” lass=“mons.dbcp.BasicDataSource”><property name=“driverClassName” value=“org.gjt.mm.mysql.Driver”></property><property name=“url” value=“jdbc:mysql://localhost:3306/test”></property> <property name=“username” value=“root”></property><property name=“password” value=“root”></property></bean>//配置session工厂类<bean id=“sessionFactory”class=“org.springframework.orm.hibernate3.LocalSessionFactoryBean”><property name=“dataSource”><ref bean=“dataSource” /></property><property name=“hibernateProperties”><props><prop key=“hibernate.dialect”>org.hibernate.dialect.MySQLDialect</prop><prop key=“hibernate.show_sql”>true</prop></props></property><property name=“mappingResources”><value>com/hejianjiao/vo/Person.hbm.xml</value></property></bean>2、可以使用spring中的HibernateDAOSupport与HibernateTemplate类来进行数据持久化操作:A、HibernateDAOSupport类中定义了对session、sessionFactory的操作方法与getHibernateTemplate方法来获得一个HibernateTemplate实例;B、HibernateTemplate类中定义了对数据持久化的各种封装的方法,我们可以用它来对数据进行操作。

因此在使用时,我们可以继承HibernateDAOSupport类,然后实例化HibernateTemplate类来进行数据持久化。

三、组合开发中的一些问题:1、在组合开发中,常见的一个问题就是session的管理,当我们使用HibernateTemplate操作数据库时,可以不对session进行显示的操作,spring可以自动处理session的打开与关闭。

我们可以在web.xml文件中显示的配置一个session管理的过滤器,它专门帮助我们关闭session:Java代码<filter><filter-name>lazyLoadingFilter</filter-name><filter-class>org.springframwork.orm.hibernate3.support.OpenSessionInViewFilter</filter-class></filter><filter-mapping><filter-name>lazyLoadingFilter</filter-name><url-pattern>*.action</url-pattern></filter-mapping>注:它一定要在struts2的过滤器之前。

因为web.xml文件的过滤器执行是有顺序的。

而session 一定在前面进行。

Java代码<filter><filter-name>lazyLoadingFilter</filter-name><filter-class>org.springframwork.orm.hibernate3.support.OpenSessionInViewFilter</filter-class></filter><filter-mapping><filter-name>lazyLoadingFilter</filter-name><url-pattern>*.action</url-pattern></filter-mapping>注:它一定要在struts2的过滤器之前。

因为web.xml文件的过滤器执行是有顺序的。

而session 一定在前面进行。

它会在所有的action处理完了,页面显示完了,就会自动关闭session。

六、spring事务处理1、事务的处理也交给了spring来管理,要在applicationContext.xml文件中上配置事务管理类:Java代码//实施事务管理的bean<bean id=”transactionManager”class=”org.springframwork.orm.hibernate3.HibernateT ransactionManager”><property name=”sessionFactory”><ref bean=”sessionFactory” /></property></bean>它是通过sessionFactory来管理,因此在传进来一个sessionFactory来接管事务处理。

2、声明式事务处理:在spring中对事务进行管理时,可以显示地进行事务处理的定义://给事务添加的属性Java代码<tx:advice id=”txAdvice” transaction-manager=”transactionManager”><tx:attributes ><tx:advice id=”txAdvice” transaction-manager=”transactionManager”><tx:attributes >//propagation表示的是事务的传播特性,使用required时,是当检测到add开头的方法时,就看此时有没有开启的事务,如果有则将方法放进事务中去,如果没有,则新建一个事务。