加州理工学院-计算系统导论 (20)

《计算机科学导论》

《计算机科学导论》计算机科学作为一个非常重要的学科领域,其应用范围广泛,引起了许多人的关注。

本文将对计算机科学进行介绍,包括该学科的历史、基本概念、应用领域和未来发展趋势等方面。

一、计算机科学的历史计算机科学起源于对计算和计算机的研究。

早在数千年前,古代文明就开始进行计算,并采用各种手段,如算盘等工具来完成计算。

然而,真正的计算机能力来源于现代科学技术的发展。

20世纪早期,计算机的出现标志着计算机科学学科的出现和发展。

在20世纪60年代和70年代,计算机科学迅猛发展。

计算机硬件飞速更新,计算机软件也快速发展,计算能力和功能不断提高,应用范围也越来越广泛。

同时,计算机科学学科本身也在不断的迭代和进步,树立起了自己独特的理论和方法论。

二、基本概念计算机科学是一门关于计算方法和计算机硬件、软件的学科,可以分为两个主要领域:理论和实际应用。

理论包括算法、数据结构、计算复杂性理论、计算机组成原理、组合数学、数论、形式语言与自动机等方面。

实际应用包括数据库、操作系统、计算机网络、编程语言、计算机图形学、人工智能、并行计算等方面。

除此之外,计算机科学还涉及到其他领域,如人机交互、计算机安全、虚拟现实等。

计算机科学领域的知识体系是十分庞杂的。

其中包括了计算机原理、硬件和软件、计算机网络、数据库、编程语言等多个重要课题。

让我们为大家介绍其中的一些基本概念。

1.计算机原理计算机原理是计算机科学的基础,包括了计算机的构造和工作原理。

计算机原理包括了处理器、内存、输入/输出设备和操作系统等方面。

2.编程语言编程语言是计算机科学中的一项基本概念,计算机程序的设计和编写都离不开编程语言。

目前世界上使用的编程语言已经超过200种,其中最常见的语言包括Java、C++、Python、JavaScript、Go等。

3.计算机网络计算机网络涵盖了网络协议、网络拓扑、网络管理等方面,是计算机科学中的一个重要方面。

计算机网络的发展和应用,已经改变了我们的日常生活和工作方式。

计算概论知识点总结

计算概论知识点总结一、基本概念1. 计算概论的概念计算概论是一门研究计算的基本理论和方法的学科。

它是计算机科学的基础,包括了算法、数据结构、分析技术、计算复杂性理论等内容。

计算概论的研究对象是计算的过程和方法,它研究计算机问题的抽象和形式化描述、计算机问题的求解方式、计算机问题求解的复杂性以及计算机问题求解的效率等问题。

2. 算法的概念算法是解决问题的一种有序的数学过程,它包括了从问题描述到问题求解的所有步骤。

算法是对问题求解的精确描述,是计算机问题求解的基础,因此算法的设计和分析是计算概论中的重要内容。

3. 数据结构的概念数据结构是一种用来组织和存储数据的方式,它包括了数据的逻辑组织和物理存储。

数据结构是算法的载体,它的设计和选择对算法的效率有很大的影响,因此数据结构的研究也是计算概论的重要内容之一。

4. 复杂性理论的概念复杂性理论是研究计算问题的复杂性和可解性的学科。

它研究计算问题求解的时间和空间资源的需求与问题规模之间的关系,同时也研究计算问题的难解性和不可解性等问题。

二、算法分析1. 时间复杂度算法的时间复杂度是描述算法在求解问题时所需的时间资源的度量。

它通常用算法的基本操作数量与问题规模的关系来描述。

时间复杂度是算法效率的重要指标,它决定了算法在不同规模的问题上所需的时间资源。

2. 空间复杂度算法的空间复杂度是描述算法在求解问题时所需的空间资源的度量。

它通常用算法所需的额外空间与问题规模的关系来描述。

空间复杂度是算法效率的另一个重要指标,它决定了算法在不同规模的问题上所需的空间资源。

3. 算法的渐进分析算法的渐进分析是描述算法复杂度的一种常用方法,它用来描述算法在问题规模趋近无穷时的复杂度情况。

渐进分析包括了最坏情况复杂度、平均情况复杂度和均摊情况复杂度等。

4. 算法的正确性算法的正确性是指算法对于所有输入数据都能得到正确的输出。

算法正确性是算法设计的基本要求,同时也是算法分析的关键内容。

计算机科学与技术本科专业,有哪些核心课程?

谢谢邀请!目前,就本科阶段而言,全国设置有计算机科学与技术专业的院校有许多许多,可见这是一个热门专业。

但是,其中真正出类拔萃的却不多。

除了院校的专业排名不同,更为重要的是,它们为学生配备的师资、制定的培养方案,执行的教学计划、教授的核心课程、提供的拓展和发展机会也存在诸多的差异。

不过,它们的目标一样,都是想为国家和社会培养从事计算机研究与应用的(高级)技术人才,促进我国信息化社会早日实现。

下面,笔者以清华、北大、北航、哈工大为例,来看看它们都为学生开设了哪些核心课程:1、清华大学为本专业设置的核心课程有5门:操作系统、编译原理、形式语言与自动机、人工智能导论、专业实践。

要求修满14学分。

专业核心课程是学院所属各专业对学生在相关学科专业基础方面必修课程的具体要求,除了计算机科学与技术专业,清华信息学院还为学生提供了4 个专业核心课组,并将它们一般安排在三、四年级学习。

就课程设置与学分分布而言,清华为学生提供五种课程:①公共基础课程、②文化素质课(理工类)、③平台课程、④专业相关课程、⑤综合论文训练。

核心课程属于“专业相关课程”,与之相辅相成的还有:专业限选课组、任选课程组。

其中,专业限选课组对学生获得较深入的知识、拓展其他专业领域的相关知识最有帮助,因而要求也多。

2、北京大学为学生开设的核心课程主要包括:①算法分析与设计、②集合论与图论、③计算机组织与体系结构、④代数结构与组合数学、⑤数理逻辑、⑥计算系统导论、⑦编译原理(技术)、⑧操作系统、⑨微机实验、⑩并行程序设计原理。

北京大学的课程分为公共必修课、学院必修课、专业必修课、专业选修课、通选课。

与清华不同,北大要求学生在四年级开始之前修满全部必修课程。

值得突出强调的是,智能科学与技术专业是计算机科学与技术一级学科之下的本科专业,主要从事机器感知、智能机器人、智能信息处理和机器学习等交叉学科领域的学习。

本专业为理科专业,学制4年,毕业授予工学学士学位。

系统工程导论第2版课后题答案

什么是孤立系统、封锁系统和开放系统?试别离举例说明。

答:a.若是系统与其环境之间既没有物质的互换,也没有能量的互换,就称其为孤立系统。

在孤立系统中,系统与环境之间是彼此隔间的,系统内部的能量和物质不能传至系统外,系统环境的能量也不能传至系统内,显然,客观世界是不存在这种孤立系统的;b.若是系统与其环境能够互换能量但不能够互换物质,称其为封锁系统。

例如一个密闭的容器,能够与外界互换能量,但不能互换物质,可看做为封锁系统;c.若是系统与环境之间既有换,又有物质互换,就称其为开放系统。

小至细胞、分子、大至生物、城市、国家等任何系统不时刻刻都与环境进行着物质、能量及信息的互换,都是开放系统。

什么是系统自组织现象?试描述一个具体的系统自组织现象。

答:系统中的元素在环境作用下,不依托外力,进展形成有序结构的进程,称为系统自组织。

19世纪末化学家利色根发觉,将碘化钾溶液加入到含有硝酸银的胶体介质中,在必然的条件下,所形成的碘化银沉淀物会组成一圈圈有规律距离的环状散布,这种有序的环称为利色根环。

如激光的产生确实是一个典型的自组织进程。

中国科学家对系统科学与技术有过哪些奉献?答:中国科学院于1956年在力学研究所成立“运用组”,即后来“运筹组”的前身。

到1980年成立“系统科学研究所”,1980年成立“中国系统工程学会”,这些都标志着我国对系统工程研究进展的重视。

1986年钱学森发表“什么缘故创建和研究系统学”,又把我国系统工程研究提高到系统工程基础理论,从系统科学体系的高度进行研究。

我国学者钱学森于1989年提出“综合集成法”,是对系统工程方式论研究方面作出的新奉献。

如何全面正确明白得系统的整体性和“1+1>2”表达式?答:系统的首要特点确实是其整体性,系统不是各孤立部份属性的简单叠加,它还具有各孤立部份所没有的新的性质和行为。

系统的整体性质有时通俗地表达为“1+1>2”,但实际情形是复杂的,也有可能等于2或小于2,这取决于系统的结构、各部份的属性及系统内协同作用的强弱。

计算机科学导论_Introduction

建立数学模型:将一个现实问题转化成可以被 计算的任务(数学建模)

设计算法:准确而完整地描述可在计算机上执 行的一个求解方案

编写程序或设计硬件逻辑:通过软件或硬件实 现求解方案

可见,软件程序和硬件逻辑都是建立在数 学模型基础上的

计算机科学的数学理论体系

现行教育方式与人工智能学习特点 高度重合

数学之外的理科:

应试教育:注重结论性的东西,忽视问题的提 出、过程的探究、实验设计的原始思路

人工智能:擅长学习已有的知识,在自然问题 和工程问题的提出、探究、实验方面只能起辅 助作用

现行教育方式与人工智能学习特点 高度重合

应试教育正在产生一大批“在思想层面上 类人工智能化,而在执行力层面上远低于 人工智能”的学生:

数值计算:

主要包括数值分析、数学分析、线性代数、计算几 何、概率论与数理统计

离散数学:

一般认为包含集合论、逻辑学、代数学、图论、组 合学

数论:

包括初等数论、解析数论、代数数论、几何数论

计算理论:

主要包括算法学、计算复杂性理论、程序理论

离散数学

离散数学是研究离散量的结构及其相互关系的数 学学科

如何学好数学?

关注数学的来龙去脉,知道数学概念、方法和理论的 产生渊源和发展过程:

它们为什么提出来?要解决什么问题? 理解数学的精神实质和思想方法:

注重思考和理解,不要死记硬背数学知识,要活学要用 对于实际问题要能建立正确的数学模型,然后运用已知的数

学工具加以解决

严格训练,培养抽象思维、逻辑推理和归纳构造能力:

数学是一门关键的技术:

数学的思想和方法与高度发展的计算技术相结合,形成 了一种关键性的、可实现的技术,称为“数学技术”

《计算机科学导论》(第三版)弗罗赞(翻译)

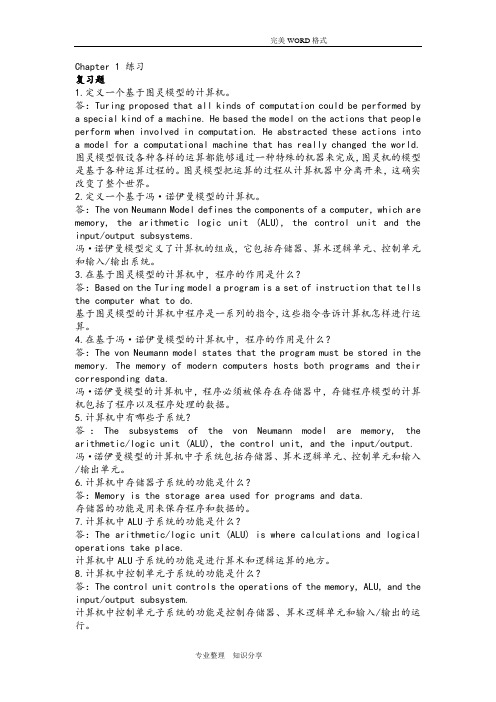

Chapter 1 练习复习题1.定义一个基于图灵模型的计算机。

答:Turing proposed that all kinds of computation could be performed by a special kind of a machine. He based the model on the actions that people perform when involved in computation. He abstracted these actions into a model for a computational machine that has really changed the world. 图灵模型假设各种各样的运算都能够通过一种特殊的机器来完成,图灵机的模型是基于各种运算过程的。

图灵模型把运算的过程从计算机器中分离开来,这确实改变了整个世界。

2.定义一个基于冯·诺伊曼模型的计算机。

答:The von Neumann Model defines the components of a computer, which are memory, the arithmetic logic unit (ALU), the control unit and the input/output subsystems.冯·诺伊曼模型定义了计算机的组成,它包括存储器、算术逻辑单元、控制单元和输入/输出系统。

3.在基于图灵模型的计算机中,程序的作用是什么?答:Based on the Turing model a program is a set of instruction that tells the computer what to do.基于图灵模型的计算机中程序是一系列的指令,这些指令告诉计算机怎样进行运算。

4.在基于冯·诺伊曼模型的计算机中,程序的作用是什么?答:The von Neumann model states that the program must be stored in the memory. The memory of modern computers hosts both programs and their corresponding data.冯·诺伊曼模型的计算机中,程序必须被保存在存储器中,存储程序模型的计算机包括了程序以及程序处理的数据。

人工智能计算导论

人工智能计算导论在当今科技飞速发展的时代,人工智能(AI)已经成为了一个热门话题。

从智能手机中的语音助手,到自动驾驶汽车,再到医疗诊断和金融预测,人工智能的应用无处不在。

而在这一切的背后,人工智能计算起着至关重要的作用。

那么,什么是人工智能计算呢?简单来说,它是使计算机能够像人类一样学习、思考和决策的一系列技术和方法。

要理解人工智能计算,我们首先要明白数据在其中的关键作用。

数据就像是人工智能的“燃料”,没有大量的高质量数据,人工智能就无法有效地学习和改进。

例如,一个图像识别系统需要成千上万张不同的图片来学习如何准确地识别各种物体;一个语言处理模型需要海量的文本数据来理解和生成自然语言。

在获取数据之后,接下来就是数据的处理和分析。

这涉及到一系列复杂的计算任务,包括数据清洗、特征提取和数据标注等。

数据清洗是为了去除那些不准确、不完整或者重复的数据,以确保数据的质量。

特征提取则是从原始数据中提取出有意义的信息,这些特征将成为人工智能模型学习的依据。

而数据标注则是为了给数据赋予明确的含义,比如告诉模型哪些图片是猫,哪些是狗。

有了处理好的数据,接下来就轮到人工智能模型登场了。

常见的人工智能模型有很多种,比如神经网络、决策树、支持向量机等。

其中,神经网络是目前应用最为广泛的一种模型。

神经网络的结构类似于人类大脑中的神经元网络。

它由大量的节点(也称为神经元)组成,这些节点通过连接形成网络。

在训练过程中,数据通过网络传播,模型根据数据的输入和输出不断调整节点之间的连接权重,以达到最优的预测效果。

训练一个人工智能模型是一个耗时且复杂的过程。

它需要强大的计算能力,通常会使用到高性能的图形处理单元(GPU)或者专门的人工智能芯片。

这些硬件能够加速计算过程,大大缩短训练时间。

除了硬件,算法在人工智能计算中也起着重要作用。

优化算法可以帮助模型更快地收敛到最优解,提高训练效率。

同时,还有一些算法用于防止模型过拟合,即模型过度适应训练数据而无法很好地处理新的数据。

加州理工学院-计算系统导论 (30)

b bits block offset

¢ Example: direct-mapped cache with 4 sets

2 bits in set index

Direct-Mapped Cache with 4 Sets

¢ Very fast to map an address to a cache set

CS24: INTRODUCTION TO COMPUTING SYSTEMS

Spring 2013 Lecture 15

LAST TIME

¢ Discussed concepts of locality and stride

Spatial locality: programs tend to access values near values they have already accessed

¢ Each cache set has E cache lines in it…

Need to look up cache line using only the block’s tag The cache set is an associative memory

¢ More complicated to find if a block is in the cache

Need to examine all cache-line tags

Also, tag is larger than in a direct-mapped cache

Valid Tag

Avoid conflict misses by having multiple lines per cache-set

Avoid complicated logic to check tags of many lines

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

esi, edi used for string

operations

edi

¢ Two additional registers:

eip is the instruction pointer

eflags contains status flags

16 15 8 7

0

ax ah

¢ Example:

movl $42, %ebx

¢ Moves the value 4210

42

into ebx register

%ebx %bh %bl

0 0 0 42

IA32 MEMORY-REFERENCE OPERANDS

¢ IA32 has very rich support for memory references

¢ Some general categories of instructions:

Data movement instructions Arithmetic and logical instructions Flow-control instructions (many others too, e.g. floating point, SIMD, etc.)

¢ Important note!

Above assembly-code syntax is called AT&T syntax GNU assembler uses this syntax by default Intel IA32 manuals, other assemblers use Intel syntax

CS24: INTRODUCTION TO COMPUTING SYSTEMS

Spring 2013 Lecture 5

LAST TIME

31

¢ Began our tour of the IA32

eax

instruction set architecture

ebx

¢ IA32 provides 8 general-

pop

Pop value off of the stack

IA32 DATA MOVEMENT INSTRUCTIONS

¢ Data movement instructions can specify a suffix to indicate size of operand(s)

b = byte, w = word, l = doubleword, q = quadword

¢ Move with sign/zero extension takes two sizes:

movsbl %al, %edx ¢ Moves byte al into doubleword (4 bytes) register edx,

extending sign-bit of value into remaining bytes

¢ Some instructions work with one data size:

movl %ecx, %edx ¢ Moves doubleword (4 byte) register ecx into edx

pushb %al ¢ Pushes register al (1 byte) onto stack

al

bx bh

bl

cx ch

cl

dx dh

dl

sp

bp

si

di

eip eflags

IA32 INSTRUCTIONS

¢ Instructions follow this pattern:

opcode operand, operand, …

¢ Examples:

add $5, %ax mov %ecx, %edx push %ebp

Denote memory access as M[Address]

movzwq %cx, %rax ¢ Moves word (2 bytes) cx into quadword (8 bytes) register rax,

zeroing out higher-order bytes in destination

IA32 OPERAND TYPES

¢ Many different operand types and combinations supported by IA32 instruction set

purpose registers

ecx

eax, ebx, ecx, edx are used

edx

for general operations

esp

esp is the stack pointer,

ebp is the frame pointer

ebp

(a.k.a. “base pointer”)

¢ Data movement:

mov

Move data value from source to destination

movs Move value with sign-extension

movz Move value with zero-extension

push Push value onto the stack

¢ Immediate values – numeric constants:

Must specify $ prefix to use a numeric constant $5, $-37, $0xF005B411

¢ Registers:

Specify % prefix on register name %ebp, %eax, %rcx

¢ Some big differences between the two formats!

mov %ecx, %edx # AT&T: Copies ecx to edx mov edx, ecx # Intel: Copies ecx to edx

IA32 INSTRUCTIONS (2)