VLAN技术分析

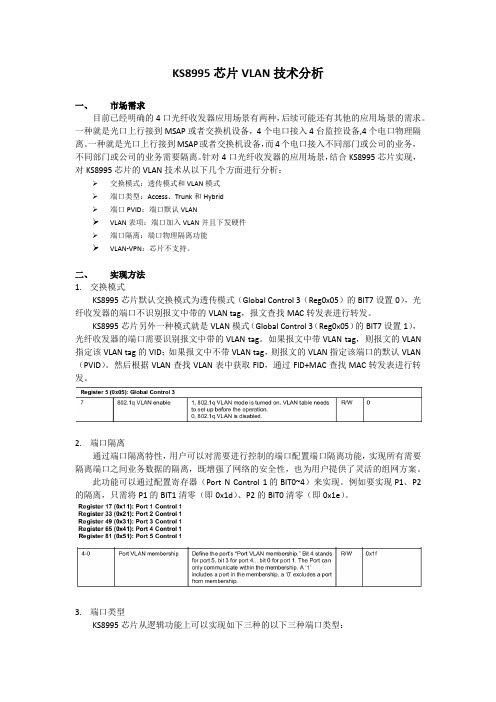

KS8995芯片VLAN技术分析

KS8995芯片VLAN技术分析一、市场需求目前已经明确的4口光纤收发器应用场景有两种,后续可能还有其他的应用场景的需求。

一种就是光口上行接到MSAP或者交换机设备,4个电口接入4台监控设备,4个电口物理隔离。

一种就是光口上行接到MSAP或者交换机设备,而4个电口接入不同部门或公司的业务,不同部门或公司的业务需要隔离。

针对4口光纤收发器的应用场景,结合KS8995芯片实现,对KS8995芯片的VLAN技术从以下几个方面进行分析:交换模式:透传模式和VLAN模式端口类型:Access、Trunk和Hybrid端口PVID:端口默认VLANVLAN表项:端口加入VLAN并且下发硬件端口隔离:端口物理隔离功能VLAN-VPN:芯片不支持。

二、实现方法1.交换模式KS8995芯片默认交换模式为透传模式(Global Control 3(Reg0x05)的BIT7设置0),光纤收发器的端口不识别报文中带的VLAN tag,报文查找MAC转发表进行转发。

KS8995芯片另外一种模式就是VLAN模式(Global Control 3(Reg0x05)的BIT7设置1),光纤收发器的端口需要识别报文中带的VLAN tag。

如果报文中带VLAN tag,则报文的VLAN 指定该VLAN tag的VID;如果报文中不带VLAN tag,则报文的VLAN指定该端口的默认VLAN (PVID)。

然后根据VLAN查找VLAN表中获取FID,通过FID+MAC查找MAC转发表进行转发。

2.端口隔离通过端口隔离特性,用户可以对需要进行控制的端口配置端口隔离功能,实现所有需要隔离端口之间业务数据的隔离,既增强了网络的安全性,也为用户提供了灵活的组网方案。

此功能可以通过配置寄存器(Port N Control 1的BIT0~4)来实现。

例如要实现P1、P2的隔离,只需将P1的BIT1清零(即0x1d)、P2的BIT0清零(即0x1e)。

“独臂路由”与三层交换机VLAN间通信技术分析

中图分 类号 : P 9 文献 标识 码 : 文章 编号 :6 22 9 (0 7 0 —0 80 T 33 A 1 7 -6 8 2 0 ) 40 6 —5

是 说 , 果 广 播 报 文 无 法 到 达 , 么 就 无 从 解 析 如 那

MAC地 址 , 即无 法直 接通 信 。 亦

计 算机 分 属 不 同 的 VL N, 就 意 味 着 分 属 不 A 也 同的广 播域 , 自然 收不 到 彼 此 的广 播 报 文 。 因此 , 属

于不 同 VL AN 的计算 机 之间无 法 直接互 相通 信 。为

二 、 用 路 由 器 实 现 VL 使 AN 问 路 由— — “ 臂 路 独

由” 术 技

图 1 路 由 器 端 口与 VL AN 中的 交换 机 端 口对 应 连 接 图

收 稿 日期 :0 70 —8 2 0 —71

作者简 介 : 辛颖 秀 (9 8) 女 , 东青 岛人 , 17一, 山 助教 , 士 。 硕

实现 VL AN 问路 由技术 有何 异 同?两 种方 案在 实 际 应用 中如何设 计 和 配 置 ?本 文将 就采 用 路 由器结 构

PCl PC2 PC3 Pc4

的“ 臂路 由” 独 和采 用三 层 交 换 机结 构 的两 种 方 案 分

别进行 “ 由” 理分析 , 分别 给 出配 置 方案 。 路 原 并

连接 。

在第 一种 连接 结构 中, 交换 机上用 于和路 由器 将

互联 的每个端 口设 为访 问链接 , 后分别 用 网线 与路 然 由器 上 的独立 端 口互 联 。如 图 1所示 , 换 机上 有 2 交 个 VL AN, 么就 需 要 在 交 换 机 上 预 留 2个 端 口用 那

vlan实验报告

vlan实验报告VLAN实验报告引言:虚拟局域网(Virtual Local Area Network,简称VLAN)是一种将物理局域网划分为多个逻辑上独立的子网的技术。

通过VLAN,网络管理员可以更加灵活地管理和控制网络流量,提高网络性能和安全性。

本实验旨在通过搭建VLAN实验环境,深入了解VLAN的原理和应用。

一、实验目的本实验的主要目的是:1.了解VLAN的概念和工作原理;2.掌握VLAN的配置和管理方法;3.验证VLAN的功能和效果。

二、实验环境本实验使用以下设备和软件:1.三台交换机(Switch A、Switch B、Switch C);2.一台计算机(PC);3.网络模拟器软件(如Cisco Packet Tracer)。

三、实验步骤1.搭建实验环境首先,将三台交换机和一台计算机连接起来,形成一个局域网。

可以使用网线将它们连接在一起,或者在网络模拟器软件中进行虚拟连接。

2.配置交换机接下来,需要对三台交换机进行配置。

首先,在每台交换机上创建VLAN,并将端口划分到相应的VLAN中。

可以使用交换机的命令行界面或者图形界面进行配置。

3.测试VLAN功能配置完成后,可以进行VLAN功能的测试。

首先,将计算机连接到交换机的某个端口上,并配置计算机的网络参数。

然后,尝试与同一VLAN中的其他计算机进行通信。

如果通信正常,说明VLAN配置成功。

4.实验结果分析根据实验结果,可以对VLAN的功能和效果进行分析。

可以观察到不同VLAN之间的通信是否被隔离,以及VLAN之间的流量控制是否有效。

同时,还可以通过抓包工具对网络流量进行分析,了解VLAN对网络性能的影响。

四、实验心得通过本次实验,我对VLAN的概念和工作原理有了更深入的了解。

我学会了如何配置和管理VLAN,并通过实验验证了VLAN的功能和效果。

通过观察和分析实验结果,我认识到VLAN可以提高网络的性能和安全性,对于大型企业和组织的网络管理非常重要。

MUXVLAN

MUXVLAN⼀、MUX VLAN 1.产⽣背景 A、不同属性的vlan之间,想要互相通信 B、相同的vlan下,数据要隔离 2.基本概念及实现 A、MUX VLAN(MultiplexVLAN)提供了⼀种通过VLAN进⾏⽹络资源控制的机制。

通过MUXVLAN提供的⼆层流量隔离的机制可以实现企业内部员⼯之间互相通信,⽽企业外来访客之间的互访是隔离的。

B、为了实现报⽂之间的⼆层隔离,⽤户可以将不同的端⼝加⼊不同的 VLAN,但这样会浪费有限的VLAN资源。

采⽤端⼝隔离功能,可以实现同⼀VLAN内端⼝之间的隔离。

端⼝隔离功能为⽤户提供了更安全、更灵活的组⽹⽅案。

C、在安全性要求较⾼的⽹络中,交换机可以开启端⼝安全功能,禁⽌⾮法MAC地址设备接⼊⽹络;当学习到的MAC地址数量达到上限后不再学习新的MAC地址,只允许学习到MAC地址的设备通信。

D、和思科PVLAN,锐捷super vlan等技术有共同点。

主vlan可以和任何vlan通信 从vlan 团体vlan 可以和主VLAN通信 vlan内部之间可以互相通信不可以和其他的团体vlan通信,包括隔离VLAN 隔离vlan 可以和主VLAN通信 vlan内部之间不可以互相通信不可以和其他的团体或隔离vlan通信⼆、GARP 1、产⽣的背景 1.1 VTP 协议 vlan trunking protocol 同步交换机上的VLAN信息的 1.2 如何解决,园区⽹中,海量交换机⼤批量的vlan配置问题? 1.3 ⽐如可以以利⽤excel夫格配置vlan,还是需要⼀台⼀台设备去配置 1.4 需要⼀种⾃动化的协议,能够⾃动的将配置好的VLAN,同步到全⽹的所有设备上但是,VTP是思科私有的协议,不能公⽤ 1.5 通过公有的协议GARP来实现,GVRP是GARP的⼀种具体实现 2、GVRP实现和基本概念 2.1 通过特定的数据报⽂来交互数据的 2.2 join消息报⽂ in 表⽰下发的注册信息不是空的,是有具体的vlan的 empty 下发的注册信息是空的 2.3 leave in empty 2.4 leave all 3、GVRP的单向注册 在注册的时候,是单⽅向发送注册消息的,并且下游交换机,也是单⽅向注册vlan信息的 4、GVRP的单向注销 5、GVRP注册的模式 normal 默认情况下,注册⽅式都是normal 静态还是动态的vlan 都可以注册 fix 只允许发送静态的vlan注册信息 forbidden 禁⽌发送vlan注册信息3、VTP和GVRP使⽤风险。

网络拓扑知识:网络拓扑分析与VLAN技术的应用研究

网络拓扑知识:网络拓扑分析与VLAN技术的应用研究网络拓扑知识:网络拓扑分析与VLAN技术的应用研究随着互联网的发展,网络技术也越来越成熟。

网络拓扑分析与VLAN技术是网络技术中非常重要的一个方向,应用广泛。

本文将从网络拓扑的定义、分类和分析方法,以及VLAN技术的基本概念、应用场景和实现方式等方面进行阐述和分析。

一、网络拓扑的定义和分类网络拓扑指的是一个网络节点之间连接的方式及其结构。

网络的物理结构包括了计算机、服务器、存储装置、网络设备等硬件设备的布局与连线,同时它也涉及到软件部分的分布、配置等,是一个较为微观的方面。

网络拓扑分为物理拓扑和逻辑拓扑两种。

物理拓扑指的是各个节点之间的实际连接方式和结构,例如使用的链路类型,所用的介质、连接方式等等,物理拓扑是一种直观的表现方式,通常能够直接观察和直观辨认。

而逻辑拓扑是指在物理拓扑的基础上,通过网络协议对节点间的通信关系进行描述,这种拓扑是指在网络工程宏观上定制和优化的架构,更为关注网络的功能和性能。

因此逻辑拓扑是指网络的实际结构。

常见物理拓扑有明线型拓扑、环形拓扑、星形拓扑等。

而逻辑拓扑则根据网络结构的不同可以分为总线型拓扑、环型拓扑、树形拓扑、网状拓扑等。

其中较为常见的有树形拓扑和星型拓扑。

二、网络拓扑的分析方法1.图论图论是数学的一个分支,用于研究活动的抽象模型。

它的主要研究对象是图,将它作为一个集合,通常称为诸如节点、顶点或者是结点的物品,之间通过称作边缘或弧的联系创造出一些小型网络。

图论在现代计算机科学中被广泛应用,包括网络拓扑结构的分析。

2.电流模型该方法主要适用于网络的流量负载均衡问题,主要是通过电流传输的模型计算网络拓扑结构。

这种方法主要是利用反复调节对网络的流量负载进行分析,提供传输数据流的优化路线。

不过在电流模型中权刀和流量的分配处理是非常复杂的。

3.传输控制协议/网络拓扑(TCP/Topology)该方法主要适用于分布式计算机应用程序的拓扑结构问题,可以通过运行一种叫TCP/Topology的服务进程来获得有关拓扑的信息,以及提供它所在的主机。

VLAN的配置实验报告【完整版】

Sw1(config)#end

Sw1#

4、配置VLAN主干:本组(SW2)配置主干

Sw1#conf t

Sw1(config)#int fa0/23-trunk

Sw1(config-if)#switchport trunk encapsulation dot1q

Swx#conft

Swx#(config)#int fa0/x

Swx#( config-if)#switchport mode access

Swx#( config-if)#switchport access vlan 10

Swx#(config)#int fa 0/x2-x6

Swx#( config-if)#switchport mode access

Vlan的分配方法:

进入交换机控制台,通过语句把不同的机器划分到不同的vlan。

VLAN的划分有三种,分别是:基于端口的划分(静态配置)、基于MAC的划分(动态配置)及基于网络地址或网络协议的划分(动态配置)。

互连方法:

把不同的ip地址划分到不同的vlan,最后把vlan连起来。

VLAN通过主干连接多个交换设备,可以再设定相关网关、ip、子网掩码的设置后实行互连。

Sw1(config-if)# switchport mode trunk

Sw1(config-if)#end

Sw1(config)#end

Sw1#

E组(sw1)配置连接端口主干:#int fa 0/x

5、分配VLAN:

在本组(Sw1)为组内计算机分配vlan(SERVER)

同时在E组(Sw2)为该组计算机分配vlan(CLIENT)

通过虚拟网络实现网络分段和隔离策略分析(十)

通过虚拟网络实现网络分段和隔离策略分析在网络安全的领域中,网络分段和隔离是一种常见的安全策略。

随着技术的发展,虚拟网络的出现使得实施网络分段和隔离策略变得更为便捷和灵活。

本文将讨论通过虚拟网络实现网络分段和隔离的意义、方法以及相关安全性考虑。

一、虚拟网络的意义虚拟网络可以以逻辑方式将一个物理网络划分为多个独立、隔离的网络。

这一技术的出现极大地便利了网络管理员对于网络资源的管理和控制。

通过虚拟网络,不同用户群体可以在一个物理网络中分别建立各自的网络空间,隔离互不干扰。

这样的网络分段和隔离策略在以下几个方面具有重要意义:1. 网络资源管理:虚拟网络分段使得网络资源的管理变得更加可控。

通过将网络划分为不同的虚拟网络,管理员可以更精确地分配和管理网络带宽、数据存储等资源,提高网络的利用率和效率。

2. 安全性提升:通过对不同虚拟网络之间进行隔离,网络安全性得到大幅提升。

一旦一个虚拟网络遭受攻击,攻击者将很难进一步渗透到其他虚拟网络或主机中,从而减小了对整个网络的威胁。

3. 增加网络弹性:通过虚拟网络的方式,网络管理员可以更灵活地调整网络拓扑结构,满足不同任务或服务的需求。

虚拟网络可以根据需要进行创建、删除或者重新连接,不影响其他的网络功能。

二、通过虚拟网络实现网络分段和隔离的方法实现网络分段和隔离的方法有很多种,下面将介绍几种较为常见的方法。

1. VLAN(Virtual Local Area Network):VLAN是一种逻辑上的划分方式,可以将不同物理端口或交换机端口划分到不同的虚拟网络中。

每个虚拟网络可以有独立的配置和安全策略,彼此之间隔离。

2. VRF(Virtual Routing and Forwarding):VRF虚拟路由和转发技术可以将一个物理路由器划分为多个逻辑路由器,每个逻辑路由器运行属于自己的路由表和转发策略。

不同的VRF实例之间互相隔离,每个VRF可以有独立的子网和路由规则。

3. 虚拟隧道:虚拟隧道技术通过在物理网络上建立虚拟的加密通道,使得不同虚拟网络之间的通信安全可靠。

实验vlan总结

实验vlan总结引言VLAN(Virtual Local Area Network,虚拟局域网)是一种将局域网划分为多个虚拟网络的技术。

通过VLAN的配置,可以实现不同物理位置的设备划分成不同的虚拟网络,实现更好的网络管理和资源隔离。

在本次实验中,我们通过搭建实验环境并配置VLAN,深入理解了VLAN的概念和工作原理。

本文将对实验过程和实验结果进行总结和分析。

实验环境本次实验使用了以下设备和工具: 1. 三台路由器(Cisco、Juniper等),用于配置VLAN并实现网络互通; 2. 三台交换机(Cisco、Huawei等),用于连接各台路由器和主机,并实现数据转发; 3. 三台主机(PC、服务器等),用于模拟实际网络设备,运行各种网络应用; 4. Wireshark,用于抓包分析网络数据; 5. PuTTY,用于通过SSH协议远程连接设备。

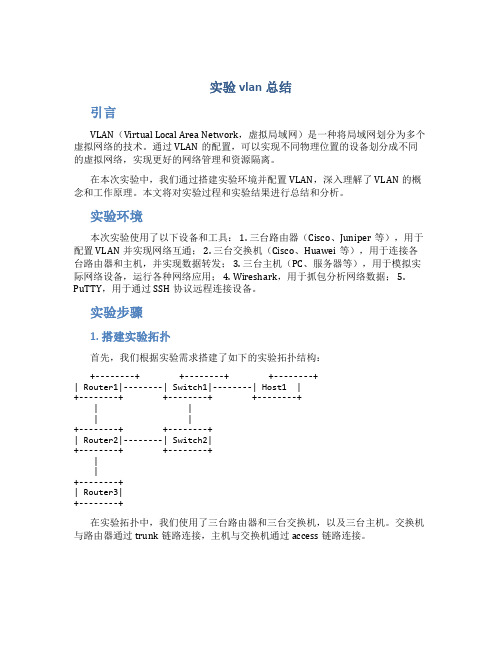

实验步骤1. 搭建实验拓扑首先,我们根据实验需求搭建了如下的实验拓扑结构:+--------+ +--------+ +--------+| Router1|--------| Switch1|--------| Host1 |+--------+ +--------+ +--------+| || |+--------+ +--------+| Router2|--------| Switch2|+--------+ +--------+||+--------+| Router3|+--------+在实验拓扑中,我们使用了三台路由器和三台交换机,以及三台主机。

交换机与路由器通过trunk链路连接,主机与交换机通过access链路连接。

2. 配置VLAN接下来,我们通过路由器和交换机的命令行界面进行VLAN的配置。

首先,我们在三台交换机上创建了三个VLAN,分别为VLAN10、VLAN20和VLAN30。

然后,我们在交换机的端口上进行了VLAN的划分,将不同的端口划分到不同的VLAN中。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

·33·

而回到原来的状态。在进行软件的并行开发时, 我们强 调同快速原型方法的有机结合[1]。原型不断进化, 最终 成为产品。 步的逆也刻划了原型不断进化这一性质。

我们可以利用 CCM 模型有效地实现并行控制。 将 CCM 模 型 形 式 化 的 意 义 在 于 我 们 可 以 用 一 个 CA SE (Com p u ter- A ided Softw a re Engineering) 系统 来对它加以支持, 在 CA SE 的支撑下来完成软件的并 行开发工作。

版社, 1994199~ 123 11 黄日日, 杨芙清 1 一个支持软件过程的CA SE 系统的设

计与实现, 计算机学报, 1997, 20 (5) : 441~ 450

VLAN 技术分析

张大陆 宋金刚

(同济大学计算机科学与工程系 上海 200092)

摘 要 作为一门新兴网络技术, VLAN 极大地减轻了网络管理者的负担, 成为业界人士所关注的热 门话题。本文简要介绍了 VLAN 产生的背景、定义和分类, 并对第二层 VLAN 和第三层 VLAN 作了 全面的比较和分析。 最后给出了 VLAN 如何抑制广播风暴的理论模型。 关键词 虚拟局域网 第二层 VLAN 第三层 VLAN 呼叫

1 VLAN 产生的背景 二十一世纪将是信息化的世纪。 信息社会的发展

造成了许多地理分散的相关组织, 越来越多的工作人 员在流动的办公室中办公, 这就产生了一个成为“虚拟 工作组”的新实体: 即在逻辑上相关而物理上分散的人 群。人员的频繁迁移以及网络设备的增加、移动和更改 给网络管理带来了极大的负担。在传统网络中, 这种改 变是通过物理实现的, 需要耗费大量的人力物力。随着 网络规模的越来越大, 如何采用一种先进的网络技术 来减轻网络管理者的负担已显得非常必要了。

3 M. A oyam a. Concu rren t developm en t of softw are system ;

A new developm en t p arad igm. A CM Softw are Eng ineer2 ing, 1987, (6) : 20~ 24 4 B. N u seibeh, J. K ram er, and A. F inkelstein. A fram ew o rk

·34·

计算机应用研究 1998 年

尽管采用传统的多端口路由器可以做到这一点 (同时 亦增加了主干的带宽) , 但不可避免地带来了许多负面 效应:

①用路由器进行网络分段, 在处理各网段间传输 的信息包时, 增加了网络的延迟 ( latency) ;

②被路由器所创建的每一个物理网段必须以一个

在实际工程中应用VLAN 技术时, 一般要从以下 几个方面进行综合考虑, 对各种因素进行权衡、比较, 然后选择某种合适的 VLAN 形式。

(1) 是否具有自动配置的能力; (2) 互操作性; (3) 可扩展性; (4) 是否带来潜在的瓶颈问题; (5) 实现 VLAN 间通信的费用。 一般来讲, 第二层 VLAN 交换机具有较高的性 能: 因为它以M A C 地址作为组成 VLAN 的依据, 在 处理信息帧时, 只需查看M A C 地址, 所以有较低的延 迟和较快的响应时间。相比之下, 第三层 VLAN 交换 机需要处理更多的网络层的信息, 从而增加了延迟。不 过, 现在许多第三层 VLAN 交换机采用 IP 交换 ( IP Sw itch ing) 或类似的第三层交换技术, 并辅以一种称 egra ted C ircu it) 的集 成电路来加速信息包的处理, 所以在转发信息包时, 交 换机只需对第一个包进行网络层的一些必要处理, 将 网络层地址映射成正确的端口号, 从而使随后到来的 发往同一目的地的信息包在第二层上以线速进行交

第 3 期 张大陆等: VLAN 技术分析

·35·

知”, 并被自动地包含进正确的 VLAN 中; 同时, 对站 点的移动和改变也可自动识别和跟踪。

具体地讲, 基于规则的 VLAN 可以制定如下的策 略: 共享同一服务器或同一应用程序的用户组成一个 VLAN , 当然这需要交换机能从信息包中读出并解码 出服务器名, 套接字号 ( socket num ber) 以及其他与 应用有关的域; 或者, 可以基于用户的登录名来实现 VLAN 的划分。 3 第二层 VLAN 与第三层 VLAN 的分析比较

fo r exp ressing the relation sh ip s betw een m u ltip le view s in

requ irem en ts sp ecification. IEEE T ran saction s on Soft2 w are Eng ineering, 1994, 20 (10) : 760~ 773 5 W. R eisig, Petri nets: an in troduction. Berlin: Sp ringer - V erlag, 1982. 1~ 60 6 陆汝钤 1 计算机语言的形式语义, 北京: 科学出版社, 1992, 71~ 94 7 袁崇义 1Petri 网, 南京: 东南大学出版社, 1989, 1~ 268 8 孔 兵, 李 彤 1 基于 Petri 网模型的面向对象系统分解, 西北大学学报, 1997, 27 (增刊) : 130~ 133 9 李玉茜, 杨宗源 1 并行程序的设计方法, 上海: 上海科学 技术文献出版社, 1994, 16~ 43 10 李学干, 徐甲同 1 并行处理技术, 北京: 北京理工大学出

收稿日期: 1997 年 12 月 26 日

另外, 应用对带宽的需求导致了网络从共享走向 交换, 未来网络的体系结构必然是以交换为基础。传统 的 LAN 交换机通过第二层的M A C 地址与端口的映 射关系, 使信息包的传输以线速进行交换, 实现了碰撞 域的隔离; 但没有实现广播域的隔离。 交换机在启动 时, 由于其内部的“路由表”(该表保存了每一端口和 与其相连节点的M A C 地址的对应关系) 是空的, 需通 过发送广播信息来获得表项。 当网络中节点数足够大 时, 广播信息包就可能影响其他信息流的传输, 使网络 的性能迅速下降, 这就是所谓的“广播风暴”(B road2 cast Sto rm )。抑制广播风暴的基本方法是隔离广播域。

参考文献

1 李 彤, 王黎霞 1 支持第四代语言的并行进化式软件开发 模型 CESD 1 计算机科学, 1996, 23 (5) ; 79~ 81

2 M. A oyam a. Concu rren t developm en t p rocess m odel. IEEE Softw are, 1993, (6) : 46~ 55

2 VLAN 的定义、 特征和分类 所谓虚拟局域网 (VLAN - V irtua l LAN ) , 是指组

网所 依 据 的 不 是 站 点 的 物 理 位 置, 而 是 逻 辑 位 置 (M A C 地址、IP 地址或其他)。即所谓“逻辑上相关而 物理上分散”。

一般来讲, VLAN 具有以下几个重要特征: (1) 同一虚拟网的所有成员组成一个“独立于物理 位置而具有相同逻辑的广播域”, 共享一个 VLAN 标 识 (VLAN ID )。 (2)VLAN 的所有成员都能收到由同一VLAN 的 其他 成 员 发 送 来 的 每 一 个 广 播 包, 但 收 不 到 不 同 VLAN 的成员发送的广播包。 (3) 同一VLAN 的成员之间的通信不需要路由的 支持, 而不同VLAN 的成员之间的通信则需要 (无论 采用传统路由器方式还是采用虚拟路由的方式)。 具有 VLAN 能力的交换机称为 VLAN 交换机, 基本上, 它们可分为两类: 一类是第二层VLAN 交换机: 建立在第二层桥的 体系结构上, 基于端口或M A C 地址进行 VLAN 的划 分, 它创建第二层的VLAN ; 另一类是第三层 VLAN 交换机: 引入网络层的属性, 基于协议 ( IP, IPX 等) 来划分 VLAN , 它创建第三层的 VLAN。 若以建立VLAN 的具体方式来划分, 大致有如下 的分类: (1) 基于端口的虚拟 LAN 这是构成 VLAN 的最简单的方式。 在这种方式 中, 将 属 于 不 同 交 换 机 端 口 的 物 理 网 段 分 在 一 个 VLAN 中。一个VLAN 对应的是交换机端口的一个子 集合 (Subco llection)。 通过网络管理软件, 根据交换 机端口的标识符 (Po rt ID ) 将不同的端口分到相应的 分组中。分配到同一个VLAN 的各网段上的所有站点 都在同一个广播域中, 可以直接通信; 不同 VLAN 的 站点间的通信则需要路由的支持。

独立的逻辑子网形式存在, 从而使网络管理更加复杂 化;

③高端的路由器的每端口价格昂贵。

VLAN 技术正是在这种条件下应运而生的、解决 上述问题的有效手段, 已引起业界人士的广泛注意, 成 为讨论的热门话题。各交换机厂商也各抒己见, 从而导 致了对VLAN 的看法不一, 也使得网络用户感到迷惑 不解。 本文正试图揭开这一神秘面纱。

此种VLAN 模式的优点在于: 费用不多且工程上

容易实现, 不需要太多的智能技术来检查各站点间发 送的报文。 从一个端口发出的广播包只是简单地发送

到该 VLAN 中的其他所有端口。 其缺点是 VLAN 的 建立和修改需手工进行, 要手工地把某些端口划分于 某 一个 VLAN 中 (当然也借助于网管软件) ; 此外, VLAN 成员不能在网上自由地移动, 如果某用户移出 了 VLAN 的网段外, 还需手工重新配置。

(2) 基于M A C 的虚拟 LAN 用此种方式构成的 VLAN 就是一些MAC 地址 的集合, 它解决了网络处理站点的移动问题。对于所用 连接于交换机端口的工作站来说, 在它们初始化时, 相 应的交换机要在 VLAN 的管理信息库M IB (M anage2 m en t Info rm a tion B a se) 中检查M A C 地址, 从而动态 地匹配该端口到相应的 VLAN 中。 此种 VLAN 允许站点在同一 VLAN 的不同网段 上移动, 也提供了站点在同一 LAN 网段不同 VLAN 中移动的能力。当某一台工作站在网络上移动时, 交换 机根据该战点的网络接口卡的 48 位M A C 地址 (全球 唯一) , 实现 VLAN 对站点的识别和跟踪。 基 于 MAC 构 成 的 VLAN 能 够 灵 活 地 处 理 VLAN 上站点的移动问题; 但所有的站点必须被明确 地分配给某一个 VLAN: 只有这种配置工作完成以 后, 对站点的自动识别才成为可能。如果网络管理员面 对的是一个大型的网络, 要把成千上万个M A C 地址 一一划分到相应的 VLAN 中, 其工作量实在巨大。 (3) 基于第三层协议的虚拟 LAN 建立VLAN 也可使用与管理路由相同的策略: IP 子网, IPX 网络号及其他协议。这样可以减少人工参与 配置VLAN 的工作量, 而利用网络层的业务属性来自 动生成 V L A N 。把具有相同的非路由协议的站点划分 在一个VLAN 中, 例如, 将使用N etB EU I 协议的站点 分在同一VLAN 中; 把使用不同的路由协议的站点分 在相对应的VLAN 中。例如, 在一个有 IP 和 IPX 混合 协议的网络中可以做到如下的VLAN 划分: IP 子网 X 为 VLAN 1, IP 子 网 Y 为 VLAN 2, IPX 子 网 为 VLAN 3, 等等。通过检查所有的广播 (B roadca st) 和 组广播 (M u ltica st) 报文, 交换机便能自动生成VLAN 的划分。