QoS限速的一个实例

QOS 限速

QOS 限速2篇QoS(Quality of Service,服务质量)是指在网络通信中保证特定的服务质量标准的一组技术手段。

其中之一就是限速(Traffic Policing)。

限速是指网络设备对通过其进行传输的数据流进行控制,设置最大传输速率,以保证网络资源的合理分配和使用。

本文将从限速的原理和应用两个方面进行探讨,以期帮助读者更好地理解QoS中的限速技术。

限速的原理限速技术通过控制数据流的传输速率来保证网络服务质量,避免网络拥塞和资源浪费。

其原理可简单概括为以下几点:1. 流量监测:网络设备对通过其传输的数据流进行实时监测和分析,了解数据流的特点和负载情况。

2. 流量标记:根据监测结果和预设的限速策略,对数据流进行标记。

常见的标记方式包括:包丢弃、包延迟或包改变优先级等。

3. 流量管控:根据标记的结果,网络设备对数据流进行不同程度的限速处理。

这可以通过缓存数据包或丢弃多余数据包来实现。

限速的应用限速技术在网络管理和优化中起到重要的作用,不仅可以保证重要数据流的传输质量,还可以提高网络的稳定性和性能。

以下是限速技术在不同场景中的应用示例:1. 云服务提供商云服务提供商需要为不同用户提供稳定的网络连接和高质量的服务。

通过在云服务器上配置限速策略,可以保证每个用户的带宽使用情况,并且避免恶意用户占用过多的网络资源。

2. 视频流媒体在视频流媒体应用中,对于实时性要求较高的视频流,可以设置较低的最小传输速率,以保证视频流的连续性和稳定性。

而对于非实时性要求较低的视频流,则可以设置较高的最大传输速率,提高数据传输效率。

3. VoIP通信在VoIP通信中,实时音频和视频的传输质量对通信质量至关重要。

通过限速技术,可以提供稳定的带宽和传输速率,减少音频和视频的延迟和抖动,提高通信质量。

4. 异构网络管理对于异构网络,不同设备和传输媒介具有不同的传输能力和特性。

通过限速技术,可以根据不同设备和传输媒介的能力,对数据流进行适当的限速处理,以保证网络的整体性能和稳定性。

QOS 限速

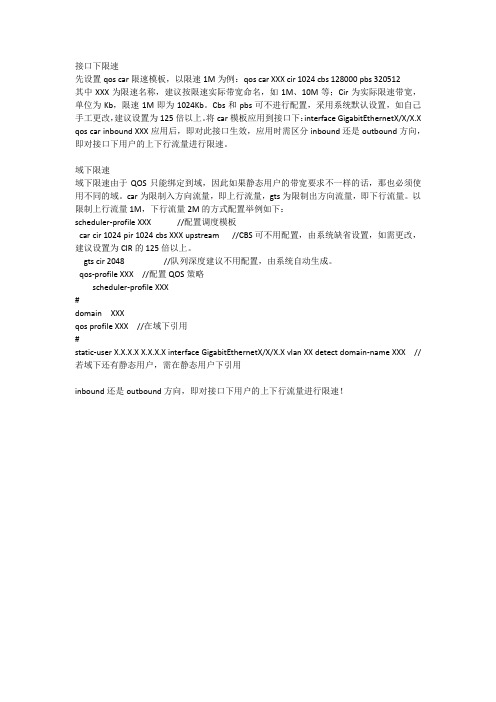

接口下限速先设置qos car限速模板,以限速1M为例:qos car XXX cir 1024 cbs 128000 pbs 320512其中XXX为限速名称,建议按限速实际带宽命名,如1M、10M等;Cir为实际限速带宽,单位为Kb,限速1M即为1024Kb。

Cbs和pbs可不进行配置,采用系统默认设置,如自己手工更改,建议设置为125倍以上。

将car模板应用到接口下:interface GigabitEthernetX/X/X.X qos car inbound XXX应用后,即对此接口生效,应用时需区分inbound还是outbound方向,即对接口下用户的上下行流量进行限速。

域下限速域下限速由于QOS只能绑定到域,因此如果静态用户的带宽要求不一样的话,那也必须使用不同的域。

car为限制入方向流量,即上行流量,gts为限制出方向流量,即下行流量。

以限制上行流量1M,下行流量2M的方式配置举例如下:scheduler-profile XXX //配置调度模板car cir 1024 pir 1024 cbs XXX upstream //CBS可不用配置,由系统缺省设置,如需更改,建议设置为CIR的125倍以上。

gts cir 2048 //队列深度建议不用配置,由系统自动生成。

qos-profile XXX //配置QOS策略scheduler-profile XXX#domain XXXqos profile XXX //在域下引用#static-user X.X.X.X X.X.X.X interface GigabitEthernetX/X/X.X vlan XX detect domain-name XXX //若域下还有静态用户,需在静态用户下引用inbound还是outbound方向,即对接口下用户的上下行流量进行限速!。

Eudemon系列防火墙QOS限速设置

Eudemon系列防火墙可以设置流量监管,用QOS CAR做限速。

不过好像不支持每IP限速,只能针对IP地址段去做限制,不能做的太细致。

举个例子—比如上网的网段IP地址范围是“192.168.1.0/24”,防火墙连接内网的端口号是“Ethernet 0/0/1”,那么可以把“192.168.1.0/24”这个大网段划分为“192.168.1.0/27、192.168.1.32/27、192.168.1.64 /27、192.168.1.96/27、192.168.1.128/27、192.168.1.160/27、192.168.1.192/27、 192.168.1.224/27”这8个小网段,对每个地址段来做限速。

大体步骤如下:引用://进入系统配置视图system-view//用8个ACL分别描述8个IP地址段的流量acl number 3001rule 10 permit ip source 192.168.1.0 0.0.0.31rule 11 permit ip destination 192.168.1.0 0.0.0.31acl number 3002rule 10 permit ip source 192.168.32 0.0.0.31rule 11 permit ip destination 192.168.32.0 0.0.0.31acl number 3003rule 10 permit ip source 192.168.64 0.0.0.31rule 11 permit ip destination 192.168.64.0 0.0.0.31acl number 3004rule 10 permit ip source 192.168.96 0.0.0.31rule 11 permit ip destination 192.168.96.0 0.0.0.31 acl number 3005rule 10 permit ip source 192.168.128 0.0.0.31rule 11 permit ip destination 192.168.128.0 0.0.0.31 acl number 3006rule 10 permit ip source 192.168.160 0.0.0.31rule 11 permit ip destination 192.168.160.0 0.0.0.31 acl number 3007rule 10 permit ip source 192.168.192 0.0.0.31rule 11 permit ip destination 192.168.192.0 0.0.0.31 acl number 3008rule 10 permit ip source 192.168.224 0.0.0.31rule 11 permit ip destination 192.168.224.0 0.0.0.31 quit//引用ACL定义8个类traffic classifier class1if-match acl 3001traffic classifier class2if-match acl 3002traffic classifier class3if-match acl 3003traffic classifier class4if-match acl 3004traffic classifier class5if-match acl 3005traffic classifier class6if-match acl 3006traffic classifier class7if-match acl 3007traffic classifier class8if-match acl 3008quit//定义8个行为(每个类限速3Mbps)traffic behaviour behav1car cir 3000000 cbs 0 ebs 0 green pass reddiscard traffic behaviour behav2car cir 3000000 cbs 0 ebs 0 green pass reddiscard traffic behaviour behav3car cir 3000000 cbs 0 ebs 0 green pass reddiscard traffic behaviour behav4car cir 3000000 cbs 0 ebs 0 green pass reddiscard traffic behaviour behav5car cir 3000000 cbs 0 ebs 0 green pass reddiscard traffic behaviour behav6car cir 3000000 cbs 0 ebs 0 green pass reddiscard traffic behaviour behav7car cir 3000000 cbs 0 ebs 0 green pass reddiscard traffic behaviour behav8car cir 3000000 cbs 0 ebs 0 green pass reddiscard quit//定义一个QOS策略来限制8个网段的上传和下载速率qos policy speed_limitclassifier class1 behaviour behav1classifier class2 behaviour behav2classifier class3 behaviour behav3classifier class4 behaviour behav4classifier class5 behaviour behav5classifier class6 behaviour behav6classifier class7 behaviour behav7classifier class8 behaviour behav8quit//在内网接口的inbound和outbound方向应用QOS策略,分别对上传和下载速率进行限制interface ethernet 0/0/1qos apply policy speed_limit inboundqos apply policy speed_limit outboundquit//返回用户视图,保存配置quitsave这样做完之后,每个地址段的32台主机最大上传和下载速率分别被限制在3Mbps(总共8X3=24Mbps)。

二层交换机的qos限速

二层交换机的QOS限速

在二层交换机上做流量控制

需求:对172.16.12.241的下载进行限速

1.配置高级ACL

acl number 3000

rule 10 permit ip source 172.16.1.22 0 desti nation 172.16.12.241 0

2.配置防火墙接在交换机上的48号端口

in terface Ethernet1/0/48

traffic-limit in bou nd ip-group 3000 rule 10 640 burst-bucket 512

最终可实现IP 172.16.12.241的下载速度为640Kbps,也就是80K/s。

当你

需要对多个IP,做不一样的限速时,做多个ACL如3001, 3002。

在48号端口上再添加类似的配置,将640改为你想要的速度。

注意:此配置下的速度限制是全局的。

不能实现如开网页的80k,游戏120k,QQ300I这样的功能。

burst-bucket是缓存的意思,将超过640K的数据存到交换机的缓存里,当数据量超过1152K时,多的数据将被丢弃。

利用QOS技术实现限速

一直以来想对这个交换机上面QoS来做一个限制,今天正好没有事情做,于是利用办公室里面的4006交换机来做一下这个测试。

在4006上面我没有做任何配置。

下面按照惯例来看看拓扑图吧。

现在呢?在没有做QoS的时候我们来看看它的下载速度。

从这里我们可以看见,我从192.168.0.230上面下载一个VM虚拟机,速度是10.5M,因为我内网都是100M口嘛。

那下面我们就通过这台4006交换机来带着大家做一下这个配置嘛!

在这里我们还是先来讲讲我们做这个实验的思路吧,首先我们给要限速的一些PC使用ACL挑选出来。

然后我们将ACL绑定在类上面,再将类绑定在策略上面,最好再将这个策略应用在接口上面。

大至就是这样一个流程来做。

但是这里要注意的是每个接口每个方向只支持一个策略;一个策略可以用于多个接口。

我们可以看到差不多速度就在125K左右,而当我们PC2接在26口上面呢?

我们可以看见,能够达到200多K,你想一下你们家里面的ADSL如果是1M的,下载速度是不是就只有130-140Kb,而2M的ADSL则能够达到200-230K。

我们可以看见它已经实现了我们的这个限速功能了吧。

那我们现在将PC2接在本交换机的其他任意一个口看看有没有影响呢?现在我将PC2接在13口的。

我们可以看见,它还是没有影响。

这是为什么呢?因为我们下载的策略应用在fa3/2这个接口上面的,而我们服务器就连在这个接口上面,当然我们PC连在其他那些端口上面都是一样的效果,我这里只是拿的两台PC来做的实验,而在我们实际工作中,不可能这么做,我们可以将上面的ACL改成你要做限速的网段就OK了。

QoS技术详解及实例

一般来说,基于存储转发机制的Internet(Ipv4标准)只为用户提供了“尽力而为(best-effort)”的服务,不能保证数据包传输的实时性、完整性以及到达的顺序性,不能保证服务的质量,所以主要应用在文件传送和电子邮件服务。

随着Internet的飞速发展,人们对于在Internet上传输分布式多媒体应用的需求越来越大,一般说来,用户对不同的分布式多媒体应用有着不同的服务质量要求,这就要求网络应能根据用户的要求分配和调度资源,因此,传统的所采用的“尽力而为”转发机制,已经不能满足用户的要求。

QoS的英文全称为"Quality of Service",中文名为"服务质量"。

QoS是网络的一种安全机制, 是用来解决网络延迟和阻塞等问题的一种技术。

对于网络业务,服务质量包括传输的带宽、传送的时延、数据的丢包率等。

在网络中可以通过保证传输的带宽、降低传送的时延、降低数据的丢包率以及时延抖动等措施来提高服务质量。

通常 QoS 提供以下三种服务模型:Best-Effort service(尽力而为服务模型)Integrated service(综合服务模型,简称Int-Serv)Differentiated service(区分服务模型,简称Diff-Serv)1. Best-Effort 服务模型Best-Effort 是一个单一的服务模型,也是最简单的服务模型。

对Best-Effort 服务模型,网络尽最大的可能性来发送报文。

但对时延、可靠性等性能不提供任何保证。

Best-Effort 服务模型是网络的缺省服务模型,通过FIFO 队列来实现。

它适用于绝大多数网络应用,如FTP、E-Mail等。

2. Int-Serv 服务模型Int-Serv 是一个综合服务模型,它可以满足多种QoS需求。

该模型使用资源预留协议(RSVP),RSVP 运行在从源端到目的端的每个设备上,可以监视每个流,以防止其消耗资源过多。

H3C?QoS限速与带宽保证自己总结

H3C QoS限速与带宽保证自己总结实例3:限速CBQ形式的限速并不是死死限定于cir的值,还需要结合cbs、ebs等参数计算突发量等,但大体上按cir来算就好了,没得突发时就是按cir计算。

一、【CBQ的形式】WX3024 AC无线终端上行下行限速###########终端IP是192.168.88.44,目标IP 192.168.88.252。

限速240kbit/s(即30Kbyte/s)acl number 3000rule 0 permit ip source 192.168.88.44 0 destination 192.168.88.252 0rule 5 permit ip source 192.168.88.252 0traffic classifier tc1 operator andif-match acl 3000#traffic behavior tb1car cir 240##按“car cir 240”就会自动生成car cir 240 cbs 15000 ebs 0 red discard#qos policy qpclassifier tc1 behavior tb1#interface WLAN-ESS1port access vlan 2qos apply policy qp inboundqos apply policy qp outbound#二、【CBQ的形式】高级:按时间段下载限速700 kbpstime-range tr3968 02:00 to 07:00 Mon Sun#acl number 3968rule 0 permit ip destination 10.1.1.1 0 time-range tr3968traffic classifier AdvWeb3968 operator andif-match acl 3968traffic behavior AdvWeb3968car cir 700 cbs 43750 ebs 0 green pass red discard ##敲命令的时候car cir 700就好了,cbs、ebs这些可系统自己算出qos policy PolicyLimitInput-983299classifier AdvWeb3968 behavior AdvWeb3968#interface Ethernet4/3port link-mode routeqos apply policy PolicyLimitInput-983299 inbound#三、【CBQ的形式】高级:按时间段上传限速500 kbps#time-range tr3968 02:00 to 07:00 Mon Sun#acl number 3968rule 0 permit ip source 10.1.1.2 0 time-range tr3968traffic classifier AdvWeb3968 operator andif-match acl 3968traffic behavior AdvWeb3968car cir 500 cbs 31250 ebs 0 green pass red discard ##敲命令的时候car cir 700就好了,cbs、ebs这些可系统自己算出qos policy PolicyLimit-983299classifier AdvWeb3968 behavior AdvWeb3968interface Ethernet4/3port link-mode routeqos apply policy PolicyLimit-983299 outbound#四、【QoS carl形式】qos carl 形式限速(可按ip、ip段及共享带宽限速,简单实用)下载限速:#qos carl 2 destination-ip-address range 10.1.1.10 to 10.1.1.15 per-address shared-bandwidth#interface Ethernet4/3qos car inbound carl 2 cir 200 cbs 12500 ebs 0 green pass red discard# ##敲命令的时候car cir 700就好了,cbs、ebs这些可系统自己算出上传限速:#qos carl 3 source-ip-address range 10.1.1.1 to 10.1.1.2 per-address shared-bandwidth#interface Ethernet4/3qos car outbound carl 3 cir 100 cbs 6250 ebs 0 green pass red discard# ##敲命令的时候car cir 700就好了,cbs、ebs这些可系统自己算出############################################# ############Qos carl XXXXXX ( 详细可看手册)qos carl carl-index { precedence precedence-value | mac mac-address | dscp dscp-list | { destination-ip-address | source-ip-address } { subnet ip-address mask-length | range start-ip-address to end-ip-address } [ per-address [ shared-bandwidth ] ] } undo qos carl carl-index基于IP网段类型的CAR列表:如果未指定per-address,则应用该CAR列表到接口时,cir为该网段内所有IP地址带宽之和,各个IP地址带宽按照流量大小的比例进行分配;如果指定per-address未指定shared-bandwidth,则应用该CAR列表到接口时,cir为各IP地址独享的限制带宽,不能被网段内其他IP流量共享;如果指定per-address和shared-bandwidth,则应用该CAR列表到接口时,cir为该网段内所有IP地址共享带宽之和,根据当前存在流量的IP地址数量,动态平均分配各IP地址占用的带宽。

qos限速

总结下载限速5种配置方法F系列防火墙限制下载速度的方法有很多,以下是我自己总结的最简单易行的5种方法,能解决99%的限速要求。

1. 下载限速1.1 对网段限速例如:对内网192.168.10.0/24网段下载限速2Mbps,每个IP下载速度不限制(但最大速度<2Mbps)。

在全局模式下:[F1000-C]qos carl 1 destination-ip-address subnet 192.168.10.1 24“192.168.10.1”是网关地址进入防火墙连接内网的接口:[F1000-C]int g 0/1[F1000-C-GigabitEthernet0/1]qos car outbound carl 1 cir 2000000 cbs 2000000 ebs 0 green passred discard1.2 对网段内所有IP限速例如:对内网192.168.10.0/24网段中每个IP下载限速200Kbps,整个网段的下载速度不限制。

在全局模式下:[F1000-C]qos carl 2 destination-ip-address subnet 192.168.10.1 24 per-address“192.168.10.1”是网关地址进入防火墙连接内网的接口:[F1000-C]int g 0/1[F1000-C-GigabitEthernet0/1]qos car outbound carl 2 cir 200000 cbs 200000 ebs 0 green pass1.3 即对网段限速,又对IP限速例如:内网192.168.10.0/24网段下载限速2Mbps,每个IP下载限速200kbps。

在全局模式下:[F1000-C]qos carl 1 destination-ip-address subnet 192.168.10.1 24[F1000-C]qos carl 2 destination-ip-address subnet 192.168.10.1 24 per-address“192.168.10.1”是网关地址进入防火墙连接外网的接口:[F1000-C]int g 1/0[F1000-C-GigabitEthernet1/0]qos car inbound carl 1 cir 2000000 cbs 2000000 ebs 0 green pass进入防火墙连接内网的接口:[F1000-C]int g 0/1[F1000-C-GigabitEthernet0/1]qos car outbound carl 2 cir 200000 cbs 200000 ebs 0 green pass1.4 对某一个连续的IP地址范围限速例如:对内网IP地址192.168.10.10~192.168.10.100进行下载限速。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

实验 QoS限速

实验名称:QoS限速。

实验目的:掌握QoS限速的配置步骤,理解QoS的概念。

技术原理:QoS定义规则类与ACL相关联,ACL指定子网或主机,再在规则类的基础上定义策略类,限制此子网或主机上行的端口流量(入端口流量)。

实现功能:配置QoS应用在端口上限制流量。

实验设备:S2126一台,PC三台,3Cdaemon软件一套,CuteFTP软件一套。

实验拓朴:

实验步骤:

1. 配置交换机S2126:

Switch>enable

Switch# configure

Switch(config)# ip access-list standard 101

Switch(config-std-nacl)# permit host 192.168.10.2 //定义要限速的IP

Switch(config-std-nacl)# exit

Switch(config)# class-map xiansu101 //创建规则类,名字为xiansu101 Switch(config-cmap)# match access-group 101 //匹配IP地址

Switch(config-cmap)# exit

Switch(config)#policy-map xiansu //创建策略类,名字为xiansu

Switch(config-pmap)# class xiansu101 //符合class xiansu101

Switch(config-pmap-c)# police 1000000 65536 exceed-action drop //限速值为1Mbps,猝发流量65536byte,超出限制带宽部分的报文丢弃。

Switch(config-pmap-c)# end

Switch(config)# int fa 0/1 //进入接口

Switch(config-if)#mls qos trust cos //启用QoS

Switch(config-if)# service-policy input xiansu //将该限速策略应用在这个接口上

2. 将PC1的IP地址设置为:192.168.10.2/24,并安装3CDaemon软件,搭建FTP服务器,

指定文件夹,创建访问账号及密码。

3. 将PC2、PC3的IP地址分别设置为:192.168.10.3/24、192.168.10.4/24,并在两台PC 上分别安装CuteFTP软件。

4. 在PC2、PC3上分别运行CuteFTP软件,新建到PC1 FTP服务器的连接,并分别从FTP服务器上下载,观察对比限速前后的下载速度。

新建FTP站点

设置FTP服务器参数

查看从FTP服务器下载速度

注意事项:

1、一个接口最多关联1个policy-map;

2、一个policy-map可以拥有多个class-map;

3、一个class-map最多关联1个ACLs,该ACLs的所有ACE必须具有相同的过滤域模板;

4、通过QoS只能限制进入接口的流量;

5、在CuteFTP上设置相关用户名与密码一定要与3CDaemon上创建的用户名与密码一致。