思科交换机NAT配置介绍及实例

思科路由器NAT配置详解

思科路由器NAT配置详解思科路由器NAT配置详解一、介绍在计算机网络中,网络地质转换(Network Address Translation,简称NAT)是一种将一个IP地质转换为另一个IP地质的过程。

NAT主要用于连接不同IP地质的网络之间进行通信,常用于家庭和办公网络。

二、NAT的基本概念1、NAT的作用NAT的主要作用是解决IPv4地质不足的问题,同时也可以提高网络的安全性。

2、NAT的类型NAT有三种类型:静态NAT、动态NAT和PAT(端口地质转换)。

3、静态NAT静态NAT将指定的内部IP地质映射到一个外部IP地质,使得内部网络上的设备可以通过外部IP地质进行访问。

4、动态NAT动态NAT是根据内部网络的需求,将一个或多个内部IP地质动态地映射到一个外部IP地质。

当内部网络设备需要访问外部网络时,才会动态地进行映射。

5、PATPAT是一种特殊的动态NAT,它将多个内部IP地质映射到一个外部IP地质,使用不同的端口号区分不同的内部地质。

三、NAT的配置步骤1、确定NAT的类型在进行NAT配置之前,需要确定所需的NAT类型,是静态NAT、动态NAT还是PAT。

2、配置内部和外部接口需要配置内部和外部接口的IP地质,使路由器能够正确地识别内部和外部网络。

3、配置NAT池对于动态NAT和PAT,需要配置一个NAT池,包含可用的外部IP地质。

4、配置NAT规则根据需求,配置适当的NAT规则,包括内部地质和端口号与外部地质和端口号的映射关系。

四、附件本文档没有涉及到附件。

五、法律名词及注释1、IPv4地质:互联网协议第四版本(Internet Protocol version 4,简称IPv4)中使用的32位地质,用于标识网络上的设备。

2、NAT:网络地质转换(Network Address Translation,简称NAT)是一种将一个IP地质转换为另一个IP地质的过程。

CISCO NAT

RouterA(config)#ip route 202.116.65.0 255.255.255.0 202.116.64.1

RouterA(config)#ip route 202.116.67.0 255.255.255.0 202.116.66.1

二. 实验原理

1. 什么是NAT?

NAT即Network Address Translation,它可以让那些使用私有地址的内部网络连接到Internet或其它IP网络上。NAT路由器在将内部网络的数据包发送到公用网络时,在IP包的报头把私有地址转换成合法的IP地址。

2.在NAT实验中需要理解的术语:

ip nat inside source list access-list-number pool pool-name [overload]:使用该命令定义访问控制列表与NAT内部全局地址池之间的映射。

ip nat outside source list access-list-number pool pool-name [overload]:使用该命令定义访问控制列表与NAT外部局部地址池之间的映射。

3、在RouterA的f0端口配置ACL过滤掉所有私有地址。

(1)静态NAT:

以RouterB为例

RouterB#config t

RouterB(config)# ip nat inside source static 10.0.1.2 202.116.65.1

RouterB(config)#int f0

2621(config-if)#exit //退回全局配置模式 这一步不是必须的,也可以直接用int fa0/1 切换到fa0/1端口

思科路由器如何配置NAT功能

思科路由器如何配置NAT功能很多网络技术上的新手,还不知道如何配置思科路由器的NAT功能。

不过没关系,看完小编这个文章应该对你帮助会很大。

那么接下来就让小编来教你如何配置思科路由器NAT功能吧。

首先,小编必须要介绍下什么是NAT。

NAT,英文全称为Network Address Translation,是指网络IP 地址转换。

NAT的出现是为了解决IP日益短缺的问题,将多个内部地址映射为少数几个甚至一个公网地址。

这样,就可以让我们内部网中的计算机通过伪IP访问INTERNET的资源。

如我们局域网中的192.168.1.1地址段属私网地址,就是通过NAT转换过来的。

NAT分为静态地址转换、动态地址转换、复用动态地址转换。

下面是小编将列出思科路由器NAT配置实例,希望对您有所帮助。

Current configuration:!version 12.0service timestamps debug uptimeservice timestamps log uptimeno service password-encryption!hostname 2611!enable secret 5 $JIeG$UZJNjKhcptJXHPc/BP5GG0enable password 2323ipro!ip subnet-zerono ip source-routeno ip finger!!!interface Ethernet0/0ip address 192.168.10.254 255.255.255.0 secondary ip address 218.27.84.249 255.255.255.248no ip directed-broadcastip accounting output-packetsno ip mroute-cacheno cdp enable!interface Serial0/0ip unnumbered Ethernet0/0no ip directed-broadcastip accounting output-packetsip nat outsideno ip mroute-cacheno fair-queueno cdp enable!interface Ethernet0/1ip address 192.168.2.254 255.255.255.0no ip directed-broadcastip nat insideno ip mroute-cacheno cdp enable!interface Virtual-T okenRing35no ip addressno ip directed-broadcastno ip mroute-cacheshutdownring-speed 16!router ripredistribute connectednetwork 192.168.2.0network 192.168.10.0network 218.27.84.0!ip default-gateway 218.27.127.217ip nat pool nat-pool 218.27.84.252 218.27.84.254 netmask 255.255.255.248ip nat inside source list 1 pool nat-pool overloadip nat inside source static 192.168.2.254 218.27.84.249ip classlessip route 0.0.0.0 0.0.0.0 Serial0/0ip http serverip http port 9091ip ospf name-lookup!ip access-list extended filterinpermit tcp any host 218.27.84.249 eq www reflect httpfilter access-list 1 permit 192.168.2.0 0.0.0.255no cdp run!line con 0transport input noneline aux 0line vty 0 4password routrlogin!end按照步骤敲完这些代码,那么你应该就会了解到如何配置思科路由器NAT功能了。

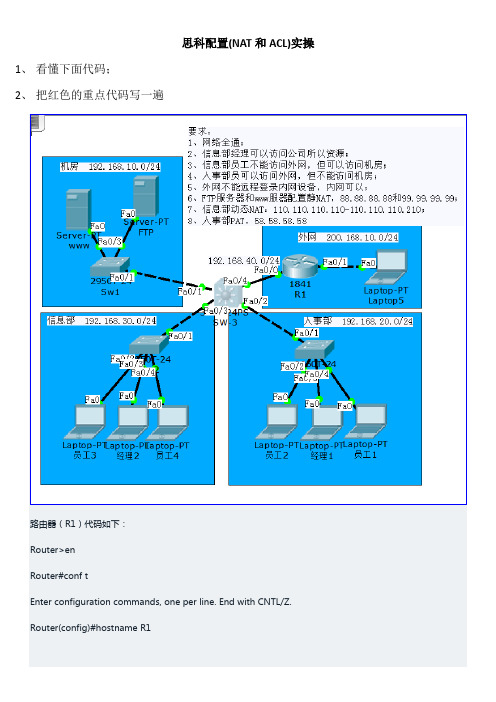

思科配置——NAT和ACL

思科配置(NAT和ACL)实操1、看懂下面代码;2、把红色的重点代码写一遍R1(config)#interface f0/0R1(config-if)#no shutdownR1(config-if)#R1(config-if)#ip add 192.168.40.1 255.255.255.0R1(config-if)#exitR1(config)#interface f0/1R1(config-if)#no shutdownR1(config-if)#ip add 200.168.10.1 255.255.255.0R1(config-if)#R1(config-if)#exitR1(config)#router rip 动态路由配置R1(config-router)#network 192.168.40.0R1(config-router)#network 200.168.10.0R1(config-router)#exitR1(config)#line vty 0 4R1(config-line)#password 123R1(config-line)#loginR1(config-line)#exitR1(config)#enable password 123R1(config)#ip access-list extended NOtelnet 禁止外网远程登录R1(config-ext-nacl)#denyR1(config-ext-nacl)#deny tcp any any eq 23R1(config-ext-nacl)#permit ip any anyR1(config-ext-nacl)#exitR1(config)#interface f0/1R1(config-if)#ip access-group NOtelnet inR1(config)#ip nat inside source static 192.168.10.10 88.88.88.88 静态NATR1(config)#ip nat inside source static 192.168.10.20 99.99.99.99R1(config)#R1(config)#access-list 10 permit 192.168.30.0 0.0.0.255 动态NATR1(config)#ip nat pool XXB 110.110.110.110 110.110.110.210 netmask 255.255.255.0 R1(config)#ip nat inside source list 10 pool XXBR1(config)#R1(config)#access-list 20 permit 192.168.20.0 0.0.0.255 PATR1(config)#ip nat pool RSB 58.58.58.58 58.58.58.58 netmask 255.255.255.0R1(config)#ip nat inside source list 20 pool RSB overloadR1(config)#R1(config)#interface f0/0R1(config-if)#ip nat insideR1(config-if)#exitR1(config)#interface f0/1R1(config-if)#ip nat outside三层交换机(SW-3)代码如下:Switch>Switch>enSwitch#conf tSwitch(config)#hostname SW-3SW-3(config)#SW-3(config)#interface range f0/1-4SW-3(config-if-range)#no switchportSW-3(config-if-range)#SW-3(config-if-range)#exitSW-3(config)#SW-3(config)#interface f0/1SW-3(config-if)#ip address 192.168.10.1 255.255.255.0 SW-3(config-if)#exitSW-3(config)#interface f0/2SW-3(config-if)#ip address 192.168.20.1 255.255.255.0 SW-3(config-if)#exitSW-3(config)#interface f0/3SW-3(config-if)#ip address 192.168.30.1 255.255.255.0 SW-3(config-if)#exitSW-3(config)#interface f0/4SW-3(config-if)#ip address 192.168.40.2 255.255.255.0 SW-3(config-if)#exitSW-3(config)#ip routingSW-3(config)#router ripSW-3(config-router)#network 192.168.10.0SW-3(config-router)#network 192.168.20.0SW-3(config-router)#network 192.168.30.0SW-3(config-router)#network 192.168.40.0SW-3(config-router)#exitSW-3(config)#SW-3(config)#ip access-list extended JFACL 信息部员工可以访问机房,人事部员不能访问机房SW-3(config-ext-nacl)#permit ip 192.168.30.0 0.0.0.255 192.168.10.0 0.0.0.255SW-3(config-ext-nacl)#deny ip 192.168.20.0 0.0.0.255 192.168.10.0 0.0.0.255SW-3(config-ext-nacl)#permit ip any anySW-3(config-ext-nacl)#exit、信息部员工不能访问外网,但可以访问机房;4、人事部员可以访问外网,但不能访问机房;SW-3(config)#interface f0/1SW-3(config-if)#ip access-group JFACL outSW-3(config-if)#exitSW-3(config)#SW-3(config)#ip access-list extended WWACL 人事部和信息部经理可以访问外网,信息部不能访问外网SW-3(config-ext-nacl)#permit ip 192.168.20.0 0.0.0.255 200.168.10.0 0.0.0.255SW-3(config-ext-nacl)#permit ip host 192.168.30.20 200.168.10.0 0.0.0.255SW-3(config-ext-nacl)#deny ip 192.168.30.0 0.0.0.255 200.168.10.0 0.0.0.255 SW-3(config-ext-nacl)#permit ip any anySW-3(config-ext-nacl)#exitSW-3(config)#SW-3(config)#interface f0/4SW-3(config-if)#ip access-group WWACL out。

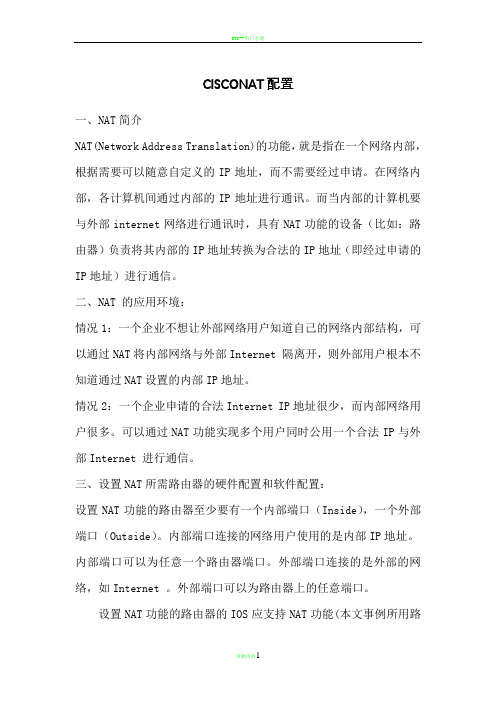

思科NAT配置实例

CISCONAT配置一、NAT简介NAT(Network Address Translation)的功能,就是指在一个网络内部,根据需要可以随意自定义的IP地址,而不需要经过申请。

在网络内部,各计算机间通过内部的IP地址进行通讯。

而当内部的计算机要与外部internet网络进行通讯时,具有NAT功能的设备(比如:路由器)负责将其内部的IP地址转换为合法的IP地址(即经过申请的IP地址)进行通信。

二、NAT 的应用环境:情况1:一个企业不想让外部网络用户知道自己的网络内部结构,可以通过NAT将内部网络与外部Internet 隔离开,则外部用户根本不知道通过NAT设置的内部IP地址。

情况2:一个企业申请的合法Internet IP地址很少,而内部网络用户很多。

可以通过NAT功能实现多个用户同时公用一个合法IP与外部Internet 进行通信。

三、设置NAT所需路由器的硬件配置和软件配置:设置NAT功能的路由器至少要有一个内部端口(Inside),一个外部端口(Outside)。

内部端口连接的网络用户使用的是内部IP地址。

内部端口可以为任意一个路由器端口。

外部端口连接的是外部的网络,如Internet 。

外部端口可以为路由器上的任意端口。

设置NAT功能的路由器的IOS应支持NAT功能(本文事例所用路由器为Cisco2501,其IOS为11.2版本以上支持NAT功能)。

四、关于NAT的几个概念:内部本地地址(Inside local address):分配给内部网络中的计算机的内部IP地址。

内部合法地址(Inside global address):对外进入IP通信时,代表一个或多个内部本地地址的合法IP地址。

需要申请才可取得的IP地址。

五、NAT的设置方法:NAT设置可以分为静态地址转换、动态地址转换、复用动态地址转换。

1、静态地址转换适用的环境静态地址转换将内部本地地址与内部合法地址进行一对一的转换,且需要指定和哪个合法地址进行转换。

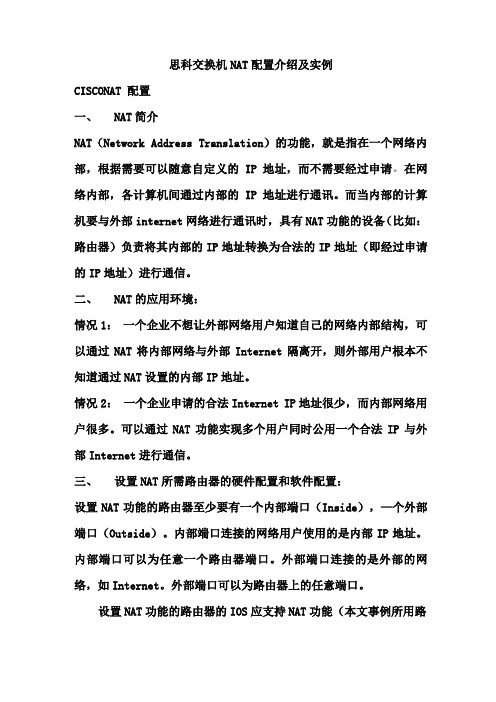

思科交换机NAT配置介绍及实例

思科交换机NAT配置介绍及实例CISCONAT 配置一、NAT简介NAT(Network Address Translation)的功能,就是指在一个网络内部,根据需要可以随意自定义的IP地址,而不需要经过申请。

在网络内部,各计算机间通过内部的IP地址进行通讯。

而当内部的计算机要与外部internet网络进行通讯时,具有NAT功能的设备(比如:路由器)负责将其内部的IP地址转换为合法的IP地址(即经过申请的IP地址)进行通信。

二、NAT的应用环境:情况1:一个企业不想让外部网络用户知道自己的网络内部结构,可以通过NAT将内部网络与外部Internet隔离开,则外部用户根本不知道通过NAT设置的内部IP地址。

情况2:一个企业申请的合法Internet IP地址很少,而内部网络用户很多。

可以通过NAT功能实现多个用户同时公用一个合法IP与外部Internet进行通信。

三、设置NAT所需路由器的硬件配置和软件配置:设置NAT功能的路由器至少要有一个内部端口(Inside),—个外部端口(Outside)。

内部端口连接的网络用户使用的是内部IP地址。

内部端口可以为任意一个路由器端口。

外部端口连接的是外部的网络,如Internet。

外部端口可以为路由器上的任意端口。

设置NAT功能的路由器的IOS应支持NAT功能(本文事例所用路由器为C isco2501,其IOS为11.2版本以上支持NAT功能)。

四、关于NAT的几个概念:内部本地地址(Inside local address ):分配给内部网络中的计算机的内部IP地址。

内部合法地址(Inside global address):对外进入IP通信时,代表一个或多个内部本地地址的合法IP地址。

需要申请才可取得的IP地址。

五、NAT的设置方法:NAT设置可以分为静态地址转换、动态地址转换、复用动态地址转换。

1、静态地址转换适用的环境静态地址转换将内部本地地址与内部合法地址进行一对一的转换,且需要指定和哪个合法地址进行转换。

思科NAT技术

静态NAT配置步骤:1、配置IP地址2、在R1上配置默认路由,保证R1可以ping通pc6R1(config)#ip route 0.0.0.0 0.0.0.0 12.1.1.23、静态NAT1)定义内外部接口R1(config)#int e0/0R1(config-if)#ip nat insideR1(config-if)#int e0/1R1(config-if)#ip nat outside2)手动配置NAT的转换表项R1(config)# ip nat inside source static 192.168.1.1 12.1.1.11R1(config)# ip nat inside source static 192.168.1.2 12.1.1.121、配置IP地址2、在R1上配置默认路由,保证R1可以ping通pc6R1(config)#ip route 0.0.0.0 0.0.0.0 12.1.1.23、配置NAT地址池===NAT的地址池配置的是公网地址 12网段R1(config)#ip nat pool yyds 12.1.1.100 12.1.1.100 netmask 255.255.255.04、配置访问控制列表匹配出局域网当中的地址R1(config)#access-list 1 permit 192.168.1.0 0.0.0.2555、定义内外部接口R1(config)#int e0/1R1(config-if)#ip nat outsideR1(config-if)#int e0/0R1(config-if)#ip nat inside6、将列表匹配出的内网地址关联到地址池中去R1(config)#ip nat inside source list 1 pool yyds第一种配置方法和动态相同:R1(config)#ip nat inside source list 1 pool yyds overload如果配置命令报错,请输入:clear ip nat translation第二种配置方法:1、配置IP地址2、在R1上配置默认路由,保证R1可以ping通pc6R1(config)#ip route 0.0.0.0 0.0.0.0 12.1.1.23、配置访问控制列表匹配出局域网当中的地址R1(config)#access-list 1 permit 192.168.1.0 0.0.0.2555、定义内外部接口R1(config)#int e0/1R1(config-if)#ip nat outsideR1(config-if)#int e0/0R1(config-if)#ip nat inside6、将列表匹配出来的地址转换到外部接口地址R1(config)#ip nat inside source list 1 interface e0/1 overload1、配置所有设备的IP地址ASA(config)# int e0ASA(config-if)# ip add 192.168.1.100 255.255.255.0ASA(config-if)# no shuASA(config-if)# nameif LANASA(config-if)# security-level 100ASA(config-if)# int e1ASA(config-if)# ip add 12.1.1.1 255.255.255.0ASA(config-if)# no shuASA(config-if)# nameif WAN2、在ASA上配置默认路由保证ASA和pc6可以通信ASA(config)# route WAN 0 0 12.1.1.23、将ICMP协议放入到状态化检测当中ASA(config)# sh run policy-mapASA(config)# policy-map global_policyASA(config-pmap)# class inspection_defaultASA(config-pmap-c)# inspect icmp4、无需定义内外部接口,需要配置一个叫做项目组的配置通过项目组匹配出内网地址设置出外网地址然后直接调用1)host XXXXXXXXX:某一个具体的主机地址2)range xxxxxxxx:某一段地址(192.168.1.1-192.168.1.10)3)subnet xxxxxxx:某一网段的地址(192.168.1.0/24)ASA(config)# object network LAN //创建项目组名字为LANASA(config-network-object)# range 192.168.1.1 192.168.1.2//匹配了一段地址:192.168.1.1-192.168.1.2ASA(config)# object network WANASA(config-network-object)# range 12.1.1.11 12.1.1.125、将两个项目组进行关联ASA(config)# nat (LAN,WAN) source static LAN WAN1、配置所有设备的IP地址2、在ASA上配置默认路由保证ASA和pc6可以通信ASA(config)# route WAN 0 0 12.1.1.23、CMP协议放入到状态化检测当中ASA(config)# sh run policy-mapASA(config)# policy-map global_policyASA(config-pmap)# class inspection_defaultASA(config-pmap-c)# inspect icmp4、定义内外部接口,需要配置一个叫做项目组的配置通过项目组匹配出内网地址设置出外网地址然后直接调用ASA(config)# object network LAN //创建项目组名字为LANASA(config-network-object)# range 192.168.1.1 192.168.1.2//匹配了一段地址:192.168.1.1-192.168.1.2ASA(config)# object network WANASA(config-network-object)# range 12.1.1.11 12.1.1.125、将两个项目组进行关联asa(config)# nat (LAN,WAN) source dynamic LAN WAN。

CISCO NAT(动态、静态)(讲解超详细)(个人学习心得)

动态、静态NAT体会:1.静态路由:(1)将各个接口的IP地址配置好(并在serial接口设置“clock rate 9600”,各个serial接口的clock rate 值必须一样)。

Router(config)#interface serial 2/0Router(config-if)#ip address 192.168.2.1 255.255.255.0Router(config-if)#clock rate 9600Router(config-if)#no shutdown(2)配置静态路由。

要连通几个与该路由器不直接相连的网段就必须设置几条路由。

Router(config)# ip route 192.168.1.0255.255.255.0192.168.3.1目标网段目标网络子网掩码下一跳IP地址(3)查看路由表:Router#show ip routeCodes: C - connected, S - static, I - IGRP, R - RIP, M - mobile, B - BGPD - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter areaN1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2E1 - OSPF external type 1, E2 - OSPF external type 2, E - EGPi - IS-IS, L1 - IS-IS level-1, L2 - IS-IS level-2, ia - IS-IS inter area* - candidate default, U - per-user static route, o - ODRP - periodic downloaded static routeGateway of last resort is not setC 192.168.1.0/24 is directly connected, FastEthernet1/0C 192.168.2.0/24 is directly connected, FastEthernet0/0S 192.168.3.0/24 [1/0] via 192.168.5.2S 192.168.4.0/24 [1/0] via 192.168.5.2C 192.168.5.0/24 is directly connected, Serial2/0(3)各个网段的终端要想相互ping得通,这些终端就得设置网关。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

思科交换机NAT配置介绍及实例CISCONAT配置一、NAT简介NAT(Network Address Translation)的功能,就是指在一个网络内部,根据需要可以随意自定义的IP地址,而不需要经过申请。

在网络内部,各计算机间通过内部的IP地址进行通讯。

而当内部的计算机要与外部internet网络进行通讯时,具有NAT功能的设备(比如:路由器)负责将其内部的IP地址转换为合法的IP地址(即经过申请的IP地址)进行通信。

二、NAT 的应用环境:情况1:一个企业不想让外部网络用户知道自己的网络内部结构,可以通过NAT将内部网络与外部Internet 隔离开,则外部用户根本不知道通过NAT设置的内部IP地址。

情况2:一个企业申请的合法Internet IP地址很少,而内部网络用户很多。

可以通过NAT 功能实现多个用户同时公用一个合法IP与外部Internet 进行通信。

三、设置NAT所需路由器的硬件配置和软件配置:设置NAT功能的路由器至少要有一个内部端口(Inside),一个外部端口(Outside)。

内部端口连接的网络用户使用的是内部IP地址。

内部端口可以为任意一个路由器端口。

外部端口连接的是外部的网络,如Internet 。

外部端口可以为路由器上的任意端口。

设置NAT功能的路由器的IOS应支持NAT功能(本文事例所用路由器为Cisco2501,其IOS为11.2版本以上支持NAT功能)。

四、关于NAT的几个概念:内部本地地址(Inside local address):分配给内部网络中的计算机的内部IP地址。

内部合法地址(Inside global address):对外进入IP通信时,代表一个或多个内部本地地址的合法IP地址。

需要申请才可取得的IP地址。

五、NAT的设置方法:NAT设置可以分为静态地址转换、动态地址转换、复用动态地址转换。

1、静态地址转换适用的环境静态地址转换将内部本地地址与内部合法地址进行一对一的转换,且需要指定和哪个合法地址进行转换。

如果内部网络有E-mail服务器或FTP服务器等可以为外部用户提供的服务,这些服务器的IP地址必须采用静态地址转换,以便外部用户可以使用这些服务。

静态地址转换基本配置步骤:(1)、在内部本地地址与内部合法地址之间建立静态地址转换。

在全局设置状态下输入:Ip nat inside source static 内部本地地址内部合法地址(2)、指定连接网络的内部端口在端口设置状态下输入:ip nat inside(3)、指定连接外部网络的外部端口在端口设置状态下输入:ip nat outside注:可以根据实际需要定义多个内部端口及多个外部端口。

实例1:本实例实现静态NAT地址转换功能。

将2501的以太口作为内部端口,同步端口0作为外部端口。

其中10.1.1.2,10.1.1.3,10.1.1.4的内部本地地址采用静态地址转换。

其内部合法地址分别对应为192.1.1.2,192.1.1.3,192.1.1.4。

路由器2501的配置:Current configuration:version 11.3no service password-encryptionhostname 2501ip nat inside source static 10.1.1.2 192.1.1.2ip nat inside source static 10.1.1.3 192.1.1.3ip nat inside source static 10.1.1.4 192.1.1.4interface Ethernet0ip address 10.1.1.1 255.255.255.0ip nat insideinterface Serial0ip address 192.1.1.1 255.255.255.0ip nat outsideno ip mroute-cachebandwidth 2000no fair-queueclockrate 2000000interface Serial1no ip addressshutdownno ip classlessip route 0.0.0.0 0.0.0.0 Serial0line con 0line aux 0line vty 0 4password ciscoend配置完成后可以用以下语句进行查看:show ip nat statistcsshow ip nat translations2、动态地址转换适用的环境:动态地址转换也是将本地地址与内部合法地址一对一的转换,但是动态地址转换是从内部合法地址池中动态地选择一个末使用的地址对内部本地地址进行转换。

动态地址转换基本配置步骤:(1)、在全局设置模式下,定义内部合法地址池ip nat pool 地址池名称起始IP地址终止IP地址子网掩码其中地址池名称可以任意设定。

(2)、在全局设置模式下,定义一个标准的access-list规则以允许哪些内部地址可以进行动态地址转换。

Access-list 标号 permit 源地址通配符其中标号为1-99之间的整数。

(3)、在全局设置模式下,将由access-list指定的内部本地地址与指定的内部合法地址池进行地址转换。

ip nat inside source list 访问列表标号 pool内部合法地址池名字(4)、指定与内部网络相连的内部端口在端口设置状态下:ip nat inside(5)、指定与外部网络相连的外部端口Ip nat outside实例2:本实例中硬件配置同上,运用了动态NAT地址转换功能。

将2501的以太口作为内部端口,同步端口0作为外部端口。

其中10.1.1.0网段采用动态地址转换。

对应内部合法地址为192.1.1.2~192.1.1.10Current configuration:version 11.3no service password-encryptionhostname 2501ip nat pool aaa 192.1.1.2 192.1.1.10 netmask 255.255.255.0ip nat inside source list 1 pool aaainterface Ethernet0ip address 10.1.1.1 255.255.255.0ip nat insideinterface Serial0ip address 192.1.1.1 255.255.255.0ip nat outsideno ip mroute-cachebandwidth 2000no fair-queueclockrate 2000000interface Serial1no ip addressshutdownno ip classlessip route 0.0.0.0 0.0.0.0 Serial0access-list 1 permit 10.1.1.0 0.0.0.255line con 0line aux 0line vty 0 4password ciscoend3、复用动态地址转换适用的环境:复用动态地址转换首先是一种动态地址转换,但是它可以允许多个内部本地地址共用一个内部合法地址。

只申请到少量IP地址但却经常同时有多于合法地址个数的用户上外部网络的情况,这种转换极为有用。

注意:当多个用户同时使用一个IP地址,外部网络通过路由器内部利用上层的如TCP 或UDP端口号等唯一标识某台计算机。

复用动态地址转换配置步骤:在全局设置模式下,定义内部合地址池ip nat pool 地址池名字起始IP地址终止IP地址子网掩码其中地址池名字可以任意设定。

在全局设置模式下,定义一个标准的access-list规则以允许哪些内部本地地址可以进行动态地址转换。

access-list 标号 permit 源地址通配符其中标号为1-99之间的整数。

在全局设置模式下,设置在内部的本地地址与内部合法IP地址间建立复用动态地址转换。

ip nat inside source list 访问列表标号 pool 内部合法地址池名字 overload 在端口设置状态下,指定与内部网络相连的内部端口ip nat inside在端口设置状态下,指定与外部网络相连的外部端口ip nat outside实例:应用了复用动态NAT地址转换功能。

将2501的以太口作为内部端口,同步端口0作为外部端口。

10.1.1.0网段采用复用动态地址转换。

假设企业只申请了一个合法的IP地址192.1.1.1。

2501的配置Current configuration:version 11.3no service password-encryptionhostname 2501ip nat pool bbb 192.1.1.1 192.1.1.1 netmask 255.255.255.0 ip nat inside source list 1 pool bbb overloadinterface Ethernet0ip address 10.1.1.1 255.255.255.0ip nat insideinterface Serial0ip address 192.1.1.1 255.255.255.0ip nat outsideno ip mroute-cachebandwidth 2000no fair-queueclockrate 2000000interface Serial1no ip addressshutdownno ip classlessip route 0.0.0.0 0.0.0.0 Serial0access-list 1 permit 10.1.1.0 0.0.0.255line con 0line aux 0line vty 0 4password ciscoend。