破解CDlinux

2.破解方法:抓包破解

一、前言针对在minidwep-gtk(水滴)里面扫描出来的wpa信号如果后面显示有“客户端MAC”的,可以先抓包用水滴软件自带的字典或用U盘导出来握手包用EWSA软件加载弱密码字典文件跑跑试试运气,不行再点击Reaver慢慢pin。

二、使用minidwep-gtk获取握手包并使用自带字典破解1、打开minidwep-gtk,把加密方式修改为“WPA/WPA2”,然后点“扫描”。

2 、扫描到一个信号后面有无线客户端在线3 、点击“启动”开始攻击无线客户端......4 、攻击中......5 、攻击到客户端断线再与无线路由自动连接就能获取到“握手包”,会自动弹出得到握手包窗口,选择YES再点OK会自动进入字典的选择界面6 、暴力破解密码中......7 、自带的字典跑完都没有找到密码,点OK进入下一步8 、提示将握手包拷贝到硬盘,关闭这个提示,进入下一步用u盘导出这个握手包。

三、用U盘导出握手包并使用EWSA工具高速破解1 、插入U盘CDlinux会自动打开U盘,先关闭U盘窗口。

如果是虚拟机启动要在“虚拟机→可移动设备”里面加载U盘2、关闭所有窗口回到CDlinux桌面,点Home打开文件管理器3 、点“文件系统→tmp文件夹”进入“握手包”的目录4 、在“握手包”上点鼠标右键选择“重命名”,因为这个文件名在Windows系统下是不允许的,不改名将无法拷贝到U盘。

5 、以被破解的信号的名字重命名,注意后面的.cap不能改6 、在改好名字的“握手包”上点鼠标右键,选择“发送到→U盘”7 、点击桌面的u盘图标查看是否保存成功8 、最后一步很重要,这步不操作退出U盘后会发现握手包不在里面,先在U盘上点击右键“卸载卷”然后再退出,切记!!!9 、启动EWSA并设置为中文(群共享有下载EWSA)10、点导入数据→导入AP目标数据文件11 、选择刚才U盘里面拷贝出来的“握手包”再点打开12 、打开“握手包”后再点OK13 、点选项→新建字典选项14 、添加一部字典,也可以是多部字典后点OK(网上下载一些弱密码字典跑跑试试运气)。

U盘安装WinPE+BT3+CDLinux+beini多系统的图文教程

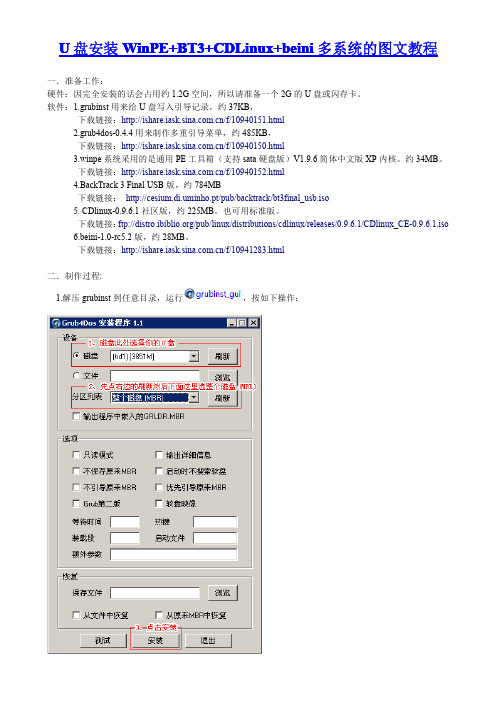

+beini多系统的图文教程U盘安装WinPECDLinux+beiniBT3++CDLinuxWinPE++BT3一.准备工作:硬件:因完全安装的话会占用约1.2G空间,所以请准备一个2G的U盘或闪存卡。

软件:1.grubinst用来给U盘写入引导记录,约37KB,下载链接:/f/10940151.html2.grub4dos-0.4.4用来制作多重引导菜单,约485KB,下载链接:/f/10940150.html3.winpe系统采用的是通用PE工具箱(支持sata硬盘版)V1.9.6简体中文版XP内核。

约34MB。

下载链接:/f/10940152.html4.BackTrack3Final USB版,约784MB下载链接:http://cesium.di.uminho.pt/pub/backtrack/bt3final_usb.iso5.CDlinux-0.9.6.1社区版,约225MB。

也可用标准版。

下载链接:ftp:///pub/linux/distributions/cdlinux/releases/0.9.6.1/CDlinux_CE-0.9.6.1.iso6.beini-1.0-rc5.2版,约28MB。

下载链接:/f/10941283.html二.制作过程:1.解压grubinst到任意目录,运行,按如下操作:意思是说主引导记录写入,按回车键继续。

只是写了一下U盘引导记录,很快就好了。

2.再把grub4dos-0.4.4解压后找到核心文件grldr和grub.exe,fonts.gz,menu.lst,并复制到U盘的根目录中。

3.将下载的winpe系统解压到U盘根目录。

4.把下载的BT3解压到U盘根目录,会生成boot和BT3两文件夹,然后将boot文件改名为bootbt3.5.把CDlinux解压到U盘根目录,什么都不用改动.6.把Beini解压到U盘根目录,会生成boot和tce两文件夹,然后将boot文件改名为bootbeini.7.进入U盘,用记事本打开menu.lst,清空里面内容,并做如下编辑:fontfile/fonts.gzdefault=0timeout20default/defaulttitle1winpefind--set-root/ntldrchainloader/ntldrtitle2BackTrack3find--set-root/bootbt3/vmlinuzkernel/bootbt3/vmlinuz root=/dev/ram0ramdisk_size=6666autoexec=kdm vga=791initrd/bootbt3/initrd.gztitle3cdlinuxfind--set-root/CDlinux/bzImagekernel/CDlinux/bzImage quiet CDL_LANG=zh_CN.UTF-8initrd/CDlinux/initrdtitle4beinifind--set-root/bootbeini/bzImagekernel/bootbeini/bzImage quiet max_loop=255tce=sdb1waitusb=6initrd/bootbeini/tinycore.gz特别说明:因各人的硬件设置不尽相同,如果检测时发现beini不能启动或启动后不正常,请更改“sdb1”参数,即U盘在linux系统下的名称。

CDlinux抓取WPA握手包方法

CDlinux抓取WPA握手包方法

1、下载完CDlinux-0.9.6.1-se-wireless.iso 镜像文件后如果下图所示点开中文虚拟机或

无线路由检测工具

上图所示:1、打开虚拟机点击如图CD-ROM双击鼠标后跳出2

2、如图跳出窗口选择:使用ISM镜像内打点

3、点击浏览后制定路径:之前下载的CDLinux-0-9-6镜像包位置

上图所:1、点击播放后自动进入右图界面

2、记得加载网卡哦虚拟机-可移动设备-USB设备-鼠标左键点击RELTEK USB

3、加载网卡后点击桌面上蓝色图标minidwep-gtk文件

2、自动跳出提示窗口点击OK键

1、进入软件界面后-点击选项选择WPA/WPA2

2、点击选项选择注入速率:800

3、点击扫描扫描WPA/WPA2加密无线路由

2、点击启动键开始抓包

如下图所示开始抓取握手包模式

1、获取握手包后点击提示窗口NO

2、点击OK后自动跳出握手包位置

握手包寻找如下图所示:

1、查询字典位置-点击桌面蓝色图标-Home后自动跳出窗口

2、鼠标左键点击系统文件

3、点击系统文件内的tmp文件包

1、无线路由器WPA握手包文件-现在插移动U盘拷贝握手包-导出数据包

1、插入U盘后自动跳出窗口鼠标左键点击握手包然后点-复制

插入U盘U盘自动跳出从抓包工具中导出WPA握手包

2、自动跳出窗口点击-GENEAL USB FLASH DISK 安全拆除U盘。

Minidwepgtk详细教程

文档来源为:从网络收集整理.word版本可编辑.欢迎下载支持.取代奶瓶Minidwep-gtk 破解 WPA 全攻略1、CDlinux 下使用minidwepgtk 获取握手包并使用自带的字典破解2、自带的字典破解不出密码时使用U 盘外挂字典继续暴力破解密码3、将握手包拷贝到Windows 系统下使用ewsa 工具高速破解密码4、破解WPA 加密“握手包”字典的制作一、CDlinux 下使用minidwepgtk 获取握手包并使用自带的字典破解插好网卡,在minidwep-gtk 上面点鼠标右键选择执行。

跳出警告的对话框点OK 就可以了。

点OK 后出现设置的窗口把加密方式修改为“WPA/WPA2”,然后点“扫描”。

扫描到一个WPA2 的信号并且有一个无线客户端在线。

点击“启动”开始攻击无线客户端……..如果没有客户端在线就点击“启动”程序会进入等待客户端出现再继续攻击的状态。

攻击中……………………攻击到客户端断线再自动连接就可以获取到“握手包”了。

跳出下面的画面就是得到了“握手包”,选择YES 在点OK 进入字典的选择界面。

wordlist.txt 就是工具自带的字典,选择后点OK 开始暴力破解密码。

暴力破解密码中………………………时间的长短与字典的大小和字典中有无正确的密码有关系。

自带的字典跑完都没有找到密码,点OK 进入下一步。

提示将“握手包”拷贝到硬盘。

二、使用U 盘外挂字典继续暴力破解密码关闭拷贝“握手包”的提示插入U 盘,CDlinux 自动打开U 盘里的根目录。

关闭U 盘的文件管理器。

如果是虚拟机启动要在“虚拟机→可移动设备”里面加载U 盘并选择自动安装USB 驱动准备好后点击“跑字典”出现选择“握手包”的界面,就是我们先抓到的握手包。

点file System 再进入tmp 文件夹00:0F:B5:E9:88:54handshake.cap 就是我们先抓到的“握手包”选择他在点OK提示找到一个“握手包”,点选“握手包”并点OK跳出选择字典的界面:选择U 盘的字典就点disk 、选择光盘里的字典就选择CDLINUX 我这里点disk 进入U 盘选择了一个字典并点OK 开始暴力破解暴力破解中………………………破解速度和字典的大小有直接关系,只要字典中有正确的密码存在就一定可以破解出来的。

CDlinux8187l-破解PIN图片教程

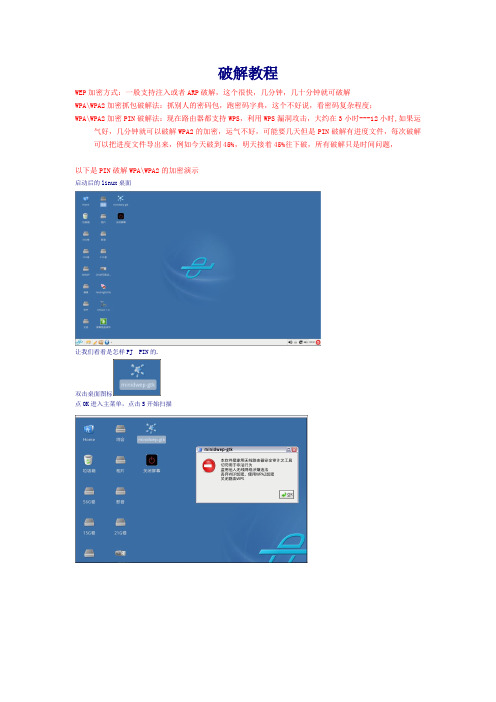

破解教程WEP加密方式:一般支持注入或者ARP破解,这个很快,几分钟,几十分钟就可破解WPA\WPA2加密抓包破解法:抓别人的密码包,跑密码字典,这个不好说,看密码复杂程度;WPA\WPA2加密PIN破解法:现在路由器都支持WPS,利用WPS漏洞攻击,大约在3小时---12小时,如果运气好,几分钟就可以破解WPA2的加密,运气不好,可能要几天但是PIN破解有进度文件,每次破解可以把进度文件导出来,例如今天破到45%,明天接着45%往下破,所有破解只是时间问题,以下是PIN破解WPA\WPA2的加密演示启动后的linux桌面让我们看看是怎样PJ PIN的.双击桌面图标点OK进入主菜单,点击S开始扫描看到了吗,后缀带有WPS的就是路由打开了QSS,选其中信号比较强的一个,再点击reaver,就开始pin了跑PIN中功夫不负有心人,才过一个多小时PIN即出,0子开头的PIN,运气好啊,呵呵,连MAC, mm都出来了。

再接再厉,再换另一个AP继续PIN心想这次可没那么走运了,看了看时间,先睡一会吧……喜悦的心情那里睡得久,打开显示器,眼前一亮!神了!…跑了一整天字典都没出的AP,居然只用了2个多小时就搞定了,真是开心极了,看看PIN, 24打头,今天运气棒极了。

如果运气不好的话可能时间会更长下面谈谈怎样保存进度,这可是PJ关键,由于暴力PJ,网卡跟路由承受巨大压力,中途可能有不响应情况,这时我们就要想办法保存进度,待下次PJ,需要保存的进度文件就保存在这里双击桌面上图标,路径;文件系统-USR---LOCAL---ETC---REAVER下,带WPC后缀的文件.就是当前要保存进度的临时文件,赶快点右键发送到U 盘,或者其他盘,待下次PIN时再从U盘把文件拷回来继续PIN了对于初学者来说是不是非常简单实用,省却了装虚拟机的麻烦,跟繁琐的指令。

这是本人的一些经验及感受,有不妥之处请多多谅解。

Bt5(cdlinux)U盘版制作与破解

首先下载CDLINUX的光盘ISO文件,最近版本是0.961版,官方网站/wiki/doku.php/zh/download/latest社区版约225Mftp:///pub/linux/distributions/cdlinux/releases/0.9.6.1/CDlinux_CE-0.9.6.1.iso标准版约65M,ftp:///pub/linux/distributions/cdlinux/releases/0.9.6.1/CDlinux-0.9.6.1.iso1.我下载的是225M的社区版,下载后用压缩软件解压到U盘。

CDLINUX是不带无线安全审计包的,所以需要下载这几个软件包,下载的地址网上多为网盘,请自行搜索下载。

如下:把这些包(文件后缀名都是.tgz)加进CDLINUX\LOCAL目录里面去即可。

2.下载grubinst,解压到任意目录,运行向U盘写入引导,点击安装,出现命令提示符窗口。

意思是说主引导记录写入,按回车键继续就好了。

钩选这些项目3.下载grub4dos,解压到任意目录,打开后如下:复制上图选中的grldr,grub,两个文件到U盘根目录。

4.打开U盘根目录cdlinux\boot目录复制其中的splash.xpm.gz,menu.lst这两文件到U盘根目录。

5.由于原先菜单式设计好了为光盘启动,所以我们做一下简单修改,用记事本打开这个menu.lst文件,编辑如下:default6fallback0timeout20splashimage/CDlinux/boot/splash.xpm.gztitle Safe Graphics Modekernel/CDlinux/bzImage quiet CDL_SAFEG=yesinitrd/CDlinux/initrdtitle Normal,please select a language:roottitle>root……title(zh_CN)Chinesekernel/CDlinux/bzImage quiet CDL_LANG=zh_CN.UTF-8initrd/CDlinux/initrd其实就是把开头的“splashimage(cd)/CDlinux/boot/splash.xpm.gz”改成“splashimage /CDlinux/boot/splash.xpm.gz”,即去掉(cd);把“title(zh_CN)Chineseroot(cd)kernel/CDlinux/bzImage quiet CDL_LANG=zh_CN.UTF-8initrd/CDlinux/initrd”改成“title(zh_CN)Chinesekernel/CDlinux/bzImage quiet CDL_LANG=zh_CN.UTF-8initrd/CDlinux/initrd”即去掉root(cd)。

网络攻防技术-破解Linux用户弱口令

-e string -f /path/charset.lst

指定到某字符串即停止生成口令。 指定一个字符集文件,该文件可以用户自定义,也可以使用Crunch自带的字符集文件 /etc/share/crunch/charset.lst,该文件中80多种字符集,可以选择其中一种。

-o filename

将生成的口令保存到指定文件。

5

任务描述

通过渗透测试团队前期的检测,发现目标主机存在用户账户可能存在弱口令的情况。作为渗 透测试团队成员,请使用Kali中的John the Ripper软件对目标主机的系统弱口令进行破解, 使用Hydra软件对SSH服务弱口令进行破解,以验证目标系统是否真的存在弱口令。

任务分析

1.john软件 John the Ripper(简称john)是一款基于字典攻击的免费的密码破解工具,用于在已知密文

字典破解模式,FILE指定了字典文件,从FILE中读取单词进行破解,若后接“--stdin” 则从标准输入端读取单词,后接“--pipe”则批量读取,并允许规则。

增强破解模式,自动尝试所有的可能的字符组合当作密码来破解,即使用穷举法来进行 破解。在/usr/share/john/john.conf文件的[Incremental:******]部分定义了许多种MODE, 可以选择一种来进行破解。

图4-7 查看john上一次的输出结果

项目四 Linux系统的攻击与防范

19

2.使用hydra破解SSH口令

步骤1 准备好用户名文件和口令字典文件,如图4-8所示。用户名文件可以使用社会工程学攻 击方式对目标主机可能的用户名进行猜测。口令字典文件可以使用前面所讲的三种方法来生 成。

图4-8 用户名文件和口令字典文件

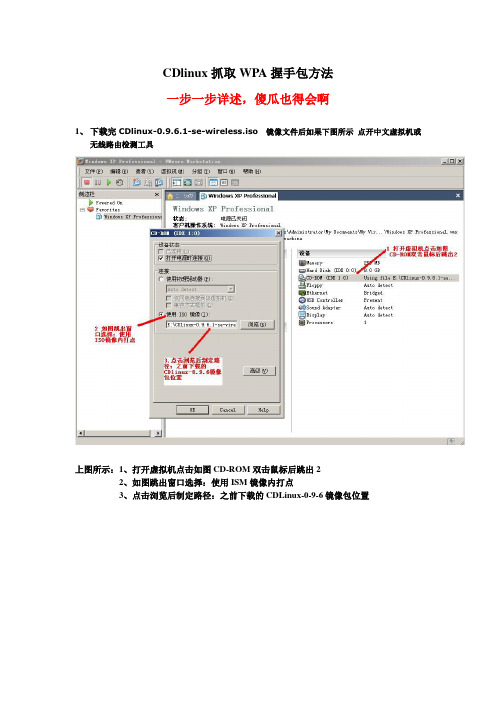

CDlinux抓取WPA握手包方法方法详解

CDlinux抓取WPA握手包方法

一步一步详述,傻瓜也得会啊

1、下载完CDlinux-0.9.6.1-se-wireless.iso 镜像文件后如果下图所示点开中文虚拟机或

无线路由检测工具

上图所示:1、打开虚拟机点击如图CD-ROM双击鼠标后跳出2

2、如图跳出窗口选择:使用ISM镜像内打点

3、点击浏览后制定路径:之前下载的CDLinux-0-9-6镜像包位置

上图所:1、点击播放后自动进入右图界面

2、记得加载网卡哦虚拟机-可移动设备-USB设备-鼠标左键点击RELTEK USB

3、加载网卡后点击桌面上蓝色图标minidwep-gtk文件

2、自动跳出提示窗口点击OK键

1、进入软件界面后-点击选项选择WPA/WPA2

2、点击选项选择注入速率:800

3、点击扫描扫描WPA/WPA2加密无线路由

2、点击启动键开始抓包

如下图所示开始抓取握手包模式

1、获取握手包后点击提示窗口NO

2、点击OK后自动跳出握手包位置

握手包寻找如下图所示:

1、查询字典位置-点击桌面蓝色图标-Home后自动跳出窗口

2、鼠标左键点击系统文件

3、点击系统文件内的tmp文件包

1、无线路由器WPA握手包文件-现在插移动U盘拷贝握手包-导出数据包

1、插入U盘后自动跳出窗口鼠标左键点击握手包然后点-复制

插入U盘U盘自动跳出从抓包工具中导出WPA握手包

1、导出字典后点击如图这个位置的图标安全拆除U盘

2、自动跳出窗口点击-GENEAL USB FLASH DISK 安全拆除U盘

抓取WPA握手包后,用破解软件破解,具体不详述。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

详细图文从思维CDlinux

描、WPA密码类型该如何破解、字典该怎样做(WEP加密的密码貌似可以直接破解不用字典)效果比BT8要强悍很多!这是一篇详细介绍WiFi密码破解的文章,准备好了吗?

好了,先说下提前要准备的东东吧:

1、U盘一枚,最小1G空间。

需进行格式化操作,提前保存内部文件。

2、CDlinux镜像。

帖子最后会提供一枚8月最新修改版,共135M。

1、CDlinux U盘启动

在这一步上废了不少功夫,因为CDlinux不支持内置网卡在虚拟机中进行破解,如果你的机器上有外置网卡的话,后面会提供一种方法来介绍

该如何操作!

经过测试了grub等各种方法之后,感觉下面这个方法更适合大家,并且制作工具特别小巧,绿色免安装!特点就是利用它将CDlinux安装到U盘上。

运行Unetbootin程序。

按下图设置:

发行版本上选择BackTrack,该版本就为适合我们的CDlinux运行环境,之后选择下载好的CDlinux镜像,最后选择我们的U盘盘符,记住别选错哈!

点击确定,程序开始制作,这些都是自动的,我们要做的只有等待就成了!

制作完成后,会提示重启,这里我们点退出。

暂不重启。

2、中文语言设置

这点做成后启动的时候让我头疼了下,因为源镜像是多国语言的,经过上面的工作做完后自动进入了英语,跳过了选择项,所以我们需要设置下。

设置方法很简单。

打开刚刚做好的U盘,找到下图syslinux.cfg文件,用记事本打开,将原有代码删除替换为红框内的。

附件会提供文件下载,到时大家直接覆盖即可!

无外置网卡的朋友请直接跳过这一步

下面说下有外置无线网卡的朋友该怎样不做U盘的情况下来安装镜像:

首先我们需要一个虚拟机,这里以VirtualBox为例(点我下载),不到100m,多国语言,免费开源不用破解,附件都会提供的别急!

安装完之后(虽然安装界面是英文的),点击左上角的“新建”按钮,然后选择“类型”选择Linux,名称随意,其他不用动。

点击下一步,默认512足够了,继续下一步。

第一次用,按默认的创建虚拟硬盘。

默认VDI类型。

存在物理硬盘上的,建议选择“固定大小”。

下面这一步是选择我们创建的VDI文件存放位置,默认存放虚拟机安装位置,这里需要设置的,点击文件夹图标更改即可。

点击创建,虚拟磁盘就开始创建了。

稍等几分钟我们创建的CDlinux就出来了,点击左上角的设置。

在左边选择“存储”,控制器那选择此贴提供的镜像文件。

然后确定,回到主界面就可以启动了。

3、路由密码扫描

让没有外置网卡的朋友久等了。

我们将制作好的U盘插入电脑,修改bios为U盘启动:

双击文件名为“minidwep-gtk”程序:

每次运行都会弹出一个提示窗口:

上面的说明,大家都懂的!切勿用于非法用户。

下面详细介绍下该工具的主界面:

1)无线网卡wlan0。

这里显示自己的无线网卡信息。

2)信道,加密方式。

信道就默认选All全部,加密方式分WEP、WPA/WPA2两种。

下面的方式选择选择默认吧。

3)显示路由的mac地址、名称、强度、信道、加密方式等。

4)这一竖条都是功能按钮,点击实现相关功能。

5)这里扫描的时候相关状态进度显示。

看到界面之后,直接点上图4中的扫描按钮,就会看到中间的进度条再走了。

稍等片刻,就能看到路由的MAC、名称、强度、信道、加密方式等。

这里以加密方式为WPA/WPA2为例,WEP后面再说(因为更容易破)。

点击我们需要破解的路由名称,点右侧的启动,下放就会进行“握手”操作了,不停的与路由进行连接,这个过程是自动的,视路由及信号相关强度绝对时间的长短。

当“握手”成功后,就会你相关提示,看到下图,就说明我们离成功更进一步了。

再稍等片刻,就会提示获取到握手包了。

问我们是否选择一个字典来搜寻密码,点“Yes”之后再点“OK”。

选择弹出窗口中的“wordlist.txt”这个是此镜像附带的,选中点击右下角“OK”。

之后就是密码破解过程了,这个看运气和字典强度了。

曾经有人分享给3G大小的密码包,安装这速度,一顿饭差不多能出结果了,如果不是特别BT的密码的话!

这次运气还算是比较好的,当软件自动扫描到密码后,会自动弹出的,这点真心赞一下!太人性化了!

弹出窗口显示详细的路由名称(SSID),密码信息。

记录下破解出来的密码,然后软件会提示是否记录握手信息包到硬盘分区。

建议还是保存吧,就算是他重新换密码了,我们可以省去握手时间。

选择完保存路径之后就可以保存了。

这样一个路由的密码就算是破解出来了。

CDlinux U盘启动用了很多种方法,格式化数次U盘才选中这一种曲线救国而又异常方便的方法,希望大家也能成功破解出自己希望破解的路由密码!WiFi密码破解详细图文教程也就到这里了,希望能看明白吧!后续有什么新东西也会不定期更新在这个帖子里,没事多来看看哈,说不定有什么惊喜呢!。