东大19春学期《网络安全技术》在线作业3(100分)

大工19秋《网络安全》在线作业3 辅导答案

大工19秋《网络安全》在线作业3

一、单选题(共 10 道试题,共 50 分。

)

1. CA指的是()。

A. 证书授权

B. 加密认证

C. 虚拟专用网

D. 安全套接层

正确答案:A

2. 加密技术不能实现()。

A. 数据信息的完整性

B. 基于密码技术的身份认证

C. 机密文件加密

D. 基于IP的头信息的包过滤

正确答案:D

3. 审计管理指的是()。

A. 保证数据接收方收到的信息与发送方发送的信息完全一致

B. 防止因数据被截获而造成泄密

C. 对用户和程序使用资源的情况进行记录和审查

D. 保证信息使用者都可得到相应多有授权服务

正确答案:C

4. 包过滤技术与代理服务技术相比较()。

A. 包过滤技术安全性较弱,但会对网络性能产生明显影响

B. 包过滤技术对应用和用户是绝对透明的

C. 代理服务技术安全性较高,但不会对网络产生明显影响

D. 代理服务技术安全性高,对应用和用户透明度也高

正确答案:B

5. 屏蔽路由器型防火墙采用的技术是基于()。

A. 数据包过滤技术

B. 应用网关技术

C. 代理服务技术

D. 三种技术的结合

正确答案:B

6. 以下算法属于非对称算法的是()。

A. Hash算法

B. RSA算法

C. IDEA算法

D. 三重DES算法

正确答案:B。

东大21秋学期《网络安全技术》在线平时作业3【标准答案】

《网络安全技术》在线平时作业3试卷总分:100 得分:100一、单选题 (共 10 道试题,共 30 分)1.网络安全最终是一个折中的方案,即安全强度和安全操作代价的折中,除增加安全设施投资外,还应考虑()。

A.用户的方便性B.管理的复杂性C.对现有系统的影响及对不同平台的支持D.上面3项都是答案:D2.密码学的目的是()A.研究数据加密B.研究数据解密C.研究数据保密D.研究信息安全答案:C3.对动态网络地址转换NAT,下面说法不正确的是()。

A.将很多内部地址映射到单个真实地址B.外部网络地址和内部地址一对一的映射C.最多可有64000个同时的动态NAT连接D.一个内部桌面系统最多可同时打开32个连接答案:B4.网络安全的基本属性是()A.机密性B.可用性C.完整性D.上面3项都是答案:D5.可信计算机系统评估准则(Trusted Computer System Evaluation Criteria, TCSEC)共分为()大类()级。

A.4,7B.3,7C.4,5D.4,6答案:A6.下列()协议是有连接。

A.TCPB.ICMPC.UDP答案:A7.路由控制机制用以防范( )。

A.路由器被攻击者破坏B.非法用户利用欺骗性的路由协议,篡改路由信息、窃取敏感数据C.在网络层进行分析,防止非法信息通过路由D.以上皆非答案:B8.从安全属性对各种网络攻击进行分类,截获攻击是针对()的攻击。

A.机密性B.可用性C.完整性D.真实性答案:A9.第三层隧道协议是在()层进行的A.网络B.数据链路C.应用D.传输答案:A10.()协议必须提供验证服务。

A.AHB.ESPC.GRED.以上皆是答案:A二、多选题 (共 10 道试题,共 30 分)11.一个比较完善的DDoS攻击体系分成3大部分,()、()和()。

A.远程控制器B.傀儡控制C.攻击用傀儡D.攻击目标答案:BCD12.根据入侵检测系统的检测对象和工作方式的不同,入侵检测系统分为两大类:()和()。

东大20春学期《网络安全技术》在线平时作业3参考资料

东大20春学期《网络安全技术》在线平时作业3-参考资料请仔细阅读下面说明再下载:预览的题目和您自己的作业顺序必须完全相同再下载百!!!!第1题(单选题)数据完整性安全机制可与( )使用相同的方法实现。

A、加密机制B、公证机制C、数字签名机制D、访问控制机制参考答案:C第2题(单选题)下列协议中,()协议的数据可以受到IPSec的保护。

A、TCP、UDP、IPB、ARPC、RARPD、以上皆可以参考答案:A第3题(单选题)IPSec属于第( )层的VPN隧道协议。

A、1B、2C、3D、4参考答案:C第4题(单选题)窃听是一种()攻击,攻击者()将自己的系统插入到发送站和接收站之间。

截获是一种()攻击,攻击者()将自己的系统插入到发送站和接收站之间。

A、被动,无须,主动,必须B、主动,必须,被动,无须C、主动,无须,被动,必须D、被动,必须,主动,无须参考答案:A第5题(单选题)IKE协议由()协议混合而成。

A、ISAKMP、Oakley、SKEMEB、AH、ESPC、L2TP、GRED、以上皆不是参考答案:A第6题(单选题)邮件接受协议POP3处于TCP/IP协议分层结构的哪一层?A、数据链路层B、网络层C、传输层D、应用层参考答案:A第7题(单选题)数字签名要预先使用单向Hash函数进行处理的原因是()。

A、多一道加密工序使密文更难破译B、提高密文的计算速度C、缩小签名密文的长度,加快数字签名和验证签名的运算速度。

东大17秋学期《网络安全技术》在线作业3 免费答案

17秋18春《网络安全技术》在线作业3一、单选题(共 10 道试题,共 30 分。

)1. GRE协议()。

A. 既封装,又加密B. 只封装,不加密C. 不封装,只加密D. 不封装,不加密正确答案:B2. CA属于ISO安全体系结构中定义的( )。

A. 认证交换机制B. 通信业务填充机制C. 路由控制机制D. 公证机制正确答案:D3. IPSec协议和()VPN隧道协议处于同一层。

A. PPTPB. L2TPC. GRED. 以上皆是正确答案:C4. 利用私钥对明文信息进行的变换称为( ),将利用公钥对明文信息进行的变换称为( )。

A. 封装加密B. 加密签名C. 签名加密D. 加密封装正确答案:C5. 访问控制是指确定()以及实施访问权限的过程A. 用户权限B. 可给予那些主体访问权利C. 可被用户访问的资源D. 系统是否遭受入侵正确答案:B6. 网络安全是在分布网络环境中对()提供安全保护。

A. 信息载体B. 信息的处理、传输C. 信息的存储、访问D. 上面3项都是正确答案:D7. 通常所说的移动VPN是指()。

A. Access VPNB. Intranet VPNC. Extranet VPND. 以上皆不是正确答案:A8. ISO/IEC网络安全体系结构的安全层提供网络安全的层次解决方案,下面说法不正确的是()。

A. 基础设施安全层支持服务安全层B. 服务安全层支持应用安全层C. 安全层的含义和OSI层次安全的含义是完全相同的D. 应用安全层支持服务安全层正确答案:C9. 对目标的攻击威胁通常通过代理实现,而代理需要的特性包括()。

A. 访问目标的能力B. 对目标发出威胁的动机C. 有关目标的知识D. 上面3项都是正确答案:D10. 下列()协议是有连接。

A. TCPB. ICMPC. UDPD. DNS正确答案:A17秋18春《网络安全技术》在线作业3二、多选题(共 10 道试题,共 30 分。

东北大学19秋学期《网络安全技术》在线平时作业1

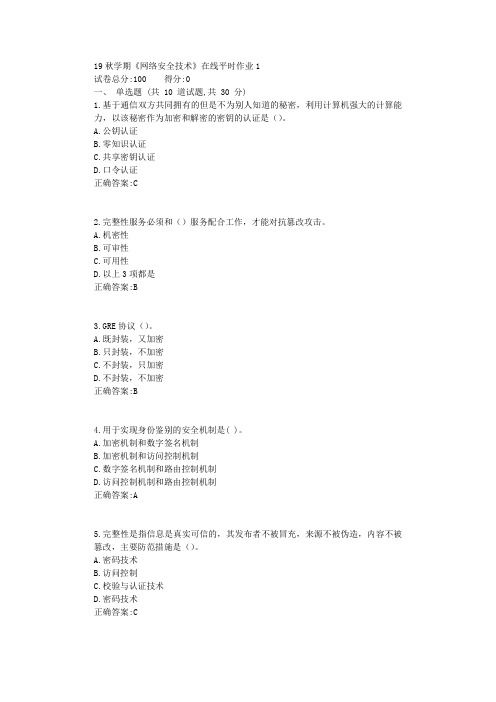

19秋学期《网络安全技术》在线平时作业1

试卷总分:100 得分:0

一、单选题 (共 10 道试题,共 30 分)

1.基于通信双方共同拥有的但是不为别人知道的秘密,利用计算机强大的计算能力,以该秘密作为加密和解密的密钥的认证是()。

A.公钥认证

B.零知识认证

C.共享密钥认证

D.口令认证

正确答案:C

2.完整性服务必须和()服务配合工作,才能对抗篡改攻击。

A.机密性

B.可审性

C.可用性

D.以上3项都是

正确答案:B

3.GRE协议()。

A.既封装,又加密

B.只封装,不加密

C.不封装,只加密

D.不封装,不加密

正确答案:B

4.用于实现身份鉴别的安全机制是( )。

A.加密机制和数字签名机制

B.加密机制和访问控制机制

C.数字签名机制和路由控制机制

D.访问控制机制和路由控制机制

正确答案:A

5.完整性是指信息是真实可信的,其发布者不被冒充,来源不被伪造,内容不被篡改,主要防范措施是()。

A.密码技术

B.访问控制

C.校验与认证技术

D.密码技术

正确答案:C。

东大19春学期《计算机网络》在线作业3【标准答案】

(单选题)1: 网卡工作在OSI七层模型中的()层。

A: 物理层B: 数据链路层C: 网络层D: 运输层正确答案:(单选题)2: 接收窗口和发送窗口都等于1的协议是()。

A: 停止等待协议B: 连续ARQ协议C: PPP协议D: 选择重传ARQ协议正确答案:(单选题)3: 无论是SLIP还是PPP协议都是()协议。

A: 物理层B: 数据链路层C: 网络层D: 传输层正确答案:(单选题)4: 在一个 Ethernet 中,有 A、B、C、D 四台主机,如果 A 向 B 发送数据,那么()。

A: 只有B可以接收到数据B: 数据能够瞬间到达BC: 数据传输存在延迟D: 其它主机也可以同时发送数据正确答案:(单选题)5: 网络中用集线器或交换机连接各计算机的这种拓扑结构属于()。

A: 总线结构B: 星型结构C: 环形结构D: 网状结构正确答案:(单选题)6: 普通的长途电话采用的交换方式为()。

A: 分组交换B: 电路交换C: 报文交换D: 信元交换正确答案:(单选题)7: 对等层实体之间采用()进行通信。

A: 服务B: 连接C: 协议D: 信令正确答案:(单选题)8: 检查网络连通性的应用程序是:()。

A: PINGB: ARPC: BINDD: DNS正确答案:(单选题)9: TCP使用()进行流量控制。

A: 三次握手B: 自动重发机制C: 窗口控制机制D: 端口机制正确答案:(单选题)10: 下列哪一种说法是正确的()。

A: 集线器具有对信号整形的功能B: 集线器具有信息过滤功能C: 集线器具有路径选择功能D: 集线器具有交换功能正确答案:(单选题)11: 局域网参考模型一般不包括()。

A: 网络层B: 物理层C: 数据链路层D: 介质访问控制层正确答案:(单选题)12: 各种网络在物理层互连时要求()。

A: 数据传输率和链路协议都相同B: 数据传输率相同,链路协议可不相同C: 数据传输率可不同,链路协议相同D: 数据传输率和链路协议都可不同正确答案:(单选题)13: 以太网交换机在网络帧碎片较多时,工作在()状态下效率最高。

东大20秋学期《网络安全技术》在线平时作业3【标准答案】

20秋学期《网络安全技术》在线平时作业3

试卷总分:100 得分:100

一、单选题 (共 10 道试题,共 30 分)

1.路由控制机制用以防范( )。

A.路由器被攻击者破坏

B.非法用户利用欺骗性的路由协议,篡改路由信息、窃取敏感数据

C.在网络层进行分析,防止非法信息通过路由

D.以上皆非

答案:B

2.从安全属性对各种网络攻击进行分类,阻断攻击是针对()的攻击。

A.机密性

B.可用性

C.完整性

D.真实性

答案:B

3.计算机病毒是计算机系统中一类隐藏在()上蓄意破坏的捣乱程序。

A.内存

B.软盘

C.存储介质

D.网络

答案:C

4.ESP协议中不是必须实现的验证算法的是()。

A.HMAC-MD5

B.HMAC-SHA1

C.NULL

D.HMAC-RIPEMD-160

答案:D

5.第二层隧道协议是在()层进行的

A.网络

B.数据链路

C.应用

D.传输

答案:B

6.IPSec协议和()VPN隧道协议处于同一层。

A.PPTP

B.L2TP

C.GRE

D.以上皆是

答案:C。

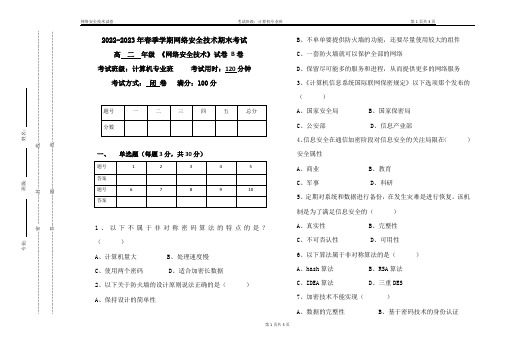

2022-2023年春季学期网络安全技术期末考试(附答案)

网络安全技术试卷 考试班级:计算机专业班 第1页共3页第1页共3页2022-2023年春季学期网络安全技术期末考试 高 二 年级 《网络安全技术》试卷 B 卷考试班级:计算机专业班 考试用时:120分钟考试方式: 闭 卷 满分:100分一、单选题(每题3分,共30分)1、以下不属于非对称密码算法的特点的是? ( )A 、计算机量大B 、处理速度慢C 、使用两个密码D 、适合加密长数据2、以下关于防火墙的设计原则说法正确的是( ) A 、保持设计的简单性B 、不单单要提供防火墙的功能,还要尽量使用较大的组件C 、一套防火墙就可以保护全部的网络D 、保留尽可能多的服务和进程,从而提供更多的网络服务3、《计算机信息系统国际联网保密规定》以下选项那个发布的 ( )A 、国家安全局B 、国家保密局C 、公安部D 、信息产业部4、信息安全在通信加密阶段对信息安全的关注局限在( )安全属性A 、商业B 、教育C 、军事D 、科研5、定期对系统和数据进行备份,在发生灾难是进行恢复。

该机制是为了满足信息安全的( )A 、真实性B 、完整性C 、不可否认性D 、可用性 6、以下算法属于非对称算法的是( ) A 、hash 算法 B 、RSA 算法C 、IDEA 算法D 、三重DES 7、加密技术不能实现( )A 、数据的完整性B 、基于密码技术的身份认证网络安全技术试卷 考试年级:计算机专业班 第2页共3页第2页共3页C 、机密文件加密D 、基于IP 头信息的包过滤 8、SSL 指的是:( )A 、加密认证协议B 、安全套接层协议C 、授权认证协议D 、安全通道协议 9、CA 指的是( )A 、证书授权B 、加密认证C 、虚拟专用网D 、安全套接层10、以下关于对称密钥加密说法正确的是( ) A 、加密方和解密方可以使用不同的算法 B 、加密秘钥和解密密钥可以是不同的 C 、加密密钥和解密密钥必须是相同的 D 、密钥的管理非常简单二、填空题(每题3分,共30分)1、网络安全包括个五个要素它们分别为 、 、 、 。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

19春学期《网络安全技术》在线作业3

可以被数据完整性机制防止的攻击方式是()。

A.假冒源地址或用户的地址欺骗攻击

B.抵赖做过信息的递交行为

C.数据中途被攻击者窃听获取

D.数据在途中被攻击者篡改或破坏

正确答案:D

对动态网络地址转换NAT,下面说法不正确的是()。

A.将很多内部地址映射到单个真实地址

B.外部网络地址和内部地址一对一的映射

C.最多可有64000个同时的动态NAT连接

D.一个内部桌面系统最多可同时打开32个连接

正确答案:B

网络安全的基本属性是()

A.机密性

B.可用性

C.完整性

D.上面3项都是

正确答案:D

完整性服务提供信息的()。

A.机密性

B.可用性

C.正确性

D.可审性

正确答案:C

橘皮书定义了4个安全层次,从D层(最低保护层)到A层(验证性保护层),其中D级的安全保护是最低的,属于D级的系统是不安全的,以下操作系统中属于D级安全的是()。

A.运行非UNIX的Macintosh机

B.运行Linux的PC

C.UNIX系统

D.XENIX

第二层隧道协议是在()层进行的

A.网络

B.数据链路

C.应用

D.传输

正确答案:B

拒绝服务攻击的后果是()。

A.信息不可用

B.应用程序不可用

C.系统宕机

D.阻止通信

E.上面几项都是

正确答案:E

Kerberos在请求访问应用服务器之前,必须()。

A.向TicketGranting服务器请求应用服务器ticket

B.向认证服务器发送要求获得证书的请求

C.请求获得会话密钥

D.直接与应用服务器协商会话密钥

正确答案:A

一般而言,Internet防火墙建立在一个网络的()。

A.内部子网之间传送信息的中枢

B.每个子网的内部

C.内部网络与外部网络的交叉点

D.部分内部网络与外部网络的接合处

正确答案:C

GRE协议的乘客协议是()。

A.IP

B.IPX

C.AppleTalk

正确答案:D

潜伏机制的功能包括()、()和()。

A.初始化

B.隐藏

C.捕捉

D.监控

正确答案:ABC

包过滤技术是防火墙在()中根据数据包中()有选择地实施允许通过或阻断。

A.网络层

B.应用层

C.包头信息

D.控制位

正确答案:AC

防火墙是网络的()和()矛盾对立的产物。

A.开放性

B.封闭性

C.安全的控制性

D.访问控制

正确答案:AC

要实现状态检测防火墙,最重要的是实现()功能。

A.数据包的捕获

B.网络流量分析

C.访问控制

D.连接的跟踪

正确答案:D

病毒特征判断技术包括()、()、校验和法和()。

A.比较法

B.扫描法

D.分析法

正确答案:ABD

()是病毒的基本特征。

A.潜伏性

B.破坏性

C.传染性

D.传播性

正确答案:C

病毒防治软件的类型分为()型、()型和()型。

A.病毒扫描型

B.完整性检查型

C.行为封锁型

D.行为分析

正确答案:ABC

数据完整性有两个方面,()和()。

A.数据流完整性

B.数据字段完整性

C.单个数据单元或字段的完整性

D.数据单元流或字段流的完整性

正确答案:CD

数据机密性服务包括()、()、()和通信业务流机密性。

A.连接机密性

B.无连接机密性

C.选择字段机密性

D.必须字段机密性

正确答案:ABC

数据完整性可分为()、()、选择字段的连接完整性、()和选择字段无连接完整性。

A.带恢复的连接完整性

C.无恢复的连接完整性

D.无连接完整性

正确答案:ACD

会话层可以提供安全服务。

A.错误

B.正确

正确答案:A

密码还原技术主要针对的是强度较低的加密算法。

A.错误

B.正确

正确答案:B

入侵检测系统具有预警功能。

A.错误

B.正确

正确答案:B

最初的病毒免疫技术就是利用病毒传染这一机理,给正常对象加上这种标记,使之具有免疫力,从而可以不受病毒的传染。

A.错误

B.正确

正确答案:B

网络的地址可以被假冒,这就是所谓IP地址欺骗。

A.错误

B.正确

正确答案:B

外部网络能与双重宿主主机通信,内部网络不能与双重宿主主机通信。

B.正确

正确答案:A

计算机用户策略规定了谁可以使用计算机系统以及使用计算机系统的规则。

包括计算机所有权、信息所有权、计算机使用许可以及没有隐私的要求。

A.错误

B.正确

正确答案:B

KDC自治管理的计算机和用户等通信参与方的全体称为领域(realm),领域是与物理网络或者地理范围相关的。

A.错误

B.正确

正确答案:A

入侵检测系统具有访问控制的能力。

A.错误

B.正确

正确答案:A

安全联盟(SA)是单向的,进入(inbound)SA负责处理接收到的数据包,外出(outbound)SA负责处理要发送的数据包。

A.错误

B.正确

正确答案:B。