计算机网络考研按章节题库

全国考研计算机科学与技术学科联考章节题库(计算机网络体系结构)【圣才出品】

第1章计算机网络体系结构一、单项选择题1.以下没有采用存储转发技术的交换方式是()。

A.电路交换B.报文交换C.分组交换D.信元交换【答案】A【解析】“电路交换”又称为“线路交换”,是一种面向连接的服务。

电路交换没有采用存储转发机制,而报文交换和分组交换则采用了存储转发机制。

2.分组交换方式是将长的报文分成若干较短的、有固定最大长度的分组。

与报文的交换方式不同的是,分组交换方式有()。

A.报文头B.报文尾C.路由D.分组编号【答案】D【解析】报文交换方式的要求:在发送数据时,不管数据的长度是多少,都把它当作一个逻辑单元。

分组交换的方式则不同,它限制数据的最大长度,发送节点将一个长报文分割成多个具有相同报文号和不同分组编号的分组,然后各分组可以按照不同的路径进行传输。

同一报文的不同分组到达目的结点时可能出现乱序丢失现象。

当一个报文的所有分组全部到达目的节点时,将按分组编号重组以恢复原来的报文。

3.在网络中计算机接收的信号是()。

A.数字信号B.模拟信号C.广播信号D.脉冲信号【答案】A【解析】在网络传输介质中传输的是模拟信号,计算机接收的是数字信号。

4.下面()拓扑结构可以使用集线器作为连接器。

A.双环状B.单环状C.总线状D.星状【答案】D【解析】集线器是一种工作在物理层的网络设备,实际上是一个多端口中继器。

当连接到集线器上礁一个节点发送数据时,集线器将用广播方式将数据传递给集线器的每一个端口。

集线器在物理层上以星状拓扑结构连接通信线路,但在逻辑上采用总线状的拓扑结构。

5.根据报文交换的基本原理,可以将其交换系统的功能概括为()。

A.存储系统B.转发系统C.存储-转发系统D.传输控制系统【答案】C【解析】报文交换数据传输采用存储转发机制,不需要建立连接。

在传送报文时,可以共享线路资源。

中间节点根据报文中的目的端地址选择适当路由来转发报文。

6.各种网络在物理层互联时要求()。

A.数据传输率和链路层协议相同B.数据传输率相同,链路层协议可不同C.数据传输率可不同,链路层协议相同D.数据传输率和链路层协议都可不同【答案】A【解析】物理层不具备差错控制和流量控制功能,它所实现的是设备之间如何通过物理传输介质进行连接,发送或接收原始的数据比特流。

计算机网络_09-14考研真题

网络习题整理(09-14年考研真题)第 1 章概论选择题1. (09 年考研 33 题)在 OSI 参考模型中,自下而上第一个提供端到端服务的层次是A. 数据链路层B. 传输层C. 会话层D. 应用层2. (10 年考研 33 题)下列选项中,不属于网络体系结构中所描述的内容是A.网络的层次B.每一层使用的协议C.协议的内部实现细节D.每一层必须完成的功能3. (10 年考研 34 题)在下图所示的采用“存储-转发”方式分组的交换网络中,所有链路的数据传输速度为 100Mbps,分组大小为 1000B,其中分组头大小 20B,若主机 H1 向主机 H2 发送一个大小为 980000B 的文件,则在不考虑分组拆装时间和传播延迟的情况下,从 H1 发送到 H2 接收完为止,需要的时间至少是A. 80msB. 80.08msC. 80.16msD. 80.24ms4. (11 年考研 33 题)TCP/IP 参考模型的网络层提供的是A.无连接不可靠的数据报服务 B .无连接可靠的数据报服务C.有连接不可靠的虚电路服务D.有连接可靠的虚电路服务5. (12 年考研 33 题)在 TCP/IP 体系结构中,直接为 ICMP 提供服务的协议是A. PPPB. IPC. UDPD. TCP6. (13 年考研 33 题)在OSI参考摸型中,下列功能需由应用层的相邻层实现的是A. 对话管理B. 数据格式转换C. 路由选择D. 可靠数据传输7. (13 年考研 35 题)主机甲通过1个路由器(存储转发方式)与主机乙互联,两段链路的数据传输速率均为10 Mbps,主机甲分别采用报文交换和分组大小为10 kb的分组交换向主机乙发送1个大小为8 Mb(1M=106)的报文。

.若忽略链路传播延迟、分组头开销和分组拆装时间,则两种交换方式完成该报文传输所需的总时间分别为A. 800 ms、1 600 msB. 801 ms、1 600 msC. 1 600 ms、800 msD. 1 600 ms、801 ms9.( 14 年考研 33 题)在OSI参考模型中,直接为会话层提供服务的是A.应用层B.表示层C.传输层D.网络层第 2 章物理层选择题1.(09 年考研 34 题)在无噪声情况下,若某通信链路的带宽为 3kHz,采用4 个相位,每个相位具有 4 种振幅的 QAM 调制技术,则该通信链路的最大数据传输速率是A. 12 kbpsB. 24 kbpsC. 48 kbpsD. 96 kbps2. (11 年考研 34 题)若某通信链路的数据传输速率为 2400bps,采用 4 相位调制,则该链路的波特率是A. 600 波特B. 1200波特C. 4800 波特D. 9600 波特3. (12 年考研 34 题)在物理层接口特性中,用于描述完成每种功能的事件发生顺序的是A. 机械特性B. 功能特性C. 过程特性D. 电气特性4. (13 年考研 34 题)若下图为10 BaseT网卡接收到的信号波形,则该网卡收到的比特串是A. 0011 0110B. 1010 1101C. 0101 0010D. 1100 01015.( 14 年考研 35题)下列因素中,不会影响信道数据传输速率的是A.信噪比B.频率带宽C.调制频率D.信号传播速度6.( 14 年考研 37 题)站点A、B、C通过CDMA共享链路,A、B、C的码片序列(chipping sequence)分别是(1,1,1,1)、(1,-1,1,-1)和(1,1,-1,-1)。

计算机网络考研题库-网络层章节题库(圣才出品)

计算机⽹络考研题库-⽹络层章节题库(圣才出品)第4章⽹络层⼀、单项选择题1.路由器连接的异构⽹络指的是()。

A.⽹络的拓扑结构不同B.⽹络中计算机操作系统不同C.数据链路层和物理层均不同D.数据链路层协议相同,物理层协议不同【答案】C【解析】⽹络的异构性指的是传输介质、数据编码⽅式、链路控制协议以及不同的数据单元格式和转发机制,这些特点分别在物理层和数据链路层协议中定义。

2.⼀个C类地址,采⽤了255.255.255.240作为⼦⽹掩码,那么这个C类地址可以划分为()个⼦⽹。

A.16B.32C.64D.128【答案】A【解析】先将⼦⽹掩码转换成⼆进制得到11111111.11111111.11111111.11110000。

C类地址的主机号是8位的,⼦⽹掩码最后8位中⾼4位为1,说明现在⽤⾼4位来表⽰⼦⽹,因此可以得到16个⼦⽹。

3.下列地址中,不属于多播地址的是()。

A.225.189.123.43B.239.14.68.89C.240.32.22.12D.224.0.0.255【答案】C【解析】⽤⼆进制表⽰时,多播地址必定以1110开头,剩下28位⽤来表⽰多播地址。

⽤点分⼗进制法表⽰是224.0.0.0到239.255.255.255,240.32.22.12不在这个范围之内。

4.⼀台路由器的静态路由表中有如下四个项:表4-1那么它们可以()。

A.聚合到202.87.96.0/21B.聚合到202.87.104.0/21C.聚合到202.87.96.0/19D.不可以聚合【答案】C【解析】因为它们的前两个字节都相同,转换为⼆进制后,第三个字节的前三位都是001,⽬的⽹络的地址前19位都相同,所以它们可以聚合成202.87.96.0/19。

5.假定⼀台主机的IP地址是222.205.74.56,⼦⽹掩码为255.255.240.0,该⼦⽹地址为()。

A.222.205.0.0B.222.205.64.0C.222.205.72.0D.222.205.74.0【答案】B【解析】⼦⽹掩码转换为⼆进制后为:11111111.11111111.11110000.00000000;IP地址转换为⼆进制后为:11011110.11001101.01001010.00111000;两者相与后得11011110.11001101.01000000.00000000,即222.205.64.0。

计算机网络考研题库-网络安全经典教材课后习题(圣才出品)

1/13十万种考研考证电子书、题库视频学习平台圣才电子书www.100xuexi.com第7章网络安全

1.计算机网络都面临哪几种威胁?主动攻击和被动攻击的区别是什么?对于计算机网络的安全措施都有哪些?答:计算机网络上的通信面临截获、中断、篡改和伪造四种威胁。这四种威胁又可以分为主动攻击和被动攻击两类:主动攻击是指攻击者对某个连接中通过的PDU进行各种处理。如有选择地更改、删除、延迟这些PDU,甚至还可将合成的或伪造的PDU送入到一个连接中去。主动攻击又可进一步划分为三种:更改报文流、拒绝服务和伪造连接初始化。被动攻击是攻击者只是观察和分析某一个协议数据单元PDU而不干扰信息流。即使这些数据对攻击者来说是不易理解的,他也可通过观察PDU的协议控制信息部分,了解正在通信的协议实体的地址和身份,研究PDU的长度和传输的频度,以便了解所交换数据的性质。这种被动攻击又称为流量分析。还有一种特殊的主动攻击就是恶意程序的攻击。恶意程序种类繁多,对网络安全威胁较大的主要包括计算机病毒、计算机蠕虫、特洛伊木马、逻辑炸弹等。对付被动攻击可采用各种数据加密技术,而对付主动攻击,则需加密技术与适当的鉴别技术相结合。

2.试解释以下名词:(1)重放攻击;(2)拒绝服务;(3)访问控制;(4)流量分析;(5)恶意程序。答:(1)重放攻击:指攻击者发送一个目的主机已接收过的包,来达到欺骗系统的目的,主要用于身份认证过程;2/13

十万种考研考证电子书、题库视频学习平台圣才电子书www.100xuexi.com

(2)拒绝服务:指攻击者向因特网上的服务器不停地发送大量分组,使因特网或服务

器一直处于“忙”的状态而无法为客户提供正常服务;(3)访问控制:也称为存取控制或接入控制,指通过授权,控制用户访问资源的范围,防止非授权访问,保证网络和系统的安全;(4)流量分析:通过观察PDU的协议控制信息部分,了解正在通信的协议实体的地址和身份,研究PDU的长度和传输的频度,以便了解所交换的数据的某种性质;(5)恶意程序:通常是指带有攻击意图所编写的一段程序。

计算机网络分章节习题答案

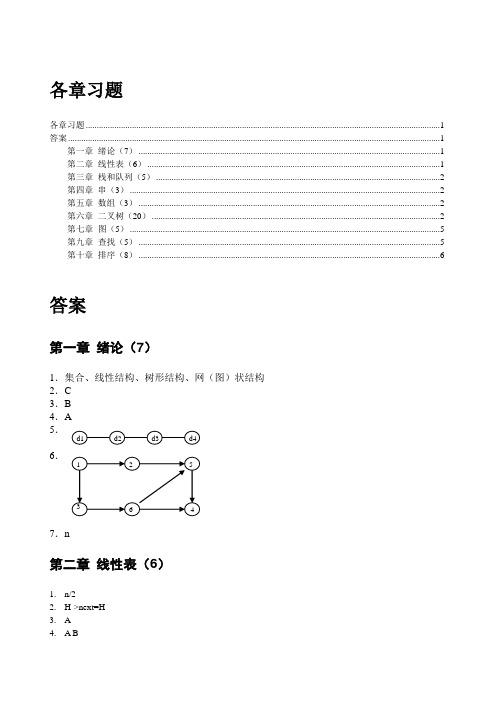

各章习题各章习题 .................................................................................................................................................................1 答案 . (1)第一章 绪论(7) .........................................................................................................................................1 第二章 线性表(6) .....................................................................................................................................1 第三章 栈和队列(5) .................................................................................................................................2 第四章 串(3) .............................................................................................................................................2 第五章 数组(3) .........................................................................................................................................2 第六章 二叉树(20) ...................................................................................................................................2 第七章 图(5) .............................................................................................................................................5 第九章 查找(5) .........................................................................................................................................5 第十章 排序(8) .. (6)答案第一章 绪论(7)1.集合、线性结构、树形结构、网(图)状结构 2.C 3.B 4.A 5.6.7.n第二章 线性表(6)1. n/22. H->next=H3. A4.A B6.(a) 5, 8, 9(b) 4,2,14,5,8,9(c) (4,2,14,1,8,9) (5,2,14,5,8,9)(d) (2,5,8,9) (2,4,3,9)(e) (10,5,8,9) (4,12,8,9) (2,4,12,8,9) (2,10,5,8,9)第三章栈和队列(5)1.线性任意栈顶队头队尾2. A3. B4. D5. A第四章串(3)1.长度相同对应位值的字符相同2.C3.B第五章数组(3)1.11002.A3.三元组转置后三元组第六章二叉树(20)1.2n-13.684.2 n-1 1 n 1 n-1 5.n+1 6.2k-1 7. B 8. D 9. A 10.A 11.D 12.C 13.14.(1) 设结点所处的层数为L ,则各层的结点数:k L-1 (2) (i-1)/k 下取整 (3) 2*k+m(4) i%k!=0i+1 (5) n0=k h-1nk= k h -1-n0= (k-1)*n0-115.若一棵二叉树的前序序列为ADCBFKHIGJE ,中序序列为BCDKFHAGIJE ,请画出该二叉树。

计算机网络四年考研真题

计算机网络四年考研真题第1章概论选择题1.(09年考研33题)在OSI参考模型中,自下而上第一个提供端到端服务的层次是2.(10年考研33题)下列选项中,不属于网络体系结构中所描述的内容是3.(10年考研34题)在下图所示的采用“存储-转发”方式分组的交换网络中,所有链路的数据传输速度为100Mbp,分组大小为1000B,其中分组头大小20B,若主机H1向主机H2发送一个大小为980000B的文件,则在不考虑分组拆装时间和传播延迟的情况下,从H1发送到H2接收完为止,需要的时间至少是A.80mB.80.08mC.80.16mD.80.24mA.网络的层次B.每一层使用的协议C.协议的内部实现细节D.每一层必须完成的功能A.数据链路层B.传输层C.会话层D.应用层4.(11年考研33题)TCP/IP参考模型的网络层提供的是5.(12年考研33题)在TCP/IP体系结构中,直接为ICMP提供服务的协议是A.PPPB.IPC.UDPD.TCPA.无连接不可靠的数据报服务C.有连接不可靠的虚电路服务B.无连接可靠的数据报服务D.有连接可靠的虚电路服务河南大学计算机与信息工程学院王玉璟第2章物理层选择题1.(09年考研34题)在无噪声情况下,若某通信链路的带宽为3kHz,采用4个相位,每个相位具有4种振幅的QAM调制技术,则该通信链路的最大数据传输速率是2.(11年考研34题)若某通信链路的数据传输速率为2400bp,采用4相位调制,则该链路的波特率是3.(12年考研34题)在物理层接口特性中,用于描述完成每种功能的事件发生顺序的是A.12kbpB.24kbpC.48kbpD.96kbpA.600波特B.1200波特C.4800波特D.9600波特A.机械特性B.功能特性C.过程特性D.电气特性第3章数据链路层选择题2.(11年考研35题)数据链路层采用选择重传协议(SR)传输数据,发送方已发送了0~3号数据帧,现已收到1号帧的确认,而0、2号帧依次超时,则此时需要重传的帧数是3.(09年考研36题)以太网交换机进行转发决策时使用的PDU地址是A.目的物理地址B.目的IP地址C.源物理地址D.源IP地址A..1B.2C.3D.4A.2B.3C.4D.5河南大学计算机与信息工程学院王玉璟4.(09年考研37题)在一个采用CSMA/CD协议的网络中,传输介质是一根完整的电缆,传输速率为1Gbp,电缆中的信号传播速度是200000km/.若最小数据帧长度减少800比特,则最远的两个站点之间的距离至少需要A.增加160m5.(11年考研36题)下列选择中,对正确接收到的数据帧进行确认的MAC协议是6.(12年考研35题)以太网的MAC协议提供的是7.(12年考研36题)两台主机之间的数据链路层采用退后N帧协议(GBN)传输数据,数据传输速率为16kbp,单向传播时延270m,数据帧长度范围是128~512字节,接收方总是以与数据帧等长的帧进行确认。

考研计算机统考辅导系列 计算机网络 章节题库 (物理层) 【圣才出品】

第2章物理层一、单项选择题1.在无噪声情况下,若某通信链路的带宽为3kHz,采用4个相位,每个相位具有4种振幅的QAM调制技术,则该通信链路的最大数据传输速率是()。

A.12kbpsB.24kbpsC.48kbpsD.96kbps【答案】B【解析】采用四个相位每个相位有4种振幅的QAM调制技术后,每个信号可以有16种变化,每个信号可以传输log216=4bit的数据。

而链路带宽为3KHz,采样频率为带宽的两倍,即3kHz×2=6kHz,所以最大传输速率是6kHz×4bit=24kbps。

2.测得一个以太网数据的波特率是40baud,那么其数据率是()。

A.10 MbpsB.20 MbpsC.40 MbpsD.80 Mbps【答案】B【解析】以太网采用了曼彻斯特编码,意味着每发送一位就需要两个信号周期,即每发送一个信号相当于只发送了0.5bit,则数据率为40 baud×0.5bit=20 Mbps。

3.一种数据编码的海明距是7,那么使用这种编码最多可以纠正()个错误。

A.0个B.1个C.2个D.3个【答案】D【解析】为了纠正d个错误,需要使用距离为2d+1的编码方案,2d+1=7,得d=3。

4.一个网络的物理线路上抓到011001位串的波形如下:图2-1请问该线路采用了()编码方式。

A.二进制编码B.曼彻斯特编码C.差分曼彻斯特编码D.归零编码【答案】B【解析】曼彻斯特编码每一周期分为两个相等的间隔。

二进制“1”位在发送时,在第一个间隔中为高电压,在第二个间隔中为低电压。

二进制“0”正好相反。

5.某调制解调器同时使用幅移键控和相移键控,采用0、π/2、π和3/2π四种相位,每种相位又都有2个不同的幅值,问在波特率为1200的情况下数据速率是()。

A.7200bpsB.4800bpsC.2400bpsD.1200bps【答案】A【解析】本题中,根据题意有4种相位×2个幅值=8种信号状态,波特率W=1200baud,根据奈奎斯特定理,数据速率C=2W×log2M=2×1200×log28=2×1200×3=7200b/s6.通常把没有经过调制的原始信号称为()。

计算机网络考研题汇总

计算机网络考研题汇总一.考研真题B在OSI参考模型中,自下而上第一个提供端到端服务的层次是__ A.数据链路层B.传输层C.会话层D.应用层在OSI参考模型中,自下而上第一个提供端到端服务的层次是(传输层)。

自下而上方法的一般从检查物理层开始。

自下而上分别称为:物理层、数据链路层、网络层、传输层、会话层、表示层和应用层。

传输层是两台计算机经过网络进行数据通信时,第一个端到端的层次,具有缓冲作用C下列选项中,不属于网络体系结构中描述的内容是____A 网络层次B 每一层使用的协议C 协议的内容实现细节D 每一层必须完成的功能网络体系结构是计算机网络的分层、各层协议、功能和层间接口的集合。

不同的计算机网络具有不同的体系结构,层的数量、各层的名称、内容和功能以及各相邻层之间的接口都不一样B在TCP/IP体系结构中,直接为ICMP提供服务协议的是____ A PPP B IP C UDP DTCPIP协议是一种不可靠的协议,无法进行差错控制,但IP协议可以借助ICMP来实现这一功能在物理层接口特性中,用于描述完成每种功能的事件发生的顺序是___ A.机械特性B.功能特性 C.过程特性 D.电气特性物理层的接口包含以下4个特性机械特性:指明接口所用接线器的形状和尺寸、引线数目和排列、固定和锁定装置等等。

电气特性:指明在接口电缆的各条线上出现的电压的范围。

功能特性:指明某条线上出现的某一电平的电压表示何种意义。

过程特性:指明对于不同功能的各种可能事件的出现顺序。

什么叫发送时延?什么叫传播时延?如果收发两端之间的传输距离为10km,信号在媒体上的传输速率为2.0*10^5km/s,数据长度为1000B,数据发送速率为100kb/s,试计算它的发送时延和传播时延发送时延是指节点在发送数据时是数据块从节点进入到传输媒体所需要的时间在本题中发送时延为ts=数据块长度/信道带宽=1000*8/100*10^3s=0.08s 传播时延是指电磁波在信道中传播一定的距离时需要花费的时间在本题中传播时延为tp=信道长度/信号在媒体上的传输速率=10/2*10^5s=0.00005s在无噪声情况下,若某通信链路的带宽为3khz,采用4个相位,每个相位具有4种振幅的QAM调制技术,则该通信链路的最大数据传输速率是?1924年奈奎斯特就推导出在理想低通信道的最高码元传输速率的公式是:C=2W*log2N(其中W是理想低通信道的带宽,N是电平强度),信道带宽与数据传输速率的关系可以用奈奎斯特准则与香农定律描述。

计算机网络考研题汇总

一.考研真题B在OSI参考模型中,自下而上第一个提供端到端服务的层次是__A.数据链路层B.传输层C.会话层D.应用层在OSI参考模型中,自下而上第一个提供端到端服务的层次是(传输层)。

自下而上方法的一般从检查物理层开始。

自下而上分别称为:物理层、数据链路层、网络层、传输层、会话层、表示层和应用层。

传输层是两台计算机经过网络进行数据通信时,第一个端到端的层次,具有缓冲作用C下列选项中,不属于网络体系结构中描述的内容是____A 网络层次B 每一层使用的协议C 协议的内容实现细节D 每一层必须完成的功能网络体系结构是计算机网络的分层、各层协议、功能和层间接口的集合。

不同的计算机网络具有不同的体系结构,层的数量、各层的名称、内容和功能以及各相邻层之间的接口都不一样B在TCP/IP体系结构中,直接为ICMP提供服务协议的是____A PPPB IPC UDP DTCPIP协议是一种不可靠的协议,无法进行差错控制,但IP协议可以借助ICMP来实现这一功能在物理层接口特性中,用于描述完成每种功能的事件发生的顺序是___A.机械特性 B.功能特性 C.过程特性 D.电气特性物理层的接口包含以下4个特性机械特性:指明接口所用接线器的形状和尺寸、引线数目和排列、固定和锁定装置等等。

电气特性:指明在接口电缆的各条线上出现的电压的范围。

功能特性:指明某条线上出现的某一电平的电压表示何种意义。

过程特性:指明对于不同功能的各种可能事件的出现顺序。

什么叫发送时延?什么叫传播时延?如果收发两端之间的传输距离为10km,信号在媒体上的传输速率为2.0*10^5km/s,数据长度为1000B,数据发送速率为100kb/s,试计算它的发送时延和传播时延发送时延是指节点在发送数据时是数据块从节点进入到传输媒体所需要的时间在本题中发送时延为t s=数据块长度/信道带宽=1000*8/100*10^3s=0.08s传播时延是指电磁波在信道中传播一定的距离时需要花费的时间在本题中传播时延为t p=信道长度/信号在媒体上的传输速率=10/2*10^5s=0.00005s在无噪声情况下,若某通信链路的带宽为3khz,采用4个相位,每个相位具有4种振幅的QAM 调制技术,则该通信链路的最大数据传输速率是?1924年奈奎斯特就推导出在理想低通信道的最高码元传输速率的公式是:C=2W*log2N(其中W是理想低通信道的带宽,N是电平强度),信道带宽与数据传输速率的关系可以用奈奎斯特准则与香农定律描述。

《计算机网络》2009-2011年考研真题及答案

35、某自治系统采用RIP协议,若该自治系统内的路由器R1 收到其邻居路由器R2的距离矢量中包含信息<net1,16>, 则可能得出的结论是( ) A:R2可以经过R1到达net1,跳数为17 B:R2可以到达net1,跳数为16 C:R1可以经过R2到达net1,跳数为17 D:R1不能经过R2到达net1 答案:D 36、若路由器R因为拥塞丢弃IP分组,则此时R可以向发出该 IP分组的源主机发送的ICMP报文件类型是( ) A:路由重定向 B:目的不可达 C:源抑制 D:超时 答案:C

38.主机甲和主机乙间已建立一个 TCP 连接,主机甲向主机乙 发送了两个连 续的 TCP 段,分别包含 300 字节和 500 字节的 有效载荷,第一个段的序列号为200,主机乙正确接收到两个段 后,发送给主机甲的确认序列号是( )

A.500 B.700 C.800 D.1000

答案:D

39.一个 TCP 连接总是以 1KB 的最大段发送 TCP 段,发送方 有足够多的数据 要发送。当拥塞窗口为 16KB 时发生了超时, 如果接下来的 4 个 RTT(往返时间) 时间内的 TCP 段的传输 都是成功的,那么当第 4 个 RTT 时间内发送的所有 TCP 段都 得到肯定应答时,拥塞窗口大小是( )

解答:(1)无类 IP 地址的核心是采用不定长的网络号和主机 号,并通过相应的子网掩码来表示(即网络号部分为 1,主机 号部分为 0)。本题中网络地址位数是24,由于 IP 地址是 32 位,因此其主机号部分就是 8 位。因此,子网掩码就是11111111 11111111 11111111 00000000,即 255.255.255.0。根据无类 IP 地 址的规则,每个网段中有两个地址是不分配的:主机号全 0 表 示网络地址,主机号全 1 表示广播地址。因此 8 位主机号所能 表示的主机数就 是 28-2,即 254 台。该网络要划分为两个子网, 每个子网要 120 台主机,因此主机位数 X 应该满 足下面三个条 件:X<8,因为是在主机号位长为 8 位的网络进行划分,所以 X 一定要小于 8 位。2x>120,因为根据题意需要容纳 120 台主 机。 X 是整数。解 上 述 方 程 , 得 到 X=7. 子 网 掩 码 就 是 11111111 11111111 1111111110000000,即 255.255.255.128。 所以 划分的两个网段是:202.118.1.0/25 与 202.118.1.128/25。