2014香港特别行政区上半年软考网络工程师下午理论考试试题及答案

2010香港特别行政区上半年软考网络工程师上、下午理论考试试题及答案

33、以下哪条命令可以改变文件file的所有者为Sam________?(B)

A.chmod Sam file B.chown Sam file C.chgrp Sam file D.umask Sam file

C.双向可传递信任关系 D.以上都不正确

7、以下命令中哪一个命令是配置Cisco 1900系列交换机特权级密码________。(A)

A.enable password cisco level 15 B.enable password csico

C.enable secret csicoD.enable password level

①.查询公司默认的DNS服务器

②.查询ROOT DNS服务器

③.查询.CN 域的DNS服务器

④.查询 域的DNS服务器

⑤.查询 域的DNS服务器

A.①②③④⑤ B.①③④⑤② C.①⑤ D.⑤④③②①

31、如果两台交换机直接用双绞线相连,其中一端采用了,白橙/橙/白绿/蓝/白蓝/绿/白棕/棕的线序,另一端选择哪一种线序排列是正确的_______。(B)

A.白绿/绿/白橙/橙/白蓝/蓝/白棕/棕 B.白绿/绿/白橙/蓝/白蓝/橙/白棕/棕

C.白橙/橙/白绿/绿/白蓝/蓝/白棕/棕 D.白橙/橙/白绿/蓝/白蓝/绿/白棕/棕

14、在Windows 2000操作系统中,登陆时使用的用户名对应的密码保存的路径______。(B)

A.C:\WINDOWS\system32\config\SAM

18、以下哪种协议属A.HTTPS B.ICMP C.SSL D.SNMP

19、下列对网络服务的描述哪个是错误的:_______。(C)

2014软件水平考试(中级) 网络工程师真题及答案综合

2014软件水平考试(中级) 网络工程师真题及答案综合第1部分:单项选择题,共42题,每题只有一个正确答案,多选或少选均不得分。

1.[单选题]容量为64块的Cache采用组相联方式映像,字块大小为128个字,每4块为一组。

若主存容量为4096块,且以字编址,那么主存地址应为( )位,主存区号应为( )位。

A)16 5B)17 6C)18 7D)19 6答案:D解析:以字编址,字块大小为128个字,容量为4096块主存,则128×4096=2^19,主存地址为19位;由于采用组相联方式映像,Cache容量为64块,则主存区数=4096/64=64=2^6,主存区号为6位。

2.[单选题]中断响应时间是指( )A)从中断处理开始到中断处理结束所用的时间B)从发出中断请求到中断处理结束所用的时间C)从发出中断请求到进入中断处理所用的时间D)从中断处理结束到再次中断请求的时间答案:C解析:中断处理过程分为两个阶段:中断响应过程和中断服务过程。

中断响应时间是中断响应过程所用的时间,即从发出中断请求到进入中断处理所用的时间3.[单选题]在单指令流多数据流计算机(SIMD)中,各处理单元必须( )A)以同步方式,在同一时间内执行不同的指令B)以同步方式,在同一时间内执行同一条指令C)以异步方式,在同一时间内执行不同的指令D)以异步方式,在同一时间内执行同一条指令答案:B解析:SIMD(Single Instruction Multiple Datastream,单指令流多数据流):同一条指令控制多个处理器的运行。

在这种计算机中有多个处理单元,但只有一个控制部件,所有处理单元以同步方式,在同一时刻执行同一条指令,处理不同的数据。

4.[单选题]虚拟存储管理系统的基础是程序的( )理论,这个理论的基本含义是指程序执行时往往会不均匀地访问主存储器单元。

根据这个理论,Denning提出了工作集理论。

工作集是进程运行时被频繁地访问的页面集合。

2014澳门特别行政区5月软考《网络工程师》考试题库

B.按Ctrl+Del键,然后选择“结束任务”结束该程序的运行

C.按Alt+Del键,然后选择“结束任务”结束该程序的运行

D.直接Reset计算机结束该程序的运行

31、哪条命令可以查看到系统中被挂起的进程________?(C)

A.255.255.255.240 B.255.255.255.252 C.255.255.255.248 D.255.255.255.0

8、下列对网络服务的描述哪个是错误的:_______。(C)

A.DHCP——动态主机配置协议,动态分配IP地址

B.DNS——域名服务,可将主机域名解析为IP地址

C.WINS——Windows互联网名称服务,可将主机域名解析为IP地址

D.FTP——文件传输协议,可提供文件上传、下载服务

9、以下哪种协议属于网络层协议的_______。(B)

A.Protocol B.Gateway C.WINS D.DNS

41、在Windows Server 2003服务器上配置DHCP服务时,IP地址租约默认是:________。(B)

A.4天 B.8天 C.16天 D.20天

42、将200.200.201.0这个网络进行子网的划分,要求尽可能划分出最多的网段,但每个网段不能少于5台计算机,该子网的子网掩码是_______。(C)

A.所有用户都可以执行写操作B.只有所有者可以执行写操作

C.所有者和所属组可以执行写操作 D.任何人都不能执行写操作

20、公司的一个员工被解雇了,他有权限使计算机的文件成倍增加。你也想让新雇佣的员工具有和他一样的权限,并确保被解雇的员工不能再访问和使用这些文件,应该怎么办________?(A)

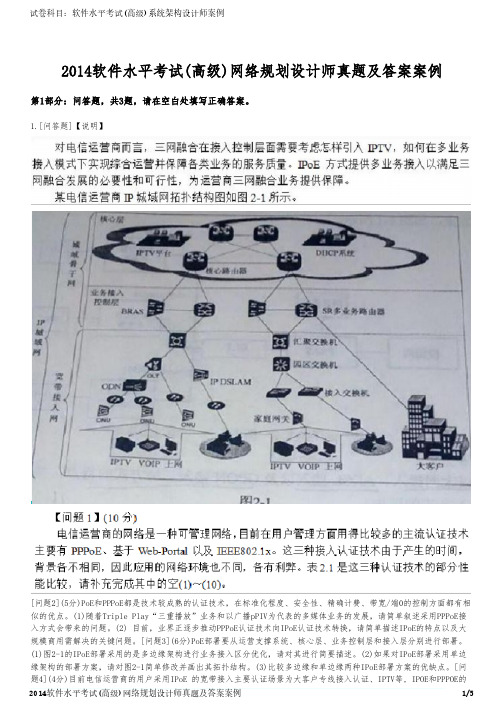

2014软件水平考试(高级)网络规划设计师真题及答案案例

2014软件水平考试(高级)网络规划设计师真题及答案案例第1部分:问答题,共3题,请在空白处填写正确答案。

1.[问答题]【说明】[问题2](5分)PoE和PPPoE都是技术较成熟的认证技术,在标准化程度、安全性、精确计费、带宽/端0的控制方面都有相似的优点。

(1)随着Triple Play“三重播放”业务和以广播pPIV为代表的多媒体业务的发展,请简单叙述采用PPPoE接入方式会带来的问题。

(2) 目前,业界正逐步推动PPPoE认证技术向IPoE认证技术转换,请简单描述IPoE的特点以及大规模商用需解决的关键问题。

[问题3](6分)PoE部署要从运营支撑系统、核心层、业务控制层和接入层分别进行部署。

(1)图2-1的IPoE部署采用的是多边缘架构进行业务接入区分优化,请对其进行简要描述。

(2)如果对IPoE部署采用单边缘架构的部署方案,请对图2-1简单修改并画出其拓扑结构。

(3)比较多边缘和单边缘两种IPoE部署方案的优缺点。

[问题4](4分)目前电信运营商的用户采用IPoE 的宽带接入主要认证场景为大客户专线接入认证、IPTV等, IPOE和PPPOE的交叉场景就是PTV,下面就IPTV应用PPPoE和IPoE的场景进行分析。

(1)请在图2-2中分别完成PTV使用PPPoE和IPoE认证方式时多播视频流的流向和流数,并予以简单说明(其中,采用IPoE时多播复制点选择在园区交换机和OLT上)。

(2)请根据上述比较简要叙述IPTV业务发展不同阶段时的认证方式选择。

答案:问题1:1.高 2.低 3.数据链路层 4.应用层 5.认证前分配6.认证后分配 7.分离 8.分离 9.不支持 10.支持问题2PPPoE的认证机制较复杂,对设备的处理能力, 内存资源等要求较高。

而传统的BRAS不是多业务承载的,所以在设备的扩展性,可靠性等方 面不足。

IPoE认证涉及到用户设备,网络业务系统等,并不是简单的支持dhcp。

2014上半年网络管理员考试真题及答案-下午卷

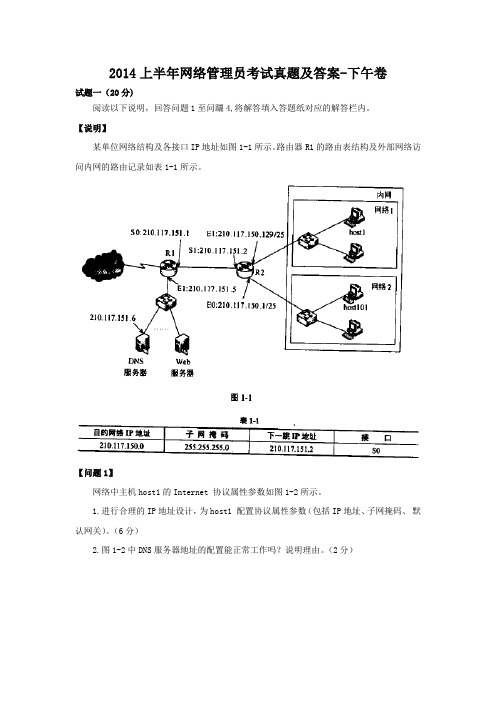

2014上半年网络管理员考试真题及答案-下午卷试题一(20分)阅读以下说明,回答问题1至问躧4,将解答填入答題纸对应的解答栏内。

【说明】某单位网络结构及各接口IP地址如图1-1所示。

路由器R1的路由表结构及外部网络访问内网的路由记录如表1-1所示。

【问题1】网络中主机host1的Internet 协议属性参数如图1-2所示。

1.进行合理的IP地址设计,为host1 配置协议属性参数(包括IP地址、子网掩码、默认网关)。

(6分)2.图1-2中DNS服务器地址的配置能正常工作吗?说明理由。

(2分)【参考答案】1. IP 地址:210.117.150.130-210.117.150.254 中任一个子网掩码:255.255.255.128默认网关:210.117.150.1292.能。

首选DNS服务器不一定要求为域内DNS服务器。

【试题分析】本题考查局域网配置相关问题,属网管员需掌握的基本知识,是经常考查的问题。

本问题考查局域网相关知识和主机配置。

host1的网关为路由器R2的E1口,从图中可看出网关的地址为210.117.150,129/25, 故host1的Internet协议属性参数为:IP 地址:210.117.150.130〜210.117.150.254 中任一个子网掩码:255.255.255.128默认网关:210.117.150.129图1-2中为host1配置了一个8.8.8.8的域名服务器,也能正常实现域名解析,因为首选DNS服务器不一定要求为主域DNS服务器。

【问题2】填充表1-2,为路由器R2配置内网到DNS服务器的主机路由,以及内网用户访问Internet的默认路由。

【参考答案】【试题分析】本题考查静态路由的设置。

内网到DNS服务器的主机路由中,目的地址是DNS服务器单个主机,故IP地址为210.117.151.6,子网掩码为255.255.255.255:又由下一跳为路由器R1的S0口,故下一跳IP地址为210.117.151.1,报文要转发到路由器R2的S1口。

2014年上半年下午网络工程师真题及答案(文字版)

问题 1 (4 分)

1. 按照题目说明,图 2-1 中的: “IP 地址”文本框中的内容应为(1); “SSL 端口”文本框

中的内容为(2)。

2. 在图 2-2 中,“本地路径”文本框中的内容为(3);同时要保障用户通过题目要求的方

式来访问网站,必须勾选(4)复选框。

(4)备选答案:

A. 脚本资源访问

表 4址

设备

IP 地址

F0/0: 172. 16. 1. 1/24 RouterB

S0: 202. 102. 100. 1/30

RouterA

F0/0: 192. 168. 1. 1/24 S0: 202. 102. 100. 2/30

总部服务器 192. 168. 1. 100/24 分支机构客户端 172. 16. 1. 100/24

区域 A

B C

表 1-1

汇聚点

接入点

备注

办公楼

124

资料室 网管中心 设计中心 生产区 办公楼 培训中心

宿舍 办公楼

86 78 所有区域采用三层局域网

结构部署,其中 A 区采用 200

双核心交换机冗余。所有 115

汇聚点采用单模光纤上联 106

至核心交换机。所有接入 126

交换机采双绞线上联至汇 198

试题四(20 分)

某企业总部设立在 A 地,在 B 地建有分支机构,分支机构和总部需要在网络上进行频繁的数 据传输. 该企业网络采用 IPSec VPN 虚拟专用网技术实现分支机构和总部之间安全、快捷、 经济 的跨区域网络连。

该企业的网络拓扑结构如图 4-1 所示。

该企业的网络地址规划及配置如表 4-1 所示。

服务器 服务器 认证及流控设备 防火墙

2014香港特别行政区5月软考《网络工程师》考资料

1、确保信息没有非授权泄密,即确保信息不泄露给非授权的个人、实体或进程,不为其所用,是指(C)。

A、完整性B、可用性C、保密性D、抗抵赖性2、信息安全风险缺口是指(A)。

A、IT的发展与安全投入,安全意识和安全手段的不平衡B、信息化中,信息不足产生的漏洞C、计算机网络运行,维护的漏洞D、计算中心的火灾隐患3、从风险分析的观点来看,计算机系统的最主要弱点是(B)。

A、内部计算机处理B、系统输入输出C、通讯和网络D、外部计算机处理4、下面哪一项关于对违反安全规定的员工进行惩戒的说法是错误的?(C)A、对安全违规的发现和验证是进行惩戒的重要前提B、惩戒措施的一个重要意义在于它的威慑性C、处于公平,进行惩戒时不应考虑员工是否是初犯,是否接受过培训D、尽管法律诉讼是一种严厉有效的惩戒手段,但使用它时一定要十分慎重5、信息安全风险缺口是指(A)。

A、IT的发展与安全投入,安全意识和安全手段的不平衡B、信息化中,信息不足产生的漏洞C、计算机网络运行,维护的漏洞D、计算中心的火灾隐患6、当为计算机资产定义保险覆盖率时,下列哪一项应该特别考虑?(D)。

A、已买的软件B、定做的软件C、硬件D、数据7、信息安全管理最关注的是?(C)A、外部恶意攻击B、病毒对PC的影响C、内部恶意攻击D、病毒对网络的影响8、HOME/.netrc文件D、在两台服务器上创建并配置/etc/hosts.equiv文件9、当为计算机资产定义保险覆盖率时,下列哪一项应该特别考虑?(D)。

A、已买的软件B、定做的软件C、硬件D、数据10、下列哪一个说法是正确的?(C)A、风险越大,越不需要保护B、风险越小,越需要保护C、风险越大,越需要保护D、越是中等风险,越需要保护11、以下哪一项安全目标在当前计算机系统安全建设中是最重要的?(C)A、目标应该具体B、目标应该清晰C、目标应该是可实现的D、目标应该进行良好的定义12、Solaris操作系统下,下面哪个命令可以修改/n2kuser/.profile文件的属性为所有用户可读、科协、可执行?(D)A、chmod 744 /n2kuser/.profileB、 chmod 755 /n2kuser/.profileC、 chmod 766 /n2kuser/.profileD、 chmod 777 /n2kuser/.profile13、Windows NT/2000 SAM存放在(D)。

2014香港特别行政区事业单位招聘考试理论考试试题及答案

1、和通信网络相比,计算机网络最本质的功能是____。

A、数据通信B、资源共享C、提高计算机的可靠性和可用性D、分布式处理2、在Word的编辑状态,进行"替换"操作时,应当使用____菜单中的命令。

A、"工具"菜单中的命令B、"视图"菜单中的命令C、"格式"莱单中的命令D、"编辑"菜单中的命令3、在 Word的编辑状态,执行编辑菜单中的“粘贴”命令后___。

A、将文档中被选择的内容复制到当前插入点处B、将文档中被选择的内容移到剪贴板C、将剪贴板中的内容移到当前插入点处D、将剪贴板中的内容拷贝到当前插入点处。

4、在Excel中,计算求和的函数是____。

A、CountB、SumC、MaxD、Average5、划分计算机发展四个时代的主要依据是____。

A 、价格 B、体积 C、存储容量 D、电子元器件6、下列专门用于浏览网页的应用软件是____。

A、WORDB、Outlook expressC、FrontPageD、Internet Explorer7、编辑Word 2000表格时,用鼠标指针拖动水平标尺上的列标记,可以调整表格的____。

A、行高B、单元格高度C、列宽D、单元格宽度8、在word编辑状态下,不用“打开”文件对话框就能直接打开最的使用过的文档的方档的方法是________A、快捷键CTRL+OB、工具栏上“打开”按钮C、选择“文件”菜单底部文件列表中的文件D、选择“文件”菜单中的“打开”命令9、标准ASCII码是用7位____代码来表示的。

A、八进制代码B、十进制代码C、二进制代码D、十六进制代码10、下列选项中属于数据库管理系统的是____。

A、LinuxB、AccessC、Auto CADD、Word11、在Word的编辑状态,执行“文件”菜单中的“保存”命令后____。

A、将所有打开的文档存盘B、只能将当前文档存储在原文件夹内C、可以将当前文档存储在原文件夹内D、可以先建立一个新文件夹,再将文档存储在该文件夹内12、将高级语言程序设计语言源程序翻译成计算机可执行代码的软件称为 ____A、汇编程序B、编译程序C、管理程序D、服务程序13、网络中计算机之间的通信是通过____实现的,它们是通信双方必须遵守的约定。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

1、安全责任分配的基本原则是:(C)。

A、“三分靠技术,七分靠管理”

B、“七分靠技术,三分靠管理”

C、“谁主管,谁负责”

D、防火墙技术

2、资产的敏感性通常怎样进行划分?(C)

A、绝密、机密、敏感

B、机密、秘密、敏感和公开

C、绝密、机密、秘密、敏感和公开等五类

D、绝密、高度机密、秘密、敏感和公开等五类

3、目前我国颁布实施的信息安全相关标准中,以下哪一个标准属于强制执行的标准?(B)

A、GB/T 18336-2001 信息技术安全性评估准则

B、GB 17859-1999 计算机信息系统安全保护等级划分准则

C、GB/T 9387.2-1995 信息处理系统开放系统互联安全体系结构

D、GA/T 391-2002 计算机信息系统安全等级保护管理要求

4、下面有关我国标准化管理和组织机构的说法错误的是?(C)

A、国家标准化管理委员会是统一管理全国标准化工作的主管机构

B、国家标准化技术委员会承担国家标准的制定和修改工作

C、全国信息安全标准化技术委员负责信息安全技术标准的审查、批准、编号和发布

D、全国信息安全标准化技术委员负责统一协调信息安全国家标准年度技术项目

5、信息安全风险应该是以下哪些因素的函数?(A)

A、信息资产的价值、面临的威胁以及自身存在的脆弱性等

B、病毒、黑客、漏洞等

C、保密信息如国家密码、商业秘密等

D、网络、系统、应用的复杂的程度

6、目前我国颁布实施的信息安全相关标准中,以下哪一个标准属于强制执行的标准?(B)

A、GB/T 18336-2001 信息技术安全性评估准则

B、GB 17859-1999 计算机信息系统安全保护等级划分准则

C、GB/T 9387.2-1995 信息处理系统开放系统互联安全体系结构

D、GA/T 391-2002 计算机信息系统安全等级保护管理要求

7、Unix系统中如何禁止按Control-Alt-Delete关闭计算机?(B)

A、把系统中“/sys/inittab”文件中的对应一行注释掉

B、把系统中“/sysconf/inittab”文件中的对应一行注释掉

C、把系统中“/sysnet/inittab”文件中的对应一行注释掉

D、把系统中“/sysconf/init”文件中的对应一行注释掉

8、下面哪一项最好地描述了组织机构的安全策略?(A)

A、定义了访问控制需求的总体指导方针

B、建议了如何符合标准

C、表明管理意图的高层陈述

D、表明所使用的技术控制措施的高层陈述

9、Windows nt/2k中的.pwl文件是?(B)

A、路径文件

B、口令文件

C、打印文件

D、列表文件

10、以下哪种风险被定义为合理的风险?(B)

A、最小的风险

B、可接受风险

C、残余风险

D、总风险

11、项目管理是信息安全工程师基本理论,以下哪项对项目管理的理解是正确的?(A)

A、项目管理的基本要素是质量,进度和成本

B、项目管理的基本要素是范围,人力和沟通

C、项目管理是从项目的执行开始到项目结束的全过程进行计划、组织

D、项目管理是项目的管理者,在有限的资源约束下,运用系统的观点,方法和理论,对项目涉及的技术工作进行有效地管理

12、中国电信各省级公司争取在1-3年内实现CTG-MBOSS 系统安全基线“达标”(C)级以上。

A、A级

B、B级

C、C级

D、D级

13、当今IT的发展与安全投入,安全意识和安全手段之间形成(B)。

A、安全风险屏障

B、安全风险缺口

C、管理方式的变革

D、管理方式的缺口

14、为了保护企业的知识产权和其它资产,当终止与员工的聘用关系时下面哪一项是最好的方法?(A)

A、进行离职谈话,让员工签署保密协议,禁止员工账号,更改密码

B、进行离职谈话,禁止员工账号,更改密码

C、让员工签署跨边界协议

D、列出员工在解聘前需要注意的所有责任

15、Solaris操作系统下,下面哪个命令可以修改/n2kuser/.profile文件的属性为所有用户可读、科协、可执行?(D)

A、chmod 744 /n2kuser/.profile

B、 chmod 755 /n2kuser/.profile

C、 chmod 766 /n2kuser/.profile

D、 chmod 777 /n2kuser/.profile

16、防止系统对ping请求做出回应,正确的命令是:(C)。

A、echo 0>/proc/sys/net/ipv4/icmp_ehco_ignore_all

B、echo 0>/proc/sys/net/ipv4/tcp_syncookies

C、echo 1>/proc/sys/net/ipv4/icmp_echo_ignore_all

D、echo 1>/proc/sys/net/ipv4/tcp_syncookies

17、下面哪类访问控制模型是基于安全标签实现的?(B)

A、自主访问控制

B、强制访问控制

C、基于规则的访问控制

D、基于身份的访问控制

18、Windows nt/2k中的.pwl文件是?(B)

A、路径文件

B、口令文件

C、打印文件

D、列表文件

19、下列哪一个说法是正确的?(C)

A、风险越大,越不需要保护

B、风险越小,越需要保护

C、风险越大,越需要保护

D、越是中等风险,越需要保护

20、如果将风险管理分为风险评估和风险减缓,那么以下哪个不属于风险减缓的内容?(A)

A、计算风险

B、选择合适的安全措施

C、实现安全措施

D、接受残余风险

21、职责分离是信息安全管理的一个基本概念。

其关键是权利不能过分集中在某一个人手中。

职责分离的目的是确保没有单独的人员(单独进行操作)可以对应用程序系统特征或控制功能进行破坏。

当以下哪一类人员访问安全系统软件的时候,会造成对“职责分离”原则的违背?(D)

A、数据安全管理员

B、数据安全分析员

C、系统审核员

D、系统程序员

22、在许多组织机构中,产生总体安全性问题的主要原因是(A)。

A、缺少安全性管理

B、缺少故障管理

C、缺少风险分析

D、缺少技术控制机制

23、

24、如何配置,使得用户从服务器A访问服务器B而无需输入密码?(D)

A、利用NIS同步用户的用户名和密码

B、在两台服务器上创建并配置/.rhost文件

C、在两台服务器上创建并配置

25、Linux系统/etc目录从功能上看相当于Windows的哪个目录?(B)

A、program files

B、Windows

C、system volume information

D、TEMP

26、获取支付结算、证劵交易、期货交易等网络金融服务的身份认证信息(B)组以上的可以被《中华人民共和国刑法》认为是非法获取计算机信息系统系统认定的“情节严重”。

A、5

B、10

C、-15

D、20

27、下面哪类访问控制模型是基于安全标签实现的?(B)

A、自主访问控制

B、强制访问控制

C、基于规则的访问控制

D、基于身份的访问控制

28、Linux中,向系统中某个特定用户发送信息,用什么命令?(B)

A、wall

B、write

C、mesg

D、net send。