ipsourceguard配置说明

IPguard使用手册范本

目录第一章IP-guard简介 (1)1.1 前言 (1)1.2 功能介绍 (2)第二章IP-guard安装和部署 (5)2.1 基本运行框架 (5)2.2 软硬件环境 (6)2.3 安装和部署服务器和控制台 (7)2.3.1安装数据库 (7)2.3.2安装服务器和控制台模块 (9)2.3.3服务器注册 (10)2.3.4设置系统检验码 (12)2.3.5服务器日志 (13)2.4 部署客户端模块 (13)2.4.1直接安装客户端 (13)2.4.2远程推送客户端 (14)2.4.3域登录脚本安装 (16)2.5 系统升级 (17)2.5.1升级服务器和控制台 (17)2.5.2升级客户端 (18)2.6 卸载IP-GUARD (18)2.6.1卸载IP-guard服务器和控制台 (18)2.6.2卸载客户端 (19)第三章IP-guard使用 (21)3.1 登录控制台 (21)3.1.1登录控制台 (21)3.1.2修改密码 (22)3.2 控制台简介 (22)3.3 计算机和用户操作 (26)3.3.1查看基本信息 (26)3.3.2分组操作 (28)3.3.3查找 (29)3.3.4删除 (30)3.3.5重命名 (30)3.4 控制 (30)3.4.1发送通知消息 (31)3.4.2锁定/解锁计算机 (31)3.4.3注销用户、关闭/重启计算机 (31)3.5 辅助功能说明 (32)3.5.1导出和导入 (32)3.5.2打印、打印预览 (33)第四章统计 (34)4.1 应用程序统计 (34)4.2 上网浏览统计 (37)4.3 网络流量统计 (39)第五章日志 (44)5.1 基本事件日志 (44)5.2 应用程序日志 (46)5.3 上网浏览日志 (48)5.4 文档操作日志 (49)5.5 共享文档操作日志 (51)5.6 文档打印日志 (52)5.7 移动存储操作日志 (54)5.8 资产变更日志 (55)5.9 策略日志 (56)5.10 系统日志 (57)第六章策略 (58)6.1 策略简介 (58)6.2 基本策略 (61)6.3 设备控制策略 (65)6.4 应用程序策略 (67)6.5 上网浏览策略 (68)6.6 屏幕记录策略 (69)6.7 日志记录策略 (69)6.8 远程控制策略 (70)6.9 系统报警策略 (71)6.10 流量控制策略 (72)6.11 网络控制策略 (74)6.12 控制策略 (76)6.13 IM文件传送策略 (78)6.14 文档操作策略 (79)6.15 打印控制策略 (81)6.16 移动存储授权策略 (82)第七章监视 (84)7.1 即时通讯容 (84)7.2 容 (85)7.3 实时屏幕 (87)7.4 多屏监视 (88)7.5 查询屏幕历史 (89)7.6 查看屏幕历史 (90)7.6.1界面简介 (91)7.6.2显示 (91)7.6.3视图 (92)7.6.4查询栏 (92)7.6.5导出为视频文件 (93)第八章远程维护 (94)8.1 远程维护 (94)8.1.1应用程序列表 (94)8.1.2进程列表 (95)8.1.3性能 (95)8.1.4设备管理器 (96)8.1.5系统服务 (96)8.1.6磁盘管理 (97)8.1.7共享文件夹 (97)8.1.8计划任务 (98)8.1.9用户和组 (98)8.2 远程控制 (99)8.2.1远程控制 (99)8.2.2远程文件传送 (101)第九章资产管理 (103)9.1 资产管理 (103)9.1.1资产类别及资产属性说明 (103)9.1.2资产类别管理 (104)9.1.3硬件资产查询 (106)9.1.4硬件资产变更 (109)9.1.5软件资产查询 (110)9.1.6软件资产变更 (110)9.1.7其它资产 (110)9.2 补丁管理 (111)9.2.1补丁模式 (113)9.2.2计算机模式 (114)9.3 漏洞检查 (115)9.3.1漏洞模式 (115)9.3.2计算机模式 (116)9.4 软件分发 (116)9.4.1分发程序包 (116)9.4.2分发任务 (120)第十章网络接入检测 (122)10.1.1启动接入检测 (122)10.1.2启动接入控制功能 (123)10.1.3其它设置功能 (124)第十一章...................................... 数据备份12710.1 使用数据库备份 (127)10.2 控制台备份及查看 (129)10.2.1备份数据 (129)10.2.2加载和卸载备份数据 (131)第十二章.......................................... 工具13212.1 账户管理 (132)12.2 计算机管理 (135)12.3 警报信息 (137)12.4 分类管理 (137)12.4.1应用程序分类 (137)12.4.2分类 (139)12.4.3移动存储分类 (139)12.4.4时间类型分类 (142)12.4.5网络地址分类 (142)12.4.6网络端口分类 (143)12.5 服务器管理 (143)12.6 客户端工具 (144)12.6.1确认码计算器 (144)12.7 选项 (145)12.7.1控制台参数设置 (145)12.7.2服务器参数设置 (146)第十三章................................... 审计控制台15013.1 审计控制台的登录 (150)13.2 审计控制台界面简介 (151)13.3 审计控制台的使用 (152)第一章IP-guard简介1.1前言在知识型经济之下,企业信息资产显得特别重要,能否有效保护专有技术等部信息,更是求存成功的关键,业务保障的基础。

ipguard4使用手册

IP-Guard是一款企业级的网络监控软件,用于全面审计、严格管控和安全稳定的加密企业信息。

以下是IP-Guard的使用手册:1. 安装和部署在安装和部署IP-Guard之前,需要先确认软硬件环境符合要求。

具体要求可参考IP-Guard的官方文档或者与供应商联系以获取支持。

安装和部署服务器和控制台时,需要按照IP-Guard的安装指南逐步进行。

这通常涉及到安装软件、配置网络设置、进行系统更新等步骤。

2. 配置管理在开始使用IP-Guard之前,需要对各项参数进行配置。

这包括但不限于:设定监控策略、配置加密方式、设置网络参数等。

具体的配置步骤和参数可能会因IP-Guard的版本和用户需求的不同而有所差异,建议参考具体的使用手册或者联系供应商以获取更详细的指导。

3. 使用操作IP-Guard的具体使用操作可能会因不同的功能模块而有所不同。

一般来说,操作步骤如下:* 文档操作管理:可以通过IP-Guard对电脑上的文档进行操作管理,如禁止复制、剪切、删除等操作,或者对特定文档进行加密保护。

* 即时通讯:可以监控员工使用即时通讯工具的行为,如QQ、微信等,并可以设置禁止使用或者限定使用时间等。

* 邮件管控:可以监控员工的邮件往来,并对邮件进行过滤和拦截。

* 资产管理:可以对企业的资产进行管理,如硬件设备、软件许可等,并可以实时监控其使用状态。

* 移动存储设备:可以限制员工使用移动存储设备,如U盘、移动硬盘等,以防止信息泄露。

* 上网行为管理:可以监控员工的上网行为,如访问网站、下载文件等,并可以设置禁止访问某些网站或者对特定文件进行过滤。

* 屏幕监控:可以实时监控员工的电脑屏幕,查看员工正在进行的操作。

* 系统管理:可以对操作系统进行管理,如禁用某些程序、设置系统参数等。

4. 维护与更新IP-Guard需要定期进行维护和更新以保证其稳定运行和持续更新。

维护和更新工作一般由专业人员负责,包括对系统进行定期检查、清理垃圾文件、升级软件等操作。

开启Cisco交换机IP Source Guard功能

开启Cisco交换机IP Source Guard功能-------------------------------------------------------------------------------- 日期:2009-4-3 浏览次数:8469出处:一、IP地址盗用IP地址的盗用方法多种多样,其常用方法主要有以下几种:1、静态修改IP地址对于任何一个TCP/IP实现来说,IP地址都是其用户配置的必选项。

如果用户在配置TCP/IP或修改TCP/IP配置时,使用的不是授权分配的IP地址,就形成了IP地址盗用。

由于IP地址是一个逻辑地址,因此无法限制用户对于其主机IP地址的静态修改。

2、成对修改IP-MAC地址对于静态修改IP地址的问题,现在很多单位都采用IP与MAC绑定技术加以解决。

针对绑定技术,IP盗用技术又有了新的发展,即成对修改IP-MAC地址。

现在的一些兼容网卡,其MAC地址可以使用网卡配置程序进行修改。

如果将一台计算机的IP地址和MAC 地址都改为另外一台合法主机的IP地址和MAC地址,其同样可以接入网络。

另外,对于那些MAC地址不能直接修改的网卡来说,用户还可以采用软件的办法来修改MAC地址,即通过修改底层网络软件达到欺骗上层网络软件的目的。

3、动态修改IP地址某些攻击程序在网络上收发数据包,可以绕过上层网络软件,动态修改自己的IP地址(或IP-MAC地址对),以达到IP欺骗。

二、IP Source Guard技术介绍IP源防护(IP Source Guard,简称IPSG)是一种基于IP/MAC的端口流量过滤技术,它可以防止局域网内的IP地址欺骗攻击。

IPSG能够确保第2层网络中终端设备的IP地址不会被劫持,而且还能确保非授权设备不能通过自己指定IP地址的方式来访问网络或攻击网络导致网络崩溃及瘫痪。

交换机内部有一个IP源绑定表(IP Source Binding Table)作为每个端口接受到的数据包的检测标准,只有在两种情况下,交换机会转发数据:所接收到的IP包满足IP源绑定表中Port/IP/MAC的对应关系所接收到的是DHCP数据包其余数据包将被交换机做丢弃处理。

IP Source Guard配置

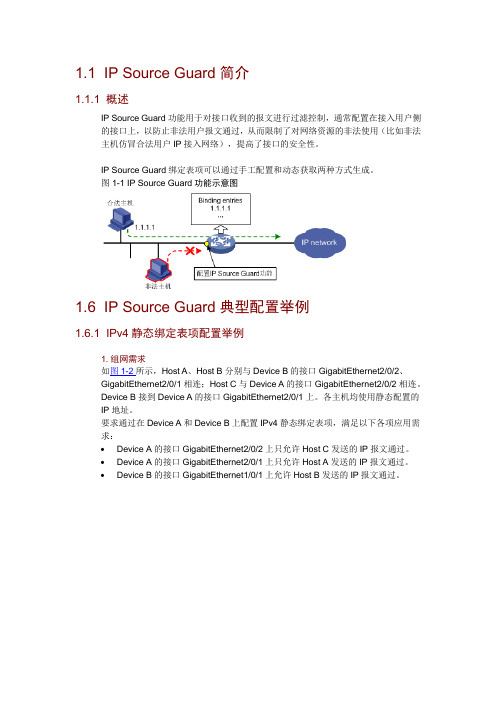

1.1 IP Source Guard简介1.1.1 概述IP Source Guard功能用于对接口收到的报文进行过滤控制,通常配置在接入用户侧的接口上,以防止非法用户报文通过,从而限制了对网络资源的非法使用(比如非法主机仿冒合法用户IP接入网络),提高了接口的安全性。

IP Source Guard绑定表项可以通过手工配置和动态获取两种方式生成。

图1-1 IP Source Guard功能示意图1.6 IP Source Guard典型配置举例1.6.1 IPv4静态绑定表项配置举例1. 组网需求如图1-2所示,Host A、Host B分别与Device B的接口GigabitEthernet2/0/2、GigabitEthernet2/0/1相连;Host C与Device A的接口GigabitEthernet2/0/2相连。

Device B接到Device A的接口GigabitEthernet2/0/1上。

各主机均使用静态配置的IP地址。

要求通过在Device A和Device B上配置IPv4静态绑定表项,满足以下各项应用需求:∙ Device A的接口GigabitEthernet2/0/2上只允许Host C发送的IP报文通过。

∙ Device A的接口GigabitEthernet2/0/1上只允许Host A发送的IP报文通过。

∙ Device B的接口GigabitEthernet1/0/1上允许Host B发送的IP报文通过。

2. 组网图图1-2 配置静态绑定表项组网图3. 配置步骤(1) 配置Device A# 配置各接口的IP地址(略)。

# 在接口GigabitEthernet2/0/2上配置IPv4接口绑定功能,绑定源IP地址和MAC 地址。

<DeviceA> system-view[DeviceA] interface gigabitethernet 2/0/2[DeviceA-GigabitEthernet2/0/2] ip verify source ip-address mac-address# 配置IPv4静态绑定表项,在Device A的GigabitEthernet1/0/2上只允许MAC地址为0001-0203-0405、IP地址为192.168.0.3的数据终端Host C发送的IP报文通过。

IP Source guard配置说明

IP Source Guard配置说明●IP Source Guard原文说明:●IP Source Guard解释----IP Source Guard是一种二层网络安全技术,应用在一个非路由端口下,可以通过dhcp 状态表或手工绑定的ip binding进行流量的严格限制。

应用后,在端口下会被产生一个隐藏的port acl,该acl将限制只有ip source binding的数据流可以流过该端口-—--IP Source Guard可以应用在accesss端口,也可以应用在trunk端口下—-——使用IP Source Guard时,必须配合ip dhcp snooping使用,当应用在access端口下时,打开该端口所属VLAN的ip dhcp snooping,应用在trunk口下时,打开终端连接端口所属VLAN的ip dhcp snooping--—-IP Source Guard可以基于ip地址进行流量过滤(只要ip地址符合即可通过);也可以基于ip 和mac进行过滤(必须ip和mac同时匹配才可以通过),●IP Source Guard配置及步骤说明以下所有的说明基于以下拓扑:拓扑说明:一台核心交换机,提供vlan 30,vlan 40的网关,通过trunk与接入层交换机连接,所有的配置在核心交换机上完成,接入层交换机上使用了两个vlan(30,40),user1 和user2分别位于vlan 30和vlan 401.打开dhcp snooping功能命令:(config)#ip dhcp snooping2.在需要进行IP Source Guard的vlan下打开dhcp snooping功能,针对某个vlan进行实施,如果有多个vlan,则需要打开多个vlan的dhcp snooping功能(这里举例vlan40)命令:(config)#ip dhcp snooping vlan 403.进行IP和MAC地址绑定,例如:命令:ip source binding 00C0。

IP Source Guard

默认情况下,交换机在二层接口上转发数据时,只查看数据包的MAC地址,并不会查看数据包的IP地址,如果要让交换机根据数据包的IP或者同时根据IP与MAC做出转发决定,有多种方法可以实现。

如根据IP 转发,可以通过在接口上应用Port ACL来实现,如果要根据MAC转发,可以通过应用port-security来实现,但无论是Port ACL还是port-security,都存在一些局限性,下面介绍一种扩展性较高的安全防护特性- IP Source Guard,IP Source Guard可以根据数据包的IP地址或IP与MAC地址做出转发决定,如果数据包的IP或MAC是不被允许的,那么数据包将做丢弃处理。

因为IP Source Guard需要根据数据包的IP或者同时根据IP与MAC做出转发决定,所以IP Source Guard 在工作时,需要有一张IP和MAC的转发表,在这张表中,明确记录着哪些IP是可以转发的,哪些MAC可以被转发,其它不能被转发的统统丢弃。

这表转发表称为IP source binding table,并且只能被IP source guard使用。

而IP source binding table表,只有在交换机上开启DHCP snooping功能后,才会生成。

IP Source Guard的这张转发表的条目可以自动学习,也可以手工静态添加,如果是自动学习,是靠DHCP snooping功能学习的,所以只有客户端是通过DHCP请求获得地址,并且DHCP服务器的回复是经过交换机时,才能被DHCP snooping学习到。

当在交换机上同时开启了IP Source Guard与DHCP snooping后,交换机将在开启了的接口上拒绝所有流量通过,只放行DHCP流量,并且会自动应用一条ACL到接口上,也只有ACL允许的IP才能通过,这条ACL无法在正常配置中查看,只能通过表的方式查看。

dhcpsnooping+ipsourceguard

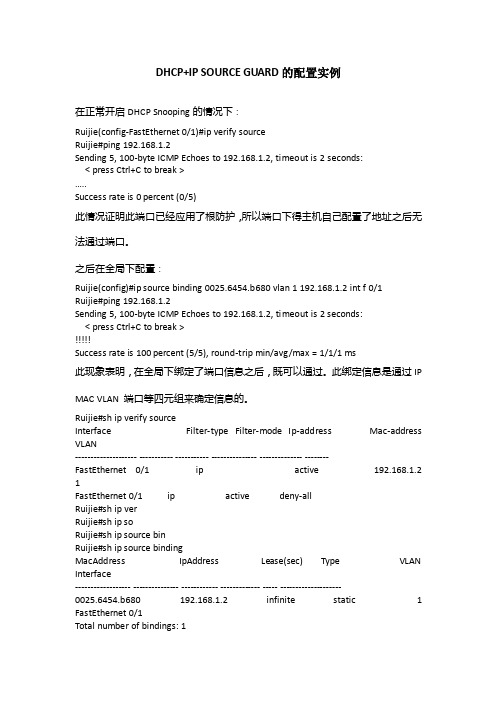

DHCP+IP SOURCE GUARD的配置实例在正常开启DHCP Snooping的情况下:Ruijie(config-FastEthernet 0/1)#ip verify sourceRuijie#ping 192.168.1.2Sending 5, 100-byte ICMP Echoes to 192.168.1.2, timeout is 2 seconds:< press Ctrl+C to break >…..Success rate is 0 percent (0/5)此情况证明此端口已经应用了根防护,所以端口下得主机自己配置了地址之后无法通过端口。

之后在全局下配置:Ruijie(config)#ip source binding 0025.6454.b680 vlan 1 192.168.1.2 int f 0/1Ruijie#ping 192.168.1.2Sending 5, 100-byte ICMP Echoes to 192.168.1.2, timeout is 2 seconds:< press Ctrl+C to break >Success rate is 100 percent (5/5), round-trip min/avg/max = 1/1/1 ms此现象表明,在全局下绑定了端口信息之后,既可以通过。

此绑定信息是通过IP MAC VLAN 端口等四元组来确定信息的。

Ruijie#sh ip verify sourceInterface Filter-type Filter-mode Ip-address Mac-address VLAN-------------------- ----------- ----------- --------------- -------------- --------FastEthernet 0/1 ip active 192.168.1.2 1FastEthernet 0/1 ip active deny-allRuijie#sh ip verRuijie#sh ip soRuijie#sh ip source binRuijie#sh ip source bindingMacAddress IpAddress Lease(sec) Type VLAN Interface------------------ --------------- ------------ ------------- ----- --------------------0025.6454.b680 192.168.1.2 infinite static 1 FastEthernet 0/1Total number of bindings: 1Ruijie#sh ip verify sourceInterface Filter-type Filter-mode Ip-address Mac-address VLAN-------------------- ----------- ----------- --------------- -------------- --------FastEthernet 0/1 ip active 192.168.1.2 1FastEthernet 0/1 ip active deny-all。

IP Source Guard简介

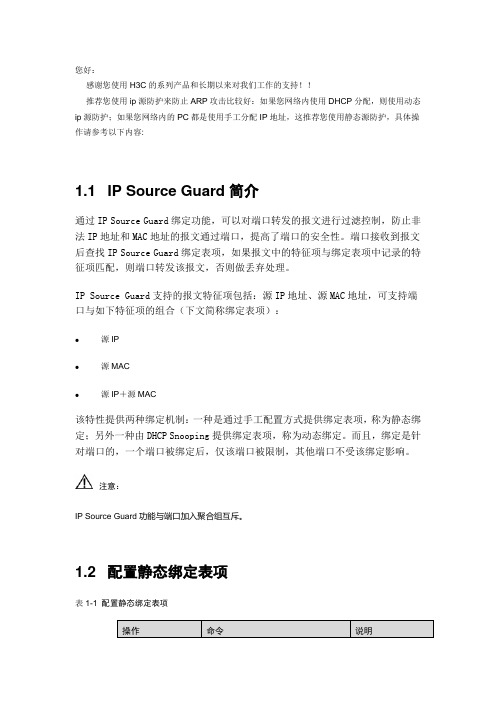

您好:感谢您使用H3C的系列产品和长期以来对我们工作的支持!!推荐您使用ip源防护来防止ARP攻击比较好:如果您网络内使用DHCP分配,则使用动态ip源防护;如果您网络内的PC都是使用手工分配IP地址,这推荐您使用静态源防护,具体操作请参考以下内容:1.1 IP Source Guard简介通过IP Source Guard绑定功能,可以对端口转发的报文进行过滤控制,防止非法IP地址和MAC地址的报文通过端口,提高了端口的安全性。

端口接收到报文后查找IP Source Guard绑定表项,如果报文中的特征项与绑定表项中记录的特征项匹配,则端口转发该报文,否则做丢弃处理。

IP Source Guard支持的报文特征项包括:源IP地址、源MAC地址,可支持端口与如下特征项的组合(下文简称绑定表项):●源IP●源MAC●源IP+源MAC该特性提供两种绑定机制:一种是通过手工配置方式提供绑定表项,称为静态绑定;另外一种由DHCP Snooping提供绑定表项,称为动态绑定。

而且,绑定是针对端口的,一个端口被绑定后,仅该端口被限制,其他端口不受该绑定影响。

注意:IP Source Guard功能与端口加入聚合组互斥。

1.2 配置静态绑定表项表1-1 配置静态绑定表项说明:●绑定策略:不支持一个端口上相同表项的重复绑定;相同的表项可以在多个端口上绑定。

●合法绑定表项的MAC地址不能为全0、全F(广播MAC)和组播MAC,IP地址必须为A、B、C三类地址之一,不能为127.x.x.x和0.0.0.0。

1.3 配置动态绑定功能端口上使能动态绑定功能后,根据设备对各动态绑定类型的支持情况,IP Source Guard会选择接收并处理相应的DHCP Snooping表项。

表项内容包括MAC地址、IP地址、VLAN信息、端口信息及表项类型。

IP Source Guard把这些动态获取的表项添加到动态绑定表项中,实现过滤端口转发报文的功能。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

IP Source Guard配置说明

IP Source Guard原文说明:

IP Source Guard解释

----IP Source Guard是一种二层网络安全技术,应用在一个非路由端口下,可以通过dhcp 状态表或手工绑定的ip binding进行流量的严格限制。

应用后,在端口下会被产生一个隐藏的port acl,该acl将限制只有ip source binding的数据流可以流过该端口

----IP Source Guard可以应用在accesss端口,也可以应用在trunk端口下

----使用IP Source Guard时,必须配合ip dhcp snooping使用,当应用在access端口下时,打开该端口所属VLAN的ip dhcp snooping,应用在trunk口下时,打开终端连接端口所属VLAN 的ip dhcp snooping

----IP Source Guard可以基于ip地址进行流量过滤(只要ip地址符合即可通过);也可以基于ip 和mac进行过滤(必须ip和mac同时匹配才可以通过),

IP Source Guard配置及步骤说明

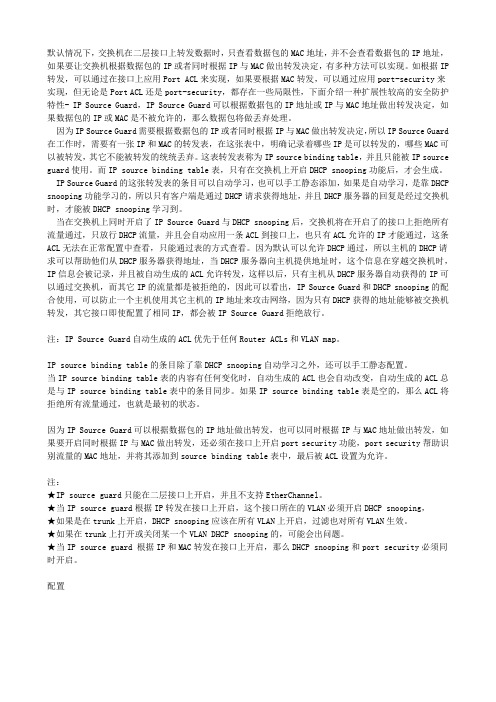

以下所有的说明基于以下拓扑:

拓扑说明:一台核心交换机,提供vlan 30,vlan 40的网关,通过trunk与接入层交换机连接,所有的配置在核心交换机上完成,接入层交换机上使用了两个vlan(30,40),user1 和user2分别位于vlan 30和vlan 40

1.打开dhcp snooping功能

命令:(config)#ip dhcp snooping

2.在需要进行IP Source Guard的vlan下打开dhcp snooping功能,针对某个vlan进行

实施,如果有多个vlan,则需要打开多个vlan的dhcp snooping功能(这里举例vlan

40)

命令:(config)# ip dhcp snooping vlan 40

3.进行IP和MAC地址绑定,例如:

命令:ip source binding vlan 40 10.30.3.2 interface Gi3/24

/*在vlan 40内,将00C0.9F 与10.30.3.2进行绑定,并应用到端口gi3/24*/

4.在端口启用ip source guard (参数port-security表示同时基于ip和mac地址过滤)

命令:ip verify source vlan dhcp-snooping port-security

/*IOS版本的不同,这命令行可能不一致,有些版本命令行为ip verify source port-security */

5.检查

命令:show ip source binding

Show ip verify source

6.检查终端ping的情况。