H3C路由器配置实例

H3C路由器配置

H3C路由器配置一、硬件准备1·准备一台 H3C 路由器设备2·确保路由器与 PC 或其他设备之间的连接线正常二、路由器基本配置1·连接路由器与 PC,使用默认用户名和密码登录路由器管理界面2·进行路由器的基本设置,包括配置管理员密码、设置主机名和域名三、接口配置1·配置路由器的各个接口,包括 LAN 口和 WAN 口的 IP 地质、子网掩码和网关2·配置 VLAN 及其接口四、IP 协议配置1·配置静态 IP 或动态获取 IP 的方式2·配置路由器的默认路由3·配置 OSPF 或 RIP 协议4·配置 NAT,实现内网与外网的互通五、安全配置1·配置防火墙规则,限制进出流量2·配置访问控制列表,限制特定 IP 或端口的访问3·配置 VPN 服务,建立安全的远程访问通道六、服务配置1·配置 DHCP 服务,为内网设备提供动态 IP 地质2·配置 DNS 服务,解析域名与 IP 地质的对应关系3·配置 IPsec VPN,建立安全的站点到站点连接七、其他配置1·配置时间和日期2·配置系统日志和警报3·配置 SNMP,实现网络设备的监控和管理4·进行备份和恢复配置八、Dox阅览和审批1·确认文档内容没有遗漏和错误2·进行内部审批流程,确保文档符合要求3·配置和测试文档的实施计划九、附件1·附件A:路由器配置备份文件法律名词及注释:1·路由器:一种网络设备,用于转发数据包,使得不同网络之间可以相互通信。

2·IP 地质:Internet Protocol Address 的缩写,用于标识网络上的主机或设备。

3·子网掩码:用于确定 IP 地质的网络部分和主机部分,用于划分网络。

H3C路由器静态路由配置综合实例

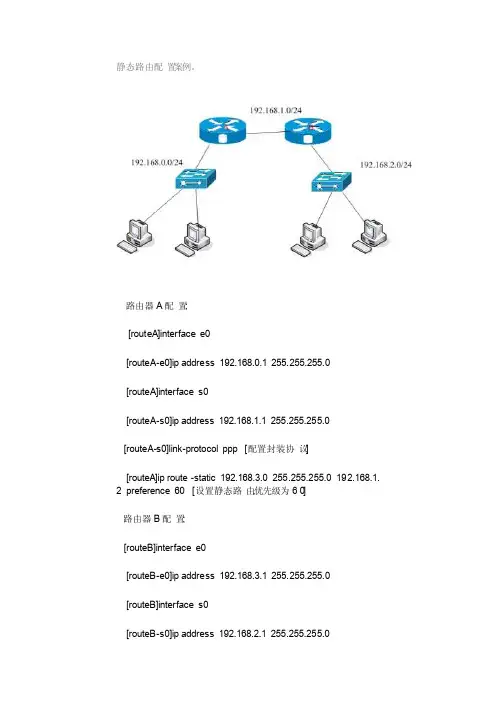

静态路由配置案例。

路由器A配置:[routeA]interf ace e0[routeA-e0]ip addres s 192.168.0.1 255.255.255.0[routeA]interf ace s0[routeA-s0]ip addres s 192.168.1.1 255.255.255.0[routeA-s0]link-protoc ol ppp [配置封装协议][routeA]ip route-static192.168.3.0 255.255.255.0 192.168.1.2 prefer ence60 [设置静态路由,优先级为60]路由器B配置:[routeB]interf ace e0[routeB-e0]ip addres s 192.168.3.1 255.255.255.0[routeB]interf ace s0[routeB-s0]ip addres s 192.168.2.1 255.255.255.0[routeA-s0]link-protoc ol ppp [配置封装协议][routeA]ip route-static 192.168.0.0 255.255.255.0 192.168.1.1 prefer ence60 [设置静态路由,优先级为60]使用默认路由配置:缺省路由也是一种静态路由.简单地说,缺省路由就是在没有找到任保匹配置的路由项情况下,才使用的路由.即只有当无任何合适的路由时,缺省路由才被使用.[rotueA]ip route-statci 0.0.0.0 0.0.0.0 s0 prefer ence60『注意』上面命令中用到了Ser ial 0,接口的名字,如串口封装P P P 或HD LC协议,这时可以不用指定下一跳地址,只需指定发送接口即可。

[史上最详细]H3C路由器NAT典型配置案例

![[史上最详细]H3C路由器NAT典型配置案例](https://uimg.taocdn.com/882e4d6942323968011ca300a6c30c225801f060.webp)

H3C路由器NAT典型配置案列(史上最详细)神马CCIE,H3CIE,HCIE等网络工程师日常实施运维必备,你懂的。

1.11 NAT典型配置举例1.11.1 内网用户通过NAT地址访问外网(静态地址转换)1. 组网需求内部网络用户10.110.10.8/24使用外网地址202.38.1.100访问Internet。

2. 组网图图1-5 静态地址转换典型配置组网图3. 配置步骤# 按照组网图配置各接口的IP地址,具体配置过程略。

# 配置内网IP地址10.110.10.8到外网地址202.38.1.100之间的一对一静态地址转换映射。

<Router> system-view[Router] nat static outbound 10.110.10.8 202.38.1.100# 使配置的静态地址转换在接口GigabitEthernet1/2上生效。

[Router] interface gigabitethernet 1/2[Router-GigabitEthernet1/2] nat static enable[Router-GigabitEthernet1/2] quit4. 验证配置# 以上配置完成后,内网主机可以访问外网服务器。

通过查看如下显示信息,可以验证以上配置成功。

[Router] display nat staticStatic NAT mappings:There are 1 outbound static NAT mappings.IP-to-IP:Local IP : 10.110.10.8Global IP : 202.38.1.100Interfaces enabled with static NAT:There are 1 interfaces enabled with static NAT.Interface: GigabitEthernet1/2# 通过以下显示命令,可以看到Host访问某外网服务器时生成NAT会话信息。

H3C路由器WEB简单配置流程

H3C路由器WEB简单配置流程H3C路由器WEB简单配置流程1、登录路由器WEB管理页面1.1 打开浏览器,输入路由器的管理IP地质(默认为192.168.1.1)1.2 输入管理员用户名和密码进行登录2、基本设置2.1 配置路由器的基本信息,如主机名、域名、系统时间等2.2 设置路由器的管理接口,如IP地质、子网掩码、网关等2.3 配置DNS服务器地质3、路由配置3.1 静态路由配置:设置静态路由表,指定数据包的下一跳地质3.2 动态路由配置:开启动态路由协议,如OSPF、BGP等,实现自动路由更新和选择4、VLAN配置4.1 创建VLAN:设置VLAN的标识、名称和端口成员4.2 VLAN接口配置:给每个VLAN分配一个IP地质,作为该VLAN的默认网关4.3 VLAN间互通配置:配置VLAN间的互连口,允许不同VLAN之间互相通信5、安全配置5.1 访问控制列表(ACL)配置:设置ACL规则,限制特定IP地质或端口的访问权限5.2 防火墙配置:开启或配置防火墙功能,保护内部网络安全5.3 用户认证配置:设置用户认证方式,如基于用户名和密码的认证或基于证书的认证6、NAT配置6.1 静态NAT配置:将内部私有IP地质映射为外部公共IP 地质,实现内网与外网的通信6.2 动态NAT配置:通过使用一个公网IP地质来代表整个内部私网,实现内网与外网的通信6.3 端口映射配置:将某个特定端口的数据包导向内部服务器,实现对外提供服务7、IPsec VPN配置7.1 配置IPsec策略:设置IPsec协议的加密、认证、密钥协商等参数7.2 配置VPN隧道:创建VPN隧道,指定对端IP地质、安全协议、预共享密钥等信息8、网络监控和故障排除8.1 网络监控配置:配置SNMP、Syslog等,实现对网络设备的实时监控8.2 排查故障:通过查看日志、调试命令等方法,定位和解决网络故障附件:无法律名词及注释:无。

ict企业网关h3c路由器配置实例

ICT企业网关H3C路由器配置实例以下是拱墅检查院企业网关的配置实例。

路由器是选H3C MRS20-10(ICG2000),具体配置的内容是:PPP+DHCP+NAT+WLAN[H3C-Ethernet0/2]#version 5.20, Beta 1605#sysname H3C#domain default enable system#dialer-rule 1 ip permit#vlan 1#domain systemaccess-limit disablestate activeidle-cut disableself-service-url disable#dhcp server ip-pool 1network 192.168.1.0 mask 255.255.255.0 gateway-list 192.168.1.1dns-list 202.101.172.35 202.101.172.46#acl number 2001rule 1 permit source 192.168.1.0 0.0.0.255 #wlan service-template 1 cryptossid h3c-gsjcyauthentication-method open-systemcipher-suite wep40wep default-key 1 wep40 pass-phrase 23456 service-template enable#wlan rrm11a mandatory-rate 6 12 2411a supported-rate 9 18 36 48 5411b mandatory-rate 1 211b supported-rate 5.5 1111g mandatory-rate 1 2 5.5 1111g supported-rate 6 9 12 18 24 36 48 54#interface Aux0async mode flowlink-protocol ppp#interface Dialer1nat outbound 2001link-protocol pppppp pap local-user hzhzXXXX password cipher hzhzXXXX ip address ppp-negotiatedialer user h3cdialer-group 1dialer bundle 1#interface Ethernet0/0port link-mode routepppoe-client dial-bundle-number 1#interface NULL0#interface Vlan-interface1ip address 192.168.1.1 255.255.255.0 #interface Ethernet0/1port link-mode bridge#interface Ethernet0/2port link-mode bridge#interface Ethernet0/3port link-mode bridge#interface Ethernet0/4port link-mode bridge#interface Ethernet1/0port link-mode bridge#interface Ethernet1/1port link-mode bridge#interface Ethernet1/2port link-mode bridge#interface Ethernet1/3port link-mode bridge#interface WLAN-BSS1#interface WLAN-Radio2/0radio-type 11gservice-template 1 interface wlan-bss 1 #ip route-static 0.0.0.0 0.0.0.0 Dialer1 #dhcp enable#load xml-configuration#user-interface aux 0user-interface vty 0 4#return。

H3C路由器配置实例04800

ip http enable 开启WEB通过在外网口配置nat基本就OK了,以下配置假设Ethernet0/0为局域网接口,Ethernet0/1为外网口。

1、配置内网接口(Ethernet0/0):[MSR20-20] interface Ethernet0/0[MSR20-20- Ethernet0/0]ip add 242、使用动态分配地址的方式为局域网中的PC分配地址[MSR20-20]dhcp server ip-pool 1[MSR20-20-dhcp-pool-1]network 24[MSR20-20-dhcp-pool-1]dns-list[MSR20-20-dhcp-pool-1] gateway-list3、配置nat[MSR20-20]nat address-group 1 公网IP 公网IP[MSR20-20]acl number 3000[MSR20-20-acl-adv-3000]rule 0 permit ip4、配置外网接口(Ethernet0/1)[MSR20-20] interface Ethernet0/1[MSR20-20- Ethernet0/1]ip add 公网IP[MSR20-20- Ethernet0/1] nat outbound 3000 address-group 15.加默缺省路由[MSR20-20]route-stac 0.0.0.0 外网网关总结:在2020路由器下面,配置外网口,配置内网口,配置acl 作nat,一条默认路由指向电信网关. ok!Console登陆认证功能的配置关键词:MSR;console;一、组网需求:要求用户从console登录时输入已配置的用户名h3c和对应的口令h3c,用户名和口令正确才能登录成功。

二、组网图:三、配置步骤:设备和版本:MSR系列、version , R1508P023c3c:1)地址池要连续;2)在出接口做转换;3)默认路由一般要配置。

华为H3C路由器交换VLAN配置实例

华为H3C路由器交换VLAN配置实例华为路由器交换VLAN配置实例配置说明:使用4台PC,华为路由器(R2621)、交换机(S3026e)各一台,组建一VLAN,实现虚拟网和物理网之间的连接。

实现防火墙策略,和访问控制(ACL)。

网络结构如图:四台PC的IP地址、掩码如下列表:P1 192.168.1.1 255.255.255.0 网关IP 为192.168.1.5P2 192.168.1.2 255.255.255.0 网关IP 为192.168.1.5P3 192.168.1.3 255.255.255.0 网关IP 为192.168.1.6P4 192.168.1.4 255.255.255.0 网关IP 为192.168.1.6路由器上Ethernet0的IP 为192.168.1.5Ethernet1的IP 为192.168.1.6firewall 设置默认为deny实施命令列表:交换机上设置,划分VLAN:sys//切换到系统视图[Quidway]vlan enable[Quidway]vlan 2[Quidway-vlan2]port e0/1 to e0/8[Quidway-vlan2]quit//默认所有端口都属于VLAN1,指定交换机的e0/1 到e0/8八个端口属于VLAN2[Quidway]vlan 3[Quidway-vlan3]port e0/9 to e0/16[Quidway-vlan3]quit//指定交换机的e0/9 到e0/16八个端口属于VLAN3[Quidway]dis vlan all[Quidway]dis cu路由器上设置,实现访问控制:[Router]interface ethernet 0[Router-Ethernet0]ip address 192.168.1.5 255.255.255.0 [Router-Ethernet0]quit//指定ethernet 0的ip[Router]interface ethernet 1[Router-Ethernet1]ip address 192.168.1.6 255.255.255.0 [Router-Ethernet1]quit//开启firewall,并将默认设置为deny[Router]fire enable[Router]fire default deny//允许192.168.1.1访问192.168.1.3//firewall策略可根据需要再进行添加[Router]acl 101[Router-acl-101]rule permit ip source 192.168.1.1 255.255.255.0 destination 192.168.1.3 255.255.255.0[Router-acl-101]quit//启用101规则[Router-Ethernet0]fire pa 101[Router-Ethernet0]quit[Router-Ethernet1]fire pa 101[Router-Ethernet1]quit。

H3C UR 路由器+交换机+AP 组网案例说明书

1 UR 路由器+交换机+AP 组网案例1.1 适用场景本组网方案适用于中小微企业办公、门店商超、酒店别墅等场景。

1.2 组网需求以某小型超市场景为例,介绍UR 路由器+交换机+AP 组网如何进行部署。

如图1所示,UR 路由器(内置AC )下联交换机,交换机下联AP 、收银终端和摄像头等设备,且交换机通过PoE 方式给AP 和摄像头供电。

为把超市的网络搭建好,超市老板希望能满足以下要求:•划分办公、访客、监控三个子网,访客子网供顾客上网使用,办公子网用于接入超市收银终端,监控子网用于接入摄像头。

•开通一个供员工办公使用的Wi -Fi ,需要输入密码认证。

• 开通一个供访客使用的Wi -Fi ,无需认证。

图1 UR 路由器+交换机+AP 组网图1.3 数据规划表1 子网规划路由器交换机AP 无线终端收银终端摄像头无线终端AP表2 接口加入VLAN规划1.4 使用版本本配置举例是在UR7206路由器Release 0133版本、US1750-28P-PWR交换机Release 6351版本上配置验证的,不同版本设备界面可能存在差异,请以实际情况为准。

1.5 配置思路通过浏览器登录路由器和交换机Web管理界面进行配置:•按规划在路由器和交换机上划分子网,并在路由器上配置DHCP,可以为终端分配IP地址。

•在路由器上配置办公和访客使用的Wi-Fi网络,让无线终端能够连接Wi-Fi上网。

1.6 配置注意事项•本例AP的信道、功率和频宽均保持缺省配置,您可以根据实际组网场景进行优化调整。

•本例路由器VLAN1保持缺省配置,IP地址为192.168.1.1/24,交换机VLAN1缺省IP地址修改为192.168.1.2/24。

1.7 配置过程1. 配置路由器(1) 配置外网# 配置路由器连接外网,本例外网的连接模式为PPPoE。

a. 在浏览器地址栏输入https://192.168.1.1,进入路由器Web管理界面。

H3C路由器QOS配置举例

用模拟器做了一下QOS,如图:禁止192.168.2.0网段的出去(禁止到R4)但是内网可以相互通1:为每台设备配置IP地址2:R1,R2,R4每台都写上静态路由这样整个网络就通了R1:ip route-static 0.0.0.0 0.0.0.0 192.168.1.1R2:ip route-static 0.0.0.0 0.0.0.0 192.168.2.1R4:ip route-static 0.0.0.0 0.0.0.0 1.1.1.1此时R2可以ping通R43:R3 qos的配置定义acl 3000 捕获192.168.2.0 网段的流量[H3C] acl number 3000[H3C-acl-adv-3001] rule 0 permit ip source 192.168.2.0 0.0.0.255 destination any [H3C-acl-adv-3001] quit定义类,匹配acl number[H3C] traffic classifier xxx[H3C-classifier-classifier_rd] if-match acl 3000[H3C-classifier-classifier_rd] quit定义行为,制定规则[H3C] traffic behavior yyy[H3C-behavior-behavior_rd] filter deny[H3C-behavior-behavior_rd] quit定义qos policy ,把类和行为进行绑定[H3C] qos policy zzz[H3C-qospolicy-zzz] classifier xxx behavior yyy[H3C-qospolicy-zzz] quit把qos policy应用到相应的接口下[H3C-Ethernet0/1/0]qos apply policy zzz outbound (这个接口是1.1.1.1这个接口)一应用到接口R2已经通不了R4了,这时候R2和内网可以同,虽然ACL上目的是any,但应用到哪些接口也是决定通的范围的因素。

H3C路由器配置实例

[MSR20-20]aclnumber3000[MSR20-20-acl-adv-3000]rule0permitip4、配置外网接口( Ethernet0/1 )[MSR20-20]interfaceEthernet0/1[MSR20-20-Ethernet0/1]ipadd 公网IP[MSR20-20-Ethernet0/1]natoutbound3000address-group15.加默缺省路由[MSR20-20]route-stac 外网网关总结:在2020路由器下面,配置外网口,配置内网口,配置acl 作nat,一条默认路由指向电信网关.ok!Console登陆认证功能的配置要点词:MSR;console;一、组网需求:要求用户从console登录时输入已配置的用户名h3c和对应的口令h3c,用户名和口令正确才能登录成功。

二、组网图:三、配置步骤:设备和版本:MSR系列、version,R1508P02RTA要点配置脚本#3c3c3c3c3c3crule1deny#interfaceGigabitEthernet0/0 portlink-moderoute四、配置要点点:1)地址池要连续;2)在出接口做变换;3)默认路由一般要配置。

DHCPSERVER功能的配置要点字:MSR;DHCP;基础配置一、组网需求:MSR1作为DHCP服务器为网段中的客户端动向分配IP地址,该地址池网段分为两个子网网段:和。

路由器的两个以太网接口G0/0和G0/1的地址分别为和。

网段内的地址租用限时为10天12小时,域名为3c,DNS服务器地址为,NBNS 服务器地址为,出口网关的地址为。

网段内的地址租用限时为5天,域名为3c,DNS服务器地址为,无NBNS服务器地址,出口网关的地址为。

设备清单:PC两台、MSR系列路由器1台二、组网图:三、配置步骤:适用设备和版本:MSR系列、Version,Release1508P02MSR1配置#maskdomain-name3c#masknbns-list expiredday10hour12 #maskexpiredday5#interfaceGigabitEthernet0/0portlink-moderouteipaddressGigabitEthernet0/1portlink-moderouteipaddress 禁止服务器地址参加自动分配dhcpserverp 使能DHCP服务功能dhcpenable#四、配置要点点:子地址池1、2的范围要在父地址池0里面。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

通过在外网口配置nat基本就OK了,以下配置假设Ethernet0/0为局域网接口,Ethernet0/1为外网口。

1、配置内网接口(E t h e r n e t0/0):[M S R20-20]i n t e r f a c e E t h e r n e t0/0 [M S R20-20

2、使用动态分配地址的方式为局域网中的P C分配地址[M S R20-20]d h c p s e r v e r i p-p o o l 1 [M S R20-20-d h c p-p o o l-1]n e t w o r k2 4 [M S R20-20 [M S R20-20

3、配置n a t [M S R20-20]n a t a d d r e s s-g r o u p1公网I P公网I P

[MSR20-20]acl number 3000

[MSR20-20-acl-adv-3000]rule 0 permit ip

4、配置外网接口(Ethernet0/1)

[MSR20-20] interface Ethernet0/1

[MSR20-20- Ethernet0/1]ip add 公网IP

[MSR20-20- Ethernet0/1] nat outbound 3000 address-group 1

5.加默缺省路由

[MSR20-20]route-stac 0.0.0外网网关

总结:

在2020路由器下面,

配置外网口,

配置内网口,

配置acl 作nat,

一条默认路由指向电信网关. ok!

Console登陆认证功能的配置

关键词:MSR;console;

一、组网需求:

要求用户从console登录时输入已配置的用户名h3c和对应的口令h3c,用户名和口令正确才能登录成功。

二、组网图:

三、配置步骤:

设备和版本:MSR系列、version , R1508P02

3c3c

10.1.1/24中的客户端动态分配IP地址,该地址池网段分为两个子网网段:/25和。

路由器的两个以太网接口G0/0和G0/1的地址分别为和。

网段内的地址租用期限为10天12小时,域名为3c,DNS服务器地址为,NBNS服务器地址为,出口网关的地址为。

网段内的地址租用期限为5天,域名为3c,DNS服务器地址为,无NBNS服务器地址,出口网关的地址为。

设备清单:PC两台、MSR系列路由器1台

二、组网图:

三、配置步骤:

适用设备和版本:MSR系列、Version , Release 1508P02

1.1.1,单击下一步

选择“不使用我的智能卡”,单击下一步

单击完成,此时就会出现名为l2tp的连接,如下:

单击属性按钮,修改连接属性,要与LNS端保持一致,如下:

在属性栏里选择“安全”,选择“高级”->“设置”,如下:

选择“允许这些协议”->“不加密的密码(PAP)(U)”,单击确定。

至此,PC机上的配置完成。

双击“l2tp”连接,输入用户名ua和密码ua,就可以访问内部网络了。

在PC上pingLNS的loopback地址,如下:

Packets: Sent = 4, Received = 4, Lost = 0 (0% loss),

Approximate round trip times in milli-seconds:

Minimum = 0ms, Maximum = 1ms, Average = 0ms

四、配置关键点:

1)L2TP的认证最好采用域方式认证

2)PC侧的配置要与LNS上的配置一致

3)PC侧的服务器地址要填NAT公网出口地址

LNS上对L2TP接入进行Radius认证功能的配置关键字:MSR;L2TP;LNS;Radius;AAA

一、组网需求:

MSR路由器是LNS服务器,对外提供L2TP接入服务,并对接入用户进行Radius

认证

设备清单:MSR系列路由器1台,主机2台

二、组网图:

3c需要在以太口上建立子接口,分配IP地址作为该VLAN的网关,同时启动。

设备清单:MSR系列路由器1台

二、组网图:

:

1) 交换机部分配置,可以参考交换机的操作手册;

2) 在各个VLAN中的主机必须指定网关,其地址为路由器相应子接口的IP,配置完毕后个VLAN间的主机可以相互ping通;

3)如果想对个VLAN间部分主机访问做控制,可以通过在路由器上做ACL进行访问控制。

Dis up。