H3C路由器配置实例.pdf

H3C无线基本配置实例

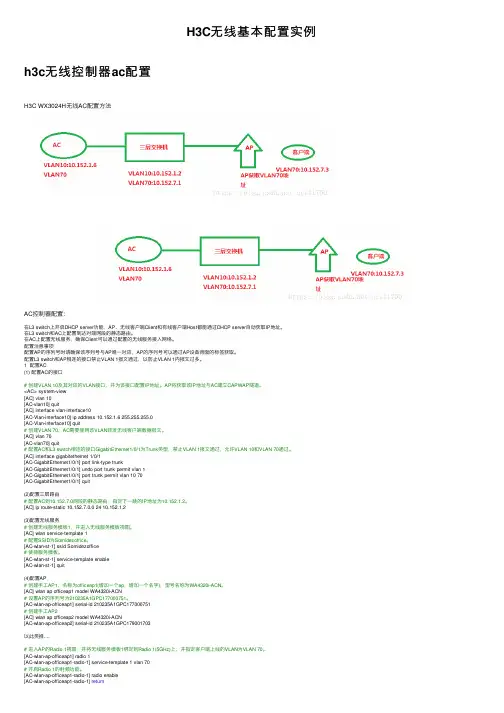

H3C ⽆线基本配置实例h3c ⽆线控制器ac 配置H3C WX3024H ⽆线AC配置⽅法AC 控制器配置:在L3 switch 上开启DHCP server 功能,AP 、⽆线客户端Client 和有线客户端Host 都能通过DHCP server ⾃动获取IP 地址。

在L3 switch 和AC 上配置到达对端⽹段的静态路由。

在AC 上配置⽆线服务,确保Client 可以通过配置的⽆线服务接⼊⽹络。

配置注意事项配置AP 的序列号时请确保该序列号与AP 唯⼀对应,AP 的序列号可以通过AP 设备背⾯的标签获取。

配置L3 switch 和AP 相连的接⼝禁⽌VLAN 1报⽂通过,以防⽌VLAN 1内报⽂过多。

1 配置AC(1) 配置AC 的接⼝# 创建VLAN 10及其对应的VLAN 接⼝,并为该接⼝配置IP 地址。

AP 将获取该IP 地址与AC 建⽴CAPWAP 隧道。

<AC> system-view[AC] vlan 10[AC-vlan10] quit[AC] interface vlan-interface10[AC-Vlan-interface10] ip address 10.152.1.6 255.255.255.0[AC-Vlan-interface10] quit# 创建VLAN 70,AC 需要使⽤该VLAN 转发⽆线客户端数据报⽂。

[AC] vlan 70[AC-vlan70] quit# 配置AC 和L3 switch 相连的接⼝GigabitEthernet1/0/1为Trunk 类型,禁⽌VLAN 1报⽂通过,允许VLAN 10和VLAN 70通过。

[AC] interface gigabitethernet 1/0/1[AC-GigabitEthernet1/0/1] port link-type trunk[AC-GigabitEthernet1/0/1] undo port trunk permit vlan 1[AC-GigabitEthernet1/0/1] port trunk permit vlan 10 70[AC-GigabitEthernet1/0/1] quit(2)配置三层路由# 配置AC 到10.152.7.0⽹段的静态路由,指定下⼀跳的IP 地址为10.152.1.2。

[史上最详细]H3C路由器NAT典型配置案例

![[史上最详细]H3C路由器NAT典型配置案例](https://uimg.taocdn.com/882e4d6942323968011ca300a6c30c225801f060.webp)

H3C路由器NAT典型配置案列(史上最详细)神马CCIE,H3CIE,HCIE等网络工程师日常实施运维必备,你懂的。

1.11 NAT典型配置举例1.11.1 内网用户通过NAT地址访问外网(静态地址转换)1. 组网需求内部网络用户10.110.10.8/24使用外网地址202.38.1.100访问Internet。

2. 组网图图1-5 静态地址转换典型配置组网图3. 配置步骤# 按照组网图配置各接口的IP地址,具体配置过程略。

# 配置内网IP地址10.110.10.8到外网地址202.38.1.100之间的一对一静态地址转换映射。

<Router> system-view[Router] nat static outbound 10.110.10.8 202.38.1.100# 使配置的静态地址转换在接口GigabitEthernet1/2上生效。

[Router] interface gigabitethernet 1/2[Router-GigabitEthernet1/2] nat static enable[Router-GigabitEthernet1/2] quit4. 验证配置# 以上配置完成后,内网主机可以访问外网服务器。

通过查看如下显示信息,可以验证以上配置成功。

[Router] display nat staticStatic NAT mappings:There are 1 outbound static NAT mappings.IP-to-IP:Local IP : 10.110.10.8Global IP : 202.38.1.100Interfaces enabled with static NAT:There are 1 interfaces enabled with static NAT.Interface: GigabitEthernet1/2# 通过以下显示命令,可以看到Host访问某外网服务器时生成NAT会话信息。

H3C路由器简单配置流程

H3C路由器简单配置流程H3C路由器简单配置流程1. 连接硬件设备1.1 确保路由器与电源正确连接1.2 使用网线将路由器的WAN口与网络提供商提供的设备连接1.3 使用网线将路由器的LAN口与需要接入网络的设备连接2. 登录路由器管理界面2.1 在计算机上打开浏览器2.2 在地址栏中输入路由器管理界面的默认IP地址,例如192.168.1.12.3 输入默认的用户名和密码进行登录,一般为admin/admin或者admin/password3. 配置基本网络设置3.1 进入路由器管理界面后,找到“网络设置”选项3.2 在网络设置中,配置路由器的基本网络设置,包括IP 地址、子网掩码、默认网关等3.3 确认设置无误后保存并应用配置4. 设置无线网络4.1 找到“无线网络设置”选项4.2 在无线网络设置中,配置无线网络的名称(SSID)、加密方式(如WPA2)、密码等4.3 确认设置无误后保存并应用配置5. 配置静态路由5.1 找到“路由配置”选项5.2 在路由配置中,添加静态路由规则,指定目标网络的IP地址和下一跳网关的IP地址5.3 确认设置无误后保存并应用配置6. 配置端口转发6.1 找到“端口映射”或“端口转发”选项6.2 在端口转发中,添加需要转发的端口号、IP地址和协议类型6.3 确认设置无误后保存并应用配置7. 配置防火墙规则7.1 找到“防火墙设置”选项7.2 在防火墙设置中,配置允许或禁止特定的数据包通过路由器的规则7.3 确认设置无误后保存并应用配置附件:- 无法律名词及注释:- IP地址:Internet Protocol Address的缩写,用于唯一标识一个网络设备在网络中的位置;- 子网掩码:用于将IP地址划分为网络地址部分和主机地址部分;- 默认网关:数据包在不在同一网络的情况下,通过网关进行转发的设备;- SSID:Service Set Identifier的缩写,是无线网络的名称;- 加密方式:保护无线网络安全的加密算法,常见的包括WPA、WPA2等;- 静态路由:手动配置的路由规则,指定了特定目标网络的下一跳网关;- 端口转发:将路由器上的特定端口号映射到局域网中的某个设备上,实现对外提供服务;- 防火墙规则:用于过滤、允许或禁止特定的数据包通过路由器的规则。

H3C 路由器基本配置

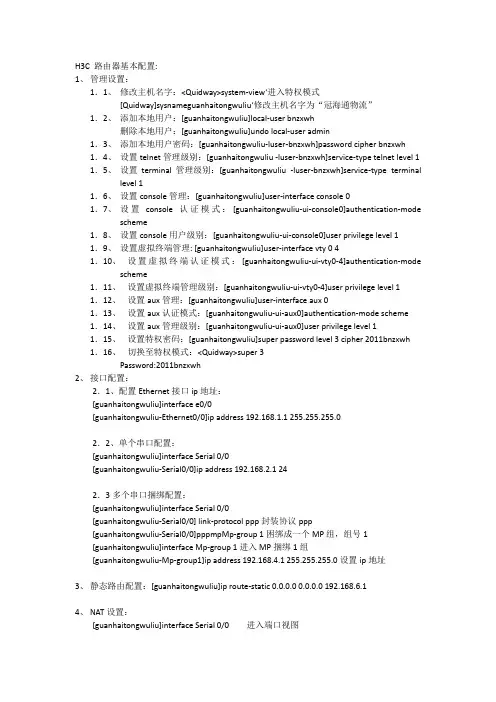

H3C 路由器基本配置:1、管理设置:1.1、修改主机名字:<Quidway>system-view‘进入特权模式[Quidway]sysnameguanhaitongwuliu‘修改主机名字为“冠海通物流”1.2、添加本地用户:[guanhaitongwuliu]local-user bnzxwh删除本地用户:[guanhaitongwuliu]undo local-user admin1.3、添加本地用户密码:[guanhaitongwuliu-luser-bnzxwh]password cipher bnzxwh 1.4、设置telnet管理级别:[guanhaitongwuliu -luser-bnzxwh]service-type telnet level 1 1.5、设置terminal管理级别:[guanhaitongwuliu -luser-bnzxwh]service-type terminal level 11.6、设置console管理:[guanhaitongwuliu]user-interface console 01.7、设置console认证模式:[guanhaitongwuliu-ui-console0]authentication-mode scheme1.8、设置console用户级别:[guanhaitongwuliu-ui-console0]user privilege level 11.9、设置虚拟终端管理: [guanhaitongwuliu]user-interface vty 0 41.10、设置虚拟终端认证模式:[guanhaitongwuliu-ui-vty0-4]authentication-mode scheme1.11、设置虚拟终端管理级别:[guanhaitongwuliu-ui-vty0-4]user privilege level 11.12、设置aux管理:[guanhaitongwuliu]user-interface aux 01.13、设置aux认证模式:[guanhaitongwuliu-ui-aux0]authentication-mode scheme 1.14、设置aux管理级别:[guanhaitongwuliu-ui-aux0]user privilege level 11.15、设置特权密码:[guanhaitongwuliu]super password level 3 cipher 2011bnzxwh 1.16、切换至特权模式:<Quidway>super 3Password:2011bnzxwh2、接口配置:2.1、配置Ethernet接口ip地址:[guanhaitongwuliu]interface e0/0[guanhaitongwuliu-Ethernet0/0]ip address 192.168.1.1 255.255.255.02.2、单个串口配置:[guanhaitongwuliu]interface Serial 0/0[guanhaitongwuliu-Serial0/0]ip address 192.168.2.1 242.3多个串口捆绑配置:[guanhaitongwuliu]interface Serial 0/0[guanhaitongwuliu-Serial0/0] link-protocol ppp封装协议ppp[guanhaitongwuliu-Serial0/0]pppmpMp-group 1困绑成一个MP组,组号1[guanhaitongwuliu]interface Mp-group 1进入MP捆绑1组[guanhaitongwuliu-Mp-group1]ip address 192.168.4.1 255.255.255.0设置ip地址3、静态路由配置:[guanhaitongwuliu]ip route-static 0.0.0.0 0.0.0.0 192.168.6.14、NAT设置:[guanhaitongwuliu]interface Serial 0/0 进入端口视图[guanhaitongwuliu-Serial0/0]nat server protocol tcp global 112.95.175.105 telnet inside 192.168.1.1 telnet 添加NAT到端口上5、11。

H3C-配置案例大全-(内部分享)

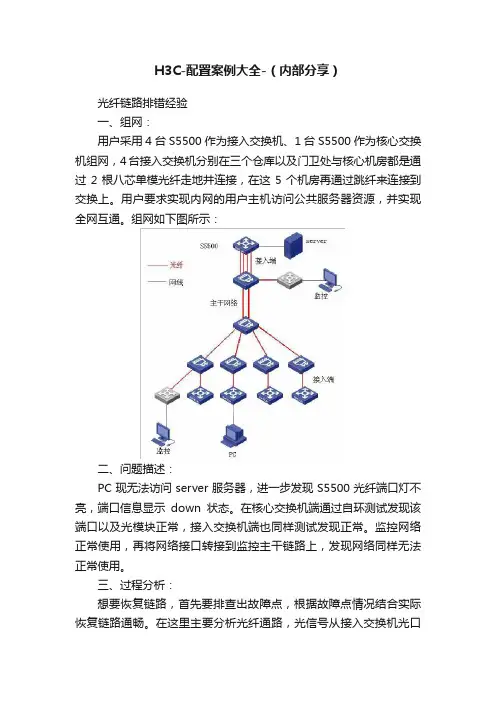

H3C-配置案例大全-(内部分享)光纤链路排错经验一、组网:用户采用4台S5500作为接入交换机、1台S5500作为核心交换机组网,4台接入交换机分别在三个仓库以及门卫处与核心机房都是通过2根八芯单模光纤走地井连接,在这5个机房再通过跳纤来连接到交换上。

用户要求实现内网的用户主机访问公共服务器资源,并实现全网互通。

组网如下图所示:二、问题描述:PC现无法访问server服务器,进一步发现S5500光纤端口灯不亮,端口信息显示down状态。

在核心交换机端通过自环测试发现该端口以及光模块正常,接入交换机端也同样测试发现正常。

监控网络正常使用,再将网络接口转接到监控主干链路上,发现网络同样无法正常使用。

三、过程分析:想要恢复链路,首先要排查出故障点,根据故障点情况结合实际恢复链路通畅。

在这里主要分析光纤通路,光信号从接入交换机光口出来通过跳线,转接到主干光纤,然后再通过核心跳线转接到核心交换上。

由于该链路不通,首先要排除两端接口以及光模块问题,这里使用自环检测(如果是超远距离传输光纤线缆需要接光衰然后在自环,防止烧坏光模块)。

当检测完成发现无问题,再测试接入端的光纤跳纤:如果是多模光纤可以将一端接到多模光纤模块的tx口,检测对端是否有光;单模光纤如果没有光功率计可以使用光电笔检测(该方法只能检测出中间无断路,并不能检测出线路光衰较大的情况)。

最后再检测主线路部分,检测方式同跳线一样。

光路走向流程如图所示:四、解决方法:从上述的分析可以看出,只要保证了光信号一出一收两条路径都能正常就可以解决用户无法访问服务器的问题。

为了保证光路正常通路,最好的解决方法就是,通过使用光功率计来检测对端发射光在本端的光功率是否在光口可接受范围内。

由于用户组网使用了一些监控设备来接入该主干光缆,并且该光路现正常使用,通过将网络光纤转接到该监控主干光缆,发现网络光路仍然不通;并且两端端口自环检测正常。

由此可以判断出主要问题在两端的跳纤上。

H3C路由器配置实例04800

ip http enable 开启WEB通过在外网口配置nat基本就OK了,以下配置假设Ethernet0/0为局域网接口,Ethernet0/1为外网口。

1、配置内网接口(Ethernet0/0):[MSR20-20] interface Ethernet0/0[MSR20-20- Ethernet0/0]ip add 242、使用动态分配地址的方式为局域网中的PC分配地址[MSR20-20]dhcp server ip-pool 1[MSR20-20-dhcp-pool-1]network 24[MSR20-20-dhcp-pool-1]dns-list[MSR20-20-dhcp-pool-1] gateway-list3、配置nat[MSR20-20]nat address-group 1 公网IP 公网IP[MSR20-20]acl number 3000[MSR20-20-acl-adv-3000]rule 0 permit ip4、配置外网接口(Ethernet0/1)[MSR20-20] interface Ethernet0/1[MSR20-20- Ethernet0/1]ip add 公网IP[MSR20-20- Ethernet0/1] nat outbound 3000 address-group 15.加默缺省路由[MSR20-20]route-stac 0.0.0.0 外网网关总结:在2020路由器下面,配置外网口,配置内网口,配置acl 作nat,一条默认路由指向电信网关. ok!Console登陆认证功能的配置关键词:MSR;console;一、组网需求:要求用户从console登录时输入已配置的用户名h3c和对应的口令h3c,用户名和口令正确才能登录成功。

二、组网图:三、配置步骤:设备和版本:MSR系列、version , R1508P023c3c:1)地址池要连续;2)在出接口做转换;3)默认路由一般要配置。

H3C路由器静态路由配置综合实例

静态路由配置案例。

路由器A配置:[routeA]interface e0[routeA-e0]ip address 192.168.0.1 255.255.255.0[routeA]interface s0[routeA-s0]ip address 192.168.1.1 255.255.255.0[routeA-s0]link-protocol ppp [配置封装协议][routeA]ip route-static 192.168.3.0 255.255.255.0 192.168.1.2 preference 60 [设置静态路由,优先级为60]路由器B配置:[routeB]interface e0[routeB-e0]ip address 192.168.3.1 255.255.255.0[routeB]interface s0[routeB-s0]ip address 192.168.2.1 255.255.255.0[routeA-s0]link-protocol ppp [配置封装协议][routeA]ip route-static 192.168.0.0 255.255.255.0 192.168.1.1 preference 60 [设置静态路由,优先级为60]使用默认路由配置:缺省路由也是一种静态路由.简单地说,缺省路由就是在没有找到任保匹配置的路由项情况下,才使用的路由.即只有当无任何合适的路由时,缺省路由才被使用.[rotueA]ip route-statci 0.0.0.0 0.0.0.0 s0 preference 60『注意』上面命令中用到了Serial 0,接口的名字,如串口封装PPP 或HDLC协议,这时可以不用指定下一跳地址,只需指定发送接口即可。

对于以太口,Serial口封装了非点到点协议比如fr、x25等,必须配置下一跳的ip地址。

H3C路由器配置

H3C路由器配置整体配置过程与解释:<H3C>sys 进入到系统视图 sysname XXX // 修改路由器名字[H3C]ip https enable #配置https local-user admin #创建用户admin password simple admin#密码admin service-type https #服务型https authorization-attribute user-role level-15 #把权限给角色15 quit#退回上级模式telnet server enable#配置telnet服务 local-user admin #配置telnet 用户名password simple admin888 #配置明文密码为admin888server-type telnet #配置用户telnet服务类型authorization-attribute user-role level-3 #配置用户级别quituser interface vty 0 4 #线程模式 authorization-mode scheme #用户名+密码quit先配LoopBack 地址再配置ospf[xian BBB]int LoopBack 10[xian BBB-LoopBack10]ip address x.x.x.x x.x.x.x //ip地址#router id 1.1.1.1 配置路由id先配LoopBack 地址再配置ospf[xian BBB]int LoopBack 10[xian BBB-LoopBack10]ip address x.x.x.x x.x.x.x //ip地址ospf 1 #进程号1area 0 #骨干区域network 10.44.251.0 0.0.0.255 network 10.44.253.0 0.0.0.255 VLAN 10 //创建VLANint vlan 10 ip add 10.1.1.1 24//配置VLAN 10 的IP地址int g0/7 port link-type access #交换机模式#ospf 1 area 0.0.0.0import route direct //引入直连路由network 10.44.251.0 0.0.0.255 network 10.44.253.0 0.0.0.255 interface Vlan-interface1ip address 192.168.204.204 255.255.255.0interface GigabitEthernet0/5port link-mode route//设置接口为路由模式ip address 10.44.251.45 255.255.255.0#interface GigabitEthernet0/7port link-mode route //设置接口为路由模式ip address 10.44.253.45 255.255.255.0[H3C]ip route-static 10.44.251.0 255.255.255.0 10.44.171.5//配置静态目的网段(多个目的路由需配多条)和下一条的出口地址过,反掩码#在外网接口应用上网策略(outbound是出,inbound是进)interface GigabitEthernet0/10 port link-mode routeip address 10.10.10.10 255.255.255.0 packet-filter 3500 outbound # 县路由器:acl advanced 3300 //创建ACL 3300访问rule 0 permit ip source 10.44.200.222 0 //配置允许源ip固定地址,反掩码rule 11 deny ip source 10.44.200.0 0.0.0.255 //拒绝目的网段通过,反掩码#acl advanced 3333 //创建ACL 3333访问rule 0 permit ip source 10.44.200.0 0.0.0.255 //配置允许源ip段地址,反掩码#policy-based-route xxx permit node 1 //创建策略路xxx,节点1if-match acl 3300 //如果是ACL 3300apply next-hop 10.10.10.11 //指定下一跳ip地址路由器#policy-based-route xxx permit node 11 //创建策略路xxx,节点11if-match acl 3333 //如果是ACL 3333apply next-hop 10.44.171.5 //指定下一跳ip地址路由器在内网口应用策略路由[H3C]interface Vlan-interface 1 ip address 10.44.200.1 255.255.255.0[H3C-Vlan-interface1]ip policy-based-route xxx quit#在外网接口应用上网策略(outbound是出,inbound是进)interface GigabitEthernet0/10 port link-mode routeip address 10.10.10.10 255.255.255.0 packet-filter 3300 outbound #市A静态配置:<shi AAA>dis cutelnet server enable#router id 4.4.4.4# ospf 1 import-route direc import-route staticarea 0.0.0.0 network 10.44.251.0 0.0.0.255#ip unreachables enable ip ttl-expires enable#policy-based-route xxx permit node 1if-match acl 3300 apply next-hop 10.10.10.10policy-based-route xxx permit node 11if-match acl 3333 apply next-hop 10.44.171.6#interface GigabitEthernet0/1port link-mode routeip address 192.168.204.1 255.255.255.0#interface GigabitEthernet0/3port link-mode routeip address 10.44.171.5 255.255.255.0#interface GigabitEthernet0/5port link-mode routeip address 10.44.251.46 255.255.255.0ip policy-based-route xxx#interface GigabitEthernet0/10 port link-mode routeip address 10.10.10.11 255.255.255.0 packet-filter 3300 outbound #ip route-static 10.44.200.0 24 10.44.171.6 、ip route-static 10.44.200.0 24 10.10.10.10#acl advanced 3300rule 1 permit ip destination 10.44.200.222 0rule 11 deny ip destination 10.44.200.0 0.0.0.255#acl advanced 3333rule 11 permit ip destination 10.44.200.0 0.0.0.255#local-user admin class manage service-type telnet http httpsauthorization-attribute user-role level-12authorization-attribute user-role level-15authorization-attribute user-role network-operator#ip http enableip https enable#县B动态ospf<xian BBB>dis cu#telnet server enable#router id 10.10.10.10ospf 1area 0.0.0.1network 10.10.11.0 0.0.0.255network 10.44.100.0 0.0.0.255network 10.44.172.0 0.0.0.255# ip unreachables enable ip ttl-expires enable#policy-based-route yyy permit node 1if-match acl 3300 apply next-hop 10.10.11.11#policy-based-route yyy permit node 11if-match acl 3333 apply next-hop 10.44.172.5#interface Vlan-interface1ip address 10.44.100.1 255.255.255.0 ip policy-based-route yyy #interface GigabitEthernet0/3 port link-mode routeip address 10.44.172.6 255.255.255.0 ospf cost 2#interface GigabitEthernet0/11 port link-mode routeip address 10.10.11.10 255.255.255.0 packet-filter 3300 outbound #acl advanced 3300rule 1 permit ip source 10.44.100.222 0rule 11 deny ip source 10.44.100.0 0.0.0.255#acl advanced 3333rule 11 permit ip source 10.44.100.0 0.0.0.255#local-user admin class manageservice-type telnet http httpsauthorization-attribute user-role level-15authorization-attribute user-role network-operator#ip http enable ip https enable#县A静态<xian AAA>dis cu#telnet server enable#ip unreachables enabl ip ttl-expires enable#policy-based-route xxx permit node 1if-match acl 3300 apply next-hop 10.10.10.11#policy-based-route xxx permit node 2if-match acl 3333 apply next-hop 10.44.171.5#interface Vlan-interface1ip address 10.44.200.1 255.255.255.0 ip policy-based-route xxx #interface GigabitEthernet0/3port link-mode route ip address 10.44.171.6 255.255.255.0#interface GigabitEthernet0/10 port link-mode routeip address 10.10.10.10 255.255.255.0 packet-filter 3300 outbound #line vty 0 4authentication-mode scheme user-role network-operator#line vty 5 63user-role network-operator#ip route-static 10.44.0.0 16 10.44.171.5ip route-static 10.44.0.0 16 10.10.10.11#acl advanced 3300rule 1 permit ip source 10.44.200.222 0rule 11 deny ip source 10.44.200.0 0.0.0.255# acl advanced 3333rule 1 permit ip source 10.44.200.0 0.0.0.255#local-user admin class manageauthorization-attribute user-role level-15authorization-attribute user-role network-operator#ip http enableip https enable。

H3C路由器配置

H3C路由器配置H3C路由器配置文档1、硬件安装1.1 连接电源和网线1.2 连接管理电脑1.3 连接其他设备2、登录路由器管理界面2.1 打开网页浏览器2.2 输入默认IP地质2.3 输入登录用户名和密码3、基本配置3.1 修改主机名3.2 设置管理IP地质3.3 设置默认网关3.4 配置域名解析3.5 配置系统时间4、网络配置4.1 配置接口4.2 配置静态路由4.3 配置动态路由4.4 配置VLAN4.5 配置ACL5、无线配置5.1 配置SSID5.2 设置无线加密方式 5.3 配置访问控制5.4 配置无线信道6、防火墙配置6.1 设置入站规则6.2 设置出站规则6.3 配置NAT6.4 配置VPN7、服务配置7.1 配置DHCP服务器 7.2 配置DNS服务器7.3 配置日志服务器7.4 配置SNMP服务8、安全配置8.1 配置用户身份验证 8.2 配置访问控制列表 8.3 配置IP源地质过滤8.4 配置端口安全策略9、系统维护9.1 升级路由器固件9.2 备份和恢复配置9.3 重启路由器9.4 查看系统日志10、附件附件1:示例配置文件附件2:用户手册法律名词及注释:1、IP地质:Internet Protocol Address的缩写,用于唯一标识网络设备的地质。

2、VLAN:Virtual Local Area Network的缩写,是一种虚拟的局域网技术,可以将局域网划分为多个逻辑上的子网。

3、ACL:Access Control List的缩写,是一种用于控制网络流量的列表,可限制网络中的访问权限。

4、NAT:Network Address Translation的缩写,是一种将私有IP地质转换为公共IP地质的技术,用于解决IP地质不足的问题。

5、VPN:Virtual Private Network的缩写,是一种通过公共网络建立安全连接的技术,用于远程访问和保护数据传输。

6、DHCP:Dynamic Host Configuration Protocol的缩写,是一种自动为网络设备分配IP地质的协议。

H3C路由器QOS配置举例

用模拟器做了一下QOS,如图:禁止192.168.2.0网段的出去(禁止到R4)但是内网可以相互通1:为每台设备配置IP地址2:R1,R2,R4每台都写上静态路由这样整个网络就通了R1:ip route-static 0.0.0.0 0.0.0.0 192.168.1.1R2:ip route-static 0.0.0.0 0.0.0.0 192.168.2.1R4:ip route-static 0.0.0.0 0.0.0.0 1.1.1.1此时R2可以ping通R43:R3 qos的配置定义acl 3000 捕获192.168.2.0 网段的流量[H3C] acl number 3000[H3C-acl-adv-3001] rule 0 permit ip source 192.168.2.0 0.0.0.255 destination any [H3C-acl-adv-3001] quit定义类,匹配acl number[H3C] traffic classifier xxx[H3C-classifier-classifier_rd] if-match acl 3000[H3C-classifier-classifier_rd] quit定义行为,制定规则[H3C] traffic behavior yyy[H3C-behavior-behavior_rd] filter deny[H3C-behavior-behavior_rd] quit定义qos policy ,把类和行为进行绑定[H3C] qos policy zzz[H3C-qospolicy-zzz] classifier xxx behavior yyy[H3C-qospolicy-zzz] quit把qos policy应用到相应的接口下[H3C-Ethernet0/1/0]qos apply policy zzz outbound (这个接口是1.1.1.1这个接口)一应用到接口R2已经通不了R4了,这时候R2和内网可以同,虽然ACL上目的是any,但应用到哪些接口也是决定通的范围的因素。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

关键字: MSR;L2TP;VPN;NAT;LNS

一、组网需求:

移动用户通过 L2TP客户端软件接入 LNS以访问总部内网,但 LNS的地址为内网

地址,需要通过 NAT服务器后才能接入。

设备清单: MSR系列路由器 2 台

PC

1

台

二、组网图:

三、配置步骤:

#

rule 5 deny

#

interface GigabitEthernet0/0

port link-mode route

ip address

1.1.1 any inside any

ip address 1.1.1.1

的配置如下:

在 PC上的配置步骤可以分为两步:创建一个新连接和修改连接属性,具体 如下:

interface Tunnel0

ip address source 10.1.1.1

destination 10.1.1.2

#

12.1.1 Tunnel0

#

Router B 配置

#

interface Ethernet0/0

port link-mode route

ip address 10.1.1.2 LoopBack1

3c3c

3c3c

0.0.055 rule 1 deny # interface GigabitEthernet0/0 port link-mode route 0.0.0

四、配置关键点 : 1)地址池要连续;

2)在出接口做转换; 3)默认路由一般要配置。

DHCP SERVE功R能的配置

关键字: MSR;DHCP基; 础配置

ip address 12.1.1.1 interface Tunnel0

创建 GRE隧道,指定封装后的源地址和目的地址

ip address 10.1.1.2

destination 10.1.1.1

#

11.1.1 Tunnel0

#

四、配置关键点 : 1) 两端的隧道地址要处于同一网段;

2) 不要忘记配置通过 tunnel 访问对方私网的路由。

sysname H3C

#

l2tp enable

3c11.1.1 ua

ip address ip route-static 0.0.0.0

LNS 配置 3c11.1.1 LoopBack0

配置

#

sysname NAT

#

acl number 2000

rule 0 permit source 0.0.0.255

天,域名为 3c, DNS服务器地址为,无 NBNS服务器地址,出口网关的地址为。

设备清单: PC两台、 MSR系列路由器 1 台

二、组网图:

三、配置步骤: 适用设备和版本: MSR系列、 Version , Release 1508P02

# 10.1.1 mask 10.1.1.2 domain-name 3c

Console 登陆认证功能的配置

关键词: MSR;console;

一、组网需求 : 要求用户从 console 登录时输入已配置的用户名 h3c 和对应的口令 h3c,用户名 和口令正确才能登录成功。

二、组网图:

三、配置步骤: 设备和版本: MSR系列、 version , R1508P02

RTA关键配置脚本 # 3c3c

一、组网需求:

MSR1作为 DHCP服务器为网段 10.1.1.0/24 中的客户端动态分配 IP 地址,

该地址池网段分为两个子网网段:和。路由器的两个以太网接口

G0/0 和 G0/1

的地址分别为和。 网段内的地址租用期限为 10 天 12 小时, 域名为 3c,DNS服务

器地址为, NBNS服务器地址为, 出口网关的地址为。 网段内的地址租用期限为 5

公网 IP

[ MSR20-20- Ethernet0/1] nat outbound 3000 address-group 1

5.加默缺省路由

[ MSR20-20]route-stac 0.0.0.0

外网网关

总结: 在2020 路由器下面 , 配置外网口 , 配置内网口 , 配置 acl 作 nat, 一条默认路由指向电信网关 . ok!

[ MSR20-20]acl number 3000

[ MSR20-20-acl-adv-3000]rule 0 permit ip

4、配置外网接口( Ethernet0/1 )

[ MSR20-20] interface Ethernet0/1

[ MSR20-20- Ethernet0/1]ip add

ip address 10.1.1.1 GigabitEthernet0/1

port link-mode route

ip address 10.1.1.129

禁止服务器地址参与自动分配

dhcp server p 10.1.1

使能 DHCP服务功能

dhcp enable

#

四、配置关键点 :

1) 子地址池 1、2 的范围要在父地址池 0 里面。

首先要创建一个新的连接,操作步骤为:网络邻居 -> 属性

在网络任务栏里选择“创建一个新的连接”

单击下一步 选择“连接到我的工作场所”,单击下一步 选择“虚拟专用网络连接”,单击下一步 输入连接名称“ l2tp ”,单击下一步

设备清单: MSR系列路由器 2 台

二、组网图:

三、配置步骤:

Router A 配置

#

interface LoopBack1

ip address 11.1.1.1 GigabitEthernet0/0

port link-mode route

ip address 10.1.1.1

创建 GRE隧道,指定封装后的源地址和目的地址

2) 要把一些固定的 IP 地址,如 DNS服务器地址、域名服务器地址、 WINS服务器 地址禁止用于自动分配。

3) 配置好地址池及相关服务器地址后, 一定要在系统视图下使能 DHCP服务功能。

MSR系列路由器 GRE隧道基础配置

关键字: MSR;GRE隧; 道

一、组网需求 : Router A 、 Router B 两台路由器通过公网用 GRE实现私网互通。

# 10.1.1 mask 10.1.1.1 nbns-list 10.1.1.4 expired day 10 hour 12

# 10.1.128 mask 10.1.1.129 expired day 5

#

MSR1 配置

interface GigabitEthernet0/0

port link-mode route