木马常用端口

常用端口号大全

常用默认端口号大全1.HTTP服务器,默认端口号为80/tcp(木马Executor开放此端口)2.HTTPS(securely transferring web pages)服务器,默认端口号为443/tcp 443/udp3.HTTP协议代理服务器常用端口号:80/8080/3128/8081/90984.SOCKS代理协议服务器常用端口号:10805.FTP(文件传输)协议代理服务器常用端口号:216.Telnet(远程登录)协议代理服务器常用端口号:237.Telnet(不安全的文本传送),默认端口号为23/tcp(木马Tiny Telnet Server所开放的端口)8.FTP,默认的端口号为21/tcp(木马Doly Trojan、Fore、Invisible FTP、WebEx、WinCrash和Blade Runner所开放的端口)9.TFTP(Trivial File Transfer Protocol),默认端口号为69/udp10.SSH(安全登录)、SCP(文件传输)、端口号重定向,默认的端口号为22/tcp11.SMTP Simple Mail Transfer Protocol(E-mail),默认端口号为25/tcp(木马Antigen、Email Password Sender、Haebu Coceda、Shtrilitz Stealth、WinPC、WinSpy都开放这个端口)12.POP3 Post Office Protocol(E-mail),默认端口号为110/tcp13.Webshpere应用程序,默认端口号为908014.webshpere管理工具,默认端口号909015.JBOSS,默认端口号为808016.TOMCAT,默认端口号为808017.WIN2003远程登录,默认端口号为338918.Symantec AV/Filter for MSE,默认端口号为808119.Oracle 数据库,默认的端口号为152120.ORACLE EMCTL,默认的端口号为115821.Oracle XDB(XML 数据库),默认的端口号为808022.Oracle XDB FTP服务,默认的端口号为210023.MS SQL*SERVER数据库server,默认的端口号为1433/tcp 1433/udp24.MS SQL*SERVER数据库monitor,默认的端口号为1434/tcp 1434/udp。

常见木马开放的端口

端口:13223

服务:PowWow

说明:PowWow是Tribal Voice的聊天程序。它允许用户在此端口打开私人聊天的连接。这一程序对于建立连接非常具有攻击性。它会驻扎在这个TCP端口等回应。造成类似心跳间隔的连接请求。如果一个拨号用户从另一个聊天者手中继承了IP地址就会发生好象有很多不同的人在测试这个端口的情况。这一协议使用OPNG作为其连接请求的前4个字节。

端口:5000、5001、5321、50505

服务:[NULL]

说明:木马blazer5开放5000端口。木马Sockets de Troie开放5000、5001、5321、50505端口。

端口:5400、5401、5402

服务:[NULL]

说明:木马Blade Runner开放此端口。

端口:16969

服务:[NULL]

说明:木马Priority开放此端口。

端口:17027

服务:Conducent

说明:这是一个外向连接。这是由于公司内部有人安装了带有Conducent"adbot"的共享软件。Conducent"adbot"是为共享软件显示广告服务的。使用这种服务的一种流行的软件是Pkware。

端口:1807

服务:[NULL]

说明:木马SpySender开放此端口。

端口:1981

服务:[NULL]

说明:木马ShockRave开放此端口。

端口:1999

服务:cisco identification port

说明:木马BackDoor开放此端口。

端口:2000

说明:木马Deep Throat开放6670端口。而Deep Throat 3.0开放6671端口。

电脑常用的端口列表木马端口+常用端口

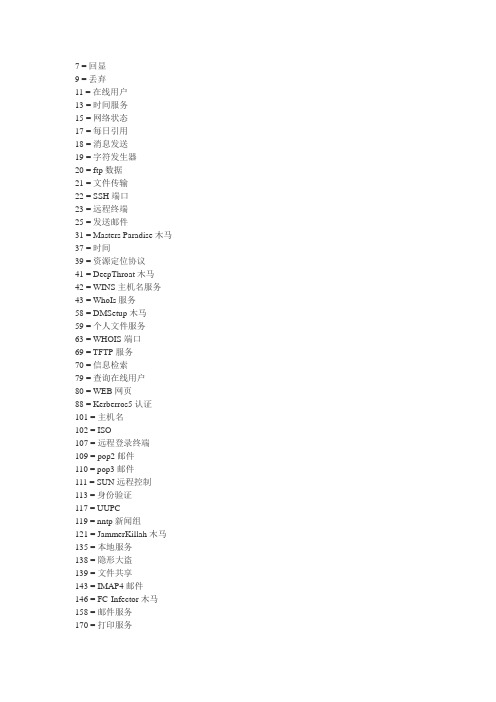

9 = 丢弃11 = 在线用户13 = 时间服务15 = 网络状态17 = 每日引用18 = 消息发送19 = 字符发生器20 = ftp数据21 = 文件传输22 = SSH端口23 = 远程终端25 = 发送邮件31 = Masters Paradise木马37 = 时间39 = 资源定位协议41 = DeepThroat木马42 = WINS 主机名服务43 = WhoIs服务58 = DMSetup木马59 = 个人文件服务63 = WHOIS端口69 = TFTP服务70 = 信息检索79 = 查询在线用户80 = WEB网页88 = Kerberros5认证101 = 主机名102 = ISO107 = 远程登录终端109 = pop2邮件110 = pop3邮件111 = SUN远程控制113 = 身份验证117 = UUPC119 = nntp新闻组121 = JammerKillah木马135 = 本地服务138 = 隐形大盗139 = 文件共享143 = IMAP4邮件146 = FC-Infector木马158 = 邮件服务170 = 打印服务194 = IRC PORT213 = TCP OVER IPX220 = IMAP3邮件389 = 目录服务406 = IMSP PORT411 = DC++421 = TCP Wrappers443 = 安全WEB访问445 = SMB(交换服务器消息块) 456 = Hackers Paradise木马464 = Kerberros认证512 = 远程执行或卫星通讯513 = 远程登录与查询514 = SHELL/系统日志515 = 打印服务517 = Talk518 = 网络聊天520 = EFS525 = 时间服务526 = 日期更新530 = RPC531 = RASmin木马532 = 新闻阅读533 = 紧急广播540 = UUCP543 = Kerberos登录544 = 远程shell550 = who554 = RTSP555 = Ini-Killer木马556 = 远程文件系统560 = 远程监控561 = 监控636 = 安全目录服务666 = Attack FTP木马749 = Kerberos管理750 = Kerberos V4911 = Dark Shadow木马989 = FTPS990 = FTPS992 = TelnetS993 = IMAPS999 = DeepThroat木马1001 = Silencer木马1010 = Doly木马1011 = Doly木马1012 = Doly木马1015 = Doly木马1024 = NetSpy木马1042 = Bla木马1045 = RASmin木马1080 = SOCKS代理1090 = Extreme木马1095 = Rat木马1097 = Rat木马1098 = Rat木马1099 = Rat木马1109 = Kerberos POP1167 = 私用电话1170 = Psyber Stream Server1214 = KAZAA下载1234 = Ultors/恶鹰木马1243 = Backdoor/SubSeven木马1245 = V ooDoo Doll木马1349 = BO DLL木马1352 = Lotus Notes1433 = SQL SERVER1492 = FTP99CMP木马1494 = CITRIX1503 = Netmeeting1512 = WINS解析1524 = IngresLock后门1600 = Shivka-Burka木马1630 = 网易泡泡1701 = L2TP1720 = H3231723 = PPTP(虚拟专用网)1731 = Netmeeting1755 = 流媒体服务1807 = SpySender木马1812 = Radius认证1813 = Radius评估1863 = MSN聊天1981 = ShockRave木马1999 = Backdoor木马2000 = TransScout-Remote-Explorer木马2001 = TransScout木马2002 = TransScout/恶鹰木马2003 = TransScout木马2004 = TransScout木马2005 = TransScout木马2023 = Ripper木马2049 = NFS服务器2053 = KNETD2115 = Bugs木马2140 = Deep Throat木马2401 = CVS2535 = 恶鹰2565 = Striker木马2583 = WinCrash木马2773 = Backdoor/SubSeven木马2774 = SubSeven木马2801 = Phineas Phucker木马2869 = UPNP(通用即插即用) 3024 = WinCrash木马3050 = InterBase3128 = squid代理3129 = Masters Paradise木马3150 = DeepThroat木马3306 = MYSQL3389 = 远程桌面3544 = MSN语音3545 = MSN语音3546 = MSN语音3547 = MSN语音3548 = MSN语音3549 = MSN语音3550 = MSN语音3551 = MSN语音3552 = MSN语音3553 = MSN语音3554 = MSN语音3555 = MSN语音3556 = MSN语音3557 = MSN语音3558 = MSN语音3559 = MSN语音3560 = MSN语音3561 = MSN语音3562 = MSN语音3563 = MSN语音3564 = MSN语音3565 = MSN语音3566 = MSN语音3567 = MSN语音3568 = MSN语音3569 = MSN语音3570 = MSN语音3571 = MSN语音3572 = MSN语音3573 = MSN语音3574 = MSN语音3575 = MSN语音3576 = MSN语音3577 = MSN语音3578 = MSN语音3579 = MSN语音3700 = Portal of Doom木马4080 = WebAdmin4081 = WebAdmin+SSL 4092 = WinCrash木马4267 = SubSeven木马4443 = AOL MSN4567 = File Nail木马4590 = ICQ木马4661 = 电驴下载4662 = 电驴下载4663 = 电驴下载4664 = 电驴下载4665 = 电驴下载4666 = 电驴下载4899 = Radmin木马5000 = Sokets-de木马5000 = UPnP(通用即插即用) 5001 = Back Door Setup木马5060 = SIP5168 = 高波蠕虫5190 = AOL MSN5321 = Firehotcker木马5333 = NetMonitor木马5400 = Blade Runner木马5401 = Blade Runner木马5402 = Blade Runner木马5550 = JAPAN xtcp木马5554 = 假警察蠕虫5555 = ServeMe木马5556 = BO Facil木马5557 = BO Facil木马5569 = Robo-Hack木马5631 = pcAnywhere5632 = pcAnywhere5742 = WinCrash木马5800 = VNC端口5801 = VNC端口5890 = VNC端口5891 = VNC端口5892 = VNC端口6267 = 广外女生6400 = The Thing木马6665 = IRC6666 = IRC SERVER PORT 6667 = 小邮差6668 = IRC6669 = IRC6670 = DeepThroat木马6711 = SubSeven木马6771 = DeepThroat木马6776 = BackDoor-G木马6881 = BT下载6882 = BT下载6883 = BT下载6884 = BT下载6885 = BT下载6886 = BT下载6887 = BT下载6888 = BT下载6889 = BT下载6890 = BT下载6939 = Indoctrination木马6969 = GateCrasher/Priority木马6970 = GateCrasher木马7000 = Remote Grab木马7001 = Windows messager 7070 = RealAudio控制口7215 = Backdoor/SubSeven木马7300 = 网络精灵木马7301 = 网络精灵木马7306 = 网络精灵木马7307 = 网络精灵木马7308 = 网络精灵木马7424 = Host Control Trojan7467 = Padobot7511 = 聪明基因7597 = QaZ木马7626 = 冰河木马7789 = Back Door Setup/ICKiller木马8011 = 无赖小子8102 = 网络神偷8181 = 灾飞9408 = 山泉木马9535 = 远程管理9872 = Portal of Doom木马9873 = Portal of Doom木马9874 = Portal of Doom木马9875 = Portal of Doom木马9898 = 假警察蠕虫9989 = iNi-Killer木马10066 = Ambush Trojan10067 = Portal of Doom木马10167 = Portal of Doom木马10168 = 恶邮差10520 = Acid Shivers木马10607 = COMA木马11000 = Senna Spy木马11223 = Progenic木马11927 = Win32.Randin12076 = GJammer木马12223 = Keylogger木马12345 = NetBus木马12346 = GabanBus木马12361 = Whack-a-mole木马12362 = Whack-a-mole木马12363 = Whack-a-Mole木马12631 = WhackJob木马13000 = Senna Spy木马13223 = PowWow聊天14500 = PC Invader木马14501 = PC Invader木马14502 = PC Invader木马14503 = PC Invader木马15000 = NetDemon木马15382 = SubZero木马16484 = Mosucker木马16772 = ICQ Revenge木马16969 = Priority木马17072 = Conducent广告17166 = Mosaic木马17300 = Kuang2 the virus Trojan 17449 = Kid Terror Trojan 17499 = CrazzyNet Trojan 17500 = CrazzyNet Trojan 17569 = Infector Trojan17593 = Audiodoor Trojan 17777 = Nephron Trojan 19191 = 蓝色火焰19864 = ICQ Revenge木马20001 = Millennium木马20002 = Acidkor Trojan20005 = Mosucker木马20023 = VP Killer Trojan 20034 = NetBus 2 Pro木马20808 = QQ女友21544 = GirlFriend木马22222 = Proziack木马23005 = NetTrash木马23006 = NetTrash木马23023 = Logged木马23032 = Amanda木马23432 = Asylum木马23444 = 网络公牛23456 = Evil FTP木马23456 = EvilFTP-UglyFTP木马23476 = Donald-Dick木马23477 = Donald-Dick木马25685 = Moonpie木马25686 = Moonpie木马25836 = Trojan-Proxy25982 = Moonpie木马26274 = Delta Source木马27184 = Alvgus 2000 Trojan 29104 = NetTrojan木马29891 = The Unexplained木马30001 = ErrOr32木马30003 = Lamers Death木马30029 = AOL木马30100 = NetSphere木马30101 = NetSphere木马30102 = NetSphere木马30103 = NetSphere 木马30103 = NetSphere木马30133 = NetSphere木马30303 = Sockets de Troie30947 = Intruse木马31336 = Butt Funnel木马31337 = Back-Orifice木马31338 = NetSpy DK 木马31339 = NetSpy DK 木马31666 = BOWhack木马31785 = Hack Attack木马31787 = Hack Attack木马31788 = Hack-A-Tack木马31789 = Hack Attack木马31791 = Hack Attack木马31792 = Hack-A-Tack木马32100 = Peanut Brittle木马32418 = Acid Battery木马33333 = Prosiak木马33577 = Son of PsychWard木马33777 = Son of PsychWard木马33911 = Spirit 2000/2001木马34324 = Big Gluck木马34555 = Trinoo木马35555 = Trinoo木马36549 = Trojan-Proxy37237 = Mantis Trojan40412 = The Spy木马40421 = Agent 40421木马40422 = Master-Paradise木马40423 = Master-Paradise木马40425 = Master-Paradise木马40426 = Master-Paradise木马41337 = Storm木马41666 = Remote Boot tool木马46147 = Backdoor.sdBot47262 = Delta Source木马49301 = Online KeyLogger木马50130 = Enterprise木马50505 = Sockets de Troie木马50766 = Fore木马51996 = Cafeini木马53001 = Remote Windows Shutdown木马54283 = Backdoor/SubSeven木马54320 = Back-Orifice木马54321 = Back-Orifice木马55165 = File Manager木马57341 = NetRaider木马58339 = Butt Funnel木马60000 = DeepThroat木马60411 = Connection木马61348 = Bunker-hill木马61466 = Telecommando木马61603 = Bunker-hill木马63485 = Bunker-hill木马65000 = Devil木马65390 = Eclypse木马65432 = The Traitor木马65535 = Rc1木马UDP端口31 = Masters Paradise木马41 = DeepThroat木马53 = 域名解析67 = 动态IP服务68 = 动态IP客户端135 = 本地服务137 = NETBIOS名称138 = NETBIOS DGM服务139 = 文件共享146 = FC-Infector木马161 = SNMP服务162 = SNMP查询445 = SMB(交换服务器消息块) 500 = VPN密钥协商666 = Bla木马999 = DeepThroat木马1027 = 灰鸽子1042 = Bla木马1561 = MuSka52木马1900 = UPNP(通用即插即用) 2140 = Deep Throat木马2989 = Rat木马3129 = Masters Paradise木马3150 = DeepThroat木马3700 = Portal of Doom木马4000 = QQ聊天4006 = 灰鸽子5168 = 高波蠕虫6670 = DeepThroat木马6771 = DeepThroat木马6970 = ReadAudio音频数据8000 = QQ聊天8099 = VC远程调试8225 = 灰鸽子9872 = Portal of Doom木马9873 = Portal of Doom木马9874 = Portal of Doom木马9875 = Portal of Doom木马10067 = Portal of Doom木马10167 = Portal of Doom木马22226 = 高波蠕虫26274 = Delta Source木马31337 = Back-Orifice木马31785 = Hack Attack木马31787 = Hack Attack木马31788 = Hack-A-Tack木马31789 = Hack Attack木马31791 = Hack Attack木马31792 = Hack-A-Tack木马34555 = Trin00 DDoS木马40422 = Master-Paradise木马40423 = Master-Paradise木马40425 = Master-Paradise木马40426 = Master-Paradise木马47262 = Delta Source木马54320 = Back-Orifice木马54321 = Back-Orifice木马60000 = DeepThroat木马。

木马电脑病毒介绍

木马电脑病毒介绍“木马”程序是目前比较流行的病毒文件,与一般的病毒不同,它不会自我繁殖,也并不“刻意”地去感染其他文件,下面由店铺给你做出详细的木马电脑病毒介绍!希望对你有帮助!欢迎回访店铺网站,谢谢!木马电脑病毒介绍:它通过将自身伪装吸引用户下载执行,向施种木马者提供打开被种者电脑的门户,使施种者可以任意毁坏、窃取被种者的文件,甚至远程操控被种者的电脑。

“木马”与计算机网络中常常要用到的远程控制软件有些相似,但由于远程控制软件是“善意”的控制,因此通常不具有隐蔽性;“木马”则完全相反,木马要达到的是“偷窃”性的远程控制,如果没有很强的隐蔽性的话,那就是“毫无价值”的。

一个完整的“木马”程序包含了两部分:“服务器”和“控制器”。

植入被种者电脑的是“服务器”部分,而所谓的“黑客”正是利用“控制器”进入运行了“服务器”的电脑。

运行了木马程序的“服务器”以后,被种者的电脑就会有一个或几个端口被打开,使黑客可以利用这些打开的端口进入电脑系统,安全和个人隐私也就全无保障了!病毒是附着于程序或文件中的一段计算机代码,它可在计算机之间传播。

它一边传播一边感染计算机。

病毒可损坏软件、硬件和文件。

病毒 (n.):以自我复制为明确目的编写的代码。

病毒附着于宿主程序,然后试图在计算机之间传播。

它可能损坏硬件、软件和信息。

与人体病毒按严重性分类(从 Ebola 病毒到普通的流感病毒)一样,计算机病毒也有轻重之分,轻者仅产生一些干扰,重者彻底摧毁设备。

令人欣慰的是,在没有人员操作的情况下,真正的病毒不会传播。

必须通过某个人共享文件和发送电子邮件来将它一起移动。

“木马”全称是“特洛伊木马(TrojanHorse)”,原指古希腊士兵藏在木马内进入敌方城市从而占领敌方城市的故事。

在Internet上,“特洛伊木马”指一些程序设计人员(或居心不良的马夫)在其可从网络上下载(Download)的应用程序或游戏外挂、或网页中,包含了可以控制用户的计算机系统或通过邮件盗取用户信息的恶意程序,可能造成用户的系统被破坏、信息丢失甚至令系统瘫痪。

木马端口

默认情况下,Windows有很多端口是开放的,在你上网的时候,网络病毒和黑客可以通过这些端口连上你的电脑。

为了让你的系统变为铜墙铁壁,应该封闭这些端口,主要有:TCP 135、139、445、593、1025 端口和UDP 135、137、138、445 端口,一些流行病毒的后门端口(如TCP 2745、3127、6129 端口),以及远程服务访问端口3389。

下面介绍如何在WinXP/2000/2003下关闭这些网络端口:第一步,点击“开始”菜单/设置/控制面板/管理工具,双击打开“本地安全策略”,选中“IP 安全策略,在本地计算机”,在右边窗格的空白位置右击鼠标,弹出快捷菜单,选择“创建IP 安全策略”(如右图),于是弹出一个向导。

在向导中点击“下一步”按钮,为新的安全策略命名;再按“下一步”,则显示“安全通信请求”画面,在画面上把“激活默认相应规则”左边的钩去掉,点击“完成”按钮就创建了一个新的IP 安全策略。

第二步,右击该IP安全策略,在“属性”对话框中,把“使用添加向导”左边的钩去掉,然后单击“添加”按钮添加新的规则,随后弹出“新规则属性”对话框,在画面上点击“添加”按钮,弹出IP筛选器列表窗口;在列表中,首先把“使用添加向导”左边的钩去掉,然后再点击右边的“添加”按钮添加新的筛选器。

第三步,进入“筛选器属性”对话框,首先看到的是寻址,源地址选“任何IP 地址”,目标地址选“我的IP 地址”;点击“协议”选项卡,在“选择协议类型”的下拉列表中选择“TCP”,然后在“到此端口”下的文本框中输入“135”,点击“确定”按钮(如左图),这样就添加了一个屏蔽TCP 135(RPC)端口的筛选器,它可以防止外界通过135端口连上你的电脑。

点击“确定”后回到筛选器列表的对话框,可以看到已经添加了一条策略,重复以上步骤继续添加TCP 137、139、445、593 端口和UDP 135、139、445 端口,为它们建立相应的筛选器。

TCP常用网络和木马使用端口对照表,常用和不常用端口一览表

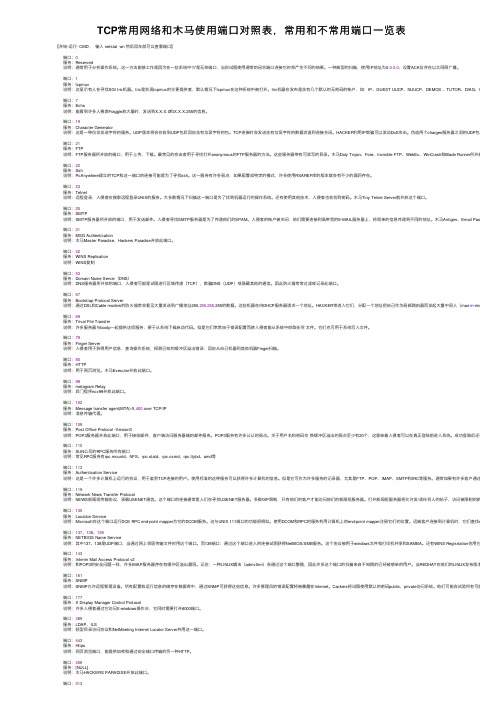

TCP常⽤⽹络和⽊马使⽤端⼝对照表,常⽤和不常⽤端⼝⼀览表【开始-运⾏- CMD ,输⼊ netstat -an 然后回车就可以查看端⼝】 端⼝:0 服务:Reserved 说明:通常⽤于分析操作系统。

这⼀⽅法能够⼯作是因为在⼀些系统中“0”是⽆效端⼝,当你试图使⽤通常的闭合端⼝连接它时将产⽣不同的结果。

⼀种典型的扫描,使⽤IP地址为0.0.0.0,设置ACK位并在以太⽹层⼴播。

端⼝:1 服务:tcpmux 说明:这显⽰有⼈在寻找SGI Irix机器。

Irix是实现tcpmux的主要提供者,默认情况下tcpmux在这种系统中被打开。

Irix机器在发布是含有⼏个默认的⽆密码的帐户,如:IP、GUEST UUCP、NUUCP、DEMOS 、TUTOR、DIAG、OUTOFBOX等 端⼝:7 服务:Echo 说明:能看到许多⼈搜索Fraggle放⼤器时,发送到X.X.X.0和X.X.X.255的信息。

端⼝:19 服务:Character Generator 说明:这是⼀种仅仅发送字符的服务。

UDP版本将会在收到UDP包后回应含有垃圾字符的包。

TCP连接时会发送含有垃圾字符的数据流直到连接关闭。

HACKER利⽤IP欺骗可以发动DoS攻击。

伪造两个chargen服务器之间的UDP包。

同样Fraggle 端⼝:21 服务:FTP 说明:FTP服务器所开放的端⼝,⽤于上传、下载。

最常见的攻击者⽤于寻找打开anonymous的FTP服务器的⽅法。

这些服务器带有可读写的⽬录。

⽊马Doly Trojan、Fore、Invisible FTP、WebEx、WinCrash和Blade Runner所开放的端⼝。

端⼝:22 服务:Ssh 说明:PcAnywhere建⽴的TCP和这⼀端⼝的连接可能是为了寻找ssh。

这⼀服务有许多弱点,如果配置成特定的模式,许多使⽤RSAREF库的版本就会有不少的漏洞存在。

端⼝:23 服务:Telnet 说明:远程登录,⼊侵者在搜索远程登录UNIX的服务。

教你怎样从端口信息 判断病毒或者木马

教你怎样从端口信息判断病毒或者木马

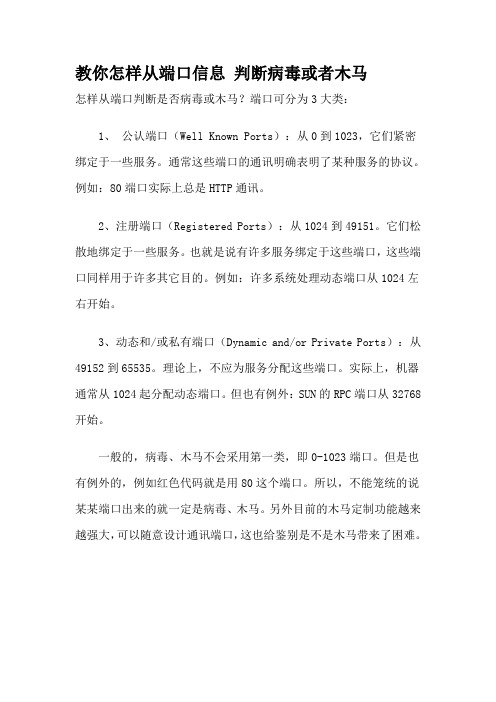

怎样从端口判断是否病毒或木马?端口可分为3大类:

1、公认端口(Well Known Ports):从0到1023,它们紧密绑定于一些服务。

通常这些端口的通讯明确表明了某种服务的协议。

例如:80端口实际上总是HTTP通讯。

2、注册端口(Registered Ports):从1024到49151。

它们松散地绑定于一些服务。

也就是说有许多服务绑定于这些端口,这些端口同样用于许多其它目的。

例如:许多系统处理动态端口从1024左右开始。

3、动态和/或私有端口(Dynamic and/or Private Ports):从49152到65535。

理论上,不应为服务分配这些端口。

实际上,机器通常从1024起分配动态端口。

但也有例外:SUN的RPC端口从32768开始。

一般的,病毒、木马不会采用第一类,即0-1023端口。

但是也有例外的,例如红色代码就是用80这个端口。

所以,不能笼统的说某某端口出来的就一定是病毒、木马。

另外目前的木马定制功能越来越强大,可以随意设计通讯端口,这也给鉴别是不是木马带来了困难。

七种常见木马破坏表现及清除方法

七种常见木马破坏表现及清除方法木马的出现对我们的系统造成了很大的危害,但是由于木马通常植入得非常隐蔽,很难完全删除,因此,这里我们介绍一些常见木马的清除方法。

一、网络公牛(Netbull)网络公牛是国产木马,默认连接端口23444。

服务端程序newserver.exe运行后,会自动脱壳成checkdll.exe,位于C:WINDOWSSYSTEM下,下次开机checkdll.exe 将自动运行,因此很隐蔽、危害很大。

同时,服务端运行后会自动捆绑以下文件:win2000下:notepad.exe;regedit.exe,reged32.exe;drwtsn32.exe;winmine.exe。

服务端运行后还会捆绑在开机时自动运行的第三方软件(如:realplay.exe、QQ、ICQ等)上,在注册表中网络公牛也悄悄地扎下了根。

网络公牛采用的是文件捆绑功能,和上面所列出的文件捆绑在一块,要清除非常困难。

这样做也有个缺点:容易暴露自己!只要是稍微有经验的用户,就会发现文件长度发生了变化,从而怀疑自己中了木马。

清除方法:1.删除网络公牛的自启动程序C:WINDOWSSYSTEMCheckDll.exe。

2.把网络公牛在注册表中所建立的键值全部删除:3.检查上面列出的文件,如果发现文件长度发生变化(大约增加了40K左右,可以通过与其它机子上的正常文件比较而知),就删除它们!然后点击“开始→附件→系统工具→系统信息→工具→系统文件检查器”,在弹出的对话框中选中“从安装软盘提取一个文件(E)”,在框中填入要提取的文件(前面你删除的文件),点“确定”按钮,然后按屏幕提示将这些文件恢复即可。

如果是开机时自动运行的第三方软件如:realplay.exe、QQ、ICQ等被捆绑上了,那就得把这些文件删除,再重新安装。

二、Netspy(网络精灵)Netspy又名网络精灵,是国产木马,最新版本为3.0,默认连接端口为7306。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

445.135多为蠕虫病毒的攻击性端口

端口:31

服务:MSG Authentication

说明:木马Master Paradise、Hackers Paradise开放此端口。

端口:666

服务:Doom Id Software

说明:木马Attack FTP、Satanz Backdoor开放此端口

端口:1001、1011

服务:[NULL]

说明:木马Silencer、WebEx开放1001端口。

木马Doly Trojan开放1011端口。

端口:1025、1033

服务:1025:network blackjack 1033:[NULL]

说明:木马netspy开放这2个端口。

端口:1170

服务:[NULL]

说明:木马Streaming Audio Trojan、Psyber Stream Server、Voice开放此端口。

端口:1234、1243、6711、6776

服务:[NULL]

说明:木马SubSeven2.0、Ultors Trojan开放1234、6776端口。

木马SubSeven1.0/1.9开放1243、6711、6776端口。

端口:1245

服务:[NULL]

说明:木马Vodoo开放此端口。

端口:1433

服务:SQL

说明:Microsoft的SQL服务开放的端口。

端口:1492

服务:stone-design-1

说明:木马FTP99CMP开放此端口。

端口:1524

服务:ingress

说明:许多攻击脚本将安装一个后门SHELL于这个端口,尤其是针对SUN系统中Sendmail 和RPC服务漏洞的脚本。

如果刚安装了防火墙就看到在这个端口上的连接企图,很可能是上述原因。

可以试试Telnet到用户的计算机上的这个端口,看看它是否会给你一个SHELL。

连接到600/pcserver也存在这个问题。

端口:1600

服务:issd

说明:木马Shivka-Burka开放此端口。

端口:1807

服务:[NULL]

说明:木马SpySender开放此端口。

端口:1981

服务:[NULL]

说明:木马ShockRave开放此端口。

端口:1999

服务:cisco identification port

说明:木马BackDoor开放此端口。

端口:2000

服务:[NULL]

说明:木马GirlFriend 1.3、Millenium 1.0开放此端口。

端口:2001

服务:[NULL]

说明:木马Millenium 1.0、Trojan Cow开放此端口。

端口:2023

服务:xinuexpansion 4

说明:木马Pass Ripper开放此端口。

端口:2115

服务:[NULL]

说明:木马Bugs开放此端口。

端口:2140、3150

服务:[NULL]

说明:木马Deep Throat 1.0/3.0开放此端口。