使用Wireshark嗅探器分析网络协议书范本

实验二 用 Wireshark 进行协议分析

实验二用Wireshark 进行协议分析一.分组及实验任务组长:,组员:由于本次试验不需要合作,所以每个人的任务都一样。

任务:1. 学习协议分析软件Wireshark 的使用。

2. 分析以太网帧格式。

3. 分析IP、ICMP、ARP 数据包格式。

二.实验环境1.以太网交换机1 台、PC 机2 台;2.实验拓扑如下:三.实验过程在命令行界面执行命令ping,在Wireshark选项界面的Capture option 中设置过滤规则:“ether proto0x0806”,界面出现了arp request和arp reply的包;设置过滤规则:”ip proto 1 “,界面出现了ICMP request 和ICMP reply 的包;设置过滤规则:“ether proto 0x0806 or ip proto 1”后,界面出现了ARP和ICMP的request包以及reply包。

四.问题解答1. 抓取一对ARP 包(包括ARP request 和ARP reply ),分析以太网帧头的字段。

解:下图是做实验时用软件抓到的ARP包:以太网首部:目的主机采用的是广播地址00:21:97:29:44,源主机的MAC地址是00:21:97:29:80:50;上层协议类型0x0806代表ARP2. 抓取一对封装ICMP 报文的IP 数据报(包括echo 和echo reply ),然后1) 找到两个ICMP 报文中的类型(type)和代码(code )字段,2) 分析其中一个IP 数据报的首部字段值,3) 并计算首部校验和。

解:1):这是一个ICMP回应请求报文,报文类型为08,代码字段为00这是一个ICMP回应应答报文,报文类型为00,代码字段为002):ICMP回应请求报文中IP数据报的首部字段为:45:00:00:3c:a4:2a:00:00:80:01:13:62:c0:98:01:03:c0:98:01:01第一个字节“45”高四位为“4”,代表IP协议的版本为4,低四位为“5”,代表该IP数据报的首部长度为20个字节;第二个字节为“00”,为区分服务;第三、四个字节为“003c”,表示该IP数据报的总长度为60字节(3x16+12=60);第五六字节为“a42a”,为标识字段;第七八字节为“0000”,前三位为标志字段,表示该数据报为若干数据报片中的最后一个,在这代表只有一个数据报,不存在分片;后十三位为片偏移字段,在这没有意义;第九个字节为“80”,表示生存时间;第十个字节为“01”,表用来示该数据报携带的数据使用的何种协议,在这表示使用的是UDP协议;第十一十二字节为“13 62”,为首部检验和;第十三至第十六字节为“c0 98 01 03”,表示源地址;第十七至第二十字节为“c0 98 01 01”,表示目的地址;3):数据报首部反码算术求和二进制表示为0011011100111001,取反码为1100100011000110;即首部校验和为1100100011000110;五.实验总结本次试验主要要求我们熟悉wireshark软件,难度不是很大,我们很快就做完了,再结合课堂上学习到的知识,思考题也迎刃而解。

实验7 利用分组嗅探器(Wireshark)分析协议HTTP和DNS

实验七利用分组嗅探器(Wireshark)分析协议HTTP和DNS一、实验目的1、分析HTTP协议2、分析DNS协议二、实验环境与因特网连接的计算机网络系统;主机操作系统为Windows;Wireshark、IE 等软件。

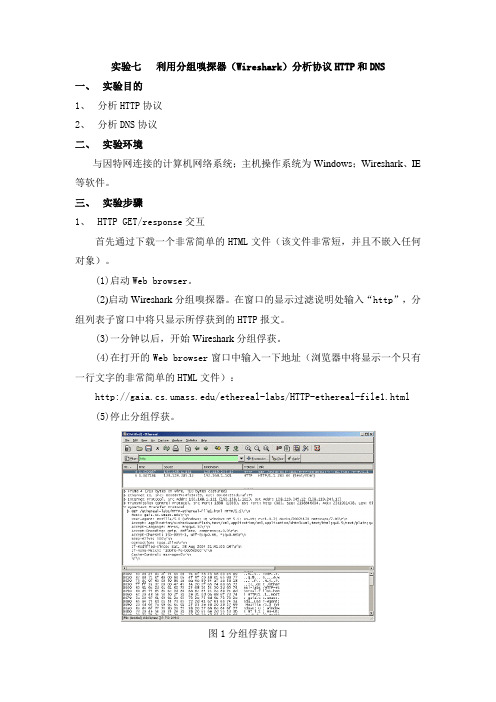

三、实验步骤1、HTTP GET/response交互首先通过下载一个非常简单的HTML文件(该文件非常短,并且不嵌入任何对象)。

(1)启动Web browser。

(2)启动Wireshark分组嗅探器。

在窗口的显示过滤说明处输入“http”,分组列表子窗口中将只显示所俘获到的HTTP报文。

(3)一分钟以后,开始Wireshark分组俘获。

(4)在打开的Web browser窗口中输入一下地址(浏览器中将显示一个只有一行文字的非常简单的HTML文件):/ethereal-labs/HTTP-ethereal-file1.html(5)停止分组俘获。

图1分组俘获窗口2、HTTP 条件GET/response交互(1)启动浏览器,清空浏览器的缓存(在浏览器中,选择“工具”菜单中的“Internet选项”命令,在出现的对话框中,选择“删除文件”)。

(2)启动Wireshark分组俘获器。

开始Wireshark分组俘获。

(3)在浏览器的地址栏中输入以下URL:/ethereal-labs/HTTP-ethereal-file2.html 你的浏览器中将显示一个具有五行的非常简单的HTML文件。

(4)在你的浏览器中重新输入相同的URL或单击浏览器中的“刷新”按钮。

(5)停止Wireshark分组俘获,在显示过滤筛选说明处输入“http”,分组列表子窗口中将只显示所俘获到的HTTP报文。

3、获取长文件(1)启动浏览器,将浏览器的缓存清空。

(2)启动Wireshark分组俘获器。

开始Wireshark分组俘获。

(3)在浏览器的地址栏中输入以下URL:/ethereal-labs/HTTP-ethereal-file3.html 浏览器将显示一个相当大的美国权力法案。

wireshark抓包分析2篇

wireshark抓包分析2篇第一篇:Wireshark抓包分析HTTP协议Wireshark是一款网络分析工具,可用于抓取网络传输过程中的数据包,方便分析瓶颈和故障。

本文将以抓取HTTP协议为例,演示Wireshark的使用方法,并分析数据包内容。

1. 抓取HTTP协议数据包启动Wireshark,选择网络接口和捕获过滤器。

为了抓取HTTP协议的数据包,可以输入"tcp port 80"作为过滤器,表示只抓取端口为80的TCP数据包,即HTTP协议的数据包。

2. 分析HTTP协议数据包抓取到的HTTP协议数据包可通过Wireshark的命令行界面或图形界面进行分析,下面分别介绍。

(1) 命令行界面在Wireshark的命令行界面中,可以查看每个数据包的详细信息,并按需提取关键信息。

例如,输入"frame.number"命令可显示数据包编号,输入"ip.src"命令可显示源IP地址,输入"http.request.full_uri"命令可显示请求的URL地址等。

(2) 图形界面在Wireshark的图形界面中,可以以树形结构或表格形式查看每个数据包的详细信息。

在HTTP协议的数据包中,关键信息如下:- HTTP Request:包括请求方法(GET/POST等)、请求头、请求正文等。

- HTTP Response:包括状态码、响应头、响应正文等。

- 源IP地址和目的IP地址:代表客户端和服务器的IP 地址。

- 源端口号和目的端口号:代表客户端和服务器的TCP 端口号。

通过分析HTTP协议数据包,可以查看请求和响应信息,了解应用程序和服务器的交互过程。

也可以检查请求/响应是否存在异常,例如请求头或响应正文长度异常、响应状态码为4xx或5xx等。

本文仅介绍了抓取和分析HTTP协议数据包的基本方法,Wireshark还可以用于分析其他协议的数据包,例如TCP、DHCP、DNS等。

实验网络协议分析工具Wireshark的使用最新完整版

大连理工大学本科实验报告课程名称:网络综合实验学院(系):软件学院专业:软件工程年月日大连理工大学实验报告学院(系):专业:班级:姓名:学号:组:___ 实验时间:实验室:实验台:指导教师签字:成绩:实验一:网络协议分析工具Wireshark的使用一、实验目的学习使用网络协议分析工具Wireshark的方法,并用它来分析一些协议。

二、实验原理和内容1、tcp/ip协议族中网络层传输层应用层相关重要协议原理2、网络协议分析工具Wireshark的工作原理和基本使用规则三、实验环境以及设备Pc机、双绞线四、实验步骤(操作方法及思考题)1.用Wireshark观察ARP协议以及ping命令的工作过程:(1)用“ipconfig”命令获得本机的MAC地址和缺省路由器的IP地址;(2)用“arp”命令清空本机的缓存;(3)运行Wireshark,开始捕获所有属于ARP协议或ICMP协议的,并且源或目的MAC地址是本机的包(提示:在设置过滤规则时需要使用(1)中获得的本机的MAC地址);(4)执行命令:“ping 缺省路由器的IP地址”;写出(1),(2)中所执行的完整命令(包含命令行参数),(3)中需要设置的Wireshark的Capture Filter过滤规则,以及解释用Wireshark所观察到的执行(4)时网络上出现的现象。

(1)ipconfig –all(2)arp –d(3)ether host 00-11-5B-28-69-B0 and (arp or icmp)(4)因为实验开始时清空了本机ARP缓存,所以在ping默认网关的IP时,首先主机广播一个ARP查询报文,默认网关回复一个ARP响应报文;ping程序执行时,源向目的发送一个ICMP的Echo请求,目的方向源回复一个Echo响应,如此反复执行四次,所以捕获到8个ICMP报文。

2.用Wireshark观察tracert命令的工作过程:(1)运行Wireshark, 开始捕获tracert命令中用到的消息;(2)执行“tracert -d ”根据Wireshark所观察到的现象思考并解释tracert的工作原理。

实验三利用Wireshark分析IP协议范文-x10226

实验三利用Wireshark分析IP协议范文-x10226计算机网络实验报告年级:信科102姓名:吴文姝学号:10111226实验日期:2022年9月25日实验名称:利用wirehark分析IP协议一、实验目的理解IP协议报文类型和格式,掌握IPV4地址的编址方法。

二、实验器材1、接入Internet的计算机主机;2、抓包工具wirehark;三、实验内容-t:用户所在主机不断向目标主机发送回送请求报文,直到用户中断;1、IP协议分析实验使用Ping命令发送数据报,用Wirehark截获数据报,分析IP数据报的格式,理解IPV4地址的编址方法,加深对IP协议的理解。

2、IP数据报分片实验IP报文要交给数据链路层封装后才能发送,理想情况下,每个IP报文正好能放在同一个物理帧中发送。

但在实际应用中,每种网络技术所支持的最大帧长各不相同。

例如:以太网的帧中最多可容纳1500字节的数据;FDDI帧最多可容纳4470字节的数据。

这个上限被称为物理网络的最大传输单元(MTU,Ma某iumTranferUnit)。

TCP/IP协议在发送IP数据报文时,一般选择一个合适的初始长度。

当这个报文要从一个MTU大的子网发送到一个MTU小的网络时,IP协议就把这个报文的数据部分分割成能被目的子网所容纳的较小数据分片,组成较小的报文发送。

每个较小的报文被称为一个分片(Fragment)。

每个分片都有一个IP报文头,分片后的数据报的IP报头和原始IP报头除分片偏移、MF标志位和校验字段不同外,其他都一样。

图5.2显示了Wirehark捕获的IP数据报分片的分析情况,可参考。

图5.2IP数据报分片示例重组是分片的逆过程,分片只有到达目的主机时才进行重组。

当目的主机收到IP报文时,根据其片偏移和标志MF位判断其是否一个分片。

若MF为0,片偏移为0,则表明它是一个完整的报文;否则,则表明它是一个分片。

当一个报文的全部分片都到达目的主机时,IP就根据报头中的标识符和片偏移将它们重新组成一个完整的报文交给上层协议处理。

实验7 利用分组嗅探器(Wireshark)分析协议HTTP和DNS

实验七利用分组嗅探器(Wireshark)分析协议HTTP和DNS一、实验目的1、分析HTTP协议2、分析DNS协议二、实验环境与因特网连接的计算机网络系统;主机操作系统为Windows;Wireshark、IE 等软件。

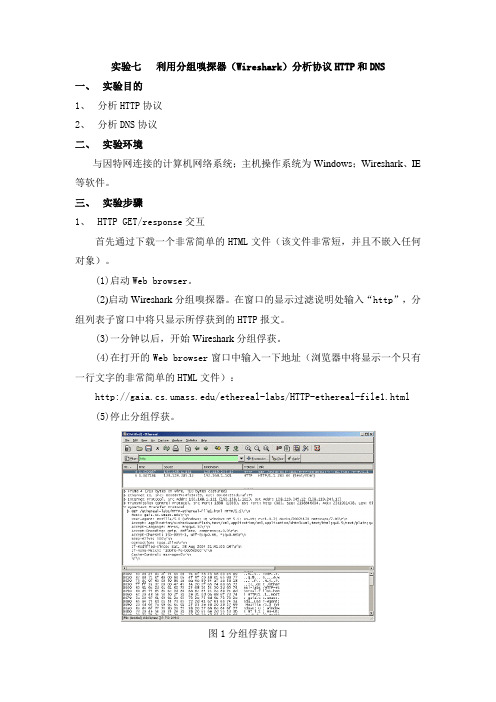

三、实验步骤1、HTTP GET/response交互首先通过下载一个非常简单的HTML文件(该文件非常短,并且不嵌入任何对象)。

(1)启动Web browser。

(2)启动Wireshark分组嗅探器。

在窗口的显示过滤说明处输入“http”,分组列表子窗口中将只显示所俘获到的HTTP报文。

(3)一分钟以后,开始Wireshark分组俘获。

(4)在打开的Web browser窗口中输入一下地址(浏览器中将显示一个只有一行文字的非常简单的HTML文件):/ethereal-labs/HTTP-ethereal-file1.html(5)停止分组俘获。

图1分组俘获窗口2、HTTP 条件GET/response交互(1)启动浏览器,清空浏览器的缓存(在浏览器中,选择“工具”菜单中的“Internet选项”命令,在出现的对话框中,选择“删除文件”)。

(2)启动Wireshark分组俘获器。

开始Wireshark分组俘获。

(3)在浏览器的地址栏中输入以下URL:/ethereal-labs/HTTP-ethereal-file2.html 你的浏览器中将显示一个具有五行的非常简单的HTML文件。

(4)在你的浏览器中重新输入相同的URL或单击浏览器中的“刷新”按钮。

(5)停止Wireshark分组俘获,在显示过滤筛选说明处输入“http”,分组列表子窗口中将只显示所俘获到的HTTP报文。

3、获取长文件(1)启动浏览器,将浏览器的缓存清空。

(2)启动Wireshark分组俘获器。

开始Wireshark分组俘获。

(3)在浏览器的地址栏中输入以下URL:/ethereal-labs/HTTP-ethereal-file3.html 浏览器将显示一个相当大的美国权力法案。

网络协议实验一Wireshark_分析IP协议

回答以下问题:1、选择你的电脑所发送的第一个ICMP 请求消息,在包详细信息窗口扩展包的Internet协议部分。

你的电脑的IP 地址是多少?答:10。

127.118.1732、在IP 包头部,上层协议区域的值是多少?答:icmp(1)3、IP 头部有多少字节?IP 数据包的有效载荷是多少字节?解释你是怎样确定有效载荷的数量的?答:头部有20字节有效载荷56—20=36字节4、这个IP 数据包被分割了吗?解释你是怎样确定这个数据包是否被分割?答:没有5、在包捕获列表窗口,你能看到在第一个ICMP 下的所有并发的ICMP 消息吗?答:能6、往同一IP 的数据包哪些字段在改变,而且必须改变?为什么?哪些字段是保持不变的,而且必须保持不变?答:必须改变的:identification(标识)、header chechsum(头部检验和)标识是源主机富裕IP数据报的标识符、头部检验和用于保证IP数据报报头的完整性。

必须保持不变的:version(版本)、header length(头部长度)、differentiated services field (区分服务)、flags(标记)、 fragment offset(片偏移)、 protocol(协议)、 destination (目的地址)7、描述一下在IP 数据包的Identification 字段的值是什么样的?答:每一个IP数据报头部的标识号域都不一样,每次加18。

Identification 字段和TTL字段的值是多少?答:Identification 字段5862TTL字段 1289。

所有的通过最近的路由器发送到你的电脑去的ICMP的TTL溢出回复是不是保持不变?为什么?答:每一个固定的路由器都有一个固定的TTL值,所以最近的那个路由器回复的所有的ICMP TTL—exceeded 的TTL的值都不会改变.以下是pingpolotter 设置为200010.答案如图:有分片11。

实验5使用Wireshark分析IP协议

实验五使用Wireshark分析IP协议一、实验目的1、分析IP协议2、分析IP数据报分片二、实验环境与因特网连接的计算机,操作系统为Windows,安装有Wireshark、IE等软件。

三、实验步骤IP协议是因特网上的中枢。

它定义了独立的网络之间以什么样的方式协同工作从而形成一个全球户联网。

因特网内的每台主机都有IP地址。

数据被称作数据报的分组形式从一台主机发送到另一台。

每个数据报标有源IP地址和目的IP地址,然后被发送到网络中。

如果源主机和目的主机不在同一个网络中,那么一个被称为路由器的中间机器将接收被传送的数据报,并且将其发送到距离目的端最近的下一个路由器。

这个过程就是分组交换。

IP允许数据报从源端途经不同的网络到达目的端。

每个网络有它自己的规则和协定。

IP能够使数据报适应于其途径的每个网络。

例如,每个网络规定的最大传输单元各有不同。

IP允许将数据报分片并在目的端重组来满足不同网络的规定。

打开已俘获的分组,分组名为:dhcp_isolated.cap。

感兴趣的同学可以在有动态分配IP的实验环境下俘获此分组,此分组具体俘获步骤如下:1、使用DHCP获取IP地址(1)打开命令窗口,启动Wireshark。

(2)输入“ipconfig /release”。

这条命令会释放主机目前的IP地址,此时,主机IP 地址会变为0.0.0.0(3)然后输入“ipconfig /renew”命令。

这条命令让主机获得一个网络配置,包括新的IP地址。

(4)等待,直到“ipconfig /renew”终止。

然后再次输入“ipconfig /renew” 命令。

(5)当第二个命令“ipconfig /renew” 终止时,输入命令“ipconfig/release” 释放原来的已经分配的IP地址(6)停止分组俘获。

如图1所示:图1:Wireshark俘获的分组下面,我们对此分组进行分析:IPconfig 命令被用于显示机器的IP地址及修改IP地址的配置。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

实验2 使用Wireshark嗅探器分析网络协议

实验日期:

实验目的:

1、掌握嗅探器工具Wireshark的下载和安装方法

2、掌握Wireshark的简单使用方法,了解抓包结果的分析方法

3、掌握封装这一操作的具体含义以及TCP/IP体系结构的分层,了

解各层的一些常用协议。

实验步骤:

1、预习课本与ping命令及tracert命令相关的因特网控制报文协议ICMP相关的容(4.4节),通过搜索引擎了解什么是嗅探器,了解嗅探器工具Wireshark的下载、安装和使用方法

2、自己下载安装并启动Wireshark(安装程序里附带的WinPcap也一定要安装)如有时间可搜索Wireshark的中文使用说明,作为实验的辅助资料。

FTP上有《Wireshark 网络分析就这么简单》的电子版,供参考。

3、选择正确的网络适配器(俗称网卡)。

这一步很重要。

选错了网卡,可能抓不到任何包。

4、开始抓包。

5、在Wireshark的显示过滤器输入栏中输入正确的表达式,可过滤出需要的数据包。

7、单击选中其中一个报文,可在树形视图面板中看它各层协议首部的详细信息。

8、过滤出http流量,选择其中的一个数据包,回答以下问题:(以下

4个问题需回答并截图证明)

1)此http包的http协议版本号是多少?

此http包的http协议版本号是HTTP/1.1

2)http协议在传输层使用的是TCP协议还是UDP协议?

http协议在传输层使用的是TCP协议

3)此http包在网络层使用的是什么协议?

此http包在网络层使用的是IPV4协议

4)此http包在数据链路层使用的是什么协议?

此http包在数据链路层使用的是Ethernet II协议

9、过滤出QQ流量(协议名称为OICQ),选择其中的一个数据包,回答以下问题:(以下4个问题需回答并截图证明)

1)此QQ包的OICQ协议版本号是多少?

此QQ包的OICQ协议版本号是OICQ 121

2)OICQ协议在传输层使用的是TCP协议还是UDP协议?OICQ协议在传输层使用的是UDP协议

3)此QQ包在网络层使用协议的目的地址和源地址各是多少?

目的地址:10.207.121.180

源地址:59.36.118.235

4)此QQ包在数据链路层使用协议的目的地址和源地址各是多少?

目的地址:54:e1:ad:34:a6:ec

源地址:48:46:fb:f7:c4:c9

10、ping网关(应该是能ping通的,如果ping不通请自行解决问题直到ping通为止),抓取ICMP包,回答以下问题:

1)ping的过程共产生了几个ICMP包?它们的Type有几种?分

别是什么?

8个ICMP包,它们的Type有2种,其中4个为请求报文,另外4个为回复报文。

11、ping (应该是ping不通的,如果ping通了请邀请老师一同见证奇迹),抓取ICMP包,回答以下问题:

1)这个ping的过程跟上面ping网关的过程产生的数据包有何不

同?

只有4个请求报文类型的ICMP包,没有回复报文类型的ICMP包。

2)ping不通是否说明服务器处于关闭状态呢?在浏览器访问证明你的结论。

不是。

3)问题(1)和问题(2)的结果是否矛盾?请解释产生这些结果的原因。

(可上网查阅资料或自行猜测)

Ping不通,可能是服务器启用防火墙禁ping。

思考题:能抓到其他同学的包吗(即其他同学上网的流量,你和其他同学之间的通信流量除外)?请说明理由。

只有机器和局域网其他机器的IP在同一个(HUB)集线器下,才能抓包。