密码学试卷汇总

密码数学试题及答案

密码数学试题及答案一、选择题(每题2分,共10分)1. 以下哪个算法属于对称密钥加密算法?A. RSAB. AESC. ECCD. DES2. 在密码学中,什么是“密钥空间”?A. 所有可能的密钥集合B. 所有可能的加密算法集合C. 所有可能的明文集合D. 所有可能的密文集合3. 以下哪个不是数字签名的属性?A. 不可否认性B. 机密性C. 完整性D. 身份验证4. 在公钥密码体系中,公钥用于:A. 加密数据B. 解密数据C. 签名数据D. 验证签名5. 以下哪个是密码学中的安全哈希函数的性质?A. 可逆性B. 确定性C. 随机性D. 可预测性答案:1. B2. A3. B4. A5. B二、填空题(每空1分,共10分)6. 对称密钥加密算法中,加密和解密使用________密钥。

7. 非对称密钥加密算法中,公钥用于________,私钥用于________。

8. 数字签名的实现通常依赖于________算法和________算法。

9. 哈希函数的输出通常被称为________。

10. 密码学中的“一次一密”方法属于________加密方式。

答案:6. 相同的7. 加密数据,解密数据8. 公钥,哈希9. 哈希值或摘要10. 流式三、简答题(每题5分,共20分)11. 解释什么是“密钥分发问题”并给出解决此问题的一种方法。

12. 描述什么是“中间人攻击”并给出如何防御这种攻击的策略。

13. 解释“碰撞攻击”在哈希函数中的含义,并举例说明。

14. 什么是“零知识证明”?请给出一个实际应用的例子。

答案:11. 密钥分发问题是在通信双方之间安全地共享密钥的问题。

解决此问题的一种方法是使用公钥密码体系,通过数字证书和公钥基础设施(PKI)来安全地分发公钥。

12. 中间人攻击是指攻击者拦截并可能修改两个通信方之间的数据传输。

防御这种攻击的策略包括使用端到端加密和验证通信方的身份。

13. 碰撞攻击是指找到两个不同的输入,它们经过哈希函数处理后产生相同的输出。

密码学试题及答案

密码学试题及答案# 密码学试题及答案## 一、选择题1. 密码学中的“对称密钥”指的是什么?A. 只有一个密钥的加密算法B. 加密和解密使用相同密钥的算法C. 需要两个密钥的加密算法D. 用于数字签名的密钥答案:B2. 下列哪个是流密码的一个特点?A. 密钥长度与消息长度相同B. 密钥长度与消息长度无关C. 需要使用随机数生成器D. 所有选项都正确答案:C3. RSA算法属于哪种类型的加密算法?A. 对称加密B. 非对称加密C. 哈希函数D. 消息认证码答案:B## 二、简答题1. 请简述什么是数字签名,以及它在电子商务中的应用。

答案:数字签名是一种用于验证数据完整性和身份认证的技术。

它通过使用发送者的私钥对数据进行加密,接收者使用发送者的公钥进行解密验证。

在电子商务中,数字签名用于确保交易的安全性,防止数据在传输过程中被篡改,同时验证交易双方的身份。

2. 解释公钥密码学中的“公钥”和“私钥”的概念。

答案:在公钥密码学中,每个用户拥有一对密钥:公钥和私钥。

公钥可以公开给任何人,用于加密数据或验证数字签名;而私钥必须保密,用于解密数据或生成数字签名。

公钥和私钥是数学上相关联的,但不可能从公钥推导出私钥。

## 三、论述题1. 论述密码学在网络安全中的重要性,并举例说明。

答案:密码学是网络安全的基石,它通过加密技术保护数据的机密性、完整性和可用性。

例如,在SSL/TLS协议中,密码学用于在客户端和服务器之间建立安全通信通道。

通过使用对称密钥和非对称密钥的组合,确保数据在传输过程中不被未授权的第三方窃取或篡改。

此外,密码学还用于身份验证、访问控制和数据完整性验证等多个方面,是确保网络环境安全的关键技术。

## 四、案例分析题1. 假设你是一家银行的网络安全专家,你需要设计一个系统来保护客户的交易信息。

请描述你将如何使用密码学技术来实现这一目标。

答案:在设计银行交易信息保护系统时,我会采用以下密码学技术:- 使用非对称加密技术,如RSA,来安全地交换对称密钥。

密码学算法考试题及答案

密码学算法考试题及答案一、选择题(每题2分,共20分)1. 以下哪个不是对称加密算法?A. AESB. RSAC. DESD. 3DES2. 公钥密码体制中,公开的密钥被称为:A. 公钥B. 私钥C. 会话密钥D. 对称密钥3. 以下哪个是流密码的一个特点?A. 加密速度快B. 密钥长度固定C. 需要密钥交换D. 只适用于小数据量加密4. 哈希函数的主要特点不包括:A. 固定长度输出B. 抗碰撞性C. 可逆性D. 快速计算5. 数字签名的主要目的是什么?A. 保证信息的机密性B. 保证信息的完整性C. 验证信息的来源D. 加密信息6. 在密码学中,以下哪个概念与“完美保密”相关?A. 一次性密码本B. 对称加密C. 公钥加密D. 哈希函数7. 在密码学中,以下哪个算法用于生成伪随机数?A. AESB. RSAC. RC4D. SHA-2568. 以下哪个是密码学中常见的攻击类型?A. 重放攻击B. 拒绝服务攻击C. 缓冲区溢出攻击D. SQL注入攻击9. 在密码学中,以下哪个概念与“密钥管理”相关?A. 密钥生成B. 密钥分发C. 密钥存储D. 所有选项都是10. 以下哪个是密码学中“数字证书”的作用?A. 验证公钥的真实性B. 加密数据C. 存储私钥D. 作为数字签名答案:1. B2. A3. A4. C5. C6. A7. C8. A9. D10. A二、简答题(每题10分,共30分)11. 简述对称加密和非对称加密的区别。

12. 解释什么是数字签名,并说明其在电子商务中的应用。

13. 描述哈希函数在密码学中的作用及其主要性质。

答案:11. 对称加密使用相同的密钥进行加密和解密,速度快,适用于大量数据的加密。

非对称加密使用一对密钥,即公钥和私钥,公钥用于加密,私钥用于解密,适用于密钥分发和数字签名。

12. 数字签名是一种用于验证信息来源和完整性的密码学机制。

在电子商务中,数字签名用于确保交易的安全性,防止篡改,提供不可否认性。

密码题库(82道)

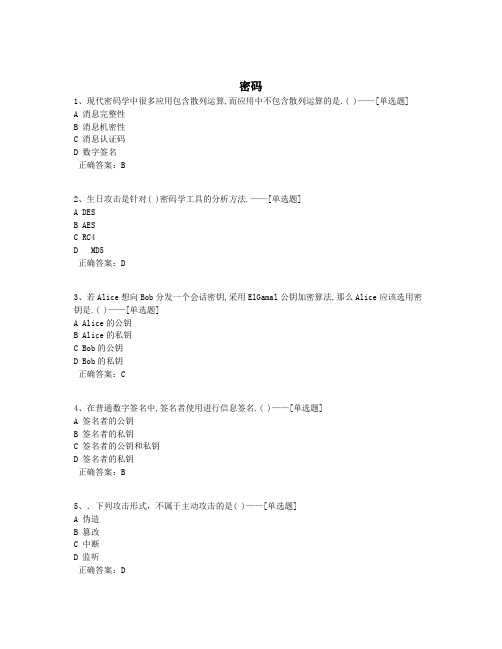

密码1、现代密码学中很多应用包含散列运算,而应用中不包含散列运算的是.( )——[单选题]A 消息完整性B 消息机密性C 消息认证码D 数字签名正确答案:B2、生日攻击是针对( )密码学工具的分析方法.——[单选题]A DESB AESC RC4D MD5正确答案:D3、若Alice想向Bob分发一个会话密钥,采用ElGamal公钥加密算法,那么Alice应该选用密钥是.( )——[单选题]A Alice的公钥B Alice的私钥C Bob的公钥D Bob的私钥正确答案:C4、在普通数字签名中,签名者使用进行信息签名.( )——[单选题]A 签名者的公钥B 签名者的私钥C 签名者的公钥和私钥D 签名者的私钥正确答案:B5、.下列攻击形式,不属于主动攻击的是( )——[单选题]A 伪造B 篡改C 中断D 监听正确答案:D6、.RSA算法可用于加密,现A拥有一对密钥PKA和SKA,B拥有一对密钥PKB和SKB,如果A向B发送消息,A对发送的消息进行加密的密钥是,B接收到密文后进行解密的密钥是( )——[单选题]A PKA SKBB PKB SKBC PKB SKBD SKB PKB正确答案:B7、采用密钥为3的“恺撒密码”对明文America进行加密( )——[单选题]A DPHULFDB DFLUHPDC MERICAAD ACIREMA正确答案:A8、关于密码学的讨论中,下列( )观点是不正确的。

——[单选题]A 密码学是研究与信息安全相关的方面如机密性、完整性、实体鉴别、抗否认等的综合技术B 密码学的两大分支是密码编码学和密码分析学C 密码并不是提供安全的单一的手段,而是一组技术D 密码学中存在一次一密的密码体制,它是绝对安全的正确答案:D9、在以下古典密码体制中,属于置换密码的是( )。

——[单选题]A 移位密码B 倒序密码C 仿射密码D PlayFair密码正确答案:B10、一个完整的密码体制,不包括以下( )要素。

密码学试题及答案

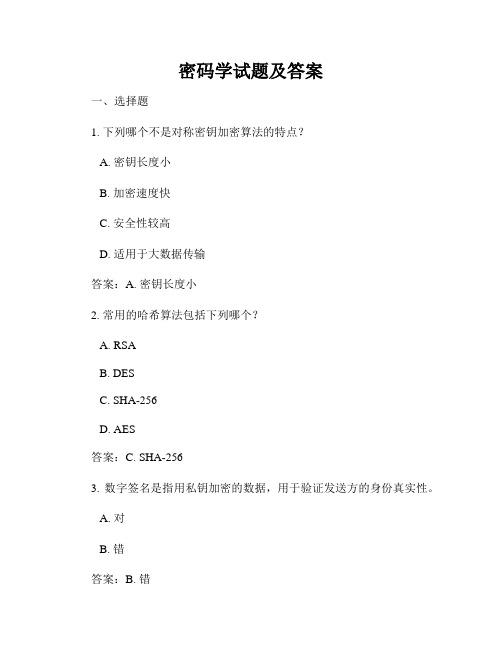

密码学试题及答案一、选择题1. 下列哪个不是对称密钥加密算法的特点?A. 密钥长度小B. 加密速度快C. 安全性较高D. 适用于大数据传输答案:A. 密钥长度小2. 常用的哈希算法包括下列哪个?A. RSAB. DESC. SHA-256D. AES答案:C. SHA-2563. 数字签名是指用私钥加密的数据,用于验证发送方的身份真实性。

A. 对B. 错答案:B. 错4. 以下哪个不是公钥加密算法?A. RSAB. ECCC. IDEAD. ElGamal答案:C. IDEA5. 在密码学中,密钥交换算法主要用于实现以下哪个目标?A. 数据加密B. 消息认证C. 数据完整性D. 密钥建立答案:D. 密钥建立二、填空题1. 对称密钥加密算法中,加密和解密过程使用的是同一个密钥,称为______密钥。

答案:对称2. 公钥加密算法中,加密使用的是公钥,解密使用的是______。

答案:私钥3. 以下是一种常用的哈希算法,SHA-______。

答案:2564. 在数字签名的过程中,发送方使用______密钥进行加密。

答案:私钥5. 密钥交换算法主要用于实现安全的______建立。

答案:密钥三、简答题1. 解释对称密钥加密算法和公钥加密算法的区别。

对称密钥加密算法使用同一个密钥进行加密和解密过程,加密和解密速度较快,但需要事先共享密钥。

而公钥加密算法使用不同的密钥进行加密和解密,公钥用于加密,私钥用于解密,由于私钥只有接收方知道,因此能够实现更好的安全性。

公钥加密算法适用于密钥交换和数字签名等场景。

2. 简述哈希算法的作用和原理。

哈希算法主要用于对数据进行摘要计算,将任意长度的数据转化为固定长度的哈希值。

通过对数据的哈希计算,可以验证数据的完整性和真实性。

哈希算法的原理是利用一系列复杂的数学函数对数据进行处理,使得不同的输入数据产生唯一的输出哈希值。

任意输入数据的改动都会导致输出哈希值的变化,因此可以通过比较哈希值来验证数据是否被篡改。

南京邮电大学《密码学》2022-2023学年第一学期期末试卷

南京邮电大学《密码学》2022-2023学年第一学期期末试卷《密码学》考试内容:《密码学》;考试时间:120分钟;满分:100分;姓名:——;班级:——;学号:——一、选择题(每题2分,共20分)1. 密码学中最基本的加密方法是:A. 替换密码B. 移位密码C. 公钥密码D. 对称密钥加密2. RSA算法属于哪种类型的加密算法?A. 对称密钥加密B. 非对称密钥加密C. 哈希算法D. 流密码3. 如果发送方用私钥加密消息,则可以实现:A. 保密性B. 保密与鉴别C. 保密而非鉴别D. 鉴别4. 在混合加密方式下,真正用来加解密通信过程中所传输数据(明文)的密钥是:A. 非对称算法的公钥B. 对称算法的密钥C. 非对称算法的私钥D. CA中心的公钥5. 两个不同的消息摘要具有相同的值时,称为:A. 攻击B. 冲突C. 散列D. 都不是6. 以下关于数字签名的描述,不正确的是:A. 数字签名是一种用于验证消息来源和完整性的技术B. 数字签名在电子商务中确保了交易的安全性和不可抵赖性C. 数字签名是可复制的D. 数字签名是不可伪造的7. HASH函数可应用于:A. 用户的公钥B. 用户的私钥C. 自己的公钥D. 都不是8. 在RSA算法中,若取p=3, q=11, e=3,则d等于:A. 33B. 20C. 14D. 79. 以下哪种加密算法属于单钥制加密算法?A. DES加密算法B. RSA加密算法C. Diffie-Hellman加密算法D. AES加密算法(注:AES通常为对称加密,但此处为选项设置)10. 密码学中的“雪崩效应”是指:A. 混淆B. 扩散C. 当输入发生轻微变化时,输出将发生非常显著的变化D. 数字水印二、填空题(每题2分,共20分)1. 密码学是研究信息的______、______、完整性和不可否认性的科学和艺术。

2. 对称密钥加密,也称为私钥加密,意味着加密和解密使用______的密钥。

密码学试题及答案

密码学试题及答案一、选择题1. 密码学中最基本的加密方法是:A. 替换密码B. 移位密码C. 公钥密码D. 对称密钥加密2. RSA算法属于哪种类型的加密算法?A. 对称密钥加密B. 非对称密钥加密C. 哈希算法D. 流密码3. 以下哪个不是密码学中的基本概念?A. 密钥B. 明文C. 密文D. 操作系统二、简答题1. 简述对称密钥加密和非对称密钥加密的区别。

2. 解释什么是数字签名,以及它在电子商务中的作用。

三、计算题1. 给定一个简单的凯撒密码,其中明文为 "HELLO",移位量为3,求密文。

2. 使用RSA算法,给定公钥(e, n)=(17, 3233),明文为65(ASCII码表示的'A'),求对应的密文。

四、论述题1. 论述密码学在现代网络安全中的应用及其重要性。

2. 描述一种常见的密码攻击方法,并解释如何防范。

答案:一、选择题1. 答案:A. 替换密码2. 答案:B. 非对称密钥加密3. 答案:D. 操作系统二、简答题1. 答案:对称密钥加密是指加密和解密使用相同的密钥,而非对称密钥加密使用一对密钥,即公钥和私钥,加密和解密使用不同的密钥。

对称密钥加密速度快,但密钥分发困难;非对称密钥加密解决了密钥分发问题,但速度较慢。

2. 答案:数字签名是一种用于验证消息来源和完整性的技术。

在电子商务中,数字签名确保了交易的安全性和不可抵赖性,买家和卖家可以通过数字签名验证对方的身份和交易内容的真实性。

三、计算题1. 答案:将 "HELLO" 中的每个字母向后移位3个位置,得到密文"KHOOR"。

2. 答案:使用公钥(e, n)=(17, 3233)加密明文65,计算 \( c =m^e \mod n \),得到 \( c = 65^{17} \mod 3233 = 2201 \)。

四、论述题1. 答案:密码学在现代网络安全中扮演着至关重要的角色。

密码学复习试题

填空题1. 密码学发展的四个阶段:__________________________2. DES的分组长度是____ 比特,密钥长度是_________ 比特,密文长度是64比特。

3. 数字签名方案是指由_________________________ 、_________________________ 、_________________ 、_________________ 、_______________________ 组成的五元组。

4. 信息安全的核心是__________________ ;密码学研究的主要问题是________________ 5•加密算法模式有四种,分别是: _____________________ ,____________ ,______5. DES的分组长度是____ 比特,密钥长度是________ 比特,密文长度是 ____ 比特。

6. AES的密钥长度可以是 ____________ 、_________ 、_________ ;AES圈变换的由四个不同的变换组成,它们分别是___________________________ 、__________________7. 柯可霍夫原则指出密码系统的安全性不能取决于____________ ,而应取决于。

8. 柯可霍夫原则指出密码系统的安全性不能取决于 __________________ ,而应取决于_________________ 。

9. 根据加密内容的不同,密钥可以分为____________________ 、_______________________ 、10. 对称密码体制可以分为____________________ 和______________________ 两类。

11. 哈希函数MD5和SHA-1的输出长度分别是 ________________ 和_____________ 比特。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

武汉大学计算机学院信息安全专业2004级“密码学”课程考试题(卷面八题,共100分,在总成绩中占70分)一、单表代替密码(10分)①使加法密码算法称为对合运算的密钥k称为对合密钥,以英文为例求出其对合密钥,并以明文M=WEWILLMEETATMORNING 为例进行加解密,说明其对合性。

②一般而言,对于加法密码,设明文字母表和密文字母表含有n个字母,n为≥1的正整数,求出其对合密钥k。

二、回答问题(10分)①在公钥密码的密钥管理中,公开的加密钥Ke和保密的解密钥Kd的秘密性、真实性和完整性都需要确保吗说明为什么②简述公钥证书的作用三、密码比较,说明两者的特点和优缺点。

(10分)对DES和AES进行比较,说明两者的特点和优缺点。

四、设A=[01,02,03,04]T,B=[b0,b1,b2,b3]T,利用反对数表查表计算AES中的列混淆,求出B。

(10分)五、设g(x)=x4+x2+1,g(x)为GF(2)上的多项式,以其为连接多项式组成线性移位寄存器。

画出逻辑框图。

设法遍历其所有状态,并写出其状态变迁及相应的输出序列。

(15分)六、考虑RSA密码体制:(15分)1.取e=3有何优缺点取d=3安全吗为什么2.设n=35,已截获发给某用户的密文C=10,并查到该用户的公钥e=5,求出明文M。

七、令素数p=29,椭圆曲线为y2=x3+4x+20 mod 29,求出其所有解点,并构成解点群,其解点群是循环群吗为什么。

(15分)八、在下述站点认证协议中函数f起什么作用去掉f行不行为什么(15分)设A,B是两个站点,A是发方,B是收方。

它们共享会话密钥Ks ,f是公开的简单函数。

A认证B是否是他的意定通信站点的协议如下:1.A产生一个随机数RN,并用Ks对其进行加密:C=E(RN,Ks),并发C给B。

同时A对RN进行f变换,得到f(RN)。

2.'3.B收到C后,解密得到RN=D(C,Ks)。

B也对RN进行f变换,得到f(RN),并将其加密成C’=E(f(RN),Ks),然后发C’给A 。

4.A对收到的C’解密得到f(RN),并将其与自己在第①步得到的f(RN)比较。

若两者相等,则A认为B是自己的意定通信站点。

否则A认为B不是自己的意定通信站点。

参考答案(卷面八题,共100分,在总成绩中占70分)一、单表代替密码(10分)①使加法密码算法称为对合运算的密钥k称为对合密钥,以英文为例求出其对合密钥,并以明文M=WEWILLMEETATMORNING 为例进行加解密,说明其对合性。

②一般而言,对于加法密码,设明文字母表和密文字母表含有n个字母,n为≥1的正整数,求出其对合密钥k。

解答:1.加法密码的明密文字母表的映射公式:A为明文字母表,即英文字母表,B为密文字母表,其映射关系为:j=i+k mod 26显然当k=13时,j=i+13 mod 26,于是有i = j+13 mod 26。

此时加法密码是对合的。

称此密钥k=13为对合密钥。

举例:因为k=13,所以明文字母表A和密文字母表B为第一次加密:M=W E W I L L M E E T A T M O R N I N GC=J R J V Y Y Z R R G O G Z B E A V A T第二次加密:C=W E W I L L M E E T A T M O R N I N G 还原出明文,这说明当k=13时,加法密码是对合的。

称此密钥为对合密钥。

②设n为模,若n为偶数,则k=n/2为对合密钥。

若n为奇数,n/2不是整数,故不存在对合密钥。

二、回答问题(10分)1)在公钥密码的密钥管理中,公开的加密钥Ke和保密的解密钥Kd的秘密性、真实性和完整性都需要确保吗说明为什么①公开的加密钥Ke:秘密性不需确保,真实性和完整性都需要确保。

因为公钥是公开的,所以不需要保密。

但是如果其被篡改或出现错误,则不能正确进行加密操作。

如果其被坏人置换,则基于公钥的各种安全性将受到破坏,坏人将可冒充别人而获得非法利益。

②保密的解密钥Kd:秘密性、真实性和完整性都需要确保。

因为解密钥是保密的,如果其秘密性不能确保,则数据的秘密性和真实性将不能确保。

如果其真实性和完整性受到破坏,则数据的秘密性和真实性将不能确保。

③举例(A)攻击者C用自己的公钥置换PKDB中A的公钥:&(B)设B要向A发送保密数据,则要用A的公钥加密,但此时已被换为C的公钥,因此实际上是用C的公钥加密。

(C)C截获密文,用自己的解密钥解密获得数据。

2) 简述公钥证书的作用?公钥证书是一种包含持证主体标识,持证主体公钥等信息,并由可信任的签证机构(CA)签名的信息集合。

公钥证书主要用于确保公钥及其与用户绑定关系的安全。

公钥证书的持证主体可以是人、设备、组织机构或其它主体。

公钥证书能以明文的形式进行存储和分配。

任何一个用户只要知道签证机构(CA)的公钥,就能检查对证书的签名的合法性。

如果检查正确,那么用户就可以相信那个证书所携带的公钥是真实的,而且这个公钥就是证书所标识的那个主体的合法的公钥。

从而确保用户公钥的完整性。

三、密码比较,说明两者的特点和优缺点。

(10分)对DES和AES进行比较,说明两者的特点和优缺点。

DES:分组密码,Feist结构,明文密文64位,有效密钥56位。

有弱密钥,有互补对称性。

适合硬件实现,软件实现麻烦。

安全。

算法是对合的。

AES:分组密码,SP结构,明文密文128位,密钥长度可变≥128位。

无弱密钥,无互补对称性。

适合软件和硬件实现。

安全。

算法不是对合的。

四、设A=[01,02,03,04]T,B=[b0,b1,b2,b3]T,利用反对数表查表计算AES中的列混淆,求出B。

(10分)解答:根据A,写出A(x)=04x3+03x2+02x+01,于是B(x)=A(x)C(x) mod x4+1,其中C(x)=03x3+01x2+01x+02。

根据式(3-45),写成矩阵形式:于是逐一查表计算可得。

五、设g(x)=x4+x2+1,g(x)为GF(2)上的多项式,以其为连接多项式组成线性移位寄存器。

画出逻辑框图。

设法遍历其所有状态,并写出其状态变迁及相应的输出序列。

(15分)解答:1) 逻辑框图!六、考虑RSA密码体制:(15分)1.取e=3有何优缺点取d=3安全吗为什么②设n=35,已截获发给某用户的密文C=10,并查到该用户的公钥e=5,求出明文M。

解答:①e=3的优点是计算快,因为其二进制表示中只有2个1,缺点是不安全。

当M较小时,直接开立方可求出M。

d=3不安全,经不起穷举攻击。

②分解n=35=7×5,于是p=7,q=5。

φ(n)=6×4=24。

因为e=5,根据ed=1 modφ(n),求出d=5。

根据M=Cd mod n,M=105 mod 35,求出M=5。

七、令素数p=29,椭圆曲线为y2=x3+4x+20 mod 29,求出其所有解点,并构成解点群,其解点群是循环群吗为什么。

(15分)解答:1.穷举:(∞,∞),(2, 6),(4,19),(8,10),(13,23),(16,2),(19,16),(27,2)1.7),(2,23),(5, 7),(8,19),(14, 6),(16,27),(20,3),(27,27)2.22),(3,1),(5,22),(10,4),(14,23),(17,10),(20,26)3.5),(3,28),(6,12),(10,25),(15,2),(17,19),(24,7)(1, 24),(4,10),(6,17),(13,6),(15,27),(19,13),(24,22)1.解点群有37个元素,37是素数,故解点群是循环群。

八、在下述站点认证协议中函数f起什么作用去掉f行不行为什么(15分)设A,B是两个站点,A是发方,B是收方。

它们共享会话密钥Ks ,f是公开的简单函数。

A认证B是否是他的意定通信站点的协议如下:1.A产生一个随机数RN,并用Ks对其进行加密:C=E(RN,Ks),并发C给B。

同时A对RN进行f变换,得到f(RN)。

2.B收到C后,解密得到RN=D(C,Ks)。

B也对RN进行f变换,得到f(RN),并将其加密成C’=E(f(RN),Ks),然后发C’给A 。

3.A对收到的C’解密得到f(RN),并将其与自己在第①步得到的f(RN)比较。

若两者相等,则A认为B是自己的意定通信站点。

否则A认为B不是自己的意定通信站点。

解答:去掉f是不行的。

如果去掉f,则在第②步的操作不需要密钥,于是坏人截获RN=D(C,Ks)后,发给A,A不能察觉C。

于是C假冒成果。

不去掉f时,在第②步的操作需要密钥,于是坏人没有密钥,不能冒充。