第2章网络资源设备解析

三级网络第2章 计算机网络基础知识

P14

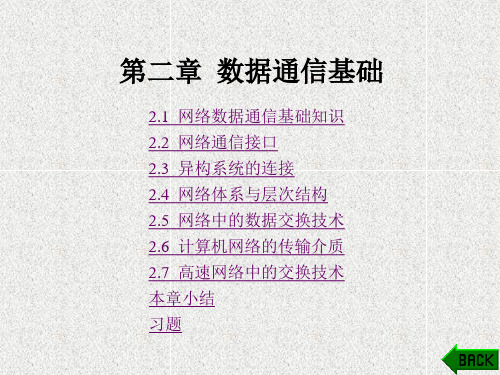

第二章 计算机网络基础知识

城域网:

城域网是介于广域网与局域网之间的一种高速网络,城域网设计的目标是要 满足几十公里范围内的大量企业、机关、公司的多个局域网互联的需求。 早期的城域网产品主要是光纤分布式数据接口。目前各种城域网建设方案的 共同点是:传输介质采用光纤,交换结点采用基于IP交换的高速路由交换机或 ATM交换机。在体系结构上采用核心交换层、业务汇聚层与接入层的三层模式。

( C ( D (

P30

A

用户线 交换机

(

用户线

B

电路交换的特点

电路交换是面向连接的,即必须经过以下三个 步骤的联网方式:

建立连接 通信 释放连接

采用电路交换时,通信过程中一直占有一条物 理通路。

P31

分组交换的原理(一)

在发送端,先把较长的报文划分成较短的、固 定长度的数据段。

P5

第二章 计算机网络基础知识

通信子网”和“资源子网

通信子网”和“资源子网

P6

第二章 计算机网络基础知识

(3)第三阶段:开放式的标准化计算机网络

20世纪70年代 网络体系结构与协议标准化的研究 广域网、局域 网与公用分组交换网的研究与应用 国际标准化组织(International Standards Organization ,ISO)提出了开放系统的互连参考模型与 协议

P15

第二章 计算机网络基础知识

广域网 :

广域网也称为远程网。它所覆盖的地理范围从几十公里到几千公里。具备 以下特点: (1)适应大容量与突发性通信的要求; (2)适应综合业务服务的要求; (3)开放的设备接口与规范化的协议; (4)完善的通信服务与网络管理。 广域网中涉及以下概念:X.25网、帧中继、SMDS、B-ISDN与ATM网。 X.25网:建立在速率较低、误码率较高的电缆传输介质之上执行过程比较复杂。 帧中继: 建立在数据传输速率高、误码率低的光纤上。 ATM网:新一代数据传输与分组交换技术,能够保证用户对数据传输的服务质 量QoS 的需求。结合了线路交换和分组交换的优点,符合B-ISDN的需求 。

《计算机网络技术基础》课件第2章

C = 2W lbn 其中,W为信道的带宽(以Hz为单位),n为一个脉冲信 号代表的有效状态数。

奈氏准则描述的是有限带宽、无噪声信道的最大数据 传输速率与信道带宽之间的关系。如考虑信道噪声问题, 可用香农(Shannon)定律来表述,它描述了有限带宽、有随 机热噪声信道的最大数据传输速率与信道带宽、信号噪声 功率比之间的关系。信道的最大信息传输速率为C:

模拟数据反映的是连续消息,如话音和图像等。话音 的声压是时间的连续函数。数字数据反映的是离散消息, 就是用一系列符号代表的消息,而每个符号只可以取有限 个值。数字数据在传送时,一段时间内传送一个符号,因 此在瞬间内数据是离散的。因此,用来反映取值上离散的 文字或符号的数据是数字数据。

信号(Signal)是数据的电编码或电磁编码。它分为两种: 模拟信号和数字信号。模拟信号是一种连续变化的电信号, 它用电信号模拟原有消息。

在数据通信系统中,传输信息的通路称为“信道”。 信道一般都是用来表示向某一个方向传送信息的媒体。在 计算机网络中,有物理信道和逻辑信道之分。根据传输介 质是否有形,物理信道可以分为有线信道和无线信道。如 果按照信道中传输的数据信号的类型来分,物理信道又可 以分为模拟信道和数字信道。模拟信道传输的是模拟信号, 而数字信道直接传输二进制数字脉冲信号。

图2-5 异步方式字符结构

(2) 同步方式。如图2-6所示。发送前,发送端和接收端 应先约定同步字符的个数及每个同步字符的代码,以便实 现接收与发送的同步。

图2-6 同步传输

4.数据传输类型 1) 基带传输 由计算机或数字终端产生的信号是一连串的脉冲信号,它 包含有直流、低频和高频等组成分量。

模拟信道的容量指信道传输信号的可接收频率范围, 其带宽为传输信号的最高频率和最低频率的差值。如话音 电路接收的语音频率为300~3400 Hz,则其带宽为3400 300 = 3100 Hz(一般话音电路带宽取4 kHz)。

计算机网络安全课件(沈鑫剡)第2章

黑客攻击机制

计算机网络安全

2.2 黑客攻击过程

黑客攻击过程分为三步: 收集信息; 侦察; 攻击。

黑客攻击机制

计算机网络安全

黑客攻击机制

2.3 黑客攻击实例

BSS AP

DNS 服务器

R1

1

2

LAN 1

R2 12

LAN 2

网络结构

Web FTP 服务器 服务器

由于内部网络中存在无线局域网,除非采用802.11i,黑 客非法接入这样的内部网络易如反掌。

Internet

路由器

交换机 集线器 黑客终端

交换机

集线器的广播功能使黑客终端窃取流经两个交换 机间链路的全部信息。

计算机网络安全

黑客攻击机制

通过ARP欺骗截获信息

ARP 缓冲区

IP A MAC C

Internet

IP R MAC R

路由器

交换机

用户 A 用户 B 黑客终端

IP A IP B IP C MAC A MAC B MAC C

对系统资源越权操作。

计算机网络安全

黑客攻击机制

窃取和中继攻击

窃取是非法获得信息副本,但不影响信息 正常传输;

截获是不仅非法获得信息,且终止或改变 信息传输过程;

中继(也称重放)攻击是先截获信息,延 迟一段时间后,重新继续信息传输过程。

计算机网络安全

黑客攻击机制

通过集线器窃取流经关键网段信息

非法接入内部网络,或者成为内部网络授 权用户,或者利用应用程序或操作系统漏 洞成为开放资源的超级用户 。

计算机网络安全

黑客攻击机制

利用拨号接入方式非法接入

黑客终端

Modem

PSTN

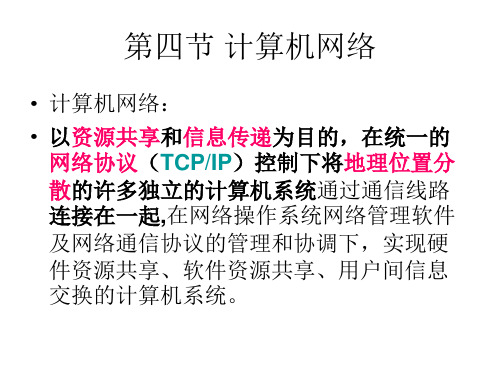

第二章2第四节 计算机网络

(三)网址

• 网址:因特网上网页的地址。 • IP地址:接入Internet上的每一台计算机都 必须有一个唯一的地址标识,这个地址叫~。 • 通过数字来表示一台计算机在Internet中的 位置。 • 有两种标准: • IPv4 使用32位二进制数作为地址,共有 232个编码。 • IPv6 使用128位,编码范围2128个。

• • • • •

40、单:合法的电子邮件地址是( ) A Wang. B .wang C @wang D Wang@

• 41、判:IP地址由四个用小数点分开的16 位二进制组成。

• 42、Internet为网上的每台主机都分配了唯 一的地址,该地址由纯数字组成,它被称 为( ) • A WWW服务器地址 • B TCP地址 • C IP地址 效范围划分,分为 • 广域网(远程网)、局域网、城域网 • 1、广域网WAN:覆盖范围可以是一个国家 或多个国家,甚至是整个世界。信息衰减 严重,一般需要租用专线,通过接口处理 协议和线路连接起来,构成网状结构,解 决寻径问题。例:中国教育科研网 CERNET,中国公用网CHNANET

• 37、判:局域网是一种小范围的计算机网 络,一般分布范围限定在几公里之内的一 个局部地区 • 38、判:因特网是当今世界上最大的国际 性计算机互联网络,是广域网的一种。 • 38、单:因特网又称为( ) • A国际互联 B 局部计算机 • C城市计算机 D 高速信息火车 • 39、TCP/IP是一种( ) • A IP电话 B 硬件设备名称 C 网络协议 D 网络操作系统

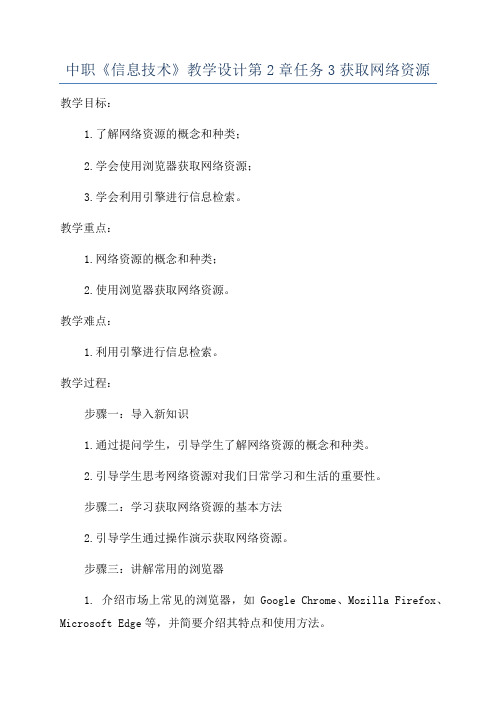

中职《信息技术》教学设计第2章任务3获取网络资源

中职《信息技术》教学设计第2章任务3获取网络资源教学目标:1.了解网络资源的概念和种类;2.学会使用浏览器获取网络资源;3.学会利用引擎进行信息检索。

教学重点:1.网络资源的概念和种类;2.使用浏览器获取网络资源。

教学难点:1.利用引擎进行信息检索。

教学过程:步骤一:导入新知识1.通过提问学生,引导学生了解网络资源的概念和种类。

2.引导学生思考网络资源对我们日常学习和生活的重要性。

步骤二:学习获取网络资源的基本方法2.引导学生通过操作演示获取网络资源。

步骤三:讲解常用的浏览器1. 介绍市场上常见的浏览器,如Google Chrome、Mozilla Firefox、Microsoft Edge等,并简要介绍其特点和使用方法。

步骤四:讲解引擎的使用方法1.介绍引擎的概念和作用。

2. 引导学生使用常见的引擎进行信息检索,如Google、百度等。

3.讲解关键词的使用技巧,包括使用引号、减号等。

步骤五:巩固练习步骤六:拓展延伸1.介绍其他常见的网络资源,如在线视频、在线课程、社交媒体等,并与学生分享一些优质的网络资源推荐。

步骤七:总结归纳1.结合课堂案例,总结网络资源的重要性和使用方法。

2.提醒学生在使用网络资源时要注意信息的真实性和隐私安全。

教学资源准备:1.电脑及投影仪;2.浏览器软件;3.引擎网站。

板书设计:标题:获取网络资源1.网络资源的概念和种类2.使用浏览器获取网络资源3.引擎的使用方法教学反思:1.在讲解获取网络资源的基本方法时,可以通过示范操作来引导学生亲自动手操作,加深记忆和理解;2.在讲解引擎使用方法时,可以提供一些实际的示例,让学生更好地掌握技巧;3.在练习环节中,可以加入一些合作活动,如小组竞赛或小组合作完成任务,提高学生的合作能力。

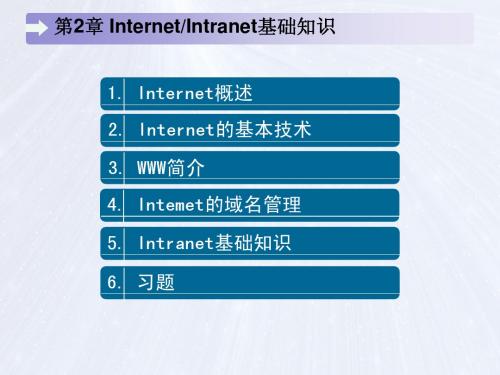

第2章 Internet网络概述

中国金桥信息网(ChinaGBN)简称金桥网,是由电子工 业部所属的吉通公司主持建设实施的计算机公用网,为国家宏 观经济调控和决策服务。

2.1.3 Internet的组成

Internet是全球最大的、开放的、由众多网 络和计算机互连而成的计算机互联网。它连接 各种各样的计算机系统和网络,无论是微型计 算机还是专业的网络服务器,局域网还是广域 网。不管在世界的什么位置,只要共同遵循 TCP/IP协议,即可接入Internet。概括来讲, 整 个 Internet 主 要 由 Internet 服 务 器 ( 资 源 子 网)、通信子网和Internet用户3个部分组成, 其结构示意如图所示。

Internet在中国的发展

目前,国内的Internet主要由九大骨干互联网络组成, 中国教育和科研计算机网、中国科技网、中国公用计算机 互联网和中国金桥信息网是其中的典型代表。 中国教育和科研计算机网(Chinese Education and Research Network,简称CERNET)是由国家计委投资、 国家教委主持建设。其目的是建设一个全国性的教育研究 基地,把全国大部分的高等院校和中学连接起来,推动校 园建设和促进信息资源的交流共享,推动我国教育和科研 事业的发展。网络总控中心设在清华大学。

2.1.3 Internet的组成

2.通信子网

通信子网是指用来把Internet服务器连接在一 起,供服务器之间相互传输各种信息和数据的通信 设施。它由转接部件和通信线路两部分组成,转接 部件负责处理及传输信息和数据,而通信线路是信 息数据传输的“高速公路”,多由光缆电缆、电力 线、通信卫星及无线电波等组成。

Internet的定义 Internet的形成和发展 Internet的组成 Internet的服务 Internet的特点

中职《信息技术》教学设计第2章任务3获取网络资源

中职《信息技术》教学设计第2章任务3获取网络资源教学设计:获取网络资源一、教学目标1.知识目标:了解网络资源的概念和分类,掌握获取网络资源的方法和技巧。

3.情感目标:培养学生积极主动获取网络资源的意识,增强学生的信息获取能力和自主学习能力。

二、教学重、难点1.教学重点:网络资源的概念和分类,获取网络资源的方法和技巧。

2.教学难点:如何合理选择和利用网络资源。

三、教学准备1.教学环境:计算机教室。

2.教学工具:计算机、投影仪、多媒体课件。

3.教学材料:PPT课件、网络资源。

四、教学过程1.导入(5分钟)通过浏览器进入一个网站,让学生观察并讨论这个网站是属于哪一类网络资源。

2.概念解释(10分钟)-提出问题:你们平常在互联网上都会浏览哪些资源?-学生回答。

-教师解释网络资源的概念及其分类,并通过PPT课件给学生展示各类网络资源的例子。

3.获取网络资源的方法和技巧(20分钟)-教师讲解如何使用引擎进行查找网络资源,并指导学生使用引擎查找一个指定的资源。

4.案例分析(15分钟)-给学生分发一份案例,要求学生根据案例的要求,合理选择并获取网络资源。

-学生分组讨论,并在规定时间内准备报告。

5.学生报告及课堂讨论(20分钟)-学生就自己的答案进行报告。

-教师对学生的答案进行点评和引导,帮助学生进一步理解和应用获取网络资源的方法和技巧。

6.小结与拓展(10分钟)-教师对本节课内容进行总结,并强调获取网络资源的重要性和正确使用方式。

-教师鼓励学生积极主动地获取网络资源,并给予学生一些学习资料和网站推荐。

五、教学反思通过本节课的教学活动,学生能够了解和掌握获取网络资源的方法和技巧,培养了学生的信息获取能力和自主学习能力。

同时,通过案例分析和课堂讨论,学生能够合理选择和利用网络资源。

在以后的教学过程中,可以利用更多的案例和实际操作,进一步提高学生的能力。

中职《信息技术》教学课件 第2章 任务2 配置网络

第2 章 网络应用

第2 章 网络应用

2. 故障排除

网络设备连接完毕,主机就可以通过路由器设备进行上网。在实际网络组建过程中,在进行网络硬件和软件的安装 时,可能会遇到各种问题导致网络无法连通。要解决这些网络问题,需要具备丰富的软硬件知识。局域网的组网并不复 杂,但很多时候局域网的故障让我们无从下手。因此,测试和排除网络故障是解决问题的关键。从故障类型来分,局域 网故障主要分为硬件故障和软件故障两种,其中硬件故障较难诊断和解决。表2-19为硬件故障类型,表2-20为软件故障 类型。

不能上网一般都是由本机故障引起的,确定是否为本机问题的简 单办法是询问网管是否有类似的故障发生

查看网卡指示灯和系统设备表中网卡的状态,使用ping或 ipconfig命令来查看和测试IP参数配置是否正确

检查系统安全设置与应用程序之间是否存在冲突,检查应用程序 与其他程序是否存在冲突

感染病毒、黑客入侵、安全漏洞等

信息技术(基础模块)

第2 章 网络应用

Contents

2.2.1 认识网络设备 2.2.2 学习网络连接的方法 2.2.3 学习网络设置与排除网络故障的方法

第2 章 网络应用

│ 配置网络

正确、合理规划的网络配置,可以提高主机在网络中的连接质量,保障主机联网访问网络资源的稳定。

第2 章 网络应用

第2 章 网络应用

功能

物理编址 地址学习 数据帧的过滤和转 发 差错检测

流量控制

交换机的功能

功能说明

定义了设备在第二层的编址方式 建立源物理地址表,实现物理地址与对应端口的联系 通过对端口建立物理地址表,对传输过程中的数据进行有效的过滤和 转发 防止数据传输过程中发生错误,并对发生错误的上层协议给予警告 当流量过大时,及时控制流量,延缓数据传输速度,使数据能正常传 输到目的地

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

2020/8/10

17

• 5.ISC(Intel Server Control)Intel服务器控 制技术

2020/8/10

5

• (2)VLIW架构 • VLIW架构采用先进的EPIC(清晰并行指令)

设计,也把这种架构称为“IA-64架构”。 • VLIW的最大优点是简化了处理器的结构,

删除了处理器内部许多复杂的控制电路, 这些电路通常是超标量芯片协调并行工作 时必须使用的。

2020/8/10

6

• (3)RISC架构 • RISC服务器主要采用Unix操作系统,又被称

2020/8/10

11

• 3.按照外观划分 • 按照服务器的外观,可以分为台式服务器、

机架式服务器、刀片式服务器和机柜式服 务器等4种。

2020/8/10

12

• 2.1.3 服务器相关技术 • 1.SMP(Symmetric Multi-Processing)对称

多处理(器)技术 • 对称多处理技术是指在一个计算机上汇集

2020/8/10

9

• (3)部门级服务器 • 部门级服务器一般支持2~4个服务器专用

CPU(SMP对称多处理器结构),具有较高 的可靠性、可用性、可扩展性和可管理性。 通常标准配置有热插拔硬盘、热插拔电源 和RAID。

2020/8/10

10

• (4)企业级服务器 • 企业级服务器通常支持4~8个服务器专用CPU、

• ISC是一种网络监控制技术,只适用于使用 Intel架构的带有集成管理功能主板的服务器, 采用这种技术后,用户在一台普通的计算 机上,就可以监测网络上所有使用Intel主板 的服务器是否“健康”。

2020/8/10

18

• 6.EMP(Emergency Management Port)应急 管理端口

了一组处理器(多CPU),各CPU之间共享 内存子系统以及总线结构,系统将任务队 列对称地分布于多个CPU之上,从而极大地 提高了整个系统的数据处理能力。

2020/8/10

13

• 2.集群(Cluster)技术 • 集群技术是提高服务器性能的一项新技术。

它是将一组相互独立的计算机通过高速的 通信网络而组成的一个单一的计算机系统, 并以单一系统模式加以管理。其出发点是 提供高可靠性、可扩充性和抗灾难性。

第2章 网络资源设备

2

本章主要内容

• 网络服务器 • 网络存储系统

2020/8/10

3

2.1 网络服务器

• 2.1.1 服务器概述 • 网络服务器是指在网络环境中可以为客户

机提供各种服务的、特殊的专用计算机系 统,在网络中承担着数据的存储、转发、 发布等关键任务,是网络中不可或缺的重 要组成部分。 • 网络服务器先后经历了文件服务器、数据 库服务器、通用服务器和专用应用服务器 等几种角色的演变。

为Unix服务器。 • 目前RISC服务器的核心技术仍然掌握在IBM、

Sun、HP、SGI和Compaq(DEC)等美国少数几 家公司手中。RISC架构的CPU种类非常多, 全部为64位处理器。其中Sun 和Fujistu服务 器采用SPARC;HP和DEC服务器采用Alpha; IBM服务器采用Power;SGI服务器采用MIPS。

2020/8/10

14

• 3.NUMA(Nom-Uniform Memory Access) 分布式内存存取

• NUMA技术是在高性能服务器领域中被广泛 采用的一种新技术,是将SMP和群集的优势 有机结合在一起。它是由若干通过高速专 用网络连接起来的独立节点所构成的系统, 各个节点可以是单个的CPU或是一个SMP系 统。

• EMP是服务器主板所带的一个用于远程管理服 务器的接口。远程控制机可以通过Modem与服 务器相连,控制软件安装于控制机上。远程控 制机通过EMP Console控制界面可以对服务器 进行打开或关闭服务器的电源、重新设置服务 器(包括主板BIOS和CMOS的参数)、监测服 务器内部情况(如温度、电压、风扇情况)等。

2020/8/10

15

• 4.高性能存储技术 • (1)SCSI(Small Computer System Interface)

小型机系统接口 • SCSI接口具备独立于硬件设备的智能化接口、

减轻了CPU负担、多个I/O并行操作、传输 速度快等性能优势。

2020/8/10

16

• (2)RAID(Redundant Array of Independent Disks)独立磁盘冗余阵列

2020/8/10

4

• 2.1.2 服务器的分类 • 1.按硬件体系结构划分 • (1)CISC架构 • CISC架构服务器主要指IA架构服务器,即日

常所说的“PC服务器”。 • PC服务器的主要优点是通用性好,配置灵

活、性价比高、第三方支持的应用软件丰 富,缺点是CPU运算处理能力稍差,I/O吞 吐能力不及RISC服务器。

2020/8/10

7

• 2.按网络应用规模划分 • (1)入门级服务器 • 入门级服务器通常只有1~2颗普通CPU,并

根据需要配置512MB~1GB的ECC内存和传输 速率在40MB/s以下的IDE硬盘,必要时也会 采用SCSI磁盘系统提高性能,或使用IDE RAID进行数据保护。

2020/8/10

最新CPU技术及关键部件热插拔技术,使得系 统性能、系统连续运行时间均得到最大的提升。 支持超大容量DDR或DDR2 ECC内存,双通道 Ultra320 SCSI高速数据传输,硬盘、电源、风 扇等关键部件的在线维护功能,集成双千兆位 网络控制器,支持冗余和负载平衡,大容量热 插拔硬盘和热插拔电源,具有超强的数据处理 能力,同时系统的监控管理也得到很大简化。

8

• (2)工作组级服务器 • 工作组级服务器一般支持1~2个服务器专用

CPU(如Intel Xeon或AMD Opteron),可支 持大容量ECC内存(可达16GB),配置了小 型服务器所必备的各种材料,如采用SCSI总 线的I/O系统,可选装RAID、热插拔硬盘和 热插拔电源等。其功能全面、可管理性强、 易于维护,具有高可用性特性。