技术服务项目偏离表

技术偏离表

无偏离

支持虚拟SSL终端接入平台,具备针对VPN用户接入的网络准入检查与控制功能

支持虚拟SSL终端接入平台,具备针对VPN用户接入的网络准入检查与控制功能

支持对HTTP、SMTP、POP3、IMAP、FTP等协议的深度内容过滤;

支持对移动代码如Java applet、Active-X、VBScript、Java script的过滤;

无偏离

支持H.323、SIP、FTP、RTSP、SQL*NET、MMS、RPC、TFTP、PPTP等动态端口支持协议功能

无偏离

认证协议支持

RADIUS

RADIUS with Password Expiry (MSCHAPv2) to NT LAN Manager(NTLM)

RADIUS OTP Support (state/reply message attributes)

RSA SecurID

Active Directory/Kerberos

招标文件要求

投标文件响应

偏离情况

采用专用机架式硬件平台,支持硬件模块化设计,可实现现场硬件端口扩展,无需返厂

采用专用机架式硬件平台,支持硬件模块化设计,可实现现场硬件端口扩展,无需返厂

无偏离

采用软件模块化设计,可实现功能模块的现场升级,无需返厂;

可以扩展IPSEC VPN,SSL VPN,防病毒、安全审计等功能,可根据需要灵活组合

无偏离

支持基于Web以及隧道方式的SSL VPN接入功能

支持基于Web以及隧道方式的SSL VPN接入功能

技术偏离表0.1

无差异

十一、档案核对与入库

对扫描完毕档案材料逐一核对检查,确认完整无误后,入库上架。

满足

无差异

满足

无差异

七、质检(核对)

图像数据与档案实体材料一致,无缺页,确保图像文件中的页码清晰。

满足

无差异

八、挂接

档案材料扫描件与系统条目目录数据进行一一对应挂接。

满足

无差异

九、装订

按原装订位置将已扫描纸质档案材料装订,恢复纸质档案原貌。

满足

无差异

十、总体质检

对案卷实体、图像文件以及条目著录信息检查(包括案卷实体的装订情况、图像文件、数据挂接的完整性、准确性、规范性等情况)。

满足

无差异

四、扫描

扫描精度不低于300DPI;原始材料上盖公章和纸张为彩色的,采用彩色扫描。黑白材料,则采用黑白扫描。

满足

无差异

五、图像处理

对扫描后图像进行逐页纠偏、去污、去黑边、去装订孔、尺寸调整、偏斜处理、色彩调节、影像拼接、裁边处理、排序顺序调整、特殊图像处理。

满足

无差异

六、转换

扫描图像存储为单页TIFF格式,最终以用于网络浏览的单页双层(含文字层和图像层) PDF格式文件上传档案管理系统。

技术偏离表

序号

委托方求

服务商应答(满足、不满足)

差异说明(无差异、有差异则说明)

一、核卷移交

从档案库房提取案卷,核对案卷数量、内容、件数、页数。

满足

无差异

二、档案整理

将装订成卷/件的档案拆分,逐页清点案卷张、页数,逐一编号(编写页码);以及扫描前专业处理。

满足

无差异

三、信息录入

依据招标单位档案管理系统要求上传元数据。

技术服务项目偏离表

深度入侵防御

攻击防护类型包括蠕虫/木马/后门/DoS/DDoS攻击探测/扫描/间谍软件/利用漏洞的攻击/缓冲区溢出攻击/协议异常/ IPS逃逸攻击等;漏洞分为保护服务器和保护客户端两大类,便于策略部署、简化运维,其中服务器攻击防护种类包括:worm、network_device、database、backdoor、trojan、sayware、web、media、dns、ftp、mail、tftp、system、telnet、shellcode;客户端攻击防护种类包括:worm、file、backdoor、trojan、spyware、application、web_browse、system、shellcode、web_activex;支持远程登录、代理工具、木马控制等多种危险行为控制机制;支持异常流量清洗,提供应用识别为基础的流量识别、流量控制、流量过滤功能;可根据源区域、目的区域、目的IP组,目的IP组支持多选进行IPS策略的配置;支持TCP协议的乱序重传、TCP分包等放躲避;可实现自动拦截、记录日志、上传灰度威胁到“云端”;

实时提供CPU、内存、磁盘占用率、会话数、在线用户数、网络接口的鞥设备资源信息;提供安全事件信息,包括最近安全事件、服务器安全事件、终端安全事件等,事件信息提供发生事件、源IP、目的IP、攻击类型以及攻击的URL等;提供实时智能模块间联动封锁的源IP以便实现动态智能安全管理;

威胁检测引擎

支持攻击特征检测、特殊攻击检测、威胁关联分析、异常流量检测、协议异常检测、深度内容分析等6种检测方法;支持基于威胁关联分析的检测机制,针对未知威胁进行分析检测;

一、技术偏离表

一、技术偏离表接口、耳机输出/麦克输3、内存≥8G DDR44、硬盘:≥128G SSD + 500G5、显卡:≥2G6、接口:4个出combo接口、电脑安全锁孔、网口、多合一读卡器;1网络接口)器、支持iOS无线打印(接口类型:标配:USB2.0A3幅面黑白数码复合机涵盖功能:复印/打印/扫描内存容量:标准:2GB(复印供纸容量:标配纸盒:600打印/复印扫描分辨率:600*600dpi0.1mm)4、整屏像素:5、屏体含装饰尺寸:6、模块采用高强度塑胶套件,产品轻巧安装精度高;7、模组平整度:≤4、显卡:GT10502GB D5 128b HDMI5、硬盘:1T SATA36、网卡:集成 1000M7、键盘:新防水键盘414、支持网络监控系统信号无缝对接功能15、支持H.26416、支持RTSP5处理:支持大屏开窗、漫游显示;网络接口,RJ45,1000Mbps,控制接口:不少于一路不少于2个USBEDID扩展显示标识自动识别基础软件:Linux62、功率不低于:额定3、额定阻抗: 84、灵敏度不低于:5、最大声压级不低于(6、频率响应不低于:7、指向性(H×78注:供应商递交的招标技术参数及要求与招标文件的招标技术参数及要求有不同时,应逐条列在技术偏离表中,否则将认为供应商接受招标技术参数及要求。

供应商:贵州盛丰科技有限公司供应商法定代表人或其授权代表签字:冷先知日期: 2019 年 01 月 18 日。

技术规格偏离表

10.记忆(储存)支持系统:可以改变各种参数(如灭菌、排气、加热等 参数);

11.过程状况显示:通过一组闪光灯指示出当前灭菌过程的多种状况;

12.主机自带强制制冷模块,减少制冷时间。

二、配置:

1.全自动高压灭菌器主机1台;

2.强制制冷模块一个,储水罐一个;

3.操作说明书一本。

四、数量:独立蒸汽发生器,保证灭菌器腔体内空气完全排除, 保证腔体内 湿热压力蒸汽均匀;

11.自动补水功能,配置补压式水冷及独立温度探头,确保样品灭菌温度

及压力的精确控制;

12.蒸气排放前经调节系统控制自动冷凝,避免排水管道接触高温气体;

13.蒸气发生器无水警报;

14.隔热门盖使接触时不感觉烫手;

15.可备份500个火菌循环过程的内部存储器;

四、数量:2台

五、交货期:合同签订后90天

5-2咼压灭菌器参考品牌一

参考品牌型号VX-120生产厂家德国Systec公司

一、技术参数:

1.蒸汽温度可达到140C,蒸汽压力达到4bar;

2.独创的自动门锁带有安全锁定系统,硅树脂外边缘垫圈以及推动按钮 开启;

3.热门锁,由压力和媒介温度控制,符合压力容器规则;

2.质保期:仪器设备免费保修1年,从设备验收签字之日算起;

3.售后服务:仪器设备出现故障时,供货方得到通知后24小时内响应,

3日内派维修人员到达用户现场维修;

4.技术资料:免费提供该设备全套技术资料,如可能应同时提供中文资 料;

5.培训:免费提供该仪器设备相关培训;

6.验收:仪器设备到达最终用户后,由用户在厂家建议下提供安装验收 条件,供应商应即时派人员前往验收。

3.售后服务:仪器设备出现故障时,供货方得到通知后24小时内响应,

技术规范书偏离表

技术部分应答偏离表

本投标人承诺:已逐条认真阅读并知悉招标文件中“技术标准和要求”所有的事项、格式、条款等。

按照招标文件要求提交全部资料并做出实质性响应。

投标人名称(公章):北京城建安装集团有限公司

法定代表人或其授权代表(签字):

日期:2017年6月27日

注:

1、对满足的条目在本表满足列中标注“O”。

对有偏离的条目在本表相应列中标注“正偏

离”或“负偏离”。

仅可在“满足”及“有偏离”中选一标注,同时,当且仅当选取“有偏离”栏中加以标注后,才能在“偏离简述”栏中加以说明。

2、正偏离是指应答的条件高于招标文件要求,负偏离是指应答的条件低于招标文件要求,

正偏离项目不作扣分处理。

3、投标人必须填写此表。

如果“技术标准和要求”中所有条款均应答满足,则在“技术条

款要求”列注明“所有条款要求”字样,并在本表满足列中标注“O”。

技术服务项目偏离表

漏洞特征库数量超过3800+,并且能够自动或者手动升级;微软“MAPP”计划会员,特征库获得CVE“兼容性认证证书”;具备专业攻防团队每周更新特征库+紧急漏洞更新;提供漏洞详细信息包括:漏洞ID、漏洞名称、漏洞描述、攻击对象、危险等级、参考信息、地址等内容

深度入侵防御

攻击防护类型包括蠕虫/木马/后门/DoS/DDoS攻击探测/扫描/间谍软件/利用漏洞的攻击/缓冲区溢出攻击/协议异常/ IPS逃逸攻击等;漏洞分为保护服务器和保护客户端两大类,便于策略部署、简化运维,其中服务器攻击防护种类包括:worm、network_device、database、backdoor、trojan、sayware、web、media、dns、ftp、mail、tftp、system、telnet、shellcode;客户端攻击防护种类包括:worm、file、backdoor、trojan、spyware、application、web_browse、system、shellcode、web_activex;支持远程登录、代理工具、木马控制等多种危险行为控制机制;支持异常流量清洗,提供应用识别为基础的流量识别、流量控制、流量过滤功能;可根据源区域、目的区域、目的IP组,目的IP组支持多选进行IPS策略的配置;支持TCP协议的乱序重传、TCP分包等放躲避;可实现自动拦截、记录日志、上传灰度威胁到“云端”;

技术偏离表

5)参加政府采购活动前三年内,在经营活动中没有重大违法记录;

6)其他。

我公司

1)具有独立承担民事责任的能力;

2)具有良好的商业信誉和健全的财务会计制度;

3)具有履行合同所必需的设备和专业技术能力;

4)有依法缴纳税收和社会保障资金的良好记录;

5)参加政府采购活动前三年内,在经营活动中没有重大违法记录;

无

8

第四部分·

4付款

付款方式:货到付款30%,安装完成并验收合格后付款60%。余10%为质保金,质保期满一年后无质量问题一次性无息付清

付款方式:货到付款30%,安装完成并验收合格后付款60%。余10%为质保金,质保期满一年后无质量问题一次性无息付清

无

9

第四部分·

6质量

质量

我公司产品完全满足文件中的要求

我公司本次投标报价为一次性报价。币种为人民币。投标报价含主件、标准附件、备品备件、专用工具、安装、调试、检验、培训、技术服务、运输、保险及因购买货物和服务所需缴纳的所有税、费等全部费用。

无

6

第二部分·

三·11·3

投标文件正本和副本用A4幅面的纸张打印。

我公司投标文件正本和副本均使用A4幅面的纸张打印。

商务偏离需按照标书商务条款规定逐项列明,无偏离的写明“无”

项目编号及包号:

投标人名称:(公章)法定代表人或授权代理人签字:

序号

招标文件

条款号

招标文件的商务条款

投标文件的商务条款

说明

1

第一部分·

六·2投标人资格要求

具有提供和安装本招标文件要求的货物能力的供应商,注册资金:100万元(含)以上,代理商需提供厂家授权书或代理证明。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

支持对常见应用服务器和数据库软件(如HTTP,FTP,SSH,SMTP,IMAP,MySQL,Oracle,MSSQL等)的口令暴力破解防护功能。

支持对常见应用服务器和数据库软件(如HTTP,FTP,SSH,SMTP,IMAP,MySQL,Oracle,MSSQL等)的口令暴力破解防护功能。

病毒防护

支持对HTTP,FTP,SMTP,POP3协议进行病毒文件检测;

支持对HTTP,FTP,SMTP,POP3协议进行病毒文件检测;

病毒样本数量超过1000万;

病毒样本数量超过1000万;

支持对常见压缩文件格式的检测,如zip,rar,7z等;

支持对常见压缩文件格式的检测,如zip,rar,7z等;

厂商是微软安全响应中心(Microsoft Security Response Center)发起的MAPP(Microsoft Active Protection Program)计划成员,可在微软发布每月安全公告之前获得微软产品的详细漏洞信息,为用户提供更及时的安全防护。

产品资质

产品应具备计算机信息系统安全专用产品销售许可证;

具备对常见网络协议(SSH、FTP、RDP、VNC、Netbios)和数据库(MySQL、Oracle、MSSQL)的弱密码扫描功能;

对常见网络协议(SSH、FTP、RDP、VNC、Netbios)和数据库(MySQL、Oracle、MSSQL)的弱密码扫描功能;

支持同防火墙访问控制规则进行联动,可以针对检测到的攻击源IP进行联动封锁,支持自定义封锁时间;

部署方式

支持路由,网桥,单臂,旁路,虚拟网线以及混合部署方式。

支持路由,网桥,单臂,旁路,虚拟网线以及混合部署方式。

路由支持

支持RIPv1/v2,OSPFv2/v3动态路由协议。

支持RIPv1/v2,OSPFv2/v3动态路由协议。

基础功能

访问控制策略支持基于源/目的IP,源端口,源/目的区域,用户(组),应用/服务类型,时间组的细化控制方式;

具备独立的僵尸主机识别特征库,恶意软件识别特征总数在50万条以上;

具备独立的僵尸主机识别特征库,恶意软件识别特征总数在50万条以上;

对于未知威胁具备同云端安全分析引擎进行联动的能力,上报可疑行为并在云端进行沙盒检测,并下发威胁行为分析报告;

对于未知威胁具备同云端安全分析引擎进行联动的能力,上报可疑行为并在云端进行沙盒检测,并下发威胁行为分析报告;

产品具备计算机信息系统安全专用产品销售许可证;

产品应具备ISCCC中国国家信息安全产品认证证书;

产品具备ISCCC中国国家信息安全产品认证证书;

产品应该在2015年国内硬件防火墙市场前五,并且提供IDC市场报告。

产品在2015年国内硬件防火墙市场前五,并且提供IDC市场报告。

产品成熟度要求

要求所投产品符合公安部第二代防火墙标准(GA/T 1177-2014)的要求,提供第二代防火墙销售许可证或出具权威机构的测试报告;

终端安全检测

内置超过60万的病毒,木马,间谍软件等恶意软件特征库,并且在不断的持续更新特征内容;支持通过安全云实现虚拟沙盒动态检测技术。可检测未知威胁在沙盒中对注册表、文件系统等的修改,通过云端联动的方式快速更新到各节点设备中,可实现快速统一的防护未知攻击;支持异常流量检测功能,能够区分正常业务流量和潜藏在其中的危险流量。能够有效区分RDP、SSH、IMAP、SMTP、POP3、FTP、DNS、HTTP等服务器上常见应用流量中的危险流量,也能对常规应用运行在非标准端口的为进行预警;支持探测信任区域终端发起的DDoS异常请求流量;

漏洞特征库数量超过3800+,并且能够自动或者手动升级;微软“MAPP”计划会员,特征库获得CVE“兼容性认证证书”;具备专业攻防团队每周更新特征库+紧急漏洞更新;提供漏洞详细信息包括:漏洞ID、漏洞名称、漏洞描述、攻击对象、危险等级、参考信息、地址等内容

深度入侵防御

攻击防护类型包括蠕虫/木马/后门/DoS/DDoS攻击探测/扫描/间谍软件/利用漏洞的攻击/缓冲区溢出攻击/协议异常/ IPS逃逸攻击等;漏洞分为保护服务器和保护客户端两大类,便于策略部署、简化运维,其中服务器攻击防护种类包括:worm、network_device、database、backdoor、trojan、sayware、web、media、dns、ftp、mail、tftp、system、telnet、shellcode;客户端攻击防护种类包括:worm、file、backdoor、trojan、spyware、application、web_browse、system、shellcode、web_activex;支持远程登录、代理工具、木马控制等多种危险行为控制机制;支持异常流量清洗,提供应用识别为基础的流量识别、流量控制、流量过滤功能;可根据源区域、目的区域、目的IP组,目的IP组支持多选进行IPS策略的配置;支持TCP协议的乱序重传、TCP分包等放躲避;可实现自动拦截、记录日志、上传灰度威胁到“云端”;

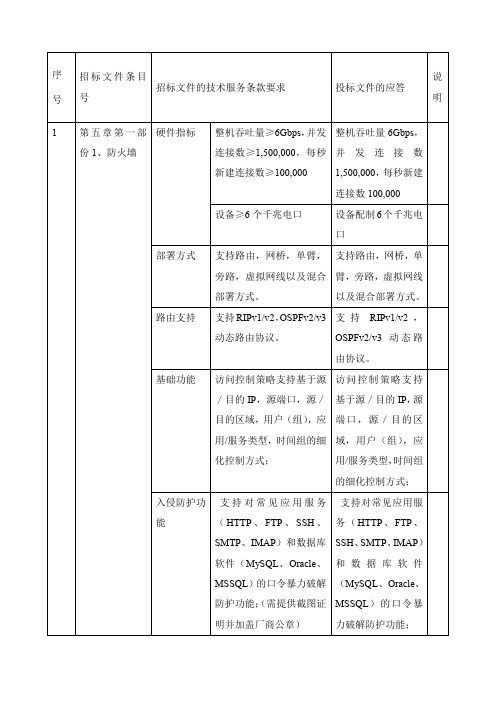

序号

招标文件条目号

招标文件的技术服务条款要求

投标文件的应答

说明

1

第五章第一部份1、防火墙

硬件指标

整机吞吐量≥6Gbps,并发连接数≥1,500,000,每秒新建连接数≥100,000

整机吞吐量6Gbps,并发连接数1,500,000,每秒新建连接数100,000

设备≥6个千兆电口

设备配制6个千兆电口

支持杀毒文件类型自定义;

支持杀毒文件类型自定义;

支持杀毒白名单功能,可以根据URL或者IP进行排除不检测病毒;

支持杀毒白名单功能,可以根据URL或者IP进行排除不检测病毒;

检测到病毒后的操作支持阻断,记录杀毒日志;

检测到病毒后的操作支持阻断,记录杀毒日志;

高可用性

双用户状态同步。

中国反网络病毒联盟成员;

是中国反网络病毒联盟成员;

国家信息安全漏洞共享平台(CNVD)用户组成员;

是国家信息安全漏洞共享平台(CNVD)用户组成员;

要求厂商是微软安全响应中心(Microsoft Security Response Center)发起的MAPP(Microsoft Active Protection Program)计划成员,可在微软发布每月安全公告之前获得微软产品的详细漏洞信息,为用户提供更及时的安全防护。

访问控制策略支持基于源/目的IP,源端口,源/目的区域,用户(组),应用/服务类型,时间组的细化控制方式;

入侵防护功能

支持对常见应用服务(HTTP、FTP、SSH、SMTP、IMAP)和数据库软件(MySQL、Oracle、MSSQL)的口令暴力破解防护功能;(需提供截图证明并加盖厂商公章)

支持对常见应用服务(HTTP、FTP、SSH、SMTP、IMAP)和数据库软件(MySQL、Oracle、MSSQL)的口令暴力破解防护功能;

整机吞吐量6Gbps,七层吞吐量1Gbps,并发连接数1,500,000,每秒新建连接数100,000

设备≥4个千兆电口,2个千兆光口

设备配制4个千兆电口,2个千兆光口

部署方式

网关模式、网桥模式、混杂模式、旁路模式

网关模式、网桥模式、混杂模式、旁路模式

实时监控

实时提供CPU、内存、磁盘占用率、会话数、在线用户数、网络接口的鞥设备资源信息;提供安全事件信息,包括最近安全事件、服务器安全事件、终端安全事件等,事件信息提供发生事件、源IP、目的IP、攻击类型以及攻击的URL等;提供实时智能模块间联动封锁的源IP以便实现动态智能安全管理;

僵尸主机检测

支持对终端种植了远控木马或者病毒等恶意软件进行检测,并且能够对检测到的恶意软件行为进行深入的分析,展示和外部命令控制服务器的交互行为和其他可疑行为;

支持对终端种植了远控木马或者病毒等恶意软件进行检测,并且能够对检测到的恶意软件行为进行深入的分析,展示和外部命令控制服务器的交互行为和其他可疑行为;

双机支持A/S,A/A方式部署,支持配置同步,会话同步和用户状态同步。

系统配置

支持管理员权限分级,支持安全管理员、审计员、系统管理员三种权限;

支持管理员权限分级,支持安全管理员、审计员、系统管理员三种权限;

支持自动备份配置,最大支持十五天内的配置恢复;

支持自动备份配置,最大支持十五天内的配置恢复;

支持NTP协议;

所投产品符合公安部第二代防火墙标准(GA/T 1177-2014)的,提供第二代防火墙销售许可证或出具权威机构的测试报告;

授权及售后服务承诺函

提供原厂商针对本项目授权及售后服务承诺函并加盖原厂公章。

提供原厂商针对本项目授权及售后服务承诺函并加盖原厂公章。

2

第五章第一部份2、入侵防御

硬件规格

整机吞吐量≥6Gbps,七层吞吐量≥1Gbps,并发连接数≥1,500,000,每秒新建连接数≥100,000

内置超过60万的病毒,木马,间谍软件等恶意软件特征库,并且在不断的持续更新特征内容;支持通过安全云实现虚拟沙盒动态检测技术。可检测未知威胁在沙盒中对注册表、文件系统等的修改,通过云端联动的方式快速更新到各节点设备中,可实现快速统一的防护未知攻击;支持异常流量检测功能,能够区分正常业务流量和潜藏在其中的危险流量。能够有效区分RDP、SSH、IMAP、SMTP、POP3、FTP、DNS、HTTP等服务器上常见应用流量中的危险流量,也能对常规应用运行在非标准端口的为进行预警;支持探测信任区域终端发起的DDoS异常请求流量;

支持NTP协议;

支持修改TCP,UPD和ICMP协议的连接超时时间;

支持修改TCP,UPD和ICMP协议的连接超时时间;

支持内置规则库的手动/自动更新;

支持内置规则库的手动/自动更新;

支持邮件和短信告警;

支持邮件和短信告警;

厂商资质