思科云安全解决方案

云安全解决方案

云安全解决方案

云安全解决方案是指在云计算环境中保护数据和应用程序免受安全威胁的一套措施和技术。

以下是一些常见的云安全解决方案:

1. 数据加密:对云中存储的数据进行加密,包括数据传输和数据存储的加密,确保数据只能被授权的用户访问。

2. 身份认证和访问控制:采用多因素身份认证和访问控制策略,确保只有合法用户能够访问云资源,限制非法访问和数据泄露。

3. 网络安全和防火墙:通过配置网络防火墙和安全策略,监测和拦截网络攻击,防止恶意用户和程序入侵云环境。

4. 安全监控和日志管理:通过实时监控和日志记录,及时

发现并响应潜在的安全事件,进行安全审计和故障排查。

5. 恶意代码扫描和漏洞管理:通过定期进行恶意代码扫描

和漏洞管理,及时发现和修补系统中的漏洞,降低系统被

攻击和破坏的风险。

6. 持续性备份和灾备:建立定期备份和灾难恢复机制,确

保数据的持续性和可靠性,预防数据丢失或误用。

7. 安全培训和意识提升:组织安全培训,加强用户的安全

意识,提高其对云安全问题的认识和应对能力。

总的来说,云安全解决方案需要综合采用多种技术和策略,以确保云环境的安全性和可靠性,保护用户数据和应用程

序免受潜在的安全威胁。

思科byod解决方案

思科byod解决方案

《思科BYOD解决方案:实现灵活办公的新趋势》

随着移动办公的兴起,企业对BYOD(Bring Your Own Device)解决方案的需求也越来越迫切。

思科作为全球领先的网络解决方案提供商,推出了一系列的BYOD解决方案,帮助企业实

现灵活办公的新趋势。

思科的BYOD解决方案基于其先进的网络技术和安全系统,

能够为企业提供完整的移动设备管理和安全保障。

通过思科的解决方案,企业可以允许员工使用个人设备访问公司网络和资源,从而提高员工的工作效率和灵活性。

思科的BYOD解决方案还包括了一系列的网络设备和软件,

能够帮助企业建立高效的移动办公环境。

无论是在办公室、远程办公还是出差期间,员工都能够通过个人设备访问企业网络、邮件和文件,实现灵活的办公模式。

除此之外,思科的解决方案还提供了强大的安全功能,能够对移动设备进行远程管理和监控,及时发现和应对潜在的安全风险。

企业可以通过思科的解决方案,保障公司数据和网络的安全,避免因BYOD带来的安全隐患。

总的来说,思科的BYOD解决方案为企业提供了一套完整的

移动办公解决方案,帮助企业实现灵活办公的新趋势。

通过思科的解决方案,企业不仅可以提高员工的工作效率和满意度,

还可以实现企业数据和网络安全的保障。

随着移动办公的不断普及,思科的BYOD解决方案必将成为企业的首选。

思科小型云平台解决方案-v5-netapp

级高可用。管理模块冗余配置

1 vCenter 管理中心

4 配置4CPU的 Vmvare 标准版本授权

1

单控制器.6GB缓存,·12x1TB SATA盘,2个8G光 纤口,4个千兆以太网接口

1 4个服务器授权、2个网络授权、2个存储授权

思科小型云计算组合配置

序号

机

AAAppppp OOOSSS

趋于简化和一致

2. 高度池化和虚拟化的硬件资源的供应 3. 简化后的硬件管理单元种类和数量,以及

与硬件无关无状态计算能力(统一计算与 UCS Service Profile)

每虚拟机存储与流控

FAeliApppps FAeliApppps FAeliApppps BloOOcSkS BloOOcSkSs BloOOcSkSs

采用小规模“垂直”试点项目对少量应用进行蛙跳式的技 术试点,摸索技术、维护、人员培训等经验,作为主要演进路 线的辅助。试点项目直接涵盖资源整合、服务器虚拟化、自动 化的小规模部署。

资源整合

测试平台

小规模试 点项目

服务器虚 拟化

自动化

云平台 主演进 线路

多活部署

小规模试点产品包

计算资源池 Cisco® UCS B-Series 刀片和UCS Manager

• 灵活性

计算资源的扩展不涉及架构调整,不降低转发性能 可实现任意1比N的计算平台备份 存储支持NAS ISCSI FC多种接入方式

• 效率更高

利用1个网卡可虚拟出256个子网卡的技术,实现每个虚机网卡1比1的硬件 转发

利用存储数据块级别的重复数据删除功能,提高存储利用效率

UCS DIRECT 云管理平台作用

思科云解决方案

虚拟服务组合

虚拟存 储网

网络虚拟 服务

虚拟局 域网

▪ 文字描述:

虚拟逻 辑分区

虚拟计算机

• 实现了数据中心资源的共享和动 态调度

• 便于新业务的快速灵活部署

Presentation_ID

© 2006 Cisco Systems, Inc. All rights reserved. Cisco Confidential

5

• 企业数据中心IT架构现状 • 什么是云 • 企业如何走向私有云 • 思科企业私有云整体解决方案 • 思科数据中心私有云最佳实践分享 • 金融数据中心云就绪网络架构分享

© 2010 Cisco and/or its affiliates. All rights reserved.

Enterprise Private Cloud – Technical Decision Maker

Enterprise Private Cloud – Technical Decision Maker

Cisco Confidential

2

当前架构: ‘Silo Architecture 筒仓架构’

Presentation_ID

© 2006 Cisco Systems, Inc. All rights reserved. Cisco Confidential

Cisco Confidential

1

• 企业数据中心IT架构现状 • 什么是云 • 企业如何走向私有云 • 思科企业私有云整体解决方案 • 思科数据中心私有云最佳实践分享 • 金融数据中心云就绪网络架构分享

© 2010 Cisco and/or its affiliates. All rights reserved.

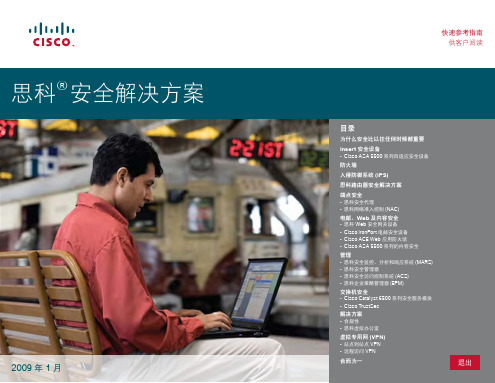

思科安全解决方案

2009 年 1 月

快速参考指南 供客户阅读

目录

为什么安全比以往任何时候都重要

Insert 安全设备 • Cisco ASA 5500 系列自适应安全设备 防火墙

入侵防御系统 (IPS)

思科路由器安全解决方案

端点安全 • 思科安全代理 • 思科网络准入控制 (NAC) 电邮、Web 及内容安全 • 思科 Web 安全网关设备 • Cisco IronPort 电邮安全设备 • Cisco ACE Web 应用防火墙 • Cisco ASA 5500 系列的内容安全 管理 • 思科安全监控、分析和响应系统 (MARS) • 思科安全管理器 • 思科安全访问控制系统 (ACS) • 思科企业策略管理器 (EPM) 交换机安全 • Cisco Catalyst 6500 系列安全服务模块 • Cisco TrustSec 解决方案 • 合规性 • 思科虚拟办公室 虚拟专用网 (VPN) • 站点到站点 VPN • 远程访问 VPN

防火墙

入侵防御系统 (IPS) 思科路由器安全解决方案

端点安全 • 思科安全代理 • 思科网络准入控制 (NAC)

电邮、Web 及内容安全 • 思科 Web 安全网关设备 • Cisco IronPort 电邮安全设备 • Cisco ACE Web 应用防火墙 • Cisco ASA 5500 系列的内容安全

合而为一

退出

安全设备

Cisco ASA 5500 系列自适应安全设备

概述

• Cisco® ASA 5500 系列将多功能、高性能防火墙(包括应用 防火墙服务)、入侵防御、内容安全、IPsec/SSL VPN,以 及安全统一通信技术汇聚到简便易用的单一安全设备中

思科网络设备安全管理方案

思科网络设备安全管理方案简介网络设备的安全管理是现代企业中非常重要的一项工作。

思科作为全球领先的网络设备供应商,提供了一系列的网络设备安全管理解决方案。

本文将介绍思科网络设备安全管理的基本原则、主要措施和常见工具。

基本原则在实施思科网络设备安全管理方案之前,我们首先需要明确一些基本原则。

1.身份验证:只有经过身份验证的用户才能获得访问网络设备的权限。

2.防火墙保护:在网络设备与外部网络之间设置防火墙,限制对设备的非授权访问。

3.访问控制:通过实施访问控制列表(ACL)和安全策略,控制对网络设备的访问和行为。

4.漏洞管理:及时修复网络设备中的漏洞,确保设备的安全性。

主要措施1. 设备身份管理思科网络设备安全管理方案的第一步是设备身份管理。

这包括以下几个方面:•设备认证:在设备上配置强密码,并定期更改密码以确保设备的安全。

•设备授权:通过设备授权机制,只允许经过授权的设备连接到网络。

•设备准入控制:使用802.1X等技术,确保只有通过身份验证的设备能够访问网络。

2. 数据加密数据加密是思科网络设备安全管理的关键措施之一。

它可以保护设备与其他设备之间的通信安全,防止数据被未经授权的人员截获和篡改。

思科提供了多种加密协议,如IPSec和SSL/TLS,可以在设备之间建立安全的加密通道。

除了设备之间的通信,思科还提供了对设备上存储的数据进行加密的功能,确保设备在遭到盗窃或非授权访问时不会泄露重要数据。

3. 内容过滤和防病毒为了保护网络设备免受恶意软件和网络攻击的侵害,思科网络设备安全管理方案提供了内容过滤和防病毒功能。

内容过滤技术可以检测和阻止设备上传输的恶意代码和未经授权的应用程序。

思科的网络防火墙设备可以配置内容过滤规则,对入站和出站的数据进行检查。

思科还提供了防病毒功能,可以对设备进行实时的病毒扫描和防护。

通过定期更新病毒库,确保设备能够及时识别和阻止最新的病毒威胁。

4. 安全审计和日志管理安全审计和日志管理是确保网络设备安全管理有效性的重要环节。

思科网络解决方案

思科网络解决方案

《思科网络解决方案:连接世界的智慧》

作为全球领先的网络解决方案提供商,思科一直在致力于连接世界并提供智慧的解决方案。

其网络解决方案覆盖了从企业级网络到云计算、物联网和安全等领域,为客户提供了全面的一体化解决方案。

在企业级网络领域,思科提供了各种网络基础设施和解决方案,包括路由器、交换机、无线网络和SD-WAN等产品。

这些产

品可以帮助企业构建可靠、高效的网络基础设施,提高网络性能和安全性。

在云计算和物联网领域,思科提供了多种解决方案,包括云服务、云管理和物联网平台等。

这些解决方案可以帮助客户实现云端部署、设备连接和数据管理,实现智慧化的网络连接。

在安全领域,思科提供了多种安全产品和解决方案,包括防火墙、入侵检测、终端安全和云安全等。

这些产品可以帮助客户保护其网络安全,防范各种网络威胁和攻击。

思科网络解决方案的优势在于其完整性和一体化,客户可以根据自身需求选择合适的解决方案,构建集成的网络基础设施和服务。

通过思科的网络解决方案,客户可以实现跨平台的连接,提高网络效率和安全性,为数字化转型和物联网时代提供可靠的网络支持。

总的来说,《思科网络解决方案:连接世界的智慧》是一本关于网络技术和解决方案的权威著作,对于网络行业的发展和技术应用有着重要的指导意义。

通过思科的解决方案,客户可以实现更加智慧和可靠的网络连接,构建数字化时代的网络基础设施。

云安全解决方案

云安全解决方案随着云计算的快速发展,越来越多的企业将其业务迁移到云上。

然而,随之而来的是对云安全的担忧。

企业需要保护其在云上存储和处理的数据,以及云基础设施的安全。

云安全解决方案是一种综合性的方法,旨在确保在云环境中的数据和应用程序的安全。

它包括一系列的技术和策略,以减轻云基础设施和云上数据的潜在风险。

以下是一些常用的云安全解决方案:1. 数据加密:数据加密是一种最基本的云安全解决方案,目的是保护在云上存储和传输的数据。

通过使用加密算法和密钥管理来加密数据,即使在数据被非法访问的情况下,也能保护数据的机密性。

2. 访问控制:访问控制是一种云安全解决方案,用于管理和控制谁可以访问云上资源和数据。

通过使用身份验证和授权机制,企业可以限制对敏感数据和业务应用程序的访问,从而减少潜在的风险。

3. 安全审计:安全审计是一种监控和记录云环境中活动的云安全解决方案。

通过实时记录用户操作和系统事件,可以及时检测和响应潜在的安全威胁。

4. 威胁检测与响应:威胁检测与响应是一种云安全解决方案,旨在检测和应对针对云环境的安全威胁。

通过使用威胁情报和行为分析等技术,可以实时监测和响应针对云基础设施和数据的恶意行为。

5. 安全培训与意识:安全培训与意识是一种云安全解决方案,旨在提高员工对云安全的意识和知识。

通过培训员工如何识别和应对安全威胁,可以减少由于员工错误导致的安全漏洞。

6. 网络防火墙:网络防火墙是一种云安全解决方案,用于保护云基础设施和应用程序免受网络攻击。

通过配置网络防火墙规则,可以限制对云资源的非法访问,并阻止恶意流量进入云环境。

7. 漏洞扫描与修复:漏洞扫描与修复是一种云安全解决方案,用于检测和修复云基础设施和应用程序中的漏洞。

通过定期进行漏洞扫描,并及时修复发现的漏洞,可以减少安全漏洞被恶意攻击者利用的机会。

8. 备份与恢复:备份与恢复是一种云安全解决方案,用于确保云上数据的可用性和完整性。

通过定期备份数据,并实施恢复策略,可以减少由于数据丢失或损坏导致的业务中断。

思科网络安全解决方案

思科网络安全解决方案思科网络安全解决方案是一份综合性的安全解决方案,旨在为企业和组织提供全面的网络安全保护。

该解决方案涵盖了网络安全的各个方面,包括入侵检测和防御、漏洞管理、数据保护和隐私、云安全等。

思科网络安全解决方案采用了一系列创新技术和方法,确保企业的网络和数据安全。

首先,思科网络安全解决方案提供了先进的入侵检测和防御系统。

该系统通过监测网络流量和网络行为,识别并阻止任何潜在的威胁和攻击。

该系统还能及时发现已经入侵的威胁,并采取相应的措施进行隔离和清除。

通过使用该系统,企业可以实现对网络安全的及时监测和保护。

其次,思科网络安全解决方案还提供了完整的漏洞管理功能。

漏洞是网络安全的一个重要威胁,黑客可以利用漏洞攻击企业的网络系统。

思科的漏洞管理解决方案能够识别和修补网络中的漏洞,从而有效地防止黑客的攻击。

该解决方案还具有自动化和集中管理的特点,能够大大提高漏洞管理的效率和可靠性。

此外,思科网络安全解决方案还强调数据保护和隐私的重要性。

企业的数据是其最重要的资产之一,因此保护数据的安全和隐私至关重要。

思科的数据保护解决方案提供了多种保护机制,包括数据加密、访问控制和数据备份等。

这些机制能够有效地防止数据泄露和数据丢失,确保企业数据的安全性和完整性。

最后,思科网络安全解决方案还包括云安全功能。

随着云计算的快速发展,越来越多的企业将业务和数据迁移到云上。

然而,云计算也带来了一系列的安全挑战。

思科的云安全解决方案能够保护企业在云环境中的数据和应用,包括云中的网络流量监测、数据加密和访问控制等。

这些功能能够帮助企业确保其在云计算环境中的数据和应用的安全和隐私。

总之,思科网络安全解决方案是一个综合性的网络安全解决方案,旨在为企业和组织提供全面的网络安全保护。

它涵盖了入侵检测和防御、漏洞管理、数据保护和隐私、云安全等多个方面的功能和特点。

通过使用思科的网络安全解决方案,企业可以有效地保护其网络和数据的安全,降低安全风险并提高业务的可靠性和稳定性。

云安全解决方案 (2)

云安全解决方案引言随着云计算的快速发展,越来越多的组织和企业将其数据和应用程序迁移到了云平台。

然而,与此同时,网络安全威胁也在增加。

为了保护企业的数据和网络安全,云安全解决方案应运而生。

本文将探讨云安全解决方案的重要性以及一些常见的云安全解决方案。

云安全解决方案的重要性随着企业依赖云计算的程度加深,云安全解决方案变得至关重要。

以下是云安全解决方案的几个重要性点:1. 数据保护云安全解决方案提供了强大的数据保护机制,确保数据在传输和储存过程中的安全。

它们通过加密,备份和访问控制等措施,保护企业的数据免受未经授权的访问和泄露。

2. 身份认证和访问控制云安全解决方案通过身份认证和访问控制机制,确保只有授权的用户能够访问特定的云资源。

这有效地减少了内部和外部威胁对云环境的风险。

3. 威胁检测和防护云安全解决方案配备有先进的威胁检测和防护系统,能够及时发现和应对各种网络攻击。

它们能够识别和阻止恶意软件、异常流量和未经授权的访问,保护云环境免受内外部威胁的侵害。

4. 合规性许多组织和企业需要遵守法规和标准,特别是那些和敏感数据相关的行业。

云安全解决方案提供了符合这些法规和标准的安全措施,确保组织在云环境中的合规性。

常见的云安全解决方案以下是一些常见的云安全解决方案:1. 数据加密数据加密是云安全的基础。

通过加密技术,数据在传输和储存过程中得到保护。

云安全解决方案使用各种加密算法来确保数据的机密性和完整性。

2. 虚拟专用网络(VPN)通过使用虚拟专用网络(VPN),用户可以通过公共网络安全地访问云服务。

VPN通过加密连接和隧道技术,确保用户与云服务之间的通信是安全和私密的。

3. 身份和访问管理(IAM)身份和访问管理是确保只有授权用户能够访问云资源的关键。

云安全解决方案提供了强大的身份认证和访问控制机制,例如多因素身份认证和访问策略管理,确保只有授权用户能够访问特定的云资源。

4. 事件监控和响应云安全解决方案提供了实时事件监控和响应机制,能够及时检测和响应安全事件。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

1

议程

思科安全无边界网络架构 外联业务安全——思科云火墙解决方案 内网业务安全——思科攻击定位与响应解决方案 问与答

SODC by Weihang

© 2009 Cisco Systems, Inc. All rights reserved.

Cisco Confidential

2

攻击威胁与防御体系的演进

Cisco Confidential

12

思科“云”火墙应对五大信息安全最新挑战

1

2 3 4 5

SODC by Weihang © 2009 Cisco Systems, Inc. All rights reserved.

如何避免内部感染木马与僵尸网络潜伏?

“云”火墙 Sensorbase动态策略技术

© 2009 Cisco Systems, Inc. All rights reserved.

Cisco Confidential

11

下一代防火墙: 主动防御僵尸网络,智能入侵防护.

SODC by Weihang

© 2009 Cisco Systems, Inc. All rights reserved.

SensorBase 全球覆盖: 美国圣何塞, 圣布鲁诺, 澳大 利亚, 北卡罗莱纳和中国上海 来自中国互联网的安全数据占17%之多 实时采集全球30%的IP流量

准确可靠: 源于思科 全球安全设备及第三 方机构信息采集 •Email •URL •Signature •Domain •Botnet

主动防御: 全面及时的安全防护体系联动 •IPS全球入侵防御系统; •ASA僵尸网络数据流过滤器; •病毒蠕虫爆发预防过滤器; •全球名誉度过滤器(IPS;邮件及Web)

Cisco Confidential

17

三.清理恶意 Session ,提高并发实效

Real World 性能,IPS硬件,Session Reputation

SODC by Weihang

© 2009 Cisco Systems, Inc. All rights reserved.

Cisco Confidential

15

二. 防外部攻击入侵 – IPS Global Correlation

最新恶意攻 击信息更新

Internet

未知攻击者

Sensor Base

SIO

更新

Cisco IPS 协同: 特征库+ 全球信誉关联 特点: 鉴别新增的威胁种类 增加安全团队的工作效率

to SIO*

Report 攻击者不在现 下载全球 Attack 在数据库中 威胁数据

ATD自适应威胁防御实现

保护每个数据包和数据流 Firewall / VPN IPS

Anti-Maleware

• 被感染的流量 • • • • • 接入 突破 网络滥用 端口扫描 畸形数据包 • 应用滥用 • 停止服务 / Hacking • 已知的攻击

植入应用中的攻击

SODC by Weihang

思科无边界网络安全

安全控制策略

企业网络边界 应用与数据

Software as a Service

4

控制策略 (访问控制, 合法使用, 恶意软件, 数据安全)

无边界 数据中心

Platform as a Service Infrastructure as a Service

X as a Service

•全网统一: 动态防御, 管理及可信网络管控

• 管理:TrustSec

• 防御:ScanSafe、SensorBase

• 可信数据 –数据保护

解决方案:域内、域间信息 加密及验证、VPN、SSL感 知;(WAAS、MACSec、 VPN,Netflow)

•可信架构 –弹性架构防御

解决方案: 动态目的检测、 智能信任报文;(云火墙 Anti-Botnet、SGT)

Cisco Confidential

19

Protocol Inspection

Powerful Network Security and Controls

Fragmentation and Obscured Content Piggybacked Sessions Source Address Verification Sequence Randomization Retransmitted Packets

CiscoConfidential Confidential Cisco

16

全球协防 - - IPS Global Correlation 08:00 GMT

一个新恶意软件正在澳大利亚被发现 一个正在俄罗斯活跃的僵尸网络正在 广泛的发送新内容 在韩国,一个病毒正在网络上肆虐 在佛罗里达,一个电脑黑客正在为主 要的金融机构发送探通

9

议程

思科安全无边界网络架构 外联业务安全——思科云火墙解决方案 内网业务安全——思科攻击定位与响应解决方案 问与答

SODC by Weihang

© 2009 Cisco Systems, Inc. All rights reserved.

Cisco Confidential

Байду номын сангаас

10

外联业务多功能防护需求

Cisco Confidential

13

一. 防内部木马僵尸潜伏 Anti-Botnet

ASA 5500 Series Infected Clients Malware Command & Control

扫描流量,端口,协议, 恶意 “回拨” 流量 警示被感染客户端,清除木马僵尸流量

SODC by Weihang

Overloaded Sessions

Anti-Evasion Denial of Service Protection

规避

拒绝服务

欺骗

连接滥用

Anti-Spoofing Anti-Connection Abuse

Malformed Packets and State Checks Connection and Embryonic Limits TCP Window Size Anomalies Selective Resets and Timeouts Dead Connections

SODC by Weihang © 2009 Cisco Systems, Inc. All rights reserved. Cisco Confidential

8

思科无边界网络安全-实践

• 可信资源 –内容防御

解决方案:动态源检测、内 容合规检测;(IPS Global Correlation、XML Firewall)

如何阻断外部黑客攻击?

IPS Global Correlation 全球信誉协防技术

如何提高Session性能实效?

Real World 性能,IPS硬件,Session Reputation

如何划分安全域与安全接入?

虚拟防火墙技术与xVPN技术

如何实现内容安全与数据防泄漏?

云火墙与Ironport 邮件安全、Web安全网关

© 2009 Cisco Systems, Inc. All rights reserved.

Cisco Confidential

14

Threat Protection

Botnet Traffic Filter on ASA 5500 Series

监控恶意流量

扫描全部流量,端口和协议 通过追踪“回拨”流量发现被感染的 客户端

X as a Service

总部办公室

分支办公室

机场

智能终端/移动攻击者 合作伙伴 用户

客户

任何设备

SODC by Weihang © 2009 Cisco Systems, Inc. All rights reserved. Cisco Confidential

任何人

任何地点

5

咖啡 店

Home Office

Command and Control

高准确度

每周识别超过10万恶意连接 自动DNS地址查询

Cisco ASA

与CSIO实时连动

Infected Clients

SODC by Weihang

© 2009 Cisco Systems, Inc. All rights reserved.

Cisco Confidential

SYN Flood Protection

18

Access Control

Granular Policy for Modern Networks

ASA 支持数十万条策略

能够基于接口或全局设定策略

强大的NAT引擎

SODC by Weihang

© 2009 Cisco Systems, Inc. All rights reserved.

Cisco Confidential

3

一个没有边界的网络已形成

移动与协作、以及云计算——打破了企业数据中心边界

任何时间 任何资源 Platform as a Service Infrastructure as a Service

控制策略

企业网络边界 应用与数据 Software as a Service

08:15 GMT

所有的Cisco IPS用户已经被保护,免 于以上威胁的攻击

Cisco IPS比其他IPS技术提前两倍的时间发现威胁入侵, 收集数十亿全球范围内的数据点

Collaborative IPS 遥感, 全球一体化关联, 先发制人的保护

SODC by Weihang