内置PORTAL和外置PORTAL配置详解 WLAN学习资料

无线学习培养计划

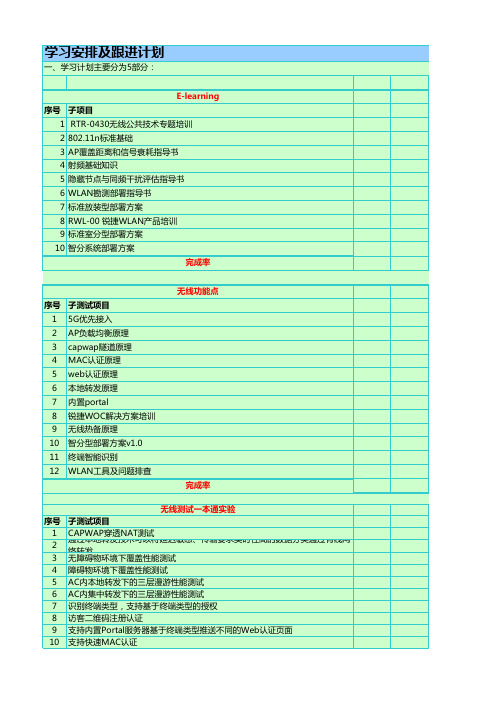

序号 1 2 3 4 5

子项目 技术文档 学习资料 信息文档 WLAN网优项目流程 WLAN网优项目实施管理程序 完成率 无线地勘 子项目 无线应用场景产品选型及部署指导 无线地勘概述及基本原则初阶培训 无线地勘风险评估初阶培训 WLAN标准放装型勘测方案 WLAN智分系统勘测方案 WLAN标准室外勘测方案 WirelessMon&成率

11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35

支持主要的无线认证协议,包括证书认证 识别终端类型,支持基于终端类型的授权(802.1x) 识别终端类型,支持基于终端类型的授权 非法AP检测 非法AP反制 静态黑名单与白名单 动态黑名单 WLAN防ARP欺骗功能 防止STA私设IP地址 STA平均速率门限 非认证模式 web认证模式 1x认证模式 频谱导航功能可引导双频STA连接到接入容量更高的5G频段,从而减轻2.4G 频段的压力,使无线资源得到更充分的利用,提升用户体验。 通过AP来抓取或者镜像空口报文 探测用户的无线质量 支持功率自动调整 热图展示网络内部同频和临频干扰(可调整信道和功率) 检测网络外部非法AP 频谱分析检测蓝牙、微波、无绳电话、视频桥、等福波、其他干扰。 告警通知 故障AP热图定位 干扰源定位 按信号强度展示热图(支持2.4和5频段) 频谱图 完成率 无线网优

OSSH免费版华为外置Portal认证配置手册

免费版华为外置 Portal 认证配置手册

图1

三、配置思路

为实现对用户网络访问权限进行限制的需求,在将 IP 地址为 192.168.20.30 的服务 器用作 RADIUS 服务器后,管理员可在交换机上配置 Portal 认证功能,并且选取的 Portal 服务器的 IP 地址也为 192.168.20.30。

3

免费版华为外置 Portal 认证配置手册

保存 vi 后,关闭当前 ssh 窗口,打开新的 ssh 窗口输入:java –version 如果出现以下信息,表明安装成功: java version "1.7.0_45" Java(TM) SE Runtime Environment (build 1.7.0_45 -b18) Java HotSpot(TM) 64-Bit Server VM (build 24.45-b08, mixed mode)

注:本例中 RADIUS 和 PORTAL 使用了同一台服务器,实际使用中可以分开。 采用如下思路进行配置:

步骤 1

在交换机上创建 VLAN 并配置接口允许通过的 VLAN,保证网络通畅。

步骤 2

创建并配置 RADIUS 服务器模板、AAA 方案以及认证域,并在认证域下绑定 RADIUS 服

6

4

免费版华为外置 Portal 认证配置手册

5)、停止 portalServer 服务,执行: /usr/local/portalServer/bin/shutdown.sh

二、组网需求

如图 1 所示,交换机作为接入设备,本例中使用的交换机型号为 Quidway S3700 series, 所有用户都在 VLAN10,无线 AP 也接在 VLAN10;radius 和 portalServer 在 VLAN20, 交换机的上行外网口也在 VLAN20。所有用户终端只有在通过认证后,交换机才允许其访问 网络中的资源。

WLAN V2R3 Web 网管工具使用介绍

WLAN WEB网管介绍

Web网管客户端是华为公司推出的为了方便用户对S6605、S6005 、胖AP设备的维护和配置的管理系统。用户通过登录Web网管客 户端,可以在图形界面下非常直观地维护和配置设备。 Web网管客户端提供设备概览、配置向导、设备管理、射频管理 (胖AP)、WLAN业务、IP业务、QoS、安全管理、接口管理、 终端管理、系统管理功能。

数据转发模式:隧道转发

Name:huawei-2 SSID:huawei-2 WLAN 虚接口:WLAN-ESS1 数据转发模式:隧道转发

AP管理VLAN

AP业务VLAN

VLAN 800

AP1:VLAN 101 AP2:VLAN 102

AP域

AP1:101

AP2:102

AP管理IP地址池 AP管理网关 AP1用户上网公网地址池 AP1用户上网公网网关 AP2用户上网公网地址池 AP2用户上网公网网关 DHCP Server 172.18.1.2-----172.18.1.254/24 172.18.1.1/24 (AC 上) 172.16.1.2-----172.16.1.254/24 172.16.1.1/24(AC 上) 172.17.1.2-----172.17.1.254/24 172.17.1.1/24(AC 上) AC作为AP和用户的DHCP服务器

Huawei Confidential

19

4、 AP上线配置向导:略。

5、 WLAN配置向导:

创建WLAN-ESS接口时,配置强制域和允许域,认证方式为内置Portal认证, 见图36。其他步骤略。

HUAWEI TECHNOLOGIES CO., LTD.

Huawei Confidential

WLAN接入介绍

2)数据报文数据,由内核隧道模块发送,采用UDP连接,用来转发

从无线交换机WAN端进来的报文与从瘦AP无线端进来的报文

AP与AC通讯:数据传输过程

• 有STA连上瘦AP要访问外网时:

STA发送出的数据报文首先会到达瘦AP的无线端口 瘦AP会将报文进行重新封装 然后发送到无线交换机的接受线程中去 无线交换机收到的数据报文进行解封装 然后发送到AC所连接的外网中去

胖AP vs. 瘦AP

胖AP 架构 管理

AP的管理 AP零配置 WIDS 认证 AP独立管理 不支持 监控范围小,一个AP覆盖范围 独立认证 不能同时支持802.11i和WAPI 独立控制,控制策略容量小 不防盗 时间长,有震荡 时间长,有震荡 效果差,漫游隧道复杂 不支持 必须借助定位服务器,效果较差 与有线QOS结合能力较弱

AC

CAPWAP隧道 CAPWAP隧道 下载/ 下载/下发配置

瘦AP

瘦AP

胖AP vs. 瘦AP

瘦AP(Fit AP)组网优势:

» » » » » » » » 灵活的组网方式和优秀的扩展性 。 智能的RF管理功能,自动部署和故障恢复 。 强大的漫游功能支持 。 负载均衡。 无线终端定位,快速定位故障点和入侵检测。 强大的接入和安全策略控制。 QoS支持——优化WiFi语音及关键应用 集中的网络管理 。

WLAN简介 WLAN简介

WLAN(无线局域网) WLAN(无线局域网)

无线局域网 (Wireless Local Area Network) 是以射频无线电波通信技术构建的 局域网,虽不采用缆线,但也能提供传统有线局域网的所有功能。无线数据 通信不仅可以作为有线数据通信的补充及延伸,而且还可以与有线网络环境 互为备份。

portal配置总结

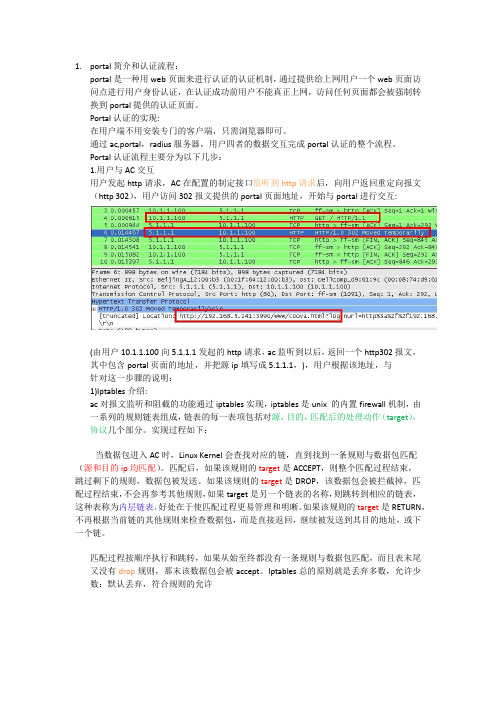

1.portal简介和认证流程:portal是一种用web页面来进行认证的认证机制,通过提供给上网用户一个web页面访问点进行用户身份认证,在认证成功前用户不能真正上网,访问任何页面都会被强制转换到portal提供的认证页面。

Portal认证的实现:在用户端不用安装专门的客户端,只需浏览器即可。

通过ac,portal,radius服务器,用户四者的数据交互完成portal认证的整个流程。

Portal认证流程主要分为以下几步:1.用户与AC交互用户发起http请求,AC在配置的制定接口监听到http请求后,向用户返回重定向报文(http 302),用户访问302报文提供的portal页面地址,开始与portal进行交互:(由用户10.1.1.100向5.1.1.1发起的http请求,ac监听到以后,返回一个http302报文,其中包含portal页面的地址,并把源ip填写成5.1.1.1,),用户根据该地址,与针对这一步骤的说明:1)Iptables介绍:ac对报文监听和阻截的功能通过iptables实现,iptables是unix 的内置firewall机制,由一系列的规则链表组成,链表的每一表项包括对源,目的,匹配后的处理动作(target),协议几个部分。

实现过程如下:当数据包进入AC时,Linux Kernel会查找对应的链,直到找到一条规则与数据包匹配(源和目的ip均匹配)。

匹配后,如果该规则的target是ACCEPT,则整个匹配过程结束,跳过剩下的规则,数据包被发送。

如果该规则的target是DROP,该数据包会被拦截掉,匹配过程结束,不会再参考其他规则,如果target是另一个链表的名称,则跳转到相应的链表,这种表称为内层链表,好处在于使匹配过程更易管理和明晰。

如果该规则的target是RETURN,不再根据当前链的其他规则来检查数据包,而是直接返回,继续被发送到其目的地址,或下一个链。

4神州数码无线产品配置指导

路漫漫其修远兮, 吾将上下而求索

2020年4月5日星期日

提纲-1

• AP注册

➢ 开启无线功能 ➢ 二层模式 ➢ 三层模式

• AC基本设置

➢ 配置原则 ➢ SSID设置 ➢ 无线加密设置 ➢ Portal设置 ➢ 转发模式设置 路漫漫其修远兮, ➢ VLAN设置

吾将上下而求索

DCWS-6028#show wireless ap status No managed APs discovered. DCWS-6028#show wireless ap failure status

MAC Address (*) Peer Managed IP Address Last Failure Type Age ------------------ --------------- ------------------------ ---------------00-03-0f-19-71-e0 192.168.1.10 No Database Entry 0d:00:00:29

apply X,X表示profile序号,所有应用这个profile的AP都 • AP断电再注册到AC上时,AC会自动下发profile配置

路漫漫其修远兮, 吾将上下而求索

提纲-1

• AP注册

➢ 开启无线功能 ➢ 二层模式 ➢ 三层模式

• AC基本设置

➢ 配置原则 ➢ SSID设置 ➢ 无线加密设置 ➢ Portal设置 ➢ 转发模式设置 路漫漫其修远兮, ➢ VLAN设置

提纲-2

• 胖AP设置

• 无线网络日常维护

➢ 软件升级

➢ 多型号AP部署

➢ 无线终端绑定与过滤

➢ 许可申请

WLAN基础知识(入门必备)

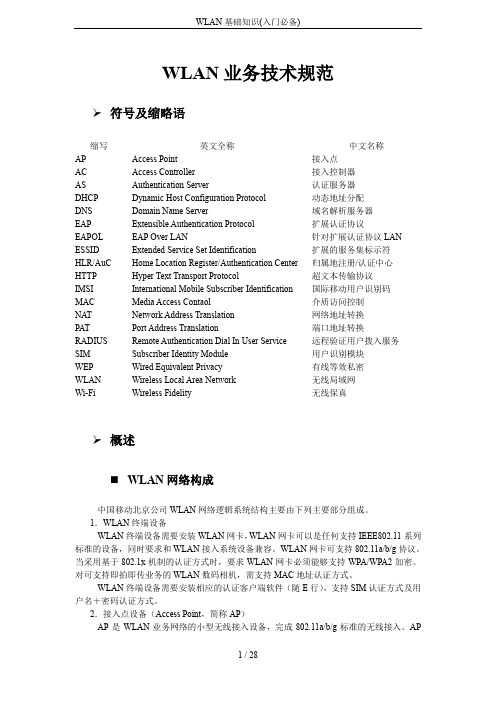

WLAN业务技术规范符号及缩略语缩写英文全称中文名称AP Access Point 接入点AC Access Controller 接入控制器AS Authentication Server 认证服务器DHCP Dynamic Host Configuration Protocol 动态地址分配DNS Domain Name Server 域名解析服务器EAP Extensible Authentication Protocol 扩展认证协议EAPOL EAP Over LAN 针对扩展认证协议LAN ESSID Extended Service Set Identification 扩展的服务集标示符HLR/AuC Home Location Register/Authentication Center 归属地注册/认证中心HTTP Hyper Text Transport Protocol 超文本传输协议IMSI International Mobile Subscriber Identification 国际移动用户识别码MAC Media Access Contaol 介质访问控制NA T Network Address Translation 网络地址转换PAT Port Address Translation 端口地址转换RADIUS Remote Authentication Dial In User Service 远程验证用户拨入服务SIM Subscriber Identity Module 用户识别模块WEP Wired Equivalent Privacy 有线等效私密WLAN Wireless Local Area Network 无线局域网Wi-Fi Wireless Fidelity 无线保真概述⏹WLAN网络构成中国移动北京公司WLAN网络逻辑系统结构主要由下列主要部分组成。

2017年度信锐课堂初级认证课程二03_常见功能配置

目录

Contents

1 1 2 3 4 5 6 7

接入点灾备 Webagent配置 Portal认证对接

无线反制

无线桥接

流控配置

信锐云助手

portal服务器

信锐无线控制器内置Portal服务器,可以实现所有厂商无线的统一认证,包括支持Portal2.0协议 以及不支持Portal2.0协议,有NAC的瘦AP组网或者没有NAC的胖AP。支持做portal服务端也 支持做portal客户端。 信锐无线控制器可以作为portal服务器支持列表: Portal 2.0 Sundray NAC Sangfor AC Ruijie Aruba Cisco Huawei H3C(IMC) 支持的认证方式有: 账号密码 短信 微信 临时访客 用户免认证

常见功能配置

目录

Contents

1 1 2 3 4 5 6 7

接入点灾备 Webagent配置 Portal认证对接

无线反制

无线桥接

流控配置

信锐云助手

目录

Contents

1 1 2 3 4 5 6 7

接入点灾备 Webagent配置 Portal认证对接

无线反制

无线桥接

流控配置

信锐云助手

灾备

灾备是当WAC、隧道、认证服务器出现灾难性故障时,可以保障无线基本业务能正常使用。 用于配置无线网络在接入点无法连接无线控制器、用户认证服务器、短信服务器或微信服务器 进入灾备模式的时候,这个无线网络使用哪个应急无线网络、应急VLAN和角色。

反制配置

【流控与安全】-【无线射频防护】-【防护策略】新增射频防护策略,此处以信号压制的 Monitor模式为例;

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

内置portal配置

portal认证的相关配置,分布在两个部分:

1、captive portal配置界面

认证服务器IP地址即为你使用AC的IP地址

认证服务器端口固定为3990

接口选择,一般选择是由AC上与AP关联转发的端口。

2、白名单配置

由于是内置PORTAL,所有该处白名单无须配置。

3、EAG配置界面

1.开启EAG

2.开启空闲时间:当用户异常下线时,用户的实际下线时间和AC实际侦测到的用户下线

时间有一定的误差。

这个误差为一个radius计费跟新报文的时间。

如果不勾选,实际的计费时间最大会比用户的实际上网时间多一个radius计费间隔的时间。

如果勾选,实际的计费时间会比用户实际的上网时间+/-(radius计费间隔时间)/2。

这个参数对正常下线的用户不产生效果。

3.Debug log勾选可在出现问题时记录相关日志,便于查看问题,目前日志生成较快,需

要时再勾选此项

4.重定向侦听:该处所填应该为AC的IP地址

5.NAS ID: AC的一个编号,会携带在radius报文中,需要由运营商给出。

可以配置vlan

或者wlan等同nasid的映射关系。

6.NAS port ID:携带在radius中的一个属性。

根据广州移动的需求添加的,实际是sta所

在的vlan号,或者是wlan id+wtp id的一个映射关系。

7.Radius密钥:AC和radius之间进行交互的密钥,需要由运营商提供。

如果这个值错误,

会导致用户登录失败。

(注意在RADIUS服务器上要与该处设置的RADIUS密钥保持一致)

8.Portal服务器:内置portal即为AC的IP地址

9.Portal服务器:固定值3990

10.登陆页面:/www/index.html,该处所填的登陆页面即为到时候推portal所显示页面的

url地址。

此处如果成功推出portal页面到时候会显示登陆web管理的页面。

总结一下:如果你选择的是内置portal,那么此处只需要修改如下几处内容。

1)开启EAG

2)重定向侦听IP地址设为AC的IP地址

3)RADIUS服务器地址设为进行用户名、密码认证的RADIUS的IP地址

4)PORTAL服务器IP地址设为AC的IP地址

2.外置portal

外置portal与内置portal的最大区别在于portal服务器不再为AC,而属于一个独立的portal认证服务器。

从而在某些地方的配置需要修改一下

1、在白名单当中,应该将外置portal服务器的IP地址加入到白名单里面去。

(白名单即优先允许访问的IP地址,因为当整个交互过程当中,当用户输入随意URL地址重定向到portal server去时,需要AC允许访问外置portal server的IP地址,从而能够重定向到portal server 的IP地址中去。

)

2、外置portal的IP地址和服务器端口即你使用的虚拟机或者是PC所使用的IP地址和端口。

3、登录页面:即外置portal所将在推出的页面,在iis里面设置站点属性中的网站选项中的IP地址和端口,该处所进行的设置必须要与EAG设置中对PORTAL SERVER 和PORTAL SERVER的端口一致,其主目录的本地路径设为所要登陆网页的路径地址。

3.实验环境

一般首先需要了解整个一

. Errorcode脚本使用:

如果只是模拟单个用户可以直接在运行里面输入cmd

进入DOS界面

输入如下

该运行的即为文件里面的内容

里面修改其acip、userid、upassword、startip、endip

当运行之后会显示发送成功

这时证明其已经向portal service 发送了请求

下一步即为radius的认证了

如果模拟多portal认证需要运行一个tcl脚本,它会利用循环去不断变化ip和用户名不断向ac发送认证去运行stest.exe 2的程序,从而进行模拟多portal的认证。

小知识:在PC上面运行HTT远程到自己PC,需要在我的电脑——>管理——>服务和应用程序——>服务——>里面有一个telnet的服务,将这个服务开启即能远程登陆到自己的PC 上面去。

在linux上面有一个addif.sh的文件,进入该文件,修改模拟portal用户的ip地址变化,保存退出,然后进入setsip.tcl文件修改变化ip地址范围,使在这一网段不断变化的ip地址不断地打开http_load文件,从而不断去推portal,然后运行./sets ip.tcl即会生成不同ip地址去不断推出portal页面。

(在这广州这次项目中我运行的是test.sh 这个文件)

Winradius脚本:

下截winradius软件,运行winradius.exe的程序,点击设置——>数据库——>自动关联然后关闭重启该软件。

在查询里面占击用户名再确定会显示所有用户的用户名和密码。

选取其中的作为其认证的用户名和密码,让errorcode脚本里面的密码名密码在此数据库里面。

当运行errorcode的脚本以后,这边会显示用户认证通过。

当正常推出页面之后,winradius 会全部显示用户的上下线和计费情况,获得成功。

1.3版本PORTAL配置图详解

详解见图所示。