Linux下启动iptables防火墙说明

iptables设置防火墙规则

iptables设置防火墙规则以iptables设置防火墙规则为标题,可以写一篇关于iptables防火墙规则的文章。

下面是一种可能的写作方式:标题:使用iptables设置防火墙规则保护网络安全导言:在当前的网络环境中,保护网络安全是至关重要的。

为了防止网络攻击和非法访问,我们可以使用iptables来设置防火墙规则。

本文将介绍iptables的基本概念和常用命令,并提供一些示例来帮助您理解如何使用iptables保护您的网络。

一、iptables简介iptables是一个在Linux系统上使用的防火墙工具,它可以监控和过滤网络流量,以及控制网络数据包的传输。

iptables可以根据预定义的规则集来允许或拒绝特定的网络连接。

二、iptables基本命令1. 添加规则:使用iptables的-A选项可以向规则链中添加新的规则。

例如,以下命令将允许从特定IP地址(192.168.1.100)访问SSH服务:iptables -A INPUT -s 192.168.1.100 -p tcp --dport 22 -j ACCEPT2. 删除规则:使用iptables的-D选项可以从规则链中删除指定的规则。

例如,以下命令将删除允许从特定IP地址(192.168.1.100)访问SSH服务的规则:iptables -D INPUT -s 192.168.1.100 -p tcp --dport 22 -j ACCEPT3. 查看规则:使用iptables的-L选项可以查看当前规则链中的规则。

例如,以下命令将显示INPUT规则链中的所有规则:iptables -L INPUT三、常用的防火墙规则示例1. 允许特定IP地址的访问:以下命令将允许来自192.168.1.100的IP地址访问HTTP服务:iptables -A INPUT -s 192.168.1.100 -p tcp --dport 80 -j ACCEPT2. 允许特定端口的访问:以下命令将允许所有IP地址访问SSH服务:iptables -A INPUT -p tcp --dport 22 -j ACCEPT3. 拒绝特定IP地址的访问:以下命令将拒绝来自192.168.1.200的IP地址访问FTP服务:iptables -A INPUT -s 192.168.1.200 -p tcp --dport 21 -j DROP4. 阻止所有对外部SSH服务的访问:以下命令将阻止所有对外部SSH服务的访问:iptables -A INPUT -p tcp --dport 22 -j DROP四、更高级的防火墙规则设置1. 限制连接速率:可以使用iptables的限速模块来限制特定IP地址的连接速率。

Linux命令高级技巧使用iptables和ipset进行高级网络防火墙配置

Linux命令高级技巧使用iptables和ipset进行高级网络防火墙配置在网络安全领域,配置高级网络防火墙是至关重要的。

Linux操作系统提供了一些强大的工具来实现这一目的,其中最常用的是iptables和ipset。

本文将介绍如何使用这两个工具来进行高级网络防火墙配置。

一、iptables简介iptables是一个功能强大的Linux防火墙工具,它允许管理员配置、管理和维护网络安全规则集。

iptables使用内核的netfilter框架来实现数据包过滤和转发。

它可以根据网络协议、源IP地址、目标IP地址、端口号等多个条件来过滤和控制数据包的流动。

下面是一些常用的iptables命令及其功能:1. iptables -A chain -p protocol --source address --destination address --dport port -j action:添加规则到指定链,根据指定条件决定数据包的操作(动作)。

2. iptables -D chain rule-number:从指定链中删除指定规则。

3. iptables -L:列出当前的防火墙规则集。

4. iptables -F chain:清空指定链中的所有规则。

5. iptables -P chain target:设置指定链的默认策略。

二、ipset简介ipset是一个用于管理大规模IP地址和端口的工具,它可以与iptables一起使用,提高防火墙规则的效率和性能。

ipset通过将IP地址和端口号存储在内存中的数据结构中,可以更快地匹配和过滤数据包。

ipset的一些常用命令如下:1. ipset create setname type:创建一个新的ipset。

2. ipset add setname entry:将条目添加到指定的ipset中。

3. ipset del setname entry:从指定的ipset中删除条目。

Linux命令高级技巧使用iptables和ufw命令进行网络防火墙配置

Linux命令高级技巧使用iptables和ufw命令进行网络防火墙配置Linux命令高级技巧:使用iptables和ufw命令进行网络防火墙配置在Linux操作系统中,网络防火墙是保护系统网络安全的重要组成部分。

通过合理配置网络防火墙规则,可以控制网络流量的进出,阻挡恶意攻击和未经授权的访问,确保系统的安全性。

本文将介绍Linux 中的两个重要命令iptables和ufw,以及使用它们进行网络防火墙配置的高级技巧。

一、iptables命令iptables是Linux中主要的防火墙工具,可以在内核级别对进出的网络流量进行过滤、转发和NAT(Network Address Translation)等操作。

下面是一些常用的iptables命令及其用法:1. 启用IP转发功能在做网络防火墙配置之前,需要确保系统开启了IP转发功能。

可以使用以下命令启用:```shellsysctl -w net.ipv4.ip_forward=1```此命令将系统的`net.ipv4.ip_forward`参数设置为1,即开启IP转发功能。

2. 基本规则设置使用以下命令创建一条基本的防火墙规则,允许本地主机的所有传入和传出流量:```shelliptables -P INPUT ACCEPTiptables -P OUTPUT ACCEPTiptables -P FORWARD ACCEPT```这些命令将INPUT、OUTPUT和FORWARD链的默认策略都设置为ACCEPT,即允许全部流量。

3. 添加规则可以使用iptables命令添加特定的防火墙规则,以允许或拒绝特定的流量。

例如,以下命令将允许来自192.168.1.100的主机的SSH连接:```shelliptables -A INPUT -s 192.168.1.100 -p tcp --dport 22 -j ACCEPT```此命令将在INPUT链中添加一条规则,允许源IP为192.168.1.100,目标端口为22的TCP连接。

Linux查看、开启、关闭防火墙操作

Linux查看、开启、关闭防⽕墙操作⼀、防⽕墙区别CentOS6⾃带的防⽕墙是iptables,CentOS7⾃带的防⽕墙是firewall。

iptables:⽤于过滤数据包,属于⽹络层防⽕墙。

firewall:底层还是使⽤ iptables 对内核命令动态通信包过滤的,简单理解就是firewall是centos7下管理iptables的新命令。

⼆、iptables防⽕墙1.基本操作# 查看防⽕墙状态service iptables status# 停⽌防⽕墙service iptables stop# 启动防⽕墙service iptables start# 重启防⽕墙service iptables restart# 永久关闭防⽕墙chkconfig iptables off# 永久关闭后重启chkconfig iptables on2.开启80端⼝# 编辑iptalesvim /etc/sysconfig/iptables# 加⼊以下代码然后保存退出-A INPUT -m state --state NEW -m tcp -p tcp --dport 80 -j ACCEPT#重启防⽕墙service iptables restart三、firewall防⽕墙1.查看firewall服务状态systemctl status firewalld出现Active: active (running)绿⾊⾼亮显⽰则表⽰是启动状态。

出现 Active: inactive (dead)灰⾊表⽰停⽌状态。

2.查看firewall的状态firewall-cmd --state3.开启、重启、关闭firewall服务# 开启service firewalld start# 重启service firewalld restart# 关闭service firewalld stop4.查看防⽕墙规则firewall-cmd --list-all5.查看、开放、关闭端⼝# 查询端⼝是否开放firewall-cmd --query-port=8080/tcp# 开放80端⼝firewall-cmd --permanent --add-port=80/tcp# 移除端⼝firewall-cmd --permanent --remove-port=8080/tcp#重启防⽕墙(修改配置后要重启防⽕墙)firewall-cmd --reload四、firewall常⽤命令# 查看防⽕墙状态,是否是runningfirewall-cmd --state# 重新载⼊配置,⽐如添加规则之后,需要执⾏此命令firewall-cmd --reload# 列出⽀持的zonefirewall-cmd --get-zones# 列出⽀持的服务,在列表中的服务是放⾏的firewall-cmd --get-services# 查看ftp服务是否⽀持,返回yes或者nofirewall-cmd --query-service ftp# 临时开放ftp服务firewall-cmd --add-service=ftp# 永久开放ftp服务firewall-cmd --add-service=ftp --permanent# 永久移除ftp服务firewall-cmd --remove-service=ftp --permanent# 永久添加80端⼝firewall-cmd --add-port=80/tcp --permanent# 查看规则,这个命令和iptables的相同iptables -L -n# 查看帮助man firewall-cmd。

linux怎么开启防火墙?有几种方法?

linux怎么开启防火墙?有几种方法?在linux服务中我们需要怎么去开启防火墙呢?存在哪些方式呢?今天小编为大家整理了一些解决方法,下面我们一起来看看吧!存在以下两种方式:一、service方式查看防火墙状态:[root@centos6 ~]# service iptables statusiptables:未运行防火墙。

开启防火墙:[root@centos6 ~]# service iptables start关闭防火墙:[root@centos6 ~]# service iptables stop二、iptables方式先进入init.d目录,命令如下:[root@centos6 ~]# cd /etc/init.d/[******************]#然后查看防火墙状态:[******************]#/etc/init.d/iptablesstatus暂时关闭防火墙:[******************]#/etc/init.d/iptablesstop重启iptables:[******************]#/etc/init.d/iptablesrestartLinux防火墙基本知识一、防火墙的分类(一)、包过滤防火墙。

数据包过滤(packet Filtering)技术是在网络层对数据包进行选择,选择的依据是系统内设置的过滤逻辑,称为访问控制表(access control lable,ACL)。

通过检查数据流中每个数据包的源地址和目的地址,所用的端口号和协议状态等因素,或他们的组合来确定是否允许该数据包通过。

包过滤防火墙的优点是它对用户来说是透明的,处理速度快且易于维护。

缺点是:非法访问一旦突破防火墙,即可对主机上的软件和配置漏洞进行攻击;数据包的源地址、目的地址和IP的端口号都在数据包的头部,可以很轻易地伪造。

“IP地址欺骗”是黑客针对该类型防火墙比较常用的攻击手段。

Linux查看防火墙状态及开启关闭命令

Linux查看防⽕墙状态及开启关闭命令⼀、iptables防⽕墙(CentOS 6) 1、service⽅式 1)查看防⽕墙状态: [root@centos6 ~]# service iptables status 未开启状态如图 2)开启防⽕墙: [root@centos6 ~]# service iptables start 3)关闭防⽕墙: [root@centos6 ~]# service iptables stop 4)重启防⽕墙: [root@centos6 ~]# service iptables restart 5)永久关闭防⽕墙: [root@centos6 ~]# chkconfig iptables off 6)永久关闭后重启: [root@centos6 ~]# chkconfig iptables on 2、iptables⽅式 1)先进⼊init.d⽬录,命令如下: [root@centos6 ~]# cd /etc/init.d/ 效果: [root@centos6 init.d]# 2)查看防⽕墙状态: [root@centos6 init.d]# /etc/init.d/iptables status 3)暂时关闭防⽕墙: [root@centos6 init.d]# /etc/init.d/iptables stop 4)重启防⽕墙: [root@centos6 init.d]# /etc/init.d/iptables restart⼆、firewalld防⽕墙(CentOS 7) 1、查看firewalld服务状态 systemctl status firewalld 出现 Active: active (running)⾼亮显⽰则表⽰是启动状态。

出现 Active: inactive (dead)灰⾊表⽰停⽌,看单词也⾏。

2、查看firewalld的状态 firewall-cmd --state 3、开启、重启、关闭firewalld.service服务 1)开启 service firewalld start 2)重启 service firewalld restart 3)关闭 service firewalld stop 4、查看防⽕墙规则 firewall-cmd --list-all 5、查询、开放、关闭端⼝ 1)查询端⼝是否开放 firewall-cmd --query-port=8080/tcp 2)开放80端⼝ firewall-cmd --permanent --add-port=80/tcp 3)移除端⼝ firewall-cmd --permanent --remove-port=8080/tcp 4)重启防⽕墙(修改配置后要重启防⽕墙) firewall-cmd --reload 6、参数解释 1)firwall-cmd:是Linux提供的操作firewall的⼀个⼯具; 2)--permanent:表⽰设置为持久; 3)--add-port:标识添加的端⼝;。

Linux iptables防火墙设置与NAT服务配置

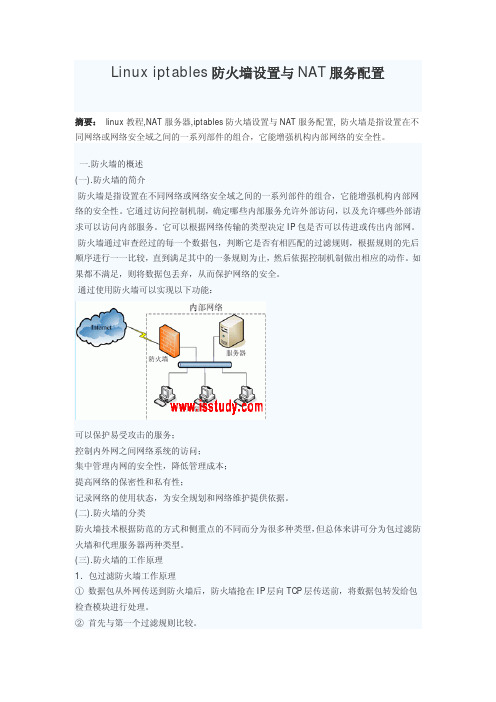

Linux iptables防火墙设置与NAT服务配置摘要:linux教程,NAT服务器,iptables防火墙设置与NAT服务配置, 防火墙是指设置在不同网络或网络安全域之间的一系列部件的组合,它能增强机构内部网络的安全性。

一.防火墙的概述(一).防火墙的简介防火墙是指设置在不同网络或网络安全域之间的一系列部件的组合,它能增强机构内部网络的安全性。

它通过访问控制机制,确定哪些内部服务允许外部访问,以及允许哪些外部请求可以访问内部服务。

它可以根据网络传输的类型决定IP包是否可以传进或传出内部网。

防火墙通过审查经过的每一个数据包,判断它是否有相匹配的过滤规则,根据规则的先后顺序进行一一比较,直到满足其中的一条规则为止,然后依据控制机制做出相应的动作。

如果都不满足,则将数据包丢弃,从而保护网络的安全。

通过使用防火墙可以实现以下功能:可以保护易受攻击的服务;控制内外网之间网络系统的访问;集中管理内网的安全性,降低管理成本;提高网络的保密性和私有性;记录网络的使用状态,为安全规划和网络维护提供依据。

(二).防火墙的分类防火墙技术根据防范的方式和侧重点的不同而分为很多种类型,但总体来讲可分为包过滤防火墙和代理服务器两种类型。

(三).防火墙的工作原理1.包过滤防火墙工作原理①数据包从外网传送到防火墙后,防火墙抢在IP层向TCP层传送前,将数据包转发给包检查模块进行处理。

②首先与第一个过滤规则比较。

③如果与第一个模块相同,则对它进行审核,判断是否转发该数据包,这时审核结果是转发数据包,则将数据包发送到TCP层进行处理,否则就将它丢弃。

④如果与第一个过滤规则不同,则接着与第二个规则相比较,如果相同则对它进行审核,过程与③相同。

⑤如果与第二个过滤规则不同,则继续与下一个过滤规则比较,直到与所有过滤规则比较完成。

要是所有过滤规则都不满足,就将数据包丢弃。

2.代理服务型防火墙工作原理代理服务型防火墙是在应用层上实现防火墙功能的。

Linux下防火墙iptables用法规则详及其防火墙配置

Linux下防⽕墙iptables⽤法规则详及其防⽕墙配置转:iptables规则规则--顾名思义就是规矩和原则,和现实⽣活中的事情是⼀样的,国有国法,家有家规,所以要遵纪守法的嘛。

当然在防⽕墙上的规则,在内核看来,规则就是决定如何处理⼀个包的语句。

如果⼀个包符合所有的条件,我们就⽤相应的处理动作来处理。

书写规则的语法格式为:iptables [-t table] command chains [creteria] -j action-t table就是表名,filter/nat/mangle三个表中的⼀个,默认是filter表command告诉程序如何做,⽐如:插⼊⼀个规则,还是删除等chains 链,有五个,PREROUTING POSTROUTING INPUT OUTPUT FORWARDaction 处理动作,有ACCEPT DENY DROP REJECT SNAT DNAT理⼀下思路下⾯⼀点点的说⼀、Tables选项-t⽤来指定⽤哪个表,它可以是下⾯的任何⼀个,默认的是filter表⼆、COMMANDScommand指定iptables对我们提交的规则要做什么样的操作。

这些操作可能是在某个表⾥增加或删除⼀些东西,或其他的动作。

⼀下是iptables可⽤的command(如不做说明,默认表是filter)和命令结合常⽤的选项三、chains简单说⼀下五个链的作⽤:PREROUTING 是在包进⼊防⽕墙之后、路由决策之前做处理POSTROUTING 是在路由决策之后,做处理INPUT 在包被路由到本地之后,但在出去⽤户控件之前做处理OUTPUT在去顶包的⽬的之前做处理FORWARD在最初的路由决策之后,做转发处理四、匹配条件4.1 基本匹配4.2 隐含扩展匹配这种匹配操作是⾃动的或隐含的装⼊内核的。

例如使⽤-p tcp时,不需要再装⼊任何东西就可以匹配只有IP包才有的特点。

隐含匹配针对三种不同的协议,即TCP UDP ICMP。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

Linux下启动iptables防火墙说明

以下方案针对未启动过防火墙的linux主机配置,已启动防火墙的请勿执行清除规则命令!

1、检查防火墙状态:

rcSuSEfirewall2 status

running表示防火墙开启,unused表示防火墙未开启,需要先打开防火墙,会短暂的影响业务。

打开防火墙:

rcSuSEfirewall2 start

2、修改suse防火墙策略为ACCEPT,并删除所有默认规则:

iptables -P INPUT ACCEPT

iptables -P OUTPUT ACCEPT

iptables -P FORWARD ACCEPT

iptables -F

3、制定规则

Iptables中参数I是在已有规则前插入新规则,-I与-A是相反的方式,-A是在已有规则后增加新的规则。

由于iptables读取规则是从上至下匹配,一旦匹配成功就会停止向下匹配,请按需求使用-I 或-A参数。

查看规则:

iptables -L –n

4、保存规则并写入开机启动配置文件自动加载规则:

iptables-save > /root/iptables

echo "iptables-restore /root/iptables" >> /etc/rc.d/rc.local

5、验证

受信主机可访问对应的端口,而非受信主机无法访问,证明加固完成。

*若配置后导致某些应用异常,需要立即关闭防火墙:

rcSuSEfirewall2 stop。