常用端口与对应的服务78749

主机端口对应的服务

0-1023端口对应的服务1=传输控制协议端口服务多路开关选择器2=compressnet 管理实用程序3=压缩进程5=远程作业登录7=回显(Echo)9=丢弃11=在线用户12=我的测试端口13=时间15=netstat17=每日引用18=消息发送协议19=字符发生器20=文件传输协议(默认数据口)21=文件传输协议(控制) 22=SSH远程登录协议23=telnet 终端仿真协议24=预留给个人用邮件系统25=smtp 简单邮件发送协议27=NSW 用户系统现场工程师29=MSG ICP31=MSG验证33=显示支持协议35=预留给个人打印机服务37=时间38=路由访问协议39=资源定位协议41=图形42=WINS 主机名服务43="绰号" who is服务44=MPM(消息处理模块)标志协议45=消息处理模块46=消息处理模块(默认发送口)47=NI FTP48=数码音频后台服务49=TACACS登录主机协议50=远程邮件检查协议51=IMP(接口信息处理机)逻辑地址维52=施乐网络服务系统时间协议53=域名服务器54=施乐网络服务系统票据交换55=ISI图形语言56=施乐网络服务系统验证57=预留个人用终端访问58=施乐网络服务系统邮件59=预留个人文件服务60=未定义61=NI邮件?62=异步通讯适配器服务63=WHOIS+64=通讯接口65=TACACS数据库服务66=Oracle SQL*NET67=引导程序协议服务端68=引导程序协议客户端69=小型文件传输协议70=信息检索协议71=远程作业服务72=远程作业服务73=远程作业服务74=远程作业服务75=预留给个人拨出服务76=分布式外部对象存储77=预留给个人远程作业输入服务78=修正TCP79=Finger(查询远程主机在线用户等信息)80=全球信息网超文本传输协议(www)81=HOST2名称服务82=传输实用程序83=模块化智能终端ML设备84=公用追踪设备85=模块化智能终端ML设备86=Micro Focus Cobol编程语言87=预留给个人终端连接88=Kerberros安全认证系统89=SU/MIT终端仿真网关90=DNSIX 安全属性标记图91=MIT Dover假脱机92=网络打印协议93=设备控制协议94=Tivoli对象调度95=SUPDUP96=DIXIE协议规范97=快速远程虚拟文件协议98=TAC(东京大学自动计算机)新闻协议99=Telnet服务,开99端口(Troj.open99)101=usually from sri-nic102=iso-tsap103=gppitnp104=acr-nema105=csnet-ns106=3com-tsmux107=rtelnet108=snagas109=Post Office110=Pop3 服务器(邮箱发送服务器)111=sunrpc112=mcidas113=身份查询114=audionews115=sftp116=ansanotify117=path 或 uucp-path118=sqlserv119=新闻服务器120=cfdptkt121=BO jammerkillah123=network124=ansatrader125=locus-map126=unitary127=locus-con128=gss-xlicen129=pwdgen130=cisco-fna131=cisco-tna132=cisco-sys133=statsrv134=ingres-net135=查询服务 DNS136=profile PROFILE Naming System137=NetBIOS 数据报(UDP) 138=NetBios-DGN139=共享资源端口(NetBios-SSN)140=emfis-data141=emfis-cntl142=bl-idm143=IMAP电子邮件144=NeWS145=uaac146=iso-tp0147=iso-ip148=jargon149=aed-512150=sql-net151=hems152=bftp153=sgmp154=netsc-prod155=netsc-dev156=sqlsrv157=knet-cmp158=PCMAIL159=nss-routing160=sgmp-traps161=远程管理设备(SNMP) 162=snmp-trap163=cmip-man164=cmip-agent165=xns-courier Xerox 166=s-net167=namp168=rsvd169=send170=network Po171=multiplex Network172=cl/1 Network173=xyplex-mux174=mailq175=vmnet176=genrad-mux177=xdmcp178=nextstep179=bgp180=ris181=unify182=audit183=ocbinder184=ocserver185=remote-kis186=kis187=aci188=mumps189=qft190=gacp191=prospero192=osu-nms193=srmp194=Irc195=dn6-nlm-aud196=dn6-smm-red197=dls198=dls-mon199=smux200=src IBM201=at-rtmp202=at-nbp203=at-3204=at-echo205=at-5206=at-zis207=at-7208=at-8209=qmtp210=z39.50 ANSI211=914c/g212=anet214=vmpwscs215=softpc InsigniaSolutions216=CAIlic217=dbase218=mpp219=uarps220=imap3221=fln-spx222=rsh-spx223=cdc242=direct243=sur-meas244=dayna245=link246=dsp3270247=subntbcst_tftp248=bhfhs256=rap257=set258=yak-chat259=esro-gen260=openport263=hdap264=bgmp280=http-mgmt309=entrusttime310=bhmds312=vslmp315=load316=decauth317=zannet321=pip344=pdap345=pawserv346=zserv347=fatserv348=csi-sgwp349=mftp351=matip-type-b351=bhoetty353=ndsauth354=bh611357=bhevent362=srssend365=dtk366=odmr368=qbikgdp371=clearcase372=ulistproc ListProcessor373=legent-1374=legent-2374=legent-2375=hassle376=nip377=tnETOS378=dsETOS379=is99c380=is99s381=hp-collector383=hp-alarm-mgr384=arns385=ibm-app386=asa387=aurp388=unidata-ldm389=ldap390=uis391=synotics-relay393=dis394=embl-ndt395=netcp396=netware-ip397=mptn398=kryptolan399=iso-tsap-c2400=vmnet0401=ups Uninterruptible Power Supply402=genie Genie Protocol 403=decap404=nced405=ncld406=imsp 407=timbuktu408=prm-sm409=prm-nm410=decladebugDECLadebug Remote DebugProtocol411=rmt412=synoptics-trap413=smsp SMSP414=infoseek415=bnet416=silverplatter417=onmux418=hyper-g419=ariel1420=smpte421=ariel2422=ariel3423=opc-job-start424=opc-job-track425=icad-el426=smartsdp427=svrloc428=ocs_cmu429=ocs_amu430=utmpsd431=utmpcd432=iasd433=nnsp434=mobileip-agent435=mobilip-mn436=dna-cml437=comscm438=dsfgw439=dasp440=sgcp441=decvms-sysmgt442=cvc_hostd443=安全服务444=snpp445=NT的共享资源新端口(139)446=ddm-rdb447=ddm-dfm448=ddm-ssl449=as-servermap450=tserver451=sfs-smp-net453=creativeserver454=contentserver455=creativepartnr456=Hackers457=scohelp458=appleqtc459=ampr-rcmd460=skronk461=datasurfsrv462=datasurfsrvsec463=alpes464=kpasswd465=smtps466=digital-vrc467=mylex-mapd468=photuris469=rcp470=scx-proxy471=mondex472=ljk-login473=hybrid-pop474=tn-tl-w1475=tcpnethaspsrv476=tn-tl-fd1477=ss7ns478=spsc479=iafserver480=iafdbase481=ph Ph482=bgs-nsi483=ulpnet484=integra-sme485=powerburst Air SoftPower Burst486=avian487=saft488=gss-http489=nest-protocol490=micom-pfs491=go-login492=ticf-1493=ticf-2494=pov-ray495=intecourier496=pim-rp-disc497=dantz498=siam499=iso-ill500=sytek501=stmf502=asa-appl-proto 503=intrinsa504=citadel505=mailbox-lm506=ohimsrv507=crs508=xvttp509=snare510=fcp511=passgo512=exec513=login514=shell515=printer516=videotex517=talk518=ntalk519=utime520=efs521=ripng522=ulp523=ibm-db2524=ncp NCP525=timed526=tempo newdate 527=stx528=custix529=irc-serv530=courier531=conference chat 532=netnews533=netwall534=mm-admin535=iiop 536=opalis-rdv537=nmsp538=gdomap539=apertus-ldp540=uucp541=uucp-rlogin542=commerce543=klogin544=kshell545=appleqtcsrvr546=dhcpv6-client547=dhcpv6-server548=afpovertcp549=idfp550=new-rwho551=cybercash552=deviceshare553=pirp554=rtsp555=dsf556=remotefs557=openvms-sysipc558=sdnskmp559=teedtap560=rmonitor561=monitor562=chshell chcmd563=nntps564=9pfs565=whoami566=streettalk567=banyan-rpc568=ms-shuttle569=ms-rome570=meter571=meter572=sonar573=banyan-vip574=ftp-agent575=vemmi576=ipcd577=vnas578=ipdd579=decbsrv581=bdp588=cal589=eyelink590=tns-cml593=http-rpc-epmap594=tpip596=smsd599=acp Aeolon CoreProtocol600=ipcserver Sun IPCserver606=urm Cray607=nqs608=sift-uft609=npmp-trap610=npmp-local611=npmp-gui613=hmmp-op620=sco-websrvrmgr621=escp-ip625=dec_dlm626=asia628=qmqp630=rda631=ipp632=bmpp634=ginad635=rlzdbase636=ldaps637=lanserver639=msdp666=doom667=disclose668=mecomm669=meregister670=vacdsm-sws671=vacdsm-app672=vpps-qua673=cimplex674=acap675=dctp704=elcsd705=agentx709=entrust-kmsh710=entrust-ash729=netviewdm1730=netviewdm2731=netviewdm3741=netgw742=netrcs744=flexlm747=fujitsu-dev748=ris-cm749=kerberos-adm750=rfile751=pump752=qrh753=rrh754=tell send758=nlogin759=con760=ns761=rxe762=quotad763=cycleserv764=omserv765=webster769=vid770=cadlock771=rtip772=cycleserv2773=submit774=rpasswd776=wpages780=wpgs786=concert Concert 787=qsc QSC801=device873=rsync rsync886=iclcnet-locate 887=iclcnet_svinfo 888=erlogin900=omginitialrefs 911=xact-backup990=ftps991=nas992=telnets993=imaps 994=ircs995=pop3s996=vsinet 997=maitrd 998=busboy 999=garcon 1000=cadlock 1010=surf 1023=Reserved。

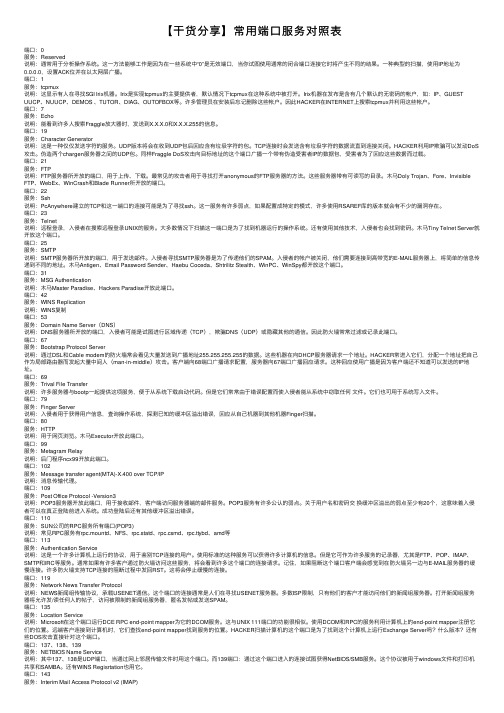

【干货分享】常用端口服务对照表

【⼲货分享】常⽤端⼝服务对照表端⼝:0服务:Reserved说明:通常⽤于分析操作系统。

这⼀⽅法能够⼯作是因为在⼀些系统中“0”是⽆效端⼝,当你试图使⽤通常的闭合端⼝连接它时将产⽣不同的结果。

⼀种典型的扫描,使⽤IP地址为0.0.0.0,设置ACK位并在以太⽹层⼴播。

端⼝:1服务:tcpmux说明:这显⽰有⼈在寻找SGI Irix机器。

Irix是实现tcpmux的主要提供者,默认情况下tcpmux在这种系统中被打开。

Irix机器在发布是含有⼏个默认的⽆密码的帐户,如:IP、GUEST UUCP、NUUCP、DEMOS 、TUTOR、DIAG、OUTOFBOX等。

许多管理员在安装后忘记删除这些帐户。

因此HACKER在INTERNET上搜索tcpmux并利⽤这些帐户。

端⼝:7服务:Echo说明:能看到许多⼈搜索Fraggle放⼤器时,发送到X.X.X.0和X.X.X.255的信息。

端⼝:19服务:Character Generator说明:这是⼀种仅仅发送字符的服务。

UDP版本将会在收到UDP包后回应含有垃圾字符的包。

TCP连接时会发送含有垃圾字符的数据流直到连接关闭。

HACKER利⽤IP欺骗可以发动DoS 攻击。

伪造两个chargen服务器之间的UDP包。

同样Fraggle DoS攻击向⽬标地址的这个端⼝⼴播⼀个带有伪造受害者IP的数据包,受害者为了回应这些数据⽽过载。

端⼝:21服务:FTP说明:FTP服务器所开放的端⼝,⽤于上传、下载。

最常见的攻击者⽤于寻找打开anonymous的FTP服务器的⽅法。

这些服务器带有可读写的⽬录。

⽊马Doly Trojan、Fore、Invisible FTP、WebEx、WinCrash和Blade Runner所开放的端⼝。

端⼝:22服务:Ssh说明:PcAnywhere建⽴的TCP和这⼀端⼝的连接可能是为了寻找ssh。

这⼀服务有许多弱点,如果配置成特定的模式,许多使⽤RSAREF库的版本就会有不少的漏洞存在。

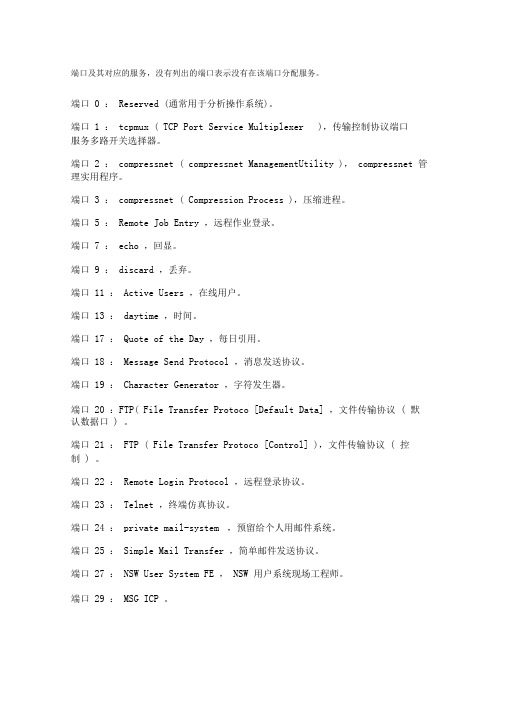

电脑端口及对应服务一览表

端口及其对应的服务,没有列出的端口表示没有在该端口分配服务。

端口0 :Reserved (通常用于分析操作系统)。

端口1 :tcpmux ( TCP Port Service Multiplexer ),传输控制协议端口服务多路开关选择器。

端口2 :compressnet ( compressnet ManagementUtility ),compressnet 管理实用程序。

端口3 :compressnet ( Compression Process ),压缩进程。

端口5 :Remote Job Entry ,远程作业登录。

端口7 :echo ,回显。

端口9 :discard ,丢弃。

端口11 :Active Users ,在线用户。

端口13 :daytime ,时间。

端口17 :Quote of the Day ,每日引用。

端口18 :Message Send Protocol ,消息发送协议。

端口19 :Character Generator ,字符发生器。

端口20 :FTP( File Transfer Protoco [Default Data] ,文件传输协议( 默认数据口) 。

端口21 :FTP ( File Transfer Protoco [Control] ),文件传输协议( 控制) 。

端口22 :Remote Login Protocol ,远程登录协议。

端口23 :Telnet ,终端仿真协议。

端口24 :private mail-system ,预留给个人用邮件系统。

端口25 :Simple Mail Transfer ,简单邮件发送协议。

端口27 :NSW User System FE ,NSW 用户系统现场工程师。

端口29 :MSG ICP 。

端口 39 : Resource Location Protocol端口 41 : Graphics ,图形。

端口 42 : WINS Host Name Server , WINS 主机名服务。

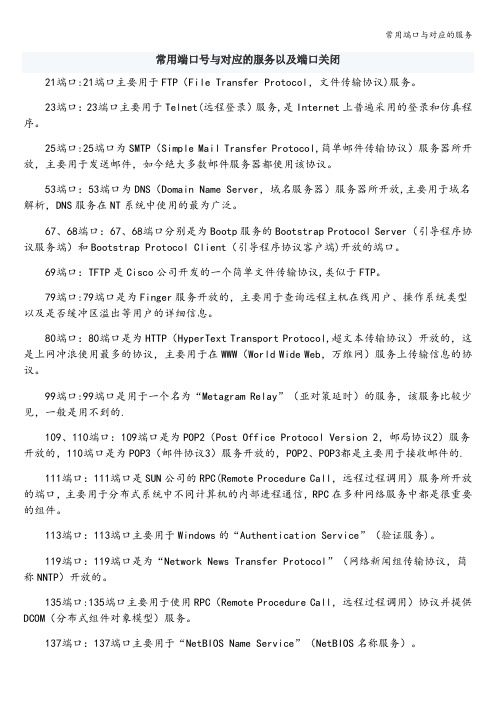

常用端口与对应的服务

常用端口号与对应的服务以及端口关闭21端口:21端口主要用于FTP(File Transfer Protocol,文件传输协议)服务。

23端口:23端口主要用于Telnet(远程登录)服务,是Internet上普遍采用的登录和仿真程序。

25端口:25端口为SMTP(Simple Mail Transfer Protocol,简单邮件传输协议)服务器所开放,主要用于发送邮件,如今绝大多数邮件服务器都使用该协议。

53端口:53端口为DNS(Domain Name Server,域名服务器)服务器所开放,主要用于域名解析,DNS服务在NT系统中使用的最为广泛。

67、68端口:67、68端口分别是为Bootp服务的Bootstrap Protocol Server(引导程序协议服务端)和Bootstrap Protocol Client(引导程序协议客户端)开放的端口。

69端口:TFTP是Cisco公司开发的一个简单文件传输协议,类似于FTP。

79端口:79端口是为Finger服务开放的,主要用于查询远程主机在线用户、操作系统类型以及是否缓冲区溢出等用户的详细信息。

80端口:80端口是为HTTP(HyperText Transport Protocol,超文本传输协议)开放的,这是上网冲浪使用最多的协议,主要用于在WWW(World Wide Web,万维网)服务上传输信息的协议。

99端口:99端口是用于一个名为“Metagram Relay”(亚对策延时)的服务,该服务比较少见,一般是用不到的。

109、110端口:109端口是为POP2(Post Office Protocol Version 2,邮局协议2)服务开放的,110端口是为POP3(邮件协议3)服务开放的,POP2、POP3都是主要用于接收邮件的。

111端口:111端口是SUN公司的RPC(Remote Procedure Call,远程过程调用)服务所开放的端口,主要用于分布式系统中不同计算机的内部进程通信,RPC在多种网络服务中都是很重要的组件。

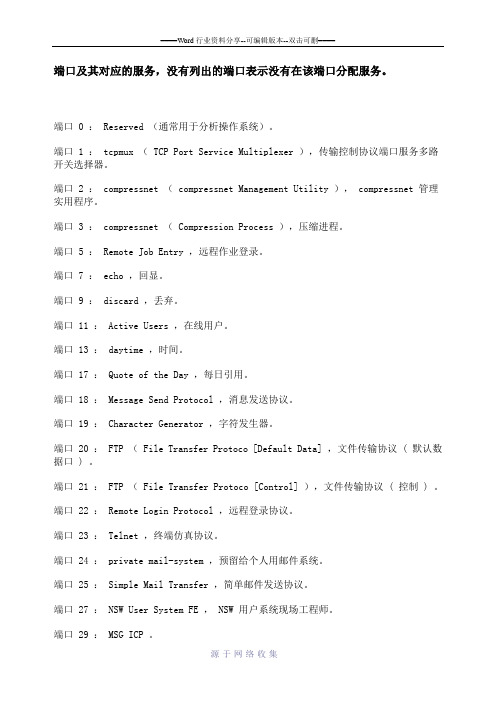

常用端口与对应的服务

常用端口号与对应的服务以及端口关闭21端口:21端口主要用于FTP(File Transfer Protocol,文件传输协议)服务。

23端口:23端口主要用于Telnet(远程登录)服务,是Internet上普遍采用的登录和仿真程序。

25端口:25端口为SMTP(Simple Mail Transfer Protocol,简单邮件传输协议)服务器所开放,主要用于发送邮件,如今绝大多数邮件服务器都使用该协议。

53端口:53端口为DNS(Domain Name Server,域名服务器)服务器所开放,主要用于域名解析,DNS服务在NT系统中使用的最为广泛。

67、68端口:67、68端口分别是为Bootp服务的Bootstrap Protocol Server(引导程序协议服务端)和Bootstrap Protocol Client(引导程序协议客户端)开放的端口。

69端口:TFTP是Cisco公司开发的一个简单文件传输协议,类似于FTP。

79端口:79端口是为Finger服务开放的,主要用于查询远程主机在线用户、操作系统类型以及是否缓冲区溢出等用户的详细信息。

80端口:80端口是为HTTP(HyperText Transport Protocol,超文本传输协议)开放的,这是上网冲浪使用最多的协议,主要用于在WWW(World Wide Web,万维网)服务上传输信息的协议。

99端口:99端口是用于一个名为“Metagram Relay”(亚对策延时)的服务,该服务比较少见,一般是用不到的.109、110端口:109端口是为POP2(Post Office Protocol Version 2,邮局协议2)服务开放的,110端口是为POP3(邮件协议3)服务开放的,POP2、POP3都是主要用于接收邮件的.111端口:111端口是SUN公司的RPC(Remote Procedure Call,远程过程调用)服务所开放的端口,主要用于分布式系统中不同计算机的内部进程通信,RPC在多种网络服务中都是很重要的组件。

常用端口号与对应的服务

常用端口号与对应的服务1. 常见的端口号有哪些原发布者:刘龙飞456常见的网络协议\端口号一.端口的分类端口的分类根据其参考对象不同有不同划分方法,如果从端口的性质来分,通常可以分为以下三类:(1)公认端口(WellKnownPorts):这类端口也常称之为"常用端口"。

这类端口的端口号从0到1024,它们紧密绑定于一些特定的服务。

通常这些端口的通信明确表明了某种服务的协议,这种端口是不可再重新定义它的作用对象。

例如:80端口实际上总是HTTP通信所使用的,而23号端口则是Telnet服务专用的。

这些端口通常不会像木马这样的黑客程序利用。

(2)注册端口(RegisteredPorts):端口号从1025到49151。

它们松散地绑定于一些服务。

也是说有许多服务绑定于这些端口,这些端口同样用于许多其他目的。

这些端口多数没有明确的定义服务对象,不同程序可根据实际需要自己定义。

(3)动态和/或私有端口(Dynamicand/orPrivatePorts):端口号从49152到65535。

如果根据所提供的服务方式的不同,端口又可分为"TCP协议端口"和"UDP协议端口"两种。

因为计算机之间相互通信一般采用这两种通信协议。

上面所介绍的"连接方式"是一种直接与接收方进行的连接,发送信息以后,可以确认信息是否到达,这种方式大多采用TCP协议;另一种是不是直接与接收方进行连接,只管把信息放在网上发出去,而不管信息是否到达,这种方式大多采用UDP协议,IP协议也是一种无连接方式。

二.常见的网络协议网际层协议:包括:IP协议、ICMP协议、ARP协议、RARP协议。

传输层协议:TCP 2. 计算机上最常用的端口股票软件的端口你需要自己去侦测端口大概分为三类:1:公认端口(well known ports):从0-1023,他们是绑定于一些服务。

电脑端口及对应服务一览表

端口及其对应的服务,没有列出的端口表示没有在该端口分配服务。

端口 0 : Reserved (通常用于分析操作系统)。

端口 1 : tcpmux ( TCP Port Service Multiplexer ),传输控制协议端口服务多路开关选择器。

端口 2 : compressnet ( compressnet Management Utility ), compressnet 管理实用程序。

端口 3 : compressnet ( Compression Process ),压缩进程。

端口 5 : Remote Job Entry ,远程作业登录。

端口 7 : echo ,回显。

端口 9 : discard ,丢弃。

端口 11 : Active Users ,在线用户。

端口 13 : daytime ,时间。

端口 17 : Quote of the Day ,每日引用。

端口 18 : Message Send Protocol ,消息发送协议。

端口 19 : Character Generator ,字符发生器。

端口 20 : FTP ( File Transfer Protoco [Default Data] ,文件传输协议 ( 默认数据口 ) 。

端口 21 : FTP ( File Transfer Protoco [Control] ),文件传输协议 ( 控制 ) 。

端口 22 : Remote Login Protocol ,远程登录协议。

端口 23 : Telnet ,终端仿真协议。

端口 24 : private mail-system ,预留给个人用邮件系统。

端口 25 : Simple Mail Transfer ,简单邮件发送协议。

端口 27 : NSW User System FE , NSW 用户系统现场工程师。

端口 29 : MSG ICP 。

端口 31 : MSG Authentication , MSG 验证。

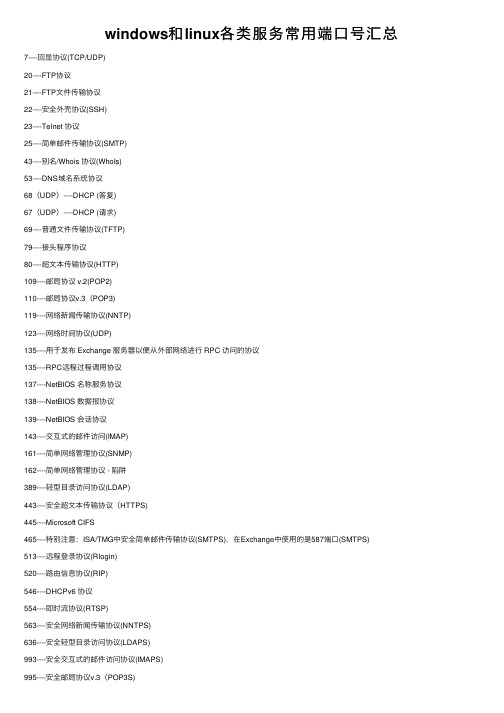

windows和linux各类服务常用端口号汇总

windows和linux各类服务常⽤端⼝号汇总7----回显协议(TCP/UDP)20----FTP协议21----FTP⽂件传输协议22----安全外壳协议(SSH)23----Telnet 协议25----简单邮件传输协议(SMTP)43----别名/Whois 协议(WhoIs)53----DNS域名系统协议68(UDP)----DHCP (答复)67(UDP)----DHCP (请求)69----普通⽂件传输协议(TFTP)79----接头程序协议80----超⽂本传输协议(HTTP)109----邮局协议 v.2(POP2)110----邮局协议v.3(POP3)119----⽹络新闻传输协议(NNTP)123----⽹络时间协议(UDP)135----⽤于发布 Exchange 服务器以便从外部⽹络进⾏ RPC 访问的协议135----RPC远程过程调⽤协议137----NetBIOS 名称服务协议138----NetBIOS 数据报协议139----NetBIOS 会话协议143----交互式的邮件访问(IMAP)161----简单⽹络管理协议(SNMP)162----简单⽹络管理协议 - 陷阱389----轻型⽬录访问协议(LDAP)443----安全超⽂本传输协议(HTTPS)445----Microsoft CIFS465----特别注意:ISA/TMG中安全简单邮件传输协议(SMTPS),在Exchange中使⽤的是587端⼝(SMTPS)513----远程登录协议(Rlogin)520----路由信息协议(RIP)546----DHCPv6 协议554----即时流协议(RTSP)563----安全⽹络新闻传输协议(NNTPS)636----安全轻型⽬录访问协议(LDAPS)993----安全交互式的邮件访问协议(IMAPS)995----安全邮局协议v.3(POP3S)1080----允许客户端服务器应⽤程序使⽤⽹络防⽕墙的服务的协议。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

常用端口号与对应的服务以及端口关闭21端口:21端口主要用于FTP(File Transfer Protoco,文件传输协议)服务。

23端口:23端口主要用于Tel net (远程登录)服务,是In ternet上普遍采用的登录和仿真程序。

25端口:25端口为SMTP (Simple Mail Transfer Protocol,简单邮件传输协议)服务器所开放,主要用于发送邮件,如今绝大多数邮件服务器都使用该协议。

53端口:53端口为DNS (Domain Name Serve,域名服务器)服务器所开放,主要用于域名解析,DNS服务在NT系统中使用的最为广泛。

67、68端口: 67、68端口分别是为Bootp 服务的Bootstrap Protocol Server (引导程序协议服务端)和Bootstrap Protocol Client(引导程序协议客户端)开放的端口。

69端口:TFTP是Cisco公司开发的一个简单文件传输协议,类似于FTR79端口:79端口是为Fin ger服务开放的,主要用于查询远程主机在线用户、操作系统类型以及是否缓冲区溢出等用户的详细信息。

80 端口:80端口是为HTTP( HyperText Tran sport Protocol,超文本传输协议)开放的,这是上网冲浪使用最多的协议,主要用于在WWW (World Wide Web,万维网)服务上传输信息的协议。

99端口:99端口是用于一个名为“Metagram Relay(亚对策延时)的服务,该服务比较少见,一般是用不到的。

109、110端口:109端口是为POP2( Post Office Protocol Version 2 邮局协议2)服务开放的,110端口是为POP3(邮件协议3)服务开放的,POP2 POP3都是主要用于接收邮件的。

111端口:111端口是SUN公司的RPC(Remote Procedure Call远程过程调用)服务所开放的端口,主要用于分布式系统中不同计算机的内部进程通信,RPC在多种网络服务中都是很重要的组件。

113端口:113端口主要用于Windows 的“Authentication Service (验证服务)。

119端口:119端口是为“ Network News Transfer Protoco l网络新闻组传输协议,简称NNTP)开放的。

135端口:135端口主要用于使用RPC(Remote Procedure Call远程过程调用)协议并提供DCOM (分布式组件对象模型)服务。

137端口:137端口主要用于“ NetBIOS Name Servic(NetBIOS 名称服务)。

139端口:139端口是为“NetBIOS Session Servi提供的,主要用于提供Windows 文件和打印机共享以及Unix中的Samba服务。

143端口:143 端口主要是用于“ In ternet Message Access Protocol(Intev2et 消息访问协议,简称IMAP)。

161 端口:161 端口是用于“Simple Network Management Protocol (简单网络管理协议,简称SNMP)。

443端口:43端口即网页浏览端口,主要是用于HTTPS!务,是提供加密和通过安全端口传输的另一种HTTR554端口:554端口默认情况下用于“Real Time Streaming Protocol实时流协议,简称RTSP。

1024端口:1024端口一般不固定分配给某个服务,在英文中的解释是“ Reserved" (保留)。

1080端口:1080端口是Socks代理服务使用的端口,大家平时上网使用的WWW 服务使用的是HTTP协议的代理服务。

1755端口:1755端口默认情况下用于“ Microsoft Media Serve(微软媒体服务器,简称MMS)。

4000端口:4000端口是用于大家经常使用的QQ聊天工具的,再细说就是为QQ 客户端开放的端口,QQ服务端使用的端口是8000。

5554端口:在今年4月30日就报道出现了一种针对微软Isass服务的新蠕虫病毒――震荡波(),该病毒可以利用TCP 555端口开启一个FTP服务,主要被用于病毒的传播。

5632端口:5632端口是被大家所熟悉的远程控制软件pcAnywhere所开启的端口。

8080端口:8080端口同80端口,是被用于WWW代理服务的,可以实现网页端口概念在网络技术中,端口(Port)大致有两种意思:一是物理意义上的端口,比如,ADSL Modem集线器、交换机、路由器用于连接其他网络设备的接口,如RJ-45端口、SC端口等等。

二是逻辑意义上的端口,一般是指TCP/IP协议中的端口,端口号的范围从0到65535,比如用于浏览网页服务的80端口,用于FTP服务的21端口等等。

我们这里将要介绍的就是逻辑意义上的端口。

端口分类逻辑意义上的端口有多种分类标准,下面将介绍两种常见的分类:1. 按端口号分布划分(1)知名端口(Well-Known Ports)知名端口即众所周知的端口号,范围从0到1023,这些端口号一般固定分配给一些服务。

比如21端口分配给FTP服务,25端口分配给SMTP(简单邮件传输协议)服务,80端口分配给HTTP服务,135端口分配给RPC(远程过程调用)服务等等。

(2)动态端口( Dynamic Ports动态端口的范围从1024到65535,这些端口号一般不固定分配给某个服务,也就是说许多服务都可以使用这些端口。

只要运行的程序向系统提出访问网络的申请,那么系统就可以从这些端口号中分配一个供该程序使用。

比如1024端口就是分配给第一个向系统发出申请的程序。

在关闭程序进程后,就会释放所占用的端口号。

不过,动态端口也常常被病毒木马程序所利用,如冰河默认连接端口是7626、WAY 是8011、Netspy 是7306、YAI病毒是1024等等。

2. 按协议类型划分按协议类型划分,可以分为TCP UDP、IP和ICMP(Internet控制消息协议)等端口。

下面主要介绍TCP和UDP端口:(1)TCP端口TCP端口,即传输控制协议端口,需要在客户端和服务器之间建立连接,这样可以提供可靠的数据传输。

常见的包括FTP服务的21端口,Telnet服务的23端口,SMTP服务的25端口,以及HTTP服务的80端口等等。

(2)UDP端口UDP端口,即用户数据包协议端口,无需在客户端和服务器之间建立连接,安全性得不到保障。

常见的有DNS服务的53端口,SNMP(简单网络管理协议)服务的161端口,QQ使用的8000和4000端口等等。

查看端口在Windows 2000/XP/Server 200沖要查看端口,可以使用Netstat命令:依次点击开始—运行”键入“cmd并回车,打开命令提示符窗口。

在命令提示符状态下键入“n etsta-a -n”,按下回车键后就可以看到以数字形式显示的TCF和UDP连接的端口号及状态(如图)。

小知识:Netstat命令用法命令格式:Netstat — a — e —n —o —s—a表示显示所有活动的TCP连接以及计算机监听的TCP和UDP端口-e表示显示以太网发送和接收的字节数、数据包数等。

—n表示只以数字形式显示所有活动的TCP连接的地址和端口号。

—o表示显示活动的TCP连接并包括每个连接的进程ID (PID)。

—s表示按协议显示各种连接的统计信息,包括端口号。

关闭/开启端口在介绍各种端口的作用前,这里先介绍一下在Windows中如何关闭/打开端口,因为默认的情况下,有很多不安全的或没有什么用的端口是开启的,比如Telnet服务的23端口、FTP服务的21端口、SMTP服务的25端口、RPC服务的135端口等等。

为了保证系统的安全性,我们可以通过下面的方法来关闭/开启端口。

关闭端口比如在Windows 2000/XP中关闭SMTP服务的25端口,可以这样做:首先打开控制面板”双击管理工具”再双击服务”接着在打开的服务窗口中找到并双击“Simple Mail Transfer Protocol (SMTF) ”服务,单击停止”按钮来停止该服务,然后在启动类型”中选择已禁用”最后单击确定”按钮即可。

这样,关闭了SMTP服务就相当于关闭了对应的端口。

开启端口如果要开启该端口只要先在启动类型”选择自动”单击确定”按钮,再打开该服务,在服务状态”中单击启动”按钮即可启用该端口,最后,单击确定”按钮即可。

提示:在Windows 98中没有服务”选项,你可以使用防火墙的规则设置功能来关闭/开启端口。

79端口端口说明:79端口是为Fin ger服务开放的,主要用于查询远程主机在线用户、操作系统类型以及是否缓冲区溢出等用户的详细信息。

比如要显示远程计算机上的userOI 用户的信息,可以在命令行中键入“ fin ger即可。

端口漏洞:一般黑客要攻击对方的计算机,都是通过相应的端口扫描工具来获得相关信息,比如使用流光”就可以利用79端口来扫描远程计算机操作系统版本,获得用户信息,还能探测已知的缓冲区溢出错误。

这样,就容易遭遇到黑客的攻击。

而且,79端口还被Firehotcker木马作为默认的端口。

操作建议:建议关闭该端口。

80端口端口说明:80端口是为HTTP( HyperText Tran sport Protocol,超文本传输协议)开放的,这是上网冲浪使用最多的协议,主要用于在WWW (World Wide Web,万维网)服务上传输信息的协议。

我们可以通过HTTP地址加“:80'(即常说的网址” 来访问网站的,比如,因为浏览网页服务默认的端口号是80,所以只要输入网址,不用输入“:80/端口漏洞:有些木马程序可以利用80端口来攻击计算机的,比如Executor、Ri ngZero 等。

操作建议:为了能正常上网冲浪,我们必须开启80端口。

109与110端口端口说明:109端口是为POP2 (Post Office Protocol Version 2 邮局协议2)服务开放的,110端口是为POP3(邮件协议3)服务开放的,POP2 POP3都是主要用于接收邮件的,目前POP3使用的比较多,许多服务器都同时支持POP2和POPS客户端可以使用POP助议来访问服务端的邮件服务,如今ISP的绝大多数邮件服务器都是使用该协议。

在使用电子邮件客户端程序的时候,会要求输入POP3!务器地址,默认情况下使用的就是110端口(如图)。

端口漏洞:POP2 POP3在提供邮件接收服务的同时,也出现了不少的漏洞。