Wireshark抓包实验报告!10

wireshark抓包实验报告

wireshark抓包实验报告Wireshark抓包实验报告1. 实验简介本次实验旨在通过使用Wireshark软件进行网络抓包,深入了解网络通信过程中的数据传输和协议交互。

通过分析抓包数据,我们可以了解网络流量的组成、协议的运作方式以及网络安全的相关问题。

2. 实验准备在进行实验之前,我们需要准备一台运行Wireshark软件的计算机,并连接到一个网络环境中。

Wireshark是一款开源的网络协议分析工具,可以在各种操作系统上运行。

安装并配置好Wireshark后,我们就可以开始进行抓包实验了。

3. 实验步骤3.1 启动Wireshark打开Wireshark软件,选择需要抓包的网络接口。

Wireshark会监听该接口上的所有网络流量,并将其显示在界面上。

3.2 开始抓包点击“开始”按钮,Wireshark开始抓取网络数据包。

此时,我们可以看到界面上实时显示的数据包信息,包括源地址、目标地址、协议类型等。

3.3 过滤抓包数据由于网络流量非常庞大,我们可以使用过滤器来筛选出我们感兴趣的数据包。

Wireshark提供了丰富的过滤器选项,可以根据协议、源地址、目标地址等条件进行过滤。

3.4 分析抓包数据选中某个数据包后,Wireshark会显示其详细信息,包括协议分层、数据字段等。

通过分析这些信息,我们可以了解数据包的结构和内容,进一步了解网络通信的细节。

4. 实验结果与讨论在实验过程中,我们抓取了一段时间内的网络流量,并进行了分析。

通过对抓包数据的观察和解读,我们得出了以下几点结果和讨论:4.1 协议分层在抓包数据中,我们可以清晰地看到各种协议的分层结构。

从物理层到应用层,每个协议都承担着不同的功能和责任。

通过分析协议分层,我们可以了解协议之间的关系,以及它们在网络通信中的作用。

4.2 数据传输过程通过分析抓包数据,我们可以追踪数据在网络中的传输过程。

我们可以看到数据包从源地址发送到目标地址的路径,了解中间经过的路由器和交换机等设备。

Wireshark抓包实验

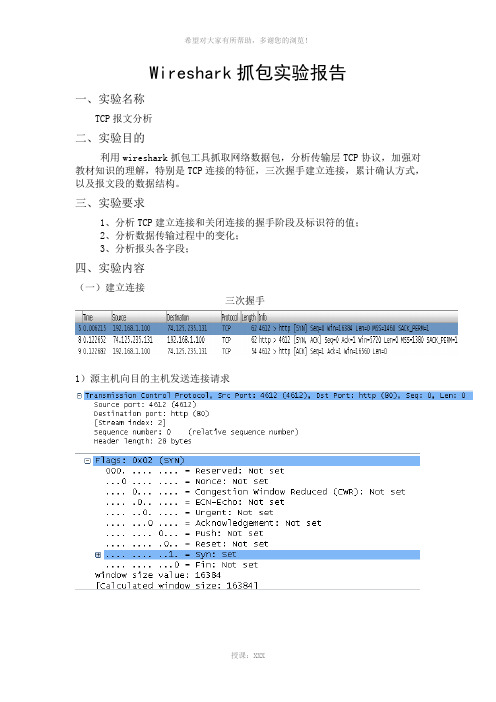

Wireshark抓包实验报告一、实验名称TCP报文分析二、实验目的利用wireshark抓包工具抓取网络数据包,分析传输层TCP协议,加强对教材知识的理解,特别是TCP连接的特征,三次握手建立连接,累计确认方式,以及报文段的数据结构。

三、实验要求1、分析TCP建立连接和关闭连接的握手阶段及标识符的值;2、分析数据传输过程中的变化;3、分析报头各字段;四、实验内容(一)建立连接三次握手1)源主机向目的主机发送连接请求报头:源端口号:4612目的端口号:http(80)序列号:0(源主机选择0作为起始序号)报头长度:28字节标志位:仅SYN设为1,请求建立连接,ACK:not set 窗口大小:16384字节选项字段:8字节2)目的主机返回确认信号报头:源端口号:http(80)目的端口号:4612序列号:0(目的主机选择0作为起始序号)报头长度:28字节标志位:SYN设为1,ACK设为1,确认允许建立连接窗口大小:5720字节选项字段:8字节3)源主机再次返回确认信息,并可以携带数据报头:源端口号:4612目的端口号:http(80)序列号:1(发送的报文段编号)报头长度:22字节标志位:SYN=1,ACK=1窗口大小:16560字节(二)关闭连接四次握手1)源主机向目的主机发送关闭连接请求,FIN=12)目的主机返回确认信号,ACK=13)目的主机允许关闭连接,FIN=14)源主机返回确认信号,ACK=1五、总结及心得体会TCP协议是传输层的最重要的内容,面向连接,可靠传输,提供流量控制和拥塞控制,对TCP协议的理解和掌握有助于对网络层的学习。

通过抓包实验,对wireshark软件的操作更为熟练了,对教材所讲的内容也有了巩固。

(注:可编辑下载,若有不当之处,请指正,谢谢!)。

西安邮电大学计算机网络wireshark抓包分析实验报告

西安邮电大学计算机网络wireshark 抓包分析实验报告西安邮电大学《计算机网络技术与应用》课内实验报告书院系名称: 管理工程学院实验题目: Wireshark 抓包工具实验报告学生姓名: 易霜霜专业名称: 信息管理与信息系统班级: 信管1101 学号: 02115021 时间: 2013 年06 月26 日实验报告实验名称Wireshark 抓包工具一、实验目的了解Wireshark 的使用方法,利用wireshark 对数据报进行分析。

二、实验内容用wireshark抓包,然后对数据进行分析,抓UDF和FTP的包。

然后对它们进行分析。

三、设计与实现过程(1) 安装wireshark 软件,并熟悉wireshark 软件的使用。

(2) 完成物理机器的操作系统(host os) 与虚拟机中操作系统(guest os) ,在物理机上设置虚拟网卡,设置host os 和guest os 的IP 地址,分别为192.168.228.1 和192.168.228.2.(3) 在guest os 上配置各种网络服务,包括有:Web、Email 、DNS、FTP。

(4)在host os 上启动wireshark 抓包,从host os 访问guest os 上的各种服务,完成抓包实验。

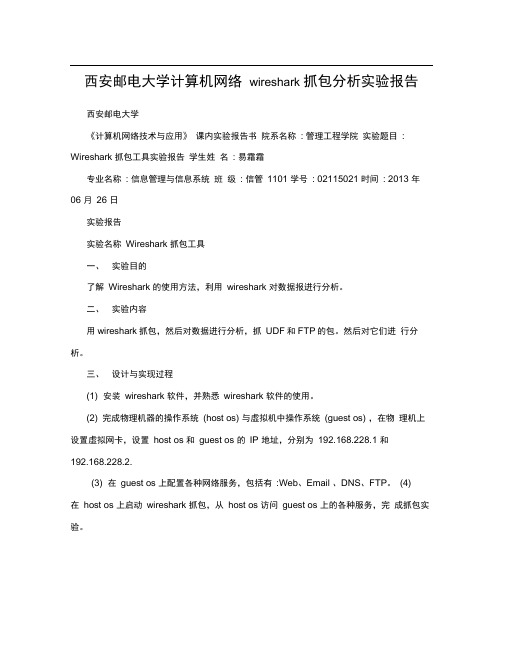

1. UDP 协议分析由于DNS 委托的是UDP 协议提供传输服务,所以我们以 DNS 查询中的UDP 数据 报为例,分析其首部的封装形式^=DvcfaKi. Oer 认i-IKirrj fert :请㈡.KTiKrTF 呼;叫册冷 戸和 fly&'i iTTpi ifcyt-: plywr 上和翼pr?;诗雷’ MlKFligi purl ;鼻导尸L 曲卑戶PKsvu m : flyXiHuis O^LiBClB pnz 血fl 鞋 iMau : M2SJ- LKllrut pirli. s 存占二归:* 空迂屯 m :辱显*杞摯 Ufflirrdfir sori MyQr:屈LX4 _ MZ14- L~ b "JC :X " . J < : A ; . f -Li ■九 _ K Pl"t E ,-..'! - -"LZ □ '"x .1T■*-■»■•■ jrv ■-■ > 1,■厂 jrr . m I ・ * i l« 尸 *■ * ' F IIL IlfCff! LKI f «■■ ■'・ I +4 b L" I" ■・ll* F ・"■:-P - 3User Datagram Procol(用户数据报协议):首部长度20字节;总长度164字节;协议为UDP 协议,协议号为17;首部校验和:0x07b4;源端口号 Source Port no.56254;目标端口号 Destination Port no.plysrv-https(6771);长度:144字节;数据部分:136字节;在计算检验和时,临时把“伪首部”和 UDP 用户数据报连接在一起。

wireshark抓包实验报告总结

wireshark抓包实验报告总结一、实验目的本次实验的主要目的是学习Wireshark抓包工具的使用方法,掌握网络通信过程中数据包的组成和解析方式,以及了解常见网络协议的运行机制。

二、实验环境本次实验使用的操作系统为Windows 10,使用Wireshark版本为3.4.6。

三、实验步骤1. 安装Wireshark软件并打开。

2. 选择需要抓包的网络接口,并开始抓包。

3. 进行相应的网络操作,例如访问网站、发送邮件等。

4. 停止抓包,并对捕获到的数据包进行分析和解析。

四、实验结果1. 抓取HTTP请求和响应数据包通过Wireshark抓取HTTP请求和响应数据包,可以轻松地了解HTTP协议在通信过程中所传输的信息。

例如,在访问一个网站时,可以看到浏览器向服务器发送GET请求,并获取到服务器返回的HTML 页面等信息。

同时还可以看到HTTP头部中所携带的信息,例如User-Agent、Cookie等。

2. 抓取TCP连接数据包通过Wireshark抓取TCP连接数据包,可以了解TCP协议在建立连接、传输数据和关闭连接时所涉及到的所有步骤。

例如,在进行FTP 文件传输时,可以看到TCP三次握手建立连接,以及文件传输过程中TCP的流量控制和拥塞控制等。

3. 抓取UDP数据包通过Wireshark抓取UDP数据包,可以了解UDP协议在通信过程中所涉及到的所有信息。

例如,在进行DNS域名解析时,可以看到DNS服务器返回的IP地址等信息。

五、实验总结通过本次实验,我学会了使用Wireshark抓包工具进行网络数据包分析的方法,并了解了常见网络协议的运行机制。

同时也发现,在网络通信过程中,数据包所携带的信息非常丰富,能够提供很多有用的参考和指导。

因此,在实际工作中,我们应该灵活运用Wireshark等工具进行网络数据包分析,并结合具体业务场景进行深入研究和分析。

Wiresharp抓包实验报告

网络与协议论文题目:_ 网络抓包分析姓名:__ _韩龙_ _ __班级:___ 信研103班__ __学号: S2*******2010年11月网络抓包分析一、分析目的通过学习Wireshark进行网络抓包分析,进一步理解在tcp/ip模型中网络协议的组成,对网络中数据的传输深刻的了解。

二、分析的主要内容主机ip地址:115.25.13.152 测试机ip地址:115.25.13.1561.ARP数据包分析ARP地址解析协议的作用是:在32bit的IP地址和采用不同网络技术的硬件地址之间提供动态映射。

输入:“ping 115.25.13.156”,软件开始捕获数据包,在fliter过滤器中输入“ARP”,找出相应的ARP请求、应答的数据包,如图1.1和图1.2:图1.1 ARP请求报文本主机(115.25.13.152)向广播中发送ARP请求“who has 115.25.13.156?”要求找出ip为115.25.13.156的主机的物理地址,然后告诉本主机,根据数据包细节层得到具体ARP分组格式和参数:随后,IP地址为115.25.13.156的主机向本主机(115.25.13.152)发送一个ARP应答报文,如图1.2:图1.2 ARP应答报文“115.25.13.156 is at 00:1b:38:04:f1:37”,即告诉本主机(115.25.13.152),ip地址为115.25.13.156的主机的物理地址是00:1b:38:04:f1:37。

根据数据包细节层得到具体ARP分组格式和参数:2.ICMP 数据包分析ICMP 即Internet 控制报文协议,包括两种类型,一类是ICMP 查询报文,一类是ICMP 差错报文,其作用是用于ip 主机和路由器之间交换错误报文和其他重要协议。

(1)输入“ping 115.25.13.156”,软件开始捕获数据包,在fliter 过滤器中输入“icmp ”,找出相应的icmp请求、应答的数据包。

wireshark抓包实验报告

wireshark抓包实验报告Wireshark抓包实验报告引言:网络是现代社会中不可或缺的一部分,人们在日常生活中几乎无时无刻不在使用网络。

然而,网络的复杂性使得网络问题的排查变得困难。

Wireshark作为一款强大的网络抓包工具,可以帮助我们深入分析网络数据包,从而更好地理解和解决网络问题。

本文将介绍Wireshark的基本原理和使用方法,并通过实际抓包实验来验证其功能和效果。

一、Wireshark的基本原理Wireshark是一款开源的网络协议分析工具,可以运行在多个操作系统上。

它通过捕获网络接口上的数据包,并将其解析成可读的形式,以便我们进行深入分析。

Wireshark支持多种协议,包括以太网、无线网络、TCP/IP等,使得我们能够全面了解网络通信的细节。

二、Wireshark的使用方法1. 下载和安装Wireshark可以从其官方网站上免费下载,根据自己的操作系统选择合适的版本进行安装。

安装完成后,打开Wireshark并选择要抓包的网络接口。

2. 抓包设置在开始抓包之前,我们需要进行一些设置以确保我们能够捕获到想要分析的数据包。

首先,我们可以设置抓包过滤器来过滤出特定的数据包,以减少不必要的干扰。

其次,我们可以选择是否启用深度分析,以获取更详细的协议信息。

3. 开始抓包一旦设置完成,我们可以点击“开始”按钮开始抓包。

Wireshark将开始捕获网络接口上的数据包,并将其显示在主界面上。

我们可以看到每个数据包的详细信息,包括源IP地址、目标IP地址、协议类型等。

4. 数据包分析Wireshark提供了丰富的功能和工具,使得我们可以对抓包的数据包进行深入分析。

我们可以通过点击每个数据包来查看其详细信息,并根据需要进行过滤、排序和搜索。

此外,Wireshark还提供了统计功能,帮助我们了解网络流量的情况。

三、实验验证为了验证Wireshark的功能和效果,我们进行了一次抓包实验。

实验中,我们使用Wireshark抓取了一段时间内的网络数据包,并进行了分析。

Wireshark抓包工具计算机网络实验

Wireshark抓包工具计算机网络实验实验一 Wireshark使用一、实验目的1、熟悉并掌握Wireshark的基本使用;2、了解网络协议实体间进行交互以及报文交换的情况。

二、实验环境与因特网连接的计算机,操作系统为Windows,安装有Wireshark、IE等软件。

三、预备知识要深入理解网络协议,需要观察它们的工作过程并使用它们,即观察两个协议实体之间交换的报文序列,探究协议操作的细节,使协议实体执行某些动作,观察这些动作及其影响。

这种观察可以在仿真环境下或在因特网这样的真实网络环境中完成。

Wireshark是一种可以运行在Windows, UNIX, Linux等操作系统上的分组嗅探器,是一个开源免费软件,可以从下载。

运行Wireshark程序时,其图形用户界面如图2所示。

最初,各窗口中并无数据显示。

Wireshark的界面主要有五个组成部分:命令和菜单协议筛选框捕获分组列表选定分组首部明细分组内容左:十六进制右:ASCII码图1命令菜单(command menus):命令菜单位于窗口的最顶部,是标准的下拉式菜单。

协议筛选框(display filter specification):在该处填写某种协议的名称,Wireshark据此对分组列表窗口中的分组进行过滤,只显示你需要的分组。

捕获分组列表(listing of captured packets):按行显示已被捕获的分组内容,其中包括:分组序号、捕获时间、源地址和目的地址、协议类型、协议信息说明。

单击某一列的列名,可以使分组列表按指定列排序。

其中,协议类型是发送或接收分组的最高层协议的类型。

分组首部明细(details of selected packet header):显示捕获分组列表窗口中被选中分组的首部详细信息。

包括该分组的各个层次的首部信息,需要查看哪层信息,双击对应层次或单击该层最前面的“+”即可。

分组内容窗口(packet content):分别以十六进制(左)和ASCII码(右)两种格式显示被捕获帧的完整内容。

wireshark抓包实验报告

本科实验报告实验名称:利用EtherPeek工具进行的网络抓包实验学员:学号:专业:所属学院:国防科学技术大学训练部制【实验名称】利用Wireshark工具进行的抓包实验【实验目的】通过Wireshark软件捕获并观察ARP协议、ICMP协议、FTP协议、HTTP协议以及TCP协议的工作原理,包括协议序列和报文内容【实验内容】实验环境描述:网络环境:因特网操作系统:Windows 7软件:Wiresharkv1.12.4实验步骤:1.Ping命令(ARP, ICMP分析)2.在实验主机使用FTP应用(FTP分析)3.在实验主机使用web应用(HTTP分析)【实验过程】1.ping命令(ICMP、ARP分析)实验主机的IP地址为:实验主机的MAC地址为:9c:4e:36:cf:db:e4在实验主机的命令框内输入命令:pingWireshark抓获的数据包如下:观察可得,抓获的报文里协议类型有ICMP与ARP。

(前12条是输入ping命令后抓取的)(1)ICMP分析:首先明确一下ICMP的相关知识:ICMP是(Internet Control Message Protocol)Internet控制报文协议。

它是TCP/IP协议族的一个子协议,用于在IP主机、路由器之间传递控制消息。

控制消息是指网络通不通、主机是否可达、路由是否可用等网络本身的消息。

这些控制消息虽然并不传输用户数据,但是对于用户数据的传递起着重要的作用。

各种ICMP报文的前32bits都是三个长度固定的字段:type类型字段(8位)、code代码字段(8位)、checksum校验和字段(16位) 8bits类型和8bits代码字段:一起决定了ICMP报文的类型。

常见的有:类型0、代码0:回应应答。

类型3、代码0:网络不可达类型3、代码1:主机不可达类型5、代码1:为主机重定向数据包类型8、代码0:回应类型11、代码0:传输中超出TTL(常说的超时)16bits校验和字段:包括数据在内的整个ICMP数据包的校验和,其计算方法和IP头部校验和的计算方法是一样的。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

Wireshark抓包实验报告!10

Wireshark是一款网络抓包工具,可以对网络通信进行实时分析和捕获数据包。

本实验使用Wireshark工具对HTTP协议进行抓包分析,对其协议报文格式、HTTP请求和响应分析等进行总结和说明。

一、实验环境和工具

Wireshark版本:Wireshark 3.4.8

操作系统:macOS Big Sur 11.2

浏览器:Google Chrome 98.0.4758.102(64 位)

二、实验内容

本实验选择一个网站的首页进行抓包分析,抓取HTTP协议的请求和响应报文。

操作步骤如下:

1. 打开浏览器,输入目标网站的URL,进入网站首页。

2. 打开Wireshark工具,选择需要抓包的网卡以及抓包过滤条件。

3. 在浏览器上刷新一次网页,等待网页加载完成。

4. 在Wireshark上停止抓包,对抓取到的数据进行分析。

三、实验结果

1. HTTP协议报文格式

HTTP协议报文由请求报文和响应报文两部分组成。

请求报文分为请求行、请求头和请求体三个部分,响应报文分为状态行、响应头和响应体三个部分。

具体格式如下:

请求报文:

请求行:

方法URI HTTP/版本

请求头:

Header1:value1

Header2:value2

…

请求体:

Content-Type:type

Content-Length:length

Content:data

2. HTTP请求分析

通过Wireshark抓取到的数据包,可以看到浏览器发送的HTTP请求报文。

请求报文的三个部分如下:

请求体为空。

请求行包括请求方法、URI和HTTP版本号。

请求方法有GET、POST、HEAD、PUT、DELETE、OPTIONS等。

URI是请求的资源地址,如/表示根目录下的index.html文件。

HTTP 版本号有HTTP/1.0、HTTP/1.1等。

请求头包括Host、User-Agent、Accept、

Accept-Encoding、Accept-Language等信息。

Host指定请求的主机名;User-Agent指定客户端的类型和版本号;Accept指定客户端能够接收的响应MIME类型;Accept-Encoding 指定客户端支持的压缩格式;Accept-Language指定客户端支持的语言。

HTTP响应报文由状态行、响应头和响应体三部分组成。

状态行包括HTTP版本、状态码和状态码描述。

响应头包括Content-Type、Content-Length、Server等信息。

响应体是服务器返回的数据,可以是HTML代码、文本、图片、音频或视频等格式。

状态行:HTTP/1.1 200 OK

响应头:

Content-Type: text/html;charset=utf-8

Transfer-Encoding: chunked

Connection: keep-alive

Date: Tue, 02 Mar 2021 02:24:40 GMT

Server: BWS/1.1

Strict-Transport-Security: max-age=172800

响应体:

<!DOCTYPE html>

<html>

<head>

<title>百度一下,你就知道</title>

…

状态行的状态码为200,表示请求成功。

响应头中的Content-Type指定响应数据的MIME类型是text/html,charset=utf-8表示响应数据的字符编码是UTF-8。

Transfer-Encoding为chunked表示响应数据是分块传输的。

Server指定服务器的类型和版本号。

Strict-Transport-Security表示严格的传输安全策略,防止中间人攻击等恶意攻击。

本实验采用Wireshark工具进行了HTTP协议的抓包分析实验。

通过实验可以了解HTTP 协议报文的格式和HTTP请求-响应的基本流程。

HTTP请求报文是浏览器请求服务器资源的格式,并包含请求信息的相关头部信息。

HTTP响应报文是服务器对请求的响应格式,并包含响应信息的相关头部信息。

熟悉HTTP请求和响应报文的格式和内容,可以有效地帮助开发者调试和优化网络应用和服务。