Wireshark抓包实验报告.

wireshark抓包实验报告

本科实验报告实验名称:利用EtherPeek工具进行的网络抓包实验学员:学号:专业:所属学院:国防科学技术大学训练部制【实验名称】利用Wireshark工具进行的抓包实验【实验目的】通过Wireshark软件捕获并观察ARP协议、ICMP协议、FTP协议、HTTP协议以及TCP协议的工作原理,包括协议序列和报文内容【实验内容】实验环境描述:网络环境:因特网操作系统:Windows 7软件:Wiresharkv1.12.4实验步骤:1.Ping命令(ARP, ICMP分析)2.在实验主机使用FTP应用(FTP分析)3.在实验主机使用web应用(HTTP分析)【实验过程】1.ping命令(ICMP、ARP分析)实验主机的IP地址为:192.168.0.189实验主机的MAC地址为:9c:4e:36:cf:db:e4在实验主机的命令框内输入命令:ping121.14.1.189Wireshark抓获的数据包如下:观察可得,抓获的报文里协议类型有ICMP与ARP。

(前12条是输入ping命令后抓取的)(1)ICMP分析:首先明确一下ICMP的相关知识:ICMP是(Internet Control Message Protocol)Internet控制报文协议。

它是TCP/IP协议族的一个子协议,用于在IP主机、路由器之间传递控制消息。

控制消息是指网络通不通、主机是否可达、路由是否可用等网络本身的消息。

这些控制消息虽然并不传输用户数据,但是对于用户数据的传递起着重要的作用。

各种ICM P报文的前32bits都是三个长度固定的字段:type类型字段(8位)、code代码字段(8位)、checksum校验和字段(16位) 8bits类型和8bits代码字段:一起决定了ICM P报文的类型。

常见的有:类型0、代码0:回应应答。

类型3、代码0:网络不可达类型3、代码1:主机不可达类型5、代码1:为主机重定向数据包类型8、代码0:回应类型11、代码0:传输中超出TTL(常说的超时)16bits校验和字段:包括数据在内的整个ICM P数据包的校验和,其计算方法和IP头部校验和的计算方法是一样的。

wireshark抓包实验报告

wireshark抓包实验报告Wireshark抓包实验报告1. 实验简介本次实验旨在通过使用Wireshark软件进行网络抓包,深入了解网络通信过程中的数据传输和协议交互。

通过分析抓包数据,我们可以了解网络流量的组成、协议的运作方式以及网络安全的相关问题。

2. 实验准备在进行实验之前,我们需要准备一台运行Wireshark软件的计算机,并连接到一个网络环境中。

Wireshark是一款开源的网络协议分析工具,可以在各种操作系统上运行。

安装并配置好Wireshark后,我们就可以开始进行抓包实验了。

3. 实验步骤3.1 启动Wireshark打开Wireshark软件,选择需要抓包的网络接口。

Wireshark会监听该接口上的所有网络流量,并将其显示在界面上。

3.2 开始抓包点击“开始”按钮,Wireshark开始抓取网络数据包。

此时,我们可以看到界面上实时显示的数据包信息,包括源地址、目标地址、协议类型等。

3.3 过滤抓包数据由于网络流量非常庞大,我们可以使用过滤器来筛选出我们感兴趣的数据包。

Wireshark提供了丰富的过滤器选项,可以根据协议、源地址、目标地址等条件进行过滤。

3.4 分析抓包数据选中某个数据包后,Wireshark会显示其详细信息,包括协议分层、数据字段等。

通过分析这些信息,我们可以了解数据包的结构和内容,进一步了解网络通信的细节。

4. 实验结果与讨论在实验过程中,我们抓取了一段时间内的网络流量,并进行了分析。

通过对抓包数据的观察和解读,我们得出了以下几点结果和讨论:4.1 协议分层在抓包数据中,我们可以清晰地看到各种协议的分层结构。

从物理层到应用层,每个协议都承担着不同的功能和责任。

通过分析协议分层,我们可以了解协议之间的关系,以及它们在网络通信中的作用。

4.2 数据传输过程通过分析抓包数据,我们可以追踪数据在网络中的传输过程。

我们可以看到数据包从源地址发送到目标地址的路径,了解中间经过的路由器和交换机等设备。

电子科大网络安全实验2Wireshark抓包分析实验完整分析

电⼦科⼤⽹络安全实验2Wireshark抓包分析实验完整分析实验2 Wireshark抓包分析实验⼀、实验原理TCP三次握⼿准则介绍TCP是因特⽹中的传输层协议,使⽤三次握⼿协议建⽴连接。

当主动⽅发出SYN连接请求后,等待对⽅回答SYN,ACK。

这种建⽴连接的⽅法可以防⽌产⽣错误的连接,TCP使⽤的流量控制协议是可变⼤⼩的滑动窗⼝协议。

第⼀次握⼿:建⽴连接时,客户端发送SYN包(SEQ=x)到服务器,并进⼊SYN_SEND状态,等待服务器确认。

第⼆次握⼿:服务器收到SYN包,必须确认客户的SYN(ACK=x+1),同时⾃⼰也送⼀个SYN包(SEQ=y),即SYN+ACK包,此时服务器进⼊SYN_RECV状态。

第三次握⼿:客户端收到服务器的SYN+ACK包,向服务器发送确认包ACK(ACK=y+1),此包发送完毕,客户端和服务器进⼊Established状态,完成三次握⼿。

HTTP协议介绍HTTP协议⽤于在Internet上发送和接收消息。

HTTP协议是⼀种请求-应答式的协议 ——客户端发送⼀个请求,服务器返回该请求的应答,所有的请求与应答都是HTTP包。

HTTP协议使⽤可靠的TCP 连接,默认端⼝是80。

HTTP的第⼀个版本是HTTP/0.9,后来发展到了HTTP/1.0,现在最新的版本是HTTP/1.1。

HTTP/1.1由RFC 2616 定义。

⼆、实验⽬的1、了解并会初步使⽤Wireshark,能在所⽤电脑上进⾏抓包。

2、了解IP数据包格式,能应⽤该软件分析数据包格式。

3、了解HTTP请求中的三次握⼿准则,并能利⽤该软件对该过程进⾏简要分析。

三、实验内容(1)安装wireshark软件,并使⽤该软件捕获HTTP请求中的报⽂,分析该过程中TCP建⽴连接的握⼿过程以及报头各字段的含义,记录实验结果和数据。

(2)尝试利⽤wireshark软件捕获Ping请求中的报⽂,并分析报⽂中各字段的含义,记录实验结果和数据。

抓包的分析报告

抓包的分析报告1. 引言本文旨在通过对抓包数据的分析,对网络通信进行深入研究,从而揭示网络传输过程中的细节以及可能存在的安全隐患。

通过抓包分析,我们可以获取传输的原始数据,进而发现网络问题并进行相关的优化工作。

2. 抓包工具介绍抓包是一种网络分析的方法,通过获取网络中的数据包来进行深入分析。

常用的抓包工具包括 Wireshark、Tcpdump 等。

在本文中,我们使用 Wireshark 这一流行的抓包工具进行数据包分析。

Wireshark 是一款开源的网络协议分析软件,支持多种操作系统,用户可以通过 Wireshark 捕获和分析网络数据包,以便于查找和解决网络问题。

3. 抓包分析步骤3.1 抓包设置在开始抓包前,需要正确设置抓包工具。

我们需要指定要抓取的接口,以及过滤器来选择我们感兴趣的数据包。

为了保证抓包的有效性,可以在抓包前关闭一些不必要的网络应用,以减少干扰。

3.2 开始抓包设置完毕后,点击“开始”按钮开始进行抓包。

此时,Wireshark 将开始捕获网络数据包。

3.3 数据包过滤捕获到的数据包可能非常庞大,我们需要进行过滤以便于查找特定的数据包。

Wireshark 提供了强大的过滤功能,可以根据协议、源/目标 IP 地址、端口号等条件进行筛选。

3.4 数据包分析捕获到感兴趣的数据包后,我们可以对数据包进行深入分析。

Wireshark 提供了丰富的功能,可以查看每个数据包的详细信息,包括源/目标地址、端口号、协议类型、数据内容等。

4. 抓包分析实例为了更好地理解抓包过程和分析方法,我们将给出一个具体的抓包分析实例。

4.1 实验目标分析某网站的登录过程,并观察登录过程中的数据传输。

4.2 实验步骤•打开 Wireshark 并设置抓包过滤器为 HTTP。

•在浏览器中访问目标网站并进行登录。

•通过 Wireshark 捕获登录过程中的数据包。

•分析捕获到的数据包,观察登录过程中的数据传输情况。

Wireshark抓包实验

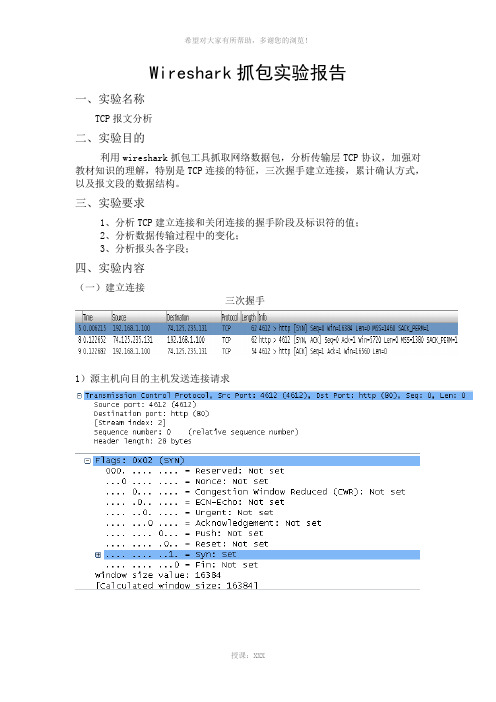

Wireshark抓包实验报告一、实验名称TCP报文分析二、实验目的利用wireshark抓包工具抓取网络数据包,分析传输层TCP协议,加强对教材知识的理解,特别是TCP连接的特征,三次握手建立连接,累计确认方式,以及报文段的数据结构。

三、实验要求1、分析TCP建立连接和关闭连接的握手阶段及标识符的值;2、分析数据传输过程中的变化;3、分析报头各字段;四、实验内容(一)建立连接三次握手1)源主机向目的主机发送连接请求报头:源端口号:4612目的端口号:http(80)序列号:0(源主机选择0作为起始序号)报头长度:28字节标志位:仅SYN设为1,请求建立连接,ACK:not set 窗口大小:16384字节选项字段:8字节2)目的主机返回确认信号报头:源端口号:http(80)目的端口号:4612序列号:0(目的主机选择0作为起始序号)报头长度:28字节标志位:SYN设为1,ACK设为1,确认允许建立连接窗口大小:5720字节选项字段:8字节3)源主机再次返回确认信息,并可以携带数据报头:源端口号:4612目的端口号:http(80)序列号:1(发送的报文段编号)报头长度:22字节标志位:SYN=1,ACK=1窗口大小:16560字节(二)关闭连接四次握手1)源主机向目的主机发送关闭连接请求,FIN=12)目的主机返回确认信号,ACK=13)目的主机允许关闭连接,FIN=14)源主机返回确认信号,ACK=1五、总结及心得体会TCP协议是传输层的最重要的内容,面向连接,可靠传输,提供流量控制和拥塞控制,对TCP协议的理解和掌握有助于对网络层的学习。

通过抓包实验,对wireshark软件的操作更为熟练了,对教材所讲的内容也有了巩固。

(注:可编辑下载,若有不当之处,请指正,谢谢!)。

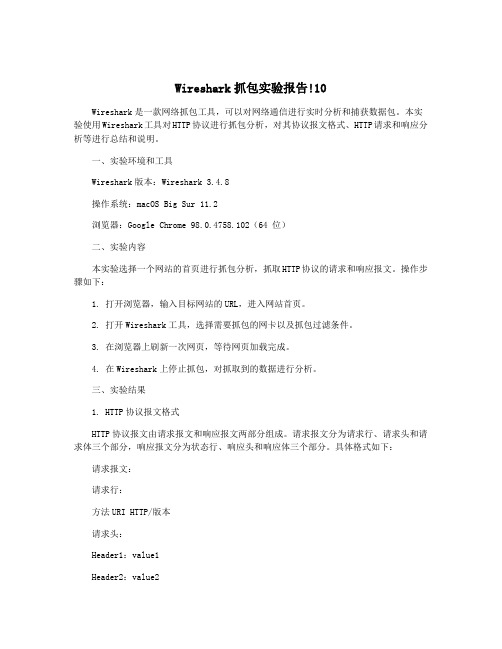

Wireshark抓包实验报告!10

Wireshark抓包实验报告!10Wireshark是一款网络抓包工具,可以对网络通信进行实时分析和捕获数据包。

本实验使用Wireshark工具对HTTP协议进行抓包分析,对其协议报文格式、HTTP请求和响应分析等进行总结和说明。

一、实验环境和工具Wireshark版本:Wireshark 3.4.8操作系统:macOS Big Sur 11.2浏览器:Google Chrome 98.0.4758.102(64 位)二、实验内容本实验选择一个网站的首页进行抓包分析,抓取HTTP协议的请求和响应报文。

操作步骤如下:1. 打开浏览器,输入目标网站的URL,进入网站首页。

2. 打开Wireshark工具,选择需要抓包的网卡以及抓包过滤条件。

3. 在浏览器上刷新一次网页,等待网页加载完成。

4. 在Wireshark上停止抓包,对抓取到的数据进行分析。

三、实验结果1. HTTP协议报文格式HTTP协议报文由请求报文和响应报文两部分组成。

请求报文分为请求行、请求头和请求体三个部分,响应报文分为状态行、响应头和响应体三个部分。

具体格式如下:请求报文:请求行:方法URI HTTP/版本请求头:Header1:value1Header2:value2…请求体:Content-Type:typeContent-Length:lengthContent:data2. HTTP请求分析通过Wireshark抓取到的数据包,可以看到浏览器发送的HTTP请求报文。

请求报文的三个部分如下:请求体为空。

请求行包括请求方法、URI和HTTP版本号。

请求方法有GET、POST、HEAD、PUT、DELETE、OPTIONS等。

URI是请求的资源地址,如/表示根目录下的index.html文件。

HTTP 版本号有HTTP/1.0、HTTP/1.1等。

请求头包括Host、User-Agent、Accept、Accept-Encoding、Accept-Language等信息。

wireshark抓包实验报告总结

wireshark抓包实验报告总结一、实验目的本次实验的主要目的是学习Wireshark抓包工具的使用方法,掌握网络通信过程中数据包的组成和解析方式,以及了解常见网络协议的运行机制。

二、实验环境本次实验使用的操作系统为Windows 10,使用Wireshark版本为3.4.6。

三、实验步骤1. 安装Wireshark软件并打开。

2. 选择需要抓包的网络接口,并开始抓包。

3. 进行相应的网络操作,例如访问网站、发送邮件等。

4. 停止抓包,并对捕获到的数据包进行分析和解析。

四、实验结果1. 抓取HTTP请求和响应数据包通过Wireshark抓取HTTP请求和响应数据包,可以轻松地了解HTTP协议在通信过程中所传输的信息。

例如,在访问一个网站时,可以看到浏览器向服务器发送GET请求,并获取到服务器返回的HTML 页面等信息。

同时还可以看到HTTP头部中所携带的信息,例如User-Agent、Cookie等。

2. 抓取TCP连接数据包通过Wireshark抓取TCP连接数据包,可以了解TCP协议在建立连接、传输数据和关闭连接时所涉及到的所有步骤。

例如,在进行FTP 文件传输时,可以看到TCP三次握手建立连接,以及文件传输过程中TCP的流量控制和拥塞控制等。

3. 抓取UDP数据包通过Wireshark抓取UDP数据包,可以了解UDP协议在通信过程中所涉及到的所有信息。

例如,在进行DNS域名解析时,可以看到DNS服务器返回的IP地址等信息。

五、实验总结通过本次实验,我学会了使用Wireshark抓包工具进行网络数据包分析的方法,并了解了常见网络协议的运行机制。

同时也发现,在网络通信过程中,数据包所携带的信息非常丰富,能够提供很多有用的参考和指导。

因此,在实际工作中,我们应该灵活运用Wireshark等工具进行网络数据包分析,并结合具体业务场景进行深入研究和分析。

wireshark抓包实验报告

wireshark抓包实验报告Wireshark抓包实验报告引言:网络是现代社会中不可或缺的一部分,人们在日常生活中几乎无时无刻不在使用网络。

然而,网络的复杂性使得网络问题的排查变得困难。

Wireshark作为一款强大的网络抓包工具,可以帮助我们深入分析网络数据包,从而更好地理解和解决网络问题。

本文将介绍Wireshark的基本原理和使用方法,并通过实际抓包实验来验证其功能和效果。

一、Wireshark的基本原理Wireshark是一款开源的网络协议分析工具,可以运行在多个操作系统上。

它通过捕获网络接口上的数据包,并将其解析成可读的形式,以便我们进行深入分析。

Wireshark支持多种协议,包括以太网、无线网络、TCP/IP等,使得我们能够全面了解网络通信的细节。

二、Wireshark的使用方法1. 下载和安装Wireshark可以从其官方网站上免费下载,根据自己的操作系统选择合适的版本进行安装。

安装完成后,打开Wireshark并选择要抓包的网络接口。

2. 抓包设置在开始抓包之前,我们需要进行一些设置以确保我们能够捕获到想要分析的数据包。

首先,我们可以设置抓包过滤器来过滤出特定的数据包,以减少不必要的干扰。

其次,我们可以选择是否启用深度分析,以获取更详细的协议信息。

3. 开始抓包一旦设置完成,我们可以点击“开始”按钮开始抓包。

Wireshark将开始捕获网络接口上的数据包,并将其显示在主界面上。

我们可以看到每个数据包的详细信息,包括源IP地址、目标IP地址、协议类型等。

4. 数据包分析Wireshark提供了丰富的功能和工具,使得我们可以对抓包的数据包进行深入分析。

我们可以通过点击每个数据包来查看其详细信息,并根据需要进行过滤、排序和搜索。

此外,Wireshark还提供了统计功能,帮助我们了解网络流量的情况。

三、实验验证为了验证Wireshark的功能和效果,我们进行了一次抓包实验。

实验中,我们使用Wireshark抓取了一段时间内的网络数据包,并进行了分析。

wireshark实验报告

wireshark实验报告Wireshark实验报告Wireshark是一个非常强大的网络协议分析工具,它可以帮助我们监控和分析网络上的数据包,从而深入了解网络通信的细节。

在本次实验中,我们使用Wireshark来分析一个简单的网络通信场景,并进行一些实验来了解它的功能和用途。

实验一:捕获数据包首先,我们打开Wireshark并选择要监控的网络接口,然后开始捕获数据包。

在捕获过程中,我们可以看到不断出现的数据包,它们包含了网络通信中的各种信息,如源地址、目标地址、协议类型等。

通过Wireshark的过滤功能,我们可以只显示特定协议的数据包,从而更方便地进行分析。

实验二:分析HTTP通信接下来,我们模拟了一个简单的HTTP通信场景,比如在浏览器中访问一个网页。

通过Wireshark捕获到的数据包,我们可以看到HTTP请求和响应的细节,包括请求头、响应头、数据内容等。

通过分析这些数据包,我们可以了解HTTP 通信的工作原理,以及了解网页加载过程中的各种细节。

实验三:检测网络异常最后,我们模拟了一个网络异常的场景,比如断开网络连接或者遭遇网络攻击。

通过Wireshark捕获到的数据包,我们可以看到异常情况下的网络通信情况,从而及时发现问题并进行处理。

Wireshark的强大过滤功能可以帮助我们快速定位异常数据包,以便更快地解决网络问题。

通过以上实验,我们对Wireshark的功能和用途有了更深入的了解。

它不仅可以帮助我们监控网络通信,还可以帮助我们分析网络问题、学习网络协议等。

在今后的网络工作中,Wireshark将成为我们不可或缺的利器,帮助我们更好地理解和管理网络通信。

wireshark抓包分析实验报告

Wireshark抓包分析实验若惜年一、实验目的:1.学习安装使用wireshark软件,能在电脑上抓包。

2.对抓出包进行分析,分析得到的报文,并与学习到的知识相互印证。

二、实验内容:使用抓包软件抓取HTTP协议通信的网络数据和DNS通信的网络数据,分析对应的HTTP、TCP、IP协议和DNS、UDP、IP协议。

三、实验正文:IP报文分析:从图中可以看出:IP报文版本号为:IPV4首部长度为:20 bytes数据包长度为:40标识符:0xd74b标志:0x02比特偏移:0寿命:48上层协议:TCP首部校验和:0x5c12源IP地址为:目的IP为:从图中可以看出:源端口号:1891目的端口号:8000udp报文长度为:28检验和:0x58d7数据长度:20 bytesUDP协议是一种无需建立连接的协议,它的报文格式很简单。

当主机中的DNS 应用程序想要惊醒一次查询时,它构造一个DNS查询报文段并把它给UDP,不需要UDP之间握手,UDP为报文加上首部字段,将报文段交给网络层。

第一次握手:从图中看出:源端口号:56770目的端口号:80序列号为:0首部长为: 32 bytesSYN为1表示建立连接成功当fin为1时表示删除连接。

第二次握手:从图中看出:源端口号是:80目的端口号为:56770序列号为:0ack为:1Acknowledgement为1表示包含确认的报文Syn为1表示建立连接。

第三次握手:从图中看出:源端口:56770目的端口:80序列号为:1ACK为:1首部长为:20bytesAcknowledgement为1表示包含确认的报文所以,看出来这是TCP连接成功了Tcp是因特网运输层的面向连接的可靠的运输协议,在一个应用进程可以开始向另一个应用进程发送数据前,这两个进程必须先握手,即它们必须相互发送预备文段,建立确保传输的参数。

发送报文:GET/HTTP/:是请求一个页面文件HOST:是请求的主机名Connection:持续连接Accept: 收到的文件User-Agent : 浏览器的类型Accept-encoding: gzip ,deflate ,sdch限制回应中可以接受的内容编码值,指示附加内容的解码方式为gzip ,deflate ,sdch 。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

第一次实验:利用Wireshark软件进行数据包抓取

1.3.2 抓取一次完整的网络通信过程的数据包实验

一,实验目的:

通过本次实验,学生能掌握使用Wireshark抓取ping命令的完整通信过程的数据包的技能,熟悉Wireshark软件的包过滤设置和数据显示功能的使用。

二,实验环境:

操作系统为Windows 7,抓包工具为Wireshark.

三,实验原理:

ping是用来测试网络连通性的命令,一旦发出ping命令,主机会发出连续的测试数据包到网络中,在通常的情况下,主机会收到回应数据包,ping采用的是ICMP协议。

四,验步骤:

1.确定目标地址:选择作为目标地址。

2.配置过滤器:针对协议进行过滤设置,ping使用的是ICMP协议,抓包前使用捕捉过滤器,过滤设置为icmp,如图 1- 1

图 1-1

3.启动抓包:点击【start】开始抓包,在命令提示符下键入ping , 如图 1-2

图 1-2

停止抓包后,截取的数据如图 1-3

图 1-3

4,分析数据包:选取一个数据包进行分析,如图1- 4

图1-4

每一个包都是通过数据链路层DLC协议,IP协议和ICMP协议共三层协议的封装。

DLC协议的目的和源地址是MAC地址,IP协议的目的和源地址是IP地址,这层主要负责将上层收到的信息发送出去,而ICMP协议主要是Type和Code来识别,“Type:8,Code:0”表示报文类型为诊断报文的请求测试包,“Type:0,Code:0”表示报文类型为诊断报文类型请正常的包。

ICMP提供多种类型的消息为源端节点提供网络额故障信息反馈,报文类型可归纳如下:

(1)诊断报文(类型:8,代码0;类型:0代码:0);

(2)目的不可达报文(类型:3,代码0-15);

(3)重定向报文(类型:5,代码:0--4);

(4)超时报文(类型:11,代码:0--1);

(5)信息报文(类型:12--18)。

1.4.1,TCP协议的分析实验

一,实验目的:通过本次实验,掌握使用Wireshark抓取TCP协议的数据包的技能,能够在深入分析“TCP的三次握手”,TCP的四次挥手协议在网络数据流的基础上,进一步提高理论联系实践的能力。

二,实验环境:操作系统为Windows 7,抓包工具为Wireshark,要求主机能够连进互联网。

三,实验原理:TCP协议是在计算机网络中使用最广泛的协议,很多的应用服务如FTP,HTTP,SMTP等在传输层都采用TCP协议,因此,如果要抓取TCP协议的数据包,可以在抓取相应的网络服务的数据包后,分析TCP协议数据包,深入理解协议封装,协议控制过程以及数据承载过程。

四,实验步骤:FTP在传输层采用的是TCP协议,所以此次实验选取FTP服务,本次抓包过程将采用显示过滤器的方法来过滤数据包。

1,确定目标地址:选择ftp.lib,为目标,选择应用服务FTP中的TCP协议包作分析

2,启动抓包:无需设置过滤器,直接开始抓包

3,使用FTP服务:Wireshark数据捕捉开始后,在主机的命令行提示符下使用FTP指令链接目标主机的FTP服务器,在默认的情况下,FTP服务器支持匿名访问,本次链接的的用户名是anonymous,密码是User@,如图 2-1

图 2-1

4,通过显示过滤器得到先关数据包:通过抓包获得大量的数据包,为了对数据包分析的方便,需要使用过滤器,添加本机IP地址和TCP协议过滤条件。

在工具栏上的Filter对话框中填入过滤条件:tcp and ip.addr==192.168.156.236,根据分析找到“TCP三次握手”中的一个包,在此信息上右键点击选择【FollowTCP Stream】,弹出的信息如图 2-2,

图 2-2

以上的设置时为了获得更好的得到过滤后的相关性更强的数据包 5,分析数据包:得到的结果如图 2-3

图 2-3

第一次”握手“:客户端发送一个TCP,标志为SYN,序列号Seq的相对值为0,真值为Seq.No=b0 9c 71 a5,代表客户端请求建立连接,如图 2-4

图 2-4

第二次“握手”:服务器发回确认包,标志位为SYN,ACK,将确认序号ACK.No(Acknowledgement Number)设置为客户的Seq+1,即相对值0+1=1,或真实值b09c71a5+1=b09c71a6,

Seq.No=c5f7d49b,如图 2-5

图2 -5

第三次“握手”:客户端在次发送确认包(ACK),SYN标志位为0,ACK标志位为1,并且把服务器发Seq.No的序列号字段+1,即c5f7d49b+1=c5f7d49c,,放在确定字段中

发送给对方,如图 2-6

图 2-6

通过三次”握手“,TCP建立成功,然后就可以进行通信。

从整个FTP的对话过程可以看出FTP传递的消息,比如用户名和密码都是明文传递。

第一次“挥手”:Client发送一个Fin=1,Seq=35,Seq.No=b09c7ea5,请求关闭Client到Server的数据传送,如图 2-6

图2-6

第二次“挥手”:服务器收到客户端的Fin,它发回一个ACK,确认序号为收到的序号加1,即ACK=35+1=36,ACK.No=b09c7ea5+1=b09c7ea6f,如图2-7

图 2-7

第三次“挥手”:收到Server发送的一个Fin=1,用来关闭Server到Client的数据传送,Seq=108,Seq.No=b09c7ea6,ACK=36,ACk.No=c5f7d49c 如图 2-8

图 2-8

第四次“挥手”:Client收到Fin后,发送一个ACK给Server,确认序号为收到序号+1,ACK=108+1=109,ACk.No=c507d508,Server进入关闭状态,完成四次挥手。

如图 2-9

图 2-9

实验总结:通过实验了解了Wireshark的用法及在抓取TCP协议中的用途,对TCP协议,FTP协议,HTTP协议有了一定的了解,对计算机网络通信中的数据传输有了大概的认识。