Wireshark抓包分析指南

wireshark抓包教程

wireshark抓包教程Wireshark是一款常用的网络分析工具,它可以用来抓取网络数据包,并对网络通信进行分析和故障排查。

本文将为大家介绍使用Wireshark进行抓包的基本步骤和注意事项。

第一步:安装Wireshark首先,你需要在Wireshark官网下载并安装最新版本的软件。

安装完成后,打开Wireshark。

第二步:配置网络接口在Wireshark界面的左上角选择合适的网络接口,比如网卡或者无线网卡接口。

一般来说,如果你的电脑只有一个网卡,这个选项将自动选择。

如果有多个网卡,可以通过点击菜单栏的"捕获"->"选项",在弹出的对话框中选择合适的网卡接口。

第三步:开始抓包点击Wireshark界面的“开始”按钮,在弹出的对话框中选择保存抓包文件的路径和文件名。

你可以选择将数据包保存到本地文件,也可以直接在Wireshark界面中查看抓包数据。

第四步:过滤数据包Wireshark抓包时会记录所有经过网络接口的数据包,如果网络通信比较频繁,抓包文件可能会非常庞大。

为了便于分析,我们可以使用过滤器来筛选出特定的数据包。

在Wireshark界面的过滤栏中输入过滤器规则,比如可以输入"tcp"来只展示TCP数据包,或者输入IP地址来只展示与该地址相关的数据包。

第五步:停止抓包当你想要停止抓包时,可以点击Wireshark界面的“停止”按钮,或者按下快捷键Ctrl+E。

第六步:数据包分析在Wireshark界面中,你可以看到抓包数据的详细信息,包括源地址、目的地址、协议类型、数据包长度等等。

通过点击各个字段,你可以查看详细的协议解析信息。

比如,你可以查看TCP数据包的源端口、目的端口、TCP标志位等信息,或者查看HTTP数据包的请求头和响应头。

第七步:保存和导出数据包如果你需要保存抓包数据,可以点击Wireshark界面上方的“保存”按钮,将抓包数据保存为pcapng格式的文件。

电子科大网络安全实验2Wireshark抓包分析实验完整分析

电⼦科⼤⽹络安全实验2Wireshark抓包分析实验完整分析实验2 Wireshark抓包分析实验⼀、实验原理TCP三次握⼿准则介绍TCP是因特⽹中的传输层协议,使⽤三次握⼿协议建⽴连接。

当主动⽅发出SYN连接请求后,等待对⽅回答SYN,ACK。

这种建⽴连接的⽅法可以防⽌产⽣错误的连接,TCP使⽤的流量控制协议是可变⼤⼩的滑动窗⼝协议。

第⼀次握⼿:建⽴连接时,客户端发送SYN包(SEQ=x)到服务器,并进⼊SYN_SEND状态,等待服务器确认。

第⼆次握⼿:服务器收到SYN包,必须确认客户的SYN(ACK=x+1),同时⾃⼰也送⼀个SYN包(SEQ=y),即SYN+ACK包,此时服务器进⼊SYN_RECV状态。

第三次握⼿:客户端收到服务器的SYN+ACK包,向服务器发送确认包ACK(ACK=y+1),此包发送完毕,客户端和服务器进⼊Established状态,完成三次握⼿。

HTTP协议介绍HTTP协议⽤于在Internet上发送和接收消息。

HTTP协议是⼀种请求-应答式的协议 ——客户端发送⼀个请求,服务器返回该请求的应答,所有的请求与应答都是HTTP包。

HTTP协议使⽤可靠的TCP 连接,默认端⼝是80。

HTTP的第⼀个版本是HTTP/0.9,后来发展到了HTTP/1.0,现在最新的版本是HTTP/1.1。

HTTP/1.1由RFC 2616 定义。

⼆、实验⽬的1、了解并会初步使⽤Wireshark,能在所⽤电脑上进⾏抓包。

2、了解IP数据包格式,能应⽤该软件分析数据包格式。

3、了解HTTP请求中的三次握⼿准则,并能利⽤该软件对该过程进⾏简要分析。

三、实验内容(1)安装wireshark软件,并使⽤该软件捕获HTTP请求中的报⽂,分析该过程中TCP建⽴连接的握⼿过程以及报头各字段的含义,记录实验结果和数据。

(2)尝试利⽤wireshark软件捕获Ping请求中的报⽂,并分析报⽂中各字段的含义,记录实验结果和数据。

Wireshark抓包实验报告!10

Wireshark抓包实验报告!10Wireshark是一款网络抓包工具,可以对网络通信进行实时分析和捕获数据包。

本实验使用Wireshark工具对HTTP协议进行抓包分析,对其协议报文格式、HTTP请求和响应分析等进行总结和说明。

一、实验环境和工具Wireshark版本:Wireshark 3.4.8操作系统:macOS Big Sur 11.2浏览器:Google Chrome 98.0.4758.102(64 位)二、实验内容本实验选择一个网站的首页进行抓包分析,抓取HTTP协议的请求和响应报文。

操作步骤如下:1. 打开浏览器,输入目标网站的URL,进入网站首页。

2. 打开Wireshark工具,选择需要抓包的网卡以及抓包过滤条件。

3. 在浏览器上刷新一次网页,等待网页加载完成。

4. 在Wireshark上停止抓包,对抓取到的数据进行分析。

三、实验结果1. HTTP协议报文格式HTTP协议报文由请求报文和响应报文两部分组成。

请求报文分为请求行、请求头和请求体三个部分,响应报文分为状态行、响应头和响应体三个部分。

具体格式如下:请求报文:请求行:方法URI HTTP/版本请求头:Header1:value1Header2:value2…请求体:Content-Type:typeContent-Length:lengthContent:data2. HTTP请求分析通过Wireshark抓取到的数据包,可以看到浏览器发送的HTTP请求报文。

请求报文的三个部分如下:请求体为空。

请求行包括请求方法、URI和HTTP版本号。

请求方法有GET、POST、HEAD、PUT、DELETE、OPTIONS等。

URI是请求的资源地址,如/表示根目录下的index.html文件。

HTTP 版本号有HTTP/1.0、HTTP/1.1等。

请求头包括Host、User-Agent、Accept、Accept-Encoding、Accept-Language等信息。

Wireshark使用指南(Ed4.0)

Wireshark使用指南(Ed4:0)Wireshark使用指南(Ed4:0)Wireshark是一款广泛使用的开源网络数据包分析工具。

它能够捕获、分析和显示网络数据包,并提供丰富的功能和选项供用户进行深入的网络分析。

本指南将详细介绍Wireshark的各项功能和用法,帮助用户快速上手并有效利用该工具进行网络分析。

目录:1、Wireshark简介1.1 Wireshark的历史1.2 Wireshark的特点1.3 Wireshark的应用领域2、安装与配置2.1 系统要求2.2 和安装Wireshark2.3 配置Wireshark3、捕获与过滤3.1 网络接口的选择3.2 捕获过滤器的使用3.3 混杂模式的启用3.4 数据包捕获的开始与停止4、数据包分析与显示4.1 数据包列表的解读4.2 数据包详细信息的查看4.3 数据包过滤器的应用4.4 统计和图表分析功能的使用5、解析器和协议分析5.1 解析器的概念和作用5.2 常见协议解析5.3 自定义解析器的添加与使用6、流量分析与性能优化6.1 流量统计和流量图的功能 6.2 建立会话的识别与追踪6.3 延迟和吞吐量的测量与分析7、文件导入与导出7.1 导入其他抓包文件7.2 导入与导出标准格式数据7.3 导入与导出自定义格式数据8、高级功能与扩展8.1 命令行分析工具的使用8.2 配置文件的修改与定制8.3 Wireshark的插件系统与脚本编写9、常见问题与解决方案9.1 常见的捕获和显示问题9.2 常见的解析和分析问题9.3 高级功能和扩展相关的问题10、使用案例与实战示例10.1 网络故障排查案例10.2 无线网络优化案例10.3 网络安全分析案例附件:1、Wireshark安装包2、示例数据包文件法律名词及注释:1、开源:指软件源代码可以被公众查看、使用、修改和分发的许可证。

2、数据包:在计算机网络中传输的数据单元,包含网络通信的源地质、目标地质、协议类型等信息。

Wireshark抓包分析指南

Wireshark抓包分析指南Wireshark抓包指南⽬录⼀.Wireshark⼯具介绍 (2)⼆.Wireshark安装 (2)三.wireshark⽹卡配置 (7)四.SIP协议分析 (8)1.SIP注册流程 (8)2.SIP呼叫流程 (9)3.DTMF分析 (10)4.RTP媒体分析 (11)⼀.Wireshark⼯具介绍Wireshark是⼀个⽹络数据库分析软件,功能⼗分强⼤。

可以截取各种⽹络封包,包括HTTP,TCP,UDP,SIP等⽹络协议,显⽰⽹络封包的详细信息。

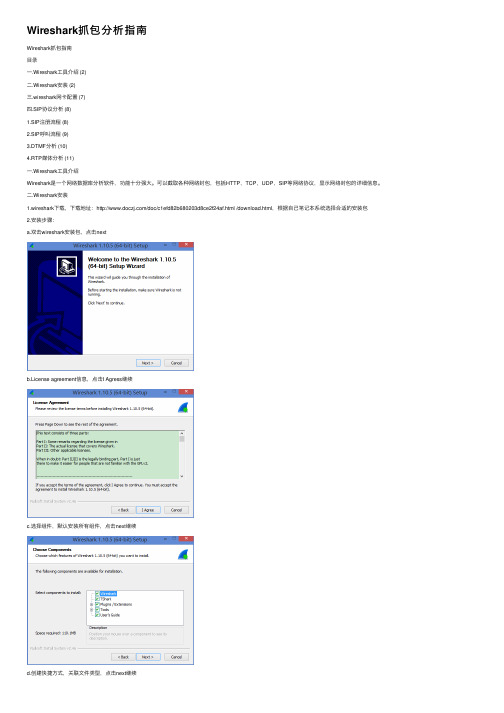

⼆.Wireshark安装1.wireshark下载,下载地址:/doc/c1efd82b680203d8ce2f24af.html /download.html,根据⾃⼰笔记本系统选择合适的安装包2.安装步骤:a.双击wireshark安装包,点击nextb.License agreement信息,点击I Agress继续c.选择组件,默认安装所有组件,点击next继续d.创建快捷⽅式,关联⽂件类型,点击next继续e.选择wireshark的安装路径,点击next继续d.选择安装WinPcap,该插件⽤于监听⽹络的数据库,点击Install安装:e.Wincap 4.1.3安装,点击next继续:d.点击I Agree继续:e.选择Automatically start the WinPcap driver at boot time,点击Install 安装:f.点击finish启动wireshark。

三.wireshark⽹卡配置点击菜单“Capture”>”Interface”,选择所需要抓去信息的⽹卡:如果要抓取IAD的数据包,笔记本有线⽹卡和IAD的⽹卡都连接在HUB上,在笔记本上抓取有线⽹卡的数据包即可抓到IAD的所有的数据库包。

四.SIP协议分析1.SIP注册流程通过sip关键字来过滤sip包2.SIP呼叫流程可根据sip包头的Call-ID字段可以完整过滤出⼀个呼叫的流程:3.DTMF分析DTMF⽅式可分为三种:SIP Info、RFC2833和Tone。

wireshark抓包工具用法

wireshark抓包工具用法wireshark啊,这可是个超有趣又超有用的抓包小能手呢。

咱先说说这wireshark的界面吧。

打开它就像打开了一个装满各种网络小秘密的百宝盒。

界面上有好多栏,就像是一个个小格子,每个格子都有它的用处。

最上面那栏,就像是一个小导航,能让你找到各种功能按钮。

左边那一栏呢,像是个小目录,把抓到的包都整整齐齐地列在那儿。

而中间那一大块地方,就像是个大舞台,每个抓到的包都在这儿展示自己的详细信息。

抓包之前啊,得先选好要抓包的网络接口。

这就好比钓鱼之前得选好鱼竿要放的地方。

如果选错了接口,就像在没鱼的小水坑里钓鱼,啥也抓不到。

一般电脑上会有好几个网络接口,像有线网卡、无线网卡啥的。

要是你想抓无线的包,就得选那个无线网卡对应的接口。

怎么选呢?在wireshark的界面里仔细找一找,能看到一个像小齿轮旁边有好多小线条的图标,点进去就能看到那些接口啦,然后挑中你想要的那个就行。

开始抓包的时候啊,就像按下了一个魔法按钮。

一瞬间,各种包就像小虫子一样纷纷被捕捉到了。

你会看到左边的小目录里包的数量蹭蹭往上涨。

这时候可别急,每个包都像是一个带着小秘密的小包裹。

你要是想看看某个包里面到底装了啥,就点一下它。

然后中间的大舞台就会把这个包的详细信息都展示出来。

比如说,有这个包的源地址、目的地址,就像是写信的时候的寄信人和收信人地址一样。

还有这个包的协议类型,是TCP 呢还是UDP,这就好比是信件是用挂号信的方式寄的(TCP比较可靠),还是像明信片一样随便寄寄(UDP速度快但不太可靠)。

要是你想找特定类型的包,这也不难。

wireshark有个很厉害的小功能,就像一个小筛子一样。

比如说你只想看HTTP协议的包,因为你想知道网页之间是怎么传递信息的。

那你就可以在上面的搜索栏里输入“HTTP”,然后神奇的事情就发生了,那些不是HTTP协议的包就像小沙子一样被筛掉了,只剩下HTTP协议的包展现在你眼前。

wireshark抓包分析TCP和UDP

计算机网络Wireshark抓包分析报告目录1. 使用wireshark获取完整的UDP报文 (3)2. 使用wireshark抓取TCP报文 (3)2.1 建立TCP连接的三次握手 (3)2.1.1 TCP请求报文的抓取 (4)2.1.2 TCP连接允许报文的抓取 (5)2.1.3 客户机确认连接报文的抓取 (6)2.2 使用TCP连接传送数据 (6)2.3 关闭TCP连接 (7)3. 实验心得及总结 (8)1. 使用wireshark获取完整的UDP报文打开wireshark,设置监听网卡后,使用google chrome 浏览器访问我腾讯微博的首页/welcomeback.php?lv=1#!/list/qqfriends/5/?pgv_ref=im.perinfo.pe rinfo.icon?ptlang=2052&pgv_ref=im.perinfo.perinfo.icon,抓得的UDP报文如图1所示。

图1 UDP报文分析以上的报文内容,UDP作为一种面向无连接服务的运输协议,其报文格式相当简单。

第一行中,Source port:64318是源端口号。

第二行中,Destination port:53是目的端口号。

第三行中,Length:34表示UDP报文段的长度为34字节。

第四行中,Checksum之后的数表示检验和。

这里0x表示计算机中16进制数的开始符,其后的4f0e表示16进制表示的检验和,把它们换成二进制表示为:0100 1111 0000 1110.从wireshark的抓包数据看出,我抓到的UDP协议多数被应用层的DNS协议应用。

当一台主机中的DNS应用程序想要进行一次查询时,它构成了一个DNS 查询报文并将其交给UDP。

UDP无须执行任何实体握手过程,主机端的UDP为此报文添加首部字段,并将其发出。

2. 使用wireshark抓取TCP报文2.1 建立TCP连接的三次握手建立TCP连接需要经历三次握手,以保证数据的可靠传输,同样访问我的腾讯微博主页,使用wireshark抓取的TCP报文,可以得到如图2所示的客户机和服务器的三次握手的过程。

wireshark抓包教程

wireshark抓包教程Wireshark 抓包教程:1. 下载安装 Wireshark:从官方网站下载最新版本的 Wireshark 并安装在您的计算机上。

2. 启动 Wireshark:打开 Wireshark 软件,您将看到一个主界面。

3. 选择网络接口:在 Wireshark 左上角的"捕获选项"中,选择要抓取数据包的网络接口。

如果您使用有线连接,选择相应的以太网接口;如果您使用无线网络,选择无线网卡接口。

4. 开始捕获数据包:点击"开始"按钮来开始捕获数据包。

Wireshark 将开始监听选定的网络接口上的数据传输。

5. 分析捕获的数据包:在捕获数据包的过程中,Wireshark 将显示捕获的数据包详细信息。

您可以使用过滤器来筛选显示特定协议的数据包。

6. 分析数据包内容:双击某个数据包,Wireshark 将显示详细的包内容,包括源地址、目的地址、协议类型等信息。

您还可以查看数据包的各个字段。

7. 导出数据包:如果您需要将捕获的数据包保存到本地供后续分析或分享,可以使用"文件"菜单中的"导出"选项。

8. 终止捕获数据包:点击"停止"按钮来终止捕获数据包。

停止捕获后,Wireshark 将显示捕获过程的统计信息,如捕获的数据包数量、捕获的数据包大小等。

9. 清除捕获数据包:在捕获数据包后,如果您想清空捕获的数据包列表,可以选择"捕获"菜单中的"清除列表"。

以上就是使用 Wireshark 进行抓包的基本教程。

通过分析捕获的数据包,您可以深入了解网络通信过程,并解决网络故障或安全问题。

wireshark抓包工具详细说明及操作使用

wireshark抓包⼯具详细说明及操作使⽤前⾔①wireshark是⾮常流⾏的⽹络封包分析软件,功能⼗分强⼤。

可以截取各种⽹络封包,显⽰⽹络封包的详细信息。

②使⽤wireshark的⼈必须了解⽹络协议,否则就看不懂wireshark。

③为了安全考虑,wireshark只能查看封包,⽽不能修改封包的内容,或者发送封包。

④wireshark能获取HTTP,也能获取HTTPS,但是不能解密HTTPS,所以wireshark看不懂HTTPS中的内容,总结,如果是处理HTTP、HTTPS 还是⽤Fiddler抓包⼯具,其他协议⽐如TCP,UDP 就⽤wireshark抓包⼯具。

wireshark抓包⼯具的使⽤1、Wireshark 开始页⾯【注意】wireshark是捕获机器上的某⼀块⽹卡的⽹络包,当你的机器上有多块⽹卡的时候,你需要选择⼀个⽹卡。

点击 Caputre->Interfaces ,出现下⾯对话框,选择正确的⽹卡。

然后点击 Start 按钮, 开始抓包。

2、Wireshark 窗⼝介绍WireShark 主要分为这⼏个界⾯:①Display Filter(显⽰过滤器):⽤于过滤。

②Packet List Pane(封包列表):显⽰捕获到的封包,有源地址和⽬标地址,端⼝号。

颜⾊不同代表抓取封包的协议不同。

③Packet Details Pane(封包详细信息),:显⽰封包中的字段。

④Dissector Pane(16进制数据)⑤Miscellanous(地址栏,杂项)3、过滤①使⽤过滤是⾮常重要的,初学者使⽤wireshark时,将会得到⼤量的冗余信息,在⼏千甚⾄⼏万条记录中,以⾄于很难找到⾃⼰需要的部分。

搞得晕头转向。

【过滤器会帮助我们在⼤量的数据中迅速找到我们需要的信息。

】②Wireshark ⼯具的过滤器有两种:1. 显⽰过滤器:就是主界⾯上那个,⽤来在捕获的记录中找到所需要的记录。

Wireshark抓包实例分析

Wireshark抓包实例分析通信工程学院 010611班赖宇超 01061093一(实验目的1.初步掌握Wireshark的使用方法,熟悉其基本设置,尤其是Capture Filter 和Display Filter的使用。

2.通过对Wireshark抓包实例进行分析,进一步加深对各类常用网络协议的理解,如:TCP、IP、SMTP、POP、FTP、TLS等。

UDP、3.进一步培养理论联系实际,知行合一的学术精神。

二(实验原理1.用Wireshark软件抓取本地PC的数据包,并观察其主要使用了哪些网络协议。

2.查找资料,了解相关网络协议的提出背景,帧格式,主要功能等。

3.根据所获数据包的内容分析相关协议,从而加深对常用网络协议理解。

三(实验环境1.系统环境:Windows 7 Build 71002.浏览器:IE83.Wireshark:V 1.1.24.Winpcap:V 4.0.2四(实验步骤1.Wireshark简介Wireshark(原Ethereal)是一个网络封包分析软件。

其主要功能是撷取网络封包,并尽可能显示出最为详细的网络封包资料。

其使用目的包括:网络管理员检测网络问题,网络安全工程师检查资讯安全相关问题,开发者为新的通讯协定除错,普通使用者学习网络协议的第1页,共12页相关知识……当然,有的人也会用它来寻找一些敏感信息。

值得注意的是,Wireshark并不是入侵检测软件(Intrusion Detection Software,IDS)。

对于网络上的异常流量行为,Wireshark不会产生警示或是任何提示。

然而,仔细分析Wireshark撷取的封包能够帮助使用者对于网络行为有更清楚的了解。

Wireshark不会对网络封包产生内容的修改,它只会反映出目前流通的封包资讯。

Wireshark本身也不会送出封包至网络上。

2.实例实例1:计算机是如何连接到网络的,一台计算机是如何连接到网络的,其间采用了哪些协议,Wireshark将用事实告诉我们真相。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

Wireshark抓包指南

目录

一.Wireshark工具介绍

Wireshark是一个网络数据库分析软件,功能十分强大。

可以截取各种网络封包,包括HTTP,TCP,UDP,SIP等网络协议,显示网络封包的详细信息。

二.Wireshark安装

下载,下载地址:,根据自己笔记本系统选择合适的安装包

2.安装步骤:

a.双击wireshark安装包,点击next

agreement信息,点击I Agress继续

c.选择组件,默认安装所有组件,点击next继续

d.创建快捷方式,关联文件类型,点击next继续

e.选择wireshark的安装路径,点击next继续

d.选择安装WinPcap,该插件用于监听网络的数据库,点击Install安装:

安装,点击next继续:

d.点击I Agree继续:

e.选择Automatically start the WinPcap driver at boot time,点击Install 安装:

f.点击finish启动wireshark。

三.wireshark网卡配置

点击菜单“Capture”>”Interface”,选择所需要抓去信息的网卡:

如果要抓取IAD的数据包,笔记本有线网卡和IAD的网卡都连接在HUB上,在笔记本上抓取有线网卡的数据包即可抓到IAD的所有的数据库包。

四.SIP协议分析

注册流程

通过sip关键字来过滤sip包

呼叫流程

可根据sip包头的Call-ID字段可以完整过滤出一个呼叫的流程:

分析

DTMF方式可分为三种:SIP Info、RFC2833和Tone。

SIP info为带外检测,即通过sip信令INFO方法携带DTMF信号。

RFC2833为带内检测方式,通过过滤 == 101字段可获得dtmf的数据包

Tone为带内检测方式,需要使用语音分析软件对数据包进行解析才可判断是否使用tone。

媒体分析

RTP媒体可分为两段,IAD>服务器;服务器>IAD

过滤RTP通过Invite或者200ok消息携带的rtp port字段使用 == "67410f21a1427a15" or == 8108过滤:。