思科第四学期 第六章

思科网络学院第二期第六章

1 静态路由较之动态路由有哪两项优点?(请选择两项。

)正确响应您的响应静态路由随着网络不断发展而进行扩展。

正确实施静态路由所需的网络知识很少。

由于静态路由不通过网络进行通告,因此比较安全。

静态路由比动态路由使用的路由器资源少。

静态路由更容易进行大型网络配置。

静态路由需要充分了解整个网络才能正确实施。

它非常容易出错,且不能针对大型网络扩展。

由器资源,因为更新路由不需要计算。

由于它不通过网络通告,静态路由也比较安全。

此试题参考以下领域的内容:Routing and Switching Essentials6.1.1 静态路由2请参PC B 与 Internet 上网站进行成功通信的最佳方式是什么?正确您的响应响应配置一个从 R1 到 ISP 的静态路由和一个从 ISP 到 R1 的动态路由。

配置一个从 R1 到 ISP 的默认路由和一个从 ISP 到 R1 的静态路由。

在 R1 和 ISP 之间配置路由协议,并通告所有路由。

配置一个从 R1 到 ISP 的动态路由和一个从 ISP 到 R1 的静态路由。

必须创建两台路由器:R1 中的默认路由通往 ISP,ISP 中的静态路由通往 R1 用于返回流量。

一旦 PC A 和是最佳解决方案。

此外,静态路由比动态路由使用较少的带宽。

此试题参考以下领域的内容:Routing and Switching Essentials∙ 6.1.1 静态路由3 哪种类型的路由允许路由器即使在其路由表中不含通往目的网络的特定路由时也能转发数据包?正确响应您的响应默认路由普通路由动态路由目的路由此试题参考以下领域的内容:Routing and Switching Essentials∙ 6.1.2 静态路由类型4 为什么要将浮动静态路由的管理距离配置得高于同一路由器上运行的动态路由协议的管理距离?正确响应您的响应作为最后选用网关作为备份路由使流量负载均衡作为路由表中的首选路由默认情况下,动态路由协议比静态路由具有更大的管理距离。

思科

第一章网络基础1.网络就是为了人类更好的通信,加强沟通,从传统的字符到视频流,图片等等.当今最常用的积几类通信工具:即时通信;网络日志;维基;博客;播客;协作工具.发送方与收件人之间路径的质量2.通信成功与与外部因素消息必须变更形式的次数消息必须重定向或重新分配地址的次数通信网络中同时传输的其他消息的数量指定给成功通信的时间3. 影响网络通信的成功与否的内部因素包括:消息的大小消息的复杂程度消息的重要程度4. 网络中采取的安全措施包括:防止未经授权地披露或窃取信息防止未经授权地修改信息防止拒绝服务5.数据:数据是信息片段,如通过网络共享的文件、音频、电话和视屏等。

6.数据网络包括:彼此通信的设备;连接这些设备的手段,即可以从一台设备向另一台设备传输消息的介质,将要从一台设备传送到另一台设备的数字消息或信息单元;控制消息的发送、转发和接收方式的规则或协议。

7.融合网络:在过去,电话、计算机之间的数据通信、广播和电视各自有独立的网络,而且各自需要不同的技术传输特定的通信信号。

此外,每种服务还有自己的一套规则和标准,以确保气服务能通过特定介质成功通信。

现在的技术可以将这些单独的网络合并到一个平台-即定义为融合网络的平台,通过同一个网络传输语音流,广播流、视频流和数据流,使人们不必在创建和维护各个单独的网络。

随着融合网络的逐步普及。

企业和个人用户的服务只需使用一个网络。

无需为每种服务而管理和使用单独的物理网络,我们仍然会有众多切入点和许多设备,但只有一个公共网络。

现在,一个网络可以传送多种信息和消息。

8.若未正确设计和实施服务质量机制,结果会如何?数据包会在不考虑应用程序特性或优先级的情况下被丢弃。

9.数据网络安全又两个方面:(1)拦截数据通信-数据加密可以使这种拦截失效。

(2)未经授权访问网络及其数据-用户身份验证第二章网络通信1.终端设备包括:计算机(工作站、笔记本电脑、文件服务器、Web 服务器)网络打印机、VoIP 电话、安全摄像头、移动手持设备(如无线条码扫描仪、PDA)2.中间网络设备上运行的进程执行以下功能:重新生成和重新传输数据信号维护有关网络和网际网络中存在哪些通道的信息将错误和通信故障通知其它设备发生链路故障时按照备用路径转发数据根据QoS 优先级别分类和转发消息根据安全设置允许或拒绝数据的通行3.选择网络介质的标准是:介质可以成功传送信号的距离。

思科实验-实验6

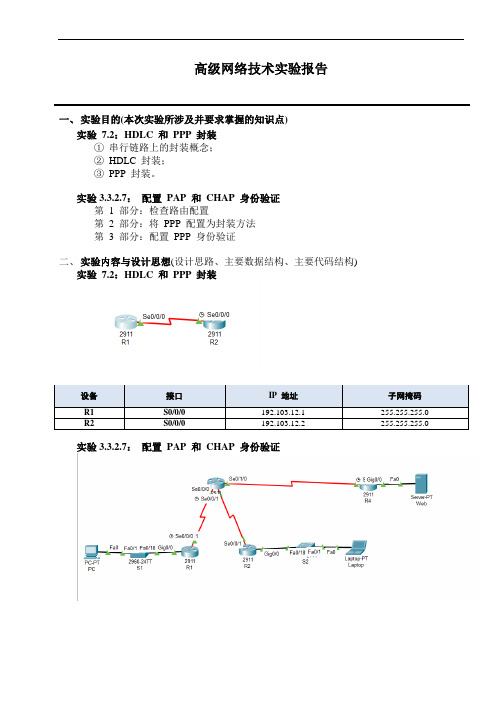

高级网络技术实验报告一、实验目的(本次实验所涉及并要求掌握的知识点)实验7.2:HDLC 和PPP 封装①串行链路上的封装概念;②HDLC 封装;③PPP 封装。

实验3.3.2.7:配置PAP 和CHAP 身份验证第 1 部分:检查路由配置第 2 部分:将PPP 配置为封装方法第 3 部分:配置PPP 身份验证二、实验内容与设计思想(设计思路、主要数据结构、主要代码结构)实验7.2:HDLC 和PPP 封装实验3.3.2.7:配置PAP 和CHAP 身份验证三、实验使用环境(本次实验所使用的平台和相关软件)WIN10Cisco Packet Tracer四、实验步骤和调试过程(实验步骤、测试数据设计、测试结果分析)实验7.2:HDLC 和PPP 封装1、配置R1Router>enRouter#conf tRouter(config)#hostname R1Router(config)#int s0/0/0Router(config-if)#ip address 192.103.12.1 255.255.255.0Router(config-if)#no shut2、配置R2Router>enRouter#conf tRouter(config)#hostname R2R2(config)#int s0/0/0R2(config-if)#clock rate 128000R2(config-if)#ip address 192.103.12.2 255.255.255.0 R2(config-if)#no shut3、检查链路连通性和默认封装R1#show interfaces s0/0/0该接口的默认封装为HDLC 封装4、改变串行链路两端的接口封装为PPP 封装并检查R1(config)#int s0/0/0R1(config-if)#encapsulation pppR2(config)#int s0/0/0R2(config-if)#encapsulation pppshow interface s0/0/0该接口的封装为PPP 封装网络层支持IP 和CDP 协议5、实验调试(1)测试R1 和R2 之间串行链路的连通性R1#ping 192.103.12.2可以看出链路两端封装相同,ping测试正常(2)链路两端封装不同协议R1(config)#int s0/0/0R1(config-if)#encapsulation pppR2(config)#int s0/0/0R2(config-if)#encapsulation hdlcR1#show int s0/0/0两端封装不匹配,导致链路故障实验3.3.2.7:配置PAP 和CHAP 身份验证按照实验拓扑连接好线路并配置好路由:Route(config)#hostname R3R3(config)#int s0/0/0R3(config-if)#ip add 10.103.1.2 255.255.255.252R3(config-if)#no shutR3(config-if)#int s0/0/1R3(config-if)#ip add 10.104.2.1 255.255.255.252R3(config-if)#clock rate 64000R3(config-if)#no shutdownR3(config)#int s0/1/0R3(config-if)#ip add 209.103.200.225 255.255.255.252R3(config-if)#no shutR3(config-if)#exR3(config)#router eigrp 1R3(config-router)#network 10.103.1.0 0.0.0.3R3(config-router)#network 10.104.2.0 0.0.0.3R3(config-router)#redistribute static //重分布R3(config-router)#exR3(config-if)#exR3(config)#ip route 209.103.200.0 255.255.255.252 209.103.200.226 //静态路由第 1 部分:检查路由配置第 1 步:查看所有路由器的运行配置。

《Cisco网络基础课程》详细教学大纲

《思科网络课程》教学大纲 课程名称:思科网络基础课程 英语名称:CCNA Exploration 课程代码: 课程性质:专业核心课程 学分学时数: 6/ 64 适用专业:计算机网络技术 修(制)订人: 修(制)订日期:2009-2-3 审核人: 审核日期: 审定人: 审定日期: 一、课程的性质和目的 (一)课程性质 本课程是计算机网络技术专业必修的专业课,是一门以培养学生技能为主的课程,也是理论与实操紧密联系的课程。

(二)课程目的 本课程目的是介绍基本的网络概念和技术。

二、教学内容、重(难)点、教学要求及学时分配 第一章:生活在以网络为中心的世界(2学时) 1、讲授内容: 介绍通信的基本知识以及网络对我们生活的影响。

2、教学要求: 了解:网络、数据、局域网 (LAN)、广域网 (WAN)、服务质量 (QoS)的概念。

理解:安全问题、网络协作服务。

掌握:Packet Tracer 练习的概念。

3、教学重点:网络、数据、局域网 (LAN)、广域网 (WAN)、服务质量 (QoS)的概念。

4、难点:Packet Tracer 软件的使用。

第二章:网络通信(4学时) 1、讲授内容: 如何建立和使用网络模型,介绍 OSI 和 TCP/IP 模型以及数据封装过程。

……………………………………………………………………装……订……线…………………………………………………………………………………………………………… ……………………………………………………2、教学要求:了解:构成网络的设备、连接设备的介质、通过网络传送的消息。

理解:用于规范网络通信的规则和过程。

掌握:用于构建和维护网络的工具与命令。

3、教学重点:用于规范网络通信的规则和过程。

4、难点:用于构建和维护网络的工具与命令。

第三章:应用层功能及协议(4学时)1、讲授内容:本章将着重介绍 OSI 模型中应用层的作用以及它的组成部分:应用程序、各种服务及协议。

Cisco 网络基础教程 6PPT课件

北京邮电大学思科网络技术学院. http:.cmn

6

6.1.2 二进制与十进制地址转换

▪ Decimal to Binary Conversion ▪ 练习6.1.5

北京邮电大学思科网络技术学院. http:.cmn

7

6.2 不同用途的地址

网络编址-IPv4

网络基础知识 - 第六章

北京邮电大学思科网络技术学院. http:.cmn

1

课程目标

▪ 解释 IP 地址的结构并掌握换算 8 位二进制和十进制数 字的能力。

▪ 按照类型对给定的 IPv4 地址分类并描述其在网络中的使 用方式。

▪ 说明 ISP 如何将地址分配给网络以及管理员如何在网络 内分配地址。

–Directed Broadcast –Limited Broadcast

北京邮电大学思科网络技术学院. http:.cmn

14

Limited Local dcast Address

255.255.255.255 STOP

北京邮电大学思科网络技术学院. http:.cmn

2

本章目录

▪ 6.1 IPv4地址 ▪ 6.2 不同用途的地址 ▪ 6.3 分配地址 ▪ 6.4 是否与我在同一网络中? ▪ 6.5 地址计算 ▪ 6.6 网络层测试

北京邮电大学思科网络技术学院. http:.cmn

3

6.1 IPv4地址

北京邮电大学思科网络技术学院. http:.cmn

Broadcast address - A special address used to send data to all hosts in the network. It is the highest address in the network range. (All host bits is 1)

四级网络工程师教材第六章

第6章交换机的原理与配置本章要点6.1 交换机的基本概念6.2交换表6.3交换机的交换结构6.4交换机的交换模式6.5交换机的配置6.1 交换机的基本概念6.1.1交换机的功能交换机的主要功能包括物理编址、网络拓扑、错误校验、帧序列以及流控。

它可以“学习”MAC地址表中,通过在数据帧的始发者和目的接收者之间建立临时的交换路径,使数据帧直接由源地址到达目的地址。

6.1.2交换机的工作原理交换机拥有一条背带总线和内部交换矩阵。

这个背带总线的带宽很高,交换机的所有的端口都挂接在这条背部总线上。

当收到数据包后,处理端口会查找内存中的地址对照表以确定目的MAC地址的网卡连接在哪个端口上,随后通过内部交换矩阵,迅速地将该数据包传送到目的端口。

若目的MAC地址不存在,则这才广播到所有的端口,在接收到端口的回应后,交换机会“学习”新的地址,并把它添加入其内部的MAC地址表中。

使用交换机通过MAC地址表,只允许必要的网络数据通过它。

这样有效地将网络进行“分段”。

通过交换机的这种过滤和转发方法,有效地隔离广播风暴,减少了错误包的出现。

6.1.3交换机的分类1.根据OSI参考模型的层次分类可分为第2层交换机、3层交换机和多层交换机2.根据交换机的构架分类可分为单台交换机、堆叠交换机和模块交换机3.根据交换机支持的局域网标准分类分为Ethernet交换机、FDDI交换机、A TM交换机和令牌环交换机图6-1 单台交换机图6-2 堆叠交换机图6-3 模块化交换机6.1.4局域网交换机1.功能(1)建立和维护交换表(2)建立虚连接(3)数据转发2.工作原理例如结点A向结点B发送信息,局域网交换机收到A结点发出的数据帧后,根据帧中的目的MAC地址,查询交换表得到目的端口号,即B结点地址的端口号。

如果A结点与B结点处于交换机的同一个端口上,交换机得到源端口号与目的端号相同,则出于某种安全控制,将该数据帧丢弃。

如果A、B结点处于不同的端口且B地址在表中,则在源端口和目的端口之间建立起虚连接,形成专用的传输通道将该数据帧转发到目的端口;若B地址不在表中,则交换机向A 结点所处端口以外的其它结点发送信息,得到B端口的信息,则将所得到的信息添加到交换表中在连接进行数据帧交换操作。

思科网络学院 第6章习题

1如果最多可支持254 台主机,网络管理员会为网络地址172.30.1.0 分配什么子网掩码?2255.255.0.0255.255.255.0255.255.254.0255.255.248.02下列哪些划分子网后的IPv4 地址代表有效的主机地址?(选择三项)2 3 6 172.16.4.127 /26172.16.4.155 /26172.16.4.193 /26172.16.4.95 /27172.16.4.159 /27172.16.4.207 /273下列哪些是IPv6 的特点?(选择三项)1 3 4更大的地址空间更快的路由协议数据类型和服务类别身份验证和加密改进的主机命名约定与IPv4 相同的编址方案4以下哪三项是私有IP 地址?(选择三项。

)2 3 4172.168.33.110.35.66.70192.168.99.5172.18.88.90192.33.55.89172.35.16.55路由器接口分配的IP 地址为172.16.192.166,掩码为255.255.255.248。

该IP 地址属于哪个子网?4172.16.0.0172.16.192.0172.16.192.128172.16.192.160172.16.192.168172.16.192.1766IPv4 地址由多少位组成?41286448327静态IP 地址建议分配给以下哪些网络设备?(选择三项。

)2 3 4LAN 工作站服务器网络打印机路由器远程工作站笔记本电脑8假设IP 地址为172.16.134.64,子网掩码为255.255.255.224,以下哪项描述的是此地址?3这是可用主机地址。

这是广播地址。

这是网络地址。

这不是有效地址。

9地址高位部分比特模式相同的一组主机称为什么?2Internet网络二进制八位数基1 0如果路由器接收了TTL 值为 1 的ICMP 数据包而且目的主机与其相距若干跳,将产生以下哪两个结果?(选择两项)1 3路由器将丢弃该数据包。

思科第六章Routing and Switching Essentials 英文 答案

1. What are three primary benefits of using VLANs? (Choosethree.)•security• a reduction in the number of trunk links•cost reduction•end user satisfaction•improved IT staff efficiency•no required configuration2. Which type of VLAN is used to designate which traffic isuntagged when crossing a trunk port?•data•default•native•management3. A network administrator is determining the best placement ofVLAN trunk links. Which two types of point-to-pointconnections utilize VLAN trunking? (Choose two.)•between two switches that utilize multiple VLANs•between a switch and a client PC•between a switch and a server that has an 802.1Q NIC•between a switch and a network printer•between two switches that share a common VLAN4. What must the network administrator do to remove FastEthernet port fa0/1 from VLAN 2 and assign it to VLAN 3?•Enter the no vlan 2 and the vlan 3 commands in global configuration mode.•Enter the switchport access vlan 3 command in interface configuration mode.•Enter the switchport trunk native vlan 3 command in interface configuration mode.•Enter the no shutdown command in interface configuration mode to return it to the default configuration and then configure the port for VLAN 3.5. When a Cisco switch receives untagged frames on a 802.1Qtrunk port, which VLAN ID is the traffic switched to by default?•unused VLAN ID•native VLAN ID•data VLAN ID•management VLAN ID6. Port Fa0/11 on a switch is assigned to VLAN 30. If thecommand no switchport access vlan 30 is entered on theFa0/11 interface, what will happen?•Port Fa0/11 will be shutdown.•An error message would be displayed.•Port Fa0/11 will be returned to VLAN 1.•VLAN 30 will be deleted.7.Which command is used to remove only VLAN 20 from a switch?•delete vlan.dat•delete flash:vlan.dat•no vlan 20•no switchport access vlan 208. What happens to a port that is associated with VLAN 10when the administrator deletes VLAN 10 from the switch?•The port becomes inactive.•The port goes back to the default VLAN.•The port automatically associates itself with the native VLAN.•The port creates the VLAN again.9. Which two characteristics match extended range VLANs?(Choose two.)•CDP can be used to learn and store these VLANs.•VLAN IDs exist between 1006 to 4094.•They are saved in the running-config file by default.•VLANs are initialized from flash memory.•They are commonly used in small networks.10. A Cisco switch currently allows traffic tagged withVLANs 10 and 20 across trunk port Fa0/5. What is the effect of issuing a switchport trunk allowed vlan 30 command on Fa0/5?•It allows VLANs 1 to 30 on Fa0/5.•It allows VLANs 10, 20, and 30 on Fa0/5.•It allows only VLAN 30 on Fa0/5.•It allows a native VLAN of 30 to be implemented on Fa0/5.11. Refer to the exhibit. PC-A and PC-B are both in VLAN60. PC-A is unable to communicate with PC-B. What is theproblem?•The native VLAN should be VLAN 60.•The native VLAN is being pruned from the link.•The trunk has been configured with the switchport nonegotiate command.•The VLAN that is used by PC-A is not in the list of allowed VLANs on the trunk.12. Refer to the exhibit. DLS1 is connected to anotherswitch, DLS2, via a trunk link. A host that is connected toDLS1 is not able to communicate to a host that is connected to DLS2, even though they are both in VLAN 99. Whichcommand should be added to Fa0/1 on DLS1 to correct the problem?•switchport nonegotiate•switchport mode dynamic auto•switchport trunk native vlan 66•switchport trunk allowed vlan add 9913. What is a characteristic of legacy inter-VLAN routing?•Only one VLAN can be used in the topology.•The router requires one Ethernet link for each VLAN.•The user VLAN must be the same ID number as the management VLAN.•Inter-VLAN routing must be performed on a switch instead of a router.14. What is a disadvantage of using router-on-a-stick inter-VLAN routing?•does not support VLAN-tagged packets•requires the use of more physical interfaces than legacy inter-VLAN routing•does not scale well beyond 50 VLANs•requires the use of multiple router interfaces configured to operate as access links 15. Refer to the exhibit. Router RA receives a packet with asource address of 192.168.1.35 and a destination address of 192.168.1.85. What will the router do with this packet?•The router will drop the packet.•The router will forward the packet out interface FastEthernet 0/1.1.•The router will forward the packet out interface FastEthernet 0/1.2.•The router will forward the packet out interface FastEthernet 0/1.3.•The router will forward the packet out interface FastEthernet 0/1.2 and interface FastEthernet 0/1.3.16. Refer to the exhibit. In what switch mode should portG0/1 be assigned if Cisco best practices are being used?•access•trunk•native•auto17. A small college uses VLAN 10 for the classroomnetwork and VLAN 20 for the office network. What is needed to enable communication between these two VLANs while using legacy inter-VLAN routing?• A router with at least two LAN interfaces should be used.•Two groups of switches are needed, each with ports that are configured for one VLAN.• A router with one VLAN interface is needed to connect to the SVI on a switch.• A switch with a port that is configured as trunk is needed to connect to a router.18. Refer to the exhibit. A network administrator needs toconfigure router-on-a-stick for the networks that are shown.How many subinterfaces will have to be created on the router if each VLAN that is shown is to be routed and each VLAN has its own subinterface?• 1• 2• 3•4• 519. When configuring a router as part of a router-on-a-stickinter-VLAN routing topology, where should the IP address be assigned?•to the interface•to the subinterface•to the SVI•to the VLAN20. A high school uses VLAN15 for the laboratory networkand VLAN30 for the faculty network. What is required toenable communication between these two VLANs whileusing the router-on-a-stick approach?• A multilayer switch is needed.• A router with at least two LAN interfaces is needed.•Two groups of switches are needed, each with ports that are configured for one VLAN.• A switch with a port that is configured as a trunk is needed when connecting to the router.21. Refer to the exhibit. A router-on-a-stick configurationwas implemented for VLANs 15, 30, and 45, according to the show running-config command output. PCs on VLAN 45 that are using the 172.16.45.0 /24 network are having troubleconnecting to PCs on VLAN 30 in the 172.16.30.0 /24 network.Which error is most likely causing this problem?•The wrong VLAN has been configured on GigabitEthernet 0/0.45.•The command no shutdown is missing on GigabitEthernet 0/0.30.•The GigabitEthernet 0/0 interface is missing an IP address.•There is an incorrect IP address configured on GigabitEthernet 0/0.30.22. Fill in the blank. Use the full command syntax.The show vlan command displays the VLANassignment for all ports as well as the existing VLANs on the switch.23. Open the PT Activity. Perform the tasks in the activityinstructions and then answer the question.Which PCs will receive the broadcast sent by PC-C?•PC-A, PC-B•PC-D, PC-E•PC-A, PC-B, PC-E•PC-A, PC-B, PC-D, PC-E•PC-A, PC-B, PC-D, PC-E, PC-F。

Cisco课件第6课

最后将ACL关联到端口E0和E1。

access-list 1 permit 172.16.0.0 0.0.255.255 (implicit deny all - not visible in the list) (access-list 1 deny 0.0.0.0 255.255.255.255) interface ethernet 0 ip access-group 1 out interface ethernet 1 ip access-group 1 out

2.1ACL指令

一个ACL就是一组指令,规定数据报如何: 进入路由器的某个端口 在路由器内的转送 离开路由器的某个端口

ACL允许控制哪些客户端可以访问的网络。在ACL中的条件 可以是: 筛选某些主机允许或者禁止访问的部分网络 允许或者禁止用户访问某一类协议,如FTP,HTTP等。

2.2ACL的工作流程

ACL可以用作控制和过滤流经路由器端口的数据报的工具

1.4 ACL指令的配置原则

ACL中的指令以按顺序执行的 先满足条件则之后的指令不执行

配置ACL指令时,要先配置最严格的条件、之后较松的条 件

对于某些协议,可以创建多个ACL: 一个用于过滤进入端口的数据流inbound, 一个用于过滤流出端口的数据流outbound

最后将ACL关联到端口E0。

access-list 1 deny 172.16.4.13 0.0.0.0 access-list 1 permit 0.0.0.0 255.255.255.255 (implicit deny all) (access-list 1 deny 0.0.0.0 255.255.255.255)

思科第四学期第六章100分答案

CCNA第四学期(六)(2010-12-11 10:09:12)标签:ccnait第四学期第六章思科网络分类:CCNA1微波接入全球互通 (WiMAX) 通信技术有哪两项特点?(选择两项。

)支持使用网状技术的市政无线网络可覆盖的面积多达 7,500 平方公里支持点对点链路,但不支持全移动蜂窝式接入通过高带宽连接直接连接到Internet工作速度比 Wi-Fi 低,但支持的用户更多2技术人员应要求为远程工作人员配置宽带连接。

技术人员接到指示,连接所需的所有升级和下必须使用现有电话线路进行。

应该使用哪种宽带技术?电缆DSLISDNPOTS3下列关于 DSL 的说法中哪两项正确?(选择两项。

)用户连接到共享介质上使用 RF 信号传输本地环路最长可达 3.5 英里 (5.5km)物理层和数据链路层由 DOCSIS 定义用户连接通过 CO 处的 DSLAM 汇聚4可使用哪三种加密协议加强 VPN 的数据传输机密性?(选择三项。

)AESDESAH哈希MPLSRSA5VPN 通过哪两种方法实现数据传输的机密性?(选择两项。

)数字证书加密封装哈希密码6当监控有线电视网络中的流量时,技术人员发现数据传输使用的频率为 38 MHz。

下列哪种说法了该技术人员所观察到的情况?数据正在从用户向前端传输。

数据正在下行流动。

有线电视传输正在与语音和数据传输相互干扰。

系统在较低频段发生了拥塞。

7安全 VPN 有哪三项主要功能?(选择三项。

)记帐身份验证授权数据可用性数据机密性数据完整性8下列哪种说法正确描述了有线电视网络?通过有线电视网络提供服务要求下行频率介于 50 MHz 到 860 MHz 之间,上行频率介于 5 M 之间。

有线电视用户必须购买电缆调制解调器端接系统 (CMTS)每个有线电视用户拥有专用的上行和下行带宽。

有线电视用户在上传路径上最高可获得 27 Mbps 的带宽。

9请参见图示。

一名远程办公人员通过 Internet 连接到 HQ 办公室。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

第四学期第六章

1 下列关于DSL 的说法中哪两项正确?(选择两项。

)

用户连接到共享介质上

使用RF 信号传输

本地环路最长可达3.5 英里(5.5km)

物理层和数据链路层由DOCSIS 定义

用户连接通过CO 处的DSLAM 汇聚

Option 3 and Option 5 are correct.

2 有线电缆数据服务接口规范(DOCSIS) 中规定了哪两项第1 层要求?(选择两项。

)信道宽度

接入方法

最大数据传输速率

调制技术

压缩技术

Option 1 and Option 4 are correct.

3 下列哪两种说法是有线电视ISP 为用户减轻拥塞问题的有效解决方案?(选择两项。

)使用更高的RF 频率

分配更多信道

将网络进一步划分网段以减少每个网段中的用户数量

将本地环路的长度缩短为5.5 公里或以内

在客户处使用过滤器和分线器将语音流量和数据流量分离

Option 2 and Option 3 are correct.

4 技术人员应要求为远程工作人员配置宽带连接。

技术人员接到指示,连接所需的所有升级和下载工作都必须使用现有电话线路进行。

应该使用哪种宽带技术?

电缆

DSL

ISDN

POTS

2 points for Option 2

5 研究过远程工作人员常用的远程连接方式后,网络管理员决定实施宽带远程接入以通过公共Internet 建立VPN 连接。

此解决方案会产生什么效果?

会建立速度比POTS 拨号连接快的可靠连接。

安全性得以增强,但用户名和密码信息都以明文发送。

该连接增强了安全性和连通可靠性。

用户需要使用VPN 路由器或VPN 客户端软件。

安全性和可靠性增强了,但吞吐量大大减小,这在单用户环境中可以接受。

与POTS 拨号连接相比,安全性和可靠性增强了,且无需额外设备。

2 points for Option 2

6 安全VPN 有哪三项主要功能?(选择三项。

)

记帐

身份验证

授权

数据可用性

数据机密性

数据完整性

Option 2, Option 5, and Option 6 are correct.

7 管理员可采用哪两种方法对远程接入VPN 的用户进行身份验证?(选择两项。

)数字证书

ESP

哈希算法

智能卡

WPA

Option 1 and Option 4 are correct.

8 VPN 通过哪两种方法实现数据传输的机密性?(选择两项。

)

数字证书

加密

封装

哈希

密码

Option 2 and Option 3 are correct.

9 可使用哪三种加密协议加强VPN 的数据传输机密性?(选择三项。

)

AES

DES

AH

哈希

MPLS

RSA

Option 1, Option 2, and Option 6 are correct.

10 下列哪项是对称密钥加密的例子?

Diffie-Hellman

数字证书

预共享密钥

RSA 签名

2 points for Option 3

11 下列哪种说法正确描述了有线电视网络?

通过有线电视网络提供服务要求下行频率介于50 MHz 到860 MHz 之间,上行频率介于5 MHz 到42 MHz 之间。

有线电视用户必须购买电缆调制解调器端接系统(CMTS)

每个有线电视用户拥有专用的上行和下行带宽。

有线电视用户在上传路径上最高可获得27 Mbps 的带宽。

2 points for Option 1

12 一家公司正在使用WiMAX 为远程工作人员提供接入服务。

公司必须在远程工作人员所在地点提供什么本地设备?

WiMAX 塔

单向组播卫星

WiMAX 接收器

连接到公司WLAN 的接入点

2 points for Option 3

13 微波接入全球互通(WiMAX) 通信技术有哪两项特点?(选择两项。

)

支持使用网状技术的市政无线网络

可覆盖的面积多达7,500 平方公里

支持点对点链路,但不支持全移动蜂窝式接入

通过高带宽连接直接连接到Internet

工作速度比Wi-Fi 低,但支持的用户更多

Option 2 and Option 4 are correct.

14 当监控有线电视网络中的流量时,技术人员发现数据传输使用的频率为38 MHz。

下列哪种说法正确描述了该技术人员所观察到的情况?

数据正在从用户向前端传输。

数据正在下行流动。

有线电视传输正在与语音和数据传输相互干扰。

系统在较低频段发生了拥塞。

2 points for Option 1

15

请参见图示。

所有用户都拥有访问企业网络的合法目的和必要权限。

根据图中所示的拓扑,哪些地点可与企业网络建立VPN 连接?

地点C、D 和E 可支持VPN 连接。

地点A 和B 需要在网络边缘另外安装PIX 防火墙装置。

地点C 和E 可支持VPN 连接。

地点A、B 和D 需要在网络边缘另外安装PIX 防火墙装置。

地点A、B、D 和E 可支持VPN 连接。

地点C 需要在网络边缘另外安装路由器。

所有地点均可支持VPN 连接。

2 points for Option 4

16 哪两种协议为IPsec 提供数据身份验证和完整性?(选择两项。

)

AH

L2TP

ESP

GRE

PPTP

Option 1 and Option 3 are correct.

17 以下哪两种协议可用于封装通过VPN 隧道的流量?(选择两项。

)

ATM

CHAP

IPsec

IPX

MPLS

PPTP

Option 3 and Option 6 are correct.

18

请参见图示。

一名远程办公人员通过Internet 连接到HQ 办公室。

该远程办公人员和HQ 办公室之间可建立哪种类型的安全连接?

GRE 隧道

站点间VPN

远程访问VPN

用户必须身处办公室方能建立安全连接

2 points for Option 3

19

请参见图示。

已通过公共Internet 在公司总部和分支办公室间建立一条VPN 隧道。

设备需要在VPN 隧道的两端应用下列哪三种机制,以保护数据不被拦截或篡改?(选择三项。

)设备必须使用专用的第2 层连接。

设备必须安装VPN 客户端软件。

双方必须按照同样的ACL 检查流量。

双方必须使用加密算法和哈希算法确定密钥。

双方必须就将用于VPN 隧道的加密算法达成一致。

认定通信路径安全之前,必须先对设备进行身份验证。

Option 4, Option 5, and Option 6 are correct.。