数字签名的制作方法整理-10页word资料

数字签名的原理及过程

数字签名的原理及过程数字签名是一种用于验证数据完整性和身份认证的技术。

它利用公钥密码学的原理,通过对数据进行加密和解密操作,确保数据的真实性和可靠性。

本文将详细介绍数字签名的原理及过程。

一、数字签名的原理数字签名是基于公钥密码学的技术,它使用了非对称加密算法和哈希算法。

非对称加密算法使用了两个密钥,一个是公钥,一个是私钥。

公钥用来加密数据,私钥用来解密数据。

而哈希算法则是一种将任意长度的数据转换为固定长度摘要的算法。

数字签名的原理可以简单概括为以下几个步骤:1. 发送方使用私钥对要发送的数据进行加密,并生成数字签名。

2. 接收方使用发送方的公钥对接收到的数据进行解密,并获得数字签名。

3. 接收方使用相同的哈希算法对接收到的数据进行哈希运算,并生成摘要。

4. 接收方将生成的摘要与解密后的数字签名进行比对,如果一致,则说明数据完整且发送方身份真实。

二、数字签名的过程下面将详细介绍数字签名的具体过程:1. 发送方使用私钥对要发送的数据进行加密,并生成数字签名。

发送方首先使用哈希算法对要发送的数据进行哈希运算,生成摘要。

然后,发送方使用自己的私钥对摘要进行加密,生成数字签名。

2. 发送方将加密后的数据和数字签名一起发送给接收方。

接收方接收到数据后,首先使用发送方的公钥对数字签名进行解密,得到解密后的摘要。

3. 接收方使用相同的哈希算法对接收到的数据进行哈希运算,生成摘要。

然后,接收方将解密后的摘要与自己计算得到的摘要进行比对。

如果两者一致,则说明数据完整且发送方身份真实。

三、数字签名的应用数字签名在现代通信和电子商务中得到了广泛的应用。

它可以确保数据的完整性,防止数据被篡改或伪造。

同时,数字签名还可以用于身份认证,确保通信双方的身份真实可靠。

在电子商务中,数字签名可以用于验证商家的身份和交易的完整性。

当消费者在网上购物时,商家可以使用私钥对订单信息进行加密,并生成数字签名。

消费者在收到订单信息后,可以使用商家的公钥对数字签名进行解密,并验证订单的完整性和商家的身份。

Acrobat7.0数字签名教程

办公无纸化的实现――Acrobat7.0 实现电子文档数字签名教程Shi Qitao2007-11-18一、若是第一次使用数字签名,则较为繁琐需要一些设置:1.首先准备一张带有自己签名的图片2.打开要签署的PDF文档,点击工具栏签名-在本文档上签名3.屏幕会弹出提示,点击“继续签名”按钮4.弹出选择框,选择“创建要签名的新的签名域”后点击“下一步”5.此时鼠标会变为十字形,按住左键拖动可以在需要签名的位置画出签名区域。

注意:区域大小请以自己修改的签名图片为准,注意要略长一些以容纳日期等信息。

签名域6.画出签名域后,会弹出“选择数字身份证”对话框,数字身份证用于加密数字签名,同时大家也可用此身份证验证文档是否被作者以外的人修改过。

一般,大家的数字身份证都为空,因此我们需要创建一个自己的数字身份证,点击“添加数字身份证”7.之后会弹出“添加数字身份证向导”,请选择“创建自签名数字身份证”按“下一步”看过提示后继续按“下一步”8.之后弹出“何处存储数字身份证”对话框,可选任意项,推荐选则第一项,之后按“下一步”。

9.弹出对话框输入身份信息,注意,请如实填写以便追溯文档中签名的身份信息。

填写完毕后按“下一步”此两处请按图示选择10.此处设置身份证存放的路径(推荐默认设置不修改)以及加密口令,口令可用于加密您的数字签名。

填写完毕点击“完成”11.完成后,创建的身份证便被添加第6步介绍的“应用数字签名”对话框了。

大家也可以创建多个数字身份证以用于不同的身份签署文档。

鼠标点击选中需要的数字身份证,同时若只有一个身份用于签名的话,建议下面“选定时限”一栏选中“总是使用本数字身份证”,这样每次签名时就不必重新选择身份证了,避免重复劳动。

之后点确定。

12. 系统会弹出新的窗口,请点击“显示选项”打开更多的设置项目。

13. 填入密码,选择签名原因,选择签名外观. 注意:签名外观的介绍见14步。

输入所选身份证的口令密码建议填写,使得签名信息更准确创建新的签名样式预览当前签名外观样式可空白14. 第一次设置签名,需要大家设置签名的外观,这里就需要用到第1步准备的签名图片了。

制作自己的数字签名

一、"数字证书"制作软件MakeCertmakecert.exe是一个微软出品的用来制作"数字签名"的软件,是命令行界面,利用它可以轻松地做出属于自己的个人"数字签名",当然自己做出来的这个数字签名是不属于受信任的证书的,但这并不太影响使用。

二、CAB压缩软件包制作工具IEXPRESS是MAKECAB.EXE的GUI界面程序,用来把程序所需文件压缩打包为CAB格式,便于传输,当然如果你的程序是一个独立的EXE文件时,可以不需要用这个工具打包,但考虑现在多数免费空间不支持EXE格式的文件上传,建议打包!类似的工具还有命令行界面的Cabarc.exe;三、数字签名软件Signcode我们可以使用signcode.exe和自己的"数字证书"签署自己的软件,给软件加上数字签名,使其可以在网页中运行大伙准备好了吗?下面就和我一起来属于自己的数字签名控件吧,Lets go......第一步:制作"数字证书"进入dos 输入CD C:/signcodemakecert的命令如下:makecert -sv dsoframer.pvk -n "CN=尚极工作室" -ss My -r -b 01/01/1900 -e 01/01/9999其中-sv dsoframer.pvk意思是生成一个私匙文件dsoframer.pvk-n "CN=尚极工作室"其中的"尚极工作室"就是签名中显示的证书所有人的名字,记住要改为你自己的或你想要的名字呀!-ss My指定生成后的证书保存在个人证书中-r意思是说证书是自己颁发给自己的,呵呵-b 01/01/2009指定证书的有效期起始日期,格式为月/日/年,最低为1900年-e 01/01/9999指定证书的有效期终止日期,格式同上,我想9999年你应该是活不到的^)^至于其他命令暂时用不到,我也不多做介绍啦。

数字签名

(2)可鉴别身份。由于传统的手工签名一般是双方直接见面的,身份自可一清二楚。在络环境中,接收方必 须能够鉴别发送方所宣称的身份。

(3)防篡改(防破坏信息的完整性)。对于传统的手工签字,假如要签署一份200页的合同,是仅仅在合同末尾 签名呢?还是对每一页都签名?如果仅在合同末尾签名,对方会不会偷换其中的几页?而对于数字签名,签名与原 有文件已经形成了一个混合的整体数据,不可能被篡改,从而保证了数据的完整性。

感谢观看

1、要保护文档内容的真实性,可以添加不可见的数字签名。已签名文档的底部有“签名”按钮。 2、单击“文件”选项卡。 3、单击“信息”。 4、在“权限”下,单击“保护文档”、“保护工作簿”或“保护演示文稿”。 5、单击“添加数字签名”。 6、阅读 Word、Excel或 PowerPoint中显示的消息,然后单击“确定”。 7、在“签名”对话框中的“签署此文档的目的”框中,键入目的。 8、单击“签名”。 9、在对文件进行数字签名后,将出现“签名”按钮,并且文件会变为只读以防止修改。

实现方法

数字签名算法依靠公钥加密技术来实现的。在公钥加密技术里,每一个使用者有一对密钥:一把公钥和一把 私钥。公钥可以自由发布,但私钥则秘密保存;还有一个要求就是要让通过公钥推算出私钥的做法不可能实 现。

普通的数字签名算法包括三种算法:

1.密码生成算法;

2.标记算法;

3.验证算法。

数字签名技术大多基于哈希摘要和非对称密钥加密体制来实现。如果签名者想要对某个文件进行数字签名, 他必须首先从可信的第三方机构(数字证书认证中心CA)取得私钥和公钥,这需要用到PKI技术。

数字签名正常的结果为: C:\Documents and Settings\litiejun\??\che.exe: Verified: Signed Signing date: 16:28 2008-4-29 Publisher: n/a Description: n/a Product: n/a Version: n/a File version: n/a

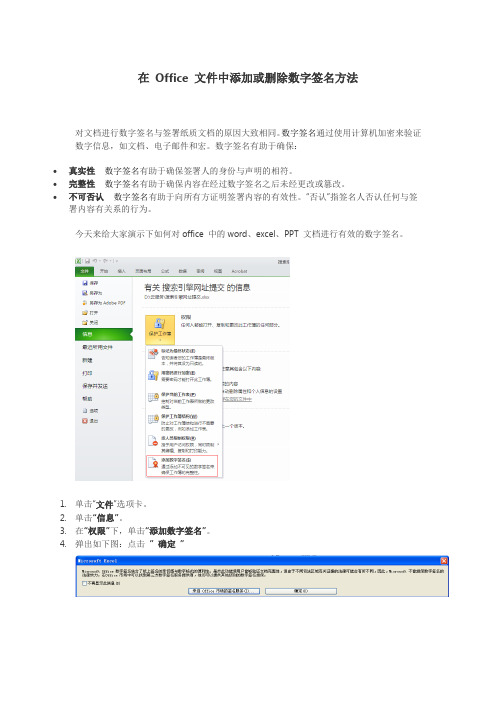

如何对Office文档进行有效的数字签名

在Office 文件中添加或删除数字签名方法

对文档进行数字签名与签署纸质文档的原因大致相同。

数字签名通过使用计算机加密来验证数字信息,如文档、电子邮件和宏。

数字签名有助于确保:

∙真实性数字签名有助于确保签署人的身份与声明的相符。

∙完整性数字签名有助于确保内容在经过数字签名之后未经更改或篡改。

∙不可否认数字签名有助于向所有方证明签署内容的有效性。

“否认”指签名人否认任何与签署内容有关系的行为。

今天来给大家演示下如何对office中的word、excel、PPT 文档进行有效的数字签名。

1.单击“文件”选项卡。

2.单击“信息”。

3.在“权限”下,单击“添加数字签名”。

4.弹出如下图:点击”确定”

5.在“签名”对话框中的“签署此文档的目的”框中,键入目的。

6.点击更改可选择您其他数字证书进行签名文档。

7.最终点击”签名”则提示

8.最终确定后,如下图显示该文档已签名

9.返回到文本内容页,如下图则表示您的文档已经签名成功。

在对文件进行数字签名后,将出现“签名”按钮,并且文件会变为只读以防止修改。

数字签名过程

数字签名的过程数字签名的全过程分两大部分,即签名与验证。

左侧为签名,右侧为验证过程。

即发方将原文用哈希算法求得数字摘要,用签名私钥对数字摘要加密得数字签名,发方将原文与数字签名一起发送给接受方;收方验证签名,即用发方公钥解密数字签名,得出数字摘要;收方将原文采用同样哈希算法又得一新的数字摘要,将两个数字摘要进行比较,如果二者匹配,说明经数字签名的电子文件传输成功。

1、数字签名的签名过程数字签名的操作过程需要有发方的签名数字证书的私钥及其验证公钥。

具体过程如下:首先是生成被签名的电子文件(《电子签名法》中称数据电文),然后对电子文件用哈希算法做数字摘要,再对数字摘要用签名私钥做非对称加密,即做数字签名;之后是将以上的签名和电子文件原文以及签名证书的公钥加在一起进行封装,形成签名结果发送给收方,待收方验证。

2、数字签名的验证过程接收方收到发方的签名结果后进行签名验证,其具体操作过程如下:接收方收到数字签名的结果,其中包括数字签名、电子原文和发方公钥,即待验证的数据。

接收方进行签名验证。

验证过程是:接收方首先用发方公钥解密数字签名,导出数字摘要,并对电子文件原文做同样哈希算法得出一个新的数字摘要,将两个摘要的哈希值进行结果比较,相同签名得到验证,否则无效。

这就做到了《电子签名法》中所要求的对签名不能改动,对签署的内容和形式也不能改动的要求。

3、数字签名的实现方法基本原理是将原文用对称密钥加密传输,而将对称密钥用收方公钥加密发送给对方。

收方收到电子信封,用自己的私钥解密信封,取出对称密钥解密得原文。

其详细过程如下:(1)发方A将原文信息进行哈希运算,得一哈希值即数字摘要MD;(2)发方A用自己的私钥PVA,采用非对称RSA算法,对数字摘要MD进行加密,即得数字签名DS;(3)发方A用对称算法DES的对称密钥SK对原文信息、数字签名SD及发方A证书的公钥PBA采用对称算法加密,得加密信息E;(4)发方用收方B的公钥PBB,采用RSA算法对对称密钥SK加密,形成数字信封DE,就好像将对称密钥SK装到了一个用收方公钥加密的信封里;(5)发方A将加密信息E和数字信封DE一起发送给收方B;(6)收方B接受到数字信封DE后,首先用自己的私钥PVB解密数字信封,取出对称密钥SK;(7)收方B用对称密钥SK通过DES算法解密加密信息E,还原出原文信息、数字签名SD及发方A证书的公钥PBA;(8)收方B验证数字签名,先用发方A的公钥解密数字签名得数字摘要MD;(9)收方B同时将原文信息用同样的哈希运算,求得一个新的数字摘要MD;(10)将两个数字摘要MD和MD进行比较,验证原文是否被修改。

数字签名原理、种类与方法

1.2 数字签名的实现方法

④接受方使用自己的私有密钥对密钥信息进行解密,得到 秘密密钥的明文; ⑤接收方用秘密密钥对文件进行解密,得到经过加密的数 字签名; ⑥接收方用发送方的公开密钥对数字签名进行解密,得到 数字签名的明文; ⑦接收方用得到的明文和哈希函数重新计算数字签名,并 与解密后的数字签名进行对比。如果两个数字签名是相同 的,说明文件在传输过程中没有被破坏。

DSS和RSA采用公钥算法,DSS只是一个签名系 统,RSA既用于数据加密,也用于身份认证。

1.1 数字签名原理

4、数字签名功能 数字签名用以解决否认、伪造、篡改及冒充等

问题。具体要做到:发送者事后不能否认发送的报 文签名、接收者能够核实发送者发送的报文签名、 接收者不能伪造发送者的报文签名、接收者不能对 发送者的报文进行部分篡改、网络中的某一用户不 能冒充另一用户作为发送者或接收者。

这种方法由于它是逐位进行签名的,只要有一位被改动过,接 收方就得不到正确的数字签名,因此其安全性较好,其缺点是:签 名太长(对报文先进行压缩再签名,可以减少签名的长度。);签 名密钥及相应的验证信息不能重复使用,否则极不安全。

1.2 数字签名的实现方法

3、加入数字签名和认证 只有加入数字签名及验证后信息才能在公网上安

证书,用以确认一个人或服务器的身份,它把一对用于 信息加密和签名的电子密钥捆绑在一起,保证了这对密 钥真正属于指定的个人和机构。

数字认证由验证机构CA进行电子化发布或撤消公钥 验证,信息接收方可以从CA Web站点上下载发送方的 验证信息。

1.2 数字签名的实现方法

6、数字签名的发展方向 完善生成和验证数字签名的工具,发展支持数

1.2 数字签名的实现方法

1、用非对称加密算法进行数字签名 非对称加密使用两个密钥:公开密钥(public key)和私有

数字签名操作方法

数字签名操作方法以工地费用申请单表格做为范例,创建数字签名的方法:1.先将工地费用申请单转成pdf 格式,在数字签名程序中打开。

2.签名点击,选择在本文档上签名,会弹出一个对话框3.选择继续签名,再弹出一个对话框选择下一步。

4.然后在要签名的地方用鼠标选择一个区域,会弹出一个对话框选择签名。

5.在需要签名的地方选定一个签名区域,会弹出如下对话框6.选择添加数字身份证,弹出如下对话框7.选择创建自签名数字身份证,选择下一步,再选择下一步,再弹出如下对话框8.选择下一步弹出如下对话框9.勾选启动Unicode 支持改密匙算法和数字身份证用于中的内容, 如下对话框10.在名称一栏中输入签名人的中文名字和拼音名字做好以上步骤选择下一步,弹出下面对话框11.选择浏览把文件放在想要保存的地方(注意:文件的格式是pfx 此文件就是密匙。

由签名人保存,口令由签名人自己设定六位数密码。

在以后的签名中,都会使用到这个口令)。

选择完成,弹出对话框,可以看见,签名人的名字已经被记录下来:12.选择确定。

弹出对话框13.选择签名外观---- 编辑,弹出对话框14.选择配置图形中的导入图形,浏览文件,找到扫描好的签名人的手写签名。

现如下对话框所示:15.选择确定,然后由签字人输入口令。

在选择签名并保存,或者另存为。

当签名成功时,签名就如下所示:注:有个绿色打钩的。

表示签名是签名人本人所签。

第一次设定,需完成下面这个步骤:一.在高级设置里面选择安全性设置,弹出下面的对话框:二.选择签名人,在签名人上面的一排文字选择导出证书。

三.选择下一步,弹出你对话框,选择你要保存的位置(注意文件的格式改为如下图所示):四.然后保存。

这时在你保存密匙和安全证书的位置可以看到如下两个文件:五.然后将这两个文件和签名人扫描的手写签名图片保存在意个文件夹内。

注意:当发出签好名的文件时,需要把安全证书一起发给收文件人。

以便让收文件人验证文件是否真实。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

1。

用keytool来创建一个密匙(同时指定时效,多久会过期,默认只给6个月)2。

用JARSigner用此密匙为JAR签名。

可以用同一个密匙来为多个JAR签名。

注意:大小写,签名一致,数字签名过期为什么JAR要被签名?当用户启动一个Java Network Launching Protocol (JNLP,Java网络加载协议)文件或使用一个applet时,这个JNLP或applet可能请求系统提供一些非一般的访问。

比如“文件打开”等进行这样的请求,就需要签名的JAR。

如果它是匿名的,系统会询问用户是否打算信任JAR的签署者。

1.首先生成签名文件,执行完成后,会在本目录内生成一个.keystore的密钥文件,2kByte大小。

yourProj是别名keypass后面是密文密码,keystore密码是存储密码(要改变此文时需要输入确认此密码)在dos命令提示状态下输入C:\Documents and Settings\Administrator>keytool -genkey -alias yourProj -keypass yourCompany:Kouling[回车],屏幕提示:输入keystore密码:yourCompany:yourPassword您的名字与姓氏是什么?[Unknown]:ChinayourCompany您的组织单位名称是什么?[Unknown]:ChinayourCompany您的组织名称是什么?[Unknown]:Company您所在的城市或区域名称是什么?[Unknown]:City您所在的州或省份名称是什么?[Unknown]:Province该单位的两字母国家代码是什么[Unknown]:CNCN=ChinayourCompany, OU=ChinayourCompany, O=Company, L=City, ST=Province, C=CN 正确吗?[否]:Y2.为此密钥加有效期限:7200天,将近20年. [嘿嘿,足够用了吧?再也别想6个月]输入命令:C:\Documents and Settings\Administrator>keytool -genkey -alias yourProj -keypass yourCompany:Kouling -selfcert -validity 7200屏幕提示:输入keystore密码:yourCompany:yourPassword注意:-validity 7200 这个就是加时效的参数,7200单位是“天”。

检查密钥文件,输入命令:C:\Documents and Settings\Administrator>keytool -list屏幕提示:输入keystore密码:yourCompany:yourPasswordKeystore 类型:jksKeystore 提供者:SUN您的keystore 包含1 输入yourProj, 2009-5-15, keyEntry,认证指纹(MD5):D4:9D:C7:3A:91:B4:30:6A:4D:50:F1:7C:E7:F5:B9:49说明已经生成成功完成!3.开始为Jar包文件签名用JARsigner工具切换到项目jar包所在目录D:\yourPassword's--works\yourProj\webroot\app 的目录输入dir可以看到:2009-04-30 18:37 <DIR> .2009-04-30 18:37 <DIR> ..2009-04-30 17:55 56,317 commons-logging-1.1.jar2009-04-30 18:37 550,863 yourCompany-app-v1.0.1.jar输入命令:jarsigner -verbose -certs commons-logging-1.1.jar yourProj注:verbose输出详细信息certs表示验证此jar包时输出证书信息屏幕提示:输入密钥库的口令短语:yourCompany:yourPassword输入yourProj 的密钥口令:yourCompany:Kouling正在添加:META-INF/YOURPROJ.SF正在添加:META-INF/YOURPROJ.DSA正在添加:org/正在添加:org/apache/正在添加:org/apache/commons/正在添加:org/apache/commons/logging/正在添加:org/apache/commons/logging/impl/接着输入:D:\yourProj\webroot\app>jarsigner -verbose -certs yourCompany-app-v1.0.1.jar yourProj屏幕提示:输入密钥库的口令短语:yourCompany:yourPassword输入yourProj 的密钥口令:yourCompany:Kouling正在添加:META-INF/YOURPROJ.SF正在添加:META-INF/YOURPROJ.DSA正在添加:org/注意:重要签名给yourCompany-app-v1.0.1.jar文件,但它使用了另外的几个commonsxxxx 包,也要签名,否则将来使用时会提示签名不一致的错误!4。

打开jar包文件的META-INF目录可以看到yourProj.SFyourProj.DSA以及被扩充的MANIFEST.MF文件表明已经加入了签名文件Java 数字签名(Digital Signature)的批处理文件制作制作以下5个批处理文件:set.cmdset JDK_BIN=E:\"Program Files"\Java\jdk1.6.0_24\binset KEY_FOLDER=E:\DigitalSignaturekey.cmdcall set.cmd%JDK_BIN%\keytool -genkey-keystore %KEY_FOLDER%\cuckoo.keystore -alias cuckoo <KEY_ANSWER.lst%JDK_BIN%\keytool -selfcert-keystore %KEY_FOLDER%\cuckoo.keystore -alias cuckoo -validity 1000 < KEY_PWD.lst%JDK_BIN%\keytool -export-keystore %KEY_FOLDER%\cuckoo.keystore -alias cuckoo-file %KEY_FOLDER%\cuckoo.cer < KEY_PWD.lst注:KEY_ANSWER.lst和KEY_PWD.lst为输入重定向文件,从文本文件里读每行来回答命令行的问题,换行回车作为提交。

-validity后面跟签名有效期,以天为单位,默认是半年例:KEY_ANSWER.lstpasswordpasswordRen JianThe CUCKOO WorkgroupSun Yat-sen UniversityGuangzhouGuangdongCN是(后面加两个换行)KEY_PWD.lstpassword(换行)selfsign.cmd%JDK_BIN%\jarsigner -keystore %KEY_FOLDER%\cuckoo.keystore %1 cuckoo < KEY_PWD.lstsign.cmdcall set.cmdcall selfsign.cmd %1batchsign.cmdcall set.cmdfor %%N in (%1\*.jar) do call selfsign.cmd %%N使用说明:1. 在set.cmd中设置JDK_BIN文件夹位置和存放Key的文件夹位置2. 运行key.cmd产生key3. 单个文件签名命令: sign.cmd [jar]4. 对指定文件夹下所有文件批量签名:命令: batchsign.cmd [jar_folder]java keytool 使用总结(转)2019-08-16 15:34Keytool是一个Java数据证书的管理工具 ,Keytool将密钥(key)和证书(certificates)存在一个称为keystore的文件中在keystore里,包含两种数据:密钥实体(Key entity)——密钥(secret key)又或者是私钥和配对公钥(采用非对称加密)可信任的证书实体(trusted certificate entries)——只包含公钥ailas(别名)每个keystore都关联这一个独一无二的alias,这个alias通常不区分大小写JDK中keytool常用命令:-genkey 在用户主目录中创建一个默认文件".keystore",还会产生一个mykey的别名,mykey中包含用户的公钥、私钥和证书(在没有指定生成位置的情况下,keystore会存在用户系统默认目录,如:对于window xp系统,会生成在系统的C:\Documents and Settings\UserName\文件名为“.keystore”)-alias 产生别名-keystore 指定密钥库的名称(产生的各类信息将不在.keystore文件中)-keyalg 指定密钥的算法 (如 RSA DSA(如果不指定默认采用DSA))-validity 指定创建的证书有效期多少天-keysize 指定密钥长度-storepass 指定密钥库的密码(获取keystore信息所需的密码)-keypass 指定别名条目的密码(私钥的密码)-dname 指定证书拥有者信息例如: "CN=名字与姓氏,OU=组织单位名称,O=组织名称,L=城市或区域名称,ST=州或省份名称,C=单位的两字母国家代码"-list 显示密钥库中的证书信息 keytool -list -v -keystore 指定keystore -storepass 密码-v 显示密钥库中的证书详细信息-export 将别名指定的证书导出到文件 keytool -export -alias 需要导出的别名 -keystore 指定keystore -file 指定导出的证书位置及证书名称 -storepass 密码-file 参数指定导出到文件的文件名-delete 删除密钥库中某条目 keytool -delete -alias 指定需删除的别 -keystore 指定keystore -storepass 密码-printcert 查看导出的证书信息 keytool -printcert -file yushan.crt-keypasswd 修改密钥库中指定条目口令 keytool -keypasswd -alias 需修改的别名 -keypass 旧密码 -new 新密码-storepass keystore密码 -keystore sage-storepasswd 修改keystore口令 keytool -storepasswd -keystore e:\yushan.keystore(需修改口令的keystore) -storepass 123456(原始密码) -new yushan(新密码)-import 将已签名数字证书导入密钥库 keytool -import -alias 指定导入条目的别名 -keystore 指定keystore -file 需导入的证书下面是各选项的缺省值。