网络大题整理

网络大题

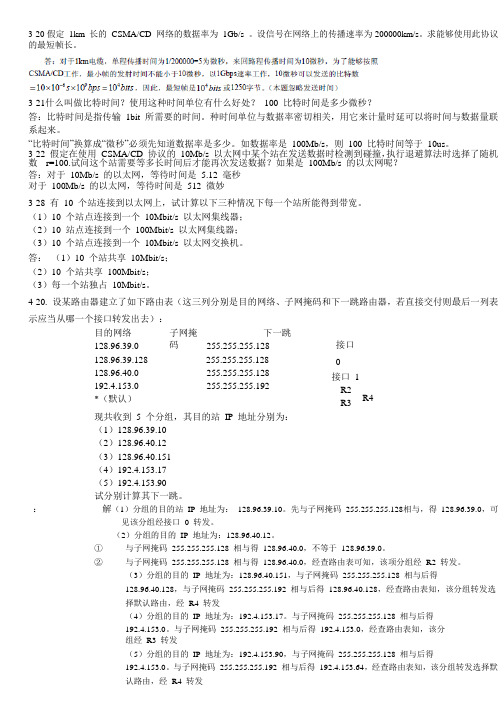

3-20假定1km 长的CSMA/CD 网络的数据率为1Gb/s 。

设信号在网络上的传播速率为200000km/s。

求能够使用此协议的最短帧长。

3-21什么叫做比特时间?使用这种时间单位有什么好处?100 比特时间是多少微秒?答:比特时间是指传输1bit 所需要的时间。

种时间单位与数据率密切相关,用它来计量时延可以将时间与数据量联系起来。

“比特时间”换算成“微秒”必须先知道数据率是多少。

如数据率是100Mb/s,则100 比特时间等于10us。

3-22 假定在使用CSMA/CD 协议的10Mb/s 以太网中某个站在发送数据时检测到碰撞,执行退避算法时选择了随机数r=100.试问这个站需要等多长时间后才能再次发送数据?如果是100Mb/s 的以太网呢?答:对于10Mb/s 的以太网,等待时间是5.12 毫秒对于100Mb/s 的以太网,等待时间是512 微妙3-28 有10 个站连接到以太网上,试计算以下三种情况下每一个站所能得到带宽。

(1)10 个站点连接到一个10Mbit/s 以太网集线器;(2)10 站点连接到一个100Mbit/s 以太网集线器;(3)10 个站点连接到一个10Mbit/s 以太网交换机。

答:(1)10 个站共享10Mbit/s;(2)10 个站共享100Mbit/s;(3)每一个站独占10Mbit/s。

4-20. 设某路由器建立了如下路由表(这三列分别是目的网络、子网掩码和下一跳路由器,若直接交付则最后一列表示应当从哪一个接口转发出去):目的网络128.96.39.0 128.96.39.128 128.96.40.0 192.4.153.0 *(默认)子网掩码下一跳255.255.255.128255.255.255.128255.255.255.128255.255.255.192-接口接口 1R2R3 R4现共收到5 个分组,其目的站IP 地址分别为:(1)128.96.39.10(2)128.96.40.12(3)128.96.40.151(4)192.4.153.17(5)192.4.153.90试分别计算其下一跳。

知识点总结题目及答案

知识点总结题目及答案一、网络基础知识1. 什么是计算机网络?计算机网络是连接在一起、进行通信和资源共享的多台计算机的集合。

通过计算机网络,人们可以在不同地点之间传送信息,还能共享资源。

2. 计算机网络的分类计算机网络可以按照规模和距离分类:- 按规模分类:局域网(LAN)、城域网(MAN)、广域网(WAN)- 按距离分类:地面网络、卫星网络、无线网络3. 计算机网络的组成部分计算机网络包含了多个组成部分,包括硬件设备、软件组件和协议规范。

4. 计算机网络的发展历史计算机网络的发展经历了多个阶段,从早期的分散式网络发展到现在的全球互联网。

二、网络通信技术1. 网络通信的基本原理网络通信是指不同设备之间的信息交换过程。

基本原理包括数据传输的方式、信号传输的方式、通信技术等。

2. 数据传输的方式数据传输的方式主要包括串行传输和并行传输。

串行传输在数据传输线路上传输一个位,而并行传输在多条线路上同时传输多位。

3. 信号传输的方式信号传输的方式主要包括模拟信号和数字信号。

模拟信号是连续的信号,而数字信号是离散的信号。

4. 通信技术通信技术包括有线通信和无线通信两种方式。

有线通信主要包括光纤通信和铜线通信,而无线通信主要包括无线电通信和卫星通信。

三、网络协议1. 什么是网络协议?网络协议是指在网络中传输数据时所遵循的一系列规定和规范,包括数据格式、传输速率、传输控制等。

2. OSI七层模型OSI(Open System Interconnection)七层模型是一个将计算机网络通信划分为七个层次的模型,包括物理层、数据链路层、网络层、传输层、会话层、表示层和应用层。

3. TCP/IP协议TCP/IP协议是一个包含多个子协议的协议集合,包括因特网协议(IP)、传输控制协议(TCP)、用户数据报协议(UDP)等。

TCP/IP协议是互联网的基础。

四、网络设备1. 网卡网卡是计算机连接网络的接口,负责将计算机中的二进制信号转换为网络中的数据包。

计算机网络大题

第一章1. Consider sending a packet of F bits over a path of Q links. Each link transmits at R bps. The network is lightly loaded so that there are no queuing delays. Propagation delay is negligible.a. Suppose the network is a packet-switched virtual-circuit network. Denote the VC setup time by t s seconds. Suppose the sending layers add a total of h bits of header to the packet. How long does it take to send the file from source to destination?b. Suppose the network is a packet-switched datagram network and a connectionless service is used. Now suppose each packet has 2h bits of header. How long does it take to send the packet?c. Finally, suppose that the network is a circuit-switched network. Further suppose that the transmission rate of the circuit between source and destination is R bps. Assuming t s setup time and h bits of header appended to the packet, how long does it take to send the packet? 1、a. t s +(F+h)/R*Qb. (F+2h)/R*Qc. C.t s +(F+h)/R2. This elementary problem begins to explore propagation delay and transmission delay, two central concepts in data networking. Consider two hosts, A and B, connected by a single link of rate R bps. Suppose that the two hosts are separated by m meter, and suppose the propagation speed along the link is s meters/sec. Host A is to send a packet of size L bits to Host B. a. Express the propagation delay, d prop , in terms of m and s .b. Determine the transmission time of the packet, d trans , in terms of L and R .c. Ignoring processing and queuing delays, obtain an expression for the end-to-end dealy.d. Suppose Host A begins to transmit the packet at time t=0. At time t=d trans , where is the last bit of the packet?e. Suppose d prop is greater than d trans . At time t= d trans , where is the first bit of the packet?f. Suppose d prop is less than d trans . At time t=d trans , where is the first bit of the packet?g. Suppose s=2.5·108, L =100bits, and R=28kbps. Find the distance m so that d prop equals d trans . 2、a) m/s b) L/Rc) m/s+ L/Rd) Interface of host A e) s*d trans =s*L/R f) Host Bg) m/s= L/R=> m=8.928*105第二章1. In the following figure, Alice sends an e-mail to Bob, and Bob gives a reply to Alice. If Alice and Bob both use mail user agent, please write what protocol is used in procedur e ①~⑥? If both Alice and Bob use Web browser, what protocol is used in procedure ①~⑥?(1)①SMTP; ②POP3 or IMAP; ③SMTP; ④SMTP; ⑤POP3 or IMAP; ⑥SMTP (2)①HTTP; ②HTTP; ③SMTP; ④SMTP; ⑤HTTP; ⑥HTTPAlice BobAlice ’s mail Bob ’s mail ① ② ③ ④⑤ ⑥2. A client requests a Web page /jwzx/index.do from a server through IE browser. The version of HTTP is 1.1 and default connection is persistent connection. The page is supported in Chinese. Please write the request message.If the server gives a reply to the client, the response message is created at 8:00:00 on 27-09-2011, and the object is modified at 00:00:00 on 18-09-2011. Please write the response message.The known-conditions are: server is apache/2.0.40; the object is a text file and consists 1796 bytes. If there is a proxy server between the client and the Web server, how does the proxy server check the page it caches is newer or older?(1)GET /jwzx/index.do HTTP/1.1Host: Connection: Keep-AliveUser-agent: Mozilla/4.0Accept-language: zh-cn(2)HTTP/1.1 200 OKDate: Tue, 27 Sep 2011 08:00:00 GMTServer: Apache/2.0.40Content-Length: 1796Content-Type: text/htmlLast-Modified: Sun, 18 Sep 2011 00:00:00 GMT(3)the proxy server uses conditional GETGET /jwzx/index.do HTTP/1.1Host: If-modified-since: Sun, 18 Sep 2011 00:00:00 GMT第三章1. Consider a TCP connection between Host A and Host B. Suppose that the TCP segmentstraveling from Host A to Host B have source port number x and destination port number y.What are the source and destination port numbers for the segments traveling from Host B to Host A?Source port number is y, destination port number is x.2. True of False?(1) Host A is sending Host B a large file over a TCP connection. Assume Host B has no data tosend Host A. Host B will not send acknowledgments to Host A because Host B can not piggyback the acknowledgments on data.×(2) The size of the TCP RcvWindow never changes throughout the duration of the connection.×(3) Suppose Host A is sending Host B a large file over a TCP connection. The number ofunacknowledged bytes that A sends cannot exceed the size of the receive buffer. ×(4) Suppose Host A is sending a large file to Host B over a TCP connection. If the sequencenumber for a segment of this connection is m, then the sequence number for the subsequent segment will necessarily be m+1. ×(5) The TCP segment has a field in its header for RcvWindow.√(6) Suppose that the last SampleRTT in a TCP connection is equal to 1 sec. Then the currentvalue of TimeoutInterval for the connection will necessarily be≥1 sec. ×(7) Suppose Host A sends over a TCP connection to Host B one segment with sequence number 38and 4 bytes of data. In this same segment the acknowledgment number is 42. ×(8) Consider congestion control in TCP. When the timer expires at the sender, the threshold is set to one half of its previous value. ×3. Suppose Host A sends two TCP segments back to back to Host B over a TCP connection. The first segment has sequence number 90; the second has sequence number 110. (1) How much data is in the first segment? 20 bytes(2) Suppose that the first segment is lost but the second segment arrives at B. In the acknowledgment that Host B sends to Host A, what will be acknowledgment number? 904. Suppose you have the following six 16-bit bytes: 01010000 11001101, 00110011 01100110, 0001001001001000, please compute the 16-bit checksum. 0110100110000100第四章1. There is a host A in the Internet. Its IP address is 210.100.89.204/20. Please answer the following questions: (1) Network address. (2)Broadcast address.(3) What is the subnet mask? (4) The fist host IP address. (5) The last host IP address.(6) How many hosts are there in the network? Solution:(1) 210.100.80.0 (2)210.100.95.255 (3) 255.255.240.0 (4) 210.100.80.1 (5) 210.100.95.254 (6) 232-20=212=40942. For the given topolo gy of the network, use Dijstra’s shortest path algorithm to compute the shortest path from A to all network nodes. Give a shortest path tree and node A’s routing table.N ‘ D(B),p(B) D(C),p(C) D(D),p(D) D(E),p(E) D(F),p(F) A5,A2,A1,A2,A ∞1 E A BD C F1 25 2 21532 11 E A BD C F 1 2 2 1AD 2,D 2,A 2,A 4,DADC 2,D 2,A 4,D/4,CADCE 2,D 3,EADCEB 3,EADCEBF第五章1. Please write the typical features of the following popular interconnection devices at trafficisolation, plug and play, optimal routing and cut-through.⑴hubs;⑵routers;⑶link-layer switchesRouters Switches Hubs Traffic isolateion Yes Yes NoPlug-and-play No Yes YesOptimal routing Yes No NoCut-through No Yes Yes2. There are two nodes going to communicate with each other. The sender and the receiver agree on a generator G as 1001. Consider the piece of data, D=10111000, that the sending node wants to send to the receiving node. Suppose the two communicating nodes use CRC method detecting errors.⑴Please write the bit-stream that the sending node transmits to the link.⑵Assume the receiving node receives the value 10111000110, what does the receiving node will do? Is the bit-stream correct or not?Answers:⑴ 1 0 1 0 1 1 0 11 0 0 1)1 0 1 1 1 0 0 0 0 0 01 0 0 11 0 1 01 0 0 11 1 0 01 0 0 11 0 1 01 0 0 11 1 0 01 0 0 11 0 1R=101,so the bit-stream that the sending node transmits to the link is 10111000101⑵ 1 0 1 0 1 1 0 11 0 0 1)1 0 1 1 1 0 0 0 1 1 01 0 0 11 0 1 01 0 0 11 1 0 01 0 0 11 0 1 11 0 0 11 0 1 01 0 0 11 1R=011, R≠0, so the bit-stream has bit-error.3. Draw lines.CSMA/CDrandom access protocols FDM point-to-point link channel partitioning protocols slotted ALOHAPPP protocol CDMA broadcast link taking-turns protocols polling protocolTDMToken-passing protocol Answer:TCP connection and tear downIn the following figure, there is a client initiates a TCP connectionto server via packet①. The connection is established after the clientreceives packet③. Suppose the client find it has no data need tosend. The client sends packet④to close the TCP connection.Please write down the Sequence number and Acknowledgmentnumber of each packet. Notice the special bit of each packet.In the following figure, there is a client and a servercommunicating with each other. The connection is established via packet①~③. Reliable data transfer works with Packet④~⑦. Packet⑧is sentfrom server to close the TCP connection.⑴Suppose, packet④carries 10 bytes data, and packet⑤has payload 20 bytes. Packet⑥carries 10 bytes data, and packet⑦has no payload.⑵Suppose, packet④carries 10 bytes data, and packet⑥carries 10 bytes data. Packet⑤and packet⑦ has no payload.The time-sequence diagram is shown on right, and the Sequence number of packet①is 179, the Sequence number of packet②is 531. Please write down the Sequence number and Acknowledgment number of each packet.计算机网络复习大纲CH1 Computer Networks and the Internet1.什么是协议,网络应用有哪几种工作模式,通信的双方如何定义角色2.电路交换网的几种类型,分组交换网的几种类型,什么是带宽3.分组交换的设备都有哪些4.网络接入的方法大致有几种类型,可用的物理媒体有哪些5.分组在网络中所经历的各种时延分别在什么位置发生,每种时延是由什么引起的,分组丢失在哪里发生?6.网络上的流通强度应该满足什么条件?CH2 Application Layer1.应用层进程之间通信,如何对进程进行寻址2.HTTP的工作原理,持久连接和非持久连接是如何工作的;两种工作方式在请求页面时,需要多少个RTT?3.HTTP报文格式:请求报文和响应报文,条件get报文的作用及其响应报文;Web cache 的作用4.FTP的工作原理5.邮件系统的组成部分,SMTP工作原理,邮件格式,MIME,邮件访问协议有哪些?6.DNS的功能,工作原理,DNS层次结构CH3 Transport Layer1.传输层提供的服务2.多路复用、多路分解分别表示什么意思3.TCP、UDP报文段格式中各字段的含义,checksum计算4.TCP的可靠数据传输是如何实现的5.TCP timer的超时间隔如何设置及设置依据6.TCP连接的3次握手过程与TCP连接断开的过程7.TCP流量控制中接收窗口是如何取值的,又是如何通知发送方的?8.TCP拥塞控制算法(Reno),TCP延迟计算(静态)CH4 The Network Layer1.网络层提供的服务2.网络层有哪些主要功能?2.工作在网络层的网络设备是什么,由哪些部分组成,有哪些功能,处理的数据单位及依据3.IPv4数据报格式及编址涉及的计算,获取地址的方法4.ICMP协议的功能5.IPv6数据报格式的变化,编址的变化及地址位数的变化6.LS选路算法7.RIP、OSPF、BGP协议CH5 The Link Layer and Local Area Networks1.链路层提供的服务2.网络链路的几种类型3.适配器的定义、功能4.奇偶校验、CRC检测5.多址访问协议有哪几种类型?6.什么是局域网7.MAC编址、ARP工作原理;DHCP工作原理8.Ethernet链路层帧的结构,CSMA/CD原理9.Ethernet技术,网段的划分;在10BaseT网络中使用hub及双绞线连接两台主机,这两台主机之间的最大距离;在其他网络中,使用hub、switch连接两台主机,这两台主机之间的最大距离。

计算机网络-大题

1. ARP协议的功能是什么?假设主机1和主机2处于同一局域网(主机1的IP地址是172.16.22.167,主机2的IP地址是172.16.22.11),简述主机1使用ARP协议解析主机2的物理地址的工作过程。

(8分)答:ARP协议的功能是将主机的IP地址解析为相应的物理地址。

当主机1要向主机2发送数据之前,必须解析出主机2的物理地址,解析过程如下:主机1发送一个广播帧(带有ARP报文)到以太网,该ARP报文大致意思是:“我的IP地址是172.16.22.167,谁的IP地址为172.16.22.11?请告诉我你的物理地址。

”这个广播帧会传到以太网上的所有机器,每个机器在收到该广播帧后,都会去查看自己的IP地址。

但是只有IP地址为172.16.22.11的主机2会返回给主机1一个ARP响应报文,其中包含了主机2的物理地址(设为E2)。

这样主机1就知道了IP地址为172.16.22.11的主机所对应的物理地址为E2,随后就可以向主机2发送数据。

2.简述TCP/IP参考模型的层次结构及各层的功能。

(8分)答:TCP/IP参考模型分为4层,从下向上依次为网络接口层,互联网层,传输层和应用层。

各层功能如下:网络接口层的功能是负责接收从IP层交来的IP数据报并将IP数据报通过底层物理网络发送出去,或者从底层物理网络上接收物理帧,抽出IP数据报,交给IP层。

互联网层主要功能是负责相邻结点之间的数据传输。

传输层的主要功能是在源结点和目的结点的两个进程实体之间提供可靠的端到端的数据通信。

应用层的主要功能是负责提供应用程序所需的高层协议。

3.域名系统的主要功能是什么?简单叙述访问站点的过程中,DNS的域名解析过程。

(设的IP地址为:202.101.208.10,DNS地址: 202.101.208.3)(8分)答:域名系统的主要功能是将域名解析为相应的IP地址。

访问的域名解析过程:(1)在浏览器地址栏输入地址;(2)先在本机域名解析的缓存中查找该域名,若找到则可以立即获取对应的IP地址;(3)若不在本机缓存中则向本地DNS 服务器(202.101.208.3)发送DNS请求报文,请求解析该域名。

计算机网络四道大题

每题10分,共40分1、某IP数据报的总长度为1720字节,其数据部分为1700字节。

需要分片为长度不超过580字节的报片(固定首部长度20字节),试计算每片的片偏移。

假设分片2在经过某网络时,又需要再次分片为长度不超过280字节的报片,试计算分片2再次分片后的片偏移。

2、某地区联通公司分配到一个地址块P,其中的某一个IP地址为202.12.127.122/22。

现在该地址块仅供ABCDE 5个大学使用,且恰好完成分配。

其中ABC三个大学需求一样大小的子网,DE两所大学需求的子网大小相同,都是A大学子网大小的1/2。

(1)试求P的CIDR地址块。

(2)每一个子网的地址块是什么(按照ABCDE的顺序分配子网)(3)子网A中共有多少地址?(4)子网D共可布置多少台主机?3、在某个网络中,R1和R2为相邻路由器,其中图1为R1的原路由表,图2为R2广播的距离向量报文<目的网络,距离>,请根据RIP协议更新R1的路由表,并写出更新后的R1路由表(请写明过程和更新时的原由)。

图1 R1的原路由表图2 R2的广播报文4.下图3为TCP建立连接的过程示意图。

假定主机A进程发送的起始数据段的序号为2000,主机B进程发送的数据段的起始序号为2500。

t1t2t3发送数据图3(1)请完成三报文握手过程中所使用的标志字段SYN 与ACK 、数据段序号seq 及确认号ack 的变化情况。

报文1:SYN= ,seq=报文2:SYN=1,ACK= ,seq= ,ack=报文3:ACK=1,seq= ,ack=2501每空1分。

(2)解释三个报文的作用。

网络参赛题库及答案详解

网络参赛题库及答案详解1. 网络技术的发展对现代社会产生了哪些影响?A. 促进了信息的快速传播B. 改变了人们的沟通方式C. 推动了电子商务的兴起D. 以上都是答案:D2. 下列哪项不是网络技术的特点?A. 信息量大B. 交互性强C. 传播速度快D. 信息封闭答案:D3. 什么是网络安全?A. 网络中不存在任何风险B. 保护网络资源不被未授权访问C. 确保网络服务的连续性D. 以上都是答案:B4. 在网络安全中,以下哪项措施是不必要的?A. 使用防火墙B. 定期更新系统补丁C. 避免点击不明链接D. 从不更换密码答案:D5. 什么是云计算?A. 通过互联网提供计算资源B. 一种新的编程语言C. 一种网络存储技术D. 一种网络硬件设备答案:A6. 云计算的主要优势是什么?A. 降低成本B. 提高计算效率C. 易于扩展D. 以上都是答案:D7. 什么是大数据?A. 一种新的数据库技术B. 一种数据分析方法C. 指规模庞大的数据集合D. 一种数据存储设备答案:C8. 大数据的核心价值在于:A. 数据存储B. 数据收集C. 数据分析D. 数据传输答案:C9. 物联网技术主要应用在哪些领域?A. 智能家居B. 工业自动化C. 智能交通D. 以上都是答案:D10. 物联网技术的核心是什么?A. 网络连接B. 传感器C. 数据分析D. 智能设备答案:B11. 什么是区块链技术?A. 一种加密货币B. 一种分布式账本技术C. 一种新型数据库D. 一种网络协议答案:B12. 区块链技术的主要特点是什么?A. 去中心化B. 信息不可篡改C. 高度透明D. 以上都是答案:D13. 什么是人工智能?A. 一种编程语言B. 一种自动化工具C. 使机器模拟人类智能的技术D. 一种操作系统答案:C14. 人工智能的主要应用领域包括:A. 语音识别B. 图像处理C. 自动驾驶D. 以上都是答案:D15. 什么是机器学习?A. 一种新的编程方法B. 一种数据分析技术C. 人工智能的一个分支D. 一种硬件设备答案:C16. 机器学习的主要类型包括:A. 监督学习B. 无监督学习C. 强化学习D. 以上都是答案:D17. 什么是深度学习?A. 一种新的学习方式B. 一种教育方法C. 一种复杂的机器学习算法D. 一种网络服务答案:C18. 深度学习在以下哪些领域有广泛应用?A. 图像识别B. 自然语言处理C. 语音识别D. 以上都是答案:D19. 什么是虚拟现实技术?A. 一种新的游戏技术B. 一种模拟现实环境的技术C. 一种网络服务D. 一种编程语言答案:B20. 虚拟现实技术的主要应用场景包括:A. 游戏娱乐B. 教育训练C. 医疗模拟D. 以上都是答案:D。

计算机网络考试试题及参考答案整理G

计算机网络考试试题及参考答案整理G计算机网络考试试题及参考答案整理——WORD文档,下载后可编辑修改——一(选择题(每小题2分,共50分)1. 目前使用最广泛,也是相对传统的一种主流网络结构是:( )A. 树型拓扑结构B. 环型拓扑结构C. 总线拓扑结构D. 总线/星型拓扑结构2. OSI模型有7个功能层,从下向上第四层是: ( )A.. 物理层B. 会话层C. 网络层D. 传输层3. IBM令牌环网络主要采用( )介质。

A..同轴电缆和光纤B. 双绞线C. 光纤D. 双绞线和光纤4. 以下不属于网络协议故障的表现的是:( )A(计算机无法登录到服务器B(计算机在网上邻居中看不到自己,也无法在网络中访问其他计算机C(网线、跳线或信息插座故障D(计算机无法通过局域网接入Internet5. 以下能作为网络安全的特征的是:( )A(保密性 B. 共享性 C. 完整性 D. 可控性6. 决定局域性的主要技术要素是:介质访问控制方法,传输介质与( )A.网络拓仆B.体系结构C.数据库软件D.服务器软件7. 网络操作系统的基本任务是:屏蔽本地资源与网络资源的差异性,为用户提供各种基本网络服务功能,完成网络共享系统资源的管理,并提供网络系统的( )A.www服务B.安全性服务C.多媒体服务D.E-mail服务8. 布线系统与( )紧密相关.A..网络体系结构B.局域网C.楼群D.传输介质9. 网卡的主要功能不包括( )A.将计算机连接到通信介质上B.网络互联C.进行电信号匹配D.实现数据传输10. 计算机网络是计算机与( )相结合的产物.A.电话B.线路C.各种协议D.通信技术11. 在整个网络的设计,功能,可靠性和费用方面有着重要影响的因素是( )A.误码率B.拓仆结构C.网络距离D.网络传输速率12. OSI参考模型中的网络层的功能主要是由网络设备( )来实现的.A.网关B.网卡C.网桥D.路由器13. 不属于TCP/IP分层模型的是( )A(IP层 B.应用层 C.会话层 D.TCP层14. IP地址的主要类型有几种:( )A.4B.5C.6D.715. 非屏蔽双绞线由4对相互扭绞的线对组成,这8根线外面有保护层包裹。

计算机网络大题总结

“载波监听”是指每一个站在发送数据之前先要检测一下总线上是否有其他计算机在发送数据,如果有,则暂时不要发送数据,以免发生碰撞。

12.争用期:以太网的端到端往返时延2i称为争用期,或碰撞窗口。以太网把争用期定为51.2us。

13.以太网规定了最短有效帧长为 64 字节,凡长度小于 64 字节的帧都是由于冲突而异常中止的无效帧。收到这种无效帧就应当立即丢弃。

城域网 MAN (Metropolitan Area Network):其作用范围一般是一个城市,可以跨越几个街区甚至整个城市,其作用距离约为5-50KM。局域网 LAN (Local Area Network):用于微型计算机或工作站,学校或工厂往往只拥有一个局域网,作用范围1km左右。

个人区域网 PAN :个人工作地方,范围10米左右。

4.网络把许多计算机连接在一起。

因特网则把许多网络连接在一起。

5.从因特网的工作方式上看,可以划分为以下的两大块:

(1) 边缘部分 由所有连接在因特网上的主机组成。这部分是用户直接使用的,用来进行通信(传送数据、音频或视频)和资源共享。

(2) 核心部分 由大量网络和连接这些网络的路由器组成。这部分是为边缘部分提供服务的(提供连通性和交换)。

6.在网络边缘的端系统中运行的程序之间的通信方式通常可划分为两大类:

客户服务器方式(C/S 方式)和对等方式(P2P 方式)

7.在网络核心部分起特殊作用的是路由器(router)。

路由器是实现分组交换(packet switching)的关键构件,其任务是转发收到的分组,这是网络核心部分最重要的功能。

c.

集线器很像一个多接口的转发器,工作在物理层。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

死胖兽温馨提示:这是我将资料上有的所有大题及答案进行的整理,删掉了重复的题(同样的题,我都保留的答案最完整 的),序号很乱,请无视!猜题有风险,有时间还是尽量看看 PPT !尤其是IP 和TCP 的部分! 1. 2. 3. 什么是交换式局域网?它与共享式局域网的区别?HUB SWITCH 局域网使用了集线器或交换机。

利用集线器连接的局域网叫共享式局域网,利用交换机连接的局域网叫交换 式局域网。

区别:1.如果端口数为N, —个端口的数据速率为 R 集线器是共享设备,其最大带宽为 R,交换机使得网段可以并行通信,其最大带宽为RN.2.信道的类型不同。

3.通信方式不同。

4.拓扑结构不是一样的,共享式局域网在同一时间内,单点对单点传输,而交换局域网单点对多点传输。

DHCP 作用是什么?分别说明它的优、缺点。

动态主机设置协议 优点:可靠的配置(DHCP 避免了由于手动输入每台计算机的数值而导致的配置错误。

同时,DHCP 还可以帮助防止由于网络中的多台计算机使用相同 IP 地址而导致的地址冲突 );减少配置管理(使用 DHCP 服务器 可以极大地减少用于配置和重新配置网络中的计算机的时间。

在分配地址租用时, 可以对服务器进行配置, 以令服务器提供全部附加配置值。

这些值可以使用 DHCP 选项来分配。

)。

自动分配,保证安全无冲突,解决 IP 数量不够。

缺 点:DHC 环能发现网络上非DHCP 客户机已经在使用的IP 地址;当网络上存在多个 DHCF 服务器时,一个DHCP 艮务器不 能查出已被其它服务器租出去的 IP 间无法共享,需要人工配置;无法与TCP/IP 分为几层?各层的作用? ISO:7 层(物理、链路、网络、传输、地址;DHCP 艮务器不能跨路由器与客户机通信,除非路由器允许 BOOT 转发。

服务器DNS 共享地址 会话、表示、应用)4. 5. 6. 物理层:二进制位串的传输。

数据链路层:介质访问控制 网络层:路由选择,网际互联 传输层:端到端的连接 会话层:主机间的连接 表示层:数据表示,压缩解压,加密解密 应用层:处理应用的网络进程 常规: 4层(链路层、网络层、传输、应用)链路层:包括操作系统中的设备驱动程序和计算机中对应的网络接口卡。

网 络层:处理分组在网络中的活动。

IP,ICMP,IGMP 传输层:为两台主机上的应用程序提供端到端的通信。

TCP UDP 应用层:负责处理特定的应用程序细节。

通过 WEB 页面登陆邮件账号,发送邮件及接收邮件,用到的应用层协议有哪些? IP 首部中哪些字段经过路由器以后肯定发生变化?什么原因导致这些字段的变化? 总长字段、TTL 字段 路由分片使得总长字段发生改变 TTL 即数据生存时间,一旦经过处理路由器, 还没到达就丢弃,并发ICMP至主机RIP 使用的距离向量算法存在缺陷,用哪些措施可以防范? 缺陷一:跳数限制 限制跳数为 15 缺陷二:汇聚缓慢,邻站共享,固定时间共享更新,截止计时器 数据占用宝贵的网路带宽 缺陷四:缺乏动态负载均衡技术RIP 是内部路由选择协议,它用在一个自治系统的内部,基于距离向量路由算法。

为解决该算法的不足。

措施,除了仅与邻站共享外,还采用按固定间隔共享的方法;利用定期计时器,控制定期更新报文的通告;HTTP,SMTP,POP (POP3;) DNS?TTL-1, 如果 TTL 为 0 缺陷三:路由表更新RIP 采用了以下利用截止计时 7. 8. 器定理路由的有效性;利用无用信息收集计时器,通知某个路由出了故障;限制路数为 15,防止分组无休止循环。

针对你所熟悉的网络相关知识描述当前网络技术的发展趋势? IPV4-IPV6 ,光通信,物联网,云计算一个IP 数据报的长度为4000字节,网络层的MTU 为1500,请回答以下问题:A 、该IP 数据报在传送时是否需要分解 为更小的数据包?为什么? B 、如果要分,写出该数据报会被分为几片? C 、各个片的头部信息中,Length 、Fragflag 、offset字段的内容。

A.要分解为更小的数据报,因为数据报的长度大于 MTUB.分片后的数据的数据部分大小为 1500-20=1480B 被用来分片的数据为C. Length 4000B 共分为 3 片 Fragflag offset 15001500 1851060 3709. CSMA/CD 网络长 传输1518 字节的数据帧需要多少时间? 1) 1bit 的时延: 1/(106)=0.001ms 可以传播的长度:)传输时延: 1518*8/(106)=12.144ms 传播时延: 1KM ,数据传输速率为 10Mbit/s ,信号传播速度为200m/us ,问:1、1bit 的时延相当于多长的线路? 200*103*0.001=200m 所以,1bit 的时延相当于200m 的线路 1000*103/200*106=5ms 总时延: 12.144+5=17.144ms 2、13.AS 及路由算法 IGP 10. 11. 12. 13. RIP 、 OSPF EGP BGP为什么要分片重组链路层规定最大传输单元 MTU 限制,透明网桥 的优点是易于安装, 只需要插入电缆即大功告成。

一般用在总线网中。

缺点是不能最佳地利用网络带宽。

多播,广播地址范围广播:目标地址全1,所有主机均接收,ARP,DHC 是典型应用多播:发到一组主机,地址范围为 224.0.0.0〜239.255.255.255,远程游戏、视频会议 局域网校园网建设考虑因素 主机数、如何连接、 IEEE802规定为1500,分片后需要还原数据,故需重组 一般用在总线网中。

IP 分配 1、什么是自治系统AS ?自治系统AS 内部使用那类路由协议?目前主要有什么协议? 答:一个自治系统就是处于一个管理机构控制之下的路由器和网络群组。

它可以是一个路由器直接连接到一个LAN 上,同时也连到Internet 上;它可以是一个由企业骨干网互连的多个局域网。

在一个自治系统中的所有路由器必须相互连接,运行相同的路由协议,同时分配同一个自治系统编号。

自治系统AS 内部使用内部网关协议内部网关协议是在一个自治系统内部使用的路由选择协议,这与Internet 中的其他自治系统选用什么路由选择协议无关。

目前内部网关协议主要有:路由信息协议(Routing Information Protocol , RIP)和开放最短路径优先(Open Shortest Path First,OSPF 协议。

2、为什么会提出CIDR 的概念?他解决了什么问题?答:现行的IPv4(网际协议第4版)的地址将耗尽,这是一种为解决地址耗尽而提出的一种措施。

它是将好几个IP网络结合在一起,使用一种无类别的域际路由选择算法,可以减少由核心路由器运载的路由选择信息的数量。

CIDR对原来用于分配A类、B类和C类地址的有类别路由选择进程进行了重新构建。

CIDR用13-27位长的前缀取代了原来地址结构对地址网络部分的限制,CIDR的提出解决了In ter net路由表增长过快的问题,但他只是一个短期的解决问题的方案。

3、什么是最大传输单元MTU,IP数据报为什么要进行分片与重组?分片在什么地方?重组在什么地方?答:最大传输单元(Maximum Transmission Unit,MTU )是指一种通信协议的某一层上面所能通过的最大数据包大小(以字节为单位)。

最大传输单元这个参数通常与通信接口有关(网络接口卡、串口等)。

互联网包括各种异构网络,MTU 限制会导致一些问题,特别是一个路由可能连接不同的MTU 值的网络,为了顺利完成数据报的转发,必须对数据报进行分片,然后又接受方进行重组。

分片发生在路由,重组发生在最终接收主机。

4、如何加强Tftp 协议的安全性?答:在TFTP 的分组中不提供用户名和口令,这就是TFTP 的一个安全漏洞。

为了防止这种类型的访问,目前大多数的TFTP 服务器提供了一个选项来限制只能访问特定目录下的文件,这个目录中只包含无盘工作站系统进行系统引导时所需的文件,对其他安全性,UNIX 系统下的TFTP 服务器通常将它的用户ID 和组ID 设置为不会赋给任何真正用户的值,这只允许访问具有读或写属性的文件。

1. TELNET 和TFTP 相结合方案TELNET 协议是基于TCP 协议, TELNET 协议提供用户名和密码验证。

应用TELNET 协议能够把本地用户所使用的计算机变成远端主机系统的一个终端。

在本地主机上运行TELNET 客户端和TFTP 服务器程序, 在嵌入式系统上运行TELNET 服务器和TFTP客户端程序。

先登录telnet服务器然后运行telnet服务器端的tftp客户端与本地主机tftp服务器连接。

2. TFTP 协议增加密码验证功能TF TP 协议允许在RRQ 和WRQ 报文后面附加一些数据选项。

这些数据选项主要用来协商传数据块的大小和超时等待时间等信息。

可以将用户密码存储在数据选项字段中。

6、IP首部中哪些字段在经过路由器以后一定会发生改变?什么原因导致这些字段发生改变?答:经过路由器以后一定会发生改变的有IP首部中的总长度字段和TTL字段。

总长度字段是指整个IP 数据报的长度,以字节为单位,利用首部字段和总字段长度就可知道IP 数据报中数据内容的起始位置和长度,由于数据报一般要被分片,所以经过路由器之后大小会发生改变。

TTL 字段(time-to-live )生存时间字段设置了数据报可以经过的最多路由数,即数据报的生存时间,一旦经过一个处理它的路由器,它的值减1,当该字段值为0 时,数据报被丢弃,并发送ICMP 报文给源主机。

9、TCP的客户端的出始序列号为14545,服务器的初始序列号为27189,画出在三次握手的过程中,TCP段中和握手相关的字段的信息。

答:SYN字段和ACK字段的信息如图所示:客户端服务器端SYN=14545 被动打开连接主动发起连接SYN 14545:14545-〉接收SYN接收SYN+ACK <-SYN 27189 : 27189 发送SYN=27189 <-ACK 14546发送ACK ACK 27190-> 接收ACK10、在一台主机上安装并编译java程序TCPClient和UDPCIient,在另一台主机上安装并编译程序TCPServer和UDPServer:(1)假设在运行TCPServer之前运行TCPClient,会发生什么?为什么?答:若在运行TCPServer之前运行TCPClient,则会发生客户端向服务器端发起的请求得不到应答,出错。

因为此时的服务器端未能建立起Server端的Socket和Port,不能应答客户端发起的Socket连接请求。