最前沿!思科IronPort邮件网关

思科IRONPORT 邮件安全网关技术建议书

2 . 垃圾邮件的现状

对于广大的 Internet 用户来说,每天不请自来出现在自己邮箱里的“垃圾”除 了删除还是删除,除了让你觉得厌烦外,还浪费大量的邮件下载时间和带宽。另一 方面,垃圾邮件的泛滥也严重损害了电子邮件服务供应商的服务质量和正常业务(例 如商业广告)开展。更严重的是,伴随垃圾邮件传播的色情和政治反动内容正在造 成无法估量的社会影响。根据 IDC 的统计,现在全球每天 60%的邮件被认为是垃圾 邮件。

思科 IronPort 邮件安全网关 技术建议书

Cisco Systems 2010 年 1 月

1

目录

1.

公司简介................................................................................................................................. 3

5.2

防垃圾邮件功能........................................................................................................... 11

5.2.1 SenderBase 信誉评分过滤技术 .......................................................................... 11

1.IRONPORTWSA安装上线步骤-至顶网

Cisco Ironport WEB安全网关快速安装手册2010年1.IronPort WSA安装上线步骤1.1. 部署方式IronPort WEB安全网关支持两种部署方式:1) 代理模式(Proxy Mode)IronPort代理模式工作方式:•客户机直接连接到S-Series•S-Series 提供代理支持:HTTP, HTTPs & FTP traffic•客户机配置方式–自动proxy配置–手工proxy配置–Proxy脚本配置•其他特性:–监听全部65535个TCP端口,阻止内部感染恶意木马、病毒的PC向外网传输关键数据(DLP——数据丢失保护)–强大的URL分类库–WEB信誉过滤引擎–与LDAP服务器完美集成,支持LDAP认证、NTLM认证等。

–提供高速缓存,提高用户上网速度–提供灵活的策略定制,可以根据IP/IP段、用户/用户组等信息定制不同的策略–针对广告软件(ADWARE)、流氓软件(Malware)、恶意代码、间谍软件(SPYWARE)、木马的强化扫描2) 透明模式(Transparent Mode)IronPort透明模式工作方式:•通过四层交换机(L4 switch)端口镜像或支持WCCP的路由器将流量转发到S-Series •对客户端透明方式的代理•其他特性:–监听全部65535个TCP端口,阻止内部感染恶意木马、病毒的PC向外网传输关键数据(DLP——数据丢失保护)–强大的URL分类库–WEB信誉过滤引擎(基于SenderBase)–与LDAP服务器完美集成,支持LDAP认证、NTLM认证等。

–提供高速缓存,提高用户上网速度–提供灵活的策略定制,可以根据IP/IP段、用户/用户组等信息定制不同的策略–针对广告软件(ADWARE)、流氓软件(Malware)、恶意代码、间谍软件(SPYWARE)、木马的强化扫描透明转发配置范例:a)WCCP方式b)策略路由方式L4TM(四层流量监控)功能两个部署范例(以Cisco交换机为例):•CatOS: 2 examples–set span 1/1 2/1 tx; set span 1/1 2/2 rx•1/1: connected to firewall•2/1: connected to T1 gets TX from client to Internet•2/2: connected to T2 gets RX from Internet to clients–set span 522-555 2/1•VLANS522-555 are the source (assume clients are here)•2/1: connected to T1, duplex mode•IOS: 1 example–interface FastEthernet0/4 (connected to T1, duplex)•port monitor FastEthernet0/3•port monitor FastEthernet0/6–monitor session 1 source interface fastethernet 0/2•monitor session 1 destination interface fastethernet 4/3 (to T1) 1.2. 准备阶段收集网络拓扑及相关信息- 取得当前网络架构拓扑信息- 客户上网流程- 缺省网关(DMZ区防火墙IP地址)- 两个分配给Ironport的IP地址和子网掩码- DNS服务器(内部/外部)- Ldap服务器的登录方式,字段结构分析(或AD域信息)- 为Ironport网关提供的可解析的主机名(DNS A记录,如:)- 静态路由(非必需,只有当从缺省网关无法到达某网段时需要设置)注:一般需要在Ironport网关上设两个IP地址,用来区分开管理IP和代理服务器IP。

IronPort的配置和使用指南_Sniffer Zhao

Power by

Page 15

创建完成后,在 Envelope Recipient Address for Test Queries 输入框中,分别输入一个有效和无效的收件人地址,并点击按钮 “Test Query”,验证 LDAP 配置。 验证通过

将LDAP Server Profile绑定到Listener Network Listeners IncomingMail(Listener Name)

Power by

Page 13

C)修改 Inbound Listener 的 HAT 表,使其转发来自邮件服务

去的邮件

新 增 Mail Flow Policy

Mail PoliciesMail Flow

PoliciesAdd Policy

需要注意的是:

Connection Behavior:Relay

点击 I accept the terms of this license agreement 输入相应的域名、地区、时区和管理员密码等

Power by

Page 10

点击 next 输入接口的 ip 地址 、接收到的邮件转发到的邮件服务器的地址 和邮件网关的管理地址

Ironport 邮件网关的配置 和使用实例

IronPort思科设备部署SSL证书情况总结

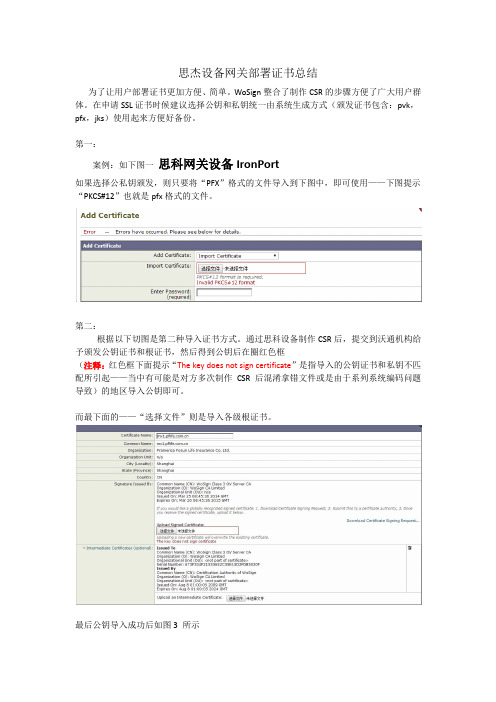

思杰设备网关部署证书总结

为了让用户部署证书更加方便、简单。

WoSign整合了制作CSR的步骤方便了广大用户群体。

在申请SSL证书时候建议选择公钥和私钥统一由系统生成方式(颁发证书包含:pvk,pfx,jks)使用起来方便好备份。

第一:

案例:如下图一思科网关设备IronPort

如果选择公私钥颁发,则只要将“PFX”格式的文件导入到下图中,即可使用——下图提示“PKCS#12”也就是pfx格式的文件。

第二:

根据以下切图是第二种导入证书方式。

通过思科设备制作CSR后,提交到沃通机构给予颁发公钥证书和根证书,然后得到公钥后在圈红色框

(注释:红色框下面提示“The key does not sign certificate”是指导入的公钥证书和私钥不匹配所引起——当中有可能是对方多次制作CSR后混淆拿错文件或是由于系列系统编码问题导致)的地区导入公钥即可。

而最下面的——“选择文件”则是导入各级根证书。

最后公钥导入成功后如图3 所示

以下是通过生成CSR后获取到公钥导入后正常的效果。

图3

根据以上的导入配置。

最终通过IE访问您的站点即可。

IronPort介绍

• Welcome • IronPort

IronPort处于邮件安全的领先地位 ( 2005/5数据)

Challengers

Leaders

Symantec

Trend Micro

Ability to

Execute

McAfee

Sophos

Ciphertrust Ironport

Tumbleweed

Message Labs

– 产品特点 – 对手分析 – Case Study – 专业服务

Who is ironport

• 成立于2000年 • 总部在美国加州 San Bruno • General Motors, Chevron-Texaco, NEA, NTT,

Menlo Ventures and Allegis Capital提供风险投资 • 全球超过400名员工 • 季度间营业额增长超过50%

1

IronPort简化你的邮件网络

Before IronPort

Internet

Firewall MTAs

Anti-Spam Anti-Virus Policy Management Mail Routing Groupware

Users

After IronPort

Internet Firewall

• IronPort的位置处于领先的地位

Niche Players

As of 5/05/04 Visionaries

Completeness of Vision

Source: Gartner Research (draft version, May 2005)

IronPort is the recognized pure-play leader in the email security marketspace

Cisco产品线

Cisco ASR 1000 系列汇聚服务路由器思科XR 12000系列路由器思科12400 系列路由器思科12000 系列路由器思科10000 系列路由器思科7600 系列路由器思科7500 系列路由器思科7300 系列路由器思科7201 系列路由器思科7200 系列路由器思科3800 系列路由器思科3700 系列路由器思科3600 系列路由器思科3200 系列路由器思科2800 系列路由器思科2600 系列路由器思科1800 系列路由器思科800 系列路由器思科精睿系列路由器Cisco SN 5400 Series Storage Routers and SoftwareSN5400 存储路由器机思科第二代集成多业务路由器(ISR G2)思科3900 系列集成多业务路由器思科2900 系列集成多业务路由器思科1900 系列集成多业务路由器思科800 系列集成多业务路由器思科SRP530W 千兆智能路由器产品周期终止声明(EOS/EOL)思科1700 系列路由器思科2600 系列路由器思科3700 系列路由器思科7200 系列路由器思科7300 系列路由器思科7600 系列路由器思科10000 系列路由器思科12000 系列路由器思科12400 系列路由器思科路由器及安全配置管理思科路由器及安全配置工具(SDM)思科运营商级路由系统思科运营商级路由系统(CRS-1)(二)思科交换产品Data Center SwitchesCisco Nexus 7000系列交换机Cisco Nexus 5000系列交换机Cisco Nexus 1000V虚拟交换机LAN SwitchesCisco IE3000系列交换机思科网络助理4.0中文版Catalyst Express 500 系列交换机Catalyst 6500系列交换机Catalyst 4900系列交换机Catalyst 4500 系列交换机Catalyst 3750 系列交换机Catalyst 3750-E 系列交换机Catalyst 3560 系列交换机Catalyst 3560-E 系列交换机WS-C2955C-12系列交换机WS-C2955S-12系列交换机WS-C2955T-12系列交换机Catalyst 2950 系列交换机Catalyst 2960 系列交换机Catalyst 2940 系列交换机Catalyst 2918 系列交换机Catalyst 2900 系列交换机思科精睿系列全网管交换机(SRW系列)思科精睿系列智能交换机(SLM系列)思科精睿系列非网管交换机(SD/SR系列)Cisco SFS 系列Cisco SFS 3000多矩阵服务器交换机系列Cisco SFS 3000多矩阵服务器交换机系列Cisco SFS 7012和7024 Infiniband服务器交换机VFrame:通过数据中心虚拟化降低总拥有成本理解计算网络与虚拟化-从服务器为中心到服务为中心利用思科服务器矩阵交换机降低设备投入LAN Switches (continued)Cisco EnergyWiseMetro Ethernet SwitchesCisco ME 2400系列以太网接入交换机Cisco ME 3400系列以太网接入交换机IE-3000-4TCIE-3000-4TC-EIE-3000-8TCIE-3000-8TC-EBMP-IE3000=CF-IE3000-E=CF-IE3000=DINCLP-IE3000=PWR-IE3000-CNCT=RPNL-IE3000=WAN SwitchesMGX SwitchesMGX 8850 系列IP+A TM多服务交换机Other WAN Switching ProductsIGX 8400 系列交换机产品周期终止声明(EOS/EOL)Catalyst 2900 系列交换机Catalyst 2900 系列XL交换机Catalyst 2950 系列交换机Catalyst 2970 系列交换机Catalyst 3500 系列XL交换机Catalyst 3550 系列交换机Catalyst 3750 系列交换机Catalyst 5000 系列交换机Catalyst 6000 系列交换机Catalyst 6500 系列交换机Cisco Catalyst 6500系列交换机和7600系列上的SSL服务模块(三)网络安全产品异常检测与牵制异常检测与牵制产品思科流量异常检测器Cisco Guard DDoS 牵制产品(US)Cisco DDoS管理系统Cisco DDoS多设备管理系统(US)异常检测与牵制集成交换机/路由器服务模块Cisco Catalyst 6500/Cisco 7600路由器流量异常检测器模块(US) Cisco Catalyst 6500/Cisco 7600路由器异常抵御模块(US)应用优化与安全性Cisco A VS 3110 应用速度系统(US)思科策略管理(US)思科策略管理点(US)思科策略决策点(US)思科策略实施点(US)网络准入控制产品(US)Cisco NAC访客服务器Cisco NAC ProfilerCisco NAC管理器与服务器(US)思科Windows安全接入控制服务器(US)思科安全接入控制服务器解决方案引擎(US)思科安全代理电子邮件安全性Cisco IronPort电子邮件安全产品(US)思科垃圾邮件与病毒拦截器终端安全性Cisco NAC 设备(Clean Access)思科安全代理思科信任代理(US)防火墙防火墙产品Cisco ASA 5500系列自适应安全产品防火墙集成交换机/路由器服务Cisco Catalyst 6500系列防火墙服务模块(US) 防火墙管理思科自适应安全产品管理器(US)思科IP解决方案中心(US)Cisco PIX设备管理器思科路由器与安全设备管理器(US)思科安全管理器(US)集成路由器安全Cisco IOS防火墙身份管理思科安全监控、分析与响应系统思科验证代理(US)Cisco CNS Access Registrar(US)Cisco CNS Network Registrar(US)思科安全接入控制系统(US)Cisco Secure Access Control Server Express(US) 思科Windows安全接入控制服务器(US)思科安全接入控制服务器解决方案引擎(US) Cisco Secure Access Control Server View(US) 集成路由器/交换机安全集成路由器安全集成路由器安全(US)Cisco IOS信任与身份(US)思科路由器与安全设备管理器(US)集成威胁控制Cisco IOS防火墙Cisco IOS 入侵防御系统(IPS)(US)Cisco IOS 网络地址转换(NAT)(US)Cisco IOS灵活数据包匹配(FPM)(US)Cisco IOS网络基础保护(NFP)(US)Cisco IOS内容过滤(US)IOS VPNCisco IOS Easy VPN(US)Cisco IOS IPsec(US)群组加密传输VPN(US)动态多点VPN (DMVPN)(US)Cisco IOS SSLVPN(US)集成交换机安全Cisco 7600系列/Catalyst 6500系列IPSec VPN共享端口适配器Cisco Catalyst 6500系列防火墙服务模块(US) 多功能安全多功能安全产品Cisco ASA 5500系列自适应安全产品Cisco ASA 5500系列4-端口千兆以太网安全服务模块(US) Cisco ASA高级检测与防御(AIP)模块(US)Cisco ASA内容安全与控制(CSC)安全服务模块(US)多功能安全管理思科自适应安全设备管理器物理安全混合模拟与网络视频监视思科视频监视融合产品(US)思科视频监视集成服务平台(US)思科视频监视IP网关(US)思科视频监视服务平台(US)思科视频监视流管理器软件(US)以网络为中心的视频监视思科视频监视编码服务器(US)思科视频监视媒体服务器软件(US)思科视频监视运行管理器软件(US)思科视频监视存储系统(US)思科视频监视虚拟矩阵软件(US)物理接入控制思科物理接入网关(US)思科物理接入管理器(US)视频监视IP摄像头思科精睿视频监视摄像头(前Linksys产品)(US)Cisco Video Surveillance 2500 系列IP摄像头(US)Cisco Video Surveillance 4000系列IP摄像头(US)入侵防御系统(IPS)思科入侵防御系统(US)IPS产品Cisco ASA 5500系列自适应安全产品(US)Cisco IPS 4200系列传感器(US)思科安全监控、分析与响应系统IPS集成交换机/路由器服务Cisco Catalyst 6500系列入侵检测系统(IDSM-2)模块(US)IPS管理思科安全管理器(US)思科路由器与安全设备管理器(US)ASA IPS 模块Cisco ASA高级检测与防御(AIP)安全服务模块(US)集成路由器安全Cisco IOS入侵防御系统(IPS)(US)安全管理(US)设备管理思科自适应安全设备管理器Cisco PIX 设备管理器思科路由器与安全设备管理器(US)管理应用Cisco Trend Micro ProtectLink 网关安全服务(前Linksys产品)(US) 思科IP解决方案中心(US)思科安全管理器(US)思科安全监控、分析与响应系统Cisco IronPort安全管理产品虚拟专用网(VPN)(US)集成路由器安全Cisco IOS IPsec(US)Cisco IOS SSLVPN(US)VPN 客户端Cisco Easy VPN(US)Cisco VPN 客户端(US)VPN产品VPN 3000 系列集中器Cisco ASA 5500系列自适应安全产品VPN集成交换机/路由器服务Cisco Catalyst 6500 系列/7600系列WebVPN服务模块(US) Cisco 7600系列/Catalyst 6500 系列IPSec VPN共享端口适配器VPN管理思科自适应安全设备管理器思科IP解决方案中心(US)Cisco PIX设备管理器思科路由器与安全设备管理器(US)思科安全管理器(US)思科虚拟网络计算(US)SIMS 安全信息管理和思科安全监控分析和响应系统(MARS)Web安全Cisco IronPort Web安全产品(US)(四)语音和统一通信产品思科统一通信解决方案整合了固定和移动网络上的语音、视频、数据和移动应用,能够在企业、政府机构和研究机构的工作场所内提供多媒体协作体验。

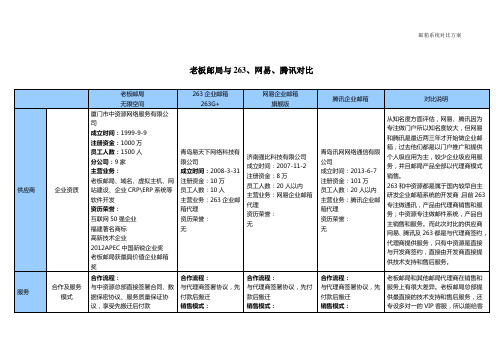

老板邮局与263、网易、腾讯企业邮箱对比

老板邮局与263、网易、腾讯对比老板邮局无限空间263企业邮箱263G+网易企业邮箱旗舰版腾讯企业邮箱对比说明供应商企业资质厦门市中资源网络服务有限公司成立时间:1999-9-9注册资金:1000万员工人数:1500人分公司:9家主营业务:老板邮局、域名、虚拟主机、网站建设、企业CRP\ERP系统等软件开发资历荣誉:互联网50强企业福建著名商标高新技术企业2012APEC中国新锐企业奖老板邮局获最具价值企业邮箱奖青岛易天下网络科技有限公司成立时间:2008-3-31注册资金:10万员工人数:10人主营业务:263企业邮箱代理资历荣誉:无济南强比科技有限公司成立时间:2007-11-2注册资金:8万员工人数:20人以内主营业务:网易企业邮箱代理资历荣誉:无青岛讯网网络通信有限公司成立时间:2013-6-7注册资金:101万员工人数:20人以内主营业务:腾讯企业邮箱代理资历荣誉:无从知名度方面评估,网易、腾讯因为专注做门户所以知名度较大,但网易和腾讯是最近两三年才开始做企业邮箱,过去他们都是以门户推广和提供个人级应用为主,较少企业级应用服务,并且邮局产品全部以代理商模式销售。

263和中资源都是属于国内较早自主研发企业邮箱系统的开发商,目前263专注做通讯,产品由代理商销售和服务;中资源专注做邮件系统,产品自主销售和服务。

而此次对比的供应商网易、腾讯及263都是与代理商签约,代理商提供服务,只有中资源是直接与开发商签约,直接由开发商直接提供技术支持和售后服务。

服务合作及服务模式合作流程:与中资源总部直接签署合同、数据保密协议、服务质量保证协议,享受先搬迁后付款合作流程:与代理商签署协议,先付款后搬迁销售模式:合作流程:与代理商签署协议,先付款后搬迁销售模式:合作流程:与代理商签署协议,先付款后搬迁销售模式:老板邮局和其他邮局代理商在销售和服务上有很大差异。

老板邮局总部提供最直接的技术支持和售后服务,还专设多对一的VIP客服,所以能给客销售模式:自主开发、自主销售,无授权代理商服务模式:由总部的VIP客服及客户专员直接服务,问题反馈给管理员提供最直接的技术支持和售后服务,10分钟内即响应客户问题,分公司地区客户直接提供上门演示和指导服务263授权代理商销售产品,服务期限1年服务模式:由代理商提供中间服务客户问题反馈给代理—代理反馈给263客服—263管理员反馈给客服—263客服将解决方案反馈给代理商—代理商再反馈给客户。

ironport 介绍

IronPort Protects the Global 2000

The World’s Largest Enterprises

主题

• IronPort公司介绍 • IronPort邮件安全网关功能 • IronPort的优势

IronPort 产品在网络中的位置

C-Series = 整合多台 server 的功能

– Reputation Filters (名誉评分)

– Virus Outbreak Filters (病毒发作特征过滤)

主动预防和过滤病毒爆发病毒 Nhomakorabea时间

病毒预警时间

病毒疫苗发布

提前预防时间

Sober.J Sober.I Bagel.AI Bagle.z

01/30/05 11/19/04 08/31/04 04/26/04

Virus Filter

• • •

跟踪所有进入的邮件,判断附件特征 对于可疑的邮件,先自动放入隔离区 隔离一段时间后, 待反病毒引擎更新后,再通过杀毒引擎过滤后投递

IronPort 病毒预警中心 (TOC)

• Continuous monitoring & analysis

– Real-time & historical data visualization – Sophisticated profile models – Verification of automated alerts

• 基于 SenderBase Reputation Score (SBRS) or Domain / IP:

– – – – – 每个SMTP允许的邮件数量 每封邮件的收件人数量 流量控制(比如10分钟内允许最多几封邮件进来) 邮件大小 每个IP允许的并发SMTP数量

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

最前沿!思科IronPort邮件网关【IT168专稿】本文的目标是让您能够了解:常见的邮件安全问题、ESA(email security appliance 电子邮件安全设备)的主要功能、ESA的典型应用场景、ESA带给用户的价值、ESA的最佳部署方案。

涉及到的主题有:ESA简介、如何防御垃圾邮件、ESA系统架构、典型应用场景、邮件管道、邮件策略管理、数据泄露保护和内容过滤器、邮件加密。

一、ESA邮件安全简介互联网技术的全球化、移动化、协作化发展,给用户带来很大方便,节约大量时间。

而发展的同时各种威胁也不断出现,各行业推出了相关法规和安全策略,这些都是安全服务厂商需要面临和解决的问题。

思科的安全应用体系如下图。

安全应用体系涉及三个方面的内容,包括Cisco SensorBase、Threat Operations Center、Dynamic Updated。

Cisco SensorBase是一个全面的发件人信誉度和威胁数据库,其前身为IronPort公司运营管理的SenderBase,最初是针对邮件和Web安全来运营,包含了垃圾邮件发送者的信息和Web安全领域中的钓鱼网站、恶意网站等。

现在的Cisco SensorBase已经不再局限于邮件和Web安全,更包括了一些像僵尸网络、肉机等新型的互联网危险。

在未来的产品中,Cisco SensorBase数据除了应用于邮件和Web网关,还将应用于防火墙、IPS入侵检测等。

Threat Operations Center是由安全专家、分析师和程序员组成的威胁运营团队,每天24小时不间断的对SensorBase进行维护和更新,提供动态的实时的更新策略(Dynamic Updated)。

下面将针对Cisco SensorBase在邮件安全方面的应用作详细的介绍。

很多企业用户在使用邮件网关之前面临着各种各样的邮件问题如垃圾邮件、病毒邮件。

通常的应对方法是使用防病毒邮件设备或单独的防垃圾邮件设备,存在分支机构的企业可能还需要部署邮件路由设备。

通常这些设备是独立部署的,这将给用户的管理和效率都带来很大的问题。

如下图是部署IronPort邮件安全网关前的网络结构。

部署IronPort邮件安全网关后(如下图),上面说到的问题都能得到解决。

IronPort邮件安全网关集合了Anti-Spam(防垃圾邮件)、Anti-Virus(防病毒邮件)及其它的邮件安全特性。

二、IronPort信誉过滤防垃圾邮件IronPort邮件安全网关通过两层来过滤垃圾邮件:SensorBase信誉过滤器(基于TCP连接)、IPAS防垃圾邮件引擎(基于邮件内容)。

具体如下图。

第一层SensorBase信誉过滤器,针对TCP连接过程,从邮件的源头如发件人的源IP地址、发件人所在地区、发件人的信誉度来对邮件进行拦截过滤,在这一层的过滤当中能做到拦截90%的垃圾邮件。

第二层IPAS(IronPort Anti-Spam)防垃圾邮件引擎,针对邮件内容进行深度扫描和过滤,这一层的过滤能够拦截超过98%的垃圾邮件,并且能够将垃圾邮件的误判率控制在低于百万分之一的水平,为业界最高水平。

SensorBase是全球最大的信誉数据网络,其数据来源如下图。

数据来源主要包括:1 通过和大的邮件运营商合作,共享获得他们的邮件过滤日志,IronPort通过专门的数据引擎对日志信息进行分析和评定。

2 Spam Traps探针邮箱,探针邮箱通常是通过合作伙伴、邮件运营商建立的。

探针邮箱能捕获那些不请自来的邮件,这些邮件99%以上都可以确定为垃圾邮件。

通过这些捕获的垃圾邮件来分析邮件的发送源头。

3 根据常见的传统的黑白名单(Blacklists & Whitelists)提供的信息数据,并结合其他参数作进一步分析。

4 合作伙伴和用户,用户可能会愿意分享他们过滤到的垃圾邮件信息。

以上这些都使SensorBase的过滤效果大大提高,全球超过30%的邮件都能在SensorBase信誉网络中侦测到,SensorBase信誉数据网络也是目前最大的信誉数据网络。

IronPort开发信誉过滤技术的原因在TCP层对邮件进行过滤可以从邮件的源头进行判定,在源头拦截大部分的垃圾邮件,之后再结合邮件内容的深层过滤,可以提高垃圾邮件的识别率、大大降低邮件的误判率,并且可以节省设备的硬件需求,降低CPU资源的占用。

因为在复杂的内容过滤器中采用严格的过滤策略时,会带来邮件误判的风险,并且内容过滤规则会占用较多CPU资源,对硬件配置要求高。

SensorBase信誉过滤SensorBase信誉过滤可以确保非常精确的过滤。

在对发件人的IP地址评分的时候,SensorBase信誉过滤采用120多个参数,结合数据分析/评分模型,得出IP地址的信誉评分,评分在-10(最差)到10(最好)之间。

如下图。

有了IP地址的信誉评分,就可以根据其分值对其发送的邮件应用不同的策略:拦截、接收、限制等。

这跟传统的黑名单策略相比有类似的地方,但也存在很大的不同并具有更多的优越性。

在黑名单策略中一个IP地址的判定结果非黑即白,处理结果则只能是拦截或放行。

但在很多情况,发件人IP地址可能介于黑白之间,即所谓的“灰名单”,需要根据具体的情况作相应的处理。

IP地址信誉得分的分段设置策略很好的处理了这种问题,如下图。

图中的各种策略内部都有几十个参数,如在策略当中可以对邮件的连接速率、并发连接数、邮件大小、邮件的收件人数等进行限制。

三、IronPort硬件配置以及AsyncOS的系统特性在Cisco ESA系统中,采用的是专用的AsyncOS系统,硬件上采用的是多处理器的邮件架构,产品从C600(双CPU)、C650(四个CPU)发展到现在的C660(八个CPU)。

在专用的AsyncOS系统中,对CPU的利用做了特别的优化。

传统的多核处理,处理数据时会先选择使用多个CPU中的一个,而优化后,处理任务会均分到各CPU中,这样可以很大程度上避免某一CPU出现过载的情况,加过整体上的处理速度,如下图。

不同的硬件型号的配置也不一样,但它们在处理功能上都相同。

各型号的具体配置如下图,其中X1060是针对超大型用户设置的型号。

作为专用的邮件安全网关,Cisco IronPort没有设计成传统的安装于通用操作系统上的软件形式,而是采用专用的操作系统AsyncOS。

AsyncOS系统是一个非常精致、强悍的操作系统,它唯一能做的就是MTA(Mail Transfer Agent 邮件传输代理),专门针对邮件进行处理,与邮件处理无关的任何Internet进程在其中都不存在。

AsyncOS系统中最大的并发处理数可以做到10000个,而即使做过优化的通用操作系统因为受限于其通用性而很难做到这样。

AsyncOS系统针对邮件传输的特点专门设计了无堆栈线程调度技术。

了解操作系统的人都知道,在通用的操作系统中的进程调度都是采用堆栈技术,堆栈技术中有大量的场景计算和现场保护工作,将消耗大量CPU资源。

AsyncOS系统还采用了快速的内存访问技术,设计了超大队列存储空间。

邮件传输的特点是,传输文件可能有几十万上百万的数量,但文件大小平均下来可能只有几十K,传输中的频繁IO操作会给系统带来很大的性能瓶颈。

针对邮件传输的这种特点,AsyncOS系统专门设计了AsyncFS文件系统来解决上述问题。

AsyncOS系统在邮件投递过程中采用了多队列投递方式,根据邮件接收方的域名不同采用不同的队列。

采用这种方式时,如果某一队列在投递的过程中出现了问题,它不会对其他的队列投递造成影响。

AsyncOS系统概况如下图。

在IronPort邮件网关中,设计了专门的接收器(Listeners)。

接收器是一个后台运行的SMTP(Simple Mail Transfer Protocol 简单邮件传送协议)服务进程,用来处理SMTP的连接请求,使用TCP Port 25,运行接收器之后即可对邮件进行接收和处理。

接收器有两种类型:Public和Private。

两种类型分别针对邮件的接收和外发,接收来自Internet 的邮件时使用Public类型接收器,从内部的邮件服务器转发到邮件WEB中时使用Private类型接收器。

Public类型接收器对接收邮件要进行HAT表和RAT表的检查,Private类型接收器对外发的邮件要进行HAT表的检查。

IronPort邮件网关中可以配置多个网络接口和多个接收器,这样就可以提供非常大的灵活性。

在很多用户的网络中可能划分了非常详细的不同的网络布置,比如说inside、outside,BMZ等,这就涉及到不同的网络区段之间进行通信的问题。

提供的多个网络接口,可以在不同的网络接口上配置多个IP地址,可以配置属于不同网段的IP地址,每个IP地址上再创建一个基于IP地址的接收器,这样就可以在部署环境中进行灵活的部署,不论是属于哪个网络区域。

在SMTP客户端,以SMTP方式发送邮件时需要对邮件做身份验证,一般来说这个身份验证过程是由邮件服务器来完成的,而IronPort邮件网关也可以承担邮件身份验证的功能,这样用户就可以把用户端直接指到IronPort邮件网关上来做身份验证。

这种方式有两个突出的优势:一是可以大大降低客户端对邮件服务器负载的占用;另一个是把客户端发送邮件的过程变成先经过邮件安全网关对邮件地址和内容进行安全检查,这可以通过邮件信誉和内容过滤器来实现。

四、IronPort邮件网关典型应用场景在邮件高安全性应用环境如银行、金融、证券、基金等行业中,对邮件的安全要求越来越高,比如在金融机构之间往来的邮件要求在发送、接收上进行加密。

通常的邮件网络不支持邮件加密技术,只能要求通过邮件服务器来实现,而有了邮件安全网关则可以非常灵活的进行邮件加密。

另外一方面,随着SMTP技术的发展,邮件安全网关能够针对SMTP技术本身存在的一些缺陷,提供很多的扩充解决方案,比如像SPF(Sender Policy Framework 发信人策略架构)可以对发送邮件进行数字签名,保证邮件在传输过程中不被修改和窃取。

在法规遵从性要求上,在国内或国外上市的公司都有各种各样的法规要求,如塞班斯法案,医疗保健领域的HIPAA法案等。

对于非上市公司,道德上的要求不能传输含有不健康内容的邮件,一般公司制定的各种规章中很少有关于邮件使用方面的规定,但是随着邮件网络的快速发展这方面的需求将日益突出,采用邮件安全网关可以实现企业对用户使用邮件的监控,如下图。

在高可用性支持方面,IronPort邮件安全网关也做了充分的考虑。

在所有的设备型号上,磁盘都采用了冗余配置的方式并且做了镜像,在通信网络接口上,采用NIC Pairing(网卡配对)方式,即便是服务现有高可用性设备也可以实现网络通信的冗余。