C语言趣味题

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

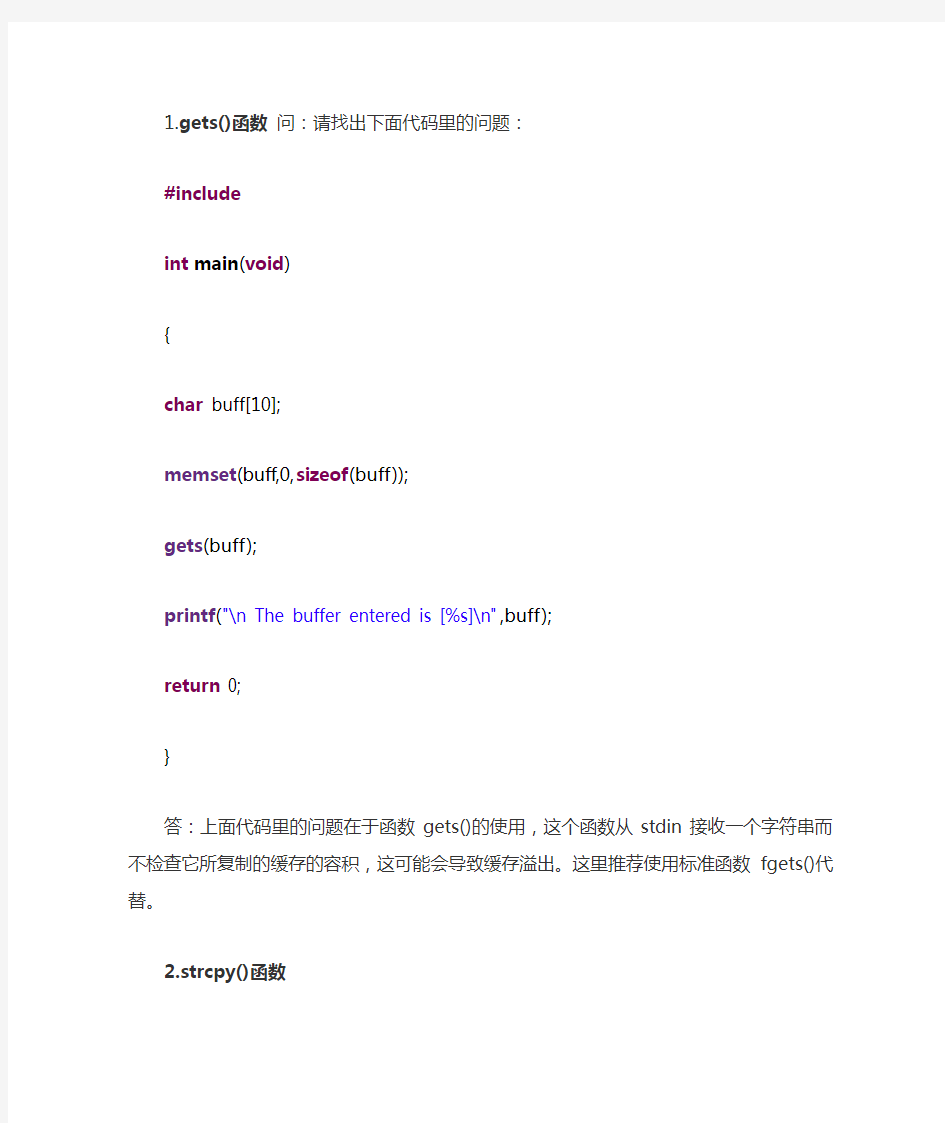

1.gets()函数问:请找出下面代码里的问题:

#include

int main(void)

{

char buff[10];

memset(buff,0,sizeof(buff));

gets(buff);

printf("\n The buffer entered is [%s]\n",buff);

return 0;

}

答:上面代码里的问题在于函数gets()的使用,这个函数从stdin接收一个字符串而不检查它所复制的缓存的容积,这可能会导致缓存溢出。这里推荐使用标准函数fgets()代替。

2.strcpy()函数

问:下面是一个简单的密码保护功能,你能在不知道密码的情况下将其破解吗?

1#include

2int main(int argc, char *argv[])

3{

4int flag = 0;

5char passwd[10];

6memset(passwd,0,sizeof(passwd));

7strcpy(passwd, argv[1]);

8if(0 == strcmp("LinuxGeek", passwd)) {

9flag = 1;

10}

11if(flag) {

12printf("\n Password cracked \n");

13} else {

14printf("\n Incorrect passwd \n");

15}

16return 0;

17}

18

答:破解上述加密的关键在于利用攻破strcpy()函数的漏洞。所以用户在向“passwd”缓存输入随机密码的时候并没有提前检查“passwd”的容量是否足够。所以,如果用户输入一个足够造成缓存溢出并且重写“flag”变量默认值所存在位置的内存的长“密码”,即使这个密码无法通过验证,flag验证位也变成了非零,也就可以获得被保护的数据了。例如:

19$ ./psswd aaaaaaaaaaaaa

20

21Password cracked

虽然上面的密码并不正确,但我们仍然可以通过缓存溢出绕开密码安全保护。

要避免这样的问题,建议使用strncpy()函数。

作者注:最近的编译器会在内部检测栈溢出的可能,所以这样往栈里存储变量很难出现栈溢出。在我的gcc里默认就是这样,所以我不得不使用编译命令…-fno-stack-protector‟来实现上述方案。

3.main()的返回类型

问:下面的代码能编译通过吗?如果能,它有什么潜在的问题吗?

22#include

23

24void main(void)

25{

26char *ptr = (char*)malloc(10);

27

28if(NULL == ptr)

29{

30printf("\n Malloc failed \n");

31return;

32}

33else {

34// Do some processing

35free(ptr);

36}

37

38return;

39}

答:因为main()方法的返回类型,这段代码的错误在大多数编译器里会被当作警告。main()的返回类型应该是“int”而不是“void”。因为“int”返回类型会让程序返回状态值。这点非常重要,特别当程序是作为依赖于程序成功运行的脚本的一部分运行时。

4.内存泄露

问:下面的代码会导致内存泄漏吗?

40#include

41

42void main(void)

43{

44char *ptr = (char*)malloc(10);

45

46if(NULL == ptr)

47{

48printf("\n Malloc failed \n");

49return;

50}

51else

52{

53// Do some processing

54}

55

56return;

57}

答:尽管上面的代码并没有释放分配给“ptr”的内存,但并不会在程序退出后导致内存泄漏。在程序结束后,所有这个程序分配的内存都会自动被处理掉。但如果上面的代码处于一个“while循环”中,那将会导致严重的内存泄漏问题!

提示:如果你想知道更多关于内存泄漏的知识和内存泄漏检测工具,可以来看看我们在Valgrind上的文章。

5.free()函数

问:下面的程序会在用户输入'freeze'的时候出问题,而'zebra'则不会,为什么?

58#include

59

60int main(int argc, char *argv[]) {

61char *ptr = (char*)malloc(10);

62

63if(NULL == ptr) {

64printf("\n Malloc failed \n");

65return -1;

66} else if(argc == 1) {

67printf("\n Usage \n");

68} else {

69memset(ptr, 0, 10);

70strncpy(ptr, argv[1], 9);

71while(*ptr != 'z') {

72if(*ptr == ' ')

73break;

74else

75ptr++;

76}

77if(*ptr == 'z') {

78printf("\n String contains 'z'\n");

79// Do some more processing

80}

81free(ptr);

82}

83

84return 0;

85}

答:这里的问题在于,代码会(通过增加“ptr”)修改while循环里“ptr”存储的地址。当输入“zebra”时,while循环会在执行前被终止,因此传给free()的变量就是传给malloc()的地址。但在“freeze”时,“ptr”存储的地址会在while循环里被修改,因此导致传给free()的地址出错,也就导致了seg-fault或者崩溃。