arp命令

路由器arp功能怎么设置

路由器arp功能怎么设置互联网的发展越来越快,网络也已经几乎普及到了我们每个家庭,路由器设备是我们最常使用来连接网络的工具,那么你知道路由器arp 功能怎么设置吗?下面是店铺整理的一些关于路由器arp功能设置的相关资料,供你参考。

路由器arp功能设置的方法:一、设置前准备当使用了防止ARP欺骗功能(IP和MAC绑定功能)后,最好是不要使用动态IP,因为电脑可能获取到和IP与MAC绑定条目不同的IP,这时候可能会无法上网,通过下面的步骤来避免这一情况发生吧。

1)把路由器的DHCP功能关闭:打开路由器管理界面,“DHCP 服务器”->“DHCP服务”,把状态由默认的“启用”更改为“不启用”,保存并重启路由器。

2)给电脑手工指定IP地址、网关、DNS服务器地址,如果您不是很清楚当地的DNS地址,可以咨询您的网络服务商。

二、设置路由器防止ARP欺骗打开路由器的管理界面,在左侧的菜单中可以看到:“IP与MAC绑定”的功能,这个功能除了可以实现IP和MAC 绑定外,还可以实现防止ARP欺骗功能。

打开“静态ARP绑定设置”窗口如下:注意,默认情况下ARP绑定功能是关闭,请选中启用后,点击保存来启用。

在添加IP与MAC地址绑定的时候,可以手工进行条目的添加,也可以通过“ARP映射表”查看IP与MAC地址的对应关系,通过导入后,进行绑定。

1、手工进行添加,单击“增加单个条目”。

填入电脑的MAC地址与对应的IP地址,然后保存,就实现了IP 与MAC地址绑定。

2、通过“ARP映射表”,导入条目,进行绑定。

打开“ARP映射表”窗口如下:这是路由器动态学习到的ARP表,可以看到状态这一栏显示为“未绑定”。

如果确认这一个动态学习的表没有错误,也就是说当时不存在arp欺骗的情况下,把条目导入,并且保存为静态表,这样路由器重启后这些条目都会存在,实现绑定的效果。

若存在许多计算机,可以点击“全部导入”,自动导入所有计算机的IP与MAC信息。

linux如何清空arp规则

linux如何清空arp规则要清空Linux上的ARP规则,可以使用以下方法:1. 使用命令行工具arp来手动清空ARP缓存。

在终端窗口中输入以下命令:sudo arp -d <IP地址>这将删除与指定IP地址相关联的ARP条目。

如果要删除整个ARP缓存,可以重复执行该命令,将所有IP地址逐个删除。

2. 可以通过重启网络服务来清空ARP缓存。

在终端窗口中输入以下命令:sudo service networking restart这将重新启动网络服务,并清空所有ARP缓存。

3. 如果使用的是Systemd网络管理器,可以使用以下命令来清空ARP缓存:sudo systemctl restart NetworkManager这将重新启动NetworkManager服务,清空所有ARP缓存。

4. 可以直接通过修改/proc/sys/net/ipv4/neigh/default/gc_stale_time文件的值来清空ARP缓存。

在终端窗口中输入以下命令:sudo echo 0 > /proc/sys/net/ipv4/neigh/default/gc_stale_time这将将ARP缓存的存活时间设置为0,即立即清空所有ARP缓存。

5. 另一种方法是使用ip命令来清空ARP缓存。

在终端窗口中输入以下命令:sudo ip neigh flush all这将删除所有ARP缓存条目。

以上是一些常见的清空Linux上ARP规则的方法。

根据你使用的Linux发行版和网络配置工具,可能会有些许差异。

确保在进行任何更改之前备份网络配置文件,并根据自己的需求选择适当的方法。

另外,清空ARP缓存可能会导致网络连接中断或网络故障,应谨慎操作。

H3C_ARP配置

H3C_ARP配置1 ARP配置1.1 ARP配置命令1.1.1 arp anti-attack valid-check enable【命令】arp anti-attack valid-check enableundo arp anti-attack valid-check enable【视图】系统视图【参数】⽆【描述】arp anti-attack valid-check enable命令⽤于开启ARP报⽂源MAC地址⼀致性检查功能。

undo arp anti-attack valid-check enable命令⽤于关闭ARP源MAC地址⼀致性检查功能。

缺省情况下,交换机的ARP源MAC地址⼀致性检查功能处于关闭状态。

【举例】# 开启交换机ARP报⽂源MAC地址⼀致性检查功能。

system-view[sysname] arp anti-attack valid-check enable1.1.2 arp check enable【命令】arp check enableundo arp check enable【视图】系统视图【参数】⽆【描述】arp check enable命令⽤来开启ARP表项的检查功能。

undo arp check enable 命令⽤来关闭ARP表项的检查功能。

开启ARP表项检查功能后,若交换机接收到的ARP报⽂中的源MAC地址为组播MAC,则不进⾏动态ARP表项的学习;且交换机上不能配置MAC地址为组播MAC 的静态ARP表项,否则会有错误提⽰。

关闭ARP表项检查功能后,可以对源MAC地址为组播MAC的ARP表项进⾏学习,且可以配置MAC地址为组播MAC的静态ARP表项。

缺省情况下,开启ARP表项的检查功能。

【举例】# 关闭ARP表项的检查功能。

system-viewSystem View: return to User View with Ctrl+Z.[Sysname] undo arp check enable1.1.3 arp detection enable【命令】arp detection enableundo arp detection enable【视图】VLAN视图【参数】⽆【描述】arp detection enable命令⽤来开启指定VLAN内所有端⼝的ARP⼊侵检测功能,即对该VLAN内端⼝收到的ARP报⽂的源IP地址、源MAC地址、接收ARP报⽂的端⼝编号以及端⼝所在VLAN的对应关系进⾏检测。

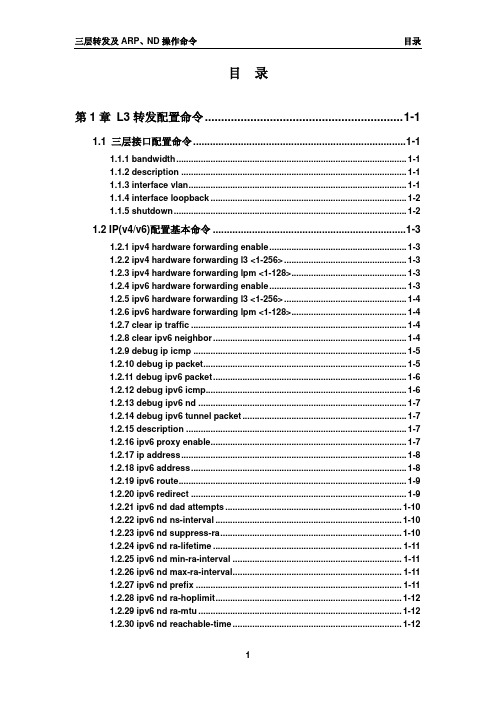

06_三层转发及ARP、ND操作命令

目录第1章L3转发配置命令............................................................. 1-11.1 三层接口配置命令............................................................................ 1-11.1.1 bandwidth.............................................................................................. 1-11.1.2 description ............................................................................................ 1-11.1.3 interface vlan......................................................................................... 1-11.1.4 interface loopback ................................................................................ 1-21.1.5 shutdown............................................................................................... 1-21.2 IP(v4/v6)配置基本命令 ..................................................................... 1-31.2.1 ipv4 hardware forwarding enable........................................................ 1-31.2.2 ipv4 hardware forwarding l3 <1-256>.................................................. 1-31.2.3 ipv4 hardware forwarding lpm <1-128>............................................... 1-31.2.4 ipv6 hardware forwarding enable........................................................ 1-31.2.5 ipv6 hardware forwarding l3 <1-256>.................................................. 1-41.2.6 ipv6 hardware forwarding lpm <1-128>............................................... 1-41.2.7 clear ip traffic ........................................................................................ 1-41.2.8 clear ipv6 neighbor............................................................................... 1-41.2.9 debug ip icmp ....................................................................................... 1-51.2.10 debug ip packet................................................................................... 1-51.2.11 debug ipv6 packet............................................................................... 1-61.2.12 debug ipv6 icmp.................................................................................. 1-61.2.13 debug ipv6 nd ..................................................................................... 1-71.2.14 debug ipv6 tunnel packet................................................................... 1-71.2.15 description .......................................................................................... 1-71.2.16 ipv6 proxy enable................................................................................ 1-71.2.17 ip address............................................................................................ 1-81.2.18 ipv6 address........................................................................................ 1-81.2.19 ipv6 route............................................................................................. 1-91.2.20 ipv6 redirect ........................................................................................ 1-91.2.21 ipv6 nd dad attempts ........................................................................ 1-101.2.22 ipv6 nd ns-interval ............................................................................ 1-101.2.23 ipv6 nd suppress-ra.......................................................................... 1-101.2.24 ipv6 nd ra-lifetime ............................................................................. 1-111.2.25 ipv6 nd min-ra-interval ..................................................................... 1-111.2.26 ipv6 nd max-ra-interval..................................................................... 1-111.2.27 ipv6 nd prefix .................................................................................... 1-111.2.28 ipv6 nd ra-hoplimit............................................................................ 1-121.2.29 ipv6 nd ra-mtu ................................................................................... 1-121.2.30 ipv6 nd reachable-time..................................................................... 1-121.2.31 ipv6 nd retrans-timer ........................................................................ 1-131.2.32 ipv6 nd other-config-flag.................................................................. 1-131.2.33 ipv6 nd managed-config-flag........................................................... 1-131.2.34 ipv6 neighbor .................................................................................... 1-141.2.35 interface tunnel ................................................................................. 1-141.2.36 show ip interface............................................................................... 1-141.2.37 show ip traffic ................................................................................... 1-141.2.38 show ipv6 interface........................................................................... 1-161.2.39 show ipv6 route................................................................................. 1-171.2.40 show ipv6 neighbors ........................................................................ 1-181.2.41 show ipv6 traffic................................................................................ 1-201.2.42 show ipv6 redirect ............................................................................ 1-201.2.43 show ipv6 tunnel............................................................................... 1-211.2.44 tunnel source .................................................................................... 1-211.2.45 tunnel destination............................................................................. 1-211.2.46 tunnel nexthop .................................................................................. 1-211.2.47 tunnel 6to4-relay ............................................................................... 1-211.2.48 tunnel mode ...................................................................................... 1-211.3 IP路由聚合配置命令 ....................................................................... 1-211.3.1 ip fib optimize...................................................................................... 1-211.4 ARP转发配置命令........................................................................... 1-221.4.1 arp ........................................................................................................ 1-221.4.2 clear arp-cache ................................................................................... 1-221.4.3 clear arp traffic.................................................................................... 1-221.4.4 debug arp ............................................................................................ 1-231.4.5 ip proxy-arp......................................................................................... 1-231.4.6 l3 hashselect ....................................................................................... 1-231.4.7 show arp.............................................................................................. 1-241.4.8 show arp traffic ................................................................................... 1-241.5 l3 station movement配置命令....................................................... 1-251.5.1 l3-station-move ................................................................................... 1-25第2章防ARP扫描功能命令....................................................... 2-12.1 anti-arpscan enable........................................................................ 2-12.2 anti-arpscan port-based threshold................................................ 2-12.3 anti-arpscan ip-based threshold ................................................... 2-12.4 anti-arpscan trust ........................................................................... 2-22.5 anti-arpscan trust ip ....................................................................... 2-22.6 anti-arpscan recovery enable ........................................................ 2-22.7 anti-arpscan recovery time ............................................................ 2-32.8 anti-arpscan log enable.................................................................. 2-32.9 anti-arpscan trap enable ................................................................ 2-32.10 show anti-arpscan ........................................................................ 2-42.11 debug anti-arpscan....................................................................... 2-5第3章ARP、ND绑定配置命令.................................................. 3-13.1 ip arp-security updateprotect ........................................................ 3-13.2 ipv6 nd-security updateprotect ..................................................... 3-13.3 ip arp-security learnprotect ........................................................... 3-13.4 ipv6 nd-security learnprotect......................................................... 3-23.5 ip arp-security convert................................................................... 3-23.6 ipv6 nd-security convert ................................................................ 3-23.7 clear ip arp dynamic....................................................................... 3-33.8 clear ipv6 nd dynamic .................................................................... 3-3第4章ARP GUARD配置命令.................................................... 4-14.1 arp-guard ip..................................................................................... 4-1第5章ARP LOCAL PROXY命令.............................................. 5-15.1 ip local proxy-arp............................................................................ 5-1第6章免费ARP发送功能配置命令............................................ 6-16.1 ip gratuitous-arp ............................................................................. 6-16.2 show ip gratuitous-arp................................................................... 6-1第7章KEEPALIVE GATEWAY配置命令................................... 7-17.1 keepalive gateway .......................................................................... 7-17.2 show ip interface ............................................................................ 7-17.3 show keepalive gateway ................................................................ 7-1第1章L3转发配置命令1.1 三层接口配置命令1.1.1bandwidth命令:bandwidth <bandwidth>no bandwidth功能:配置interface vlan 的带宽。

思科中的ARP命令介绍及防范技巧

思科中的ARP命令介绍及防范技巧思科中的ARP命令介绍及防范技巧最近一段时间,arp欺骗病毒十分猖獗,经常造成局域网内主机断网。

从影响网络连接通畅的方式来看,ARP欺骗分为二种,一种是对路由器ARP表的欺骗;另一种是对内网PC的网关欺骗。

第一种ARP欺骗的原理是——截获网关数据。

它通知路由器一系列错误的内网MAC地址,并按照一定的频率不断进行,使真实的地址信息无法通过更新保存在路由器中,结果路由器的所有数据只能发送给错误的MAC地址,造成正常PC无法收到信息。

第二种ARP欺骗的原理是——伪造网关。

它的原理是建立假网关,让被它欺骗的PC向假网关发数据,而不是通过正常的路由器途径上网。

在PC看来,就是上不了网了,“网络掉线了”。

一般来说,ARP欺骗攻击的后果非常严重,大多数情况下会造成大面积掉线。

有经验的网关会利用arp命令来查找发出arp欺骗包的主机,然后采取相应的措施。

但这些都是亡羊补牢的办法,能不能把防范做在前面,让那些中毒的主机无所作为呢?其实,cisco也有类似的命令,能够在有arp欺骗的情况下保护网关和其它主机,使网络得以畅通。

命令格式:arp IP add mac arpa intID,比如:arp 10.1.1.222 0000.ac01.2ca9 arpa fastethernet 3/19它的作用相当于:在快速以太3/19口上,能与它连接的只能是1001.1.222,mac地址只能是0000.ac01.2ca9 ,其它一律拒绝。

在汇聚和接入交换机之间,通过这第条命令两端互相绑定对端的ip和mac地址,这样可以防止接入交换机下的pc中毒后发出虚假的arp信息,导致汇聚和接入交换机之间的通信异常。

比如汇聚在请求对端接入交换机的mac地址时,pc首先发出了回应也就是以接入交换机的管理ip和自己的(或者伪装的)mac封装了arpreply那么汇聚的arp表就会出现错误,导致整个接入交换机下的用户无法上网,这也是一种arp欺骗。

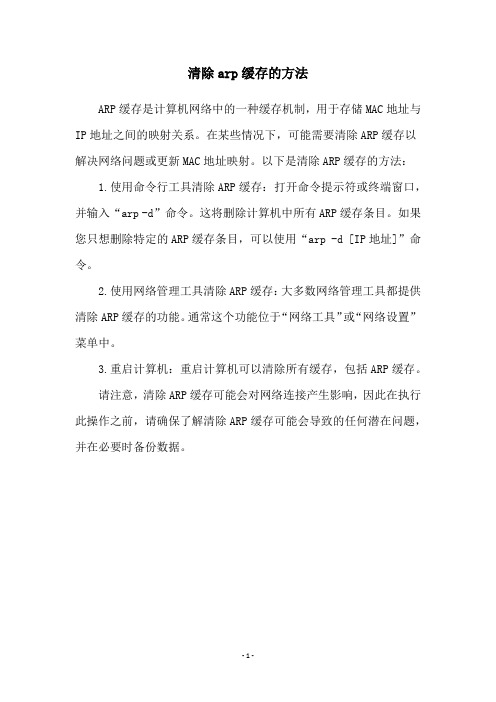

清除arp缓存的方法

清除arp缓存的方法

ARP缓存是计算机网络中的一种缓存机制,用于存储MAC地址与IP地址之间的映射关系。

在某些情况下,可能需要清除ARP缓存以解决网络问题或更新MAC地址映射。

以下是清除ARP缓存的方法:

1.使用命令行工具清除ARP缓存:打开命令提示符或终端窗口,并输入“arp -d”命令。

这将删除计算机中所有ARP缓存条目。

如果您只想删除特定的ARP缓存条目,可以使用“arp -d [IP地址]”命令。

2.使用网络管理工具清除ARP缓存:大多数网络管理工具都提供清除ARP缓存的功能。

通常这个功能位于“网络工具”或“网络设置”菜单中。

3.重启计算机:重启计算机可以清除所有缓存,包括ARP缓存。

请注意,清除ARP缓存可能会对网络连接产生影响,因此在执行此操作之前,请确保了解清除ARP缓存可能会导致的任何潜在问题,并在必要时备份数据。

- 1 -。

H3C ARP命令

命令手册 IP 业务分册 ARP

目录

1.7.6 mac-forced-forwarding server ............................................................................... 1-28 1.8 ARP Snooping配置命令................................................................................................... 1-29

命令手册 IP 业务分册 ARP

目录

目录

第 1 章 ARP配置命令 ..............................................................................................................1-1 1.1 ARP配置命令 ..................................................................................................................... 1-1 1.1.1 arp check enable ..................................................................................................... 1-1 1.1.2 arp max-learning-num ............................................................................................. 1-2 1.1.3 arp max-num ........................................................................................................... 1-3 1.1.4 arp static.................................................................................................................. 1-4 1.1.5 arp timer aging ........................................................................................................ 1-5 1.1.6 display arp ............................................................................................................... 1-6 1.1.7 display arp ip-address ............................................................................................. 1-8 1.1.8 display arp timer aging ............................................................................................ 1-9 1.1.9 display arp vpn-instance ......................................................................................... 1-9 1.1.10 naturemask-arp enable ....................................................................................... 1-10 1.1.11 reset arp .............................................................................................................. 1-11 1.2 免费ARP配置命令 ............................................................................................................ 1-12 1.2.1 gratuitous-arp-sending enable .............................................................................. 1-12 1.2.2 gratuitous-arp-learning enable .............................................................................. 1-13 1.3 ARP源抑制配置命令 ........................................................................................................ 1-13 1.3.1 arp source-suppression enable............................................................................. 1-13 1.3.2 arp source-suppression limit ................................................................................. 1-14 1.3.3 display arp source-suppression ............................................................................ 1-15 1.4 ARP防IP报文攻击配置命令.............................................................................................. 1-16 1.4.1 arp resolving-route enable .................................................................................... 1-16 1.5 授权ARP配置命令 ............................................................................................................ 1-16 1.5.1 arp authorized enable ........................................................................................... 1-17 1.5.2 arp authorized time-out ......................................................................................... 1-17 1.6 ARP Detection配置命令................................................................................................... 1-18 1.6.1 arp detection enable.............................................................................................. 1-18 1.6.2 arp detection trust ................................................................................................. 1-19 1.6.3 arp detection validate ............................................................................................ 1-19 1.6.4 arp rate-limit .......................................................................................................... 1-20 1.6.5 display arp detection ............................................................................................. 1-21 1.6.6 display arp detection statistics .............................................................................. 1-22 1.6.7 reset arp detection statistics.................................................................................. 1-23 1.7 MFF配置命令 ................................................................................................................... 1-24 1.7.1 display mac-forced-forwarding interface ............................................................... 1-24 1.7.2 display mac-forced-forwarding vlan ...................................................................... 1-25 1.7.3 mac-forced-forwarding .......................................................................................... 1-26 1.7.4 mac-forced-forwarding gateway probe ................................................................. 1-26 1.7.5 mac-forced-forwarding network-port ..................................................................... 1-27

1.1ARP报文限速配置命令

【缺省级别】 2:系统级

【参数】 filter:检测到攻击后,打印 Log 信息,同时对该源 MAC 地址对应的 ARP 报文进行过滤。

1-1

monitor:检测到攻击后,只打印 Log 信息,不对该源 MAC 地址对应的 ARP 报文进行过滤。 【描述】

arp anti-attack source-mac 命令用来使能源 MAC 地址固定的 ARP 攻击检测功能,并选择检查模 式。undo arp anti-attack source-mac 命令用来恢复缺省情况。 缺省情况下,源 MAC 地址固定的 ARP 攻击检测功能处于关闭状态。 使能源 MAC 地址固定的 ARP 攻击检测之后,该特性会对上送 CPU 的 ARP 报文按照源 MAC 地址 和 VLAN 进行统计。当在一定时间(5 秒)内收到某固定源 MAC 地址的 ARP 报文超过设定的阈值, 不同模式的处理方式存在差异:在 filter 模式下会打印 Log 信息并对该源 MAC 地址对应的 ARP 报 文进行过滤;在 monitor 模式下只打印 Log 信息,不过滤 ARP 报文。 需要注意的是,如果 undo 命令中没有指定检查模式,则关闭任意检查模式的源 MAC 地址固定的 ARP 攻击检测功能。 【举例】 # 使能源 MAC 地址固定的 ARP 攻击检测功能,并选择 filter 检查模式。

<Sysname> system-view [Sysname] arp anti-attack source-mac filter

1.2.2 arp anti-attack source-mac aging-time

【命令】

arp anti-attack source-mac aging-time time undo arp anti-attack source-mac aging-time 【视图】 系统视图 【缺省级别】 2:系统级 【参数】 time:源 MAC 地址固定的 ARP 攻击检测表项的老化时间,取值范围为 60~6000,单位为秒。 【描述】 arp anti-attack source-mac aging-time 命令用来配置源 MAC 地址固定的 ARP 攻击检测表项的 老化时间。undo arp anti-attack source-mac aging-time 命令用来恢复缺省情况。 缺省情况下,源 MAC 地址固定的 ARP 攻击检测表项的老化时间为 300 秒,即 5 分钟。 【举例】 # 配置源 MAC 地址固定的 ARP 攻击检测表项的老化时间为 60 秒。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

arp命令

本文介绍了arp命令的使用方法和常见应用场景。

简介

arp是Address Resolution Protocol(地址解析协议)的缩写,它用于将网络层的IP地址解析为物理层的MAC地址。

使用arp命令可以查看、添加、修改和删除ARP缓存中的记录,以实现IP地址和MAC地址之间的映射。

命令语法

arp -a

arp -d <IP 地址>

arp -s <IP 地址> <MAC 地址>

arp -f <文件名>

命令参数

•-a: 显示ARP缓存中的所有记录。

•-d <IP 地址>: 删除指定IP地址的ARP缓存记录。

•-s <IP 地址> <MAC 地址>: 添加指定的IP地址和MAC地址到ARP缓存中,如果该IP地址已存在,则更新其对应的MAC地址。

•-f <文件名>: 从指定的文件中读取ARP缓存记录,并添加到系统的ARP缓存中。

常见应用场景

1.查询ARP缓存中的记录:通过使用arp -a命令可以查看当前系统中ARP缓存中的所有记录。

该命令将会返回一个包含IP地址和对应MAC地址的列表,以便于网络

管理员进行故障排除和网络管理。

示例命令及输出:

$ arp -a

(192.168.1.1) at 00:11:22:33:44:55 [ether] o

n eth0

(192.168.1.2) at AA:BB:CC:DD:EE:FF [ether] o

n eth0

(192.168.1.3) at 11:22:33:AA:BB:CC [ether] o

n eth0

2.删除ARP缓存记录:使用arp -d命令可以删除指定IP地址的ARP缓存记录。

当网络中的设备发生变化或

者存在IP地址冲突时,可能需要删除已缓存的错误记录。

示例命令及输出:

$ arp -d 192.168.1.2

3.手动添加ARP缓存记录:arp -s命令允许用户手动添加指定的IP地址和MAC地址到ARP缓存中,用于确保正确的地址解析。

这在局域网连通性测试或者服务器之

间互相访问时特别有用。

示例命令及输出:

$ arp -s 192.168.1.4 00:11:22:33:44:55

4.通过文件批量添加ARP缓存记录:可以使用arp -f命令从指定文件中批量读取ARP缓存记录,并将其添加到系统的ARP缓存中,比逐个执行arp -s命令更为高效。

这在配置多个静态IP地址时非常方便。

示例命令及输出:

$ arp -f arp_records.txt

注意事项

•ARP缓存中的记录具有一定的过期时间,过期后将被自动删除。

•使用arp -s命令添加的静态ARP缓存记录在系统重启后会丢失,如果希望记录永久保留,可以将其添加到启动脚本中。

•修改ARP缓存中的记录需要管理员权限。

结论

arp命令是管理ARP缓存的实用工具,通过它可以查看、添加、修改和删除ARP缓存记录,实现IP地址和MAC地址之间的映射。

掌握arp命令的使用方法,可以方便地进行网络故障排除、设备跟踪和网络管理工作。

希望本文对你理解和使用arp命令有所帮助!。