burpsuite 工具使用手册

Burp Suite 使用教程(上传突破利器)

Burp Suite是一个免费的网站攻击工具。

它包括proxy、spider、intruder、repeater四项功能。

该程序使用Java写成,需要 JRE 1.4 以上版本下载该程序的源代码,然后在本地部署以便测试。

我本机的IP地址为192.168.8.120,演示程序地址为 http://192.168.8.120/test运行Burp site,点击Proxy标签,确认Options选项卡下,Proxy listeners的running运行正常(勾选状态为运行),如果端口打开失败,可能的原因是有程序占用了该端口,点击edit,在local listener port:输入框输入一个未占用的端口,点击update即可。

我这里将端口改为了8082打开http://192.168.8.120/test/upload_flash.asp?formname=myform&editname=bookpic&uppath=bookpic&filelx=jpg,进入上传页面,选择我们的asp木马,然后设置浏览器代理地址为127.0.0.1,端口为8082,点击开始上传,burp suite截获数据包,点击forward按钮,返回结果如图3所示。

到这里所用到的数据包已经成功捕获,切换到history选项卡,右键刚刚捕获的post数据包,选择send to repeater。

图4,5更改filepath值”bookpic/”为”bookpic/shell.asp “(asp后有一空格),然后把filename 的值”C:\Documents and Settings\Administrator\Desktop\unset.asp”改成”C:\Documents and Settings\Administrator\Desktop\unset.jpg”,Content-Length的值不用更改,程序会在提交请求的时候自动更新该值。

burpsuite使用手册

Burp Suite详细使用教程—Intruder模块详解2012-07—08 12:33:03 我来说两句收藏我要投稿0×00 题外话最近迷上了burp suite 这个安全工具,百度了关于这个工具的教程还卖900rmb。

.。

ohno。

本来准备买滴,但是大牛太高傲了,所以没买了。

所以就有了今天这个文章。

感谢帮助我的几个朋友:Mickey、安天的Sunge。

0×01 介绍安装要求:Java 的V1.5 + 安装( 推荐使用最新的JRE ),可从这里免费http://java。

/j2se/downloads。

htmlBurp Suite 下载地址:http://portswigger。

net/burp/download.html入门:安装完成后可以双击可执行的JAR 文件,如果不工作,你可以运行在命令提示符或终端输入.命令: Java –jar burpsuite_v1。

4。

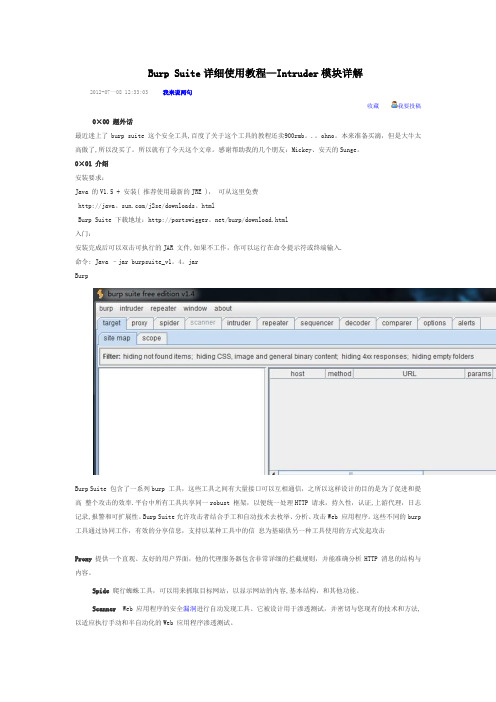

jarBurpBurp Suite 包含了一系列burp 工具,这些工具之间有大量接口可以互相通信,之所以这样设计的目的是为了促进和提高整个攻击的效率.平台中所有工具共享同一robust 框架,以便统一处理HTTP 请求,持久性,认证,上游代理,日志记录,报警和可扩展性。

Burp Suite允许攻击者结合手工和自动技术去枚举、分析、攻击Web 应用程序。

这些不同的burp 工具通过协同工作,有效的分享信息,支持以某种工具中的信息为基础供另一种工具使用的方式发起攻击Proxy提供一个直观、友好的用户界面,他的代理服务器包含非常详细的拦截规则,并能准确分析HTTP 消息的结构与内容。

Spide爬行蜘蛛工具,可以用来抓取目标网站,以显示网站的内容,基本结构,和其他功能。

Scanner Web 应用程序的安全漏洞进行自动发现工具。

它被设计用于渗透测试,并密切与您现有的技术和方法,以适应执行手动和半自动化的Web 应用程序渗透测试。

burpsuite repeater使用

burpsuite repeater使用

BurpSuiteRepeater是一款十分实用的工具,它可以让我们对HTTP请求进行修改并且对修改后的请求进行测试。

在使用Burp Suite 时,Repeater被广泛地应用在web应用漏洞挖掘、web应用安全测试、安全代码审计等方面。

下面我们来看一下如何使用Burp Suite Repeater。

1. 打开Burp Suite,并且打开你想要测试的网页,Burp Suite 会自动拦截HTTP请求。

2. 打开Repeater,点击Intercepted Requests下的HTTP请求,将其发送到Repeater中。

3. 修改HTTP请求参数,可以修改参数的值、添加参数、删除参数等。

4. 点击Send按钮,Repeater会将修改后的HTTP请求发送到服务器,同时接收服务器返回的HTTP响应。

5. 查看HTTP响应,可以在Response下查看响应的状态码、响

应头和响应体等信息。

6. 如果需要继续测试,可以修改请求参数并再次点击Send按钮,直到得到期望的结果为止。

7. 如果需要将测试结果保存下来,可以在Repeater中点击Save 按钮,将测试结果保存到本地。

Burp Suite Repeater的使用方法非常简单,但需要我们对HTTP 协议有一定的了解。

通过使用Repeater,我们可以有效地测试Web

应用,发现并修复潜在的安全漏洞,提高Web应用的安全性。

burpsuite 拦截功能的用法

burpsuite 拦截功能的用法Burp Suite是一款强大的网络安全测试工具,其中拦截功能是其最重要、最常用的功能之一。

该功能可以劫持和修改客户端与服务器之间的通信,以帮助安全测试人员检测和修复应用程序中的漏洞。

本文将详细介绍Burp Suite拦截功能的用法,以帮助读者充分了解和利用该功能。

第一步:启动Burp Suite首先,我们需要下载和安装Burp Suite软件。

Burp Suite提供了免费版和企业版两个版本,读者可以根据自己的需求选择适合的版本。

安装完成后,启动Burp Suite应用程序。

第二步:配置浏览器代理Burp Suite使用代理服务器来拦截和修改请求和响应数据。

因此,读者需要将浏览器设置为使用Burp Suite作为代理。

具体方法如下:1. 打开浏览器设置,找到网络设置或代理设置。

2. 在代理服务器设置中,将HTTP和HTTPS代理都设置为127.0.0.1,并将端口设置为Burp Suite的默认端口号,一般为8080。

3. 保存设置,关闭浏览器。

第三步:拦截配置启动Burp Suite后,我们需要进行一些拦截配置,以确保拦截功能正常工作。

具体步骤如下:1. 在Burp Suite主界面的“Proxy”选项卡中,点击“Intercept is on”按钮,将拦截功能打开。

2. 在“Intercept”子选项卡中,可以设置拦截规则和条件。

默认情况下,Burp Suite会拦截所有的请求和响应数据。

读者可以根据需要进行进一步的配置,如设置拦截的URL、HTTP方法、参数等等。

3. 在“Options”子选项卡中,可以设置拦截动作和响应模式。

读者可以选择拦截并修改请求、拦截并不修改请求、仅拦截响应等等。

此外,还可以选择拦截HTTPS请求、禁止拦截特定类型的文件等。

第四步:开始拦截配置完成后,我们就可以开始使用Burp Suite的拦截功能了。

具体步骤如下:1. 打开浏览器,访问目标应用程序或网站。

burpsuite插间tsojanscan的用法

burpsuite插间tsojanscan的用法

我要强调,使用工具进行渗透测试或漏洞扫描只能在合法和授权的环境中进行。

未经授权的渗透测试可能会违反法律,且会对目标系统造成不必要的风险和损害。

Burp Suite 是一款常用的渗透测试工具,用于检测Web应用程序中的安全漏洞。

"tsojanscan" 是一个自定义的插件或扩展,目前我并不了解具体的细节,因为我无法提供实时的插件信息。

通常,Burp Suite 插件的使用包括以下步骤:

1. 安装插件:将插件文件添加到Burp Suite 中。

你可以在Burp Suite 的Extender 标签中找到BApp Store,从那里安装或加载插件。

2. 配置插件:插件可能需要一些配置参数。

在Burp Suite 中找到插件的配置界面,根据插件文档提供的信息进行配置。

3. 运行插件:在Burp Suite 的Extender 标签中,找到已加载的插件并启用它。

根据插件的功能,可能需要在目标应用上执行一些操作。

由于我无法提供"tsojanscan" 的具体文档或信息,建议你查阅该插件的官方文档或相关资源,以获取详细的使用说明和示例。

同时,请确保在合法和授权的环境中使用这些工具,以遵守法律和伦理规范。

burpsuite match and replace 的用法

burpsuite match and replace 的用法Burp Suite 是一款用于进行Web应用程序安全测试的工具,它包含了许多功能,其中之一就是"Match and Replace"。

这个功能允许你在发送到服务器或从服务器返回的HTTP请求和响应中匹配特定的内容,并替换它们。

这对于测试和修改应用程序的行为非常有用。

以下是在Burp Suite 中使用Match and Replace 的一般步骤:1. 打开Burp Suite:启动Burp Suite 并确保它与你的浏览器或应用程序一起工作。

2. Proxy 配置:在Burp Suite 中,确保代理已经启动,并配置你的浏览器或应用程序以将流量通过Burp Suite 代理。

3. Target 配置:选择Burp Suite 的"Target" 选项卡,确保你的目标网站已经添加到目标范围中。

4. Proxy 配置:转到"Proxy" 选项卡,然后选择"Options"。

确保代理监听端口是打开的。

5. Match and Replace 配置:在Burp Suite 的"Proxy" 选项卡中,选择"Options" 下的"Match and Replace" 选项卡。

6. 添加规则:点击"Add" 按钮,添加一个新的规则。

在规则配置中,你需要设置匹配条件和替换条件。

- Match Type(匹配类型):选择匹配类型,比如"Response Headers" 或"Response Body"。

- Match condition(匹配条件):输入你想要匹配的内容,可以是文本或正则表达式。

- Replace Type(替换类型):选择替换类型,比如"Replace"。

burp爆破使用手册

burp爆破使用手册(原创版)目录1.Burp Suite 简介2.Burp Suite 的功能3.Burp Suite 的使用方法4.常见问题与解决方案5.总结正文1.Burp Suite 简介Burp Suite 是一个用于渗透测试和 Web 应用程序安全测试的集成平台。

它由多个工具组成,包括代理服务器、漏洞检测工具、扫描仪、渗透测试工具等。

Burp Suite 可以帮助安全专家发现并利用 Web 应用程序的安全漏洞,支持所有主流操作系统,如 Windows、Linux 和 Mac OS。

2.Burp Suite 的功能Burp Suite 具有以下主要功能:(1) 代理服务器:Burp Suite 可以作为一个高性能的代理服务器,拦截、重放和修改 HTTP/S 请求与响应。

(2) 漏洞检测:Burp Suite 具有多种漏洞检测工具,如 SQL 注入检测、XSS 检测、文件包含检测等。

(3) 扫描仪:Burp Suite 可以对 Web 应用程序进行全面扫描,发现各种安全漏洞。

(4) 渗透测试:Burp Suite 提供了多种渗透测试工具,如爆破工具、密码破解工具等。

(5) 压缩和加密:Burp Suite支持HTTP/S请求与响应的压缩和加密。

(6) 强力的日志分析:Burp Suite 可以分析和过滤日志,帮助安全专家快速定位安全漏洞。

3.Burp Suite 的使用方法(1) 安装与配置:下载并安装 Burp Suite,根据需要配置相关参数。

(2) 启动代理服务器:在 Burp Suite 中启动代理服务器,设置代理规则和目标。

(3) 配置浏览器:将浏览器的代理设置为 Burp Suite 的代理服务器。

(4) 进行渗透测试:使用 Burp Suite 的渗透测试工具,发现并利用安全漏洞。

(5) 扫描与漏洞检测:使用 Burp Suite 的扫描仪和漏洞检测工具,全面检查 Web 应用程序的安全状况。

burp suite 用法

burp suite 用法Burp Suite是一种广泛使用的网络应用程序渗透测试工具,用于发现应用程序的安全漏洞。

以下是Burp Suite的基本使用方法:1. 安装:下载Burp Suite并按照安装向导进行安装。

2. 配置:启动Burp Suite后,首先需要配置浏览器以使用Burp Suite代理。

在浏览器中设置Proxy为Burp Suite的监听地址和端口(默认为localhost:8080)。

3. 代理设置:在Burp Suite中,点击Proxy选项卡,确保“Intercept is on”按钮被选中,这样就可以拦截HTTP请求和响应。

可以设置自定义过滤器来确定哪些请求应该被拦截。

4. 发送请求:在浏览器中发起一个请求后,Burp Suite将拦截该请求并显示在Proxy选项卡的Intercept子选项卡中。

可以通过Intercept子选项卡上的按钮来控制是否拦截请求。

5. 修改请求:在Intercept子选项卡中,可以查看请求的详细内容,包括头部、主体和参数。

可以对请求进行修改并发送给服务器。

修改请求可能包括更改参数、添加/删除头部、修改主体等。

6. 检查响应:在Intercept子选项卡中,可以检查服务器响应的详细信息,包括状态码、响应头部和主体。

可以对响应进行修改或者查看服务器返回的敏感信息。

7. 扫描应用程序:在Target选项卡中,可以输入目标应用程序的URL,然后点击"Add to Scope"按钮。

然后在Scanner选项卡中,点击"Start"按钮开始扫描应用程序,Burp Suite将自动扫描应用程序中的漏洞。

8. 配置插件:Burp Suite还提供了许多可用的插件,可以通过Extender选项卡进行加载和配置。

这些只是Burp Suite的基本用法,它还有许多高级功能和选项可以用于更深入的渗透测试和安全评估。

建议参考Burp Suite 的官方文档和在线教程来更详细地了解其使用方法。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

burpsuite 工具使用手册

Burp Suite工具使用手册

Burp Suite是一款功能强大的网络安全测试工具,广泛用于渗透测试和漏洞挖

掘等领域。

它提供了一套完整的工具集,帮助安全研究人员更好地发现和利用

Web应用程序中的漏洞。

下面将介绍Burp Suite的基本功能和使用步骤。

1. 安装和配置

首先,下载并安装Burp Suite工具。

根据操作系统选择适合的版本并完成安装。

安装完成后,启动Burp Suite。

2. 代理设置

进入Burp Suite主窗口后,点击Proxy选项卡,选择Options。

在Proxy Listener 部分,点击Add按钮添加一个代理监听器。

可以选择默认的监听端口或自定义端口。

确保监听器处于启用状态。

3. 配置浏览器

为了让Burp Suite能够拦截和修改浏览器发送的请求,需要将浏览器配置为使

用Burp Suite作为代理。

在浏览器的设置中找到代理选项,并将代理地址设置为本

地主机(localhost)和Burp Suite监听的端口号。

4. 拦截和修改请求

通过配置浏览器代理后,Burp Suite就能够拦截和显示浏览器发送的所有请求

和响应。

可以在Proxy选项卡中查看和修改这些请求和响应。

点击Intercept is on

按钮,Burp Suite将会拦截请求,然后可以手动修改请求的内容,例如修改参数值

或添加新的数据。

5. 扫描目标

Burp Suite还提供了强大的自动漏洞扫描功能。

在Target选项卡中,输入待扫

描的目标URL,并点击Add按钮添加到目标列表中。

然后在Scanner选项卡中选

择“start scan”来启动自动扫描。

6. 漏洞挖掘和利用

除了自动扫描功能外,Burp Suite还可以手动挖掘和利用漏洞。

使用Repeater

和Intruder工具可以进行目标的深入测试和定制攻击。

这些工具提供了丰富的功能,例如发送定制的请求、暴力破解、漏洞利用等。

总结:

通过本手册的简要介绍,您可以了解到使用Burp Suite工具进行渗透测试和漏

洞挖掘的基本方法。

不过需要注意,在进行任何测试之前,请确保您已经取得了合法的授权,并遵守法律法规。

使用Burp Suite工具需谨慎,以确保安全测试的合规

性和有效性。

希望这份手册能帮助您更好地掌握Burp Suite的使用技巧。