如何设置企业级网络路由器

企业路由器常用的几种登录方法

一、背景介绍随着企业规模的不断扩大和网络的日益复杂,企业路由器被广泛应用于各类企业网络中,作为连接内外部网络的重要设备,确保了企业网络的安全可靠运行。

而企业路由器的登入则是配置和管理路由器的重要步骤之一,因此掌握企业路由器的常用登入方法对于企业网络的管理和运维至关重要。

二、常用的登入方法1. Web界面登入Web界面登入是企业路由器配置最为常见的一种登入方式。

用户只需要在浏览器中输入路由器的IP位置区域,然后输入默认的用户名和密码即可登入到路由器的Web界面进行管理和配置。

这种登入方法操作简便,适用于大多数普通用户。

2. Telnet登入Telnet是一种远程登入协议,使得用户可以通过Telnet客户端程序连接到路由器进行管理。

用户可以通过Telnet输入路由器的IP位置区域或域名,然后输入用户名和密码进行认证登入。

Telnet登入相对于Web界面登入更加灵活,能够实现更多的配置和管理操作。

3. SSH登入SSH是Secure Shell的缩写,是一种通过加密通道来进行安全远程登入的协议。

与Telnet相比,SSH登入更加安全可靠,能够防止中间人攻击和数据窃取,因此被广泛应用于企业网络中。

用户可以通过SSH客户端程序连接到路由器进行管理,输入用户名和密码进行认证登入。

4. 控制台登入控制台登入是通过路由器的控制台端口进行本地登入。

用户可以通过连接路由器的控制台端口,然后使用串口线或USB线连接到计算机,使用串口终端程序进行认证登入。

控制台登入对于一些特殊情况下的路由器管理和故障排查非常有用。

5. SNMP登入SNMP是Simple Network Management Protocol的缩写,是一种用于网络设备管理和监控的协议。

用户可以通过SNMP客户端程序远程连接到路由器,并使用SNMP协议进行数据的查询和监控。

SNMP 登入主要用于路由器的监控和性能管理,需要配合SNMP管理软件进行使用。

三、如何选择企业路由器登入方法1. 根据网络规模和需求选择在选择企业路由器登入方法时,首先要根据企业网络的规模和需求进行考虑。

tplink企业级路由指南

企业级路由器应用(一)—连接数限制应用举例SOHO级路由器无此功能。

路由器里的“连接数”主要是指并发连接数,它是路由器能够同时处理的点对点连接的数目。

那么,连接数究竟个什么概念呢?它的大小对用户的日常使用产生什么影响呢?要了解连接数,首先需要明白一个概念,那就是“会话”。

这个“会话”可不是我们平时的谈话,但是可以用平谈话来理解,两个人在谈话时,你一句,我一句,一问一答,我们把它称为一次对话,或者叫会话。

同样,在我们工作时,每一次完整的数据交换过程,我们都可以把它叫做一个“会话”。

说到这里,可能有人会说:这个是在电脑操作,跟路由器有什么关系呢?事实并不是这样的,我们使用路由器的目的是共享上网,电脑说出去的话都需要路由转发出去,对方电脑的回话也需要路由器转发回来,那么,如果是多台电脑的话,路由器如何知道哪句话是谁说的个例子:张三、李四、王五说话,您都知道哪句话是张三说的,哪句话是李四说的;那是因为您记住了他们说的话器如果要分辨的话,同样也要记住。

在路由器内部维护着一张连接数表,是用来存放连接数信息,动态占用一些内CPU。

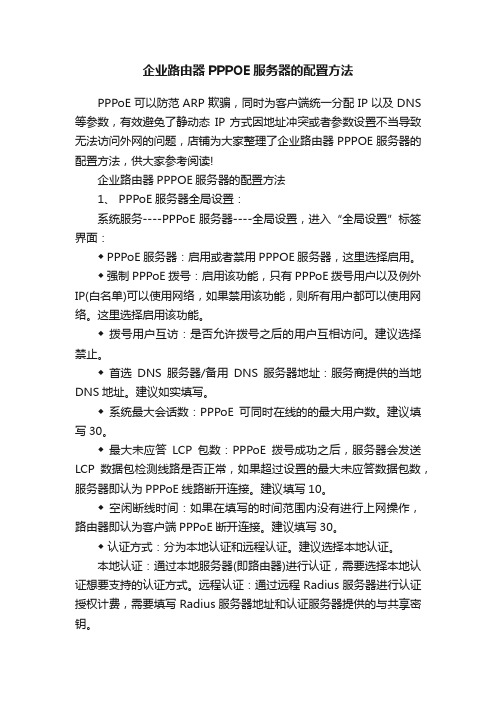

这张表的大小是固定的,如果某个时候,这张表被填满了;那么,再有数据要出去的话,路由器没有办法转发以这么说:“路由器的连接数是有上限的,如果其中的一部分电脑就用完了连接数,那么,其余的电脑就没法上网下面以图例来说明连接数条目问题,测试结果在2M的ADSL线路上得出:(1)打开的时候,连接数可以达到80左右;这个连接数维持的时间很短,一分钟之内可以老化掉。

因此,不必担心这个会影响网速。

那么,为什么会一下有这么多连接数呢?这主要是象sina这些门户网站,有多务器,而且网页页面有很多图片、动画等,而网页浏览的时候需要先把这些元素下载到本地电脑的临时文件夹里,来,才会导致一瞬间产生这么多连接数。

如图1所示:图1 连接新浪首页发起的连接数(2)开启迅雷下载,占用连接数不是很多;当下载热门电影、游戏的时候,连接数会稳定在80左右;这80个连会一直存在,直到迅雷下载完成。

企业路由器PPPOE服务器的配置方法

企业路由器PPPOE服务器的配置方法PPPoE可以防范ARP欺骗,同时为客户端统一分配IP以及DNS 等参数,有效避免了静动态IP方式因地址冲突或者参数设置不当导致无法访问外网的问题,店铺为大家整理了企业路由器PPPOE服务器的配置方法,供大家参考阅读!企业路由器PPPOE服务器的配置方法1、 PPPoE服务器全局设置:系统服务----PPPoE服务器----全局设置,进入“全局设置”标签界面:◆ PPPoE服务器:启用或者禁用PPPOE服务器,这里选择启用。

◆ 强制PPPoE拨号:启用该功能,只有PPPoE拨号用户以及例外IP(白名单)可以使用网络,如果禁用该功能,则所有用户都可以使用网络。

这里选择启用该功能。

◆ 拨号用户互访:是否允许拨号之后的用户互相访问。

建议选择禁止。

◆ 首选DNS服务器/备用DNS服务器地址:服务商提供的当地DNS地址。

建议如实填写。

◆ 系统最大会话数:PPPoE可同时在线的的最大用户数。

建议填写30。

◆ 最大未应答LCP包数:PPPoE拨号成功之后,服务器会发送LCP数据包检测线路是否正常,如果超过设置的最大未应答数据包数,服务器即认为PPPoE线路断开连接。

建议填写10。

◆ 空闲断线时间:如果在填写的时间范围内没有进行上网操作,路由器即认为客户端PPPoE断开连接。

建议填写30。

◆ 认证方式:分为本地认证和远程认证。

建议选择本地认证。

本地认证:通过本地服务器(即路由器)进行认证,需要选择本地认证想要支持的认证方式。

远程认证:通过远程Radius服务器进行认证授权计费,需要填写Radius服务器地址和认证服务器提供的与共享密钥。

◆ 本地认证:本地认证所支持的认证方式。

建议全部勾选。

◆ Radius服务器地址:远程Radius服务器的IP地址。

◆ 预共享密钥:远程Radius服务器提供的预共享密钥。

2、设置例外IP:系统服务----PPPOE服务器----例外IP管理,进入“例外IP管理”标签界面:◆ IP地址范围:填写不需要通过拨号就可以访问网络的用户IP地址范围。

企业路由器交换机连接教程

企业路由器交换机连接教程在企业网络中,路由器和交换机是两个最基本且重要的网络设备。

它们的正确连接和配置对于企业网络的稳定运行非常关键。

本文将为您介绍企业路由器和交换机的连接方法和设置步骤。

步骤一:准备设备在开始连接之前,您需要准备以下设备:•一台企业级路由器•一个或多个企业级交换机•网络线缆(一般为网线)确保这些设备都处于正常状态,并与电源插座连接。

步骤二:连接路由器和交换机1.首先,将一根网线的一端插入路由器的WAN口(广域网端口),另一端插入您的网络连接设备(例如光纤猫、ADSL猫等)。

2.将另一根网线的一端插入路由器的LAN口(局域网端口),另一端插入交换机的任意一个端口。

3.如果您有多个交换机,可以使用额外的网线将它们连接在一起。

将一根网线的一端插入第一个交换机的某个端口,另一端插入第二个交换机的任意一个端口,以此类推。

4.如果您的交换机上有特殊的端口,例如SFP(Small Form-factorPluggable)光纤端口或堆叠端口,您可以使用相应的光纤线缆或堆叠线缆连接这些端口,以实现高速连接或堆叠功能。

步骤三:配置路由器和交换机完成设备的连接后,您需要配置路由器和交换机以确保它们能够正常工作。

1.打开您的计算机上的网页浏览器,输入路由器的默认网关IP地址,并按回车键。

这个IP地址通常可以在路由器的用户手册中找到。

2.输入默认的用户名和密码进行登录。

一般情况下,路由器的默认用户名和密码是admin或者空。

3.进入路由器的管理界面后,您可以根据实际需要进行配置。

常见的配置包括设置网络名称(SSID)、无线网络密码、DHCP服务器等。

4.在路由器的管理界面中,您还可以配置端口转发、虚拟专用网络(VPN)、防火墙等高级功能。

这些功能的具体设置方法请参考路由器的用户手册。

5.对于交换机的配置,一般情况下您并不需要进行太多额外的设置。

交换机默认会自动学习和转发网络中的MAC地址,并根据需要进行端口的广播和组播。

如何设置和管理企业级路由器

如何设置和管理企业级路由器企业级路由器是现代企业网络中至关重要的组成部分,通过连接各种网络设备,实现信息的传输和网络的互联互通。

正确设置和管理企业级路由器可以保证企业网络的稳定性和安全性。

本文将介绍如何设置和管理企业级路由器的步骤和注意事项。

一、进行基本设置1.1 首先,将路由器连接至企业网络并进行电源接入。

确保与互联网出口相连的WAN口正确接入。

1.2 在一台连接到路由器的计算机上打开浏览器,并输入默认的管理员IP地址进行登录。

1.3 进入路由器管理页面后,修改管理员账号和密码,并确保记住。

1.4 设置本地局域网(LAN)的IP地址,分配给路由器的LAN口。

此IP地址应在企业网络的IP地址范围内且不与现有设备冲突。

二、配置网络服务2.1 设置DHCP服务器。

通过启用动态主机配置协议(DHCP),为连接到路由器的设备自动分配IP地址、子网掩码、网关和DNS信息。

2.2 配置NAT(网络地址转换)功能,以实现内部网络与外部互联网的通信。

确保NAT设置正确,防止内部网络IP地址泄露给外部网络。

2.3 配置端口映射(Port Forwarding)以实现对内网服务器的访问。

根据需要将对外提供的服务端口映射到内网服务器的IP地址和端口上。

三、设置安全性措施3.1 启用防火墙功能并设置合适的安全策略,如过滤特定端口、IP 地址或应用程序等。

确保只允许经授权的通信流量通过。

3.2 配置虚拟专用网络(VPN)以提供远程访问服务,并确保数据传输的安全性和完整性。

3.3 开启DOS(拒绝服务)防护功能,以对抗各类网络攻击,如DDoS(分布式拒绝服务攻击)。

四、进行路由配置4.1 配置静态路由,将路由器与其他网络设备连接起来,使得企业网络内部和外部的数据能够正确地路由和转发。

4.2 设置路由器的动态路由协议,如OSPF(开放最短路径优先)或BGP(边界网关协议),以自动选择最佳路径并优化网络拓扑结构。

4.3 配置VLAN(虚拟局域网)以实现逻辑上的分割,提高网络的性能和安全性。

飞鱼星 企业级宽带路由器 快速安装指南说明书

快速安装指南飞鱼星企业级宽带路由器ADSL/Cable Modem根据向导提示完成配置:. 点击"通过向导进行配置",检测"上网类型",然后配置"无线网络"和"管理员密码"等保存设置并重启路由器。

*如您已通过上述向导完成操作并正常使用,请忽略下述步骤;如果您是专业用户,可跳过向导,直接按照如下步骤进行高级功能配置。

、配置客人网络如需使用客人网络,则勾选每个频段对应的选项即可。

WIFI设置"→"AP管理",查看控制管理的所有AP,也可以编辑这些AP注:应如实填写带宽固定流控:如果想限制具体主机(IP)的可用带宽,可通过添加固定流控规则实现。

开启固定流控功能,点击“固定流控”→“添加新规则”,即可进入固定流控规则设置界面:图上规则效果:192.168.1.58-192.168.1.60之间的所有计算机上传或者下载速度不超过设定:打勾表示不使用本条规则,但该规则并不被删除。

:可用的公网IP地址,通常无需填写。

:指定一个对外开放的端口,映射到内部服务器开放的端口上,外部端口可以指定为一个连续的端口范围,但是需与内部开放端口相对应。

填写范围1-65535。

:内网的服务器IP地址。

:内网服务器提供的服务所使用的端口。

内部端口可以指定为一个连续的端口范围。

:服务器提供的服务所使用的协议,如不清楚是哪种协议,可以选择“TCP/UDP”。

:默认为“任意”时,将映射至所有WAN线路,如选择WAN口,则仅对指定线路进行映射。

点击“保存”按钮,显示界面如下图所示:二、时间组通过勾选某些分类, 可以阻断内网的用户在指定的时间内, 不能访问对应的外网资源。

:启用后,禁止用户访问“被阻断网站”,并将网址自动跳转到指定页面。

:启用后,日志会记录某个IP什么时候访问过哪些网站。

:启用后,当用户访问“被警告网站”时,浏览器会显示警告信息。

华为ar6000路由器配置案例

华为ar6000路由器配置案例华为AR6000路由器配置案例一、华为AR6000路由器简介华为AR6000路由器是一款功能强大的企业级路由器,可广泛应用于中小型企业、办公室和分支机构等场景。

它具有高性能、高可靠性和高安全性的特点,为用户提供稳定、快速、安全的网络连接。

二、华为AR6000路由器配置步骤1. 连接路由器将电源线插入路由器的电源接口,并将路由器的WAN口与宽带猫连接,LAN口与计算机连接。

2. 登录路由器管理界面打开浏览器,在地址栏中输入路由器默认的管理IP地址(如192.168.1.1),按下回车键,进入登录界面。

3. 输入用户名和密码在登录界面中输入默认的用户名和密码(默认用户名为admin,密码为空),点击登录按钮,进入路由器的管理页面。

4. 修改登录密码首次登录路由器后,为了保障安全性,建议用户修改默认的登录密码。

在管理页面中找到“系统管理”或“密码修改”选项,设置新的登录密码并保存。

5. 配置WAN口连接方式在管理页面中找到“WAN口设置”或“上网设置”选项,根据宽带服务商提供的接入方式,选择正确的连接方式。

可以是动态IP、静态IP、PPPoE等,根据不同接入方式填写相关参数并保存。

6. 配置LAN口IP地址在管理页面中找到“LAN口设置”选项,设置路由器的LAN口IP 地址,一般为私有IP地址段,如192.168.1.1。

设置完成后保存设置。

7. 配置无线网络在管理页面中找到“无线设置”选项,设置无线网络的SSID(无线网络名称)、加密方式(如WPA/WPA2-PSK)、密码等参数,并保存设置。

8. 设置DHCP服务在管理页面中找到“DHCP服务”选项,打开DHCP服务,并设置IP地址池的起始地址和结束地址,设置完成后保存设置。

9. 配置防火墙在管理页面中找到“防火墙”选项,根据需要设置防火墙规则,如开放某些端口、禁止某些IP访问等,并保存设置。

10. 完成配置完成以上配置后,点击保存并应用按钮,路由器会自动重启,并根据配置的参数正常工作。

商业路由器怎么设置

商业路由器怎么设置商业路由器怎么设置商业路由器怎么设置1.wifi路由器外观先来了解一下商用无线路由器的各个接口吧,基本上无线路由器都大同小异,Reset按钮的位置不一定一致。

将无线路由器连接好,相信这个难不倒大家吧,连接好之后,启动路由器。

2.wifi路由器参数设置用网线将无线路由器和电脑连接起来,连接好之后,打开浏览器,建议使用IE,在地址栏中输入192.168.254.1进入wifi路由器的设置界面。

获取路由器的mac3.登录商户后台,输入相应的账号和密码(路由器厂家给你的)4.选择“路由管理”——“添加路由”——“路由器MAC”——“保存”5.编辑商户信息(一)认证模板类别1、自定义模式——选择自定义模板在认证页面栏可以自行设置认证页面显示效果2、多模板选择——在认证界面可以选择已有的默认模板(二)认证模式选择(三)上网设置(四)认证后行为、广告管理路由器怎么进去设置一、基本安全设置无线路由器基本安全设置主要包括以下几个方面:1、如果路由器默认后台设置登陆账户与密码还是admin的话,请立即更改路由器默认用户名和密码;2、路由器无线安全设置请选择最高级别的WPA2加密方式;3、无线Wifi密码请设置的尽量复杂一些,建议是数字、字母和符号的混合组合,密码长度最好大于8位数,例如:【@0846&15@26】这样的复杂长度密码,一般的蹭网卡都很慢破解;4、不要将无线路由器的Wifi密码告诉陌生不可信的.人;5、移动设备(智能手机.平板)不要最好不要预约或者越ROOT,ROOT或者越狱后的设备尽量不要连接陌生不可信的Wifi网络;注:此条主要防止黑客入侵您的移动设备,被安装一些后门程序,然后移动设备连接家中的Wifi网络,就容易遭黑客窃取路由信息。

二、无线路由器高级安全设置1、开启Mac白名单功能在路由器众多防护机制中,MAC地址白名单绝对是路由器的高级安全功能之一,不过是几十元还是几百甚至上千元的无线路由器,绝大多数产都具有Mac白名单功能,这个功能最大的亮点在于,开启后,可以将路由器和电脑或者移动设备的mac地址绑定,实现一对一授权访问。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

如何设置企业级网络路由器1、怎样配置QOS用policy-map做流量监管在路由器上对lan20做policy-map下的流量监管,速率不超过2Mbps,对全网做CAR流量监管,使www流量不超过500Kbps步骤一:定义希望限速的主机范围rsr20>enrsr20#confrsr20(config)#access-list 101 permit ip host 192.168.1.101 any ----定义要限速的IPrsr20(config)#access-list 102 permit ip host 192.168.1.102 any ----定义要限速的IP步骤二:创建规则类,应用之前定义的主机范围rsr20(config)#class-map xiansu101 ----创建class-map,名字为xiansu101rsr20(config-cmap)#match access-group 101 ----匹配IP地址rsr20(config-cmap)#exitrsr20(config)#class-map xiansu102 ----创建class-map,名字为xiansu102rsr20(config-cmap)#match access-group 102 ----匹配IP地址rsr20(config-cmap)#exit步骤三:创建策略类:应用之前定义的规则,配置限速大小rsr20(config)#policy-map xiansu ----创建policy-map,名字为xiansursr20(config-pmap)#class xiansu101 ----符合class xiansu101rsr20(config-pmap-c)#police 8000 512 exceed-action drop ----限速值为8000Kbit(1MB)rsr20(config-pmap)#class xiansu102 ----符合class xiansu102rsr20(config-pmap-c)#police 4000 512 exceed-action drop ----限速值为4000Kbitrsr20(config-pmap-c)#end步骤四:进入接口,应用之前定义的策略rsr20#confrsr20(config)#int fa 0/10 ----进入接口rsr20(config-if)#service-policy input xiansu ----将该限速策略应用在这个接口上注释:1. 通过QOS 限制上行流量2、NAT出口路由限制访问咨询要求:vlan10 网段为行政部门所在网络,为提高安全性能,禁止互联网用户访问,只允许内部网络访问。

但行政部门的PC可以访问互联网。

思路如下:有3种方式1.在路由器上不做vlan10网段的回执路由2.在三层交换机上做acl,然后应用到接口,允许访问内网,不允许访问内网ip access-list ex testpermit ip 192.168.x.17/28 192.168.0.0 255.255.0.0deny ip 192.168.x.17/28 any3.在路由上设置acl,限制192.168.x.17/28的访问access-list 3198 deny 192.168.x.17/28 any3、如何设置策略路由?希望部分IP走A线路,另一部分IP走B线路?步骤一:配置匹配源的ACLRuijie#configure terminalRuijie (config)#access-list 1 permit 192.168.1.0 0.0.0.255 ----配置地址列表Ruijie (config)#access-list 2 permit 192.168.2.0 0.0.0.255 ----配置地址列表步骤二:配置route-mapRuijie(config)#route-map test permit 10 ----创建路由映射规则Ruijie(config-route-map)#match ip address 1 ----符合地址列表1Ruijie(config-route-map)#set ip next-hop 1.1.1.1 ----执行动作是送往1.1.1.1Ruijie(config-route-map)#exitRuijie(config)#route-map test permit 20Ruijie(config-route-map)#match ip address 2 ----符合地址列表2Ruijie(config-route-map)#set ip next-hop 2.2.2.1 ----执行动作是送往2.2.2.1 Ruijie(config-route-map)#exit步骤三:在接口上应用route-mapRuijie config)#interface GigabitEthernet 0/0 ----进入设备内网口Ruijie(config-if)#ip address 192.168.1.1 255.255.255.0 ---配置各个网段的ip地址Ruijie(config-if)#ip address 192.168.2.1 255.255.255.0 secondaryRuijie(config-if)#ip policy route-map test ----应用之前定义的路由映射Ruijie(config-if)#exit注释:缺省情况下route map的最后一句都是deny all,这样不符合route map规则的数据包都会按照正常的路由表进行转发。

4、如何配置浮动路由?Ruijie#configure terminalRuijie (config)#ip route 0.0.0.0 0.0.0.0 fastEthernet 0/0 10.0.0.1Ruijie (config)#ip route 0.0.0.0 0.0.0.0 fastEthernet 1/0 20.0.0.1 90----当fa0/0出现问题后,所有路由由接口fa1/0,送往网关20.0.0.15、如何在两台路由器之间构建L2TP?步骤一:SERVER端路由器配置VPN相关参数R1762#confR1762(config)#vpdn enableR1762(config)#vpdn-group l2tp ----创建一个VPDN组,命名为l2tpR1762(config-vpdn)#accept-dialin----允许拨号R1762(config-vpdn-acc-in)#protocoll2tp ----协议为l2tpR1762(config-vpdn-acc-in)#virtual-template 1 ----引用虚模板1步骤二:SERVER端路由器配置用户和地址池R1762(config)#username test password 0 test----创建一个账户,用户和密码都是testR1762(config)#ip local pool vpn 192.168.1.100 192.168.1.110----创建vpn拨入的地址池,命名为vpn,范围是192.168.1.100-110步骤三:SERVER端路由器配置虚拟模板R1762(config)#interface virtual-template 1 ----创建虚模板1R1762(config-if)#ppp authentication chap ----加密方式为CHAPR1762(config-if)#ip unnumbered fastEthernet 1/0 ----关联内网接口R1762(config-if)#peer default ip address pool vpn ----引用地址范围R1762(config-if)#ip nat inside ----参与NAT步骤四:Client端路由器VPN配置R1762(config)#l2tp-class l2tp ----创建拨号模板,命名为l2tpR1762(config)#pseudowire-class vpn-l2tp ----创建虚线路,命名为vpn-l2tp R1762(config-pw-class)#encapsulation l2tpv2 ----封装l2tpv2协议R1762(config-pw-class)#protocol l2tpv2 l2tpR1762(config-pw-class)#ip local interface 1/0 ----关联路由器外网接口步骤五:Client路由创建虚拟拨号口R1762(config)#interface virtual-ppp 1 ----创建虚拟ppp接口R1762(config)#pseudowire 192.168.33.39 11 encapsulation l2tpv2 pw-class vpn-l2tp ----L2TP 服务器路由器的地址R1762(config)#ppp chap hostname test ----用户名R1762(config)# ppp chap password 0 test ----密码R1762(config)# ip mtu 1460R1762(config)# ip address negotiate ----IP地址商议获取R1762(config)# ip nat outside ----参与NAT6、如何在路由器上配置PPTP?步骤一:配置VPN相关参数R1762#confR1762(config)#vpdn enableR1762(config)#vpdn-group pptp ----创建一个VPDN组,命名为pptpR1762(config-vpdn)#accept-dialin----允许拨号R1762(config-vpdn-acc-in)#protocolpptp ----协议为PPTPR1762(config-vpdn-acc-in)#virtual-template 1 ----引用虚模板1步骤二:配置用户和地址池R1762(config)#username test password 0 test----创建一个账户,用户和密码都是testR1762(config)#ip local pool vpn 192.168.1.100 192.168.1.110----创建vpn拨入的地址池,命名为vpn,范围是192.168.1.100-110步骤三:配置虚拟模板R1762(config)#interface virtual-template 1 ----创建虚模板1R1762(config-if)#ppp authentication pap ----加密方式为PAPR1762(config-if)#ip unnumbered fastEthernet 1/0 ----关联内网接口R1762(config-if)#peer default ip address pool vpn ----引用地址范围R1762(config-if)#ip nat inside ----参与NAT7、如何设置Qos流量控制?1、在路由器的端口上进行QOS配置,限制入接口流量不超过300kbps2、接口流量的单位是什么?以下是限速的一个例子:进入到内网口输入以下命令:router(config-if)#rate-limit input access-group 101 100000 3000 3000 conform-action transmit exceed-action drop//对接口的所有流量进行入接口的报文限速。