应用密码学(1-10章全) 精品

应用密码学基础理论

2020年1月11日

3

现代密码学

1 课程相关介绍—密码学研究的内容

编码学研究的主要内容: 序列密码算法的编码技术 分组密码算法的编码技术 公钥密码体制的编码技术

加密算法、 数字签名方案、 密钥分配方案 认证方案 单向函数等

1977年DES正式成为标准

2020年1月11日

14

现代密码学

2 密码学发展--第三阶段大事记

80年代出现“过渡性”的“Post DES”算法,如 IDEA,RCx,CAST等

90年代对称密钥密码进一步成熟 Rijndael,RC6, MARS, Twofish, Serpent等出现

2020年1月11日

12

现代密码学

2 密码学发展--第二阶段概述

第2阶段 1949~1975 1. 计算机使得基于复杂计算的密码成为可能 2. 相关技术的发展: 1949年Shannon的《The Communication Theory

of Secret Systems》 1967年David Kahn的《The Codebreakers》 1971-73年IBM Watson实验室的Horst Feistel等

90年代逐步出现椭圆曲线等其他公钥算法 2001年Rijndael成为DES的替代者 2004年著名的MD5算法被中国的王小云破译

2020年1月11日

15

现代密码学

信道

3 密码学的基本概念--信息传输中的基本概念

信息传递A的:信一源般问题

信源、信道、信宿

B:信宿

攻击的种类:

• 中断(Interruption)(干扰) • 截取(Interception) (侦听) • 修改(Modification) • 伪造(Fabrication)

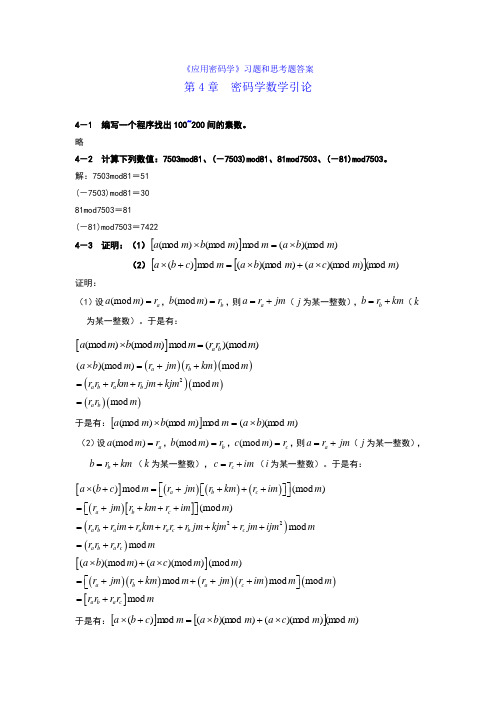

应用密码学习题答案

《应用密码学》习题和思考题答案第4章 密码学数学引论4-1 编写一个程序找出100~200间的素数。

略4-2 计算下列数值:7503mod81、(-7503)mod81、81mod7503、(-81)mod7503。

解:7503mod81=51(-7503)mod81=3081mod7503=81(-81)mod7503=74224-3 证明:(1)[]))(m od (m od )(m od )(m od m b a m m b m a ⨯=⨯(2)[][])(m od ))(m od ())(m od (m od )(m m c a m b a m c b a ⨯+⨯=+⨯证明:(1)设(mod )a a m r =,(mod )b b m r =,则a a r jm =+(j 为某一整数),b b r km =+(k 为某一整数)。

于是有:[](mod )(mod )mod ()(mod )a b a m b m m r r m ⨯=()()()()()()()2()(mod )mod mod mod a b a b a b a b a b m r jm r km m r r r km r jm kjm m r r m ⨯=++=+++= 于是有:[]))(m od (m od )(m od )(m od m b a m m b m a ⨯=⨯(2)设(mod )a a m r =,(mod )b b m r =,(mod )c c m r =,则a a r jm =+(j 为某一整数),b b r km =+(k 为某一整数),c c r im =+(i 为某一整数)。

于是有:[]()()()()[]()()22()mod (mod )(mod )mod mod a b c a b c a b a a a c b c a b a c a b c m r jm r km r im m r jm r km r im m r r r im r km r r r jm kjm r jm ijm m r r r r m⎡⎤⨯+=++++⎡⎤⎣⎦⎣⎦⎡⎤=++++⎣⎦=+++++++=+[]()()()()()[]()(mod )()(mod )(mod )mod mod mod mod a b a c a b a c a b m a c m m r jm r km m r jm r im m m r r r r m⨯+⨯=+++++⎡⎤⎣⎦=+于是有:[][])(m od ))(m od ())(m od (m od )(m m c a m b a m c b a ⨯+⨯=+⨯4-4 编写一个程序,用扩展的欧几里德算法求gcd(4655,12075)和550-1mod1723。

应用密码学-2016-(第10讲)-加密模式

第 十 讲

– Tuchman建议的两个密钥三次加密 – C = E(K1, D(K2, E(K1, P))) P = D(K1, E(K2, D(K1, C))) – 已经应用于密钥管理标准ANS X9.17和ISO 8732中

3DES

• 使用3个密钥的3DES

第 十 讲 • 有些internet应用已经采纳了该3DES,

电码本模式(ECB)

电码本模式(ECB)

• 每个明文分组使用相同的密钥独立地进行加密 • 最后一个分组可能要适当地进行填充 • 用于传输单个分组 (如会话密钥)或者较少的分组 • 因为给定密钥,每个明文分组产生唯一的密文,因 此称为密码本 • 用于较长的消息可能会不安全

– 相同的明文分组产生相同的密文分组

应用密码学

计算机科学与技术学院 田秀霞 83876668@

第10讲分组加密模式

主要内容

• 多重加密 • 分组密码的工作模式

第 十 讲

多重加密

• 多重加密

第 十 讲

– 就是将一个加密使用多次的技术; – 在第一次使用中,明文通过加密算法转化为 密文; – 然后将该密文作为输入重新执行加密算法, 可以重复使用多次。 – 在三个阶段使用DES算法,共用到两组或 三组密钥

密文分组链接模式(CBC)

• 为了克服ECB的弱点,需要将重复的明文组加密成不同的密 文组。 • CBC能够满足这个要求。

密文分组链接模式(CBC)

• 一个适用于加密长于64位消息的加密模式 • 加密某个明文分组前, 将它与前一个密文分组做异或 • • • • 对第一个分组,需要一个初始化向量, IV 发送方和接收方都应该知道IV (通常为全0) 每个密文分组依赖于之前的所有消息分组 当数据已经给定时,该模式为最常用的模式(email, ftp, web, …), • 可用于保密性,也可用于认证。

精品课件-应用密码学-13-密钥管理

DKs [TA ] f (N2 )

检查f(N2)

密钥分配(单向认证协议) 共享密钥 Ka

A

KS:一次性会话密钥

N1:随机数

B

Ka,Kb:A与B和KDC的共享密钥

KDC

共享密钥 Kb

① A→KDC:IDa‖IDb‖N1 ② KDC→A:EKa[KS‖IDb‖N1‖EKb[KS‖IDA]] ③ A→B:EKb[KS‖IDa]‖EKs[M]

C通常被称为KDC(密钥分配中心)

密钥分配

(1)无中心的密钥分配 KAB为两个用户A和B的共享密钥加密密钥,A与B建立会话密钥Ks需

经过以下3步: ① A向B发出建立会话密钥的请求和一个一次性随机数N1. ② B用与A共享的密钥KAB对应答的消息加密,并发送给A;应答

的消息中有B选取的会话密钥、B的身份、f(N1)和另一个一次 性随机数N2. ③ A使用新建立的会话密钥KS对f(N2)加密后返回给B.

5

密钥管理简介

• 密钥生成 • 密钥的大小与产生机制直接影响密码系统的安全,所以,对

于一个密码体制,如何产生好的密钥是很关键的,密钥生成 是密钥生命周期的基础阶段。 • 1) 密钥的生成一般首先通过密钥生成器借助于某种噪声源 产生具有较好统计分析特性的序列,以保障生成密钥的随机 性和不可预测性,然后再对这些序列进行各种随机性检验以 确保其具有较好的密码特性。 • 2) 用户可以自己生成所需的密钥,也可以从可信中心或密 钥管理中心申请,密钥长度要适中。 • 3) 不同的密码体制,其密钥的具体生成方法一般是不相同 的,与相应的密码体制或标准相联系。

• 密钥销毁:对于不再需要使用的密钥,要将其所有复本销毁 ,而不能再出现。

一般的层次化的密钥结构

应用密码学

应用密码学密码学是计算机科学一个分支,以研究密码和安全管理为主。

它的核心在于研究应用于安全领域的密码系统,以及利用密码学方法解决计算机安全问题相关的理论、算法、方法和技术。

它的应用范围很广,遍及网络安全、数据储存安全、系统安全、信息安全以及计算机取证等领域,可以把网络空间转变为安全的地带,为广大网民提供更安全稳定的网络环境。

应用密码学是一种高度分支化的技术,主要应用于网络传输、加密算法等方面,其主要功能在于保证网络数据安全性。

相关的保障机制有加密算法、认证算法、数字签名和隐秘性等。

加密算法是密码学中最为重要的内容,它是通过扰乱网络信息的原始内容,使其变得不可识别,从而防止被网络骇客拦截破译,保护网络传输中的信息安全。

现今常见的加密算法有RSA算法、AES算法、DES算法和MD5算法等,它们都有一定的安全级别和加密强度,可以满足不同的安全要求。

认证算法更准确地将数据从发送者发送到接收者,从而保护联网设备之间的身份认证和权限认证。

认证算法可以防止数据被非法传输或者被篡改,保护数据的正确性和完整性。

常见的认证算法有数字指纹认证法、哈希函数算法、椭圆曲线加密算法等。

数字签名是应用密码学的重要组成部分,它可以确保网络数据的真实性和完整性。

数字签名由发送方给出对密文的特定信息的数字计算,用于证明网络数据的完整性、真实性和可信性,可以有效的防止数据被篡改,保护用户的信息安全。

隐秘性是密码学的基本要求,是指未经授权的用户不能获得你的网络信息,为了提供隐秘性,建立了网络安全协议,如SSL(安全套接字层)、SSH(安全外壳)等,它们使用非对称加密算法来验证双方并保护信息中传输的数据不被窃取,确保网络安全。

密码学作为一个新兴的科学技术,它的发展默默的改变着我们的生活方式,它的出现使我们的网络环境更安全、更稳定,使网络信息传输更加安全可靠,为网民提供更高层次的安全保障。

密码学及安全应用10全解

WWW和WAP协议特点的比较

WWW WAP

数据传输

网页格式 脚本语言 对中低带宽的优 化

文本格式数 据 HTML

无

二进制数据(高 度压缩) WML

有

JavaScript等 WMLScript

对信号不连续问 题的处理

无

有

WAP的应用模型和结构

引入新的压缩证书格式(WTLS证书),减少证书数 据量; 引入椭圆曲线密码算法,减少密钥长度; 引入证书URL,移动终端可只存储证书的URL

下一代承载网 互联互通

M2M 无 线 接 入

远程控制

感 知 层

RFID感应器 RFID标签

传感器网关 传感器节点

接入网关 智能终端

物联网的组成

感知层 感知层是物联网的皮肤和五官,主要功能是信息感知 和采集、短距离无线通信技术是感知层涉及的主要技 术。 网络层 网络层是物联网的神经中枢和大脑——用于传递信息 和处理信息。 应用层 应用层是物联网的“社会分工”,是物联网与行业专 业技术的深度融合,结合行业需求实现行业智能化。

移动商务管理面临的安全威胁

3. 移动信息安全管理的标准化问题

4. 口令攻击与协议安全 2 SP提供商的安全管理问题

移动电子商务的安全需求

1. 双向身份认证 2. 密钥协商与双向密钥控制 3. 双向密钥确认 4. 能够检测到DoS攻击和重放攻击 5. 较高的容错能力和较低的资源消耗 7. 经济性

物联网实质是RFID技术与无线传感器网络的结 合应用。

物联网的组成

物流监 控 应 用 层 智能交 通 远程医 疗 环境监 控 智能家 居

应用密码学手册

应用密码学手册摘要:1.密码学的基本概念2.对称加密和非对称加密3.哈希函数和数字签名4.密码学在网络安全中的应用5.密码学在移动通信中的应用6.密码学在电子商务中的应用7.密码学在物联网中的应用8.密码学在云计算中的应用9.密码学在人工智能中的应用10.我国密码学的发展和挑战正文:密码学是一门研究保护信息安全的学科,通过对信息进行加密和解密,确保信息的机密性、完整性和可用性。

随着信息技术的不断发展,密码学在各个领域得到了广泛的应用。

1.密码学的基本概念密码学主要包括对称加密、非对称加密、哈希函数和数字签名等基本概念。

对称加密是指加密和解密使用相同的密钥,非对称加密则使用一对密钥,即公钥和私钥。

哈希函数是将任意长度的输入数据映射成固定长度的输出,数字签名则是用于验证数据完整性和来源。

2.密码学在网络安全中的应用网络安全是密码学最重要的应用领域之一。

通过对数据进行加密,可以防止未经授权的访问。

此外,密码学还可以用于实现身份认证、访问控制和数据完整性保护等功能。

3.密码学在移动通信中的应用在移动通信中,密码学技术用于保护用户的通信隐私和数据安全。

例如,通过对通话内容进行加密,可以防止第三方窃听。

同时,密码学还可以用于实现移动支付等安全服务。

4.密码学在电子商务中的应用电子商务中,密码学技术用于保护用户的个人信息和支付信息。

通过对数据进行加密,可以确保数据在传输过程中的安全性。

此外,密码学还可以用于实现数字证书、安全协议等安全机制。

5.密码学在物联网中的应用物联网中,密码学技术用于保护设备和数据的安全。

例如,通过对设备之间的通信进行加密,可以防止未经授权的访问和篡改。

同时,密码学还可以用于实现物联网设备的身份认证和数据完整性保护。

6.密码学在云计算中的应用在云计算中,密码学技术用于保护用户数据和云计算平台的安全。

通过对数据进行加密,可以确保数据在存储和传输过程中的安全性。

此外,密码学还可以用于实现虚拟化安全技术和隐私保护技术等。

应用密码学复习

分组密码计算

在 DES 中,对于 S-盒S5

0 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 0 2 12 4 1 7 10 11 6 8 5 3 15 13 0 14 9 1 14 11 2 12 4 7 13 1 5 0 15 10 3 9 8 6 2 4 2 1 11 10 13 7 8 15 9 12 5 6 3 0 14 3 11 8 12 7 1 14 2 13 6 15 0 9 10 4 5 3 如果输出为 1100,求其可能输入.

V

从而得到明文XIQV。

习题2.5 设英文字母A, B, C, … , Z分别编码伪0, 1, 2, 3, … , 25。已知 Hill密码中的明文分组长度为2,密钥K是Z26上的一个2阶可逆方阵。 假设明文Friday所对应的密文为pqcfku,试求密钥K。

解. 明文

f r i day

对应的编码值分别是 5 17 8 3 0 24。

c2

相同密文!

cn

64

k

DES-1

k DES-1

64

k DES-1

m1

m2

mn

CBC 模式

m1

m2

初始 矢量

k

DES

k DES

c1

c2

c1

c2

k

k

DES-1

DES-1

初始

向量

m1

m2

mn Cn-1

k DES

cn cn k DES-1

cn-

1

mn

CFB 模式

移位 寄存器

k

m1

64-j位 j位

64-j位 j位

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

• 密码学是信息安全学科建设和信息系统安全工程实践 的基础理论之一。

• 对密码学或密码技术一无所知的人不可能从技术层面 上完全理解信息安全。

4/31

第1章 密码学概述

1.2 密码技术发展简介

根据不同时期密码技术采用的加密和解密实现手段的不同特点 ,密码技术的发展历史大致可以划分为三个时期,即古典密码、 近代密码和现代密码时期。

9/31

第1章 密码学概述

1.3.1密码学的主要任务(续) ③ 鉴别

这是一种与数据来源和身份鉴别有关的安全服务。鉴别服务包括对身 份的鉴别和对数据源的鉴别。对于一次通信,必须确信通信的对端是预期的 实体,这就涉及到身份的鉴别。 对于数据,仍然希望每一个数据单元发送到或来源于预期的实体, 这就是数据源鉴别。数据源鉴别隐含地提供数据完整性服务。密码学可通过 数据加密、数字签名或鉴别协议等技术来提供这种真实性服务。

第1章 密码学概述

本章主要内容

• 信息安全与密码技术 • 密码技术发展简介 • 密码学基本概念 密码学的主要任务 密码系统的概念

对密码系统的攻击

密码系统的安全性 密码体制的分类

对称与非对称密码体制的主要特点

3/31

第1章 密码学概述

1.1

信息安全与密码技术

• 密码技术是一门古老的技术; • 信息安全服务要依赖各种安全机制来实现,而许多安 全机制则需要依赖于密码技术 ; • 密码学贯穿于网络信息安全的整个过程,在解决信息 的机密性保护、可鉴别性、完整性保护和信息抗抵赖 性等方面发挥着极其重要的作用。

应用密码学

清华大学出版社 2008年9月

课程主要内容

第 1章 第2章 第 3章 第 4章 第5章 第 6章 第 7章 第 8章 第 9章 第10章

密码学概述 古典密码技术 分组密码 公钥密码体制 散列函数与消息鉴别 数字签名技术 密钥管理技术 身份鉴别技术 序列密码 密码技术应用

从1949年到1967年,密码学文献近乎空白。

1967年,戴维· 卡恩(David Kahn)出版了一本专著《破译者》(The CodeBreaker) 1977年,美国国家标准局NBS(现NIST)正式公布实施美国的数据加密标 准DES 1976年11月,美国斯坦福大学的著名密码学家迪菲(W.Diffie)和赫尔曼 (M.Hellman) 发表了“密码学新方向”(New Direction in Cryptography)一文,首次提出了公钥密码体制的概念和设计思想,开辟 了公开密钥密码学的新领域,掀起了公钥密码研究的序幕。

5/31

第1章 密码学概述

• 近代密码时期

近代密码时期是指二十世纪初到二十世纪50年代左右。 从1919年以后的几十年中,密码研究人员设计出了各种各 样采用机电技术的转轮密码机(简称转轮机,Rotor)来取代手 工编码加密方法,实现保密通信的自动编解码。随着转轮机的出 现,使得几千年以来主要通过手工作业实现加密/解密的密码技 术有了很大进展。

• 古典密码时期

这一时期为从古代到到十九世纪末,长达数千年。由于这个 时期社会生产力低下,产生的许多密码体制都是以“手工作业” 的方式进行,用纸笔或简单的器械来实现加密/解密的,一般称 这个阶段产生的密码体制为“古典密码体制”,这是密码学发展 的手工阶段。 这一时期的密码技术仅是一门文字变换艺术,其研究与应 用远没有形成一门科学,最多只能称其为密码术。

8/31

第1章 密码学概述

1.3 密码学基本概念

1.3.1密码学的主要任务 在信息安全的诸多涉及面中,密码学主要为存储和传输中 的数字信息提供如下几个方面的安而非授权用户对信 息内容不可理解的安全属性。在密码学中,信息的机密性通 过加密技术实现。 ② 完整性 数据完整性即用以确保数据在存储和传输过程中不被非授 权修改的的安全属性。 密码学可通过采用数据加密、报文鉴别或数字签名等技术 来实现数据的完整性保护。

7/31

第1章 密码学概述

• 现代密码时期(续)

1997年4月美国国家标准和技术研究所(NIST)发起征集高级数据加密标 准(AES,Advanced Encryption Standard)算法的活动。 2000年10月,比利时密码学家Joan Daemen 和 Vincent Rijmen 提出的“ Rijndael 数据加密算法”被确定为AES算法,作为新一代数据加密标准。 二十世纪末的AES算法征集活动使密码学界又掀起了一次分组密码研究的 高潮。同时,在公钥密码领域,椭圆曲线密码体制由于其安全性高、计算 速度快等优点引起了人们的普遍关注和研究,并在公钥密码技术中取得重 大进展。 在密码应用方面,各种有实用价值的密码体制的快速实现受到高度重视, 许多密码标准、应用软件和产品被开发和应用,美国、德国、日本和我国 等许多国家已经颁布了数字签名法,使数字签名在电子商务和电子政务等 领域得到了法律的认可,推动了密码学研究和应用的发展。 新的密码技术不断涌现。 例如,混沌密码、量子密码、DNA密码等等。这些新的密码技术正在 逐步地走向实用化。 人们甚至预测,当量子计算机成为现实时,经典密码体制将无安全可 言,而量子密码可能是未来光通信时代保障网络通信安全的可靠技术。

图1.4(a) ENIGMA密码机

图1.4(b) TYPEX密码机

近代密码时期可以看作是科学密码学的前夜,这阶段的密码技术可以 说是一种艺术,是一种技巧和经验的综合体,但还不是一种科学,密码专 家常常是凭直觉和信念来进行密码设计和分析,而不是推理和证明。

6/31

第1章 密码学概述

• 现代密码时期

1949年香农(Claude Shannon)的奠基性论文“保密系统的通信理论 ”(Communication Theory of Secrecy System )在《贝尔系统技术杂志 》上发表,首次将信息论引入密码技术的研究,用统计的观点对信源、密 码源、密文进行数学描述和定量分析,引入了不确定性、多余度、唯一解 距离等安全性测度概念和计算方法,为现代密码学研究与发展奠定了坚实 的理论基础,把已有数千年历史的密码技术推向了科学的轨道,使密码学 (Cryptology)成为一门真正的科学。